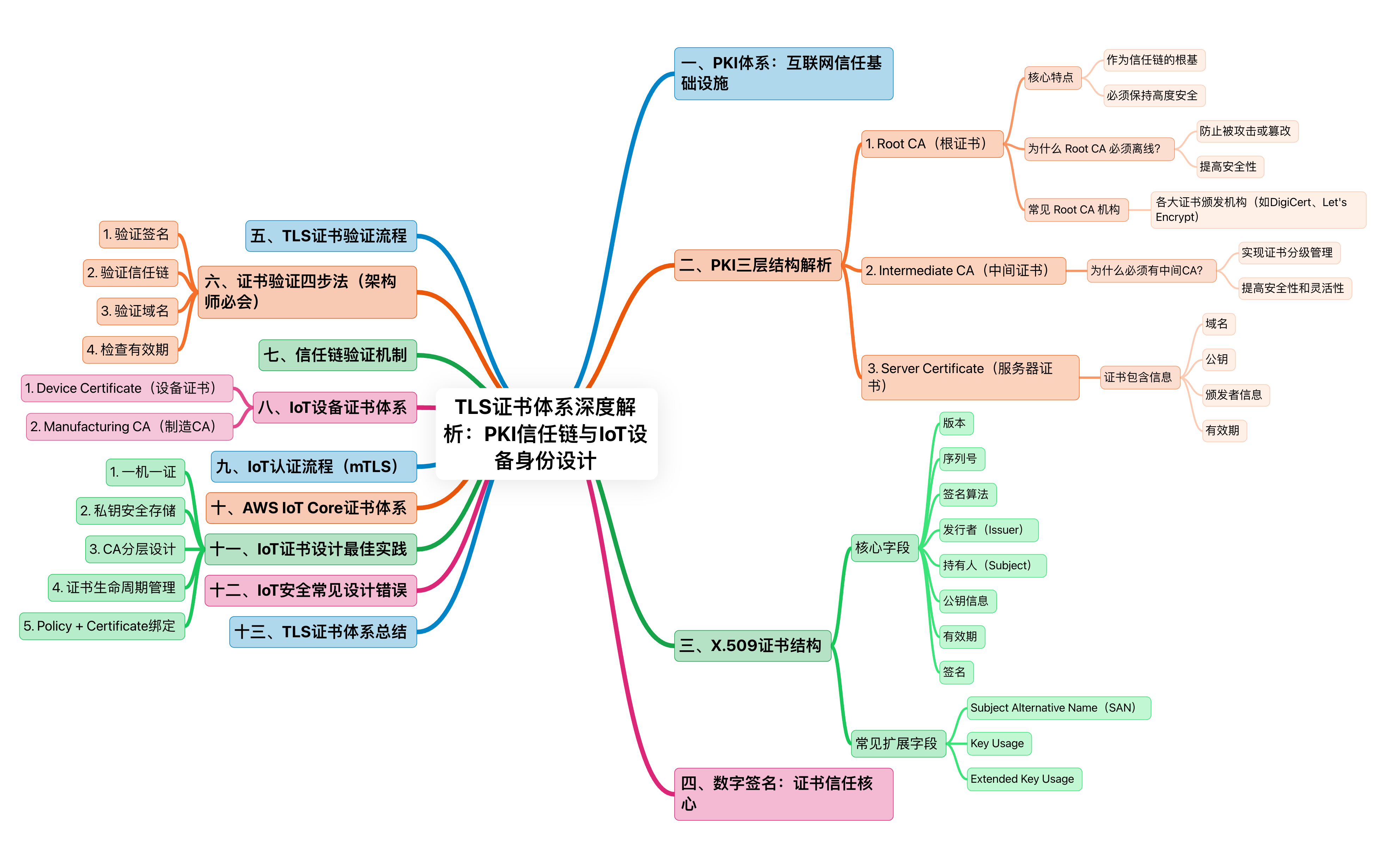

目录

[1 Root CA(根证书)](#1 Root CA(根证书))

[为什么 Root CA 必须离线?](#为什么 Root CA 必须离线?)

[常见 Root CA 机构](#常见 Root CA 机构)

[2 Intermediate CA(中间证书)](#2 Intermediate CA(中间证书))

[3 Server Certificate(服务器证书)](#3 Server Certificate(服务器证书))

[1 验证签名](#1 验证签名)

[2 验证信任链](#2 验证信任链)

[3 验证域名](#3 验证域名)

[4 检查有效期](#4 检查有效期)

[1 Device Certificate(设备证书)](#1 Device Certificate(设备证书))

[2 Manufacturing CA(制造CA)](#2 Manufacturing CA(制造CA))

[十、AWS IoT Core证书体系](#十、AWS IoT Core证书体系)

[1 一机一证](#1 一机一证)

[2 私钥安全存储](#2 私钥安全存储)

[3 CA分层设计](#3 CA分层设计)

[4 证书生命周期管理](#4 证书生命周期管理)

[5 Policy + Certificate绑定](#5 Policy + Certificate绑定)

------从HTTPS到IoT设备身份体系的统一安全模型

在所有基于 Transport Layer Security(TLS) 的安全通信体系中,证书(Certificate) 是信任建立的核心。

如果说 TLS解决的是"如何加密通信" ,那么 证书体系解决的是:

你到底在和谁通信?

在互联网中,它用于 HTTPS网站身份认证 。 在物联网中,它用于 设备身份认证(Device Identity)。

对于 系统架构师与IoT高级产品负责人 来说,理解 PKI(Public Key Infrastructure)+ 信任链(Trust Chain) 是构建安全系统的关键能力。

一、PKI体系:互联网信任基础设施

PKI(Public Key Infrastructure)是一套用于管理 数字证书、密钥和信任关系 的安全体系。

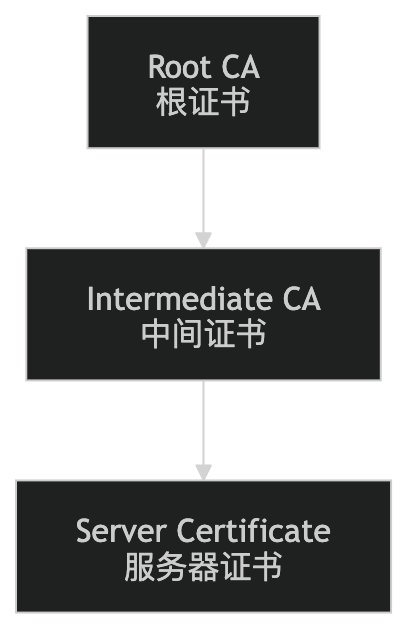

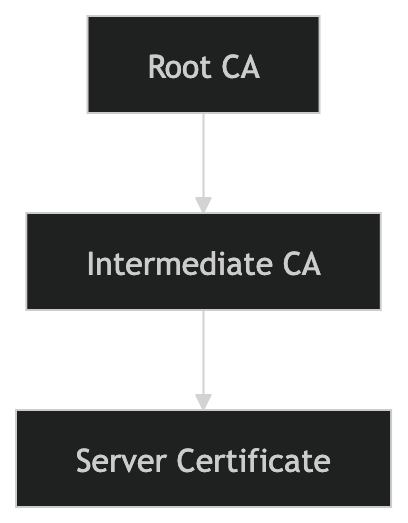

PKI 的核心结构如下:

这条结构被称为:

信任链(Trust Chain)

信任关系是逐级传递的:

服务器证书

→ 中间CA

→ 根CA

只要 Root CA 在系统信任库中,整个链条就被信任。

二、PKI三层结构解析

1 Root CA(根证书)

Root CA 是整个信任体系的 最高信任源。

核心特点

-

自签名证书(Self-Signed)

-

预置在操作系统或浏览器中

-

安全等级最高

-

通常 离线存储

为什么 Root CA 必须离线?

Root CA 一旦泄露:

整个PKI体系将全部失效。

因此行业标准做法是:

Root CA 只用于签发 Intermediate CA 并且长期 离线保存。

常见 Root CA 机构

-

DigiCert

-

Let's Encrypt

-

GlobalSign

-

Sectigo

2 Intermediate CA(中间证书)

Intermediate CA 是 Root CA 与最终证书之间的隔离层。

结构如下:

为什么必须有中间CA?

如果 Root CA 直接签发服务器证书:

一旦私钥泄露:

所有证书全部失效

引入 Intermediate CA 后:

优势:

1 Root CA 可以离线

2 Intermediate CA 可以轮换

3 风险隔离

4 提升证书管理灵活性

3 Server Certificate(服务器证书)

服务器证书是 TLS通信中实际使用的证书。

当用户访问 HTTPS 网站时,服务器会发送该证书。

证书包含信息

|------------|-------|

| 字段 | 说明 |

| Public Key | 服务器公钥 |

| CN / SAN | 域名 |

| Issuer | 签发机构 |

| Validity | 有效期 |

| Signature | CA签名 |

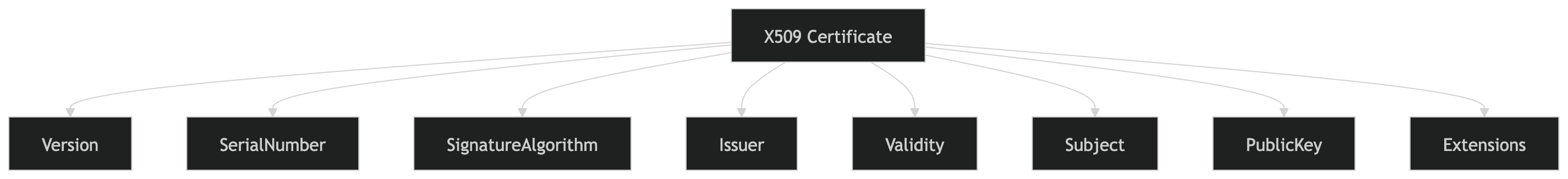

三、X.509证书结构

TLS使用的证书标准是:

X.509

X.509定义了证书的数据结构。

核心字段

|---------------|-------|

| 字段 | 说明 |

| Version | 证书版本 |

| Serial Number | 证书序列号 |

| Issuer | 签发机构 |

| Subject | 证书主体 |

| Public Key | 公钥 |

| Validity | 有效时间 |

| Extensions | 扩展字段 |

常见扩展字段

-

Subject Alternative Name(SAN)

-

Key Usage

-

Extended Key Usage

-

Basic Constraints

四、数字签名:证书信任核心

证书的本质是:

CA对公钥进行数字签名

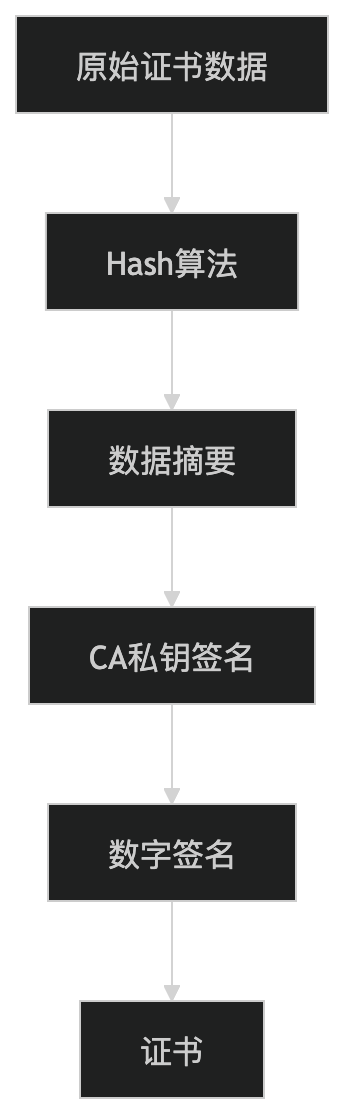

数字签名流程:

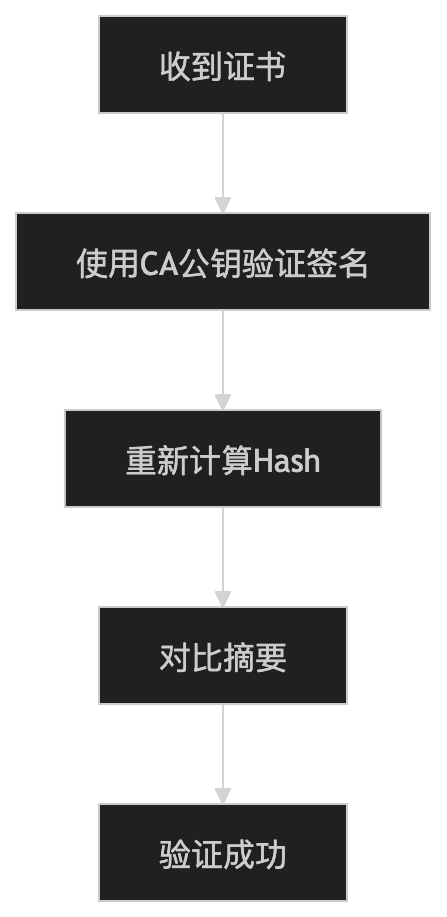

客户端验证流程:

数字签名保证:

-

数据未被篡改

-

证书来自可信CA

-

公钥属于该主体

五、TLS证书验证流程

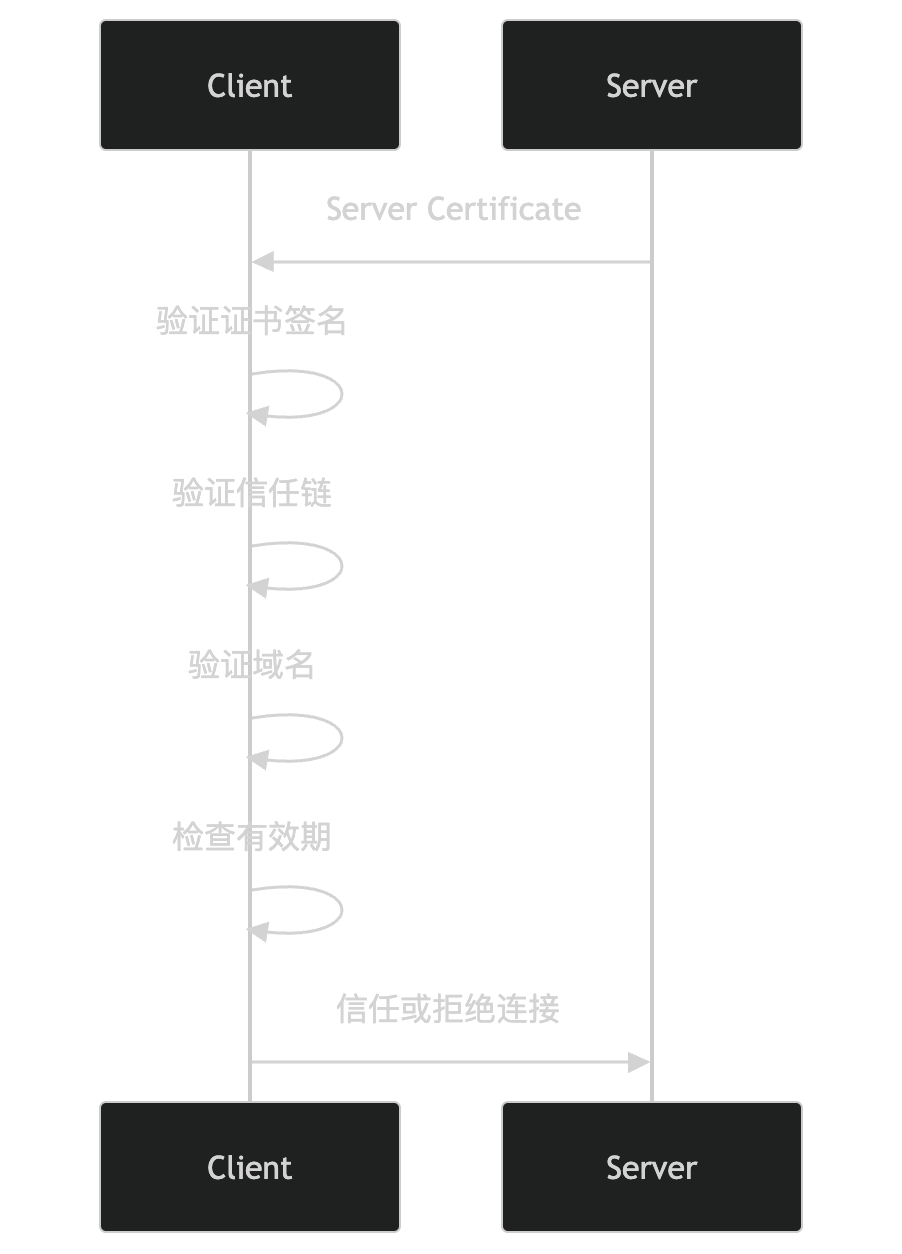

在 TLS 握手过程中,客户端必须验证服务器证书。

六、证书验证四步法(架构师必会)

任何 TLS 客户端都会执行四个核心验证步骤:

1 验证签名

检查证书是否由 可信 CA 签发。

2 验证信任链

确认完整链路:

Server Certificate

→ Intermediate CA

→ Root CA

3 验证域名

证书中的:

-

CN

-

SAN

必须匹配访问域名。

4 检查有效期

验证当前时间是否在:

NotBefore

NotAfter

之间。

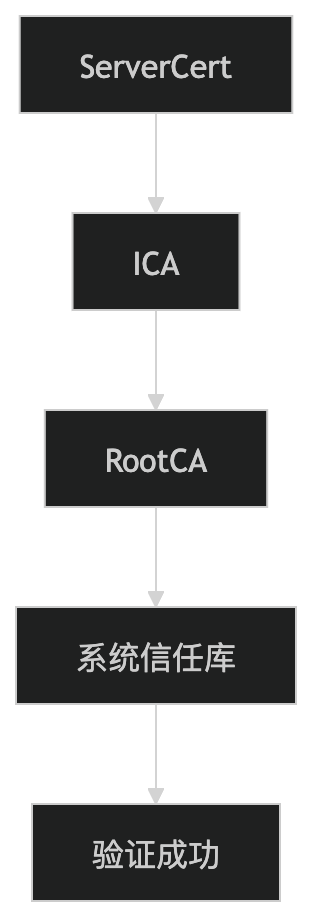

七、信任链验证机制

客户端并不是直接信任服务器。

而是:

信任 Root CA

验证结构如下:

只要 Root CA 在 系统信任库(Trust Store) 中,整条链路就被信任。

八、IoT设备证书体系

在 IoT 场景中,证书不仅用于服务器,还用于:

设备身份认证

1 Device Certificate(设备证书)

每个设备必须拥有:

唯一身份

行业原则:

一机一证

证书包含:

-

Device ID

-

Public Key

-

CA Signature

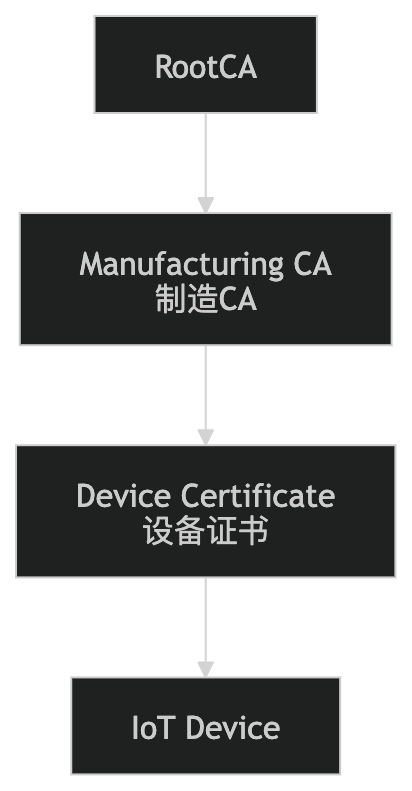

2 Manufacturing CA(制造CA)

设备厂商通常自建:

Manufacturing CA

用于 批量签发设备证书。

优势:

-

可控

-

可追溯

-

支持设备吊销

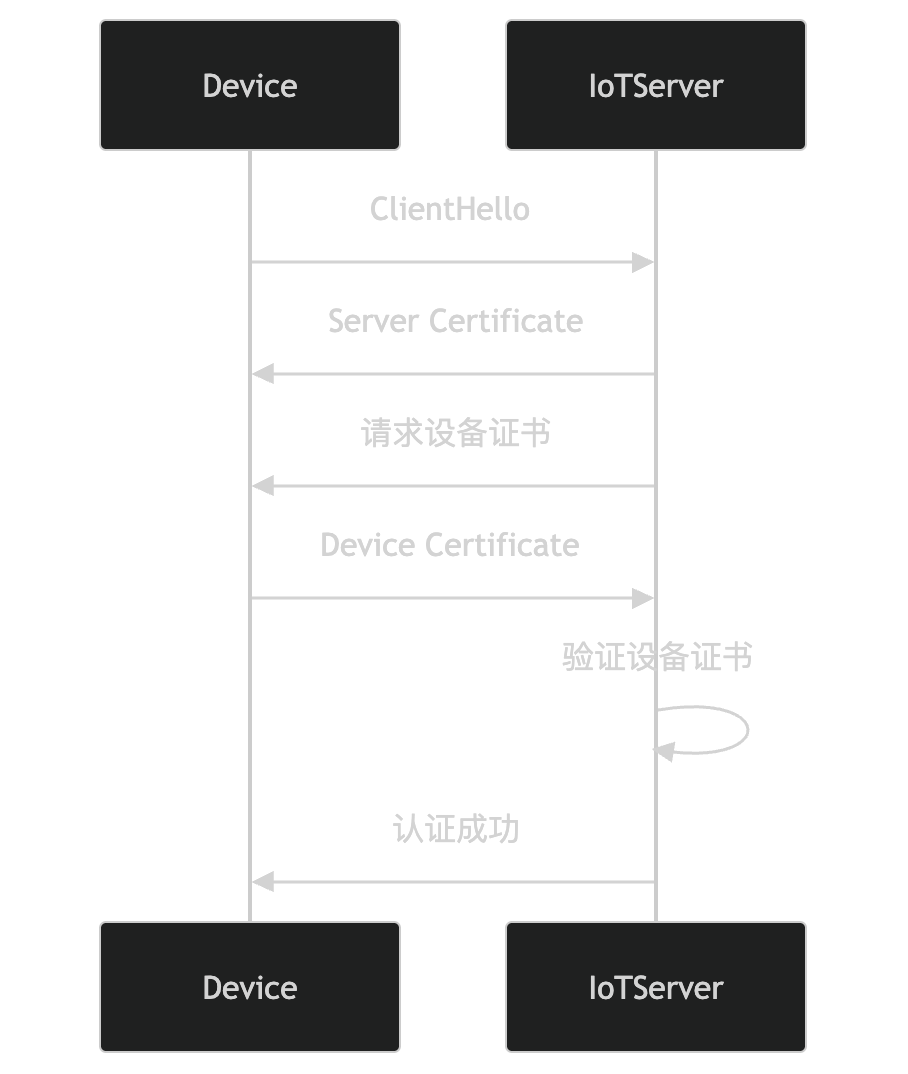

九、IoT认证流程(mTLS)

IoT系统通常采用:

双向TLS(Mutual TLS)

核心逻辑:

设备认证服务器

服务器认证设备

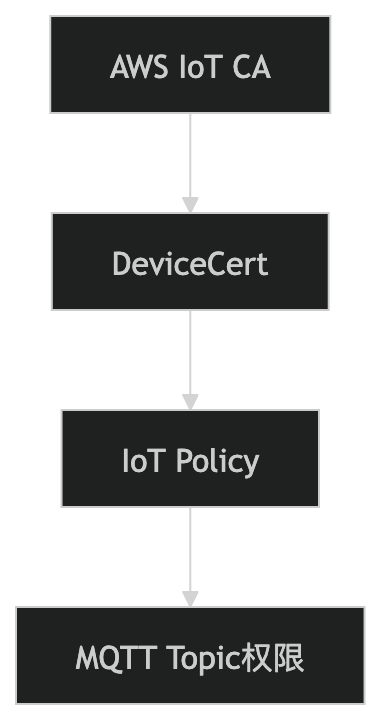

十、AWS IoT Core证书体系

AWS IoT Core 使用 设备证书 + Policy 权限控制 模型。

特点:

-

每个设备独立证书

-

证书绑定策略

-

支持证书吊销

十一、IoT证书设计最佳实践

结合 ESP32 + MQTT + AWS IoT 架构。

1 一机一证

每个设备必须拥有独立证书。

禁止:

多个设备共享证书。

2 私钥安全存储

推荐方案:

|------------------|----------------|

| 方案 | 说明 |

| Secure Element | ATECC608 等安全芯片 |

| Flash Encryption | ESP32 Flash加密 |

3 CA分层设计

推荐结构:

Root CA(离线)

↓

Manufacturing CA

↓

Device Certificate

4 证书生命周期管理

必须支持:

-

证书过期

-

证书吊销

-

证书轮换

5 Policy + Certificate绑定

在 AWS IoT 中:

Certificate

→ Policy

→ Topic权限

实现 细粒度访问控制。

十二、IoT安全常见设计错误

1 使用自签名证书

2 Root CA泄露

3 设备私钥泄露

4 未实现证书吊销

5 证书生命周期过长

十三、TLS证书体系总结

TLS证书体系的核心本质:

通过CA信任体系建立身份认证

核心结构:

Root CA

↓

Intermediate CA

↓

Server / Device Certificate

核心技术:

-

PKI

-

X.509

-

数字签名

-

信任链

-

TLS认证

扩展阅读:

|---------------------------------------------------------|--------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------|

| MQTT 协议原理全解析:从通信机制到大规模 IoT 架构设计 | MQTT 协议原理全解析:从通信机制到大规模 IoT 架构设计 |

| 百万设备接入:MQTT 架构设计实战指南 | 百万设备接入:MQTT 架构设计实战指南 |

| MQTT Topic 设计规范:企业级 IoT 平台最佳实践 | MQTT Topic 设计规范:企业级 IoT 平台最佳实践 |

| IoT 平台架构全景图:从设备到 AI 的完整技术体系深度解析 | IoT 平台架构全景图:从设备到 AI 的完整技术体系深度解析 |

| AIoT 架构师知识体系地图:从设备到 AI 的完整技术栈 | AIoT 架构师知识体系地图:从设备到 AI 的完整技术栈 |

| 智能锁 MQTT QoS 设计实战:可靠开锁通信架构与踩坑指南 | 智能锁 MQTT QoS 设计实战:可靠开锁通信架构与踩坑指南 |

| MQTT Retain / Session / Will 三大机制深度解析:物联网设备状态管理核心 | MQTT Retain / Session / Will 三大机制深度解析:物联网设备状态管理核心 |

| MQTT Retain / Last Will / Clean Session 深度解析:智能设备在线状态设计 | MQTT Retain / Last Will / Clean Session 深度解析:智能设备在线状态设计 |

| 百万级 IoT 平台架构核心:深度解析 MQTT Topic 层次化设计方法论 | 百万级 IoT 平台架构核心:深度解析 MQTT Topic 层次化设计方法论 |

| 逐字节剖析 MQTT:百万级智能锁平台的报文结构与 Topic 字典设计实战 | 逐字节剖析 MQTT:百万级智能锁平台的报文结构与 Topic 字典设计实战 |

| 毫安必争:百万级智能锁 MQTT Keep-Alive 功耗调优全指南 | 毫安必争:百万级智能锁 MQTT Keep-Alive 功耗调优全指南 |

| 当 10 万台设备同时掉线:架构师如何应对 MQTT 心跳超时的"核弹级"冲击? | 当 10 万台设备同时掉线:架构师如何应对 MQTT 心跳超时的"核弹级"冲击? |

| TLS协议原理全解析:从SSL到TLS1.3的安全演进 | TLS协议原理全解析:从SSL到TLS1.3的安全演进 |

| TLS握手流程深度解析:从 ClientHello 到 Finished 的完整安全流程 | TLS握手流程深度解析:从 ClientHello 到 Finished 的完整安全流程 |

| TLS1.3 架构深度解析:为什么它比 TLS1.2 更安全、更快 | TLS1.3 架构深度解析:为什么它比 TLS1.2 更安全、更快 |

| TLS Cipher Suite 深度解析:加密套件结构、AEAD机制与IoT最优选型 | TLS Cipher Suite 深度解析:加密套件结构、AEAD机制与IoT最优选型 |