鼠标选中这行的话,会自动运行,并直接解密,所以这里说的就是尽量不要一下子选中!

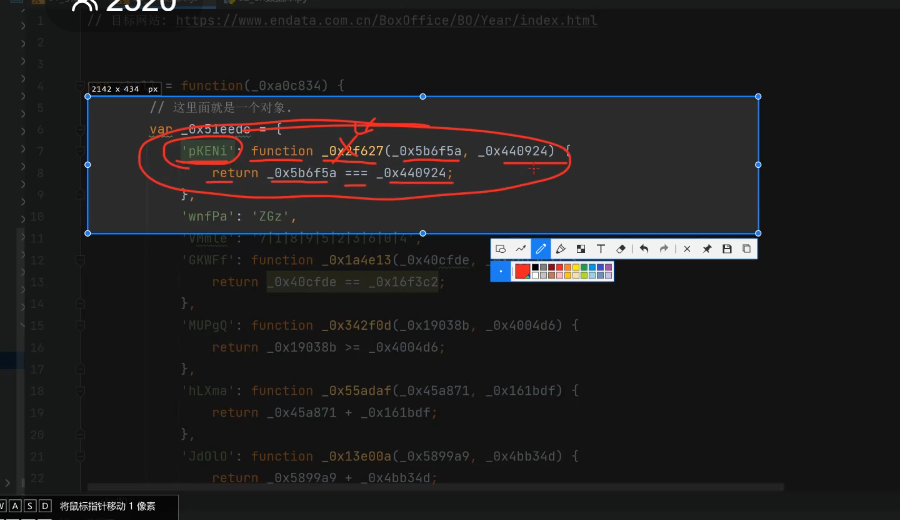

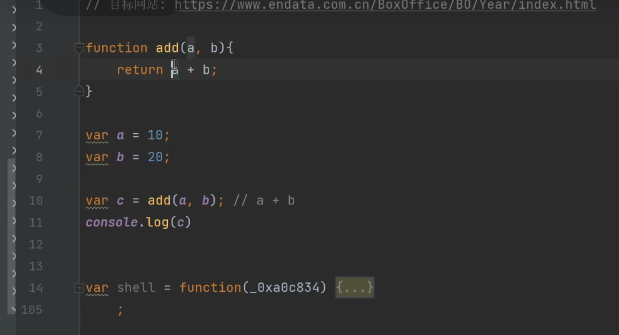

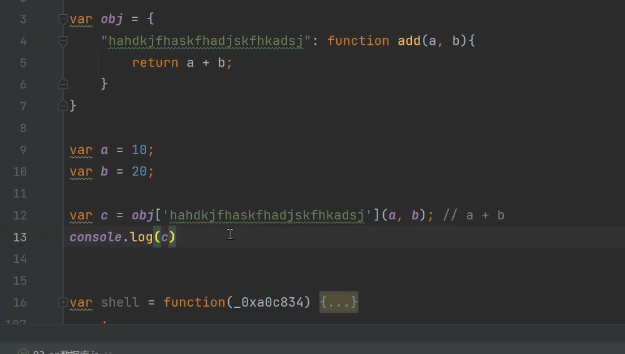

解释什么叫花指令:

\[\]中括号大部分都是字符串

就是通过传值调用函数,但是函数中却有这种对变量混淆的代码,就叫花指令

如下演变而来!

这两个步骤就混淆了阅读,让其阅读没那么明确!

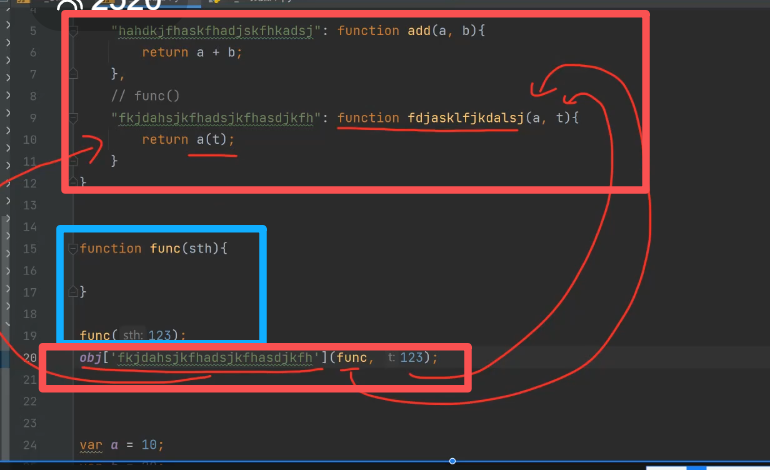

就是正常逻辑是蓝色框,但是普通逻辑却是红色框

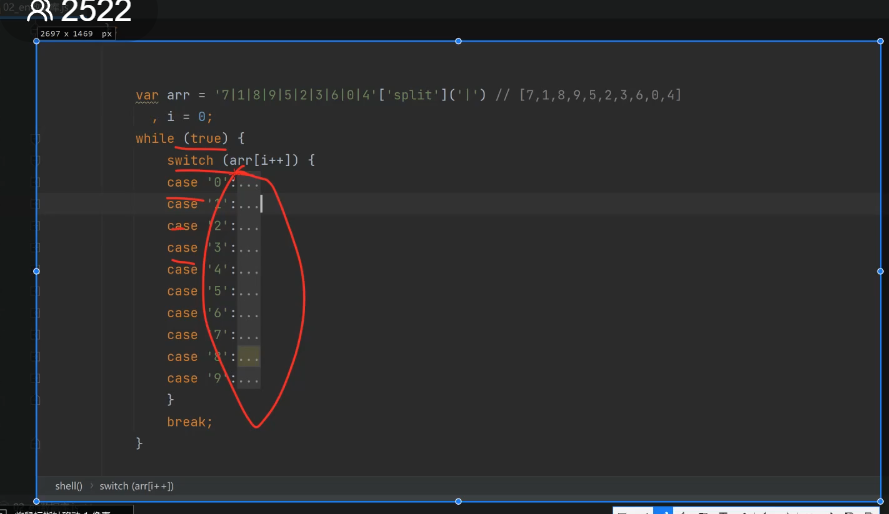

平坦流

var arr = '7|1|8|9...'这里的数字就,通过比如第一次arr0代表执行如下的case7 、第二次arr1case1、第三次arr2case8、第四次arr3case9这些个步骤!

执行顺序混淆!

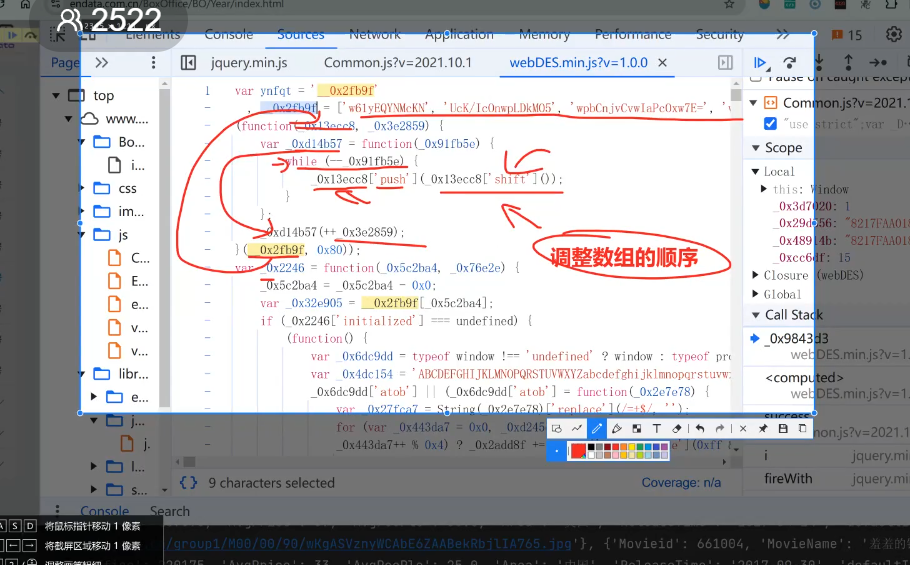

就是将字符串'stringify',替代这个点。然后放到数组里面,然后这个字符串还可以进行base64加密,图中的push新增和shift删除就是调整数组的顺序!

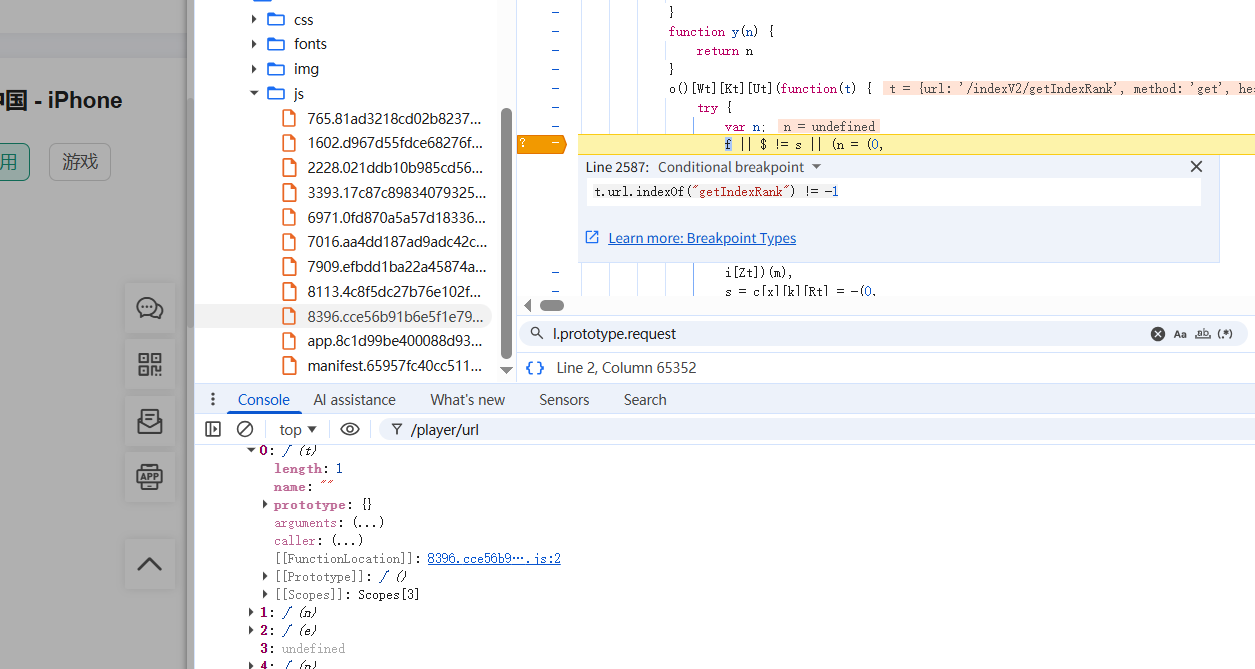

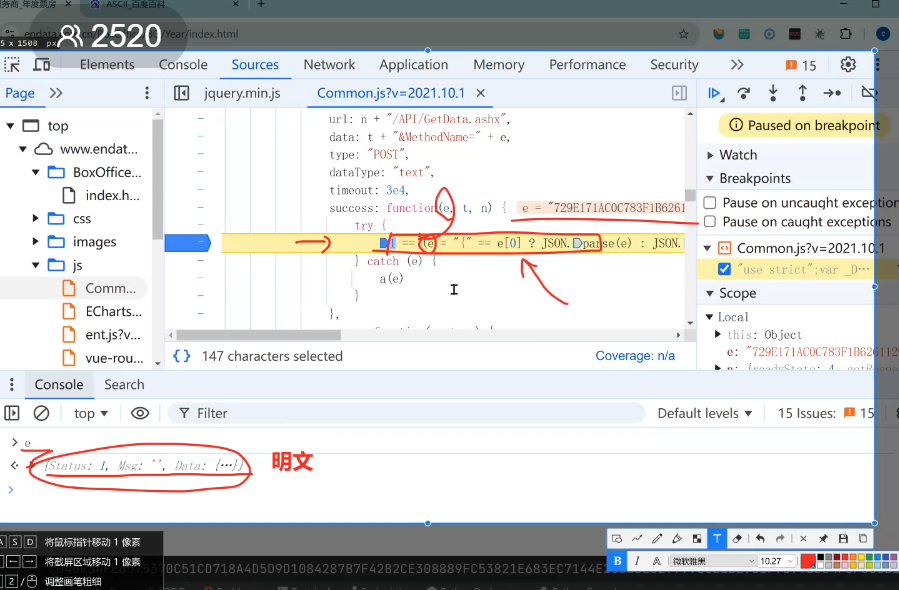

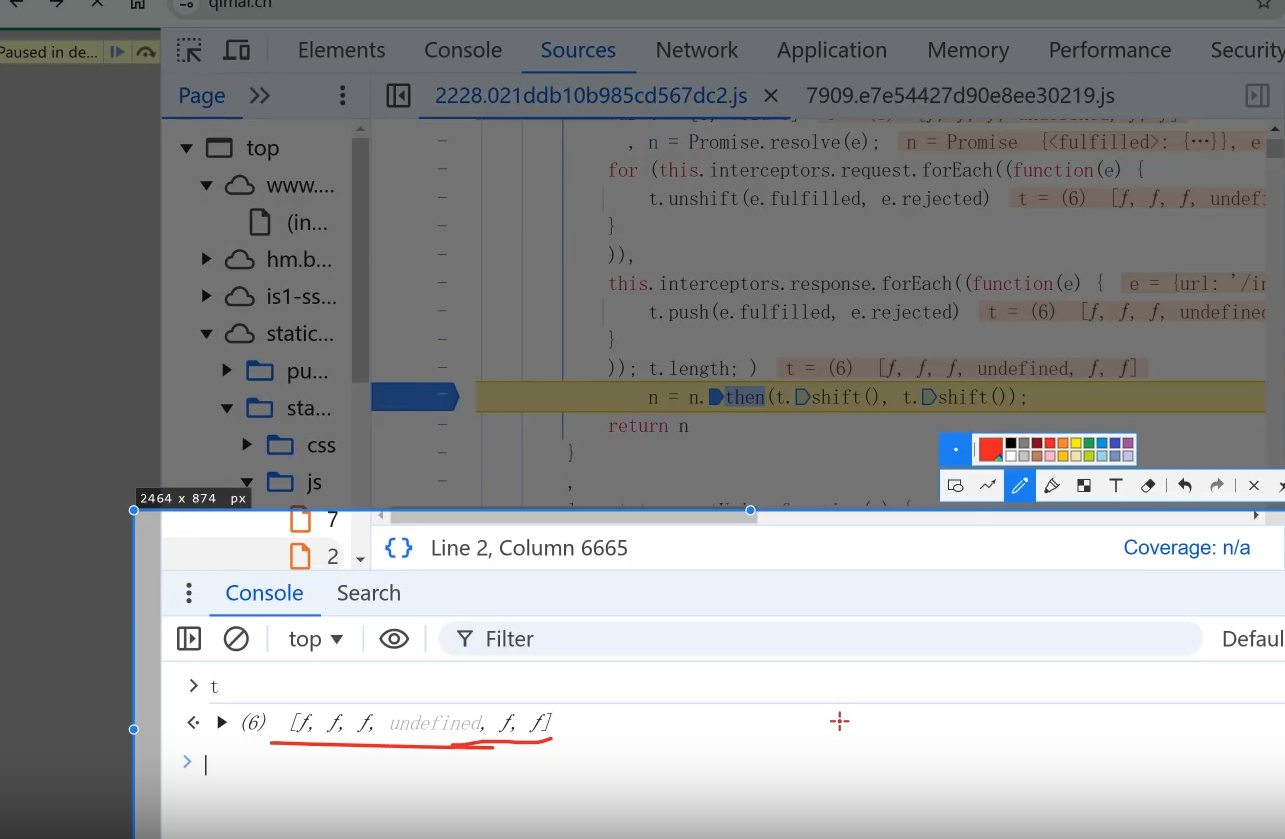

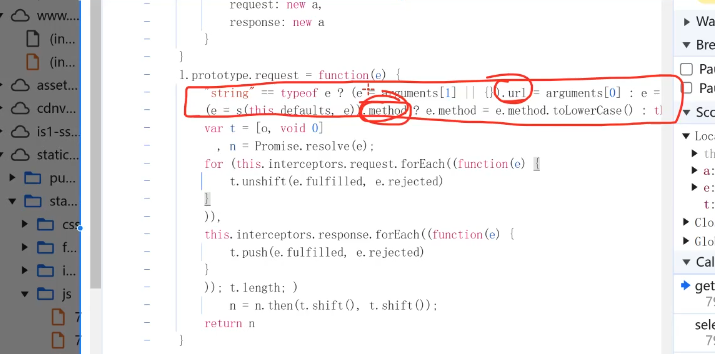

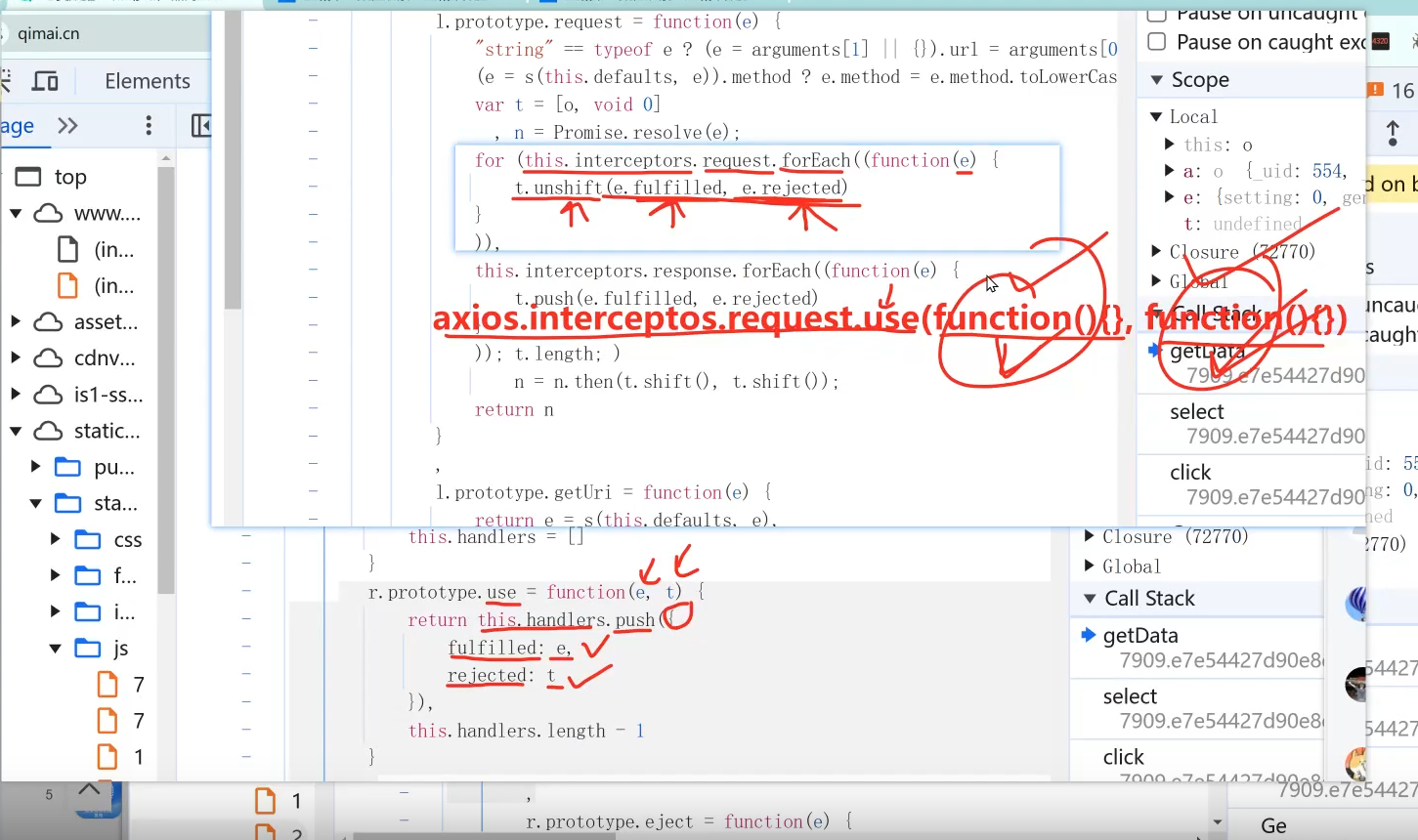

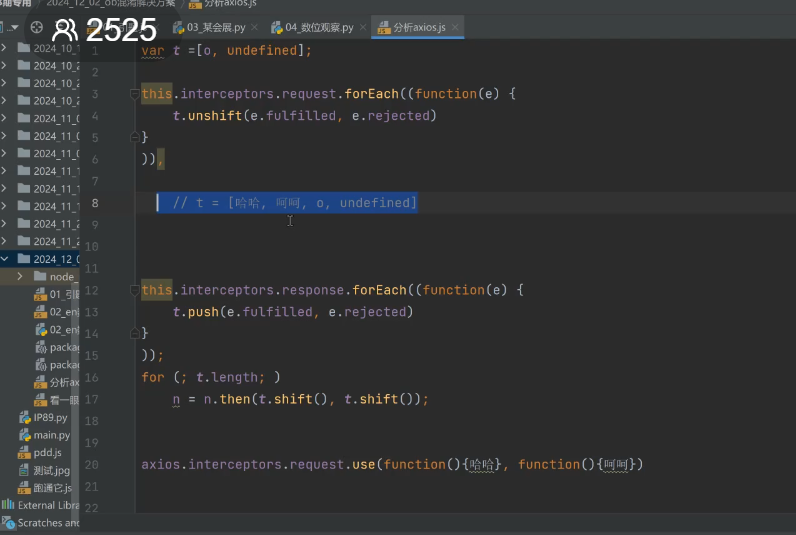

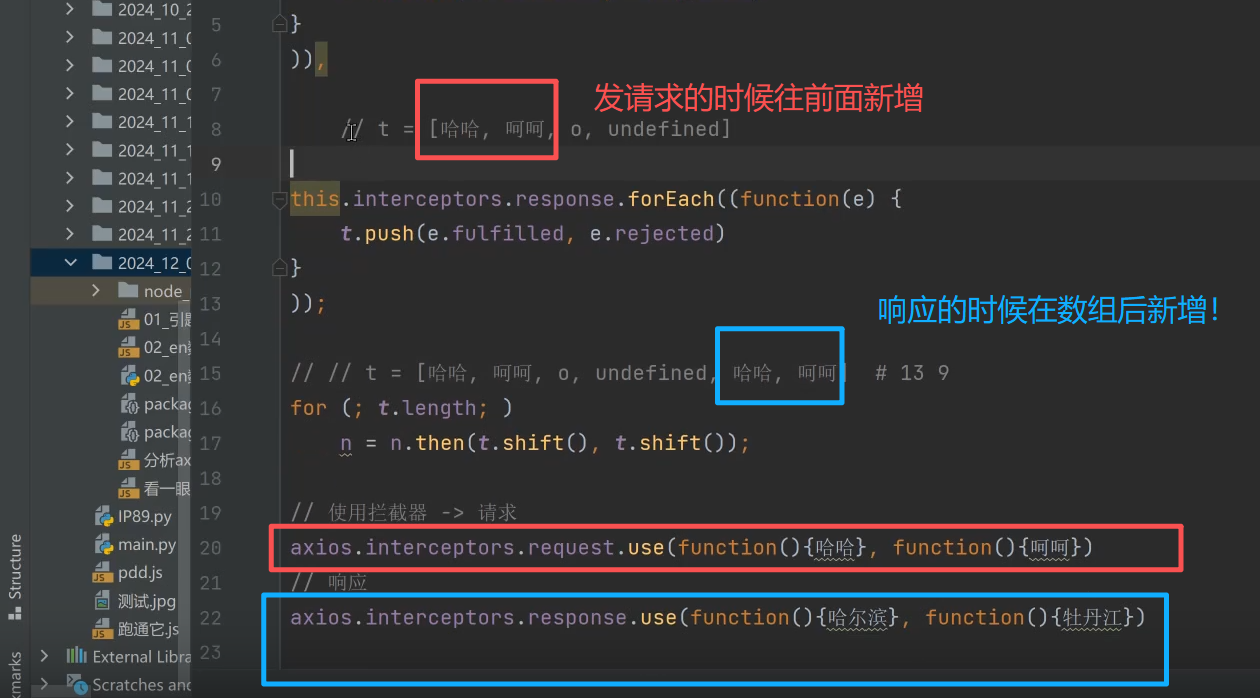

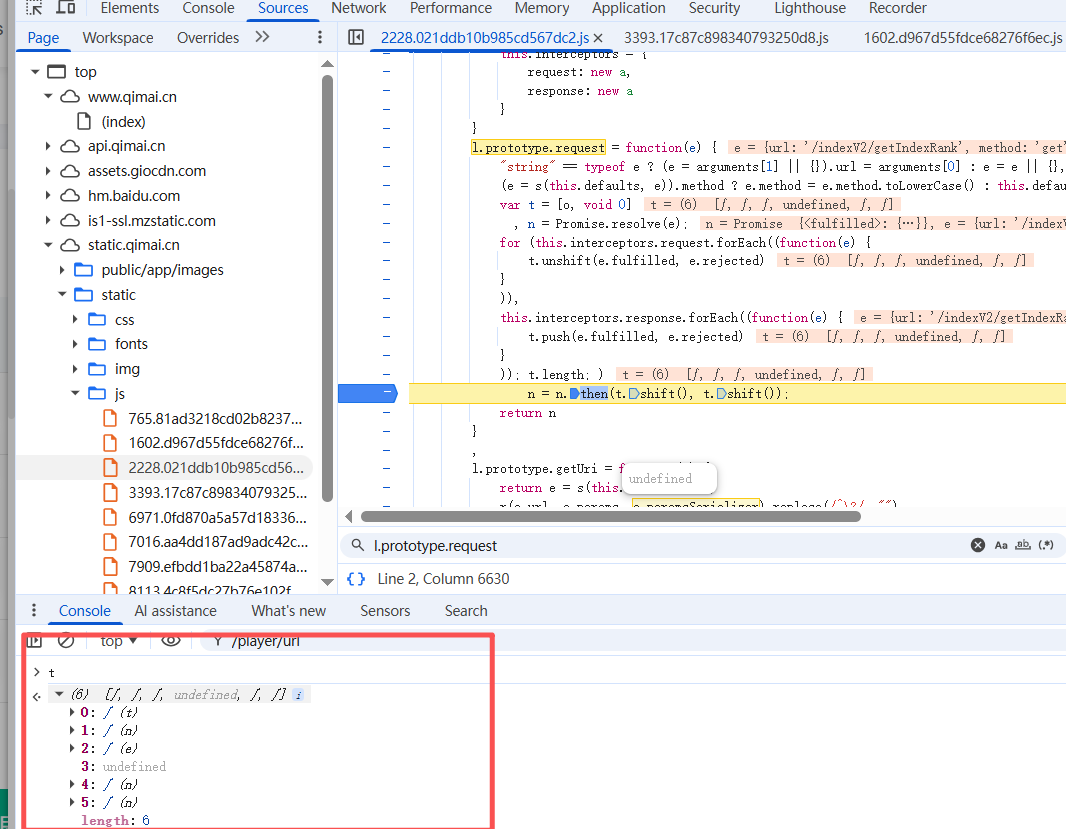

请求和响应拦截器,到时候怎么辨别出来,记住undefined。这个then是异步的!!找到请求拦截器后就可以将其断点去掉了!

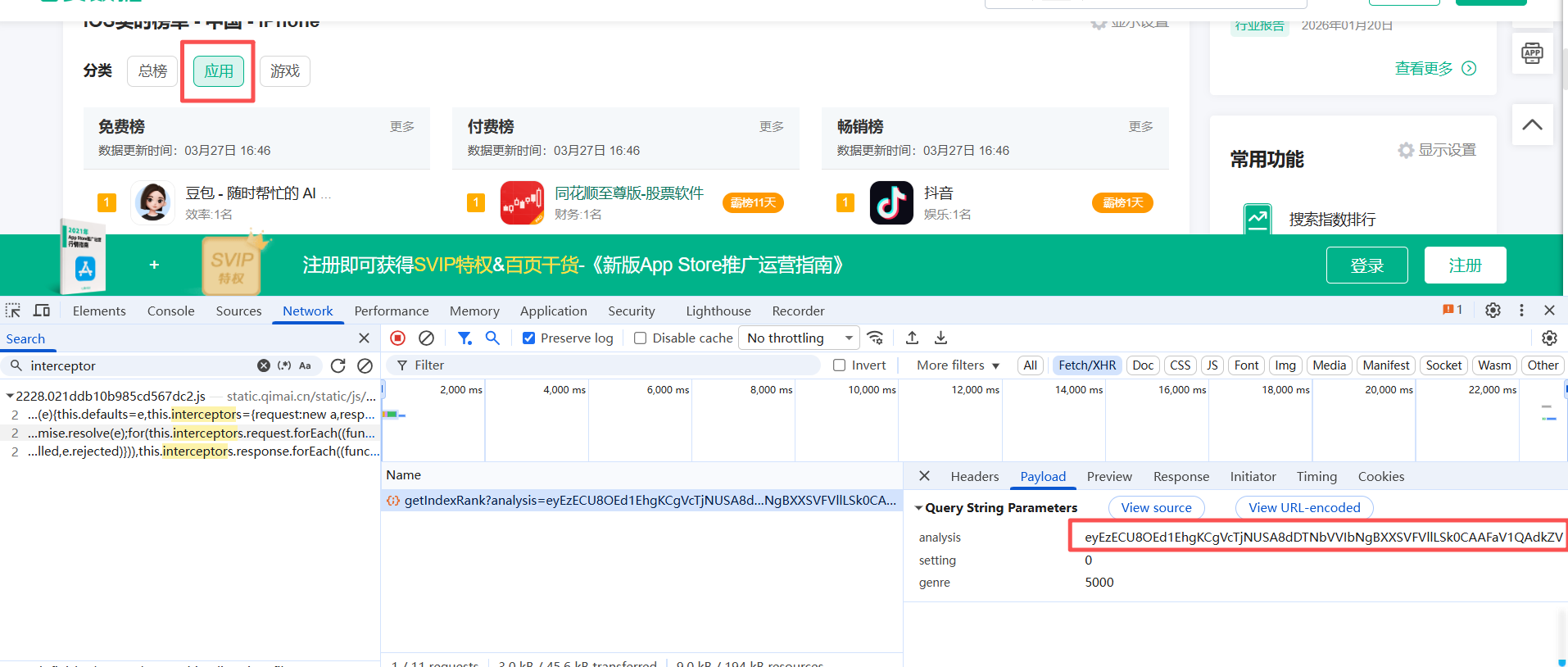

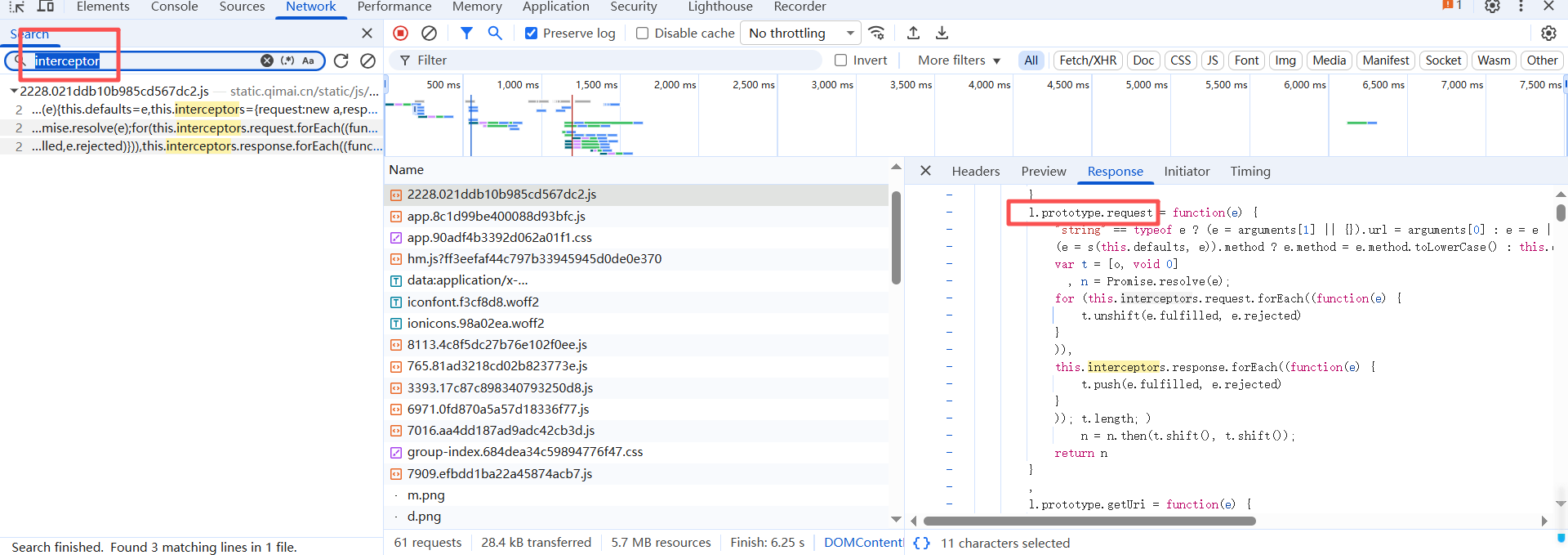

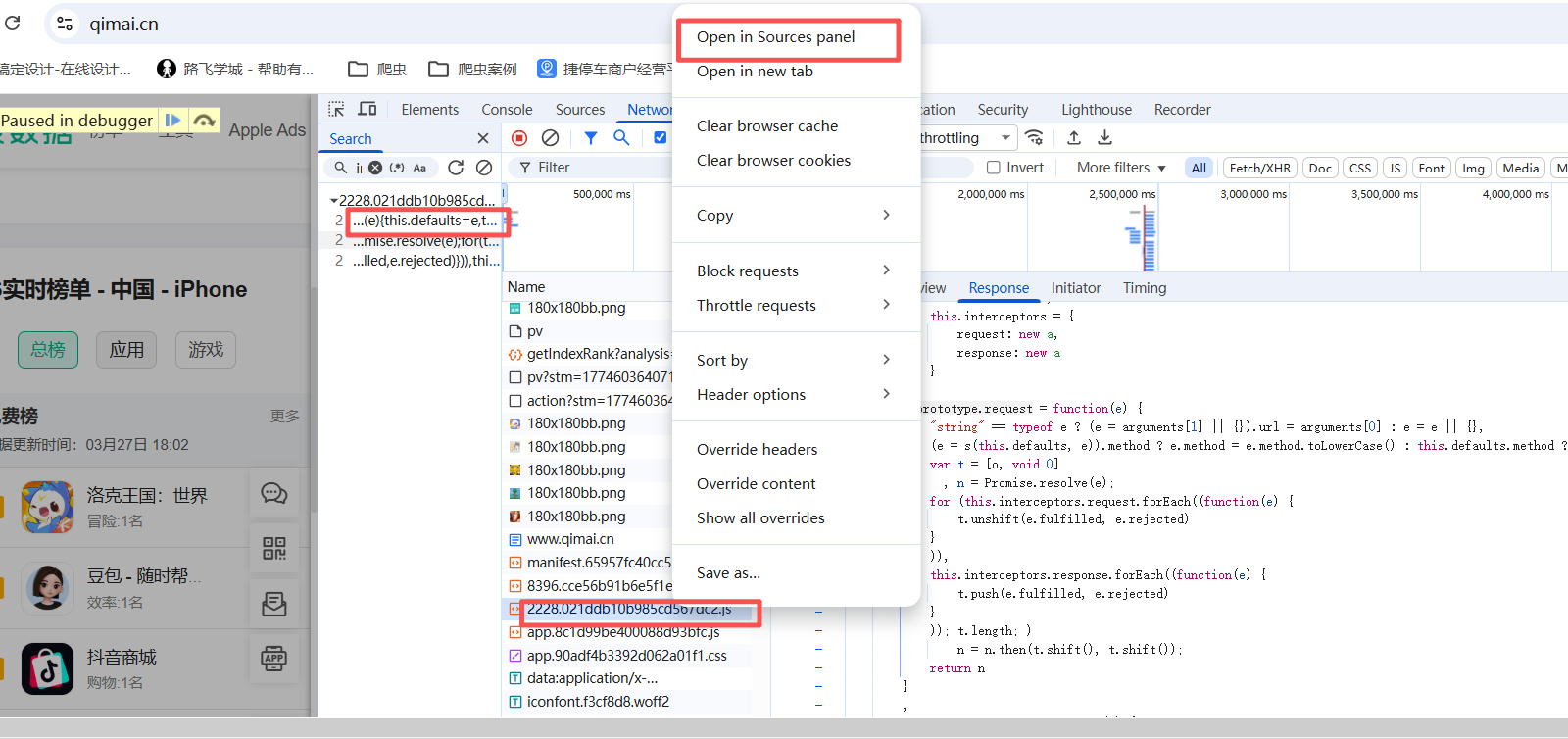

qi麦网

目标:解密这个包的analysis!

我们知道这个initialtor是有promise.then(),是经过过滤器的但是实际上我们在search里面找不到这个interceptor.request.use(),所以证明这个拦截器是被ob混淆过的!

use的话可以滑下去看源码,unshift就是在数组前面新增!

t很重要,等会儿说!

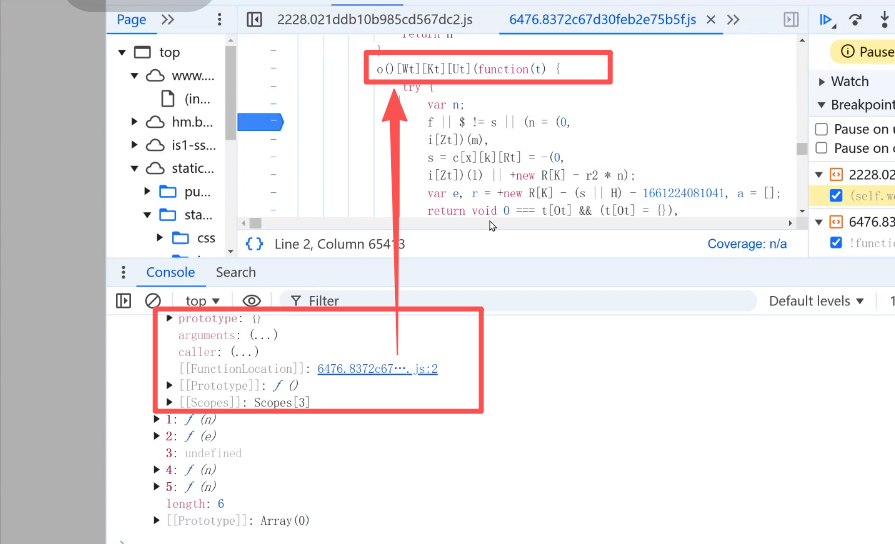

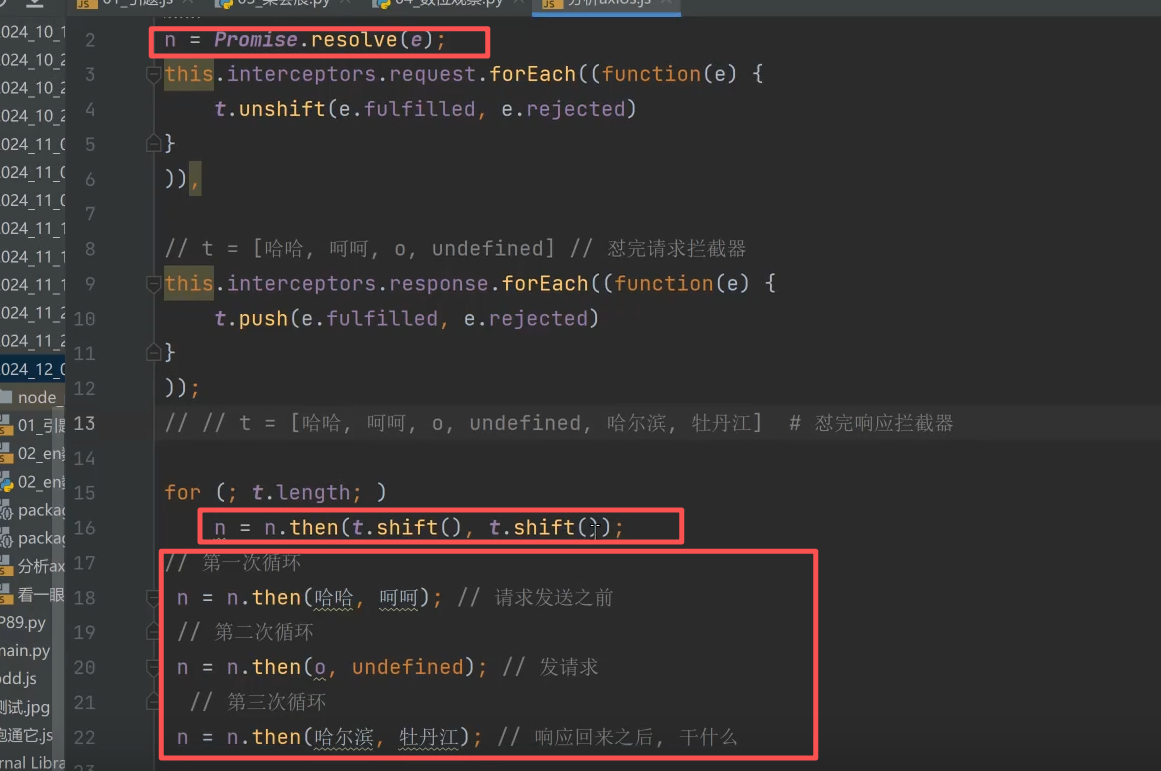

o就是正式发请求了,n是什么如下图:

有行代码,就是n = Promise.resolve(),resolve就是说这个事情ok了,然后回到n要干什么

n.then ,n然后要干什么,shift就是要从前面删除,t.shift就是从t前面一点点删除。成功跑fulfilled,失败跑rejected!整个流程就是发请求拦截器,请求,响应拦截器

所以我们就知道t就是记录整个响应流程!我们打断点在这里。。。

所以我们就可以定位这个拦截器!!!

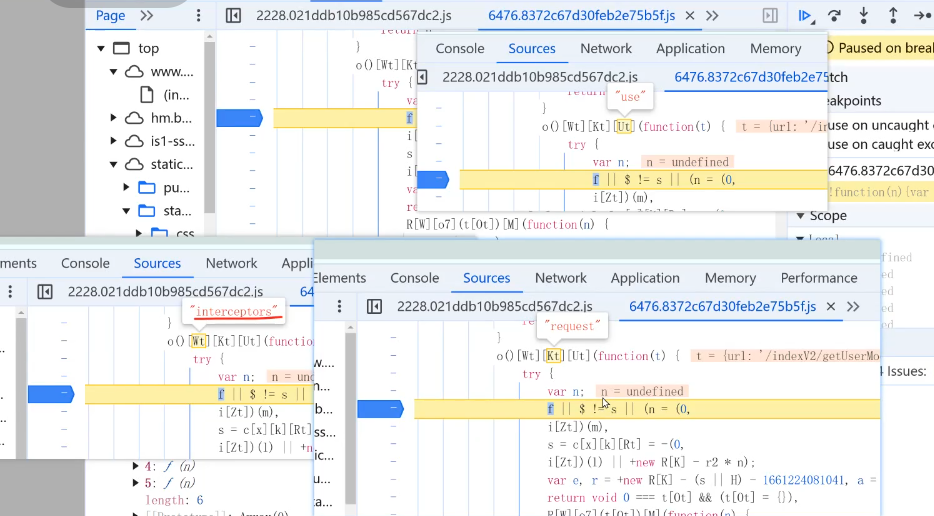

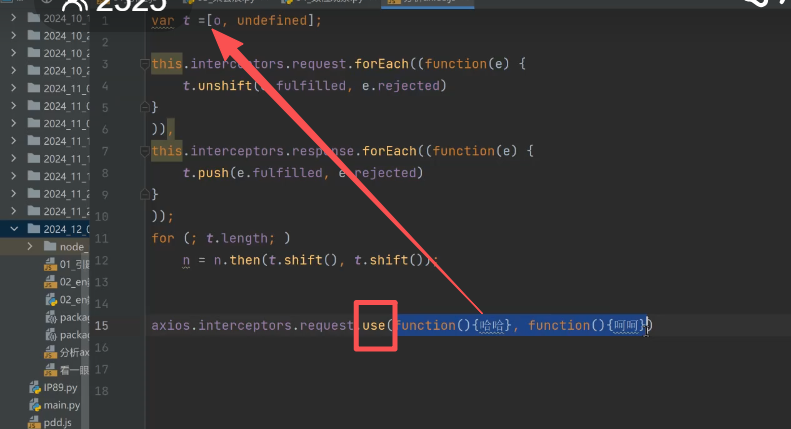

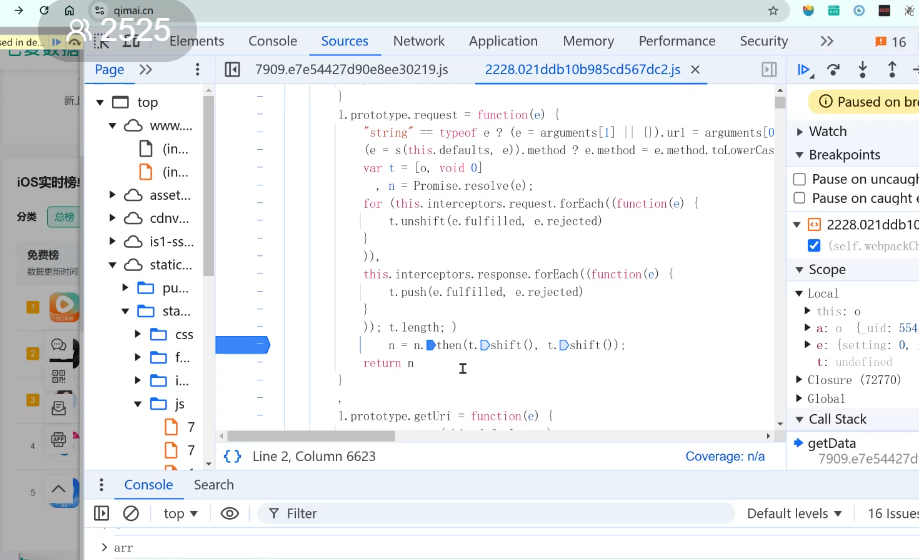

【注意】实际操定位有点烦琐,这里这样点,在sources下断点!

然后我们就找到t了!!!

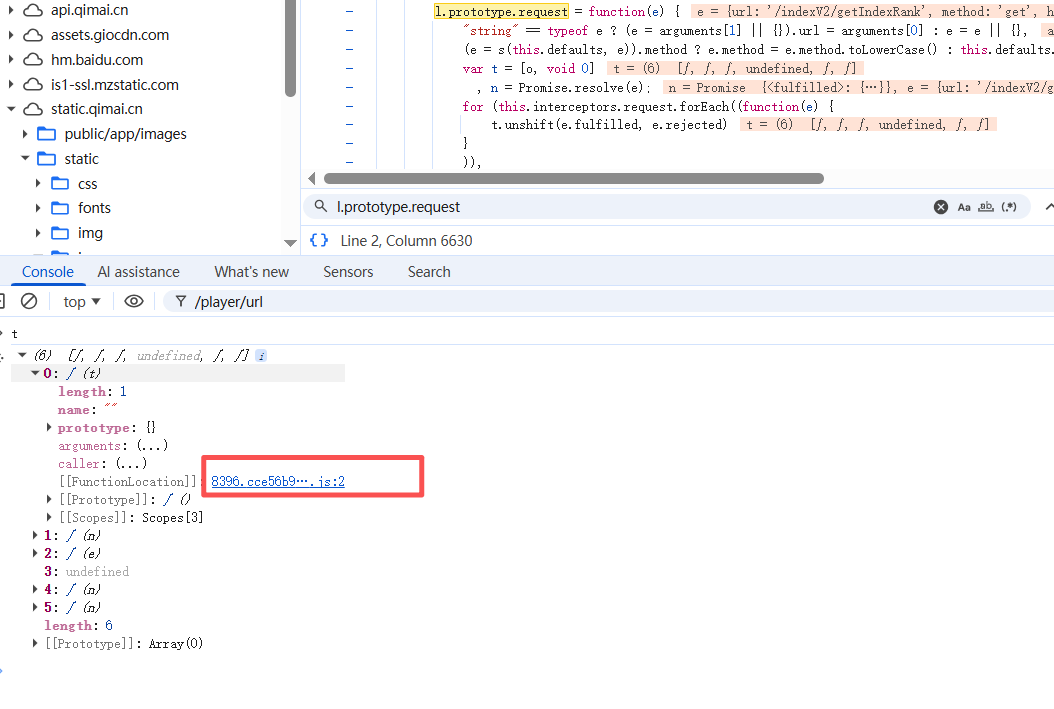

【注意】定位!!! 3是undefined这个是很有用做定位用的!我们直接定位第0个,进去

当我们找到拦截器后,前面.then()就可以放掉了!

剩下就是ob混淆的事情了。。。。。。。。。。。

然后我们根据url在拦截器下断点!