【注意】案例的网址早就下架了,但是思路还是值得参考的!

加密的方式!

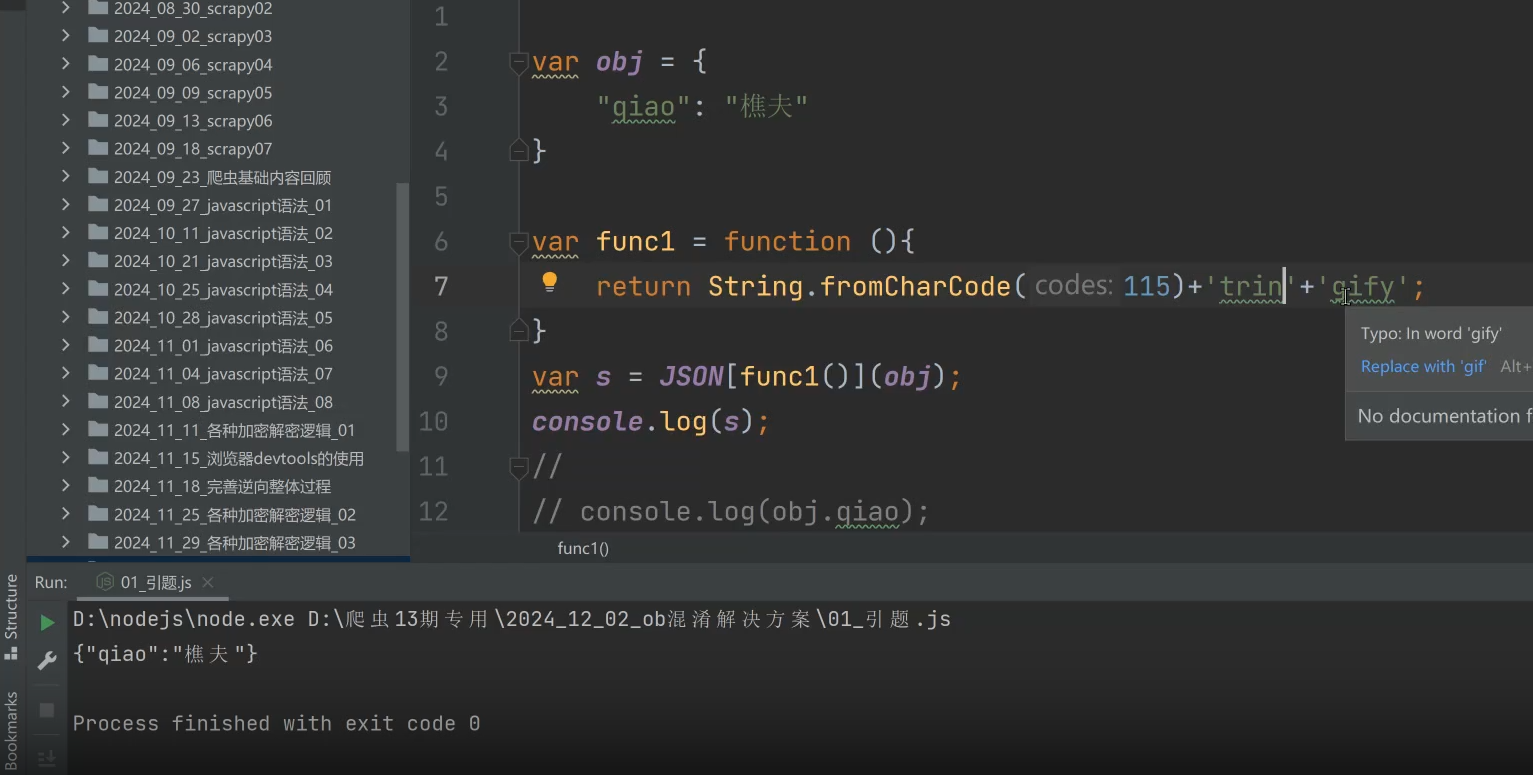

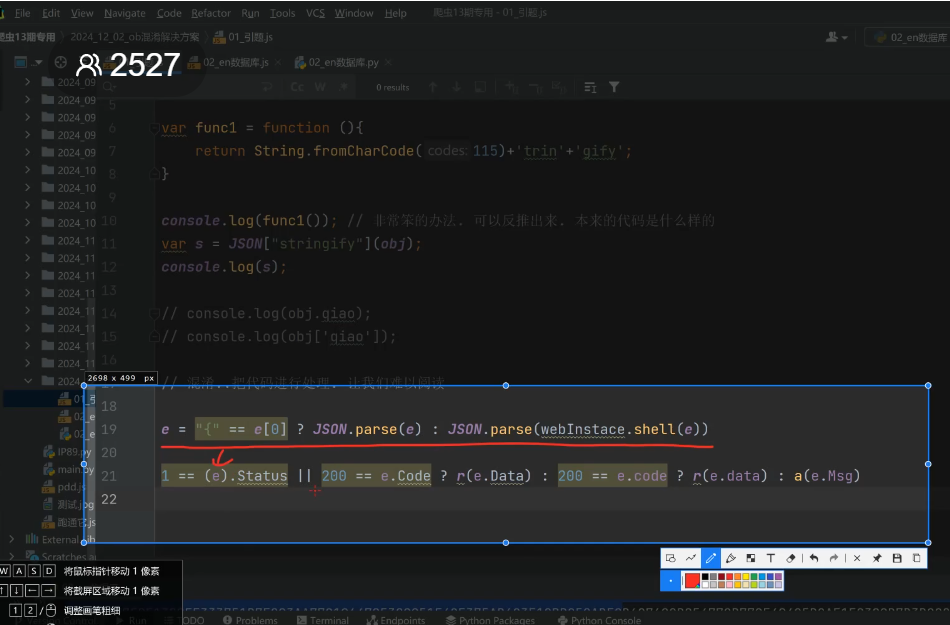

fromChartCode是指ascii码 ,图中加密的是"s"

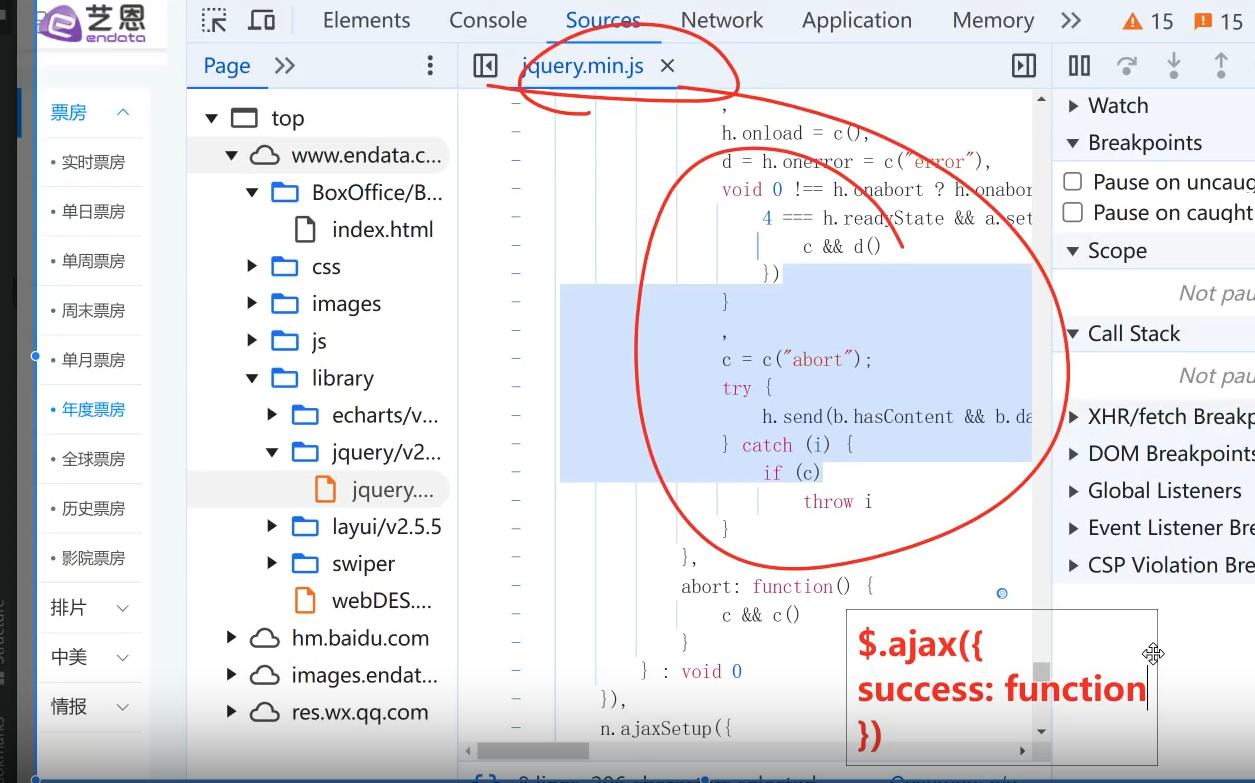

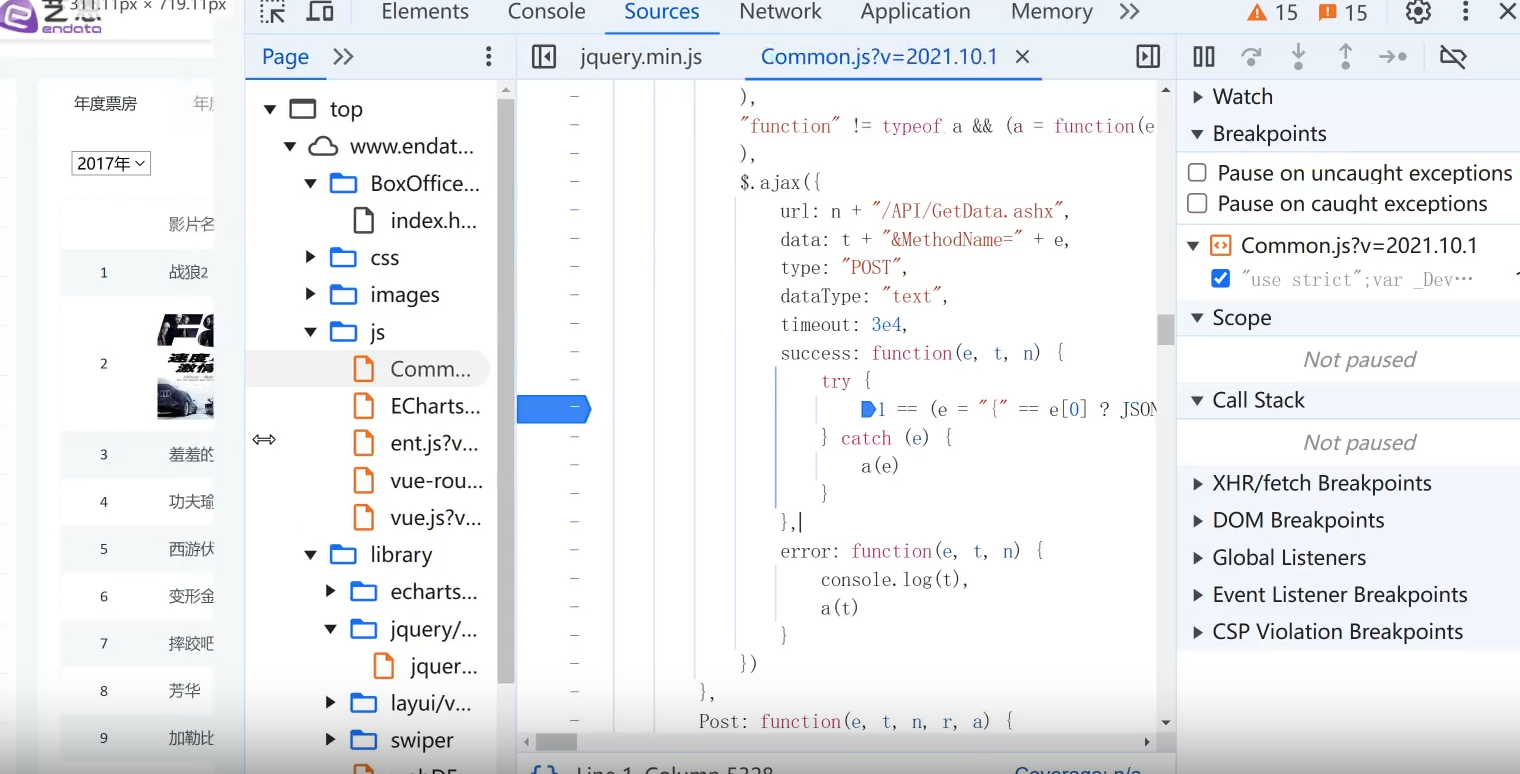

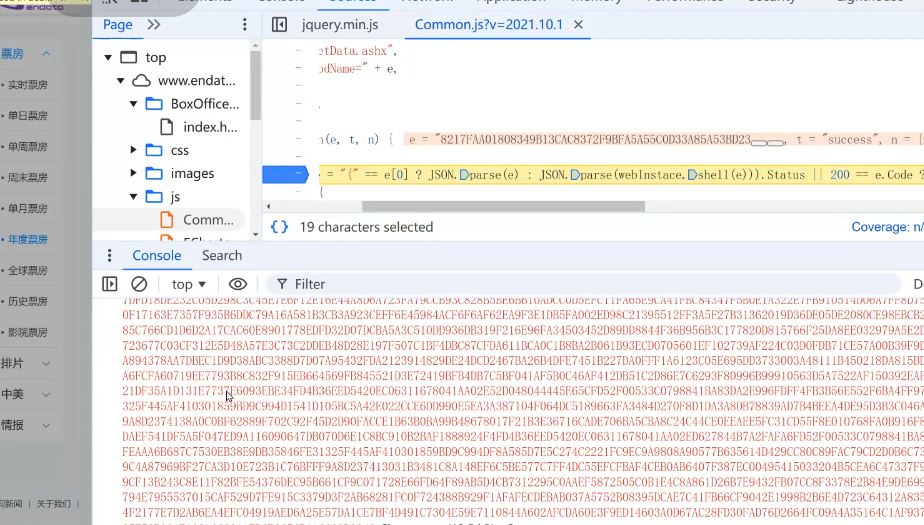

我们提取抓包的话,光是定位send前面小部分jquery是没有用的。所以我们一般都是看到$ajax({success:function}) ,success里面返回的。所以最好在initiator里面定位这个!

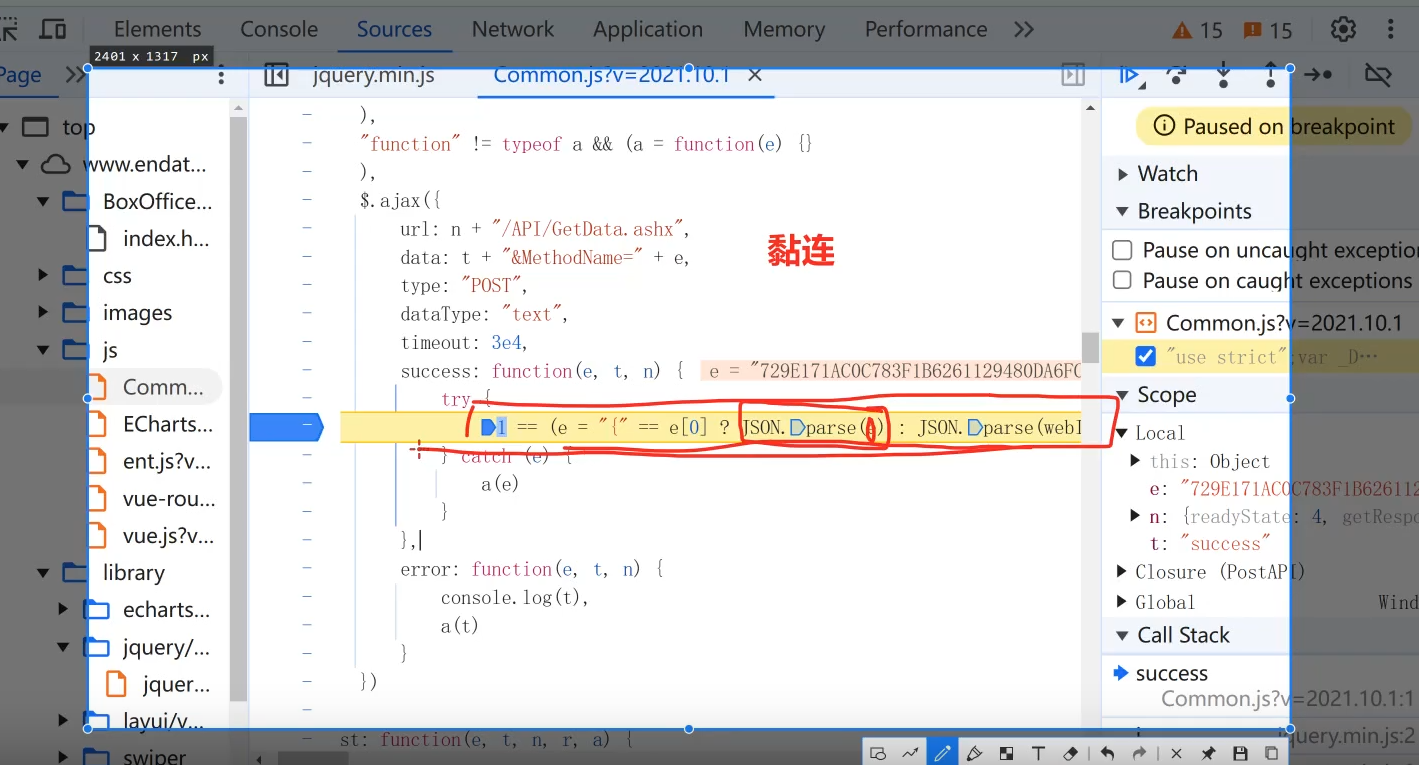

【黏连问题】,比如说鼠标滑倒e变量上,但是会整段代码都运行了!所以之后务必要小心

整行代码给复制出来!然后调整代码逻辑

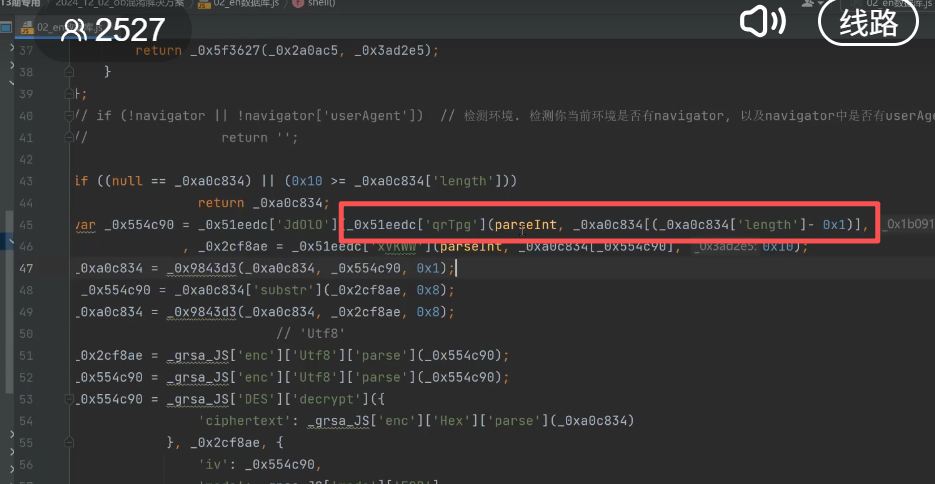

根据函数我们得知这里就是加密的入口!

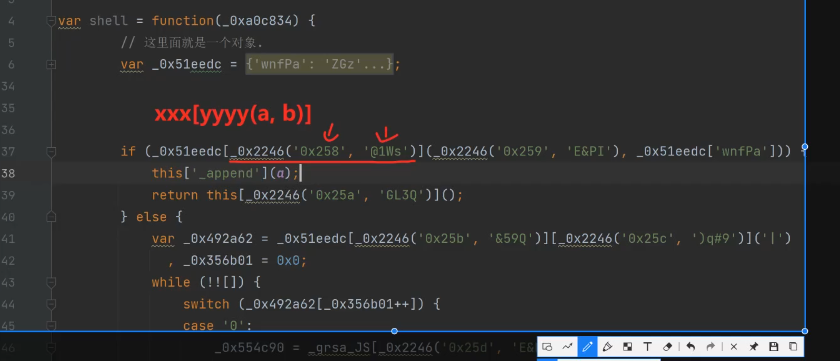

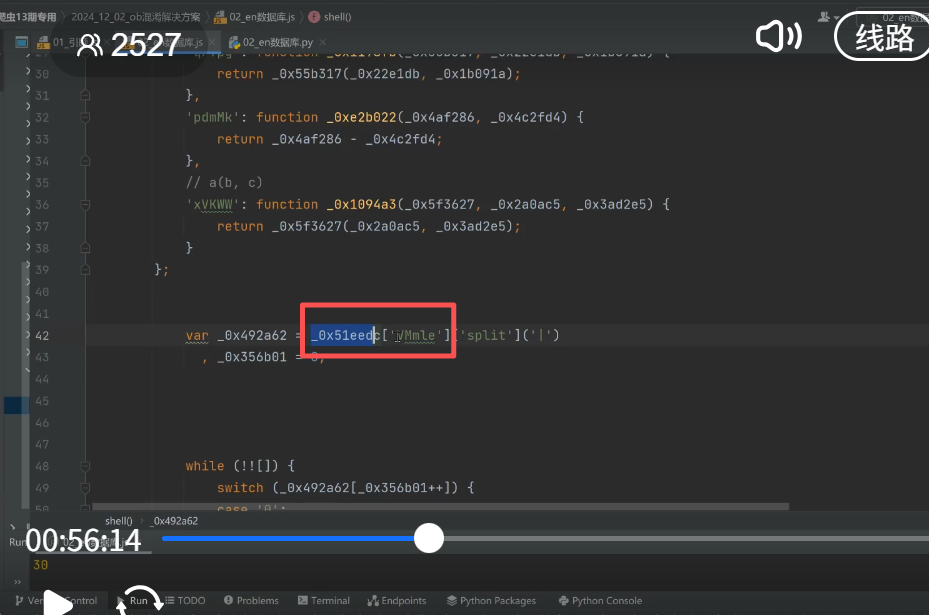

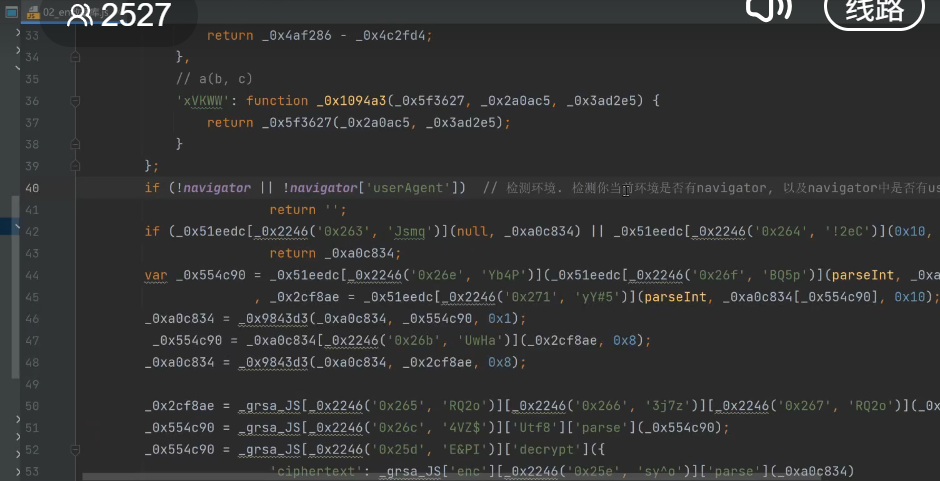

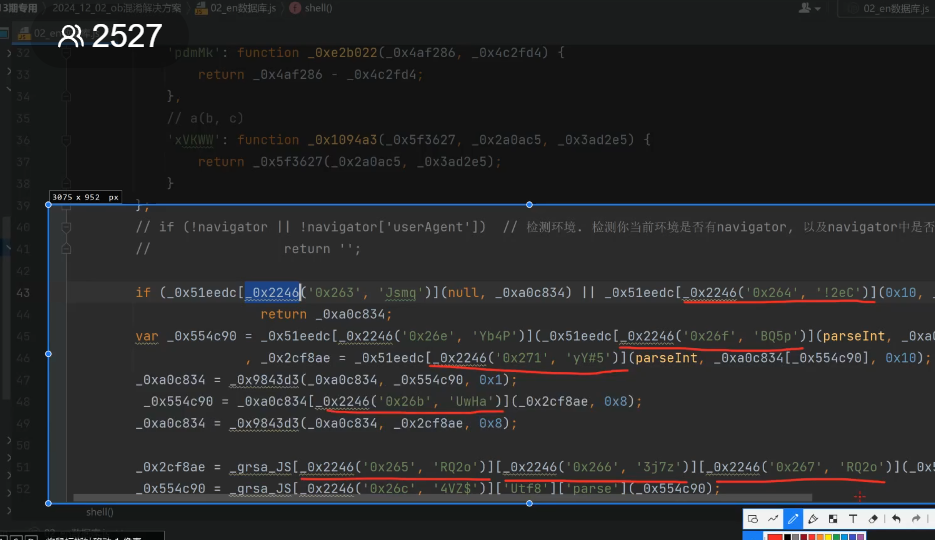

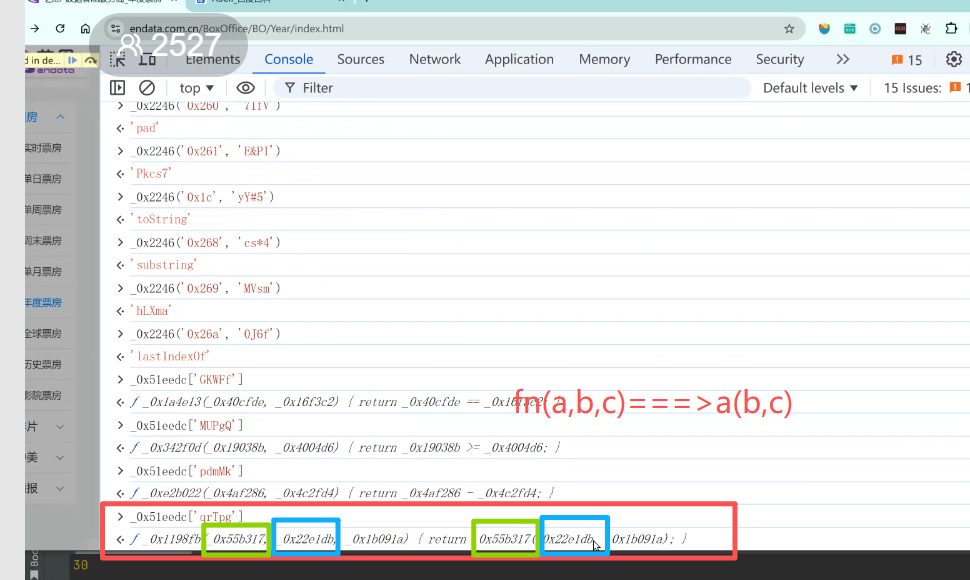

我们梳理出很多结构,其中最常见一个是这种a(b,c)

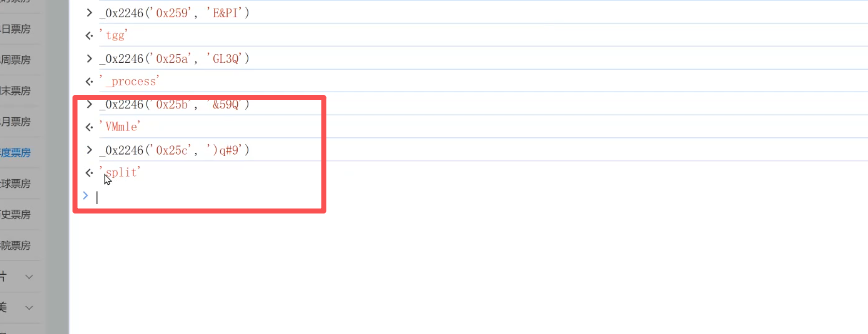

中括号里面百分百都是返回字符串,我们不需要理解里面传了什么函数,什么参数。

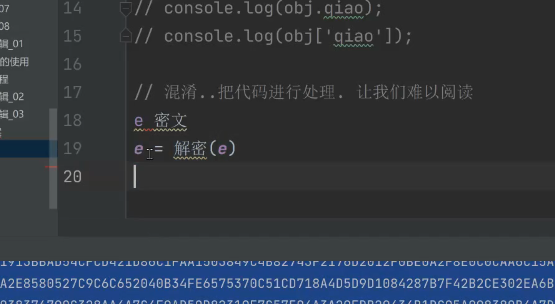

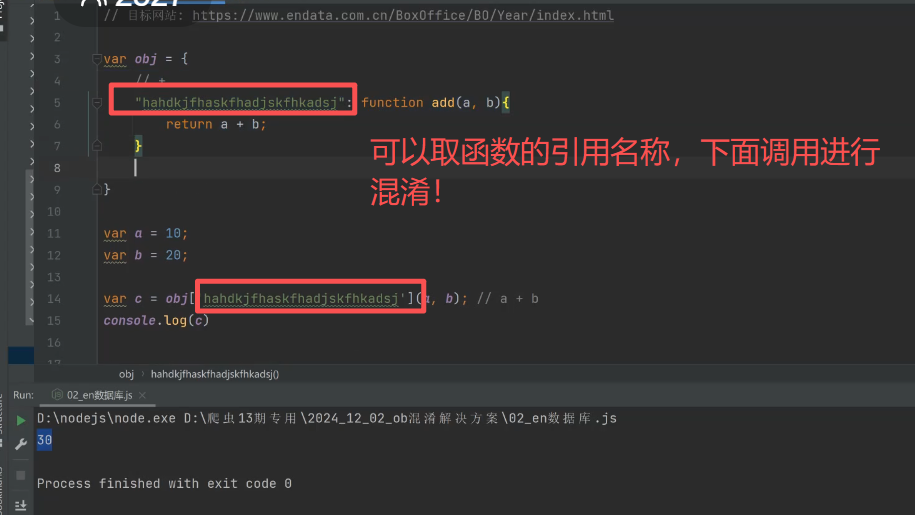

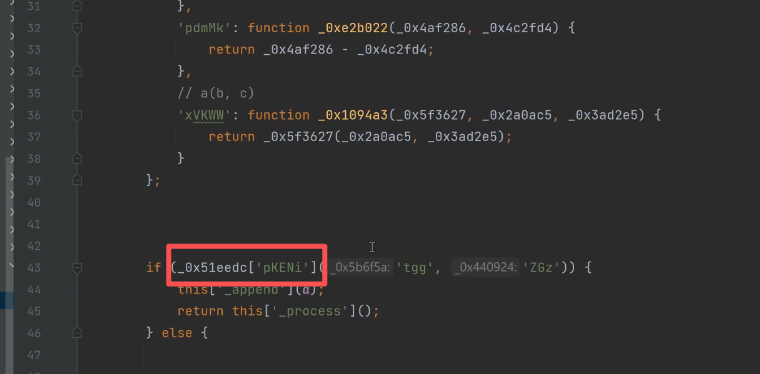

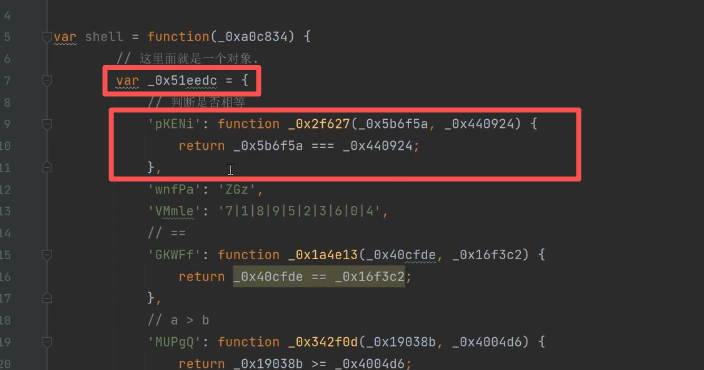

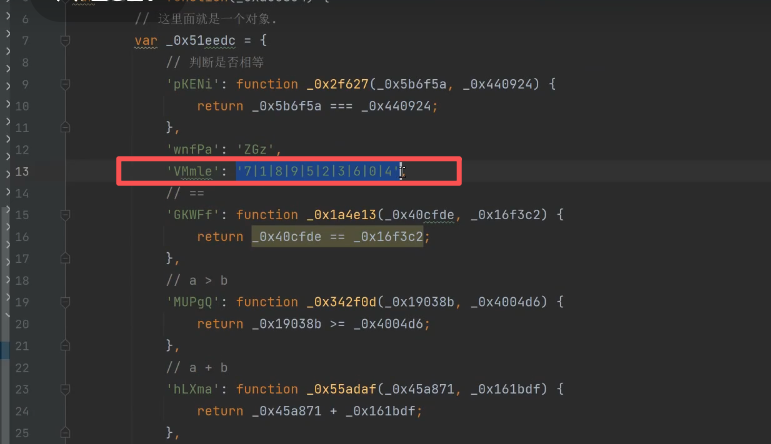

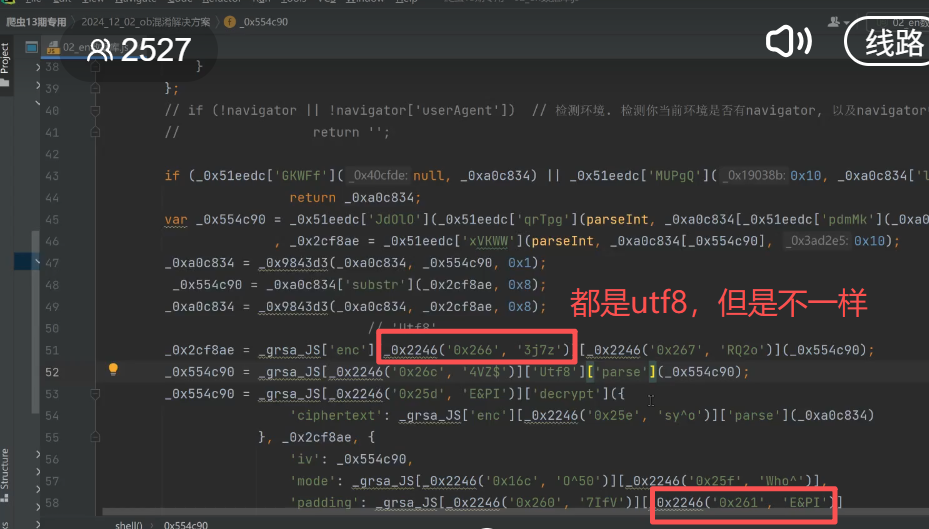

混淆三:对比图二的19和23行

举例:比如这里是pkeni,然后我们找到对应的函数

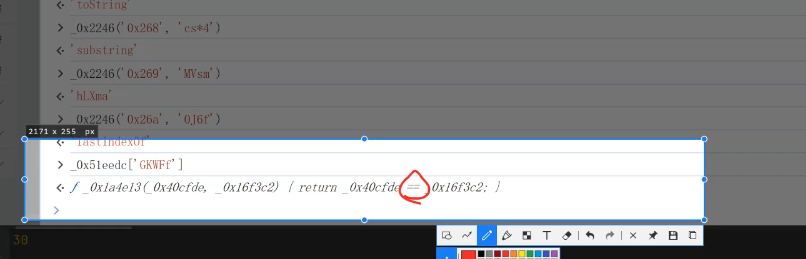

这里看到是判断相等

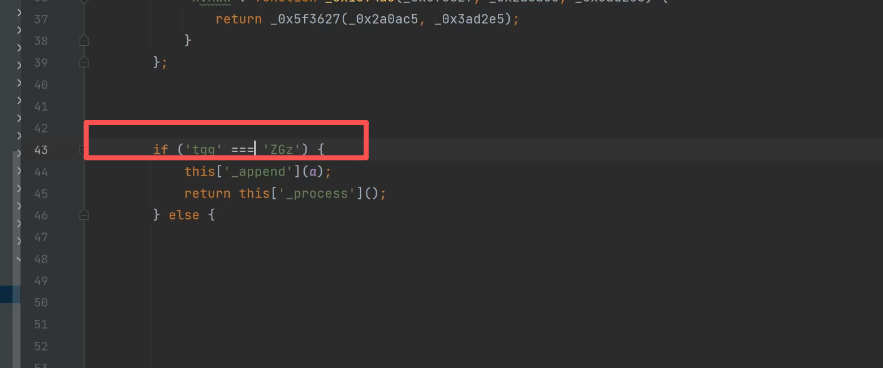

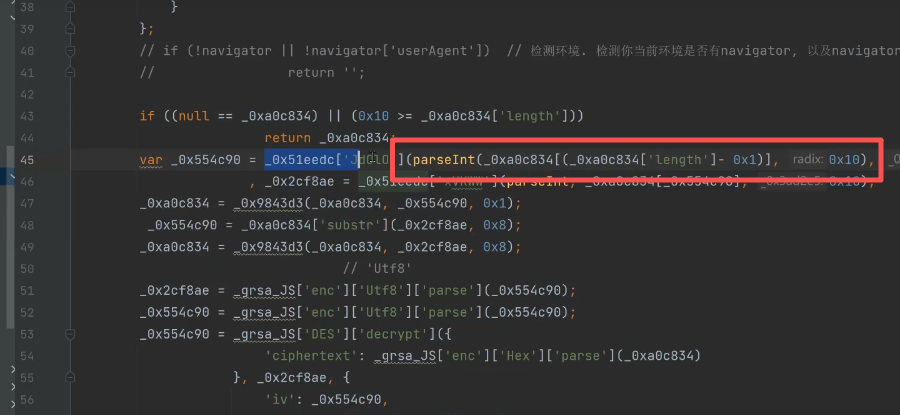

改成图三:

其他照常还原即可

还原后不是没事了的,还要结合前面的代码继续还原

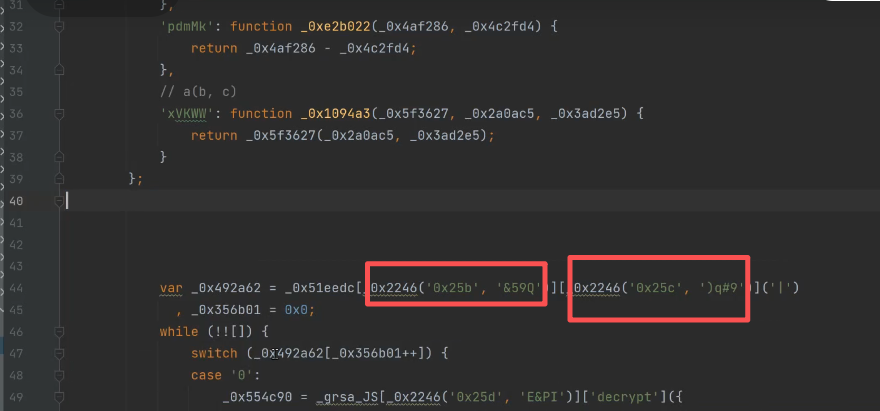

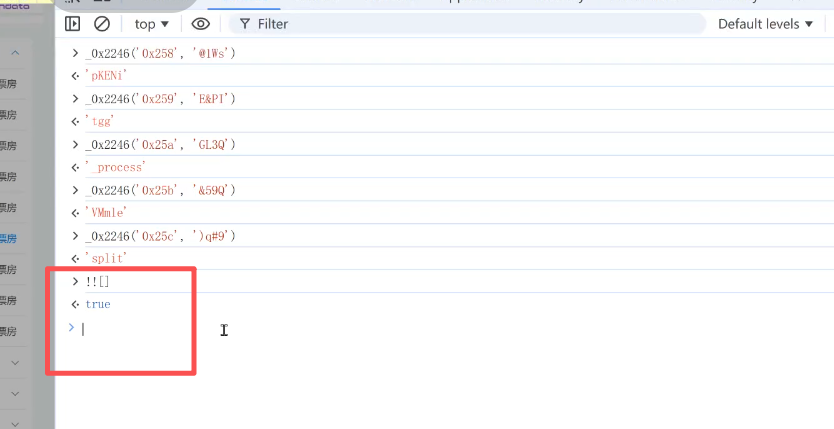

while(!\[\]\[\]),里面这个不要猜直接放浏览器

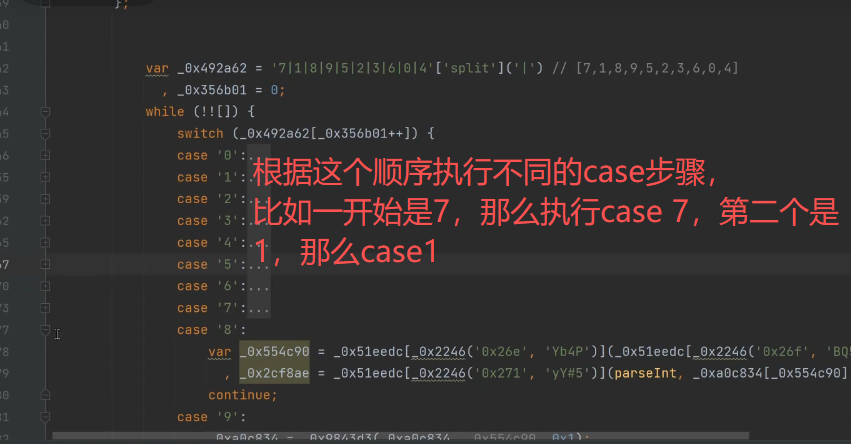

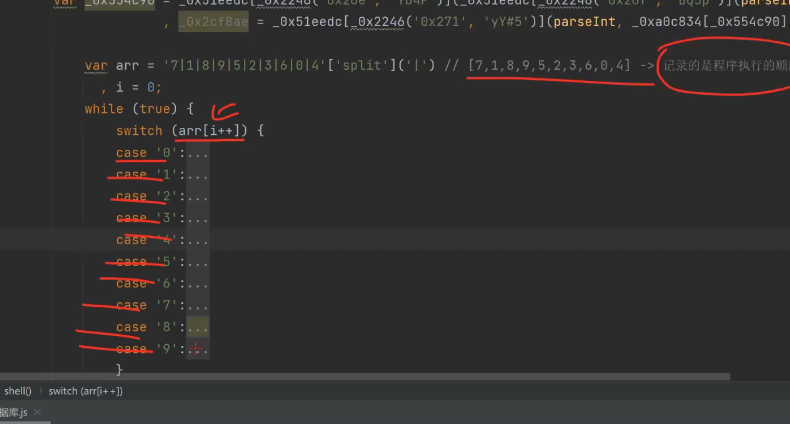

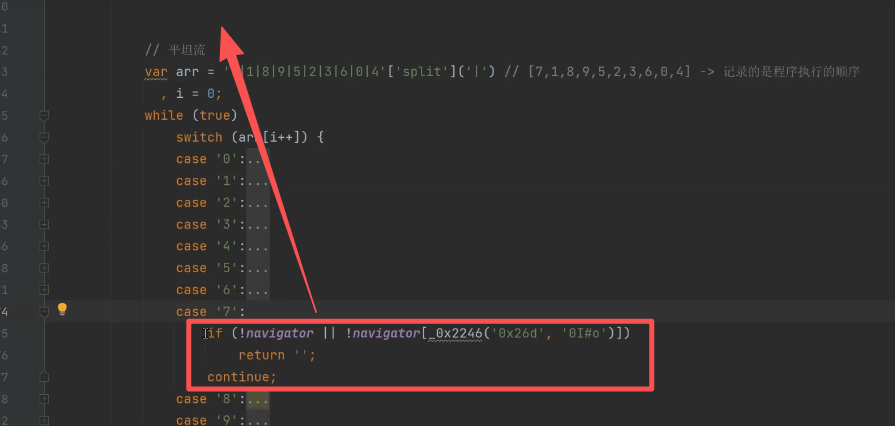

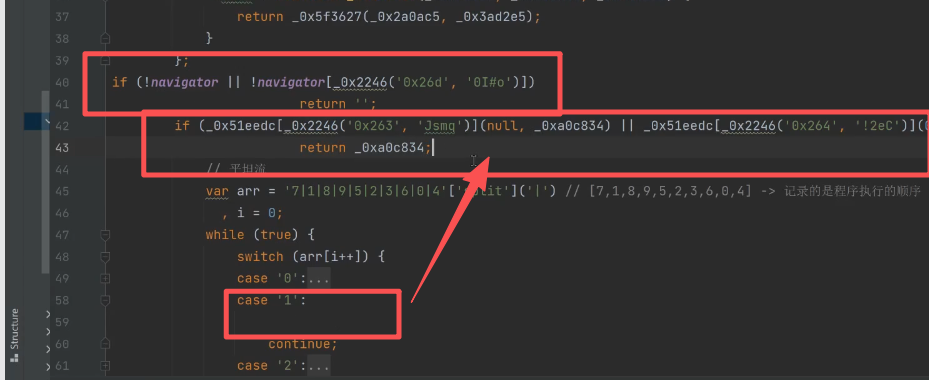

步骤三:我们知道这个数组是平坦流,也就是指定哪个case先后的执行顺序,所以我们可以将这个case里面的语句提取出来。

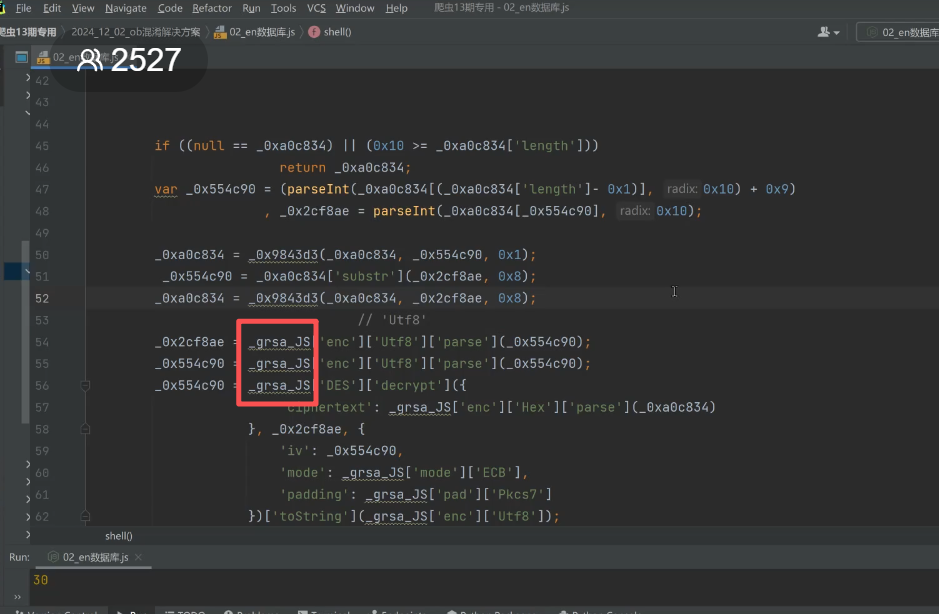

【注意】一般检测环境的代码可以注释掉,因为开发环境是没有的。检测navigator里面是否有userAgent。

接下来,将中括号里面的内容全部替换即可!虽然是枯燥了点。。。

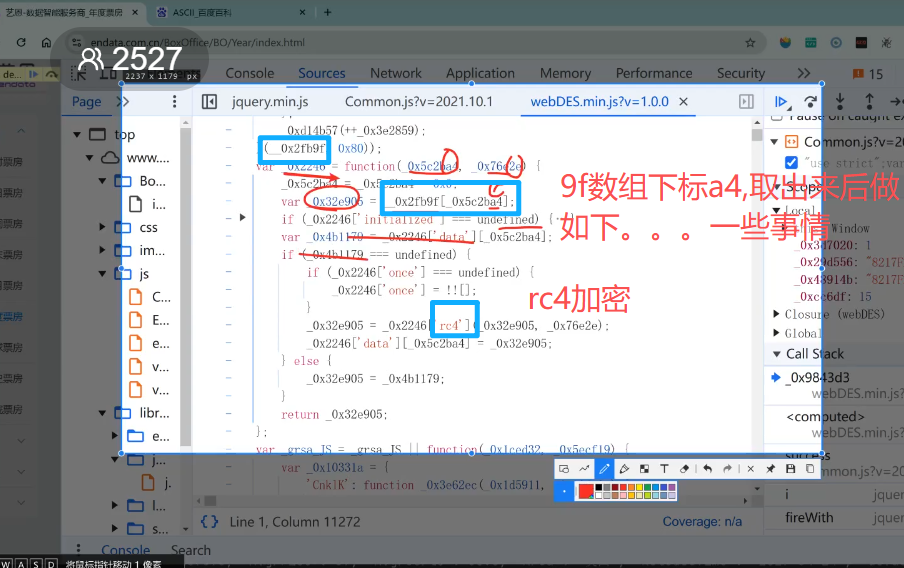

但是要注意的就是如图中的0x2246并不一定都是一样的!

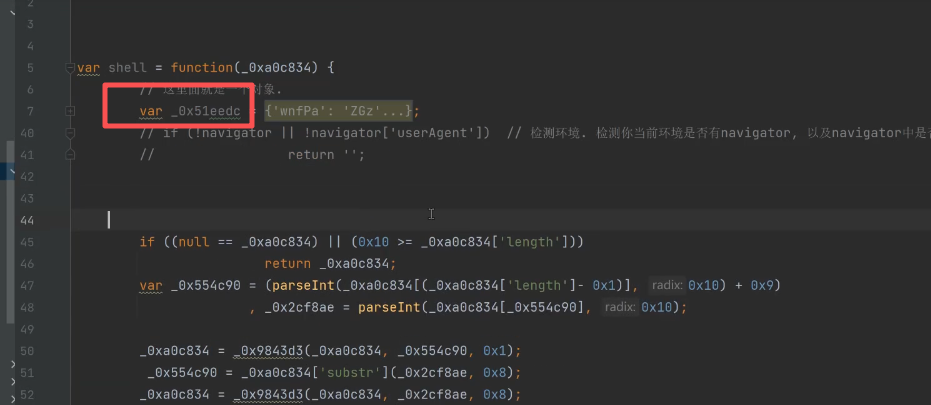

【注意】如果这个声明变量的花指令函数,隔太远了怎么办。。我们可以将其输入到浏览器里面直接定位具体函数

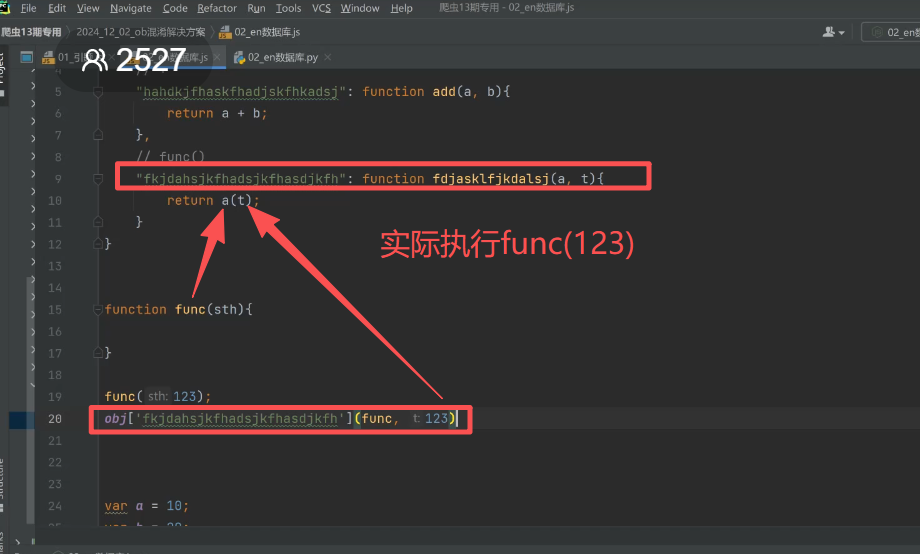

调用函数还原

花指令:直到这里灰色了,就代表没有调用了

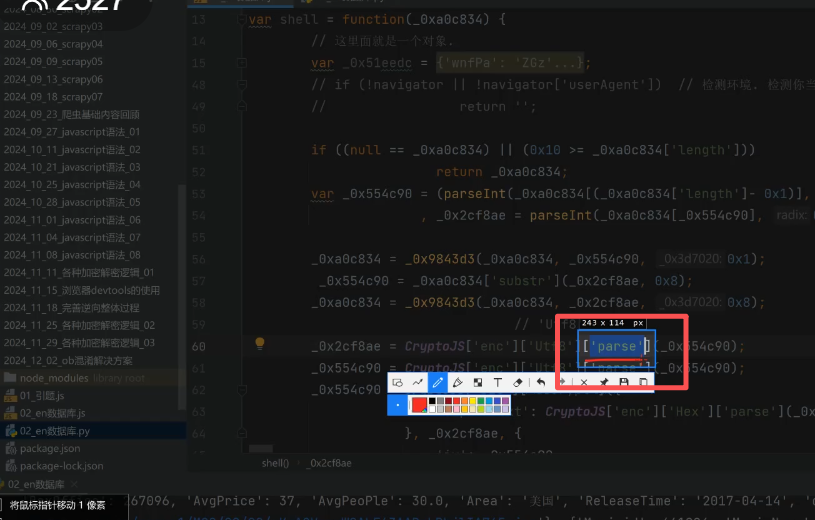

固定格式的加密库一定要记得,这里是crypto库

其他拓展!!!

它可以将中括号里面的parse提取出来,进行base64加密,然后放到数组中再提取出来设定其执行顺序

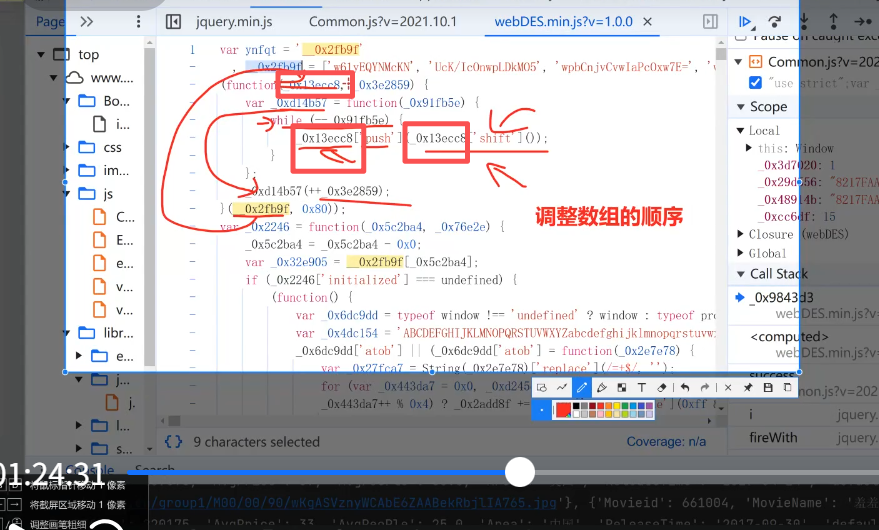

图中这个"cc8..."就是个数组,这个数组在不断push和shift在调整这个执行顺序