保险行业线上化转型正在加速,从在线投保、自助理赔到营销活动,越来越多的业务场景迁移至线上。但随之而来的,是各类欺诈行为的激增。

真实案例:某地意外险产品上线首月,发现同一IP地址下出现数十个投保人,均使用相近的虚假地址,且均在投保后次日发起理赔。经核实,这是一个有组织的欺诈团伙,利用代理IP批量投保、集中骗保。

这类现象并非个例。IP欺诈风险查询,正成为我们识别恶意行为、降低赔付损失的关键技术手段。

一、保险线上业务面临哪些IP风险?

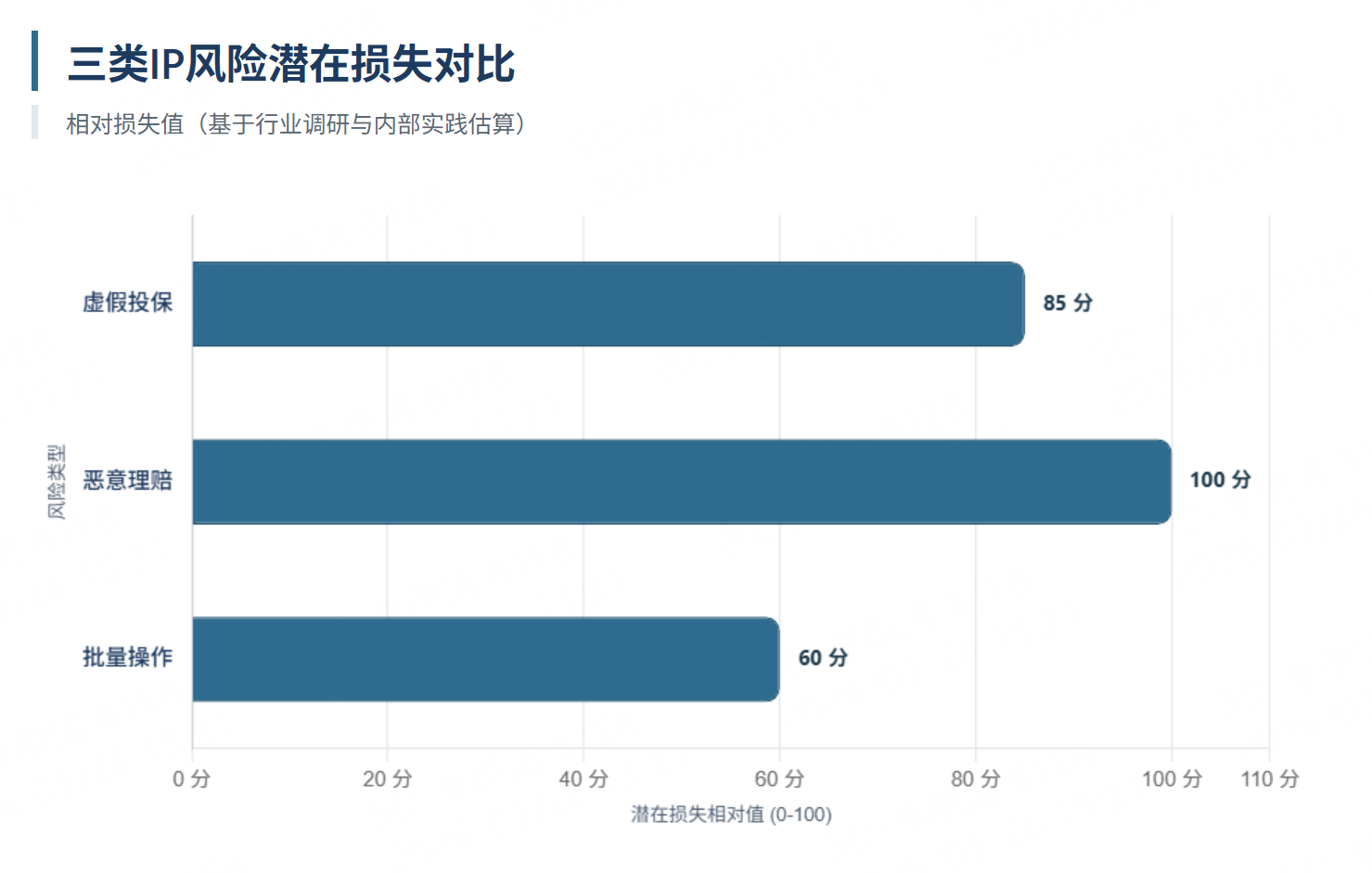

三类ip风险潜在损失对比条形图

三类ip风险潜在损失对比条形图

在我们日常的风控监测中,以下三类IP风险最为常见:

| 风险类型 | 典型场景 | 潜在损失 |

|---|---|---|

| 虚假投保 | 使用代理IP批量注册,骗取新人保费补贴 | 营销费用浪费、劣质客户涌入 |

| 恶意理赔 | 通过数据中心IP伪造事故地点,重复报案 | 骗保赔付、司法风险 |

| 批量操作 | 同一IP下数百个账号参与活动,套取奖励 | 活动成本失控、用户数据污染 |

行业数据:据行业调研,保险线上业务中,约15%的异常投保请求来自数据中心IP或代理IP,这些IP对应的保单最终发生欺诈赔付的概率是正常保单的3倍以上。

二、IP欺诈风险查询能提供哪些信息?

IP欺诈风险查询的核心,是判断一个IP的潜在风险行为和威胁等级。以ip数据云为例,其返回的关键字段包括这些:

| 字段 | 说明 | 风控用途 |

|---|---|---|

| 代理检测 | 检测是否存在代理行为(tor、proxy等) | 识别是否通过代理访问 |

| 风险标签 | 垃圾注册、薅羊毛、篡改设备、虚假设备等 | 关联具体风险行为类型 |

| 真人概率 | 0%-99%评分,判断流量是否由真实人类产生 | 识别机器操作、脚本行为 |

| 秒拨概率 | 0%-100%评分,判断是否存在秒速拨号特征 | 识别动态IP池、频繁换IP |

| 风险评分 | 综合风险评分(0-100) | 量化风险,便于阈值设定 |

| 风险等级 | 低/中/高,可根据行业定制 | 快速决策依据 |

数据覆盖:全量IPv4 + IPv6,支持日更/周更/月更,可通过API实时查询或离线库私有化部署。

应用场景:在保险业务中,这些数据可以直接用于:

-

交易风险识别:辅助识别虚假订单、欺诈支付

-

用户安全防范:验证用户真实性,识别虚假账号

-

刷单检测预防:识别批量注册、套取奖励行为

三、如何降低线上业务风险?我们团队的做法

以下是我们团队在实际风控系统中的落地实践,分为四个步骤:

第一步:明确需要拦截的风险类型

我们梳理了过去半年所有可疑投保记录,总结出三类高风险IP特征:

-

代理IP:来源为tor或proxy

-

秒拨IP:秒拨概率高于80%

-

低真人率IP:真人概率低于30%

第二步:选择数据源与接入方式

经过对比,我们选择了支持多维风险字段的IP风险画像服务。接入方式用API实时查询,理由如下:

-

投保页面并发量可控(日均2万次)

-

需要实时决策,不能延迟

-

维护成本低,无需管理离线库

第三步:编写接入代码与风控逻辑

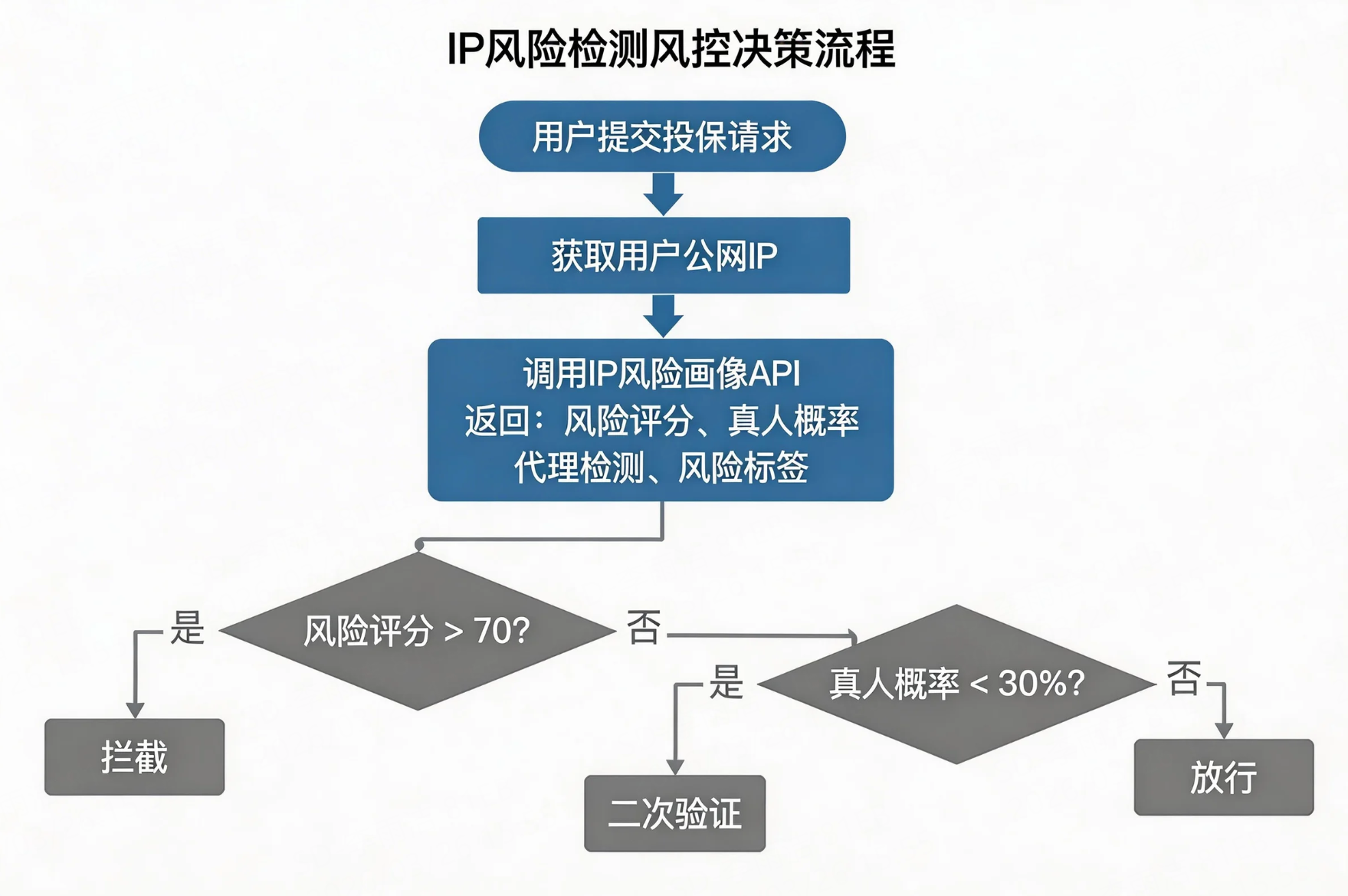

IP风险检测风控决策流程

IP风险检测风控决策流程

以下是我们团队在实际风控系统中使用的Python代码,用于在投保环节实时检测用户IP风险:

import requests

def check_ip_risk(ip: str, api_key: str) -> dict:

"""

调用风险画像API,返回风险评估结果

"""

url = "https://api.ipdatacloud.com/v2/query"

params = {"ip": ip, "key": api_key}

try:

resp = requests.get(url, params=params, timeout=2)

data = resp.json()

return {

"ip": ip,

"is_proxy": data.get("is_proxy", False),

"risk_score": data.get("risk_score", 0),

"risk_level": data.get("risk_level", ""),

"real_score": data.get("real_score", 100) # 真人概率

}

except Exception as e:

return {"ip": ip, "error": str(e), "risk_level": "未知"}

# 风控决策逻辑

def make_decision(risk_data):

if risk_data.get("risk_score", 0) > 70:

return "拦截"

elif risk_data.get("real_score", 100) < 30:

return "二次验证"

else:

return "放行"第四步:策略上线与效果验证

我们将该功能部署到某款线上意外险产品的投保流程中,运行3个月后的数据如下:

| 指标 | 上线前 | 上线后 |

|---|---|---|

| 投保欺诈率 | 2.3% | 0.7% ↓70% |

| 异常IP识别量 | 无法识别 | 1,247个/月 |

| 正常用户误拦截率 | --- | 0.48% |

| 风险用户二次验证通过率 | --- | 67%(真人用户正常通过) |

数据说明:接入IP风险画像后,通过实时检测和分级处置,有效拦截了大部分机器行为和代理IP请求,同时对正常用户影响极小。

四、行业趋势:IP风险查询正在成为保险风控标配

据《2024保险业线上风控白皮书》显示,头部保险公司中已有**超过60%**在投保或理赔环节引入了IP风险检测能力。主要原因有三:

-

监管趋严:监管要求保险公司对线上业务履行反欺诈责任

-

欺诈手段升级:黑灰产大量使用代理IP、秒拨IP发起攻击

-

成本可控:IP风险查询API按量付费,单次成本极低,但效果显著

五、总结与建议

对于保险行业的线上业务而言,IP欺诈风险查询不是"锦上添花",而是"雪中送炭"。它投入成本低、接入门槛低,却能有效识别虚假投保、恶意理赔、批量操作等常见风险。

如果你所在的团队也面临线上欺诈困扰,建议从以下三步开始:

-

在关键业务节点(投保、理赔、营销活动)接入IP风险检测

-

设置合理的风险阈值(如风险评分>70触发二次验证)

-

结合设备指纹、行为数据,构建多维风控体系