WriteUp1

题目信息

解题思路

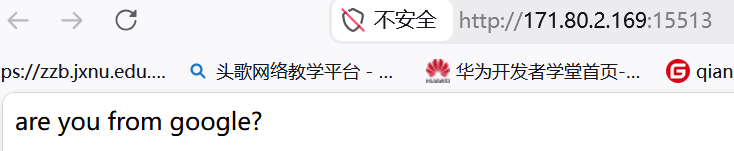

打开页面,问你是否来自google

所以要伪造请求头来源

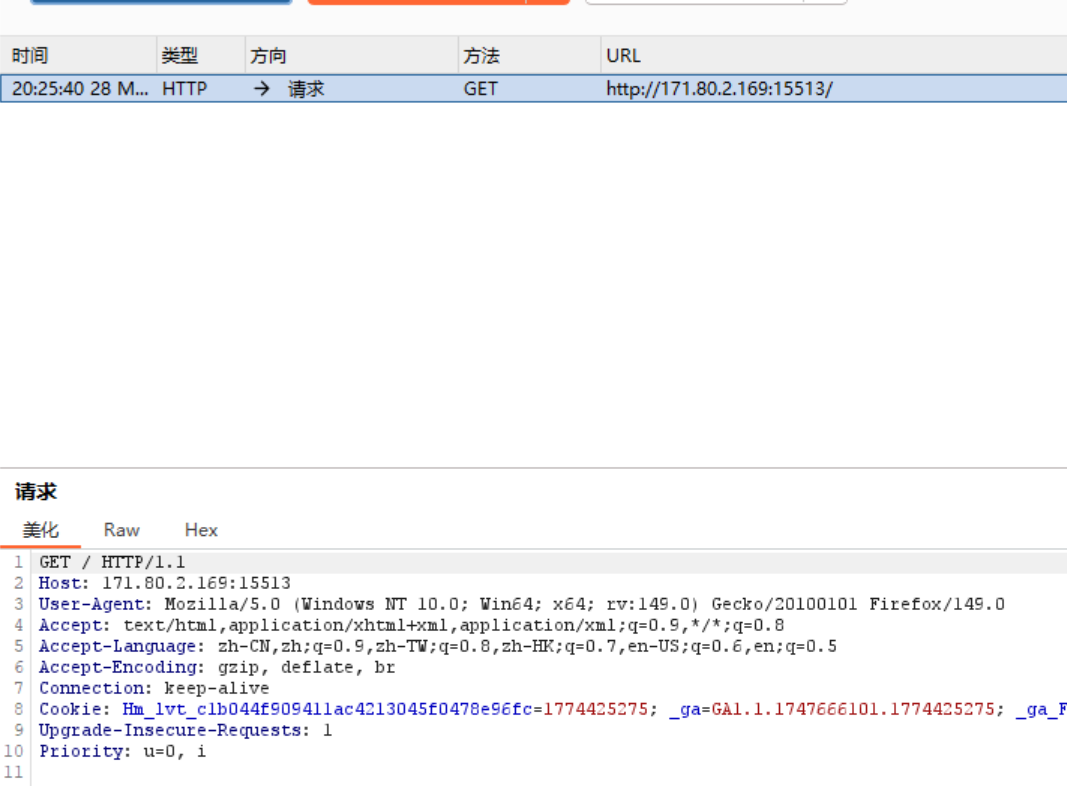

用burp suite抓包

右键发送到重放器

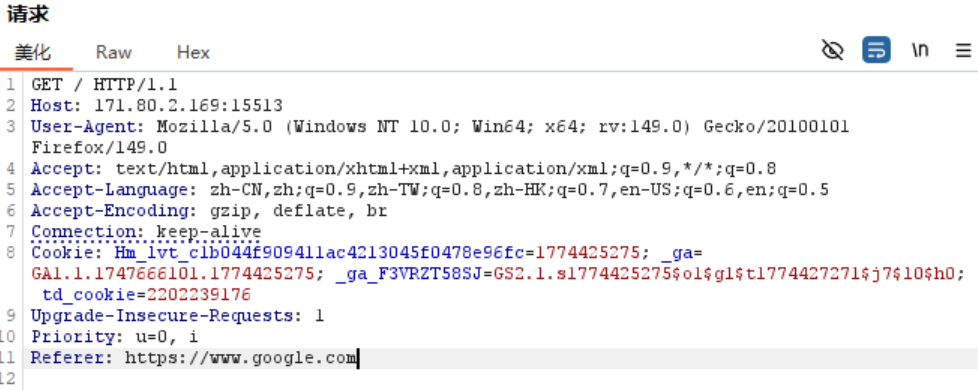

末尾加上Referer: https://www.google.com

点击发送

使用工具

Burp Suite

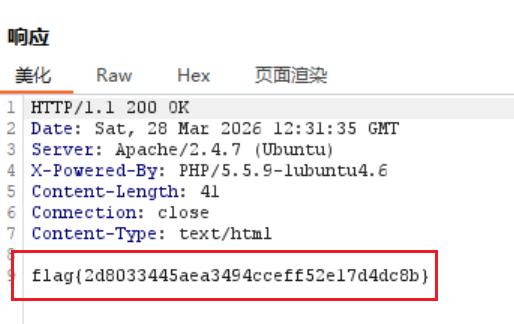

Flag

flag{2d8033445aea3494cceff52e17d4dc8b}

总结

通过本题学到:

伪造请求头来源

X-Forwarded-For:一般只能是 IP 格式。记录请求经过的客户端 IP 和代理服务器 IP,用于识别客户端的真实网络地址(尤其当请求经过多层代理时)。格式:以IP 地址为核心,多个 IP 用逗号分隔,格式为 客户端IP, 代理1IP, 代理2IP, ...。

Referer:可以是 URL或 IP 格式 (例如: http://192.168.100.13:4000/index.html 这种格式)它记录了前序页面的 URL 地址,也可以被服务器识别你从哪个页面跳转过来的。

WriteUp2

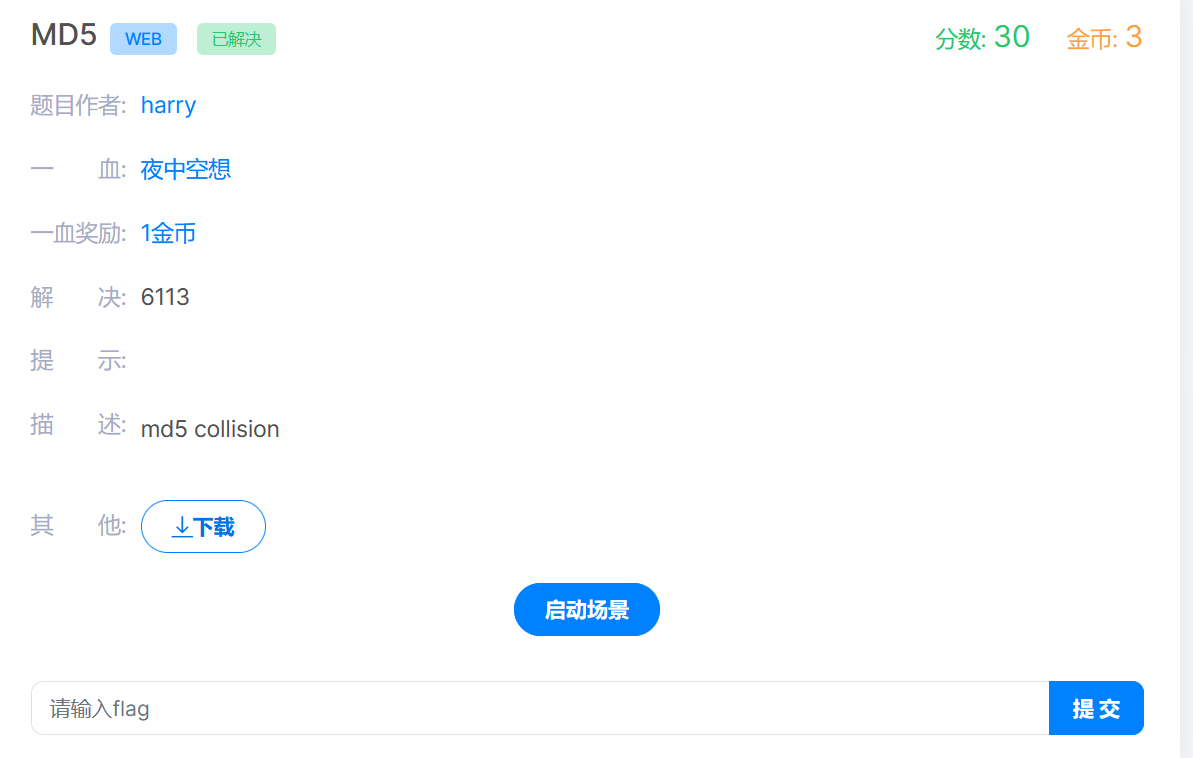

题目信息

解题思路

打开页面,

告诉我需要输入a

把题目中的文件下载下来

打开发现是一段php代码

分析如下:

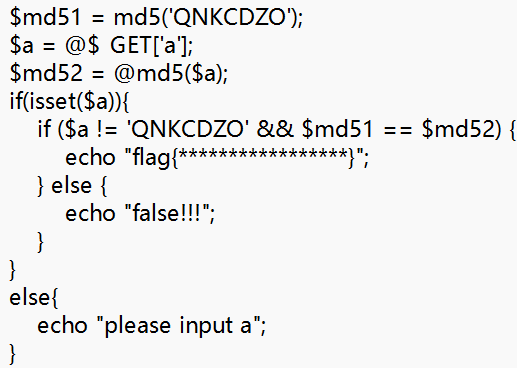

php

$md51 = md5('QNKCDZO'); # 会生成 0e数字 这样的 md5 计算后的值

$a = @$_GET['a']; # get方式接收 URL 上查询参数 a 的值

$md52 = @md5($a); # 对 a 的值进行 md5 计算

if(isset($a)){ // # 如果有 a 参数

if ($a != 'QNKCDZO' && $md51 == $md52) { // a 不能和它的值相等但是要让 md5 计算相等

echo "flag{*****************}";

} else {

echo "false!!!";

}

}

else{

echo "please input a";

}是一道 md5 值弱类型比较问题

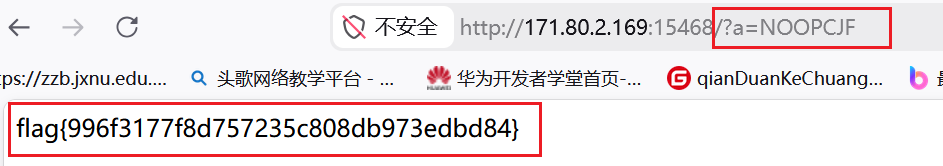

这里给出两个字符串,它们的md5计算后的值为0e开头的数

分别为 MMHUWUV 和 NOOPCJF

传入任意一个即可

Flag

flag{996f3177f8d757235c808db973edbd84}

总结

通过本题学到:

md5 弱类型比较