什么是burp suite:

Burp Suite 是网络安全领域,尤其是 Web 应用安全测试中,使用最广泛、最核心的集成平台。你可以把它理解为一个功能强大的"中间人"代理工具,它位于你的浏览器和目标网站之间,能够拦截、查看、修改所有 HTTP/HTTPS 请求和响应。

🛠️ 核心模块与功能

Burp Suite 的强大之处在于其模块化的工具集,各个工具协同工作,覆盖了从信息收集到漏洞利用的完整测试流程。

- Proxy (代理):这是 Burp Suite 的核心。它作为一个代理服务器,可以拦截你浏览器与网站之间的所有通信。你可以暂停请求,查看并修改其内容(如参数、Cookie),然后再将其发送到服务器,这对于手动测试至关重要。

- Repeater (重放器):用于手动修改并重新发送单个请求。当你发现一个潜在的漏洞点(如登录框、搜索框)时,可以将其发送到 Repeater,反复修改参数并观察服务器的响应,以验证漏洞是否存在。

- Intruder (入侵者):一个强大的自动化攻击工具。它可以用来对请求参数进行"爆破",例如密码猜测、目录枚举、参数模糊测试等。它支持多种攻击模式(如 Sniper, Battering ram),并可以加载自定义字典。

- Scanner (扫描器) :(专业版功能) 这是一个自动化的漏洞扫描引擎。它可以主动或被动地分析 Web 应用,自动检测 SQL 注入、XSS(跨站脚本攻击)等多种常见漏洞,并给出详细的报告和修复建议。

- Decoder (解码器):一个实用的数据处理工具。它支持多种编码格式(如 Base64, URL, Hex)之间的相互转换,方便你解码混淆的参数或对 Payload 进行编码以绕过简单过滤。

- Comparer (对比器):用于对比两个请求或响应之间的差异。例如,在暴力破解时,你可以通过对比登录成功和失败时响应包长度的不同,来快速判断结果。

- Sequencer (序列分析器):用于分析会话令牌、CSRF Token 等数据的随机性和强度,评估其是否容易被预测或伪造。

- Extender (扩展器):允许你通过 API 加载第三方插件来扩展 Burp Suite 的功能。官方的 BApp Store 提供了大量由社区开发的插件,可以满足各种特定测试需求。

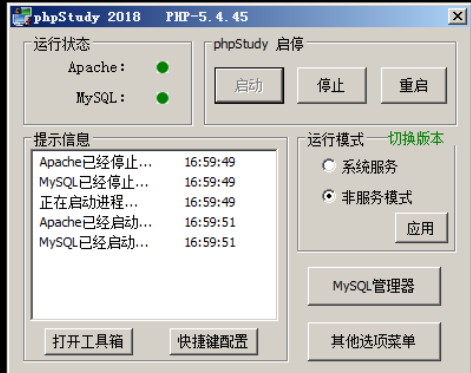

实验步骤:登录web服务器,启动Apache和MySQL服务(Apache 是一款Web 服务器软件负责处理用户的网页请求,提供网页内容。)

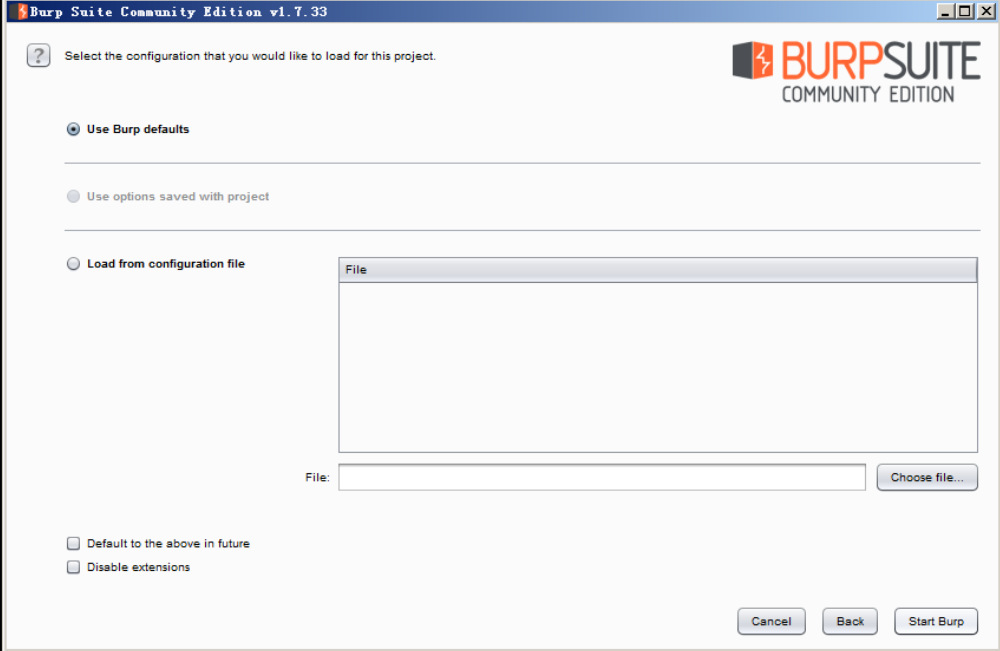

登录攻击端主机,打开Burp Suite:

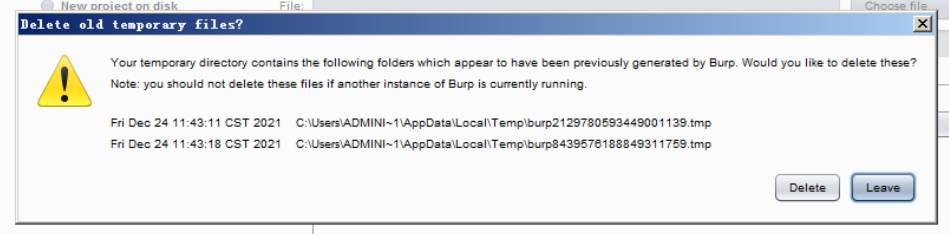

保留旧的临时文件。

点下一步,然后启动:

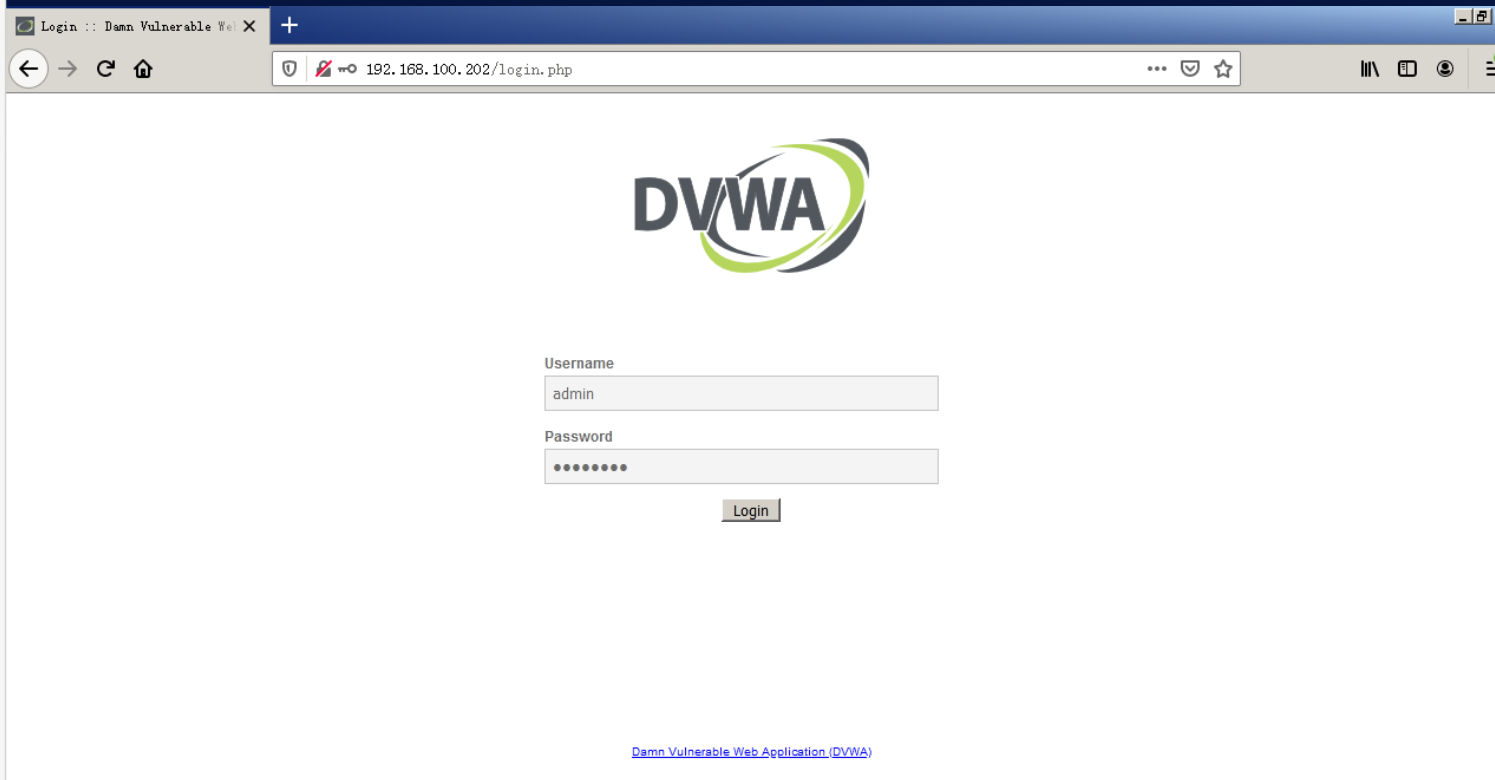

打开火狐浏览器输入目标网站,也就是我们一开始登录的那个服务器:

不要登录,点击:侧边栏选项中,滑到最底部选择网络设置:

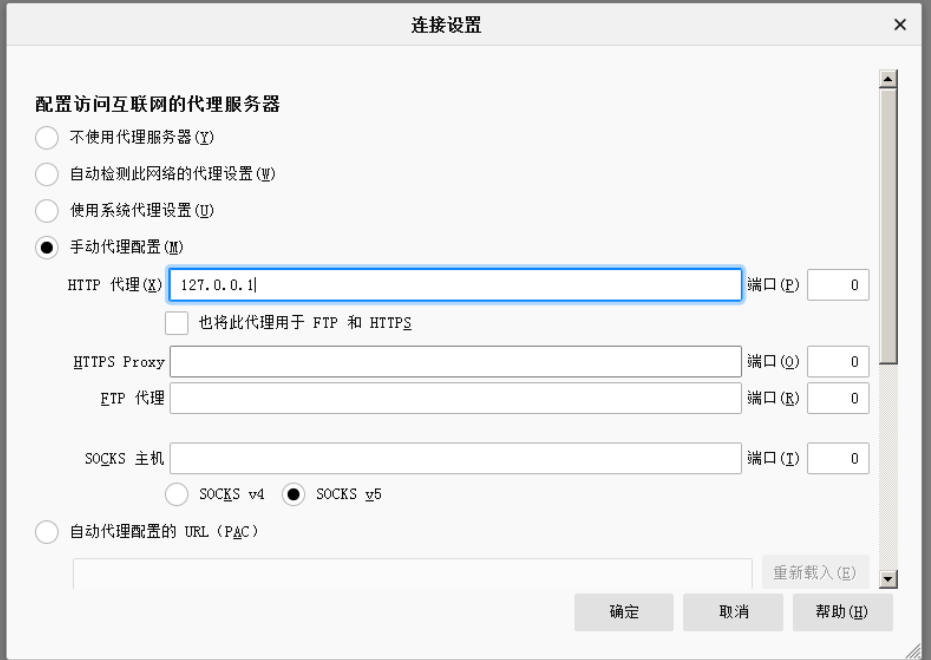

设置一下设置:

原理:

选中"手动代理配置"

- 这表示你要手动指定代理服务器的地址和端口,而不是让浏览器自动检测或使用系统的全局代理设置。

HTTP代理设置为

127.0.0.1

127.0.0.1是一个特殊的IP地址,被称为"环回地址"(Loopback Address),它永远指向你当前正在使用的这台电脑本身,也叫"本机"。- 因为 Burp Suite 和火狐浏览器都运行在同一台电脑上,所以浏览器的代理地址就应该设置为这台电脑自己。

端口设置为

8080

- 端口就像是电脑上的一个个"门牌号"。一个程序在某个IP地址上开启一个端口来监听数据。

- Burp Suite 的代理功能(Proxy)默认就在本机的

8080端口上监听。所以,你必须告诉浏览器:"请把数据送到本机的8080端口去",这样才能和 Burp Suite 对上号。删除"不使用代理"下方文本框中的内容

- 这个文本框里通常会默认填写

localhost和127.0.0.1等地址,意思是"访问这些地址时,不经过代理,直接连接"。- 如果不删除,当你访问本地搭建的网站(如实验中提到的

192.168.100.202,有时也可能通过localhost访问)时,浏览器会绕过 Burp Suite 直接连接,导致 Burp Suite 抓不到包。删除这些内容,就是强制所有流量,包括本地流量,都走代理。

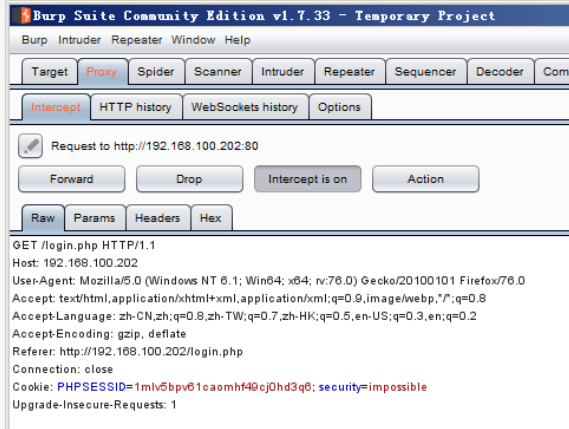

打开**Burp Suite 的"人工检查"模式",**拦截功能:

需要去浏览器刷新一下才会出现。

内容讲解:

Host: 192.168.100.202:这是最关键的信息之一,指定了目标服务器的 IP 地址。User-Agent: Mozilla/5.0 ... Firefox/76.0:这是浏览器标识,告诉服务器:"我是 Firefox 浏览器,版本是 76.0,在 Windows 7 系统上运行"。Accept: text/html,...:这是内容接受类型,表示浏览器可以接受服务器返回的 HTML、XML、图片等格式的数据。Accept-Language: zh-CN,...:这是语言偏好,表示浏览器优先接受简体中文。Accept-Encoding: gzip, deflate:这是压缩格式,表示浏览器支持gzip和deflate压缩格式,服务器可以使用这些格式压缩响应数据以加快传输速度。Referer: http://192.168.100.202/login.php:这是来源页面,表示当前请求是从login.php页面发起的。Cookie: PHPSESSID=...; security=impossible:这是会话信息,服务器用它来识别用户身份。PHPSESSID是 PHP 应用的会话 ID,security=impossible可能是某个安全设置的标识。Upgrade-Insecure-Requests: 1:这是一个提示,表示浏览器希望服务器将不安全的 HTTP 请求升级为 HTTPS。

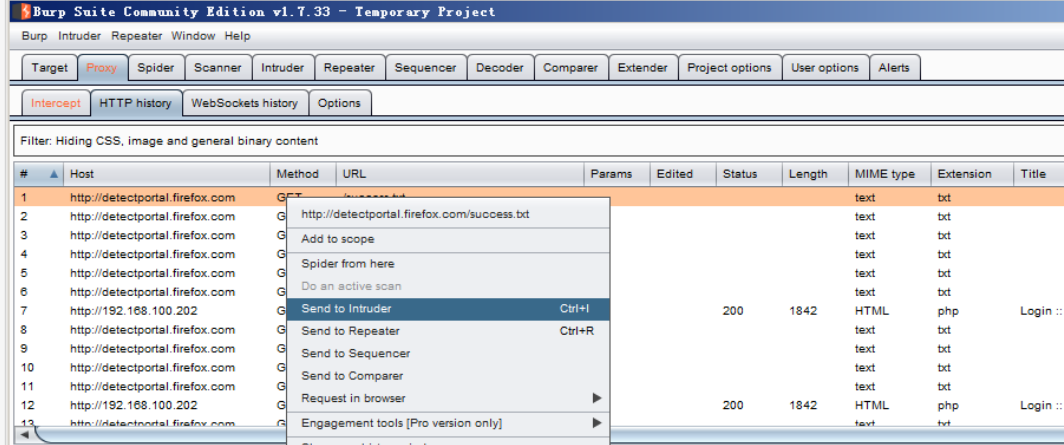

单击Proxy模块中的HTTP history模块,查看历史数据包。再右击http://192.168.100.202,单击快捷菜单中的Sendto Intruder,将数据包发送至Intruder模块:

原理讲解:

1. 为什么要先看 "HTTP history"?

- 含义 :

HTTP history(HTTP 历史)是 Burp Suite 代理服务器记录下来的,你浏览器访问过的所有网页请求列表。- 目的 :你刚才在浏览器里访问了目标服务器(

192.168.100.202),Burp Suite 已经帮你把那个请求记录在这里了。你需要找到这个特定的请求,作为后续攻击的基础。2. 为什么要 "Send to Intruder"?

- 含义 :

Intruder是 Burp Suite 中专门用来自动化攻击的模块(比如爆破密码、探测目录)。它不像 Proxy 那样只是看一眼,而是会拿着你的数据包,进行成千上万次的修改和重发。- 目的 :你需要告诉 Burp Suite:"请用这个数据包作为模板,去执行爆破任务"。直接在 Proxy 里无法进行复杂的爆破配置,所以必须把它发送到专门的 Intruder 模块中。

3. 这一步在实验中的具体作用

回顾你的实验目标:"探测敏感信息路径"。

- 抓包(刚才做的) :你抓到了一个正常的请求,比如

GET / HTTP/1.1(访问网站根目录)。- 发送(现在做的):你把这个请求发送给 Intruder。

- 下一步(即将做的) :在 Intruder 里,你会把请求中的路径(比如

/)设置为一个变量 ,然后告诉 Burp Suite:"请把这个变量替换成字典里的每一个单词 "(比如/admin,/login,/backup等)。- 结果:Burp Suite 会自动帮你发送成百上千个请求,去测试服务器上是否存在这些路径。

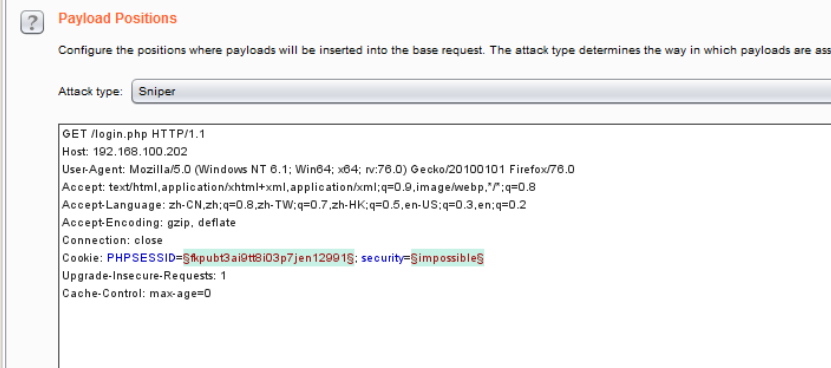

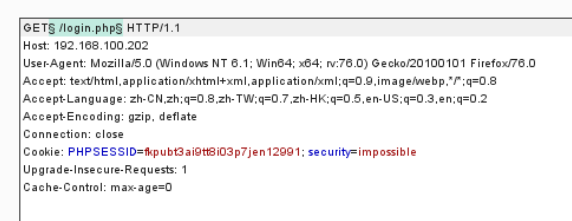

.会看到很多被§符号包裹着的字段,并且它们都是高亮显示的,这些字段是Intruder在每次请求中都会更改的字段,单击右侧Clear§按钮,清空所有被§包裹着的字段

鼠标选中/login.php,单击右侧Add§按钮,这样就会让这个被选中的字符成为一个修改点

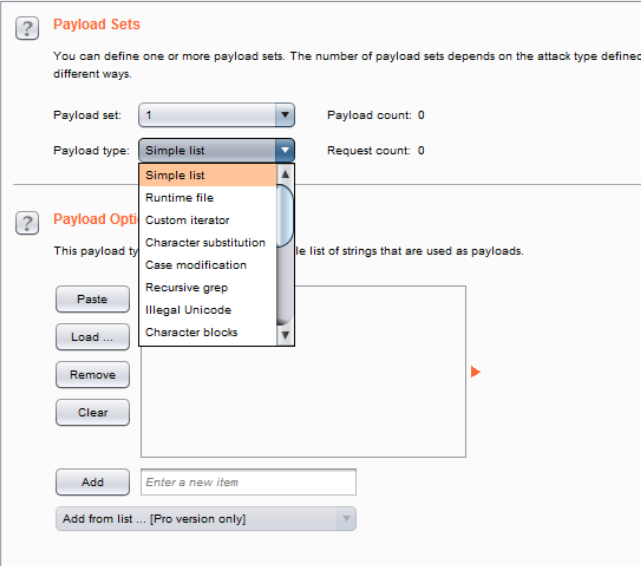

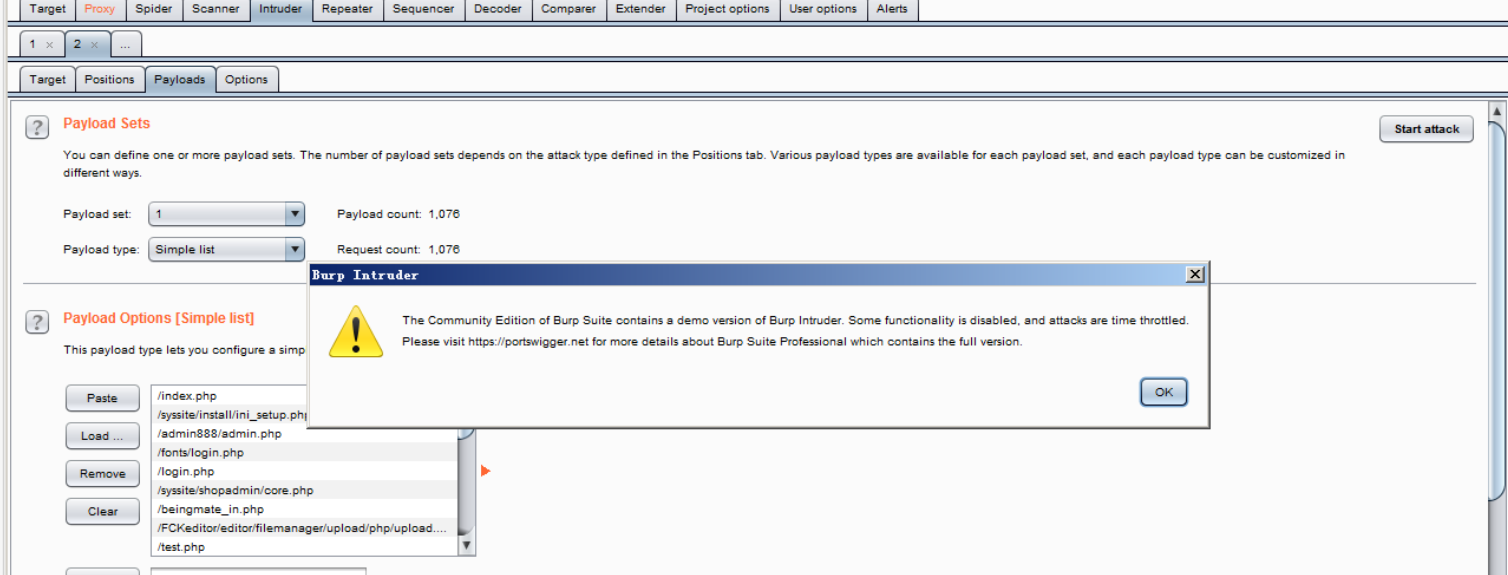

单击Intruder模块中的payloads模块,切换到payloads选项下,由于在上一步只设置了一个修改点,所以只需要根据默认配置生成一个攻击载荷列表即可,将payload type设置为Simple list

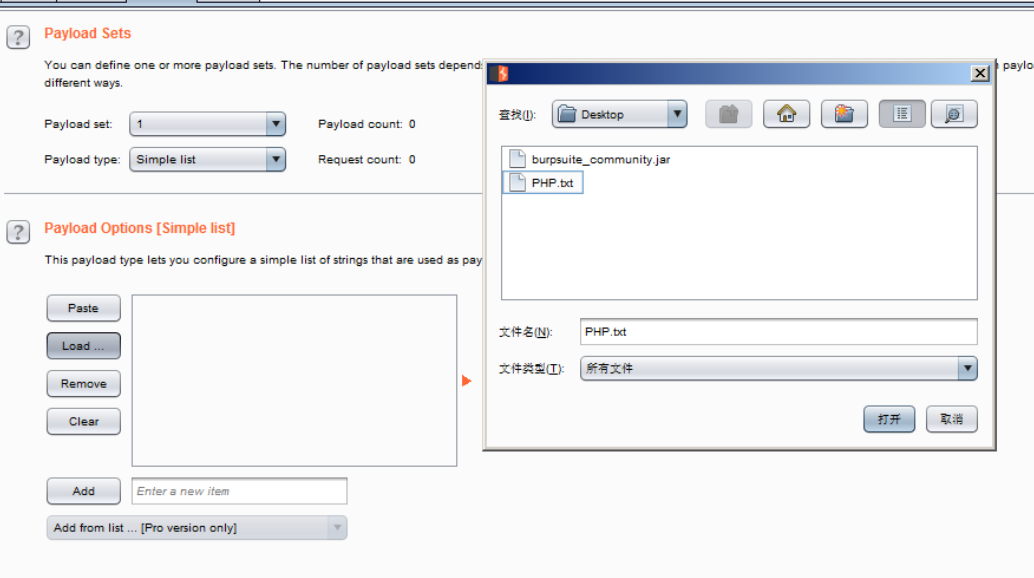

然后单击Load...按钮,加载字典。在对话框中,选中桌面的PHP.txt字典,再单击【打开】按钮,。成功加载字典

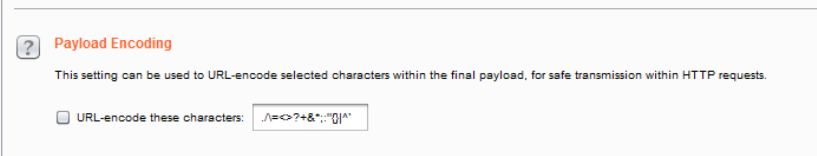

下滑至PayloadEncoding模块,单击URL-encodethese characters前的单选框,将单选框中的对勾取消,代表不转义特殊字符

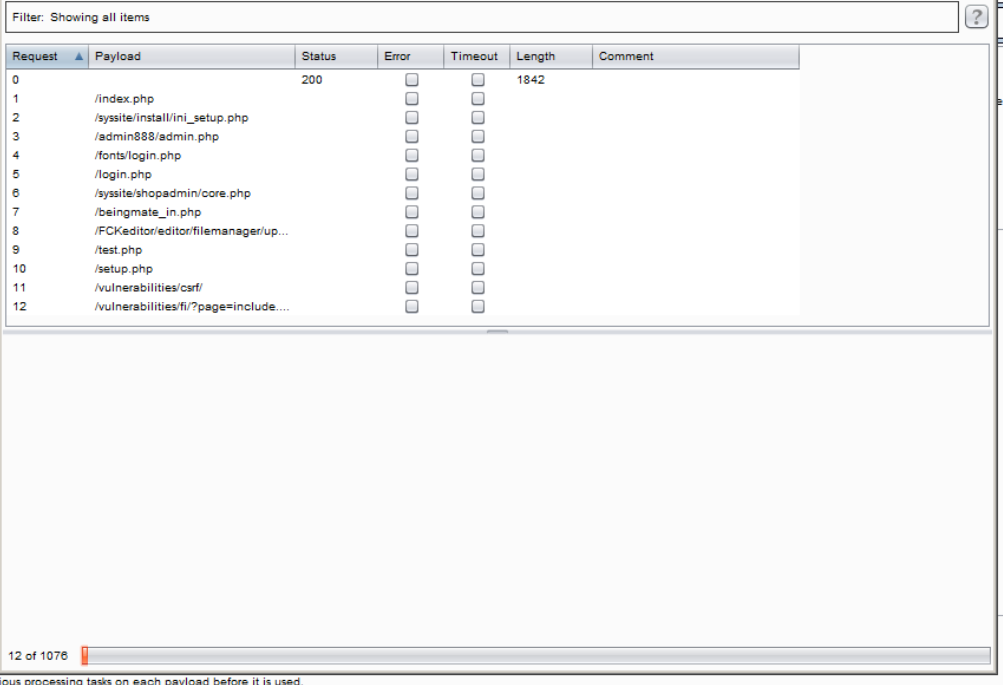

单击右上角的Startatttack按钮,开始向服务器发送请求

爆破结束,单击Status按钮,状态码就会按照从小到大的顺序展示,其中200是存在且能够成功访问的文件或者目录的响应代码,时间太长我没让它执行完,不过大概就是这样。