摘要:

在数字化转型的深水区,企业IT架构正经历着从传统数据中心向云原生、移动化、多端异构的剧烈变革。然而,传统的"边界防御"模式在面对内部威胁、远程办公、云服务渗透以及高级持续性威胁(APT)时,显得力不从心。本文基于一份详尽的《企业IT变革下的零信任安全体系建设方案》,深入剖析了如何利用"以身份为中心"的零信任架构,重构企业的安全底座。文章将从行业痛点、核心理念、技术架构、业务闭环及落地实践五个维度,为你呈现一套完整的从"单点防御"向"持续验证、动态授权"转型的实战蓝图。

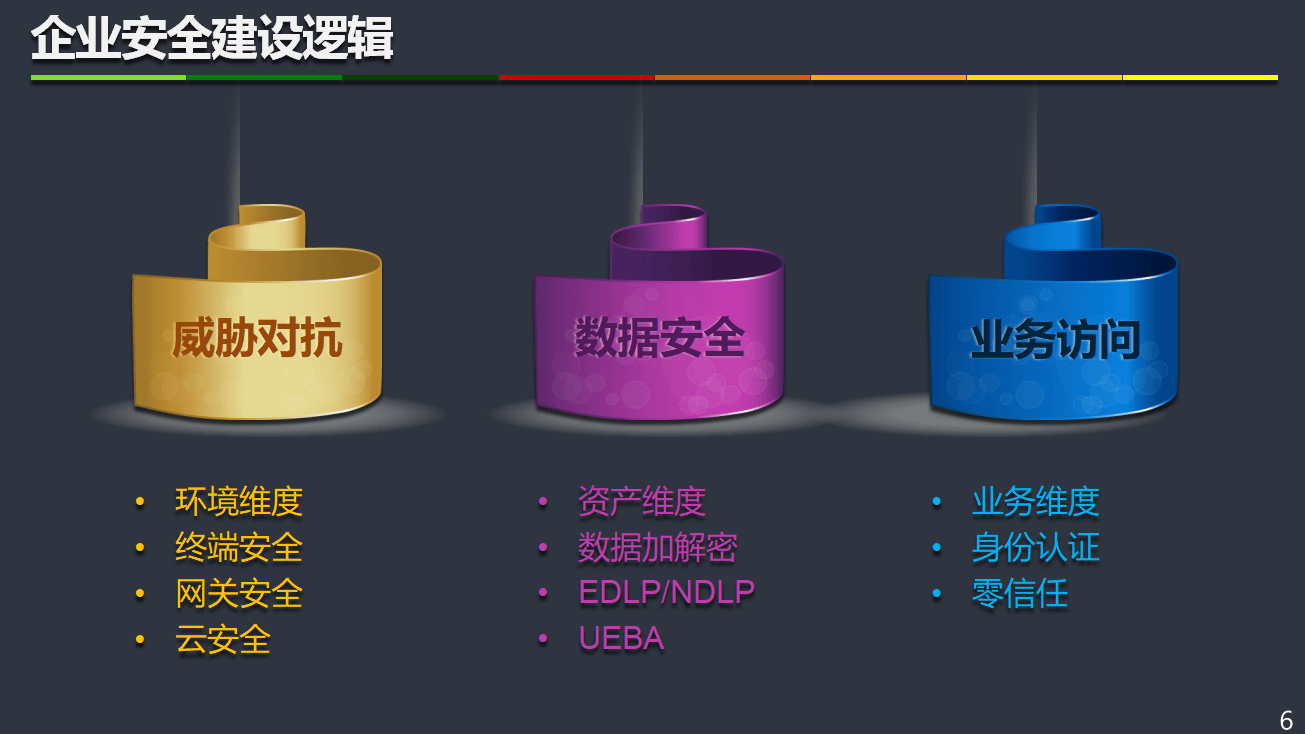

一、 破局:从"单点防御"到"体系化重构"

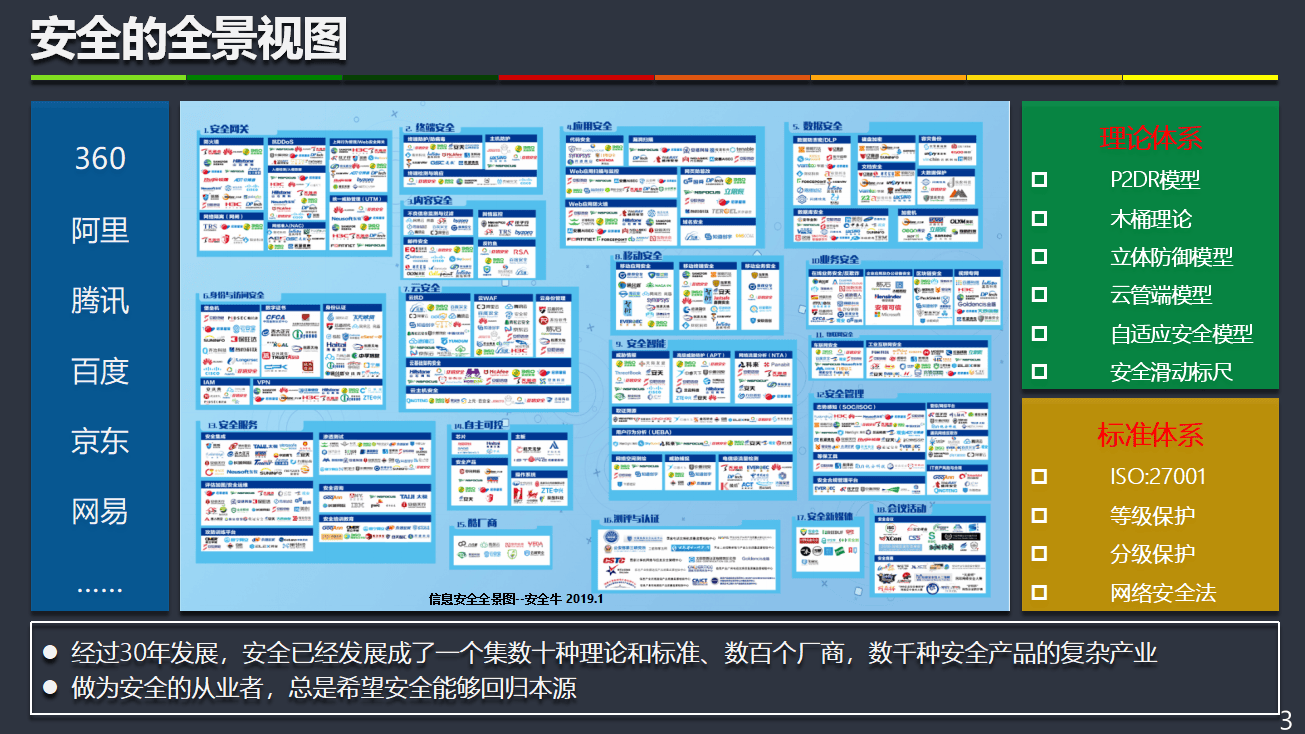

1.1 行业痛点的深度洞察

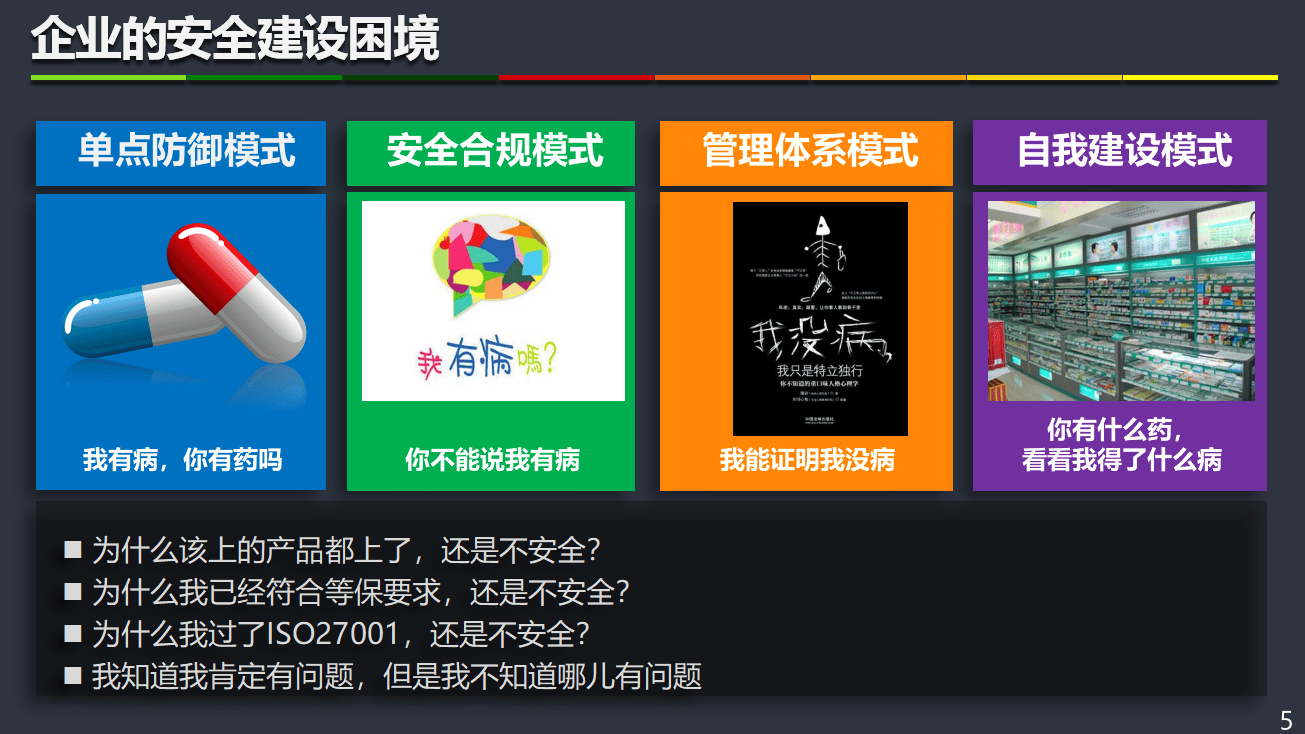

在当前的企业安全建设中,我们往往面临着"投入巨大但依然不安全"的尴尬困境。文档中犀利地指出了当前企业安全的四大迷思:

- 合规即安全? 满足了等保要求、通过了ISO27001,为什么依然面临数据泄露风险?

- 产品堆砌即防御? 防火墙、WAF、EDR等产品都上了,为什么还是防不住APT攻击?

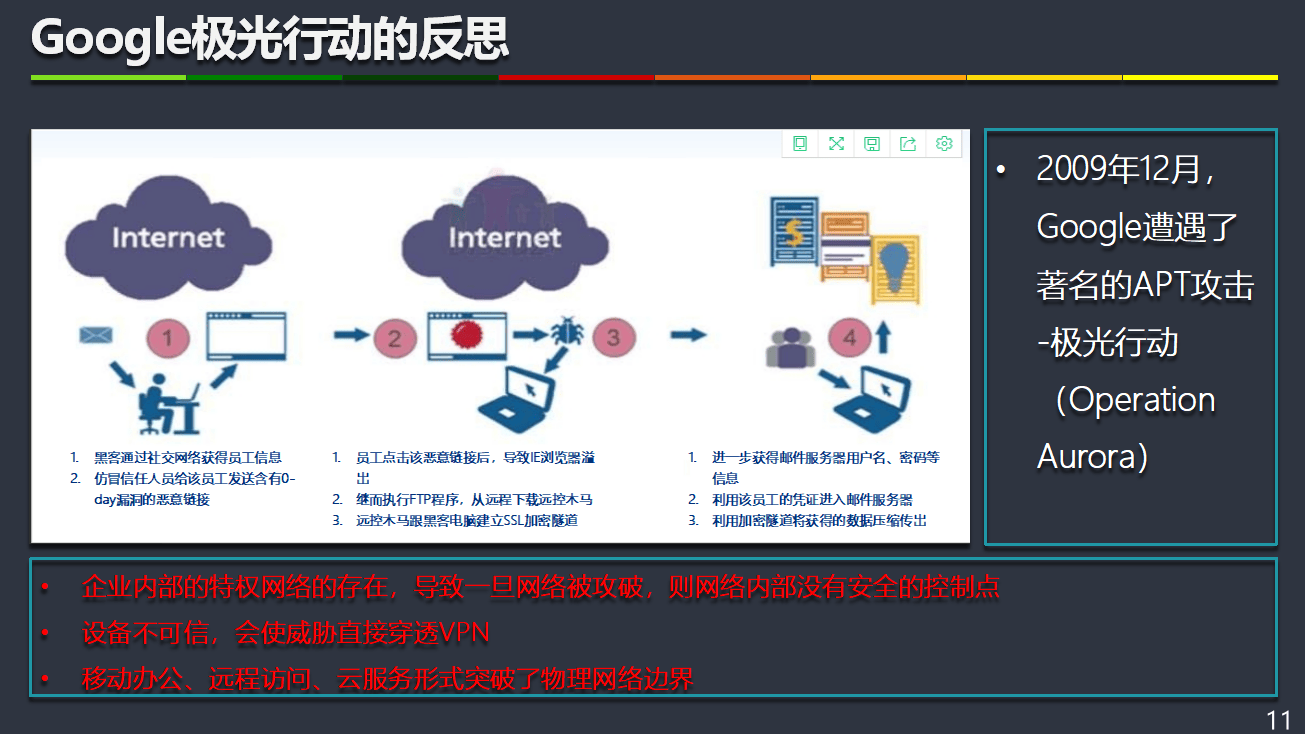

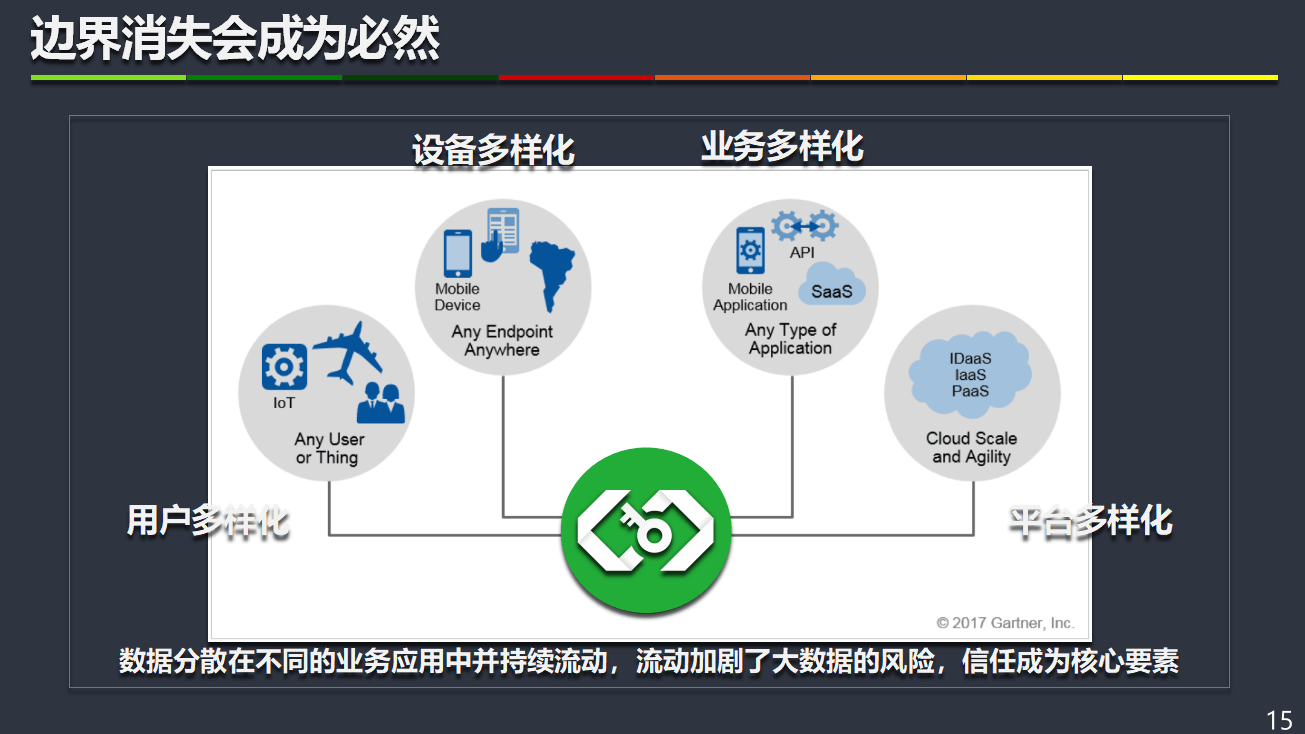

- 边界即护城河? 随着移动办公、云服务的普及,物理网络边界已经消失,传统的"内网即可信"假设彻底崩塌。

- 静态防御即万全? 一次性认证无法应对设备环境变化和用户行为异常。

核心结论: 传统的"先连接后验证"模式,让业务系统直接暴露在互联网上,一旦边界被突破(如VPN沦陷),攻击者便如入无人之境。我们需要一种新的安全范式------"永不信任,始终验证"。

1.2 战略定位与建设目标

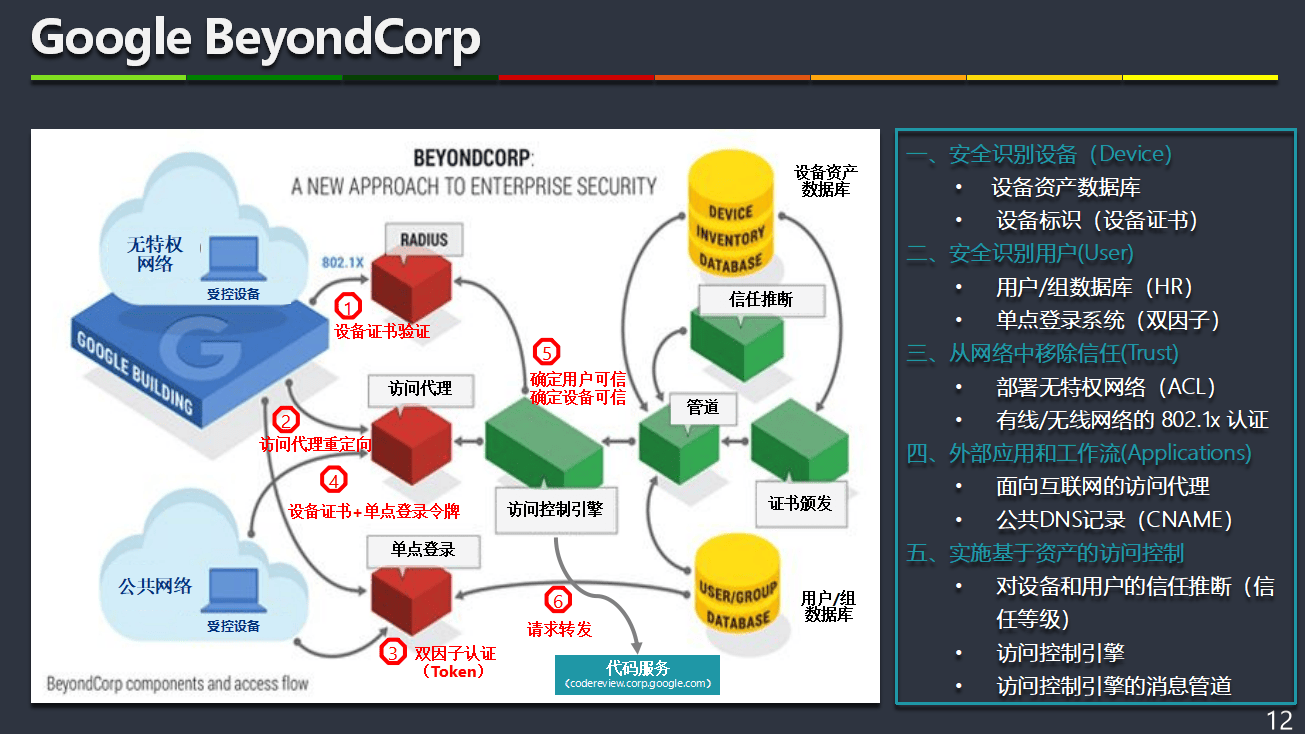

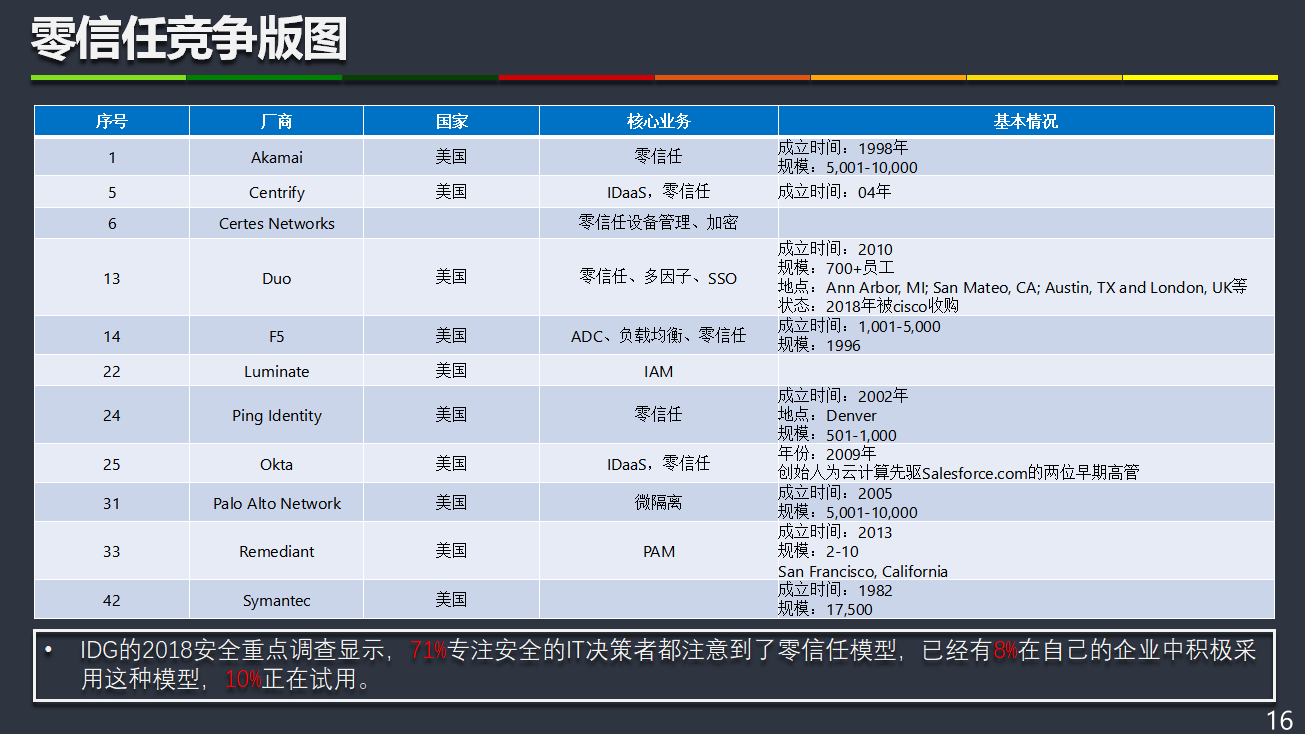

基于Google BeyondCorp的实践经验,本方案确立了"全面身份化、持续认证、动态授权"的核心理念。

- 愿景: 打破物理网络边界,实现业务系统的"隐身",构建"人-设备-应用"直连的零信任网络。

- 路径: 从"网络中心化"转向"身份中心化",通过持续的风险评估和动态访问控制,实现最小权限原则(PoLP)。

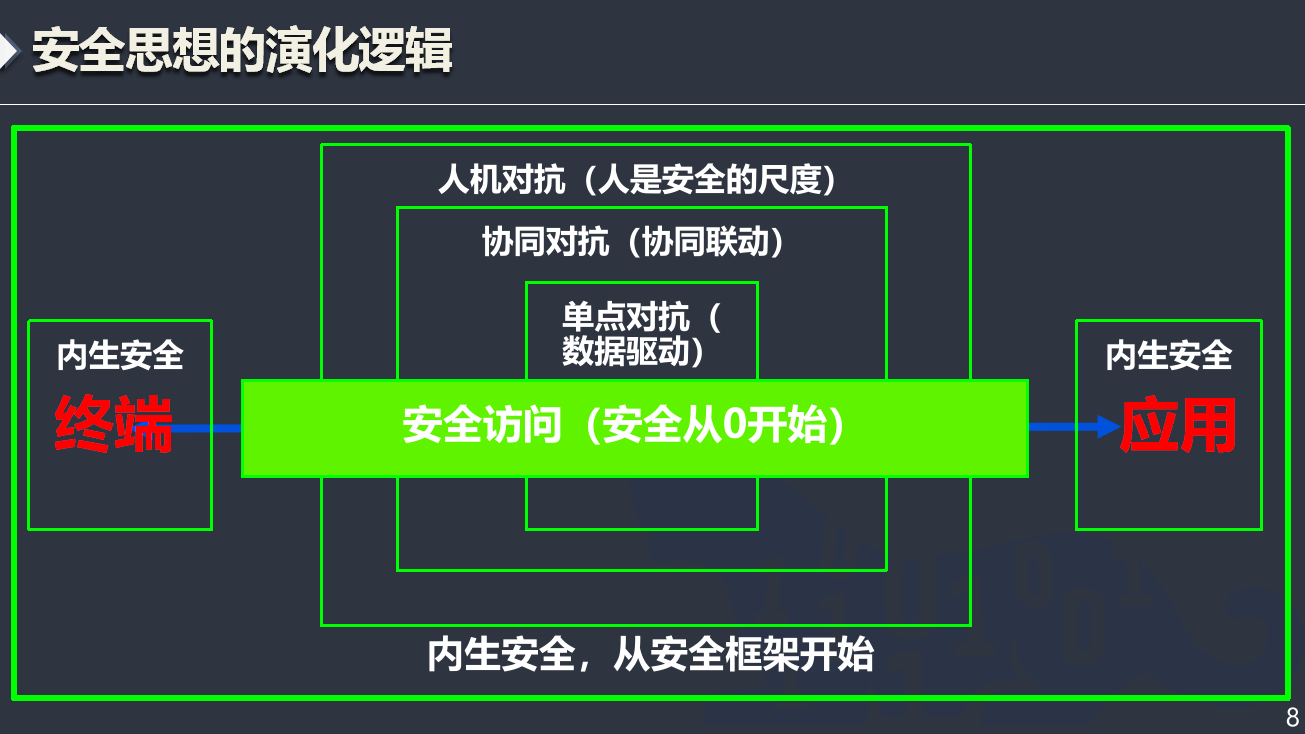

二、 核心理念:零信任的"六化"架构哲学

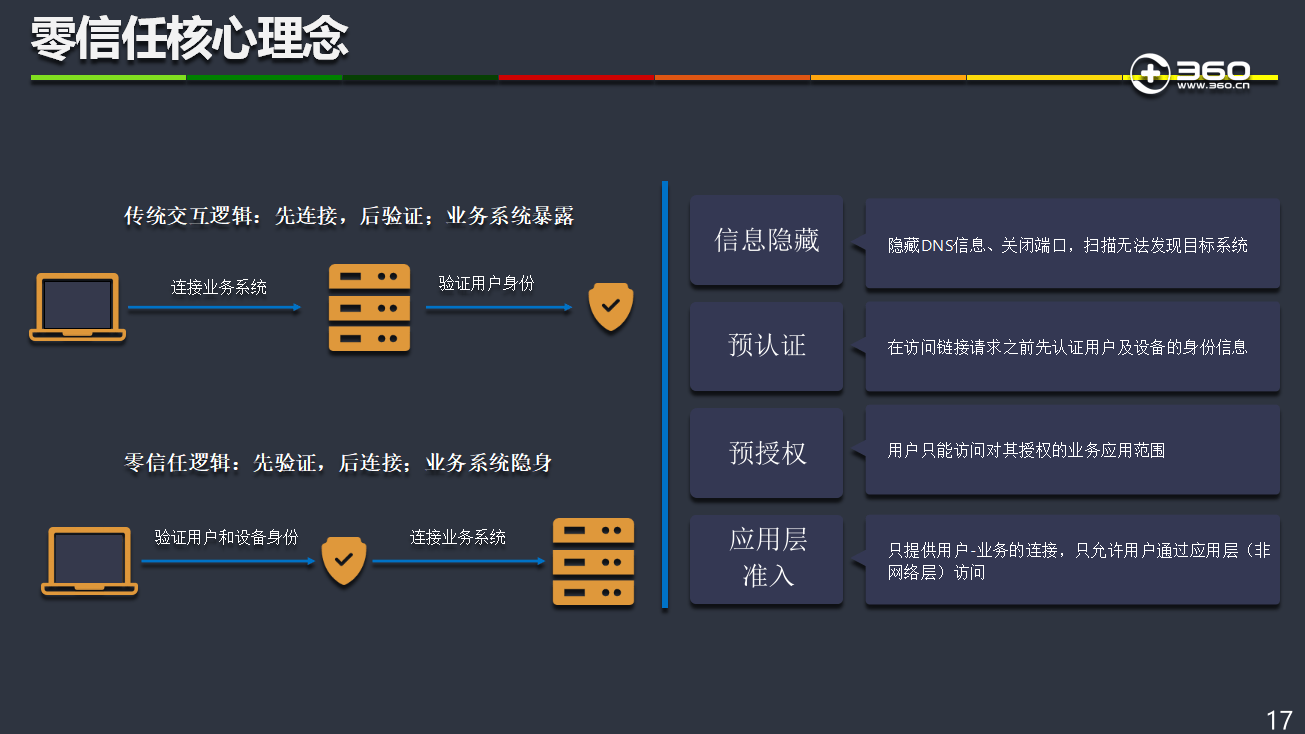

2.1 零信任核心逻辑的颠覆

传统的安全逻辑是:先连接网络(VPN),后验证身份,业务系统直接暴露。这就像给城堡修了厚厚的墙,但只要进了墙,里面的所有建筑都大门敞开。

而零信任的逻辑是:先验证身份,后建立连接,业务系统隐身。

- 业务隐身: 隐藏DNS信息、关闭非必要端口,让攻击者扫描不到目标系统。

- 预认证与预授权: 在建立连接前,先验证用户及设备的身份信息,并根据策略决定是否允许访问。

- 应用层连接: 只提供用户到业务应用的连接,而非用户到网络的连接,切断横向移动的路径。

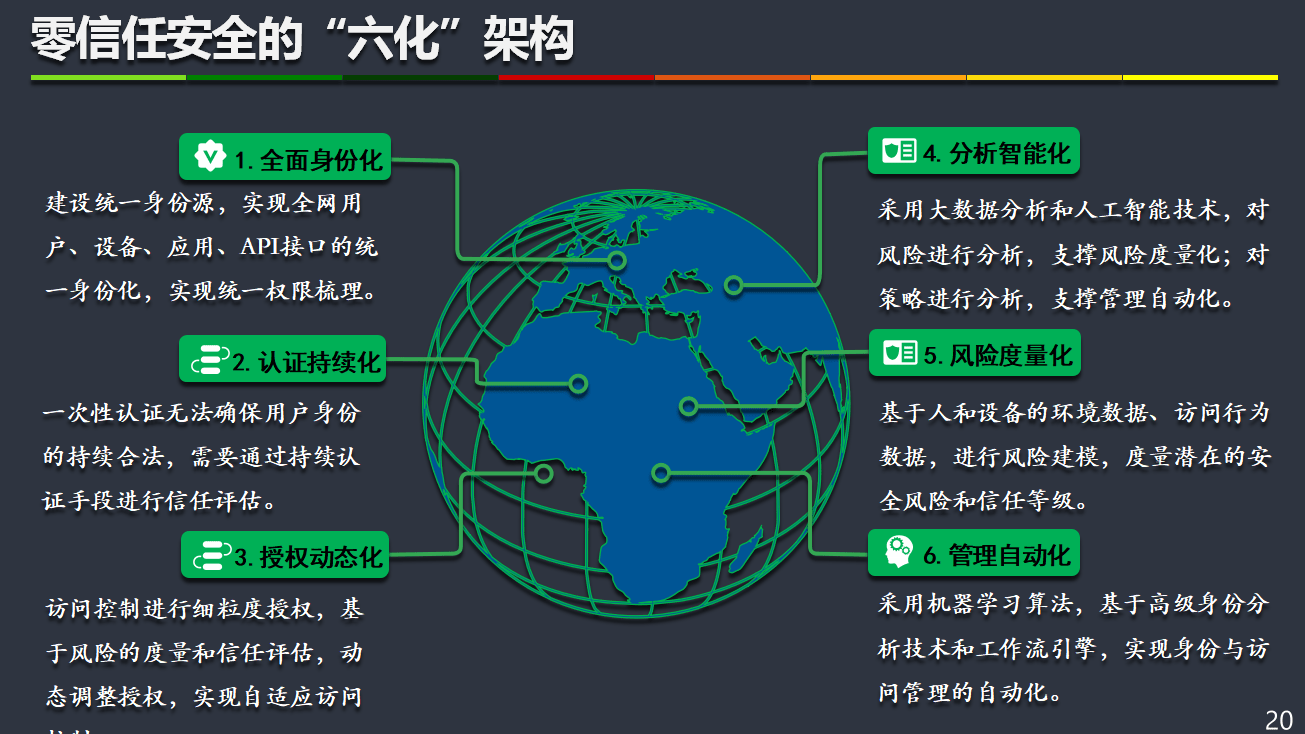

2.2 零信任架构的"六化"演进

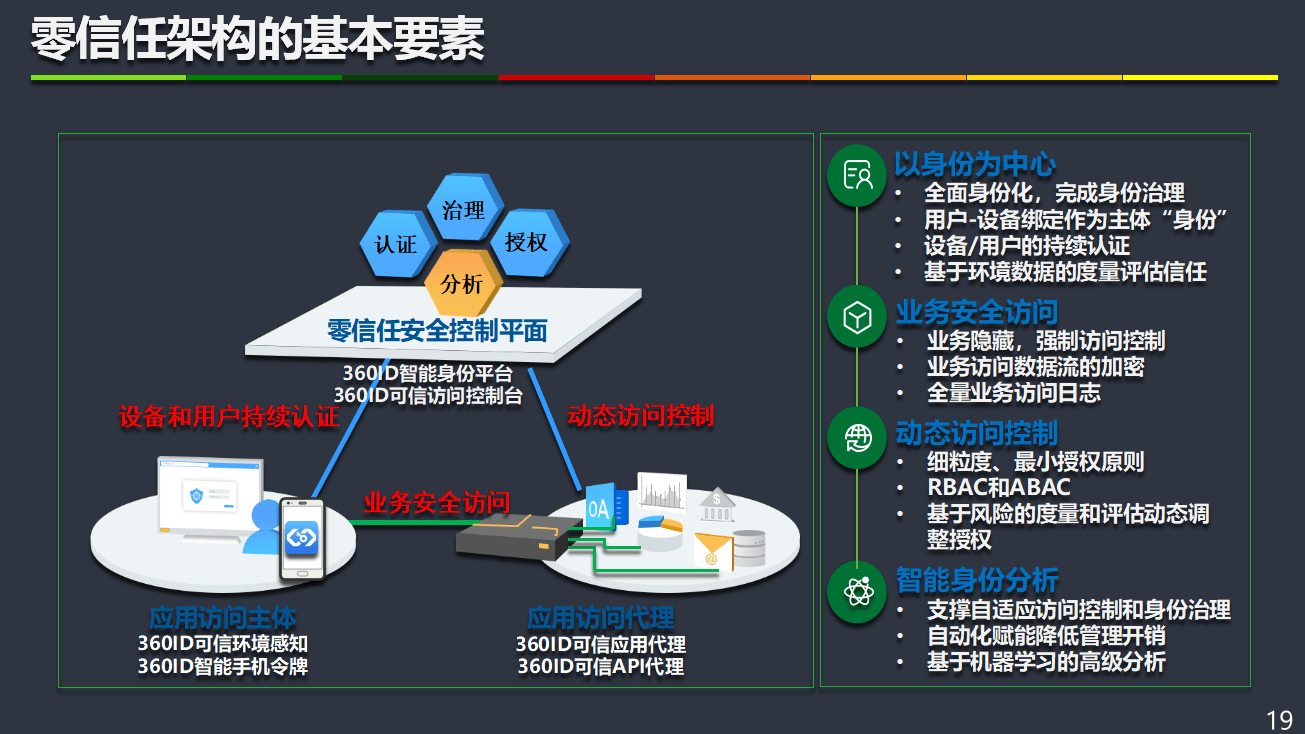

方案提出了零信任安全控制平面的六大核心要素,这是实现自适应访问控制的基础:

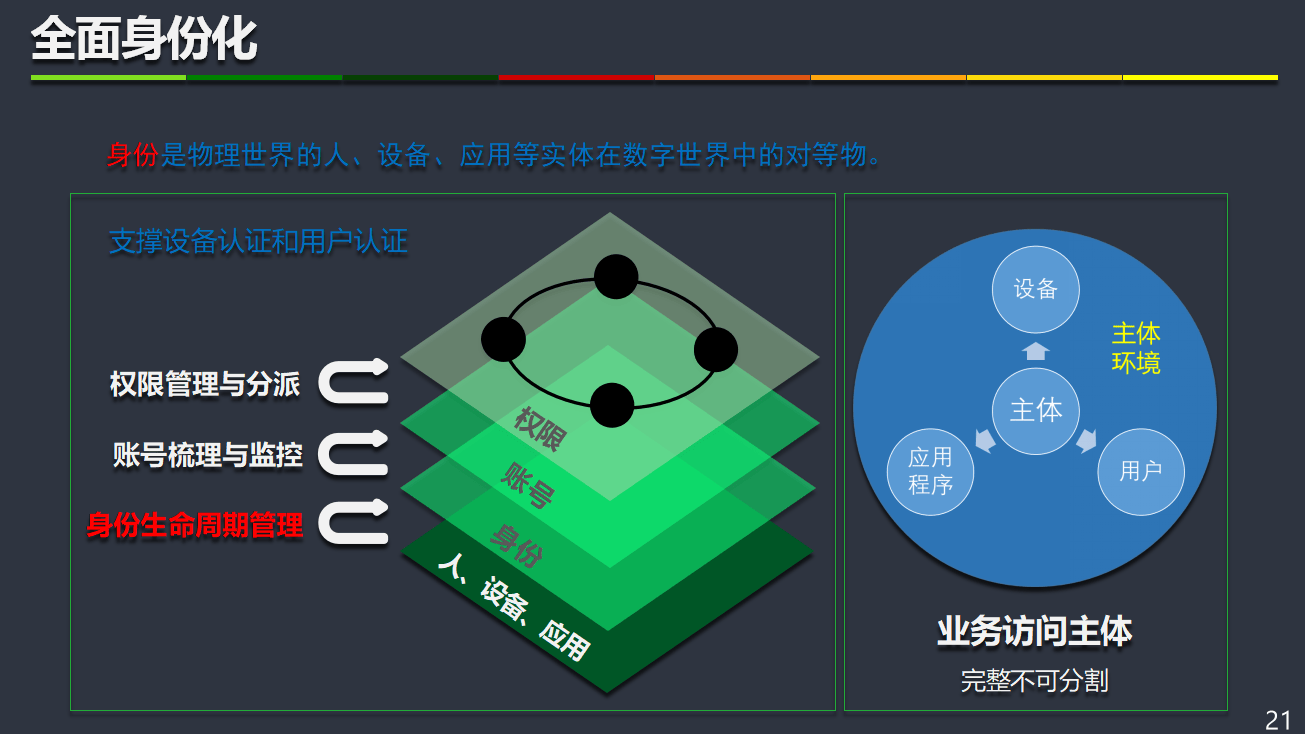

- 全面身份化: 建设统一身份源,实现全网用户、设备、应用、API接口的统一身份化。身份是物理世界实体在数字世界中的对等物。

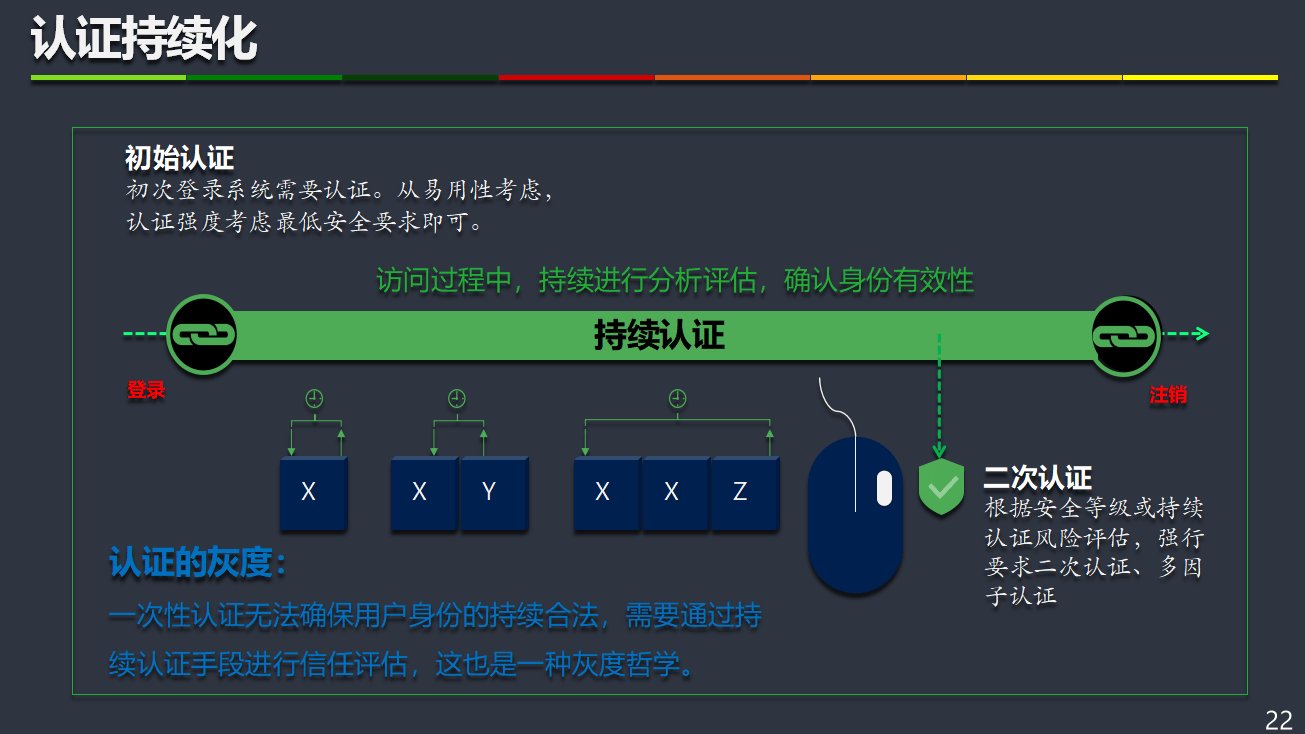

- 认证持续化: 摒弃一次性认证,通过持续认证手段(如环境感知、行为分析)进行信任评估。这是一种"灰度哲学",根据风险等级动态要求二次认证或多因子认证。

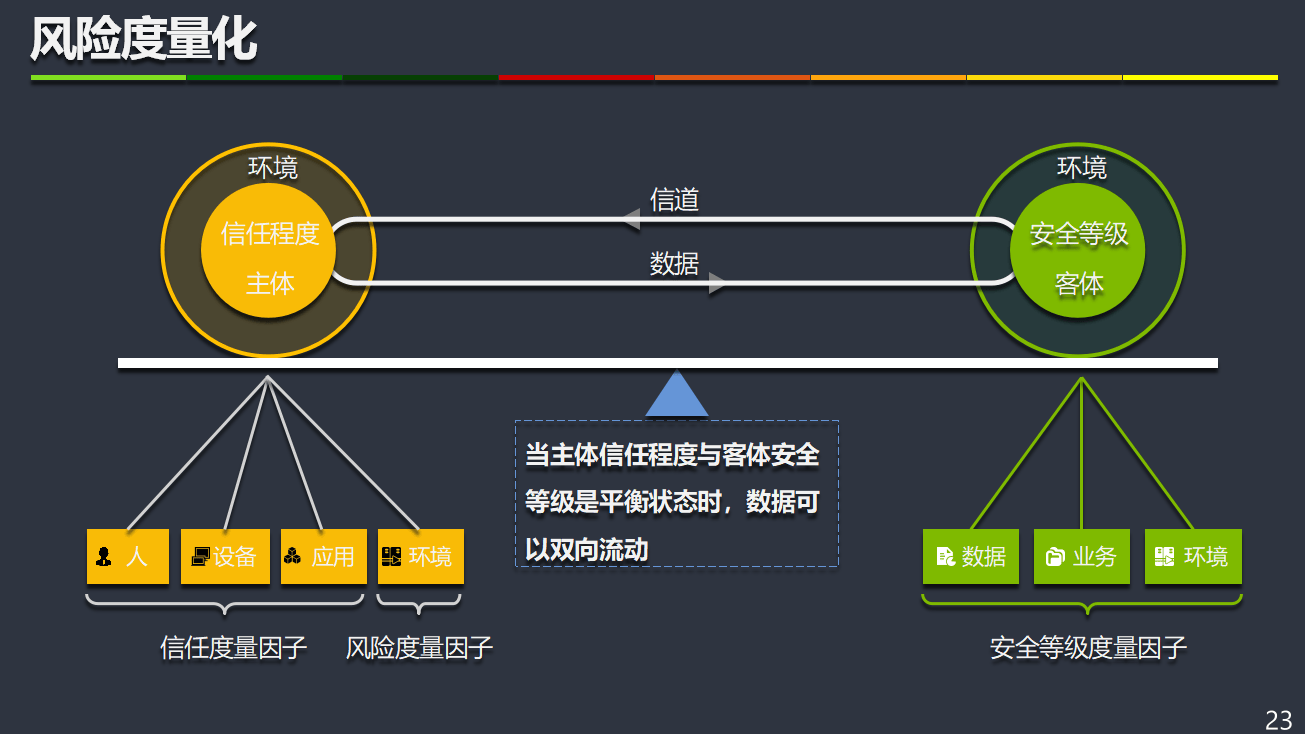

- 风险度量化: 基于人、设备、环境、数据的多维因子,建立风险模型,度量潜在的安全风险和信任等级。

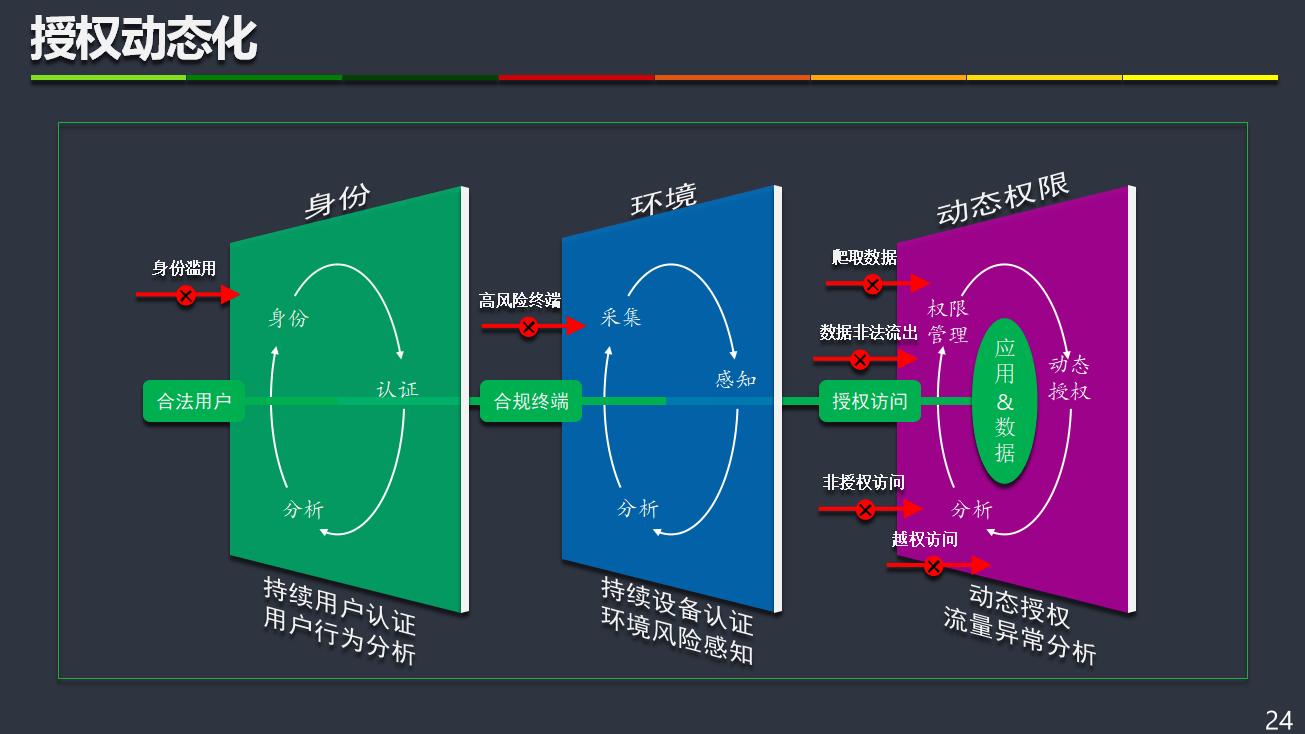

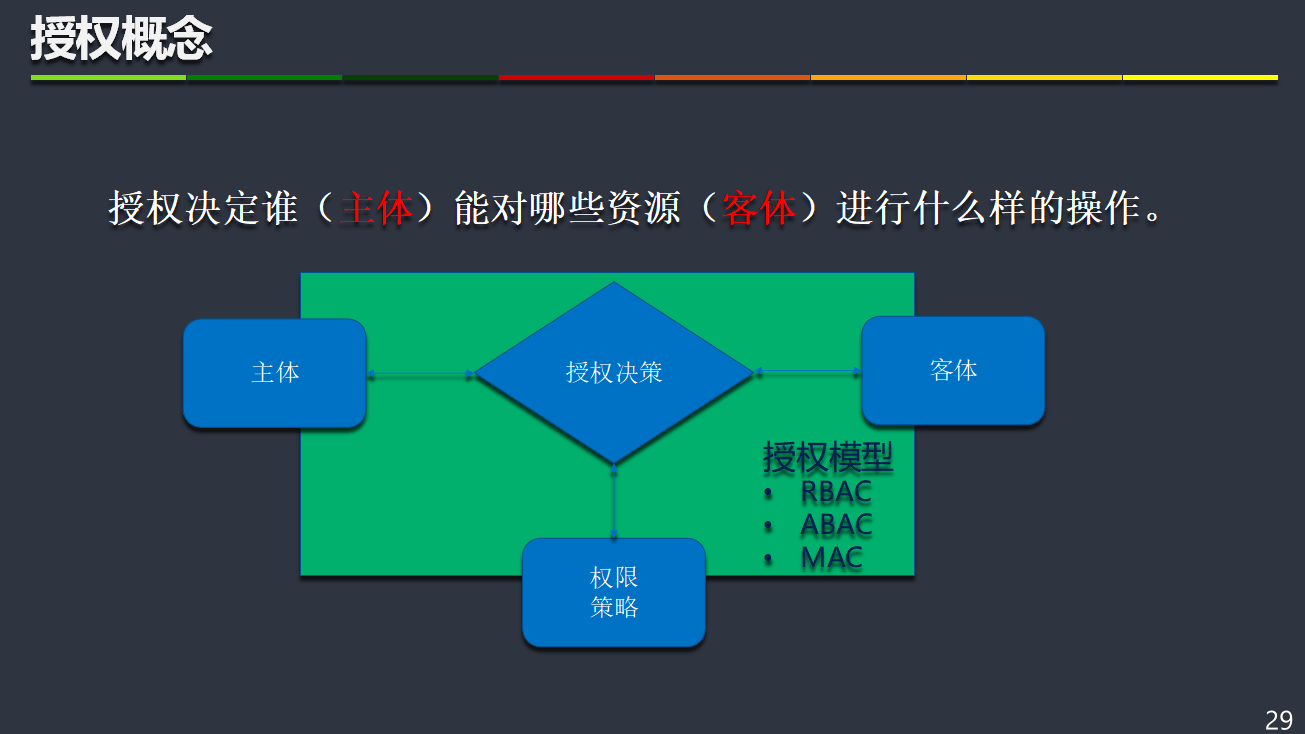

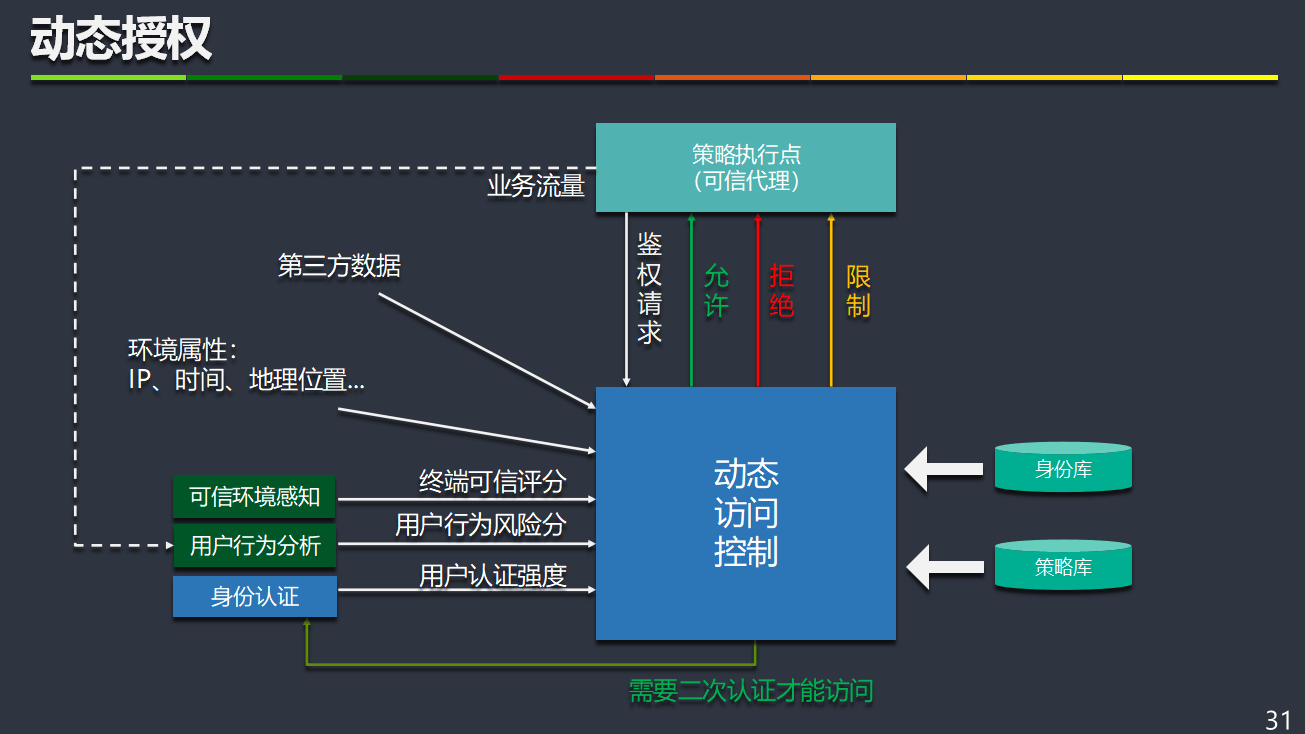

- 授权动态化: 基于风险的度量和信任评估,动态调整授权。从静态的RBAC(基于角色的访问控制)向动态的ABAC(基于属性的访问控制)演进。

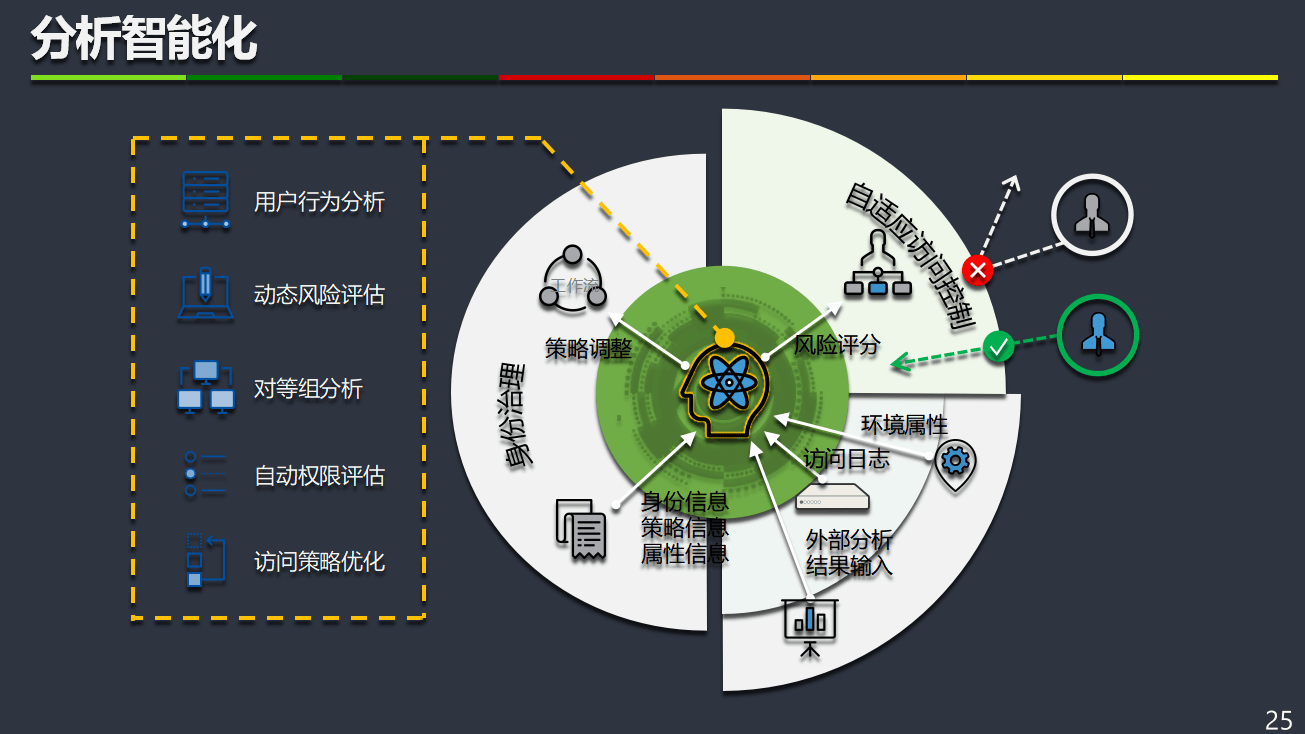

- 分析智能化: 利用机器学习算法,对用户行为进行分析,支撑高级身份分析技术和自动化策略调整。

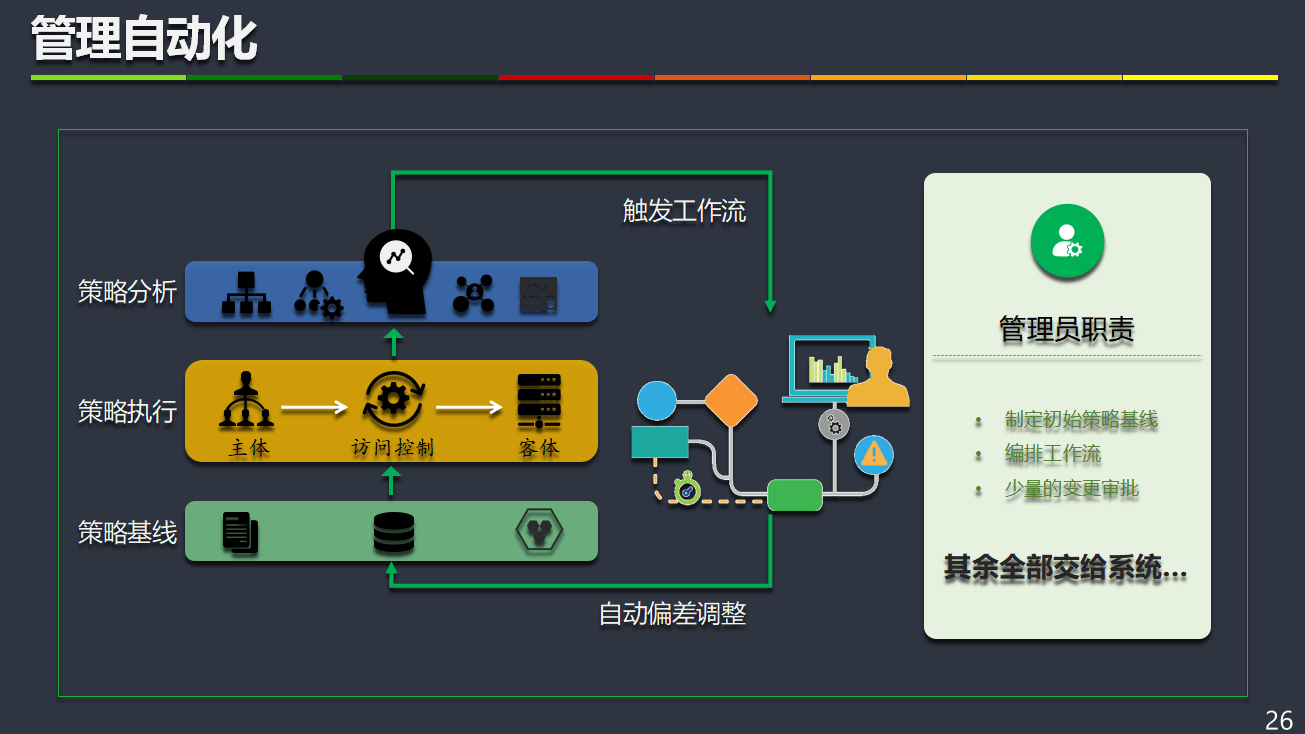

- 管理自动化: 通过编排工作流,将策略基线与系统执行结合,减少人工干预,实现身份与访问管理的自动化。

三、 技术底座:构建"身份+代理"的双引擎

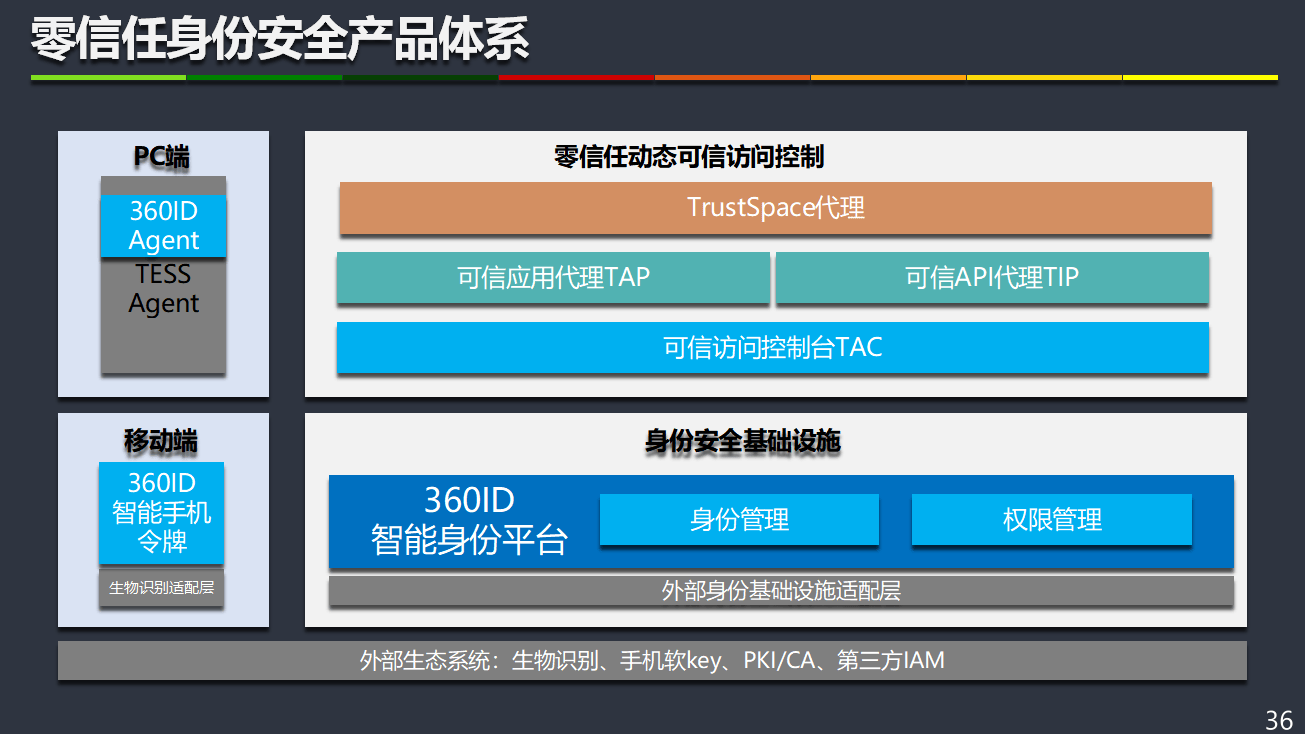

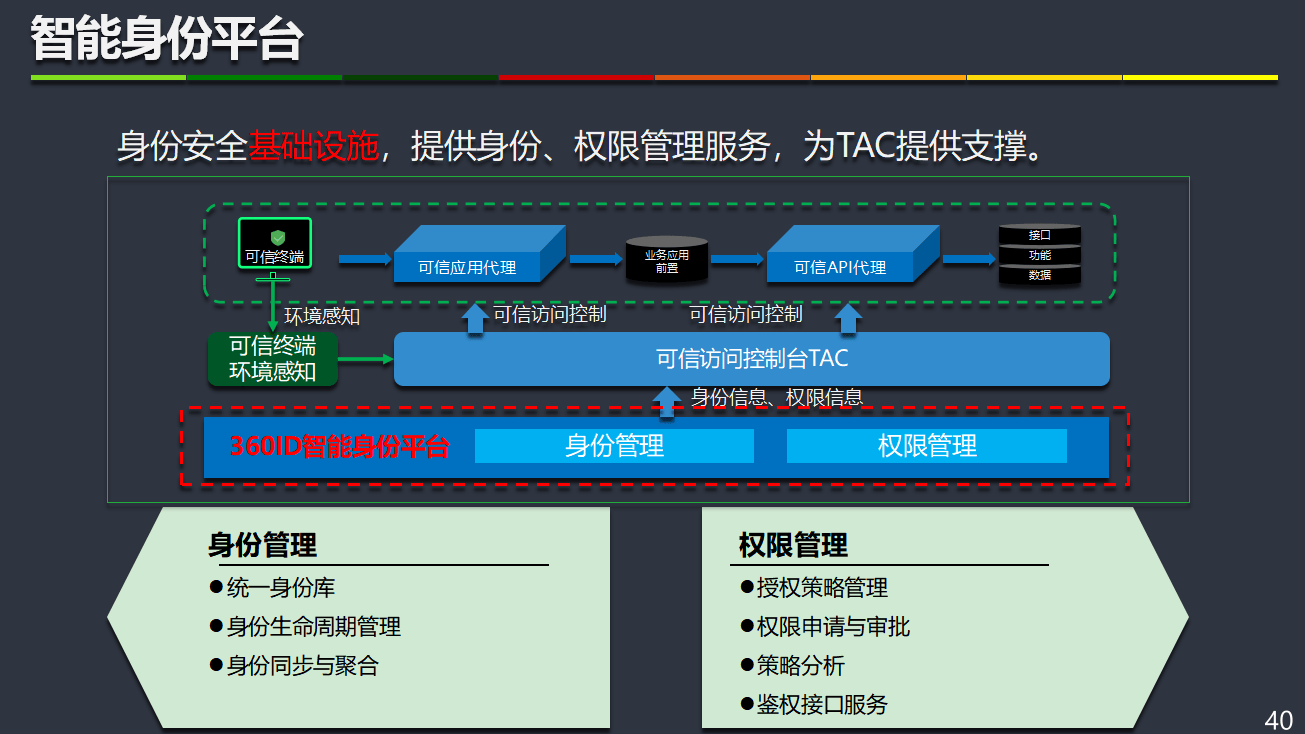

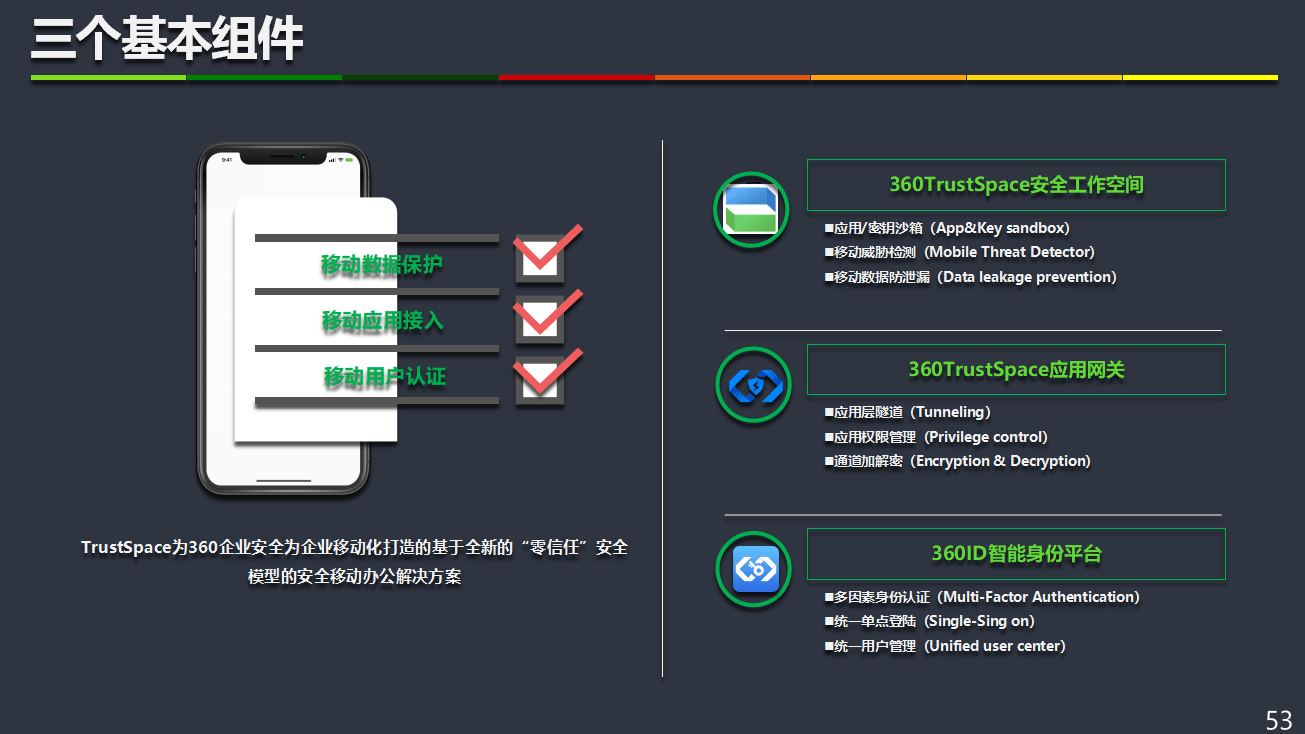

3.1 身份基础设施:360ID智能身份平台

身份是零信任的基石。方案中强调的360ID平台,不仅是存储账号密码的数据库,更是安全控制的决策中心。

- 统一身份库: 汇聚人、设备、应用的身份信息,管理身份生命周期。

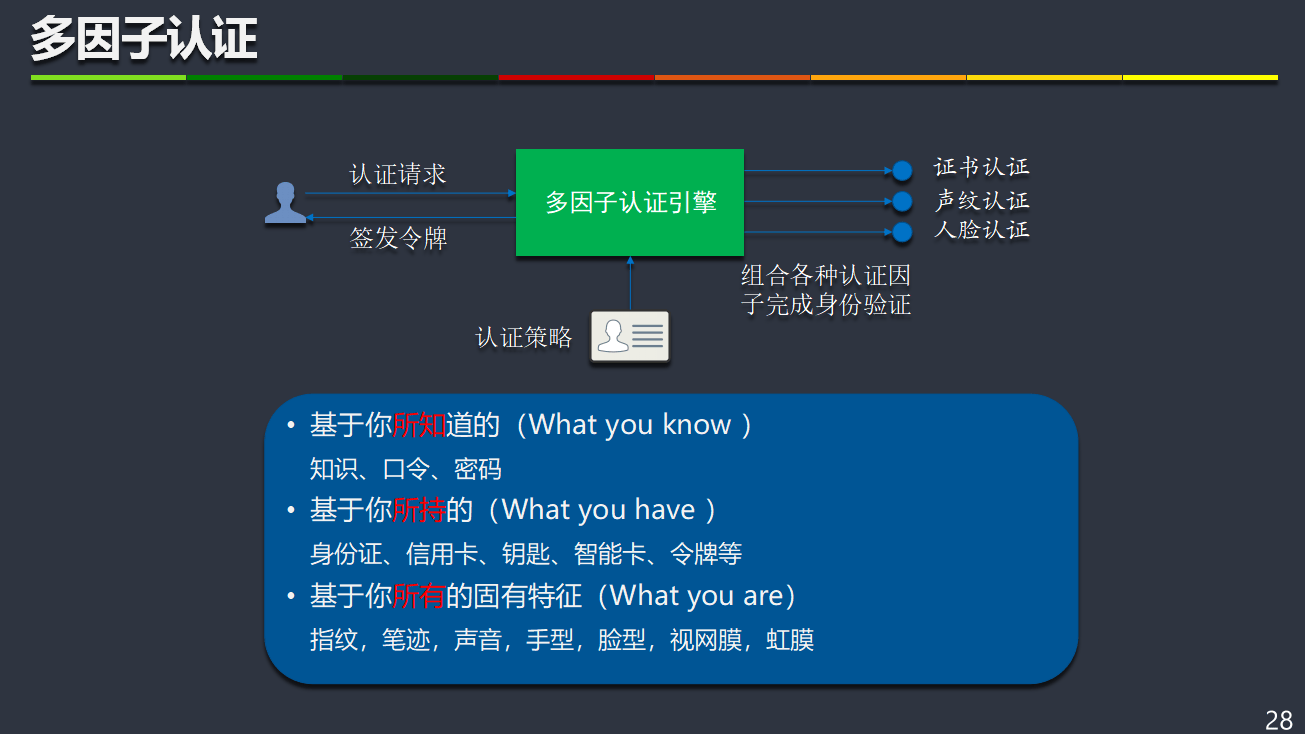

- 多因子认证(MFA): 结合"所知"(密码)、"所持"(USB Key、手机令牌)、"所是"(指纹、人脸、声纹等生物特征),确保身份的真实性。

- 权限管理: 实现细粒度的授权策略管理,支持RBAC和ABAC模型。

3.2 可信访问代理:业务隐身的"守门人"

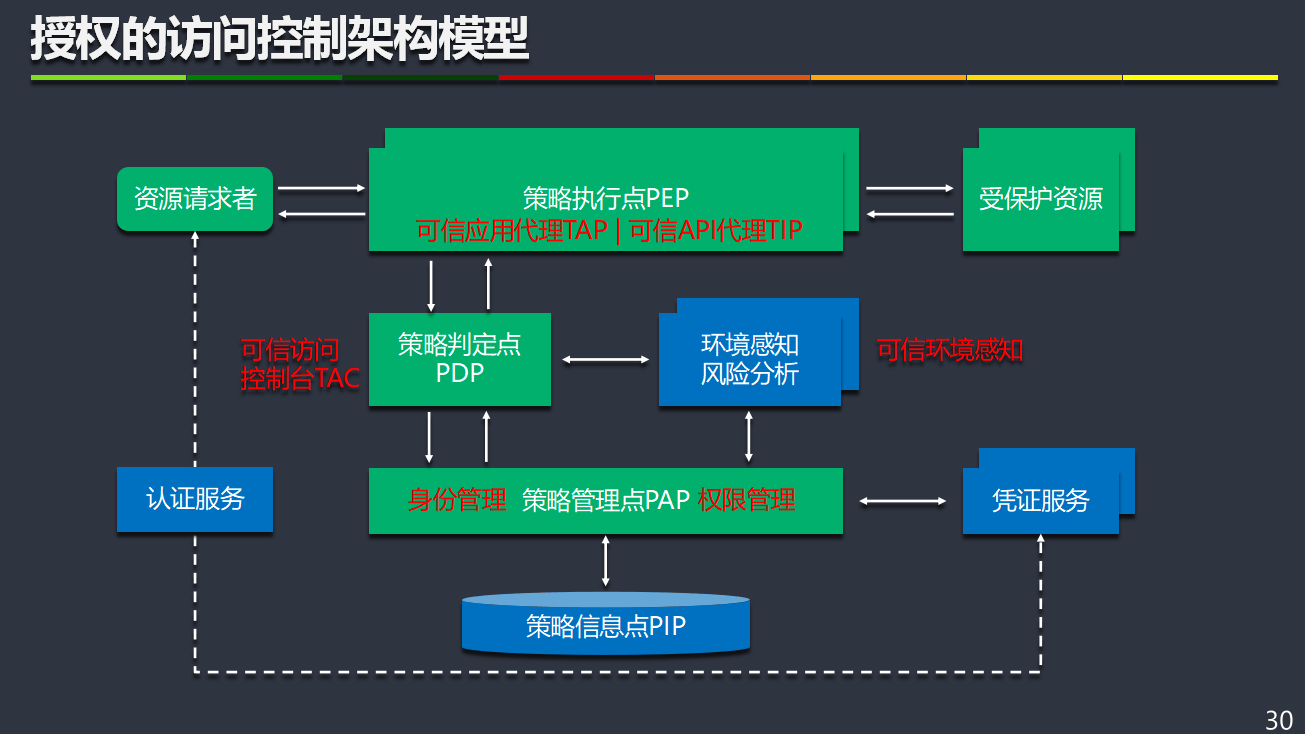

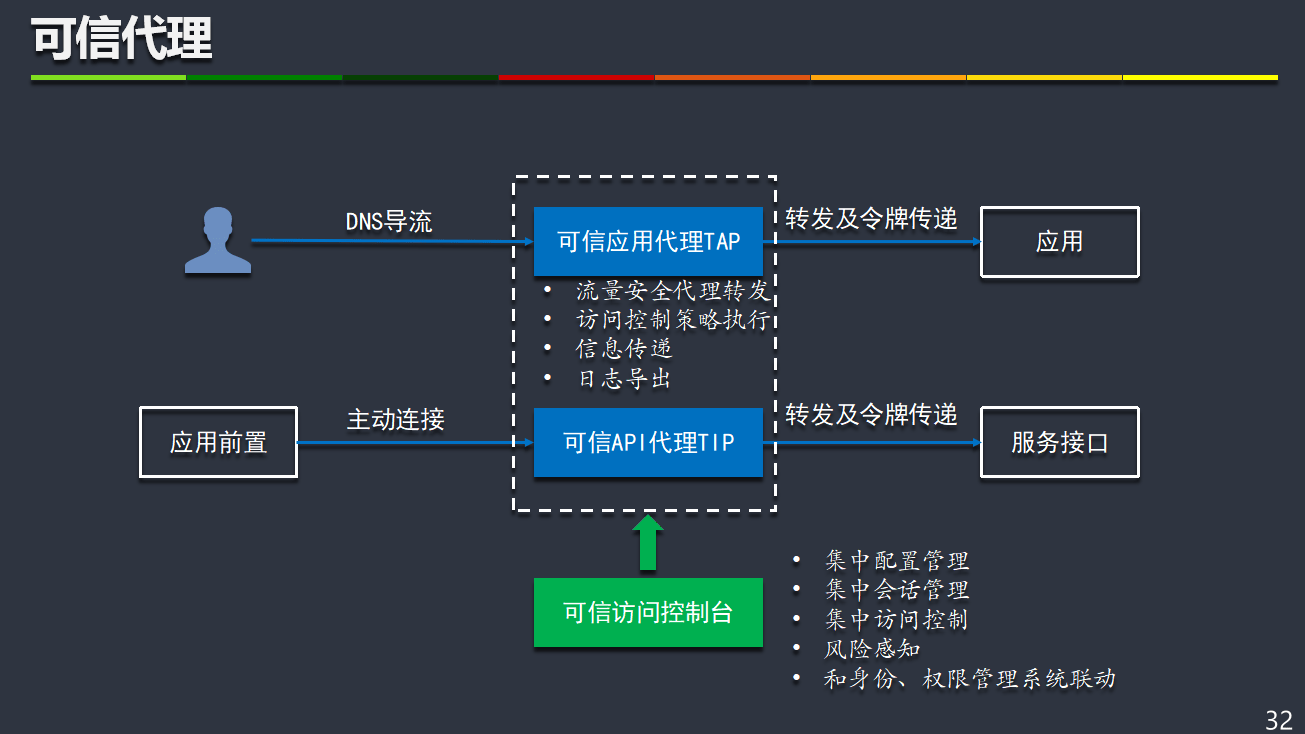

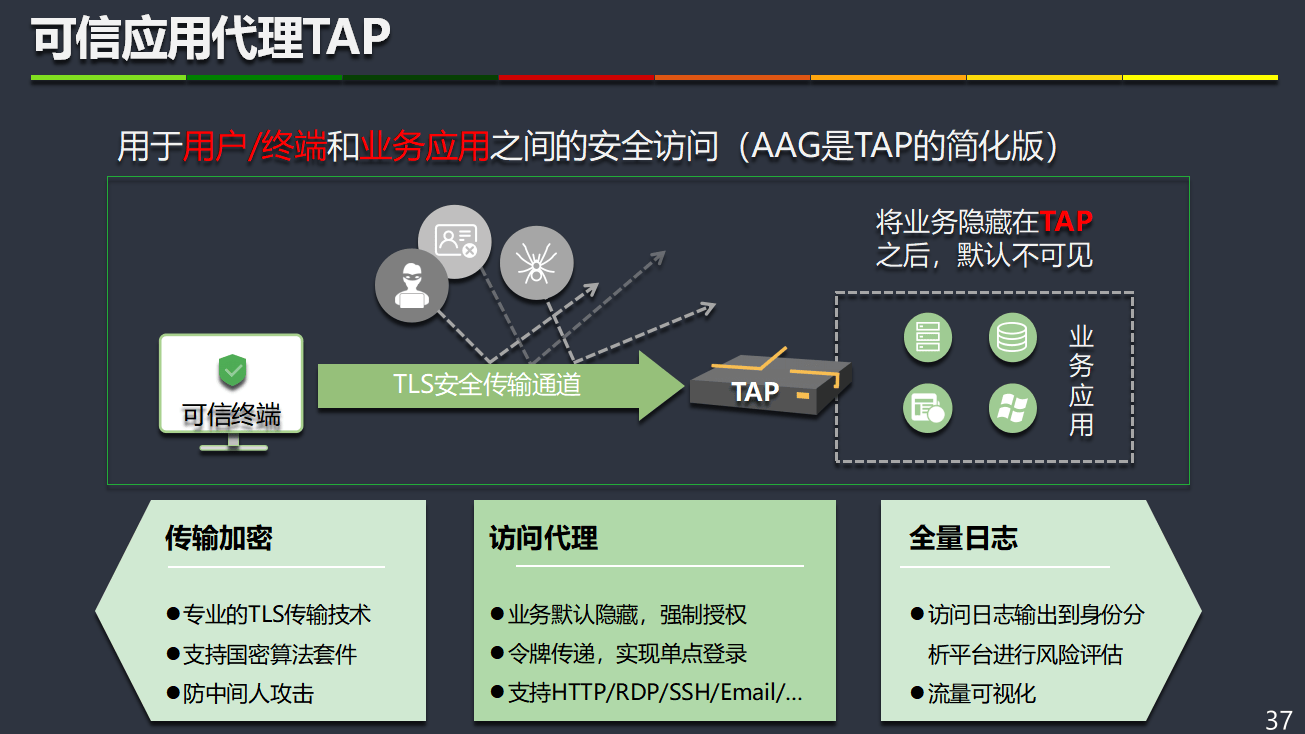

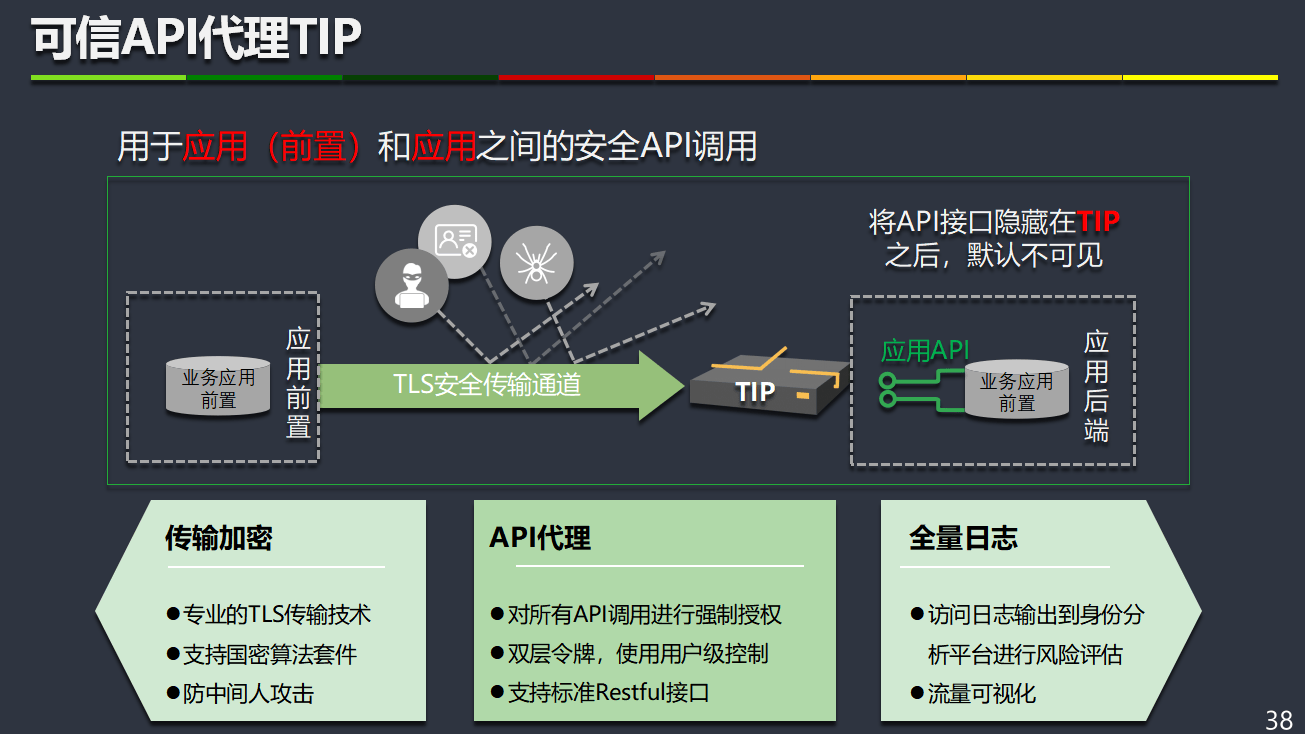

为了实现业务系统不直接暴露在互联网上,方案设计了"可信应用代理(TAP)"和"可信API代理(TIP)"。

- 可信应用代理(TAP): 部署在业务应用之前,将业务隐藏在代理之后。默认情况下,业务不可见。所有访问请求必须经过TAP的鉴权,支持国密算法和全量日志记录。

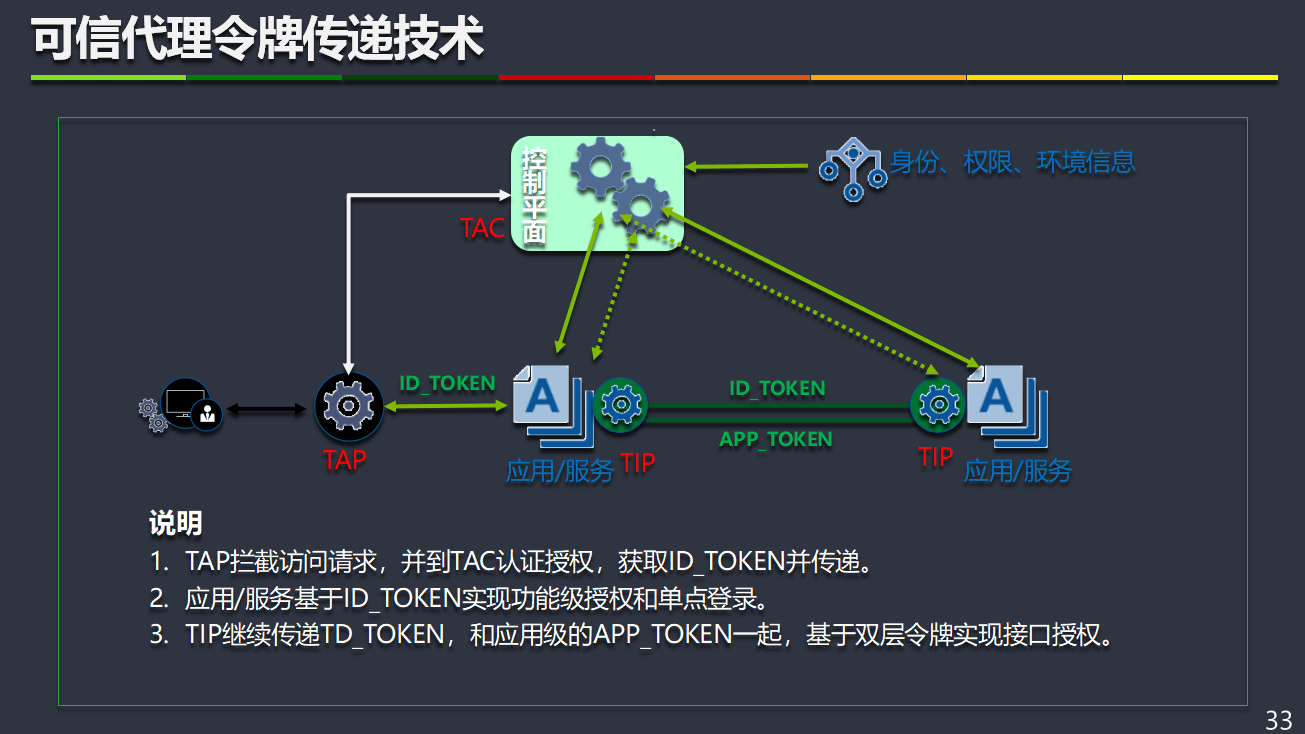

- 可信API代理(TIP): 用于应用与应用之间的API调用安全。通过双层令牌(用户级+应用级)机制,实现接口级的强制授权,防止API滥用。

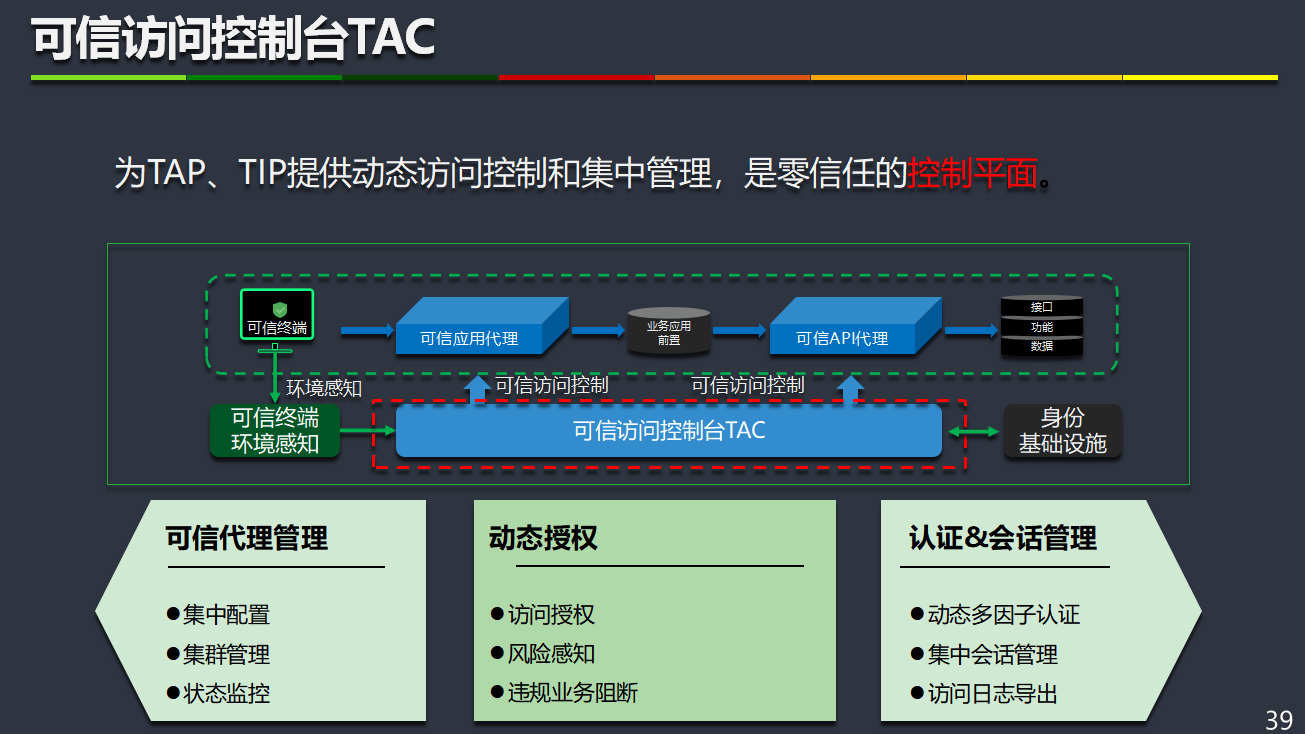

- 可信访问控制台(TAC): 作为控制平面,负责策略决策(PDP)和策略执行(PEP)的下发,是零信任的大脑。

四、 业务闭环:全生命周期的实战化管控

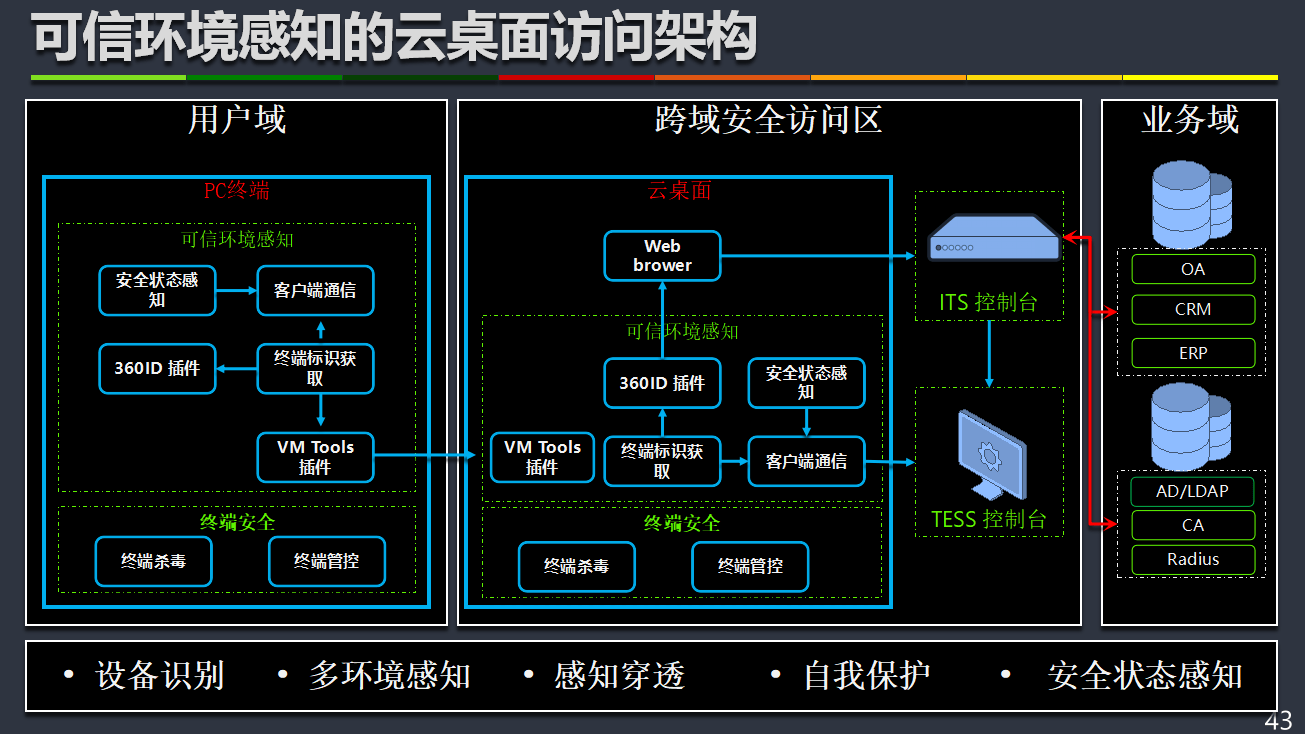

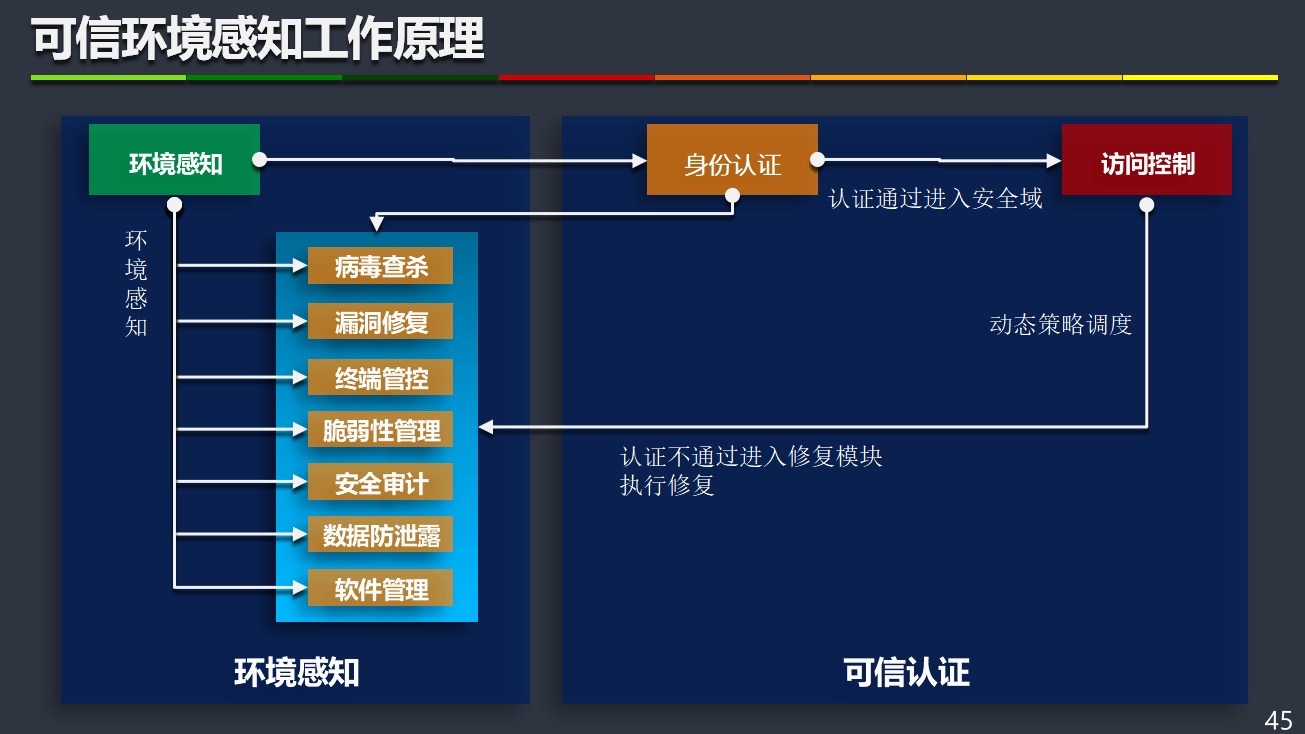

4.1 终端环境感知:构建可信计算环境

零信任不仅要验证"你是谁",还要验证"你的环境是否安全"。方案中引入了终端安全栈(TESS)和环境感知技术。

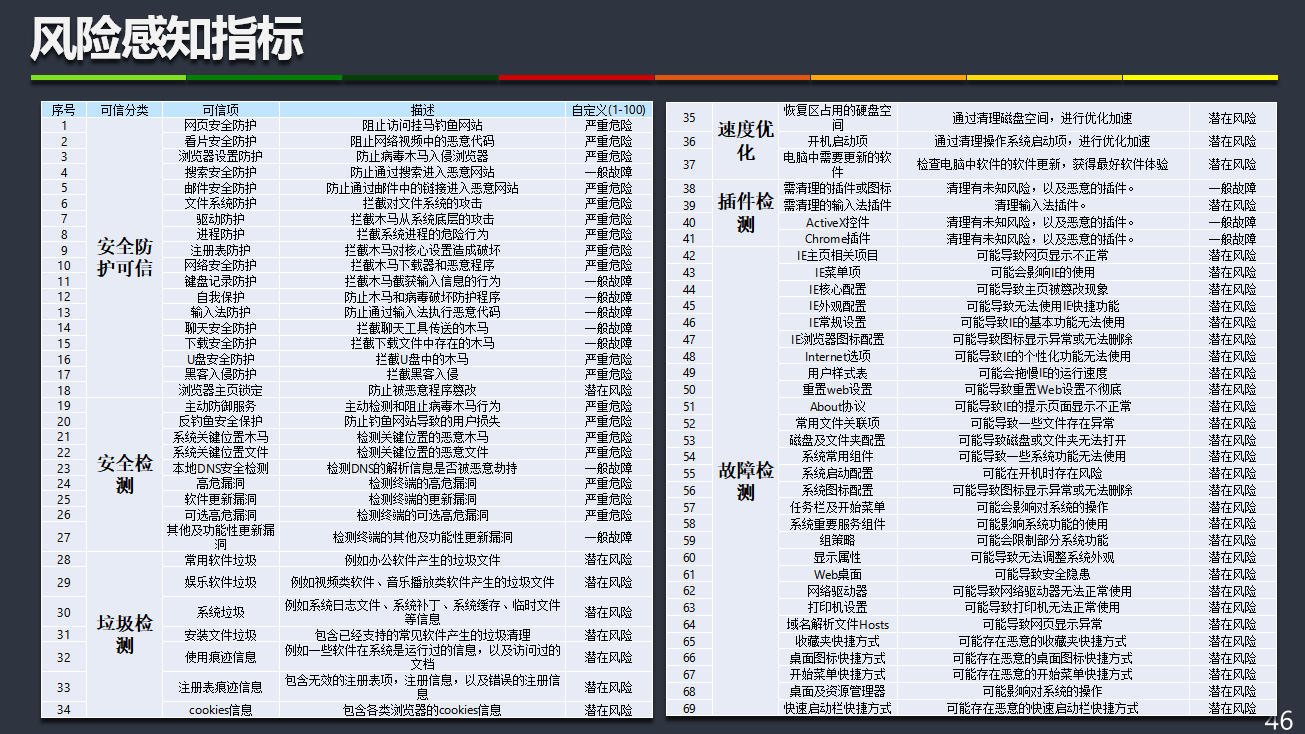

- 风险感知指标: 涵盖安全防护(杀毒、防火墙)、安全检测(漏洞、补丁)、垃圾检测、速度优化、插件检测、故障检测等六大类69项指标。

- 动态调度: 如果环境不可信(如存在高危漏洞、恶意插件),系统会阻断访问或强制进入修复模块,确保只有合规终端才能接入业务。

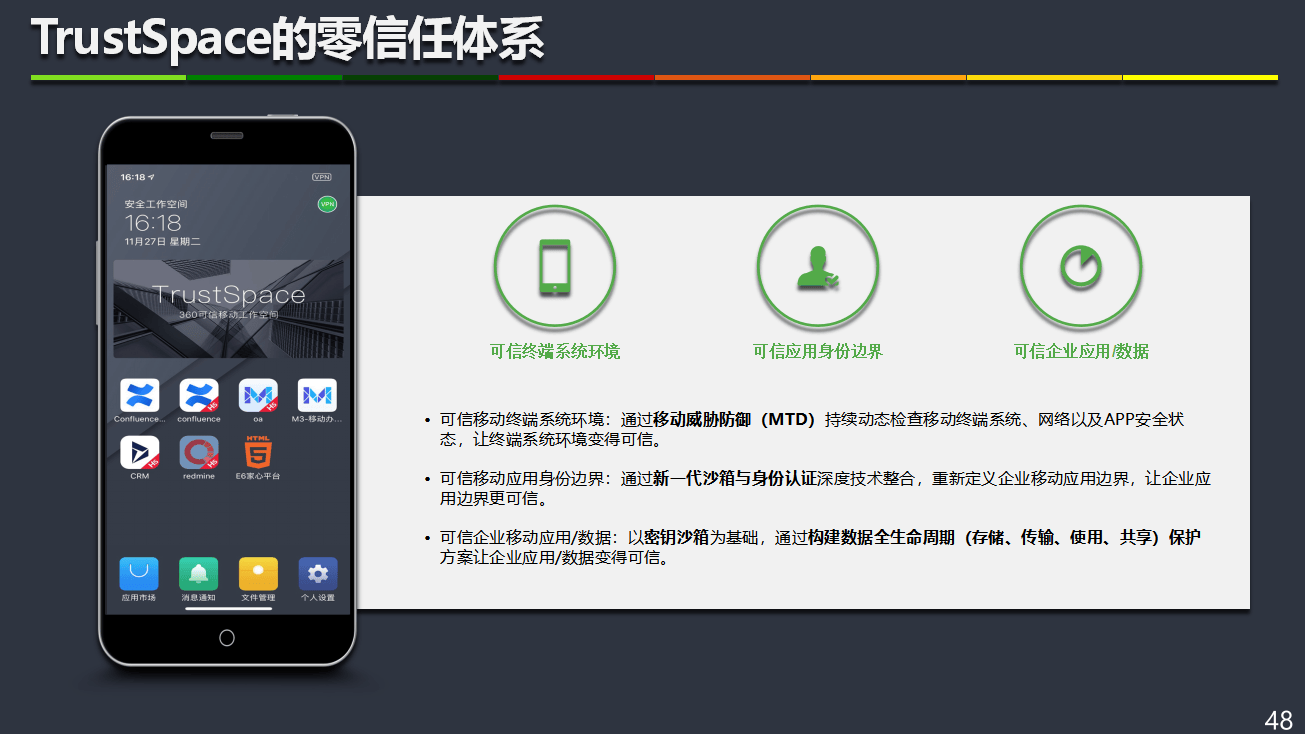

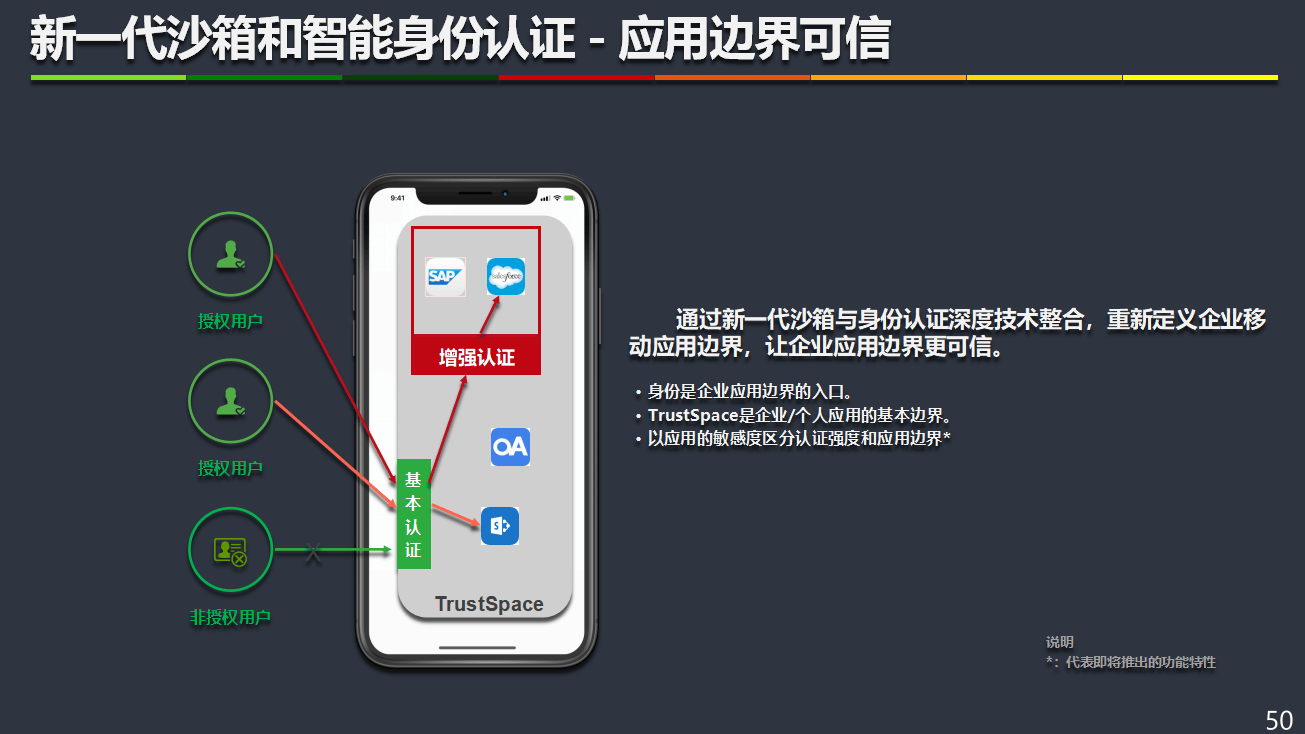

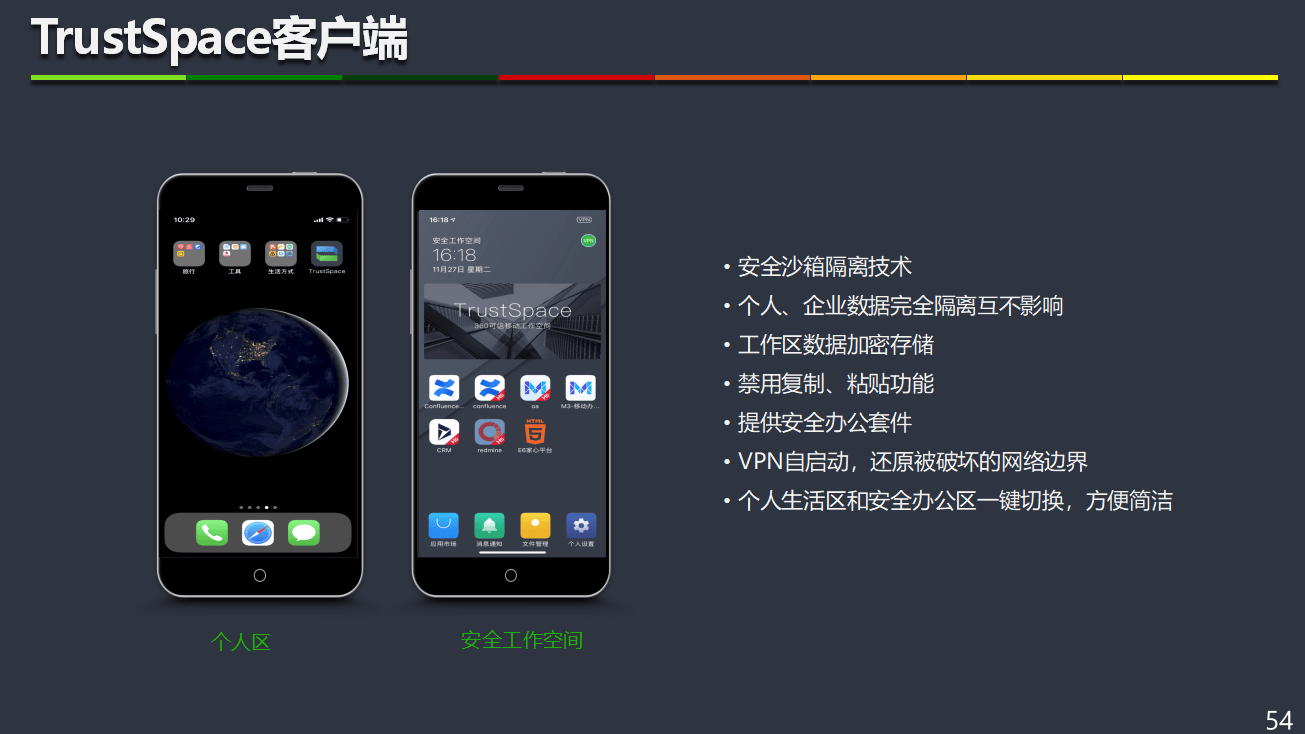

4.2 移动可信工作空间:TrustSpace

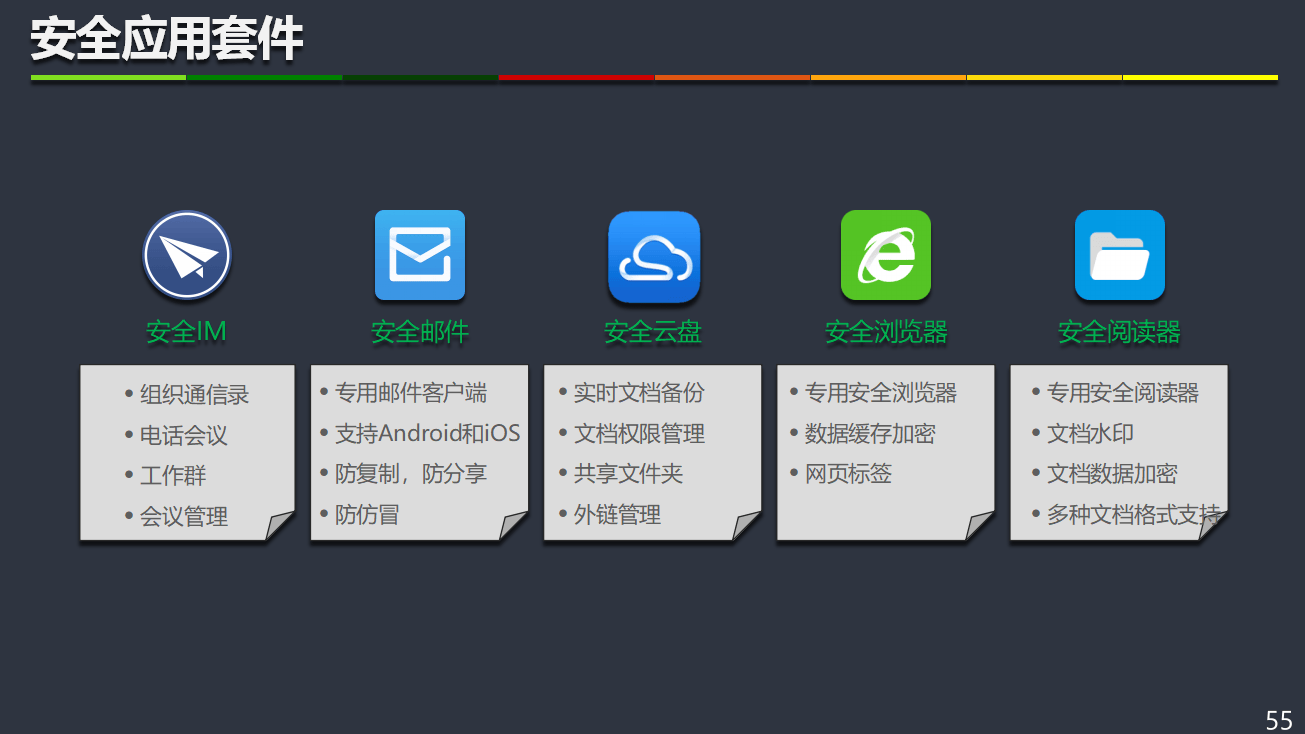

针对移动办公场景,方案提出了TrustSpace解决方案,重新定义移动应用边界。

- 移动威胁检测(MTD): 持续检测手机系统风险(Root/越狱)、网络风险(恶意WiFi、中间人攻击)和应用风险(恶意APP)。

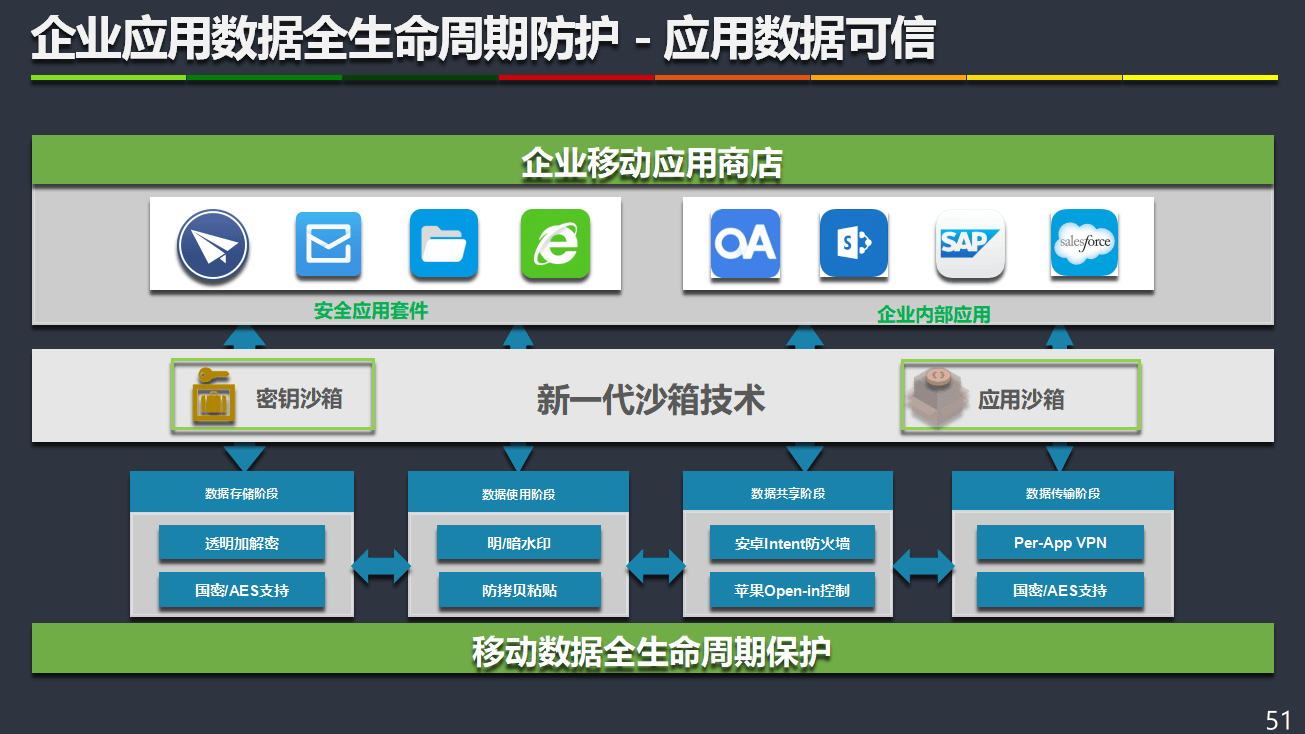

- 沙箱隔离技术: 采用"密钥沙箱"和"应用沙箱",实现企业数据与个人数据的完全隔离。企业数据加密存储,且禁止复制粘贴,防止数据泄露。

- Per-App VPN: 基于应用的VPN隧道,确保只有企业应用的流量经过加密通道,而个人应用流量直连互联网,兼顾安全与体验。

4.3 数据全生命周期防护

从数据的存储、传输、使用到共享,方案提供了全方位的保护。

- 存储与传输: 支持国密算法和AES加密,确保数据静态和动态安全。

- 使用与共享: 通过水印、防拷贝、防截屏、外链管理等技术,防止敏感数据在使用过程中泄露。

五、 落地实践:从"理论"到"实战"的部署架构

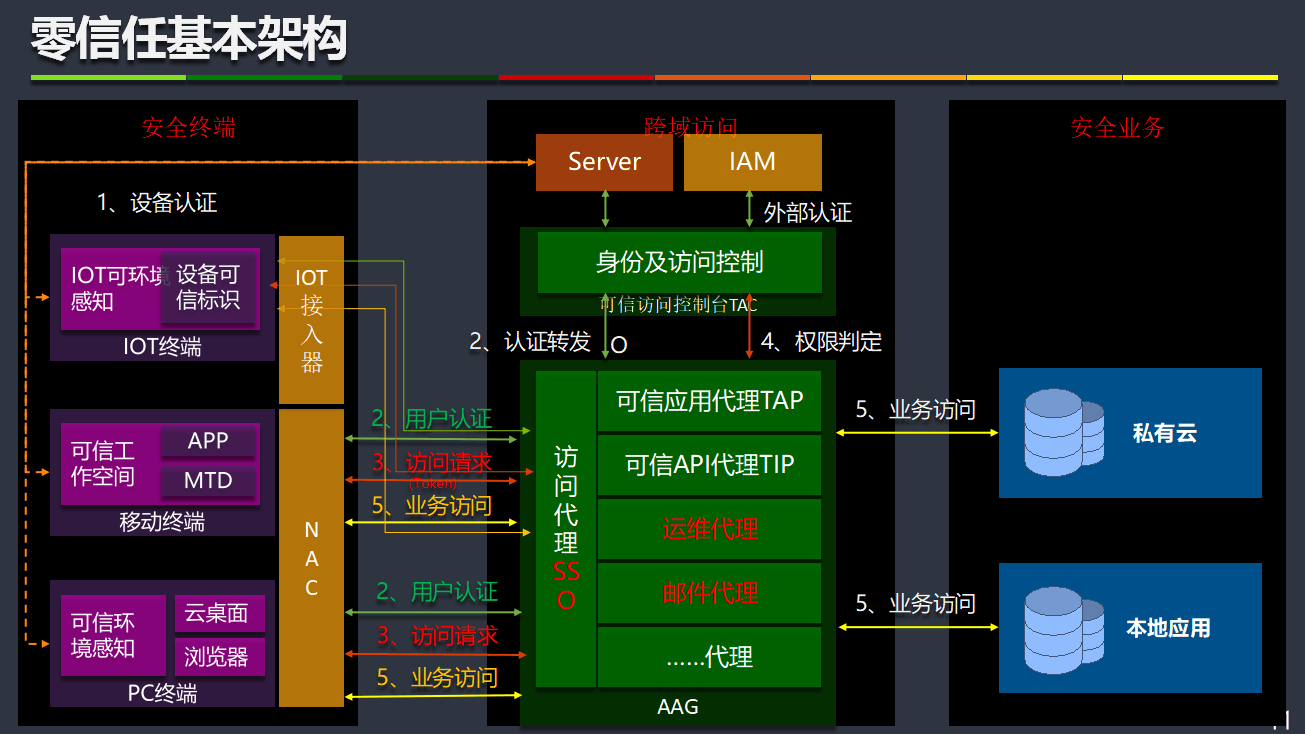

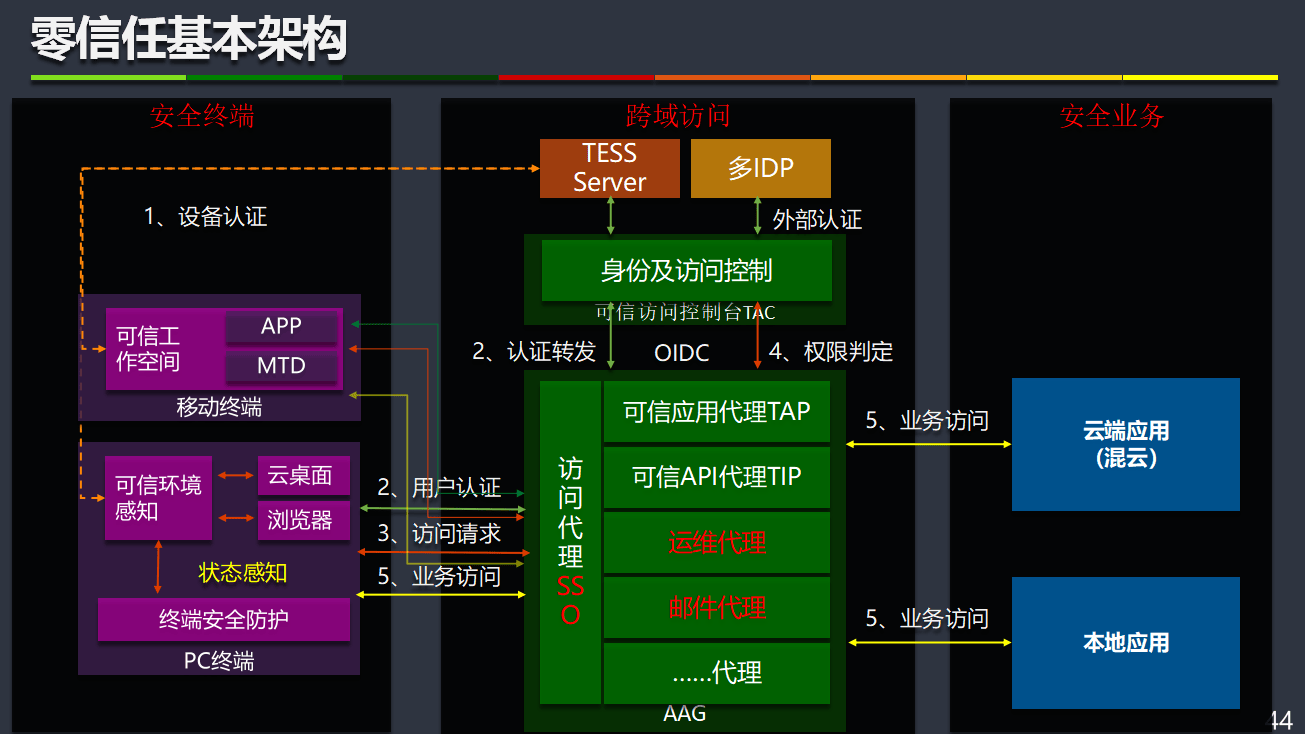

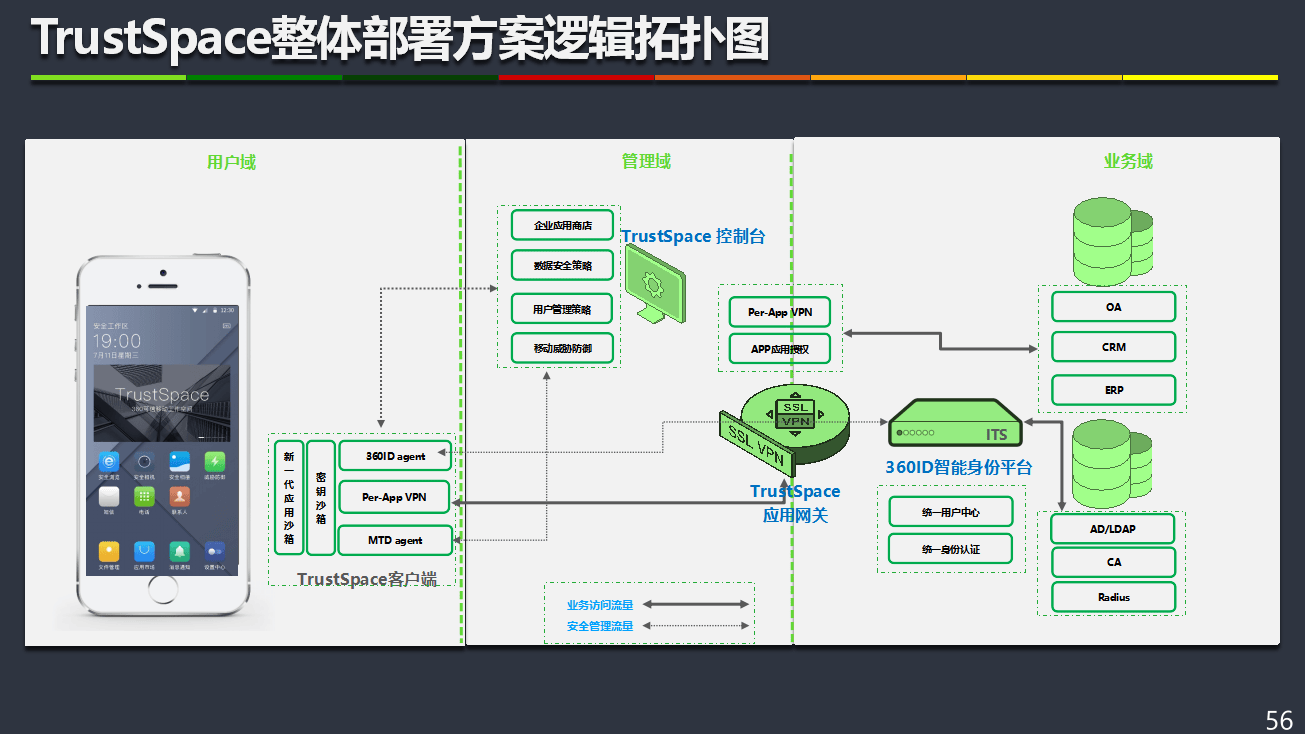

5.1 整体部署逻辑

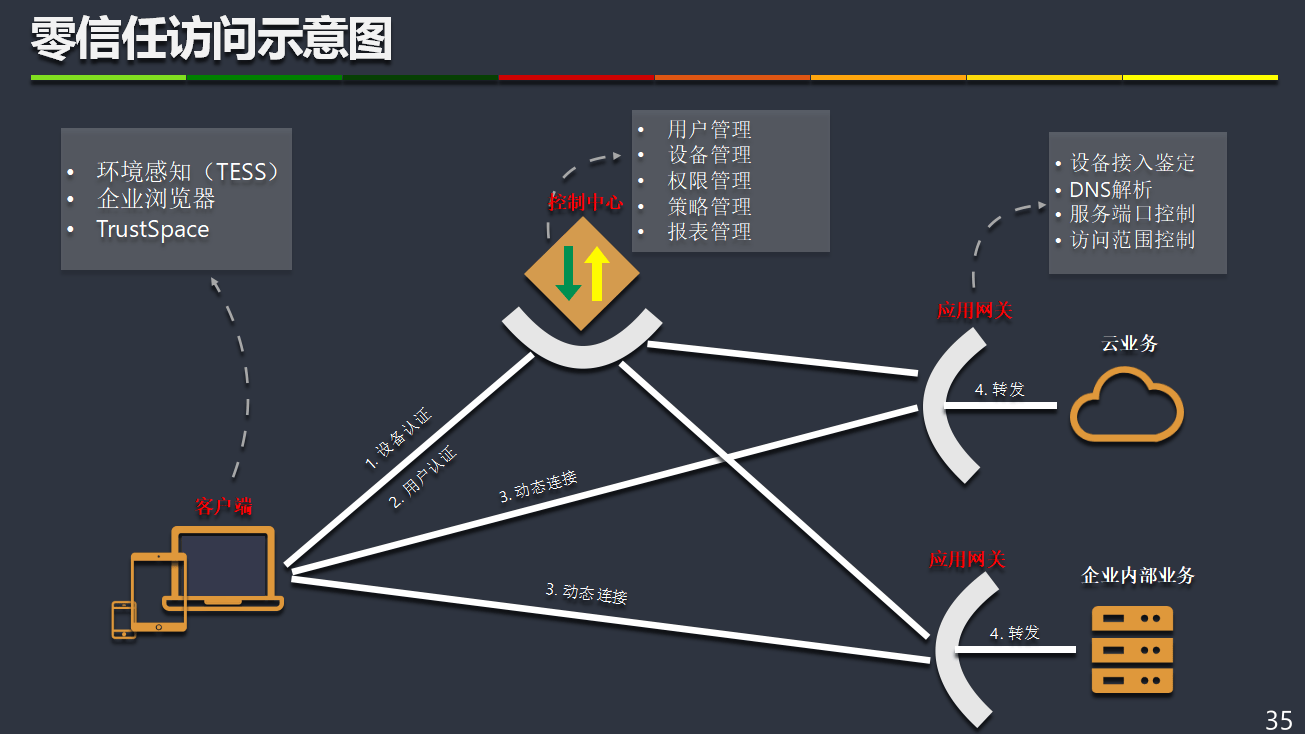

方案设计了清晰的部署拓扑,分为用户域、管理域和业务域。

- 控制平面: 由TAC、360ID智能身份平台、TESS控制台组成,负责策略决策和身份管理。

- 数据平面: 由TAP、TIP、TrustSpace客户端、MTD Agent组成,负责流量转发、策略执行和环境感知。

- 连接方式: 所有访问请求必须经过代理网关,通过OAuth2.0/OpenID Connect等协议与身份平台交互,获取访问令牌(Token)。

5.2 访问控制流程

- 设备认证: 终端接入时,首先进行设备身份认证,获取设备证书。

- 用户认证: 访问业务时,通过单点登录(SSO)和多因子认证(MFA)验证用户身份。

- 环境感知: TAP/TIP向控制台请求环境风险评估,检查终端是否合规。

- 动态授权: 控制台基于用户属性、设备属性、环境风险评分,计算信任等级,决定是否允许访问及访问权限范围。

- 令牌传递: 通过ID_TOKEN和APP_TOKEN双层令牌机制,将身份信息传递给后端应用,实现应用层的细粒度授权。

六、 方案亮点与价值总结

- 业务隐身,拒绝暴露面: 通过TAP/TIP代理,彻底隐藏业务系统,让黑客"看不见、打不着"。

- 持续验证,动态自适应: 摒弃"一锤子买卖"的认证,通过持续的环境感知和行为分析,动态调整访问权限。

- 移动安全,沙箱隔离: 解决了BYOD(自带设备)场景下的数据泄露难题,实现了工作与生活的安全隔离。

- 全栈国产化,自主可控: 方案中明确支持国密算法,符合国家对关键信息基础设施的安全要求。

结语:

零信任不是一种单一的产品,而是一种安全架构思想。这套《企业IT变革下的零信任安全体系建设方案》,通过"身份+代理+策略"的组合拳,为企业在云时代构建了一道隐形的数字护城河。它标志着安全建设从"以网络为中心"向"以身份为中心"的根本性跨越,是数字化转型企业必须掌握的"内功心法"。