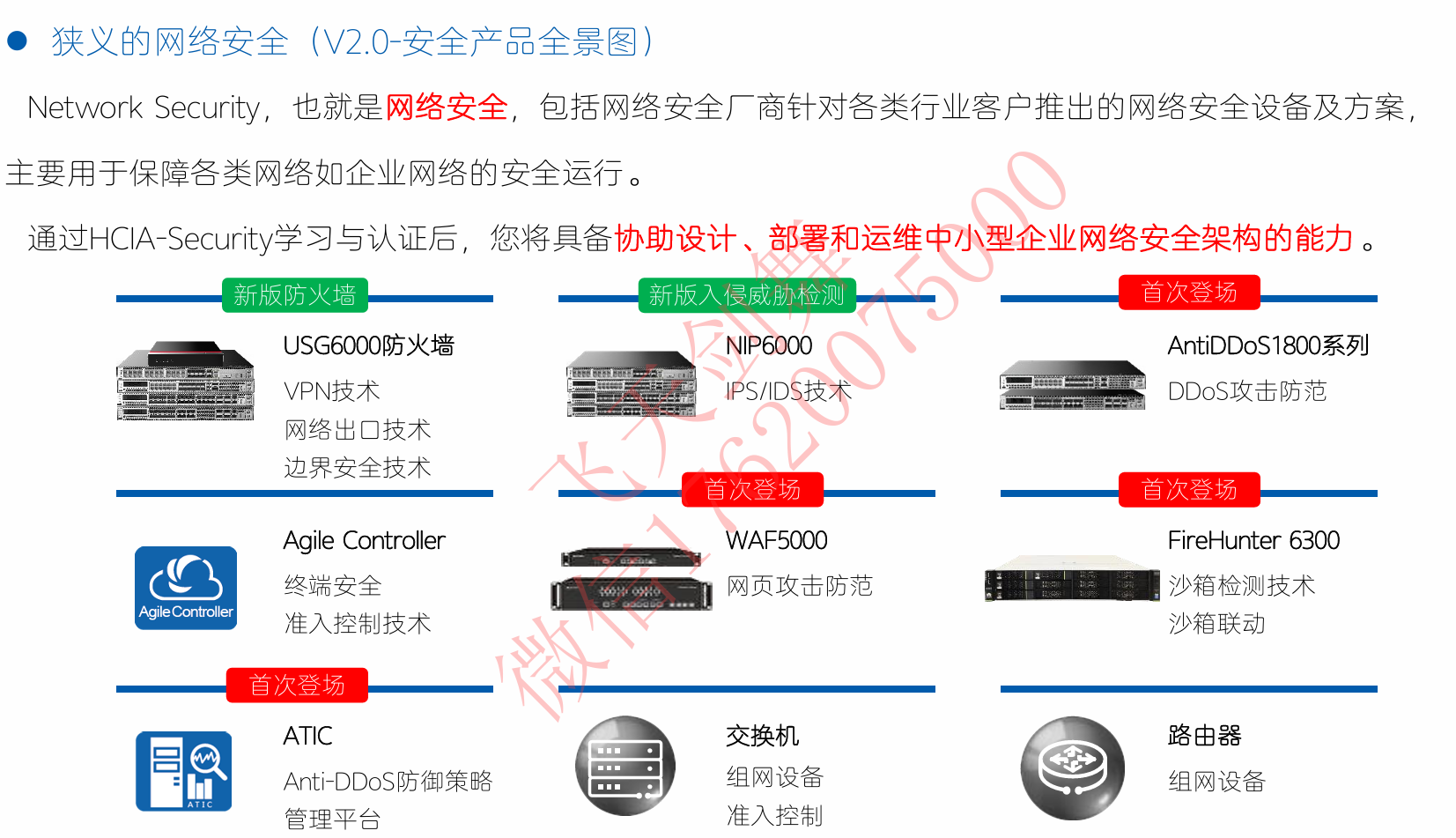

华为安全 V2.0 vs V3.0:核心差异与 USG6000 模块变化解析

V2.0 到 V3.0 不是简单的 "减少",而是架构升级 + 能力整合 + 重心迁移,边界安全技术没有消失,而是以更融合、更智能的方式存在于 USG6000 防火墙中。

V2.0把防火墙的访问控制、入侵防御、NAT等功能单独作为一个模块叫"边界安全技术",到了V3.0,华为认为这些功能本来就是出口设备的核心职责,所以把它们整合到了"网络出口技术"这个更大的框架下,不再单独列一个章节。

一、V2.0 与 V3.0 的本质区别:从 "功能堆叠" 到 "体系化防御"

| 维度 | V2.0(安全产品全景图) | V3.0(智能安全架构) |

|---|---|---|

| 核心定位 | 以安全设备为中心,强调单点功能 | 以安全体系为中心,强调端 - 网 - 云协同 |

| 技术重心 | 边界防护、设备配置、基础安全 | AI 驱动、零信任、云边一体、自动化运营 |

| 模块划分 | 按技术类型拆分(VPN、出口、边界安全) | 按业务场景整合(网络互联、出口互联、威胁防御) |

| 管理方式 | 设备级管理,独立配置 | 控制器统一管理,策略编排,威胁闭环 |

| 防护理念 | 被动防御,基于规则 | 主动防御,基于 AI 分析和威胁情报 |

二、USG6000 模块变化:不是 "少了",而是 "融了"

1. 表面变化:3 个模块→2 个模块

- V2.0:VPN 技术 + 网络出口技术 + 边界安全技术(三者并列)

- V3.0:VPN 技术 + 网络出口技术(看似少了一个)

2. 深层原因:边界安全技术 "内化" 成防火墙核心能力

V3.0 中,边界安全技术没有消失,而是被深度整合到 USG6000 的基础架构和功能中,成为防火墙的 "标配能力" 而非独立模块:

| V2.0 独立模块 | V3.0 整合方式 | 具体变化 |

|---|---|---|

| 访问控制 | 融入防火墙基础策略 | 从 IP / 端口控制升级为用户 + 应用 + 内容三维控制 |

| IPS 入侵防御 | 内置 AI 检测引擎 | 从特征匹配升级为AI 行为分析,可识别未知威胁 |

| 防病毒 / URL 过滤 | 集成 CDE 智能引擎 | 多层扫描,病毒检出率达 97%+,支持 100 层压缩文件检测 |

| DDoS 防护 | 硬件加速 + 云端联动 | 本地防护 + 华为乾坤云清洗,秒级响应 |

| 安全域隔离 | 成为基础配置模型 | 安全域与用户、应用深度绑定,实现精细化权限控制 |

华为 USG6000 vs NIP6000:IPS/IDS 功能差异深度解析

USG6000 确实包含 IPS/IDS 能力,但它和 NIP6000 的定位、深度、性能、适用场景完全不同 ------USG6000 是 "全能安全网关 "(IPS 是附加功能),NIP6000 是"专业入侵防御设备"(IPS 是核心使命)。

一、核心定位:全能网关 vs 专业 IPS

| 产品 | 核心定位 | IPS/IDS 角色 | 典型部署位置 |

|---|---|---|---|

| USG6000 | 下一代防火墙(NGFW),一体化安全网关 | 附加功能,与防火墙、VPN、NAT、防病毒等能力并列 | 企业网络出口(边界),内外网之间 华为企业业务 |

| NIP6000 | 专业入侵防御系统(NGIPS)/ 入侵检测系统(IDS) | 核心功能,所有硬件和软件都为威胁检测优化 | 数据中心出口、核心交换机旁挂、重要服务器区域前端 |

一句话概括:USG6000 是 "会做 IPS 的防火墙",NIP6000 是 "只专注做 IPS 的专业设备"。

二、IPS/IDS 能力对比:广度 vs 深度

1. 检测能力差异(核心区别)

| 能力维度 | USG6000(防火墙) | NIP6000(专业 IPS) |

|---|---|---|

| 签名库规模 | 万级 CVE 漏洞覆盖,基础威胁防护 | 十万级 CVE 漏洞 + 深度威胁特征,覆盖 99%+ 已知攻击 |

| 检测精度 | 基于应用 + 用户 + 内容的基础检测 | 多层级深度检测:网络层 + 传输层 + 应用层 + 文件层 + 行为层 |

| 未知威胁 | 依赖云端沙箱联动,本地能力有限 | 内置 AI 检测引擎,支持未知威胁行为分析,可识别 0day 漏洞利用 |

| 文件处理 | 支持基础文件扫描,最大支持 100 层压缩 | 支持 120 + 真实文件类型识别,防扩展名篡改,深度扫描恶意代码 |

| 自定义规则 | 基础规则配置,适合简单场景 | 专业级规则引擎,支持复杂逻辑 + 行为基线 + 异常检测 |

2. 性能与处理能力

| 性能指标 | USG6000 | NIP6000 |

|---|---|---|

| 硬件架构 | 通用多核平台 + 安全加速引擎 | 专用 IPS 多核平台,多 CPU 并行处理,硬件级检测加速 |

| 检测吞吐量 | 受防火墙其他功能(NAT/VPN)影响,性能有限 | 纯检测性能可达 T 级,适合大流量场景(数据中心 / 运营商) |

| 并发连接 | 侧重会话转发,检测并发有限 | 专注威胁检测,支持千万级并发连接检测 |

| 日志存储 | 基础日志存储,依赖外部服务器 | 内置大容量存储,支持 TB 级日志留存,满足审计合规 |

3. 部署灵活性与场景适配

| 部署方式 | USG6000 | NIP6000 |

|---|---|---|

| 直路部署 | 主要方式(必须串接网络) | 支持(串接做防御) |

| 旁路部署 | 不支持(防火墙需转发流量) | 核心优势:支持旁路部署(仅检测不阻断),适合 IDS 场景 |

| 混合部署 | 不支持 | 支持直路 + 旁路混合,同一设备可同时做 IPS+IDS |

| 联动能力 | 与华为乾坤云、安全中心基础联动 | 深度联动:支持与防火墙、WAF、EDR 等产品协同,形成威胁闭环 |

三、为什么 USG6000 有 IPS 还需要 NIP6000?

1. 企业安全架构的 "分层防御" 需求

- 边界层:USG6000 负责基础访问控制 + 初步威胁过滤(第一道防线)

- 核心层:NIP6000 负责深度威胁检测 + 精准防御(第二道 / 核心防线)

- 终端层:EDR 负责终端威胁防护(第三道防线)

2. 不同场景的专属需求

| 场景 | 首选产品 | 核心原因 |

|---|---|---|

| 中小企业边界 | USG6000 | 一体化方案,降低采购 + 管理成本,满足基础安全需求 华为企业业务 |

| 大型企业 / 数据中心 | NIP6000+USG6000 组合 | NIP6000 负责核心威胁检测,USG6000 负责边界控制 + VPN+NAT |

| 合规审计 | NIP6000(IDS 模式) | 旁路部署不影响业务,专业日志留存 + 审计报表,满足等保 2.0 要求 |

| 关键业务保护 | NIP6000 | 深度检测 + 精准阻断,保护 ERP、数据库等核心系统 |

| 大流量环境 | NIP6000 | T 级检测性能,不会成为网络瓶颈 |

华为 AntiDDoS1900 系列:专业 DDoS 攻击防范深度解析

华为 AntiDDoS1900 系列是面向运营商级和大型企业核心网络边界 的专业 DDoS 防御硬件平台,专注于解决大流量、复杂 DDoS 攻击对业务的威胁。它与 USG6000 的 DDoS 防护能力有本质区别 ------USG6000 是 "附带基础 DDoS 防护的防火墙",而 AntiDDoS1900 是 "专业 DDoS 防御设备",所有硬件和软件都为 DDoS 防御优化。

iMaster-NCE Campus

一、先讲核心:iMaster-NCE Campus 是什么?

简称:NCE-Campus

华为园区网络的「总管理后台 / 中控大脑」

它就是一个软件系统,装在服务器上,专门管:

- 公司里的交换机、无线 AP、防火墙等所有设备

- 谁能连公司的网、不能连

- 终端安不安全、给不给准入权限

公司园区网络的物业中控室 + 保安队长后台所有规则、策略、检查,都在这上面设置,然后下发给设备执行。

NCE-Campus不仅能管 USG6000/NIP6000 ,还能把它们和准入控制、终端安全串成一套完整的安全闭环 。你之前学的 "中控大脑 + 安检门 + 体检",和这两台设备的关系,就是大脑指挥手脚,手脚执行防御,合起来才是真正的园区安全。

iMaster-NCE Campus与NCE-Campus

- NCE-Campus、SecoManager = 都是「管理平台 / 软件大脑」

- USG6000 = 是「硬件防火墙设备」

同样都能管 USG6000、NIP6000,NCE-Campus 和 SecoManager 到底有啥不一样?

一句话核心区别

-

NCE-Campus :管全网的大总管 管交换机、AP、路由器、防火墙、无线...... 一切园区设备。重点是:网络通不通、稳不稳定、设备上不上线。安全只是 "顺便管"。

-

SecoManager :只管安全的专属安全大脑 只管防火墙、IPS、AntiDDoS、VPN、安全策略、威胁日志。重点是:安不安全、有没有攻击、策略对不对、合规不合规。网络设备它一概不管。

-

USG6000 :就是个干活的硬件防火墙谁给它发命令,它就听谁的。既可以听 NCE-Campus 的,也可以听 SecoManager 的。

用小区例子彻底看懂

-

NCE-Campus = 小区物业总控室管电梯、路灯、水管、门禁、WiFi、监控、保安岗...... 啥都管。保安(防火墙)只是它管理的一小部分。

-

SecoManager = 小区安保指挥中心只管保安、防盗、报警、巡逻、监控录像、外来人员排查。电梯坏了、水管爆了,它一概不管。

-

USG6000 = 门口站岗的保安谁指挥它,它就听谁的。

正式对比表(考试 / 理解直接背)

| 项目 | NCE-Campus | SecoManager | USG6000 |

|---|---|---|---|

| 身份 | 园区网络管理平台 | 安全业务管理平台 | 防火墙硬件设备 |

| 管什么 | 交换机、AP、路由器、AC、防火墙、NIP... 全网设备 | 只管安全设备:USG、NIP、AntiDDoS、策略、日志、威胁 | 被管理的设备,负责边界防护、NAT、VPN、ACL |

| 侧重点 | 网络运维:上线、配置、拓扑、漫游、运维排错 | 安全运营:策略、攻击、审计、报表、等保、闭环处置 | 执行流量过滤、访问控制、加密、防御 |

| 安全能力 | 基础准入、终端认证、简单策略下发 | 专业安全:IPS 策略、DDoS 编排、威胁分析、日志审计 | 实际拦截攻击、做访问控制 |

| 适合谁 | 中小园区、需要统一管网络 + 轻量安全 | 大企业、等保 2.0、安全运营中心、专业安全防护 | 企业出口边界防护设备 |

| 一句话 | 管 "网络通不通" | 管 "安全不安全" | 干活执行的小弟 |

为什么会有两个平台都能管防火墙?

因为企业需求不一样:

-

中小企业 买一堆设备:交换机、AP、防火墙。不想开两个后台,就用 NCE-Campus 一个平台全管了,简单省事。

-

中大型企业 / 等保要求高网络部管网络,安全部管安全。

- 网络工程师用 NCE-Campus 管网络

- 安全工程师用 SecoManager 管安全策略、攻击、审计分工明确,符合合规要求。

最终极简总结(你记这个就够)

- NCE-Campus :管全网设备,偏网络运维,安全是附带功能。

- SecoManager :只管安全设备,偏安全运营,专业做安全。

- USG6000 :就是个防火墙硬件,被上面两个平台管理、下发命令。

它们不是竞争关系,是分工不同。

| 对比项 | 信息安全时期 | 信息保障时期 |

|---|---|---|

| 核心关注 | 仅CIA 三性 | CIA 三性 + 可控性 + 不可否认性 |

| 实现手段 | 只靠技术 | 业务 + 安全技术 +管理(重点) |

| 保护对象 | 只保护数据本身 | 数据 + 业务 + 人员 + 行为 + 责任 |

| 思维方式 | 被动防守,防数据出问题 | 主动保障,全方位管控 |

| 适用场景 | 早期简单网络、单机 / 小网络 | 现代企业、政务、金融、等保合规 |