一款名为VoidStealer 的窃密恶意软件采用全新攻击手段,成功绕过谷歌Chrome浏览器的应用程序绑定加密(Application-Bound Encryption,简称ABE) 防护机制,从浏览器内存中直接提取用于解密本地敏感数据(Cookie、密码、令牌等)的v20_master_key万能主密钥。

Gen Digital威胁情报团队发布专项报告指出,这是全球野外实战攻击中首例采用该调试器底层绕过机制的窃密工具。其隐蔽性极强,无需权限提升或代码注入等高风险操作。

ABE防护机制回顾

谷歌于2024年6月在Chrome 127版本中引入ABE,旨在保护浏览器Cookie、密码等核心敏感数据。该机制将万能主密钥(v20_master_key)在磁盘上始终保持加密状态,仅允许系统最高权限的Chrome服务在严格校验请求进程身份后解密。

正常情况下,恶意软件难以直接读取明文密钥。但VoidStealer找到了新的突破口。

攻击核心原理:调试器 + 硬件断点

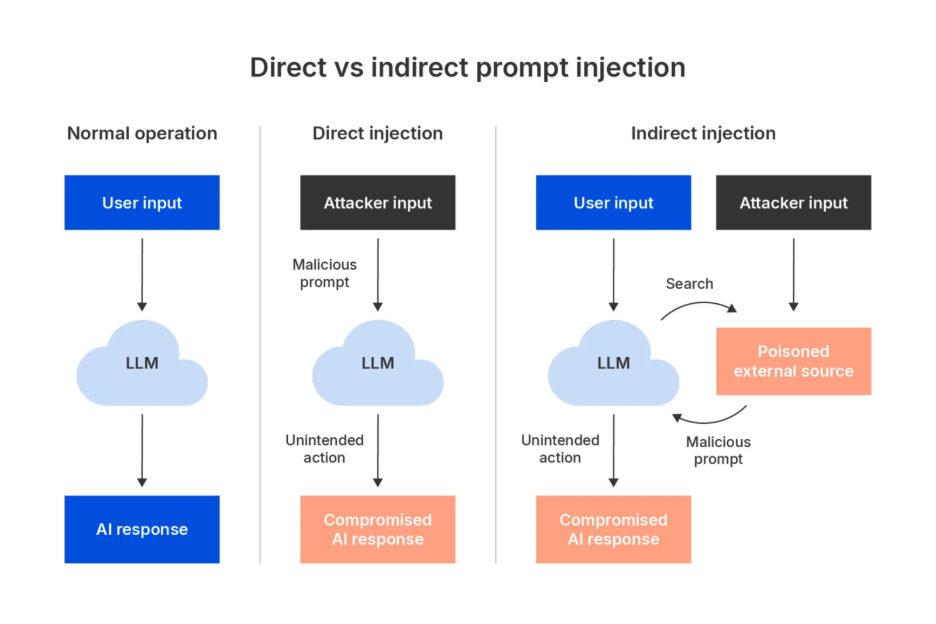

VoidStealer的核心创新在于利用调试器技术 和硬件断点(Hardware Breakpoint),精准捕捉浏览器解密运算的瞬间:

- Chrome在解密ABE保护数据时,v20_master_key会短暂以明文状态驻留内存。

- 恶意软件启动静默挂起的浏览器进程,以调试器身份绑定。

- 等待chrome.dll(或msedge.dll)加载后,检索特定特征字符串和指令地址,设置硬件断点。

- 对所有线程(包括新创建线程)植入断点,监听解密流程。

- 断点触发瞬间,通过寄存器指针(R14/R15等)调用ReadProcessMemory,直接dump明文主密钥。

整个过程无需修改代码、无需提权,极为隐蔽。最佳攻击时机为浏览器冷启动阶段,此时会批量触发ABE解密。

该技术并非VoidStealer原创,而是直接复刻开源项目ElevationKatz(隶属ChromeKatz套件)的漏洞利用逻辑。该项目已公开超一年,用于演示Chrome加密体系的底层缺陷。

VoidStealer 2.0与MaaS生态

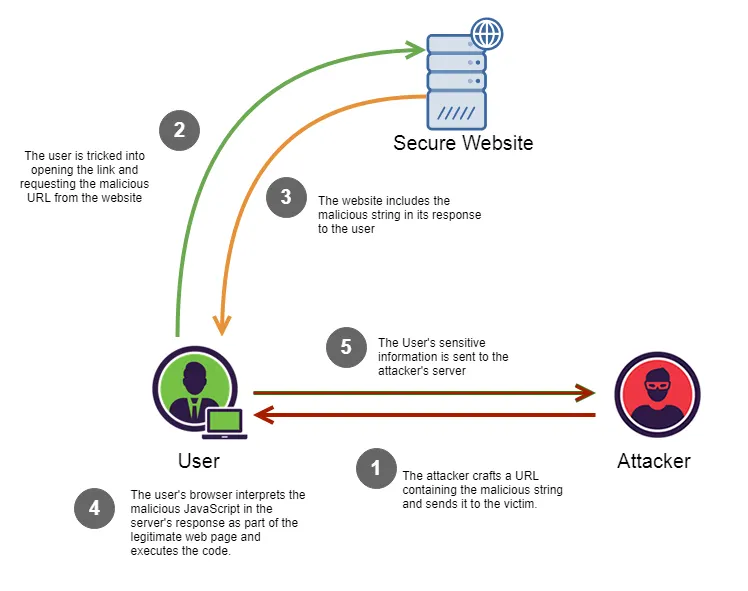

VoidStealer属于恶意软件即服务(MaaS) 黑产平台,最迟自2025年12月中旬起在暗网论坛售卖推广。其2.0版本正式新增ABE绕过功能,并在推广材料中重点宣传这一高危机制。

攻击流程分为五步,高度自动化且低噪声。Gen Digital研究员强调:"这是野外首例实战落地的调试器-based ABE绕过,精准调用硬件断点,直接从内存中窃取密钥。"

安全启示

尽管谷歌持续迭代补丁,但A BE绕过技术仍在快速演进。VoidStealer的出现表明,窃密工具正向更底层、更隐蔽的方向发展。

防御建议:

- 及时更新Chrome至最新版本,并监控浏览器进程异常调试行为。

- 使用行为分析型端点保护,关注硬件断点或调试器附加操作。

- 对浏览器敏感数据采用额外加密或密码管理器。

- 企业环境加强进程隔离与内存保护。

AI与浏览器安全防护的军备竞赛仍在持续,攻击者对开源PoC的快速武器化再次提醒我们:透明度和多层防御至关重要。