目录

[11.1 安全架构概述:](#11.1 安全架构概述:)

[11.2 安全模型:](#11.2 安全模型:)

[11.3 信息安全整体架构设计:](#11.3 信息安全整体架构设计:)

[11.4 各模型安全防范功能:](#11.4 各模型安全防范功能:)

[11.5 网络安全体系架构设计:](#11.5 网络安全体系架构设计:)

[11.6 区块链技术:](#11.6 区块链技术:)

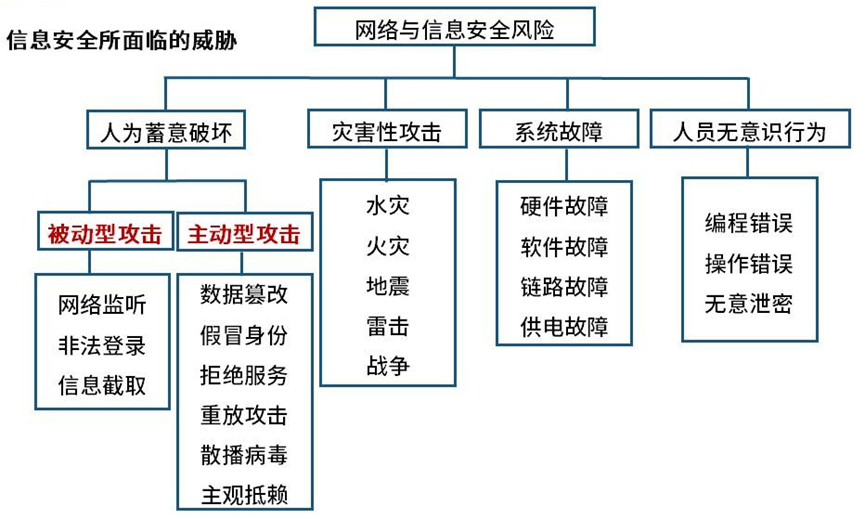

11.1 安全架构概述:

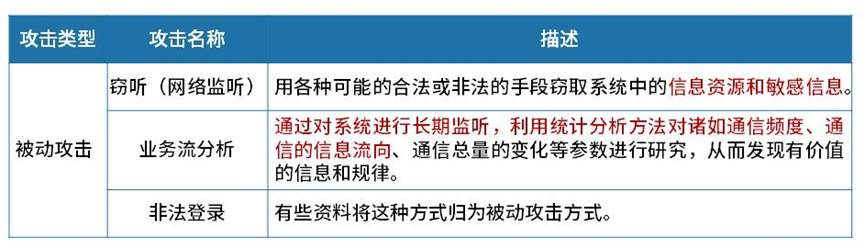

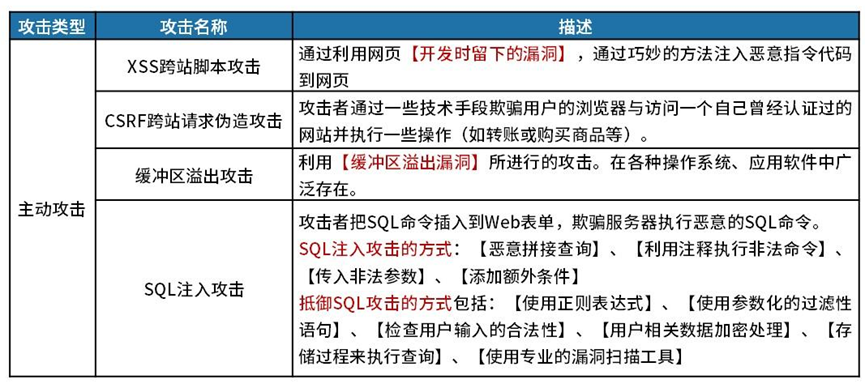

被动攻击 :收集信息为主,破坏保密性。只是非法获取信息不会对信息进行任何修改。

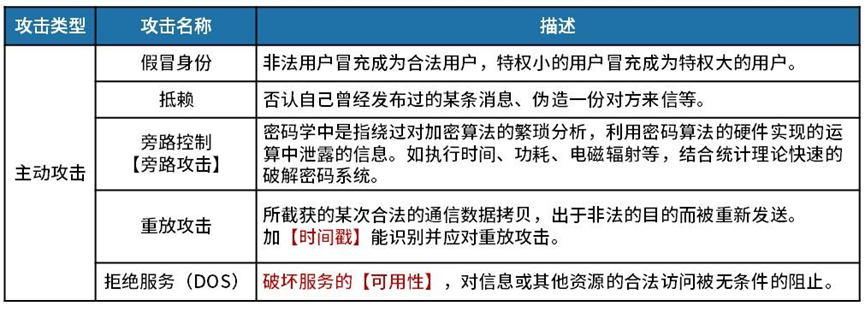

主动攻击 :会对信息进行修改、伪造。主动攻击的类别主要有:中断(破坏可用性),改(破完整性),伪造(破坏真实性)。

11.2 安全模型:

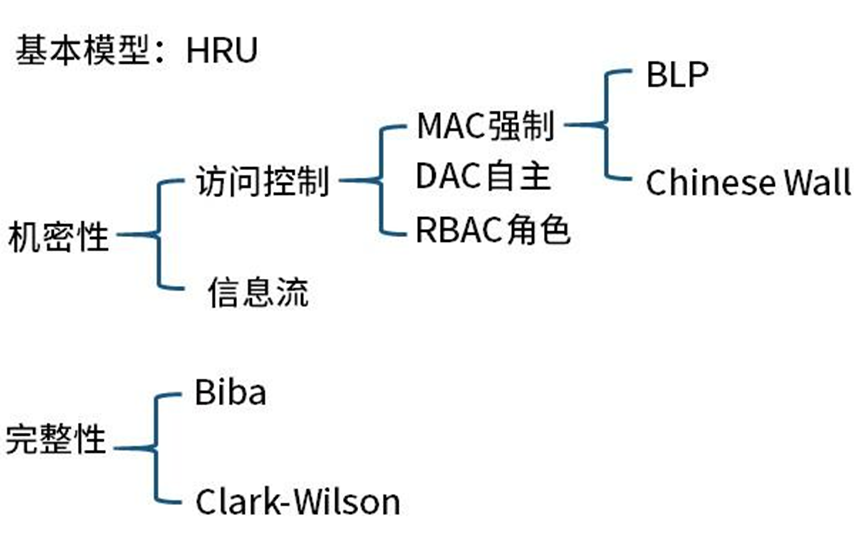

安全模型的分类:

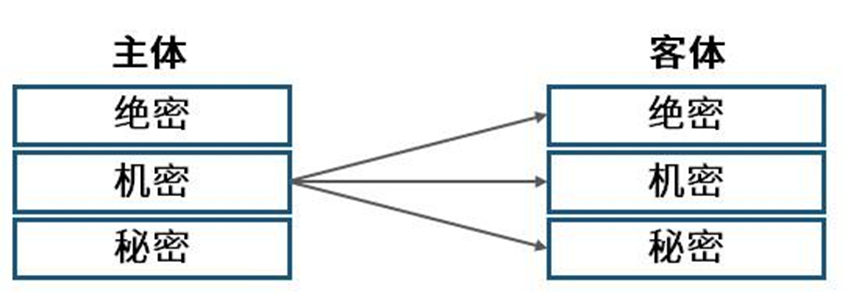

BLP模型:(保护机密性)(下读上写)

Bell-LaPadula模型是符合军事安全策略的计算机安全模型,简称BLP模型。

BLP模型的安全规则如下:

简单安全规则 :安全级别低的主体不能读安全级别高的客体;(下读)

星属性安全规则 :安全级别高的主体不能往低级别的客体写:(上写)

强星属性安全规则:不允许对另一级别进行读写:

自主安全规则:使用访问控制矩阵来定义说明自由存取控制。

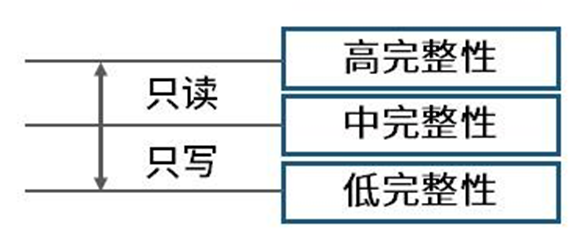

Biba模型:(保护完整性)(上读下写)

BiBa模型主要用于防止非授权修改系统信息,以保护系统的信息完整性。该型同BLP模型类似,采用主体、客体、完整性级别描述安全策略要求。BiBa模型能够防止数据从低完整性级别流向高完整性级别,其安全规则如下:

星完整性规则: 表示完整性级别低的主体不能对完整性级别高的客体写数据**(下写)**

简单完整性规则 :表示完整性级别高的主体不能从完整性级别低的客体读取数据: (上读)

调用属性规则:表示一个完整性级别低的主体不能从级别高的客体调用程序或服务。

Chinese Wall模型:(保护机密性)

Chinese Wall模型的安全策略的基础是客户访问的信息不会与当前他们可支配的信息产生冲突。

其访问客体控制的安全规则如下:

与主体曾经访问过的信息属于同一公司数据集合的信息,即墙内信息可以访问,属于一个完全不同的利益冲突组的可以访问;

主体能够对一个客体进行写的前提是主体未对任何属于其他公司数据集进行过访问。

定理1:一个主体一旦访问过一个客体,则该主体只能访问位于同一公司数据集的客体或在不同利益组的客体。

定理2:在一个利益冲突组中,一个主体最多只能访问一个公司数据集。

11.3 信息安全整体架构设计:

WPDRRC模型:

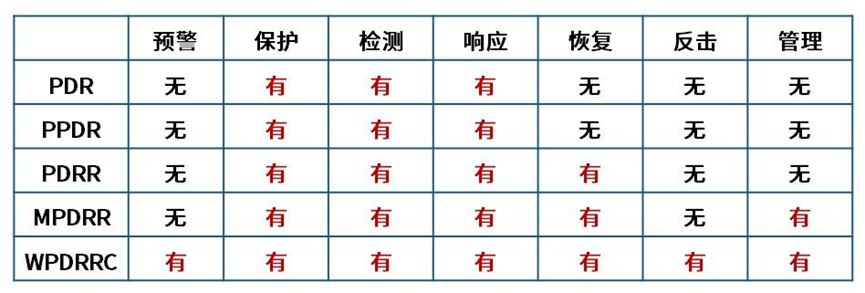

WPDRRC模型包括6个环节 和3大要素。

6个环节包括:预警(Warning) 、保护(Protection) 、检测(Detection) 、响应(Response) 、恢复(Recovery) 和反击(Counterattack)。型蕴涵的网络安全能力主要是预警能力、保护能力、检测能力、响应能力、恢复能力和反击能力。

3大要素包括人员、策略 和技术。

信息安全体系架构,具体可以从以下5个方面开展安全体系架构设计工作:

- 物理安全(前提):包括环境安全、设备安全、媒体安全

- 系统安全(基础):包括网络结构安全、操作系统安全、应用系统安全

- 网络安全(关键):包括访问控制、通信保密、入侵检测、网络安全扫描、防病毒

- 应用安全:包括资源共享、信息存储

- 安全管理:包括健全的体制、管理平台、人员安全防范意识

11.4 各模型安全防范功能:

11.5 网络安全体系架构设计:

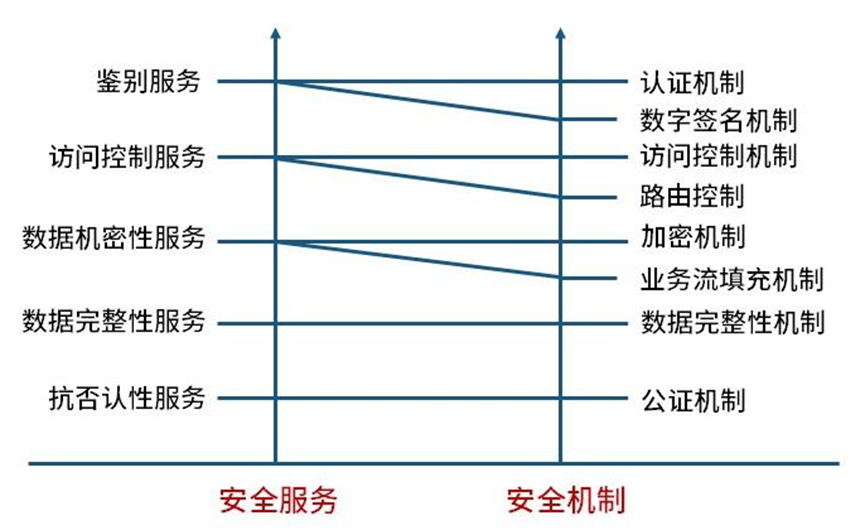

安全服务与安全机制的对应关系:

机密性框架:

机密性服务的目的是确保信息仅仅是对被授权者可用。

机密性机制:

(1)通过禁止访问提供机密性;

(2)通过加密提供机密性。

完整性框架:

完整性框架的目的是通过阻止威胁或探测威胁,保护可能遭到不同方式危害的数据完整性和数据相关属性完整性。

完整性机制的类型:

(1)阻止对媒体访问的机制;

(2)用以探测对数据或数据项序列的非授权修改的机制。

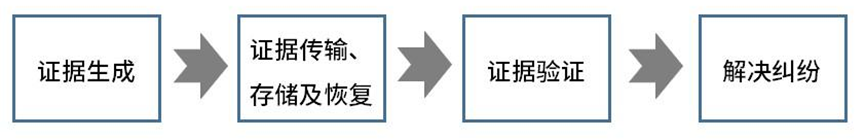

抗抵赖框架:

抗抵赖服务包括证据的生成,验证和记录,以及在解决纠纷时随即进行的证据恢复和再次验证。

抗抵赖由4个独立的阶段组成:

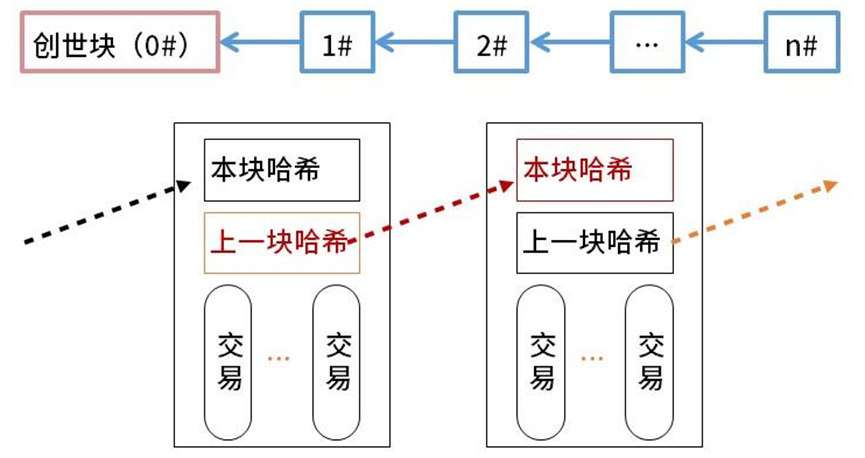

11.6 区块链技术:

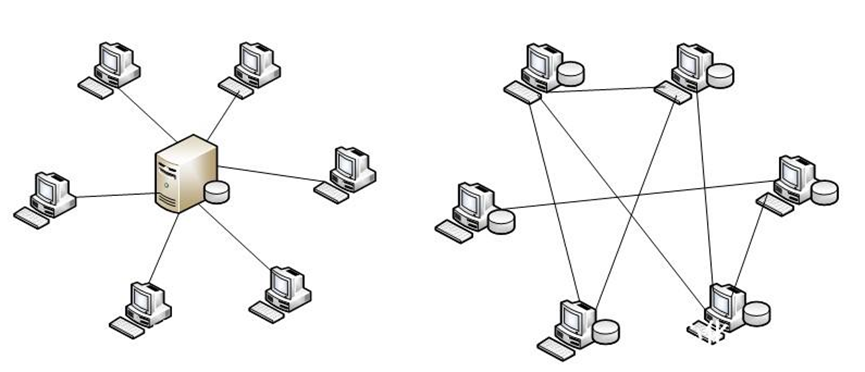

区块链是一种按照时间顺序将数据区块以顺序相连的方式组合成的一种链式数据结构,并以密码学方式保证的不可篡改和不可伪造的分布式账本。一般说来,区块链系统由数据层、网络层、共识层、激励层、合约层和应用层组成。

区块链的特点:

去中心化:由于使用分布式核算和存储,不存在中心化的硬件或管理机构,任意节点的权利和义务都是均等的,系统中的数据块由整个系统中具有维护功能的节点来共同维护。

开放性:系统是开放的,如:区块链上的【交易信息是公开的】,不过【账户身份信息是高度加密的】

自治性:区块链采用基于协商一致的规范和协议(比如一套公开透明的算法)使得整个系统中的所有节点能够在去信任的环境自由安全的交换数据,使得对"人"的信任改成了对机器的信任,任何人为的干预不起作用。

安全性(信息不可篡改):数据在多个结点存储了多份,改数据得改掉51%结点的数据,这太难。同时,还有其它安全机制,如:比特币的每笔交易,都由付款人用私钥签名,证明确实是他同意向某人付款,其它人无法伪造。

匿名性(去信任):由于节点之间的交换遵循固定的算法,其数据交互是无需信任的(区块链中的程序规则会自行判断活动是否有效),因此交易对手无须通过公开身份的方式让对方自己产生信任,对信用的累积非常有帮助。

去中心化:

区块链是一个分布式账本,一种特殊的分布式数据库。

1、链表在多个结点存储,没有中心结点,数据不一致时,以"少数服从多数"原则执行。

2、所以要篡改成功,除非篡改51%的结点。

哈希加密/防篡改: