一. 漏洞类型

存在跨域问题/不安全的请求方法

二. 检查步骤:

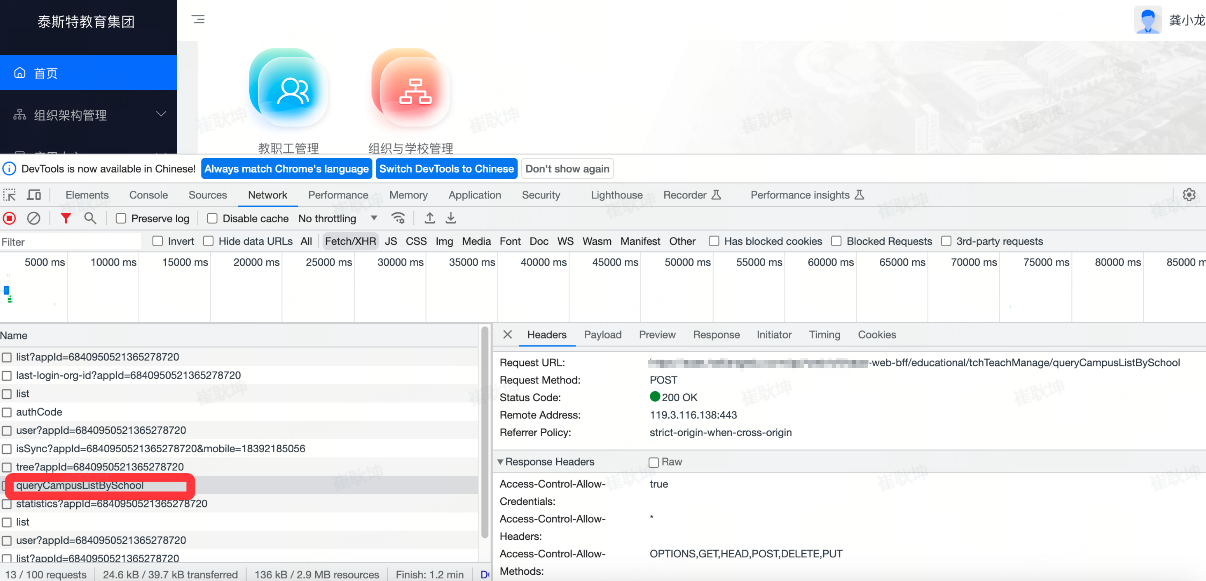

(1)检查网络请求:在开发者工具的 "Network"(网络)选项卡中,观察请求的状态和响应头信息。如果请求的状态是 "Blocked"(被阻止)或响应头中包含 "Access-Control-Allow-Origin"(允许跨域请求的源)相关的字段,就表示存在跨域问题。

(2)查看响应头信息:在网络请求的详情中,查看响应头信息。跨域请求的响应头通常包括 "Access-Control-Allow-Origin"、"Access-Control-Allow-Methods"、"Access-Control-Allow-Headers" 等字段,它们指示了允许跨域请求的源、方法和头部和不安全的请求方法(例:OPTIONS等)