对于是否选择项目管理系统的私有部署,关键不在于规模大小,而在于业务的合规敏感度、数据主权诉求、集成复杂度与运维能力是否匹配。 当企业面临严格的监管、复杂的流程定制、跨系统打通与持续可用性要求时,私有部署更具确定性价值;若追求更快上线与更低IT负担且合规压力可控,公有云SaaS则更具性价比。综合评估TCO、合规风险与组织成熟度,匹配型决策更优于"一刀切"。

一、私有部署的定义与价值边界

在项目管理系统的语境里,私有部署通常指将软件部署在企业自有数据中心、托管机房或专属VPC/专属云资源池中,由企业或受托方负责运维与安全。与完全的本地部署(on-premises)相比,现代私有部署可运行在私有云或混合云架构上,通过容器化与Kubernetes实现弹性与可运维性。对比公有云SaaS,私有部署的核心收益在于数据可控、配置自由度与合规可解释性,更便于满足项目组合管理(PPM)、研发项目管理(ALM/PLM)中对权限、流程与报表的深度定制需求。

需要明确的是,私有部署并不等同于绝对安全或低成本 。安全与可用性的达成,取决于企业在身份管理、网络隔离、补丁管理、监控告警与备份演练等方面的持续投入;而TCO会包含软件许可、基础设施、运维人力与升级改造。Gartner在对云策略的研究中指出,选择运行形态应围绕业务结果、风险容忍度与组织能力三角做决策(Gartner, 2024),避免因"上云/不上云"意识形态化而脱离价值。

对于项目管理系统场景,私有部署的边界价值还体现在复杂集成与长周期治理。当企业需要与代码托管、制品库、CI/CD、虚拟化与门禁审批等系统深度打通,并希望将项目数据纳入自有数据仓库进行BI分析与审计时,私有部署可显著简化网络与数据出入控制,降低跨域调用与数据传输中的不确定性。同时,内化的权限模型与流程引擎更利于持续演进。

二、哪些企业更适合私有部署:典型画像

对于受强合规驱动的单位,如金融、医疗健康、关键基础设施运营、通信与公共事业等,项目管理系统的私有部署更利于满足数据分级保护、审计留痕与敏感信息不外流。在这些行业,项目制工作往往涉及客户隐私、研发布局、资产与配置台账,且需要接受外部或内部审计。通过私有部署,企业可将审计日志与操作轨迹统一纳入本地安全基线,配合ISO 27001:2022的控制项实现可验证的合规闭环(ISO, 2022)。

对大型制造与研发密集型企业而言,研发项目管理与跨部门协作需要复杂的流程定制、BOM/变更控制、质量与缺陷闭环 。此类流程在公有云SaaS中往往受限于多租户架构的通用化约束,难以在不影响其他租户的情况下进行深度定制。私有部署通过自定义字段、流程引擎与插件扩展,能够贴合工程变更、里程碑验收与供应链协同的细节要求,保障项目管理系统成为企业级方法论的"落地容器"。

此外,当企业已经沉淀较成熟的IT/DevOps能力并具备24/7运维基础 (如配置管理、灰度发布、备份演练与应急响应),私有部署的边际成本更可控。此类组织常见于中大型互联网与科技企业、区域性集团与跨国企业总部,它们需要在多地域部署、数据主权与跨境数据流动控制下运行统一的项目管理体系。通过专属VPC与地域驻留策略,可有效应对不同法域的数据驻留与访问合规挑战。

三、合规与风险:数据主权、审计与安全基线

在数据合规层面,私有部署的优势在于数据主权可控与审计可达 。企业能够自行决定数据保存地域、备份周期、日志保留策略与脱敏标准,将项目文档、任务评论、附件、需求与缺陷数据纳入统一的分级分类。对于存在跨境协作的团队,私有部署可按区域建立实例,配合网关策略实现"就地处理、最小外流",降低跨境传输审批与合规解释成本,并在审计时提供完整证据链与时间戳。

安全基线方面,私有部署应当对照零信任理念与国际通行标准建立防线 :最小权限访问、单点登录(SSO)、多因素认证(MFA)、细粒度权限矩阵与操作留痕;在系统层面实行网络微分段、WAF/IPS/IDS联动、全量与增量备份、加密传输与静态加密、漏洞扫描与补丁管理等。对于项目管理系统这类高频使用的协作枢纽,可用性与安全性需要并行建设,形成容灾与演练制度化。ISO 27001:2022对组织控制、访问控制、日志与监控有明确要求,可作为落地参考(ISO, 2022)。

风险管理不能忽略供应链与变更风险。系统升级、插件兼容、二次开发与集成接口的变更,均可能引入不可见的中断风险 。因此,建议建立预生产环境、蓝绿/金丝雀发布策略与回滚机制,确保项目管理系统的迭代对业务连续性影响最小。Gartner在2024年的研究亦强调,平台工程与可观测性是提升内部平台可维护性的关键能力(Gartner, 2024),适用于私有部署的持续演进与稳定运营。

四、技术与运维门槛评估:架构、性能与TCO

在架构层面,现代项目管理系统的私有部署更倾向容器化微服务 ,依托Kubernetes实现服务编排、横向扩展与故障自愈;对接对象存储与关系型数据库,支持多可用区部署与只读副本以承载报告/BI查询。在身份与权限上,通常需要与企业现有的LDAP/AD/IdP集成,实现统一的用户生命周期与权限闭环。系统的可观测性(指标、日志、追踪)与安全审计需要事前规划,以支撑容量规划与性能压测。

性能与容量规划方面,建议基于并发用户数、活跃项目数、任务/工单写入速率与附件增长曲线做基线测算。在大规模协作场景中,缓存层与读写分离对于保障体验至关重要 ;对报表与看板类密集查询,宜通过物化视图或定时汇总减轻主库压力。存储层需要明确RPO/RTO目标,按业务影响等级制定多副本、跨域灾备与演练频次。越高的SLA目标,意味着越高的冗余与运维投入,应体现在TCO评估中。

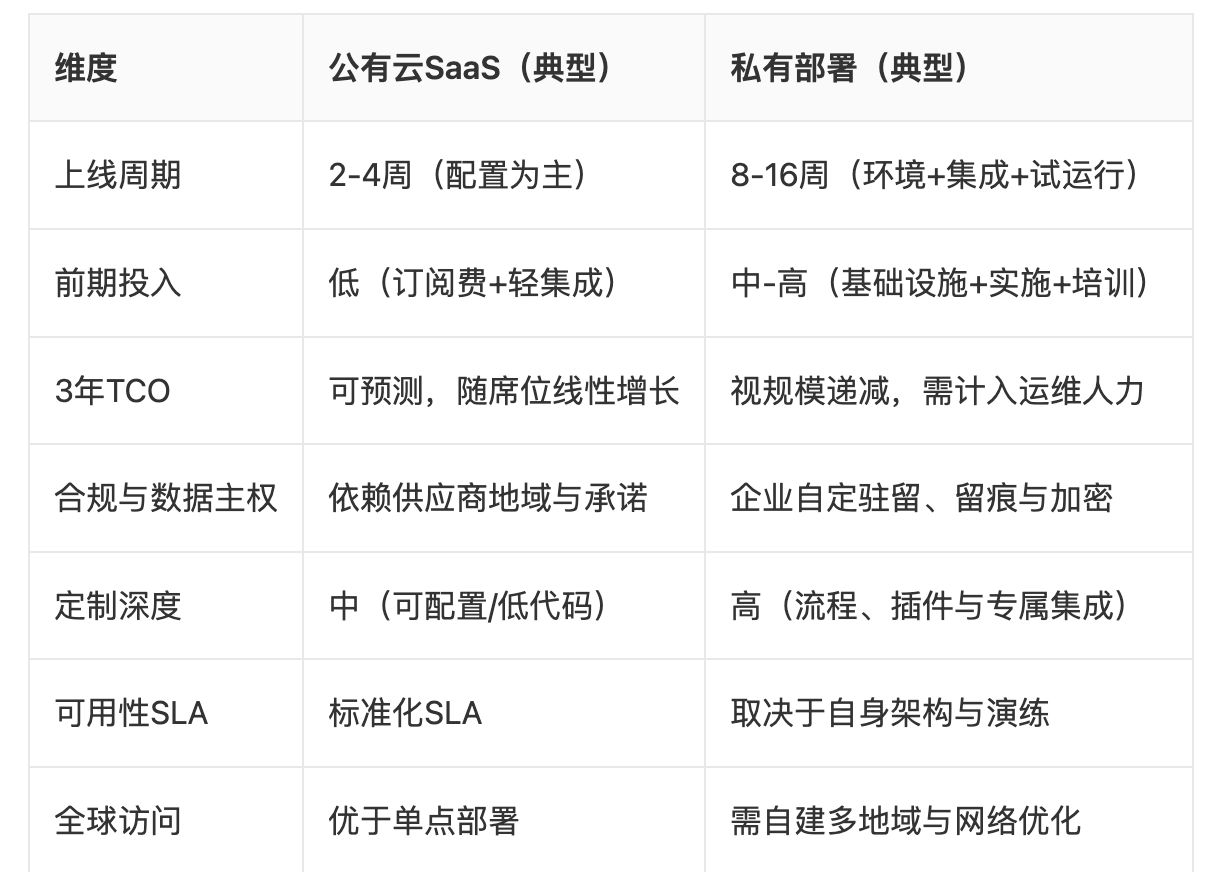

为帮助管理层直观决策,以下表格对比公有云SaaS与私有部署在关键维度的典型差异(示例范围供参考,实际以供应商与组织能力为准):

总拥有成本(TCO)不只是财务账。组织成熟度越高,私有部署的单位成本越趋合理;反之,隐形成本会迅速放大 。因此应建立多年度财务与非财务指标账本:包括升级频率、变更失败率、平均修复时间(MTTR)、可用性、用户满意度与审计通过率等,并将其纳入项目管理系统的治理KPI,以数据化支撑"留在私有""转为SaaS"或"混合运行"的滚动评估。

五、落地路线图:从试点到规模化

第一阶段是需求澄清与场景收敛。围绕"谁来用、用来做什么、与什么打通、要守什么规"四问,形成能力地图与优先级 :任务与需求管理、里程碑与进度、资源与成本、质量与缺陷、工单与服务、报表与BI;同时梳理对接清单(SSO、组织架构、代码与制品、消息与审批、数据仓库),明确"必须与可选"。将合规要求转化为可验收的技术与流程条款,避免抽象化描述在落地时变形。

第二阶段是试点与PoC。建议选择1-2个代表性业务单元,以"最小可行闭环"为目标搭建私有部署样板间 :完成基础部署、核心流程配置、关键接口打通与灰度上线,设定明确验收指标(如用户活跃、提效比、缺陷修复周期、审计通过率)。在工具选型上,可结合企业研发管理与通用协作的不同侧重,评估诸如 PingCode(偏研发项目全流程管理)或 Worktile(通用项目协作管理)的私有化能力,考察其容器化部署、权限模型、二次开发与可观测性等要素的贴合度。

第三阶段是规模化复制与治理。建立平台化能力:标准化镜像与Helm Chart、基础镜像合规扫描、配置即代码(GitOps)、自动化备份与演练、性能基线与压测方案 。同时推进组织层面的管理员体系、流程变更委员会(CAB)、接口版本治理与插件市场治理。对跨区域与多法人结构,制定多实例策略与统一指标看板,实现分域自治与总部治理统一。将项目管理系统纳入年度审计与红蓝演练计划,形成"工具-流程-数据-审计"闭环。

六、行业场景案例画像与反例:何时不必私有

在金融与保险领域,私有部署更易满足客户信息保护、交易敏感信息与审批留痕要求 ;在医疗与医药研发,临床数据与试验文档的流转需要精细化的访问控制与脱敏;在能源、交通与公共事业,项目协作常跨多承包商与控制域,对可用性、审计与合规链条有更强诉求。制造业则看重与PLM、MES、质量系统的深度对接,私有部署可提供更稳定的接口与数据落地策略。

对大型科技与互联网企业,复杂的工程协作、代码与流水线联动、海量日志与性能要求 ,常常使其倾向于自建或私有云部署,借助统一的身份与权限体系降低横向移动风险,并通过观测与告警体系保障研发效率。对于跨国企业总部,出于数据驻留与跨境传输合规,在不同法域建立区域实例并统一治理,可在满足监管的同时支撑全球项目集的可见性与对齐。

反例也要坦诚:当企业规模较小、流程复杂度低、合规压力不大且IT人力紧张时,公有云SaaS往往更契合 。这类组织更需要快速上线、低门槛、持续升级与较低前期投入。即便在成长型企业,亦可采用"先SaaS后私有"的路径,以业务规模、数据敏感度与集成复杂度为阈值,在触发条件出现时再迁移。混合策略(核心域私有部署、通用协作SaaS)也能平衡效率与管控。

七、采购与选型清单:问卷与指标

在RFP与选型阶段,建议从"能力、合规、运维、经济性"四维构建客观量表。能力项:流程引擎可配置性、权限模型粒度、任务/需求/缺陷的对象模型成熟度、项目组合与资源管理、报表与数据出口、API与Webhook完备性。合规项:数据加密、日志与审计、MFA/SSO、合规认证与第三方测评、供应链安全实践。运维项:容器化支持、蓝绿/金丝雀发布、可观测性、备份还原演练、SLA目标与参考架构。

经济性与服务项应覆盖:许可模式(永久/订阅/混合)、扩容策略、培训与交付能力、二次开发生态、版本节奏与兼容策略 。务必要求候选厂商提供可验证的私有化部署脚本、基准测试报告与同等规模案例。对于侧重研发管理或跨部门协作的场景,可将 PingCode 或 Worktile 纳入评估列表,通过PoC验证其在权限、流程、数据出口与可观测性上的契合度。无论选择何种产品形态,都应将"迁移与退出机制"写入合同与验收条款。

为确保实施质量,建立"里程碑+指标"的双重验收 :里程碑包括部署完成、核心流程上线、关键集成打通、压测通过与灾备演练;指标包括月活、流程时效、缺陷修复周期、变更失败率、MTTR与审计通过率等。辅以治理制度与组织培训,将项目管理系统从"工具引入"转化为"方法落地",形成可持续的流程资产与数据资产。

八、结语与趋势展望

综合来看,项目管理系统的私有部署适合对合规、数据主权、深度定制与集成有强烈诉求,且具备相应运维能力的组织 。它不是规模的简单函数,而是"业务风险-组织能力-经济性"的均衡结果。对于不同成长阶段与行业属性,混合策略常常更具弹性:敏感域与关键流程私有化,通用协作与外部协作采用SaaS,以统一治理与数据策略实现两手抓。

展望未来,三股趋势将重塑私有部署的门槛与价值密度:其一,平台工程与云原生技术将进一步降低运维复杂度 ,以声明式配置、自动化合规模型与可观测性提升可维护性(Gartner, 2024);其二,数据安全与合规"即代码" 将普及,审计与控制以机器可验证方式固化在流水线与平台层;其三,AI辅助的需求、排期与风险预测 将逐步进入项目管理系统核心能力,推动企业将项目数据纳入自有数据资产体系。对正在评估方案的组织而言,可在路线图中保留"AI与数据治理"的接口能力,选择支持容器化私有部署、易于二次开发与指标输出的产品与架构。在供应商选择上,若聚焦研发项目全流程或通用协作场景,可在适配度、交付经验与生态开放性维度,进一步验证如 PingCode、Worktile 等的私有化落地能力与长期支持路径。

参考与资料来源

-

Gartner. 2024. Cloud Strategy and Platform Engineering Insights. https://www.gartner.com

-

ISO. 2022. ISO/IEC 27001:2022 Information security, cybersecurity and privacy protection --- Information security management systems.