摘要:本文深度解析2026年Anthropic "Built with Opus 4.6"黑客松的两个获奖项目------CrossBeam(加州ADU建筑许可审批AI助手)和AgentShield(AI智能体安全审计工具),从项目背景、技术栈选型、架构设计到核心代码实现进行全面剖析,为开发者提供可借鉴的前沿技术应用模式与工程实践。

引言:黑客松中的技术趋势洞察

2026年2月,由Anthropic与Cerebral Valley联合举办的"Built with Opus 4.6"全球极客松成为AI领域的重要技术风向标。与早期注重概念演示的AI比赛不同,本次赛事强调"具备完整功能的产品原型将优先于详尽的文档说明",推动开发者极致利用Opus 4.6的能力边界,解决现实世界的高价值商业痛点。

在众多优秀项目中,两个获奖项目尤为引人注目:

- CrossBeam - 加州ADU建筑许可审批AI助手,荣获"Break the Barriers"赛道优胜奖

- AgentShield - AI智能体安全审计工具,荣获"Build a Tool That Should Exist"赛道奖项

这两个项目分别代表了AI技术在垂直领域深度应用和AI基础设施安全加固的两个重要方向。本文将深入分析它们的技术实现,探讨如何将大语言模型转化为实用的生产力工具。

项目一:CrossBeam - 垂直领域AI助理的工程实践

1.1 项目背景与核心痛点

加州ADU(附属住宅单元)建筑许可审批困境:

- 90%+的首次提交被退回,每次循环耗费数周时间与数千美元成本

- 原因并非工程失败,而是官僚流程:缺失签名、错误法条引用、不完整表格

- 承包商缺乏法律专业知识,市政部门人力不足

CrossBeam正是针对这一痛点设计的AI解决方案。它使用Claude Opus 4.6作为核心智能体,帮助承包商理解城市整改意见书,自动生成合规的回复包。

1.2 技术栈选型

| 技术层次 | 具体技术 | 选型理由 |

|---|---|---|

| 前端 | Next.js 16 + React 19 + shadcn/ui + Tailwind CSS 4 | 现代化React框架,支持SSR/SSG,开发体验优秀 |

| 后端服务 | Express 5 + Cloud Run | 长期运行任务支持,突破Vercel函数时间限制 |

| AI引擎 | Claude Opus 4.6 + Agent SDK + claude_code预设 | 强大的代码生成与推理能力,适合专业领域任务 |

| 数据库 | Supabase (Postgres + Realtime + Storage) | 实时数据同步,简化全栈开发 |

| 执行环境 | Vercel Sandbox | 独立、临时的文件系统访问,适合Agent SDK需求 |

| 技能架构 | 28+参考文件 + 决策树路由器 | 结构化领域知识,提高AI准确性 |

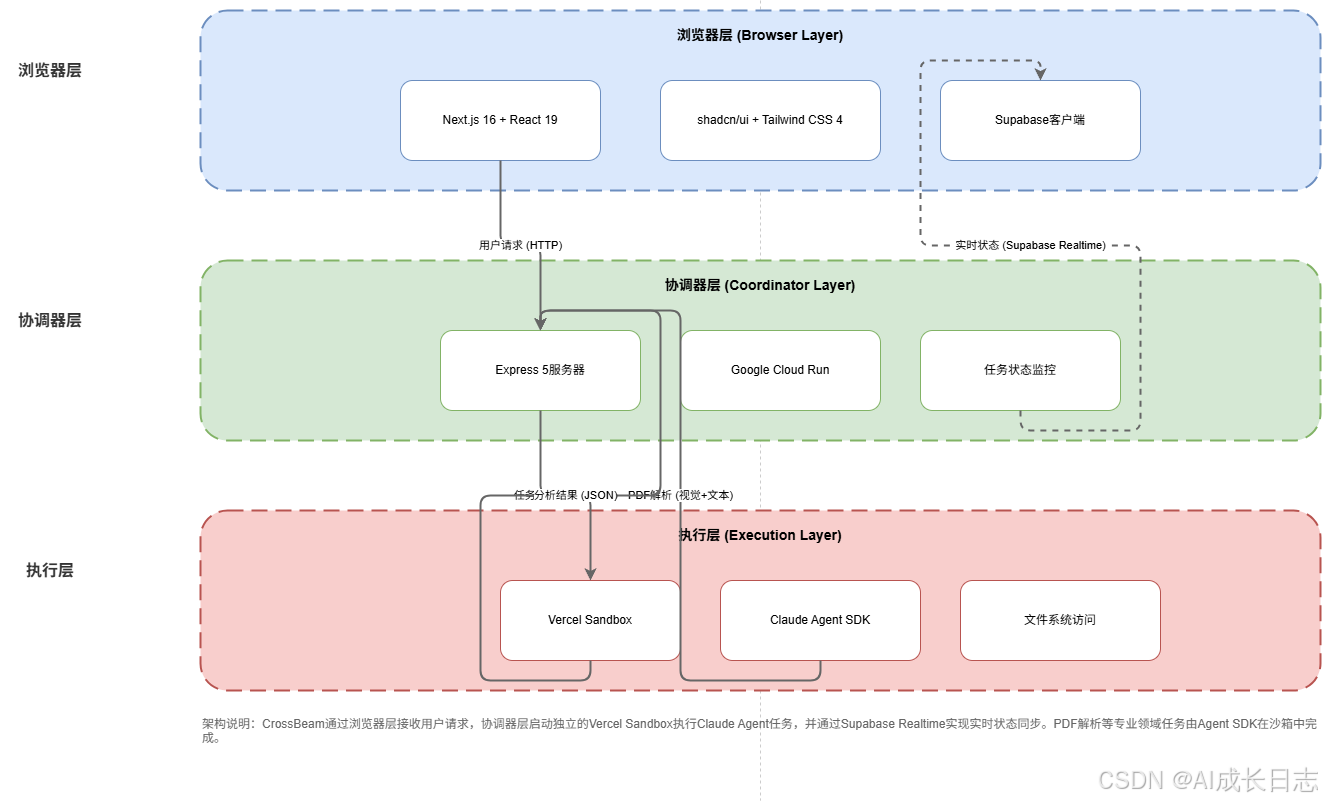

1.3 架构设计亮点

CrossBeam采用三层架构设计,有效解决了长期运行AI任务的技术挑战:

1. 浏览器层(Next.js):

- 负责用户界面与交互

- 通过API与后端通信

- 通过Supabase Realtime接收实时状态更新

2. 协调器层(Cloud Run):

- 长期运行的Express服务器

- 每个用户请求启动独立的Vercel Sandbox

- 监控任务状态,管理超时与重试

3. 执行层(Vercel Sandbox):

- 每个任务独立的执行环境

- 运行Claude Agent SDK

- 访问文件系统处理PDF、图片等

核心技术决策:

- 为什么选择Cloud Run而非Vercel Serverless:Agent SDK任务执行时间通常为10-30分钟,远超Vercel函数的60-300秒限制

- 为什么需要Vercel Sandbox:Agent SDK的claude_code预设需要文件系统访问权限来运行工具

- 为什么使用Supabase Realtime:避免前端轮询,实现真正的实时状态更新

1.4 核心代码实现

CrossBeam的核心价值在于其技能优先(Skills-First)设计。项目包含28个结构化参考文件,教导Claude理解加州ADU法规的复杂性。

关键技术实现:PDF解析与法律条文匹配

python

# PDF文档解析与法律条文映射核心逻辑(简化版)

class ADUDocumentAnalyzer:

def __init__(self, opus_client, skills_repository):

self.client = opus_client

self.skills = skills_repository.load_adu_skills()

async def analyze_correction_letter(self, pdf_path, architectural_plans):

"""

分析城市整改意见书,生成合规回复

:param pdf_path: 整改意见书PDF路径

:param architectural_plans: 建筑图纸PDF路径

:return: 分析报告和回复包

"""

# 1. 视觉解析建筑图纸

plans_text = await self.extract_text_from_pdf(architectural_plans)

plans_images = await self.convert_pdf_to_images(architectural_plans)

# 2. 解析整改意见条目

corrections = await self.parse_corrections(pdf_path)

# 3. 并发处理每个整改项

tasks = []

for correction in corrections:

task = self.process_correction_item(correction, plans_text, plans_images)

tasks.append(task)

results = await asyncio.gather(*tasks, return_exceptions=True)

# 4. 整合生成最终回复包

response_package = await self.generate_response_package(results)

return response_package

async def process_correction_item(self, correction, plans_text, plans_images):

"""处理单个整改项,匹配法律条文"""

# 使用结构化技能引导AI分析

prompt = f"""

基于加州ADU法规技能库,分析以下整改要求:

整改项: {correction['description']}

相关建筑信息: {self.extract_relevant_plan_info(plans_text, correction)}

请执行:

1. 识别适用的政府法规章节(Government Code 66310-66342)

2. 检索城市特定的建筑规范

3. 检查整改项是否符合法律规定

4. 生成合规回复建议

"""

response = await self.client.messages.create(

model="claude-3-opus-4.6",

max_tokens=4000,

messages=[{"role": "user", "content": prompt}]

)

return self.parse_ai_response(response.content[0].text, correction)注:CrossBeam的核心创新在于将复杂的法律文档分析与实时网络搜索相结合,通过结构化技能(Skills)指导AI在专业领域内做出准确判断,而非简单的文本摘要。

1.5 可借鉴的开发模式

- 技能驱动架构:将领域知识结构化为可重用的技能模块,而非硬编码规则

- 并发任务编排:针对多步骤AI处理任务,设计合理的并发执行框架

- 实时状态同步:使用Realtime数据库避免客户端轮询,提升用户体验

- 沙箱隔离执行:每个AI任务在独立环境中运行,确保安全性和可恢复性

项目二:AgentShield - AI智能体安全基础设施

2.1 项目背景与安全威胁

AI智能体生态安全现状(2026年1月数据):

- 12%的技能市场恶意:341个社区技能包含恶意代码

- CVSS 8.8漏洞:17,500+互联网暴露实例面临一键RCE风险

- 大规模API令牌泄露:Moltbook事件导致150万令牌、77万个智能体受损

随着AI智能体快速普及,针对智能体配置的系统级白盒攻击成为巨大安全盲区。开发者安装社区技能、连接MCP服务器、配置钩子时,缺乏自动化安全审计工具。

AgentShield正是填补这一空白的安全基础设施项目,荣获"Build a Tool That Should Exist"赛道奖项。

2.2 技术栈选型

| 技术层次 | 具体技术 | 选型理由 |

|---|---|---|

| 核心框架 | Node.js + TypeScript | 适用于CLI工具和GitHub Action开发 |

| 安全扫描引擎 | 自定义规则引擎 + AST解析 | 灵活扩展安全规则,支持多种文件格式 |

| 测试框架 | Vitest + 997个测试用例 | 确保安全扫描准确性,覆盖率98%+ |

| 分发渠道 | npm + GitHub Action市场 | 最大化工具覆盖率 |

| 分析引擎 | Claude Opus 4.6(可选) | 三智能体对抗分析,深度漏洞挖掘 |

| 报告生成 | JSON/HTML/终端格式 | 适配不同使用场景 |

2.3 架构设计亮点

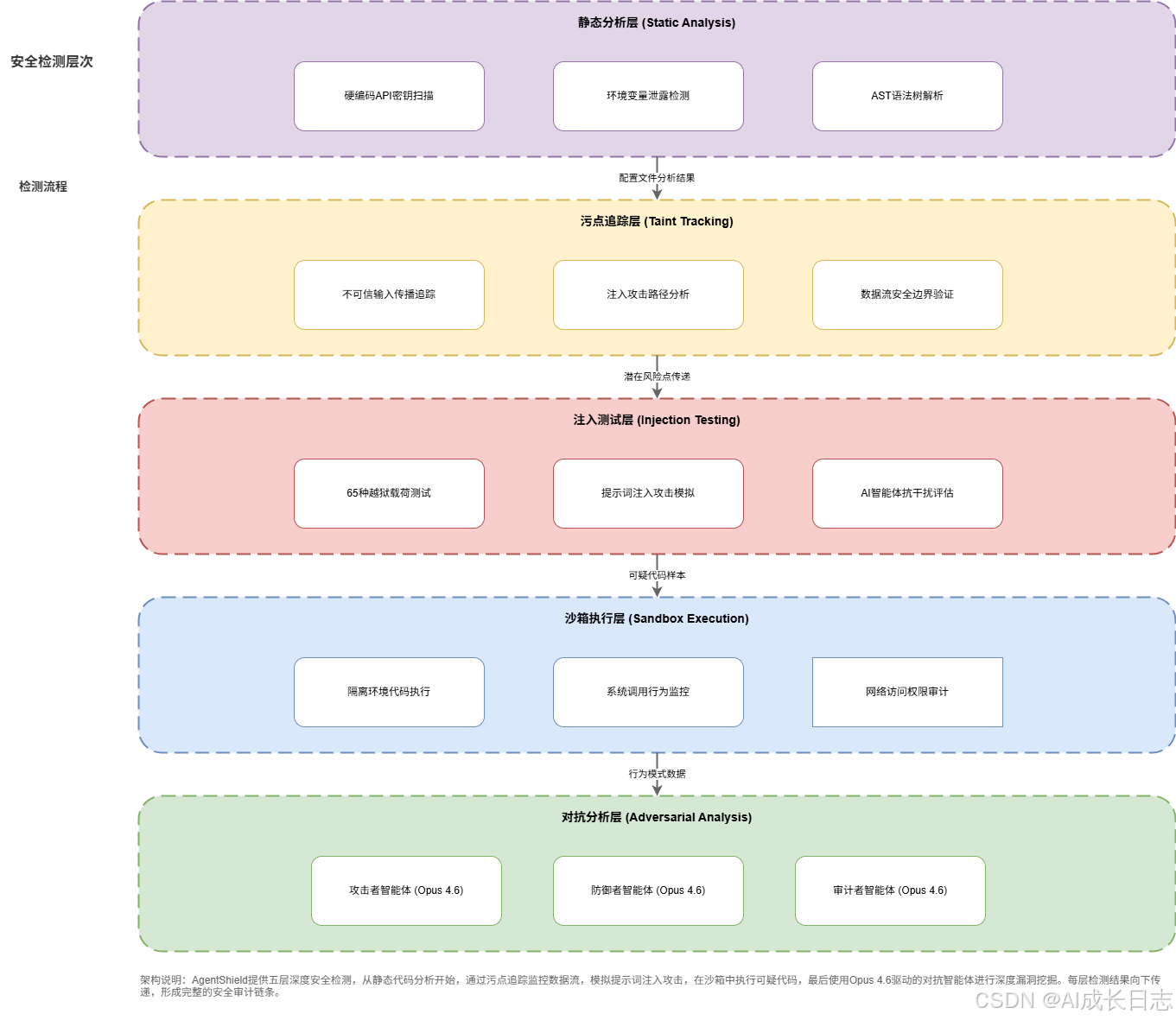

AgentShield采用五层深度检测架构,提供多层次安全防护:

安全检测层次:

-

静态分析层:

- 扫描硬编码API密钥(Anthropic、OpenAI、AWS等)

- 检测环境变量中的敏感信息泄露

- 识别明文存储的凭证

-

污点追踪层:

- 监控不可信输入在系统中的传播

- 检测潜在的注入攻击路径

- 分析数据流安全边界

-

注入测试层:

- 使用65种真实越狱载荷进行测试

- 模拟提示词注入攻击

- 验证AI智能体的抗干扰能力

-

沙箱执行层:

- 隔离环境中运行可疑代码

- 监控系统调用和网络访问

- 检测恶意行为模式

-

对抗分析层(Opus 4.6驱动):

- 攻击者智能体:尝试多步连锁利用漏洞

- 防御者智能体:映射系统盲区,加固防御

- 审计者智能体:输出优先级修复建议

2.4 核心代码实现

AgentShield的核心在于其规则引擎设计和AST解析能力,能够深度分析AI智能体配置文件。

关键技术实现:MCP服务器安全审计

typescript

// MCP服务器配置安全审计核心逻辑(简化版)

interface MCPServerConfig {

name: string;

command: string;

args?: string[];

env?: Record<string, string>;

transport?: 'stdio' | 'sse';

url?: string;

}

class MCPSecurityAuditor {

private readonly HIGH_RISK_SERVERS = [

'shell', 'command', 'filesystem', 'database',

'browser', 'network', 'process'

];

async auditMCPServers(configs: MCPServerConfig[]): Promise<SecurityFinding[]> {

const findings: SecurityFinding[] = [];

for (const config of configs) {

// 1. 高风险服务器类型检测

if (this.isHighRiskServer(config.command)) {

findings.push({

severity: 'HIGH',

title: `高风险MCP服务器: ${config.name}`,

description: `服务器类型 "${this.extractServerType(config)}" 具有高危操作权限`,

file: config.metadata?.sourceFile,

recommendation: '限制服务器权限,添加运行时沙箱'

});

}

// 2. 供应链安全检查

if (this.hasSupplyChainRisk(config)) {

findings.push({

severity: 'CRITICAL',

title: '供应链攻击风险',

description: `MCP服务器使用未经验证的包: ${config.command}`,

file: config.metadata?.sourceFile,

recommendation: '使用固定版本依赖,验证包完整性'

});

}

// 3. 远程连接风险

if (this.hasRemoteTransportRisk(config)) {

findings.push({

severity: 'HIGH',

title: '远程MCP服务器存在数据泄露风险',

description: `服务器连接至外部URL: ${config.url}`,

file: config.metadata?.sourceFile,

recommendation: '使用本地服务器,加密网络通信'

});

}

// 4. 环境配置泄露

if (this.hasSensitiveEnvVars(config)) {

findings.push({

severity: 'MEDIUM',

title: 'MCP服务器环境变量包含敏感信息',

description: `环境变量泄露API密钥或凭证`,

file: config.metadata?.sourceFile,

recommendation: '使用密钥管理服务,避免硬编码凭证'

});

}

}

return findings;

}

private isHighRiskServer(command: string): boolean {

const serverType = this.extractServerType(command);

return this.HIGH_RISK_SERVERS.some(risk =>

serverType.toLowerCase().includes(risk)

);

}

private hasSupplyChainRisk(config: MCPServerConfig): boolean {

// 检测使用自动安装命令(如 npx -y)

const command = config.command.toLowerCase();

return command.includes('npx -y') ||

command.includes('npm install -g') ||

command.includes('curl | bash');

}

private hasRemoteTransportRisk(config: MCPServerConfig): boolean {

// 检测远程服务器连接

return config.transport === 'sse' &&

config.url &&

!config.url.includes('localhost') &&

!config.url.includes('127.0.0.1');

}

private hasSensitiveEnvVars(config: MCPServerConfig): boolean {

if (!config.env) return false;

const sensitivePatterns = [

/sk-(ant|proj)/i, // Anthropic/OpenAI API密钥

/AKIA[0-9A-Z]{16}/i, // AWS访问密钥

/xox[bprs]-/i, // Slack令牌

/gh[pous]_/i, // GitHub个人访问令牌

/-----BEGIN (RSA|EC|DSA) PRIVATE KEY-----/i // 私钥

];

return Object.values(config.env).some(value =>

sensitivePatterns.some(pattern => pattern.test(value))

);

}

}注:AgentShield的创新在于将传统的应用安全审计理念(如SAST、DAST)扩展到AI智能体生态系统,针对API密钥泄露、配置错误、供应链攻击等新兴威胁提供专门防护。

2.5 安全规则库设计

AgentShield包含102条安全规则,涵盖5个核心类别:

1. 密钥检测规则(14种模式):

- Anthropic API密钥模式:

sk-ant- - OpenAI密钥模式:

sk-proj- - AWS访问密钥模式:

AKIA[0-9A-Z]{16} - GitHub PAT模式:

ghp_,github_pat_ - JWT令牌模式:

eyJ...

2. 权限审计规则(10条):

- 通配符工具访问:

Bash(*),Write(*) - 缺失拒绝列表:未定义

rm -rf,sudo等危险命令限制 - 危险标志使用:

--dangerously-skip-permissions

3. 钩子安全规则(34条):

- 命令注入检测:

${file}插值中的用户控制文件名 - 数据外泄检测:

curl -X POST发送敏感数据至外部URL - 静默错误:

2>/dev/null,| | true绕过安全检查

4. MCP服务器规则(23条):

- 高风险服务器类型检测(shell、filesystem等)

- 供应链验证:

npx -y自动安装风险 - 远程传输风险:SSE连接外部服务

5. 智能体配置规则(25条):

- 无限制工具访问:智能体拥有完整Bash权限

- 提示词注入表面:处理外部内容时缺乏防御

- 自动执行指令:

CLAUDE.md中的"始终运行"、"无需询问"

2.6 可借鉴的安全工程实践

- 多层级防御:从静态分析到动态执行,构建纵深防御体系

- 规则可扩展:模块化安全规则设计,便于社区贡献和维护

- 集成化部署:支持CLI、GitHub Action、GitHub App多种使用方式

- 对抗性测试:利用AI智能体模拟红队攻击,发现深层漏洞

- 置信度分级:根据配置来源(运行时/模板/文档)评估风险等级

技术洞察与工程经验总结

3.1 创新技术模式对比

| 维度 | CrossBeam(垂直领域AI) | AgentShield(安全基础设施) |

|---|---|---|

| 核心价值 | 专业领域知识自动化 | 生态系统安全保障 |

| 技术重点 | 技能结构化 + 并发任务编排 | 规则引擎 + AST解析 |

| 架构模式 | 三层隔离 + 实时同步 | 五层检测 + 对抗分析 |

| 创新点 | PDF视觉解析 + 法律条文映射 | 智能体配置安全审计 |

| 适用场景 | 特定行业流程自动化 | AI开发全生命周期安全 |

3.2 可迁移的技术方案

1. 技能驱动AI开发模式:

- 将领域知识结构化为可重用的技能模块

- 使用决策树路由器指导AI处理复杂逻辑

- 通过实时网络搜索补充动态信息

2. 长期运行AI任务架构:

- Cloud Run + Vercel Sandbox组合方案

- 实时状态同步机制(Supabase Realtime)

- 超时控制与任务恢复策略

3. 智能体安全审计框架:

- 多层次规则引擎设计

- 供应链攻击检测

- 置信度分级风险评估

4. 并发任务处理模式:

- 异步任务拆分与结果聚合

- 错误隔离与优雅降级

- 进度监控与用户反馈

3.3 未来发展趋势

垂直领域AI的深化:

- 更多专业领域(法律、医疗、金融)的AI助手

- 跨语言、跨文化的适应性增强

- 与现有企业系统深度集成

AI安全基础设施完善:

- 标准化安全审计框架

- 自动化漏洞修复建议

- 合规性检查(GDPR、HIPAA等)

开发体验优化:

- 更低门槛的AI应用开发工具

- 可视化技能设计界面

- 实时调试与性能分析

结语:从黑客松创新到产业实践

2026年Anthropic黑客松获奖项目展示了AI技术在解决现实问题中的巨大潜力。CrossBeam通过深度结合专业领域知识,实现了建筑许可审批的自动化;AgentShield则为快速发展的AI智能体生态系统提供了必要的安全防护。

这两个项目共同揭示了一个重要趋势:AI技术正从通用能力展示向专业化、安全化、产业化方向演进。作为开发者,我们可以从中学习:

- 深度理解领域:AI应用的成功不仅取决于模型能力,更取决于对特定领域的深入理解

- 构建可靠系统:长期运行、错误处理、状态管理等传统软件工程原则在AI时代同样重要

- 安全先行设计:随着AI系统承担更多关键任务,安全必须从开发初期就纳入考虑

- 开源协作价值:通过GitHub等平台,优秀的技术创新可以快速传播和迭代

黑客松不仅是技术创新的试验场,更是产业变革的风向标。通过对这些获奖项目的深度分析,我们可以更好地把握AI技术的发展脉络,为自己的技术选型和架构设计提供有价值的参考。