什么是 XSStrike?

XSStrike 是目前最先进的 XSS 检测工具,与传统的 payload 盲目注入不同,它通过以下核心能力实现精准检测:

- 🔬 多解析器上下文分析 --- 不是简单注入测试,而是分析响应上下文智能生成 payloads

- 🧠 智能 Payload 生成器 --- 根据页面代码结构自动构造确保有效的 XSS payload

- ⚡ 高速爬虫 --- 多线程爬取页面,自动发现攻击参数

- 💨 强力模糊引擎 --- 测试 WAF 过滤机制和绕过手段

- 🌐 DOM XSS 扫描 --- 检测前端 JavaScript 中的 XSS 漏洞

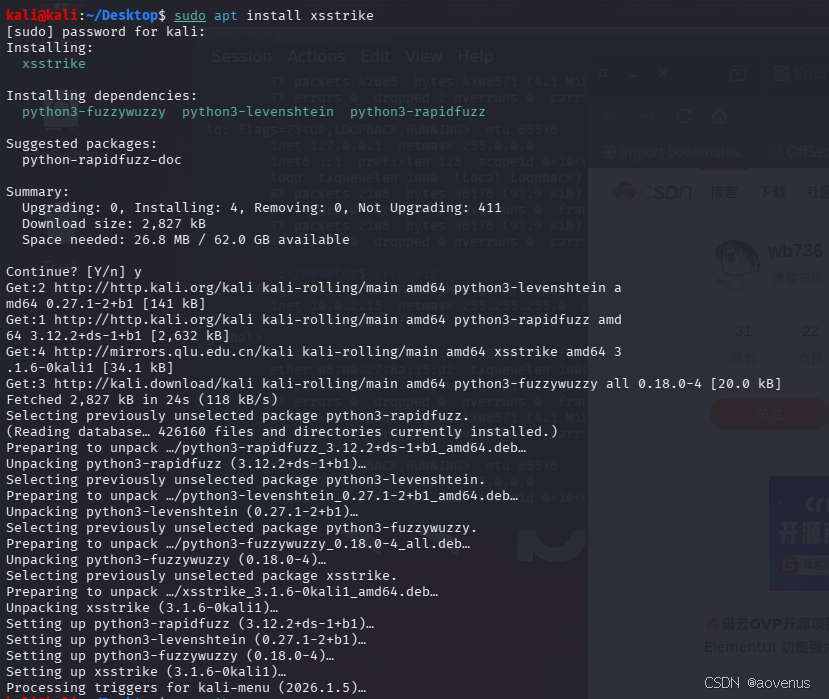

安装

# Kali Linux 2026.1 自带,直接安装

sudo apt install xsstrike

# 或从源码安装

git clone https://github.com/s0md3v/XSStrike

cd XSStrike

pip install -r requirements.txt --break-system-packages

python xsstrike.py

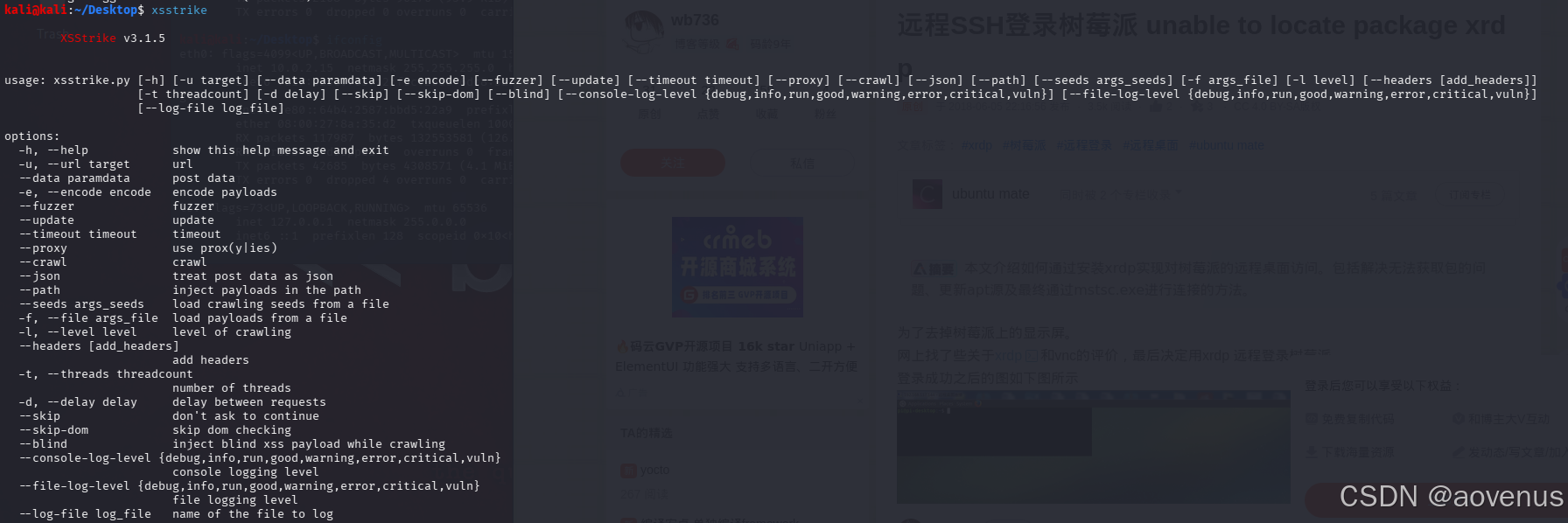

安装完成查看帮助信息:

核心使用场景与命令

1️⃣ 扫描单个 URL(GET)

python xsstrike.py -u "http://target.com/search.php?q=query"

2️⃣ 扫描 POST 请求

python xsstrike.py -u "http://target.com/search.php" --data "q=query"

3️⃣ JSON 格式 POST 数据

python xsstrike.py -u "http://target.com/api" --data '{"q":"query"}' --json

4️⃣ URL 路径注入(不是 Query 参数)

python xsstrike.py -u "http://target.com/search/form/query" --path

5️⃣ 爬取整个站点并扫描

# 默认爬取深度 2

python xsstrike.py -u "http://target.com" --crawl

# 指定爬取深度 3

python xsstrike.py -u "http://target.com" --crawl -l 3

6️⃣ 从文件加载种子 URL 进行爬取

python xsstrike.py --seeds urls.txt

python xsstrike.py -u "http://target.com" --crawl -l 3 --seeds urls.txt

7️⃣ 自定义 Payload 文件测试

python xsstrike.py -u "http://target.com/page.php?q=1" -f /path/to/payloads.txt

8️⃣ Blind XSS 盲打(需要自建 XSS 平台)

python xsstrike.py -u "http://target.com/page.php" --crawl --blind

💡 盲打是指在表单、评论区等不易回显的地方注入 payload,攻击成功时会在你的 XSS 平台收到回调

高级参数

| 参数 | 说明 | 示例 |

|---|---|---|

| -t | 多线程数(默认2,过高可能触发 WAF) | -t 10 |

| -d | 请求间隔(秒) | -d 2 |

| --timeout | 请求超时(秒,默认7) | --timeout=10 |

| -e | Payload 编码方式 | -e base64 |

| --fuzzer | 模糊测试 WAF 过滤规则(慢) | --fuzzer |

| --headers | 自定义 HTTP 头 | --headers "User-Agent: ..." |

| --proxy | 使用代理(需在 config.py 配置) | --proxy |

| --skip-dom | 跳过 DOM XSS 检测 | --skip-dom |

| --skip | 发现漏洞后不提示继续 | --skip |

| --console-log-level | 控制台日志级别 | --console-log-level WARNING |

| --file-log-level | 日志文件级别 | --file-log-level INFO --log-file out.log |

WAF 绕过能力

XSStrike 内置 WAF 检测与规避功能:

# 模糊测试模式 --- 测试 WAF 过滤规则

python xsstrike.py -u "http://target.com/search.php?q=test" --fuzzer -d 1

配合编码绕过:

# Base64 编码 Payload

python xsstrike.py -u "http://target.com/search.php?q=test" -e base64

典型应用场景

🏢 企业 Web 安全评估

对内部业务系统做 XSS 漏洞摸底,覆盖所有页面参数

🔍 Bug Bounty 渗透测试

快速爬取目标站点,对所有参数进行 XSS 检测,配合 blind XSS 捕获 Cookie/Session

🛡️ 红队作战

配合社工 payload,获取目标用户浏览器权限(Session Hijacking、Keylogging)

⚙️ DevSecOps CI/CD 集成

在发布前自动化扫描,降低 Web 漏洞上线率

📋 渗透测试报告

XSStrike 的 POC 生成功能可直接截图嵌入报告

与传统扫描器的核心区别

| 特性 | 传统工具 | XSStrike |

|---|---|---|

| Payload 方式 | 盲目注入 + 字符串匹配 | 上下文分析 + 智能生成 |

| DOM XSS | ❌ | ✅ |

| WAF 绕过 | 有限 | 主动检测 + fuzz |

| 多线程爬虫 | 慢/无 | ✅ 超快 |

| Blind XSS | ❌ | ✅ |

⚠️ 注意事项

- 仅在授权环境下使用,未经授权扫描他人网站违法

- 模糊测试模式(--fuzzer)请求延迟大,适合单独测试关键参数

- 高线程(-t)可能触发安全机制或击垮小型站点

- Blind XSS 模式需要自建 XSS Hunter或类似平台

【声明】以上内容仅作为学习总结参考,不得用作其他用途。