原文链接:https://wiki.wireshark.org/CaptureSetup/WLAN

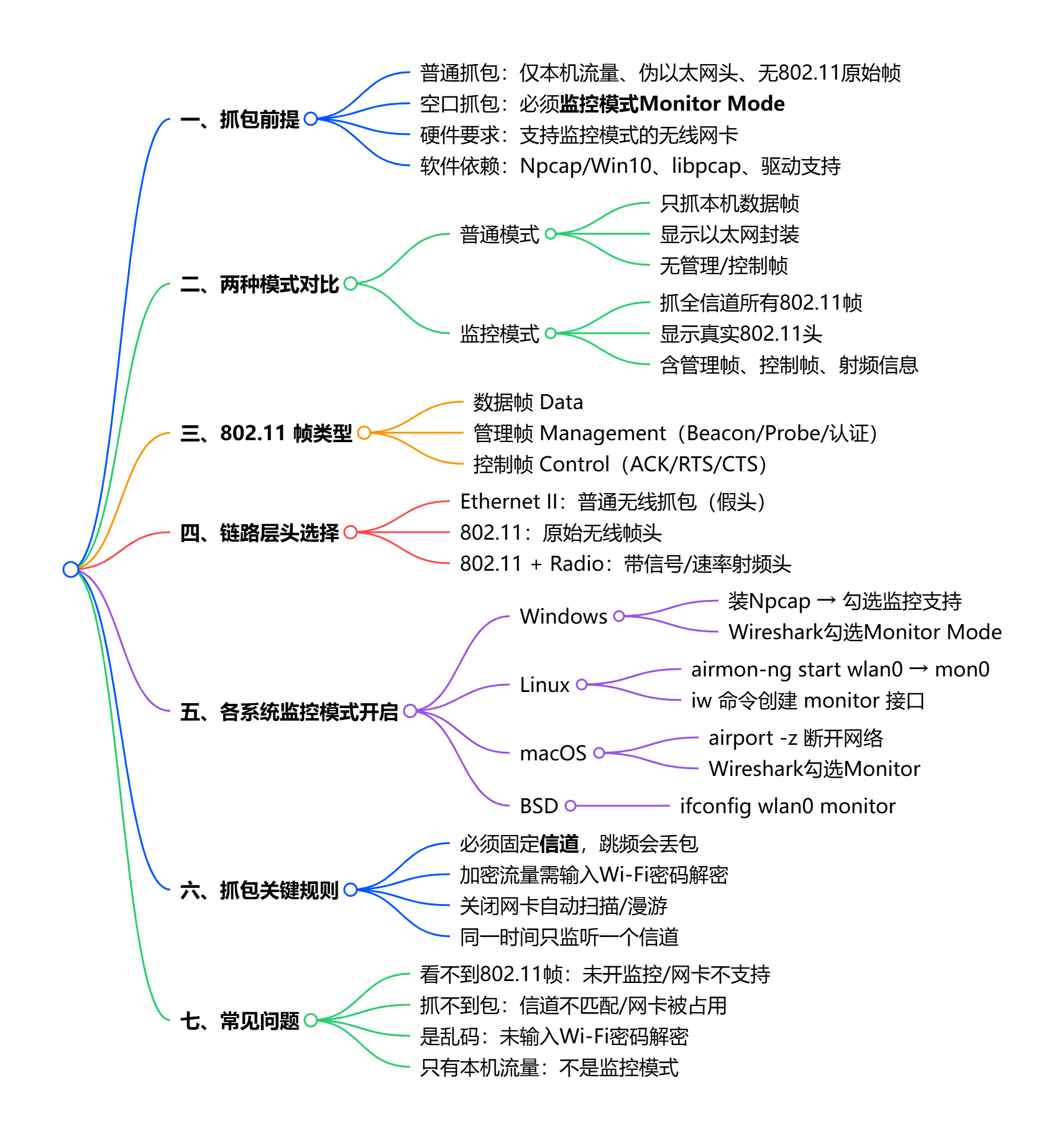

全文总结

本文围绕IEEE 802.11(WLAN)无线网络抓包环境搭建展开详细说明,核心讲解了在使用Wireshark、TShark等工具抓取无线流量时,不同抓包需求对应的配置方式、数据包类型差异、链路层封装特点,以及监听模式(Monitor Mode)与混杂模式(Promiscuous Mode)的区别与应用。普通无线抓包默认仅捕获本机收发的数据帧,且驱动会将真实802.11帧头转换为伪以太网帧头,无法查看管理帧、控制帧及无线信号强度等信息;若要捕获空口全部无线流量,必须启用监听模式,同时该模式的支持情况高度依赖操作系统、无线网卡硬件及驱动程序,不同平台(BSD、Linux、macOS、Windows)的开启方式与限制各有不同。文章还介绍了802.11网络通过信道、SSID、MAC地址实现数据包过滤的机制,以及如何在抓包时选择正确的链路层头类型以查看原始802.11帧头与无线射频信息,为专业无线流量分析与故障排查提供了完整的配置思路与操作指导。

重要亮点

- 默认抓包的局限性与伪以太网封装问题:在未进行特殊配置时,无线网卡抓包仅能捕获本机相关的单播、广播与组播数据帧,驱动会自动把真实的802.11帧头转换为伪以太网帧头,导致完全无法看到管理帧、控制帧等无线底层报文,也无法获取信号强度、传输速率等射频层信息,抓取到的内容仅为经过过滤和封装后的有限数据,无法反映无线网络真实的空口传输情况,这也是普通抓包无法用于无线协议分析的关键原因。

- 监听模式是捕获完整802.11流量的核心前提:监听模式(Monitor Mode)可关闭无线网卡的SSID与MAC地址过滤,能接收当前信道内所有SSID的无线数据包,包括数据帧、管理帧与控制帧,同时可获取原始802.11帧头与射频信息,是实现空口无线抓包的必要条件。该模式与混杂模式存在本质区别,混杂模式仅关闭MAC过滤且局限于当前关联网络,加密环境下无法解密异主机流量,而监听模式不受当前关联网络限制,可捕获信道内所有可接收的无线数据,不过启用后可能导致网卡断开现有网络连接,影响主机正常上网。

- 802.11数据包类型与链路层头类型选择规则:802.11无线流量分为承载业务数据的数据帧、维护网络连接的管理帧(如Beacon、Probe)和同步信道访问的底层控制帧,后两类帧无法生成伪以太网头,必须在监听模式下配合正确链路层头类型才能捕获。在Wireshark等工具中,可通过选择802.11相关链路层头类型查看原始无线帧头,部分平台还支持带射频信息的无线头格式,而Linux与macOS仅在监听模式下能获取802.11原始帧头,部分BSD系统则可在非监听模式下查看,Windows系统对原生无线抓包支持极为有限,需依赖Npcap或专用AirPcap设备。

- 不同操作系统开启监听模式的差异与限制:监听模式的启用高度依赖平台与硬件,高版本Wireshark配合新版libpcap可在GUI或命令行通过-I参数快速开启,但Linux部分发行版因libpcap版本问题需使用airmon-ng或iw命令手动创建监听接口;BSD系统可通过ifconfig配置监听模式与信道;macOS不同版本对原生无线网卡监听支持逐步完善,需切换专用虚拟接口抓包;Windows平台原生支持极差,仅部分网卡在Npcap下可实现,多数情况需专用抓包网卡,同时所有平台均受网卡驱动与芯片限制,并非所有无线设备都支持监听模式。

- 802.11网络的多层过滤机制对抓包的影响:无线网络通过信道、SSID、MAC地址三层过滤实现数据筛选,信道由频段划分且部分重叠,不同国家可用信道数量不同,网卡仅能接收当前信道数据且无法关闭信道过滤;SSID用于区分不同无线网络,默认仅接收关联网络的数据包;MAC地址过滤则只接收目的地址为本机的单播帧及广播、组播帧。这些过滤机制导致常规抓包无法获取完整空口数据,必须依靠监听模式突破SSID与MAC过滤,同时手动锁定目标信道,避免因信道跳转或扫描导致漏抓数据包。

问题:

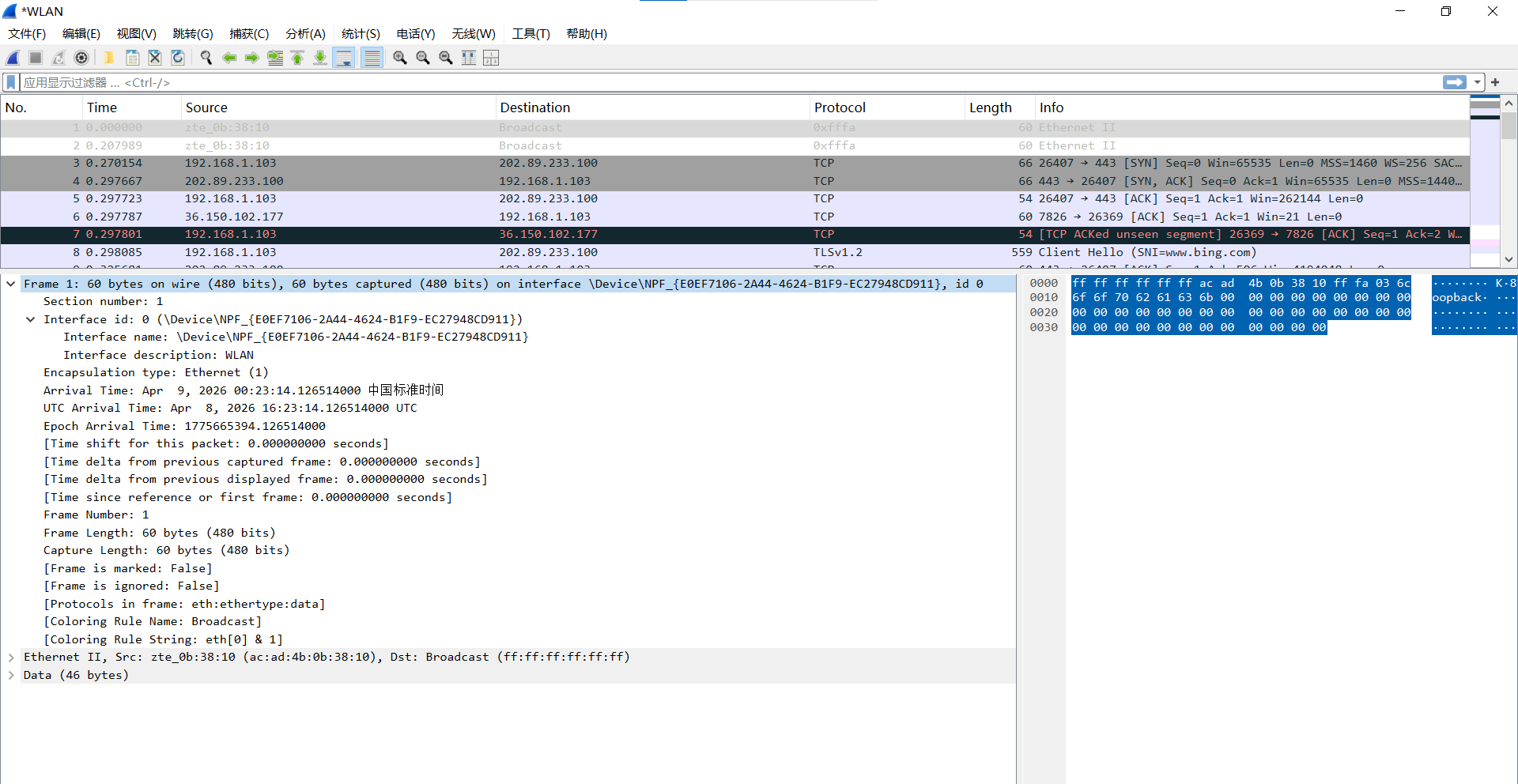

还是没有办法抓取到802.11相关的无线数据包。

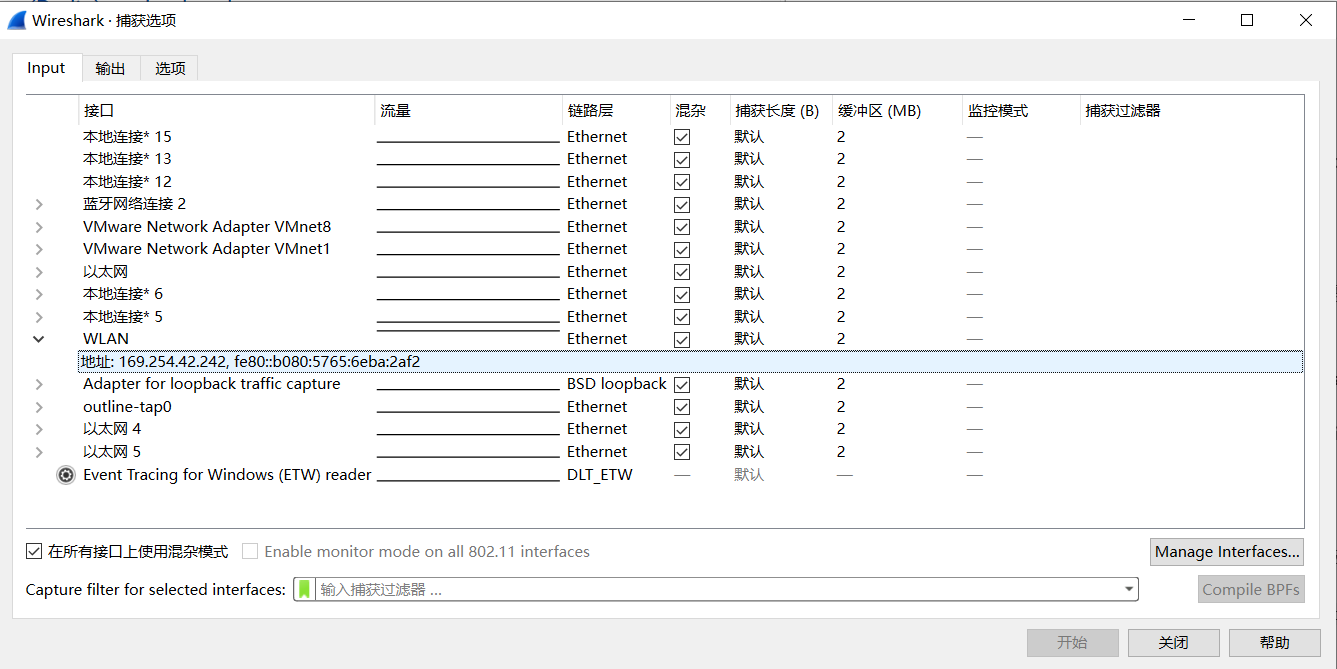

图 监控模式无法点击

通过无线网卡抓取的数据包,仍然看不到802.11的数据帧封装