前言:在使用 Cloudflare 为站点提供网络加速与全场景安全防护的过程中,大量运维与开发人员会遇到 服务器端回调接口被 Bot Fight Mode 误拦截 的高频问题:即便已经在 WAF 中配置了全量跳过的自定义规则,接口请求依然会被触发人机验证,返回 403 状态码、专属拦截响应头,甚至 Cloudflare 人机验证 HTML 页面,导致业务回调链路中断。

本文将完整拆解该问题的底层根因,结合 Cloudflare 新旧版安全仪表板的功能逻辑差异,提供一套可落地、100% 生效的标准化解决方案,全程标注对应操作截图的插入位置,可直接对照操作并替换为实际截图。

一、问题现象与核心触发场景

1.1 基础环境说明

本文的操作场景基于 Cloudflare 默认启用的 「新应用程序安全仪表板」 (新版安全界面),该界面为 Cloudflare 2025 年 6 月后主推的新版安全管理界面,界面样式如下:

注意:现在规则只有三个

1.2 拦截问题的核心触发条件

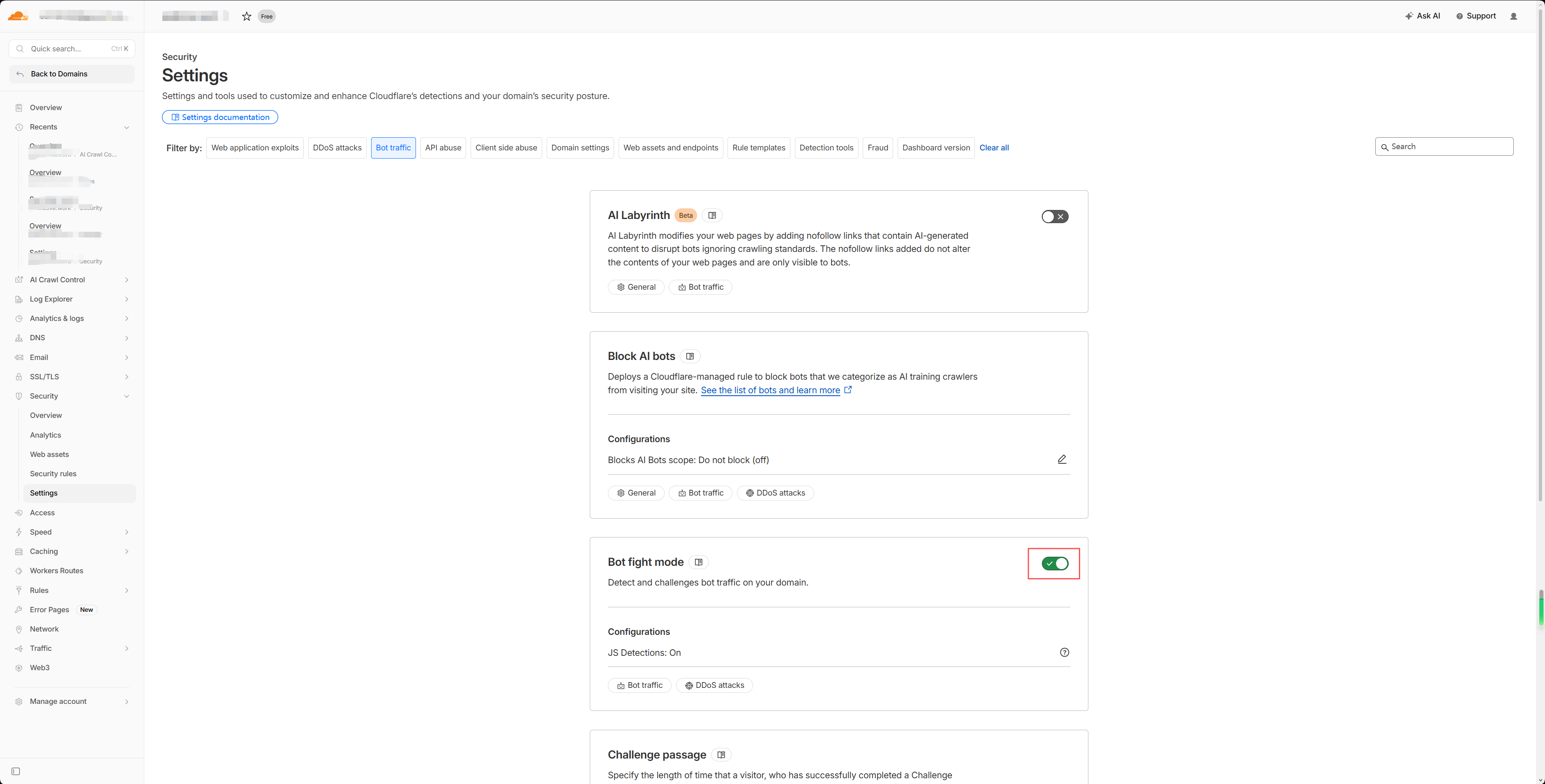

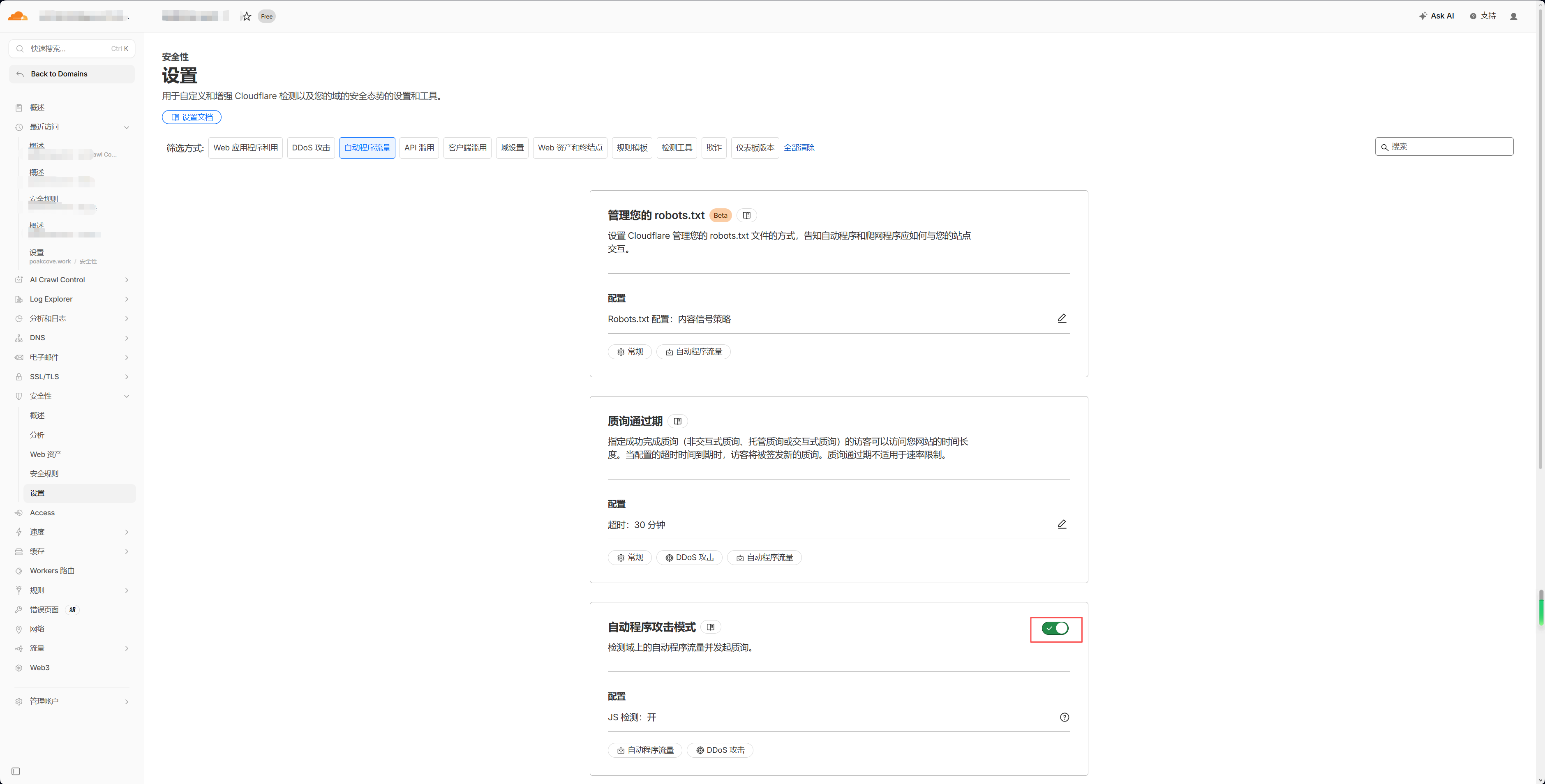

当你在新版安全界面中开启了「Bot Fight Mode(机器人战斗模式)」或「自动程序攻击模式」后,就会触发以下典型拦截问题:

- 规则优先级失效:即便在 WAF 自定义规则中配置了「跳过全部 WAF 安全检测」的规则,依然无法绕开 Bot Fight Mode 的拦截逻辑

- 流量未抵达源站:接口请求的流量已正常抵达 Cloudflare 边缘节点,但被 Bot 管理规则触发人机验证拦截,未被转发至后端源站

- 典型拦截特征可通过请求响应确认:

- HTTP 响应状态码返回

403 Forbidden - 响应头中包含

cf-mitigated: challenge专属拦截标识 - 响应体为 Cloudflare 人机验证 HTML 页面,而非源站返回的业务数据

- HTTP 响应状态码返回

二、问题根因深度解析

该拦截问题无法通过常规自定义规则解决,核心是 Cloudflare 安全规则的固定优先级逻辑 ,叠加新版界面的功能入口隐藏两个因素共同导致的。

2.1 Cloudflare 安全规则的不可逆优先级层级

Cloudflare 安全防护体系的规则执行优先级,从高到低为固定不可逆的层级:

IP 访问规则(Allow 放行动作) > Bot 管理规则(Bot Fight Mode) > WAF 自定义规则

这个层级直接决定了:

- 你配置的 WAF 自定义「跳过」规则,优先级天然低于 Bot Fight Mode 拦截规则,根本无法覆盖机器人管理的拦截逻辑

- 只有最高优先级的 IP 访问规则(Allow 放行动作),才能让匹配的流量直接跳过包括 Bot Fight Mode、WAF、DDoS 防护在内的所有 Cloudflare 边缘安全校验,直接转发至后端源站

2.2 新版界面的核心设计缺陷:高优先级规则入口隐藏

新版「新应用程序安全仪表板」,默认将「IP 访问规则」的直接配置入口做了隐藏处理,仅在账号内已配置过该类规则后,才会在安全规则页展示入口。

这就导致绝大多数用户在新版界面中,只能配置低优先级的 WAF 自定义规则,无法直接配置能真正绕过 Bot 拦截的高优先级规则,最终反复配置也无法解决拦截问题。

2.3 额外触发因素:云服务商IP的默认风险标记

绝大多数业务服务器的回调出口 IP,都属于 Azure、AWS、阿里云、腾讯云等主流云厂商的数据中心网段。Cloudflare 的全球威胁情报体系,会默认将这类数据中心 IP 标记为高风险 Bot 流量,会比普通用户端 IP 更频繁地触发 Bot Fight Mode 拦截,这也是业务回调接口比普通用户访问更容易被误拦的核心原因。

三、完整分步解决方案

方案前置说明

本方案通过「旧版经典界面配置高优先级规则 → 双向同步至新版界面」的方式实现,新旧版安全规则为双向实时同步,配置一次永久生效,且完全兼容新版安全仪表板的所有功能使用。

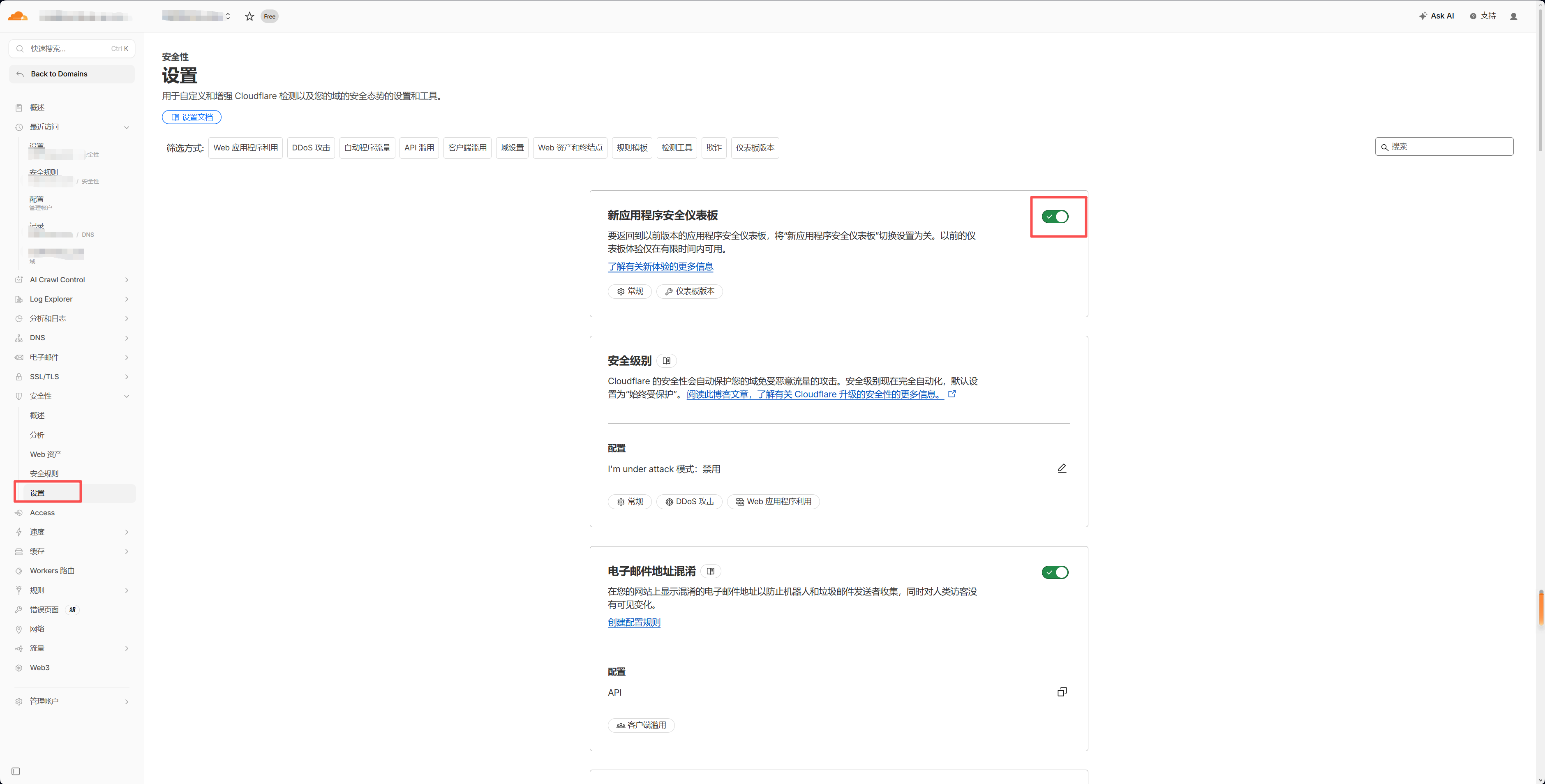

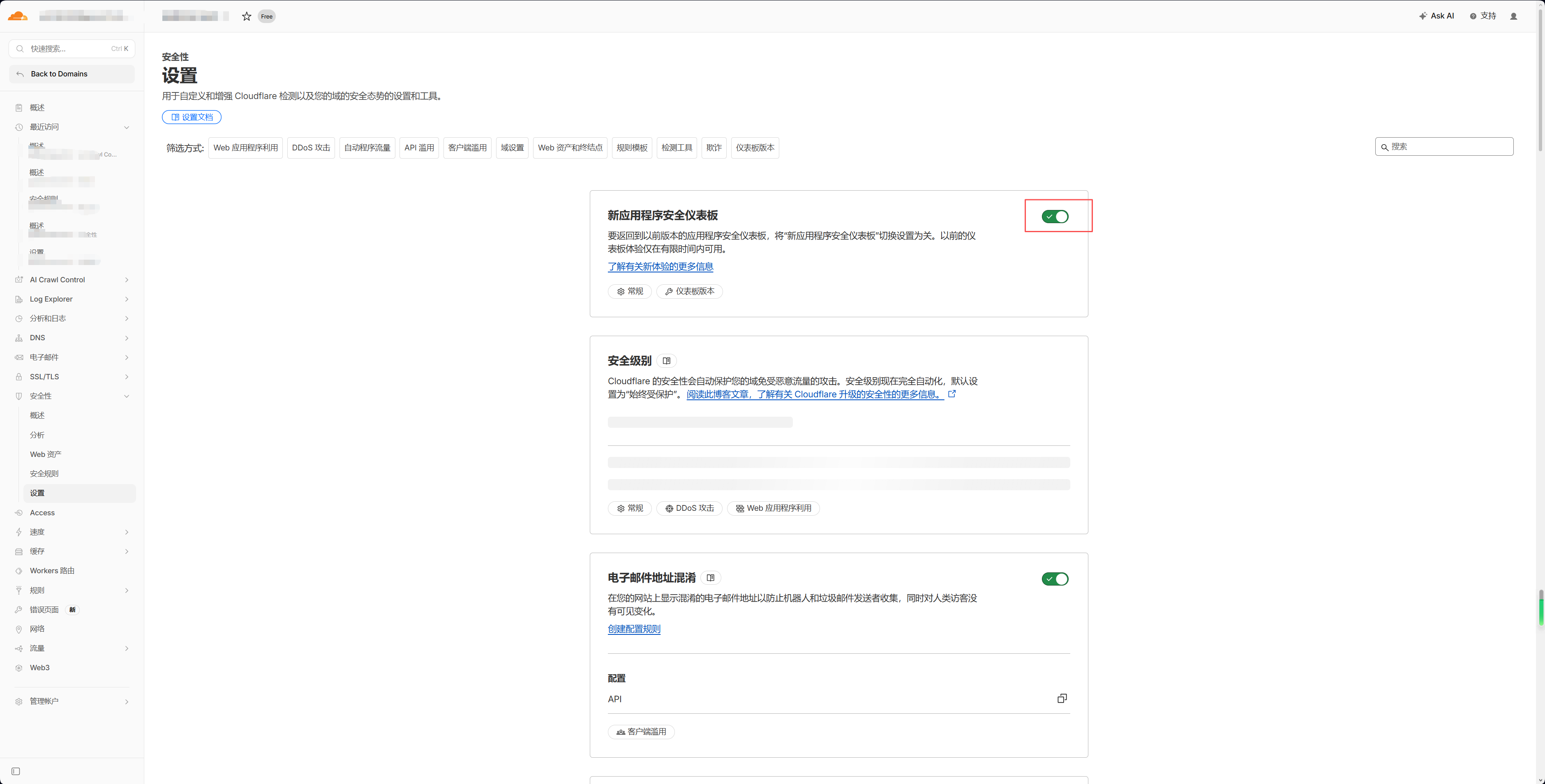

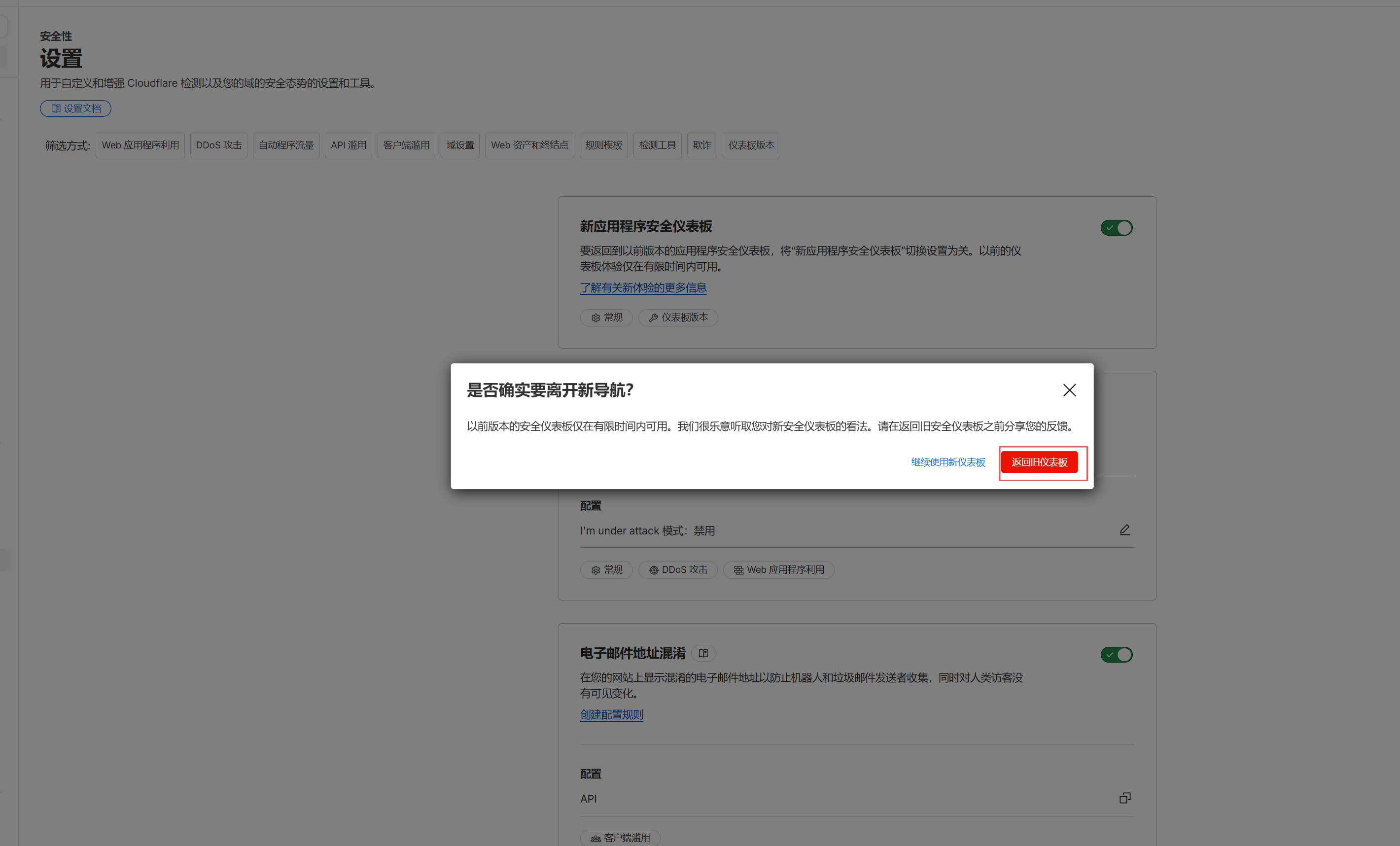

步骤1:切换回旧版经典安全仪表板

- 在新版安全界面中,进入左侧菜单栏「安全性」→「概述」页面

- 找到页面顶部的「新应用程序安全仪表板」开关,将其从开启状态切换为关闭状态

- 页面会自动刷新,完成切换后即可进入 Cloudflare 旧版经典安全仪表板界面

步骤2:在旧版界面中配置高优先级IP放行规则

这是解决拦截问题的核心步骤,需严格按照要求配置:

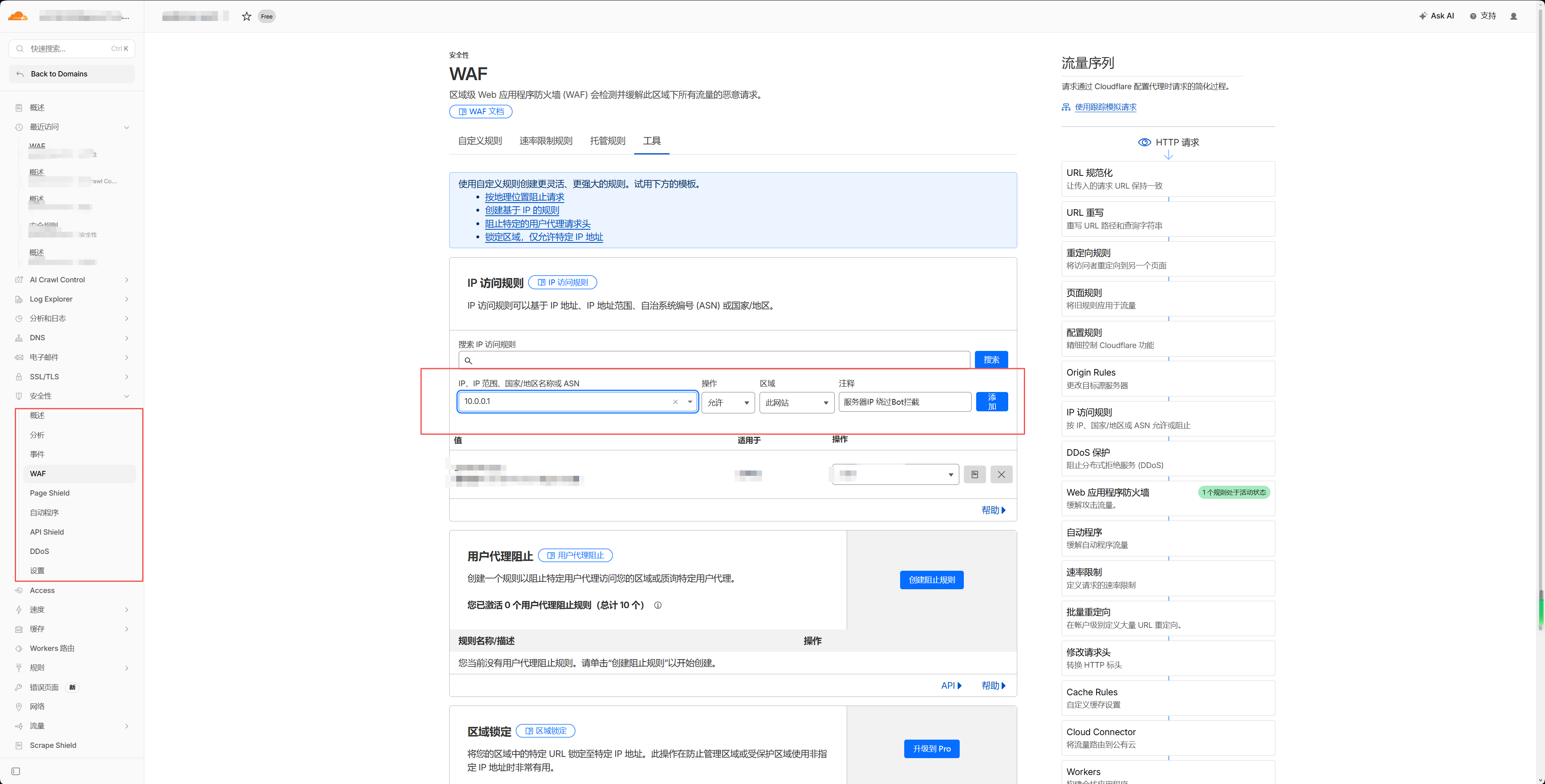

-

在旧版界面左侧菜单栏,点击「WAF」选项,再点击页面顶部的「Tools(工具)」标签页

-

找到「IP 访问规则」配置区域,按以下规范填写配置项:

配置项 填写规范 核心说明 匹配类型 单IP放行选择「IP 地址」,多IP网段放行选择「IP 范围 (CIDR)」 精准匹配业务服务器的出口IP,遵循最小权限原则,避免误放行 IP/网段值 填写业务服务器的公网出口IP地址/网段 可在服务器内执行 curl ifconfig.me确认公网出口IP,禁止填写内网IP执行动作(Action) 必须选择「允许 (Allow)」 只有 Allow放行动作能跳过所有边缘安全校验,Challenge/Block动作无法实现服务器接口自动绕过拦截生效区域 推荐选择「此网站」 仅对当前站点域名生效,进一步降低安全风险 规则备注 填写规则用途说明,如「业务服务器出口IP 绕过Bot Fight Mode拦截」 方便后续规则生命周期管理,避免误操作删除 -

所有配置项填写完成后,点击「添加」按钮,规则会实时生效

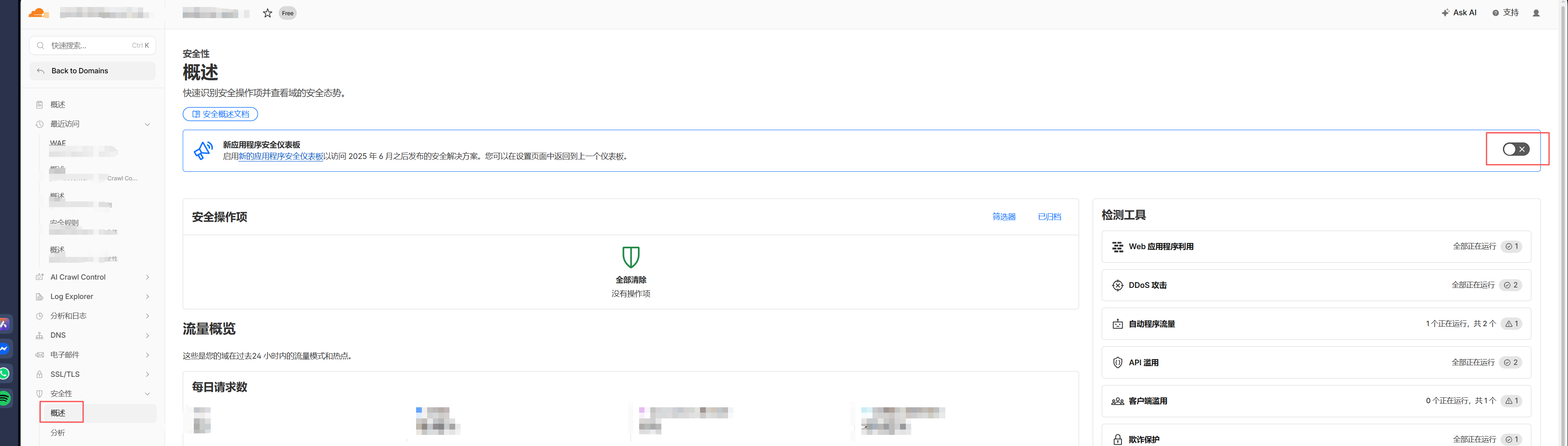

步骤3:切回新版「新应用程序安全仪表板」

- 在旧版界面中,进入左侧菜单栏「安全性」→「概述」页面

- 找到页面顶部的「新应用程序安全仪表板」开关,将其从关闭状态切换为开启状态

- 页面自动刷新后,即可回到新版安全仪表板界面

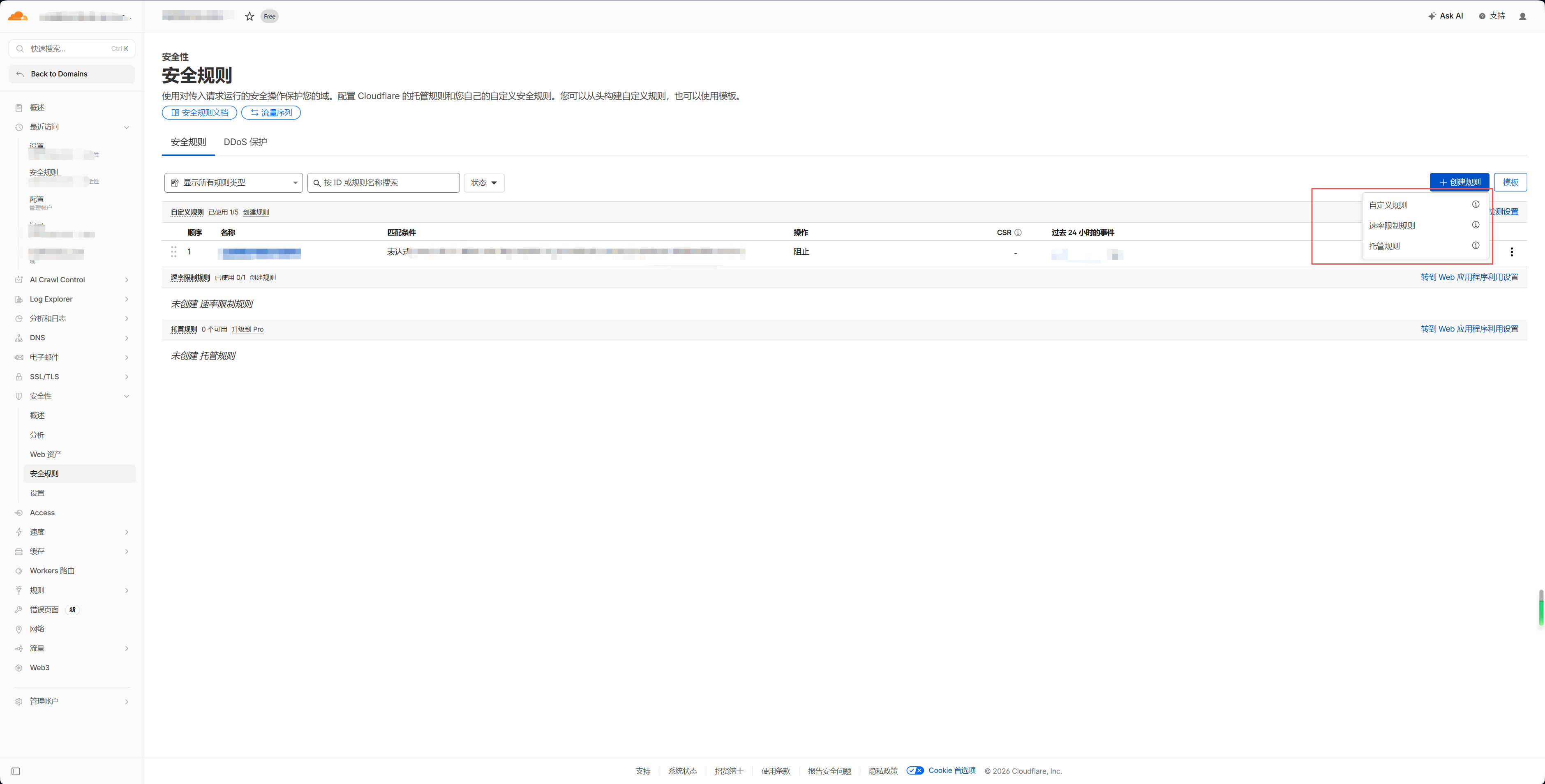

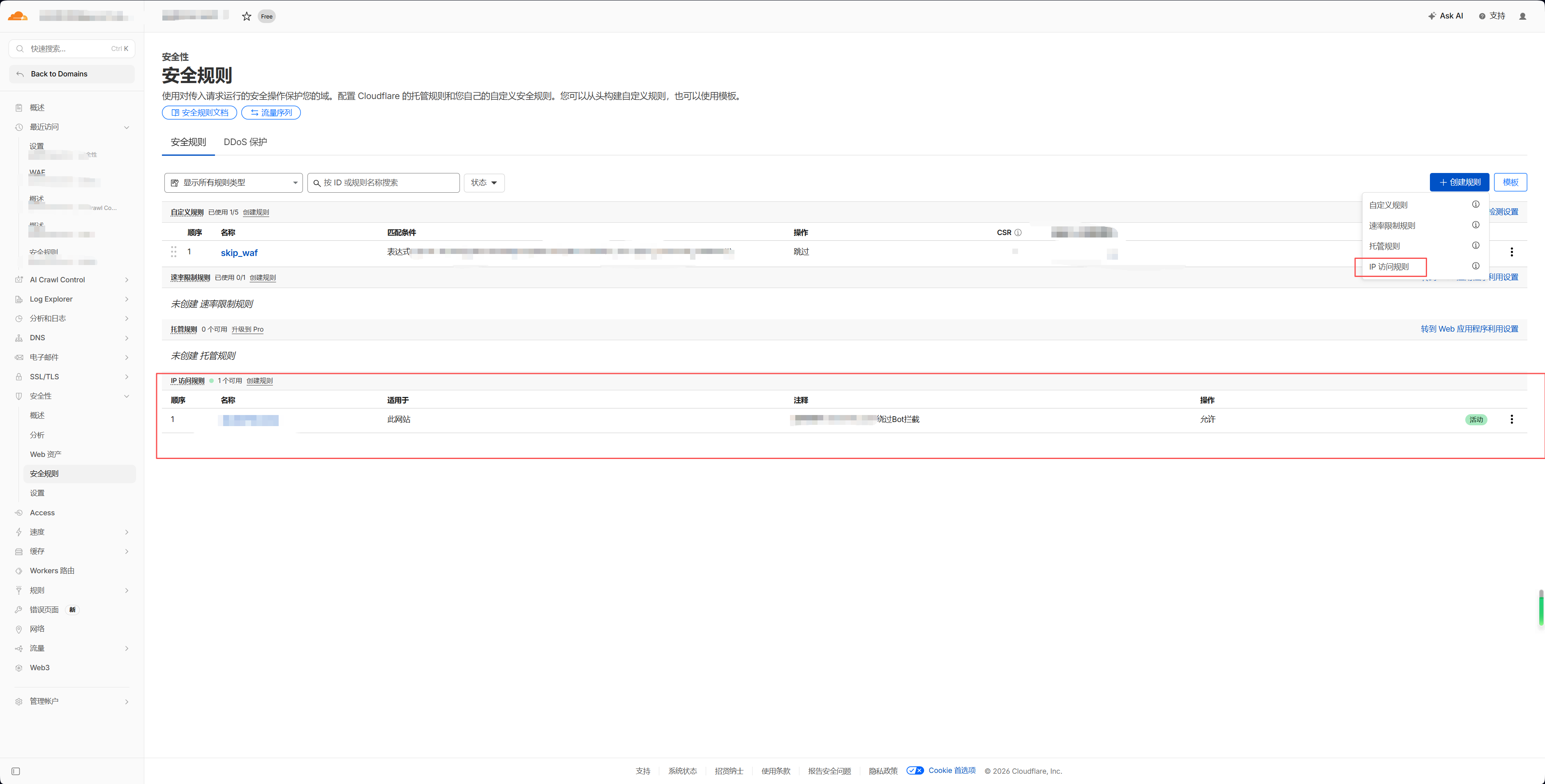

步骤4:在新版界面中验证规则同步与生效状态

- 在新版界面中,进入左侧菜单栏「安全性」→「安全规则」页面

- 下拉页面即可看到新增的「IP 访问规则」展示区域,此前在旧版界面配置的放行规则,已完整双向同步至新版界面,规则状态为「活动」

- 规则配置完成后,后续在新版/旧版界面均可直接编辑、删除该规则,无需再次切换界面

四、拦截绕过效果验证

规则配置完成后,可在已放行的业务服务器内,执行以下curl命令,验证接口是否正常绕过人机拦截:

bash

curl -v https://你的业务域名/业务回调接口地址或者:

curl -v \

-A "你的User-Agent" \

-H "Content-Type: application/json" \

-d '你的JSON请求体' \

"https://你的域名/你的回调接口路径"✅ 成功绕过的核心判定标准

- HTTP 响应状态码正常返回

200,后端源站正常响应业务数据 - 响应头中无

cf-mitigated: challenge拦截标识,证明未触发 Bot 人机验证 - 响应体为源站返回的业务数据(如JSON格式报文),而非 Cloudflare 人机验证 HTML 页面

规则精准性反向验证

使用未被放行的IP(如本地办公电脑、其他非业务服务器)执行相同的curl命令,依然会正常触发 Bot 拦截逻辑,证明规则仅对可信业务IP放行,站点整体安全防护能力不受影响。

五、避坑指南与补充说明

- 执行动作绝对不能选错 :只有

Allow放行动作能绕过 Bot Fight Mode 拦截逻辑;Challenge仅能触发人机验证,无法让服务器端接口自动通过验证;Block会直接拦截流量,完全不符合业务放行需求。 - 新旧版切换的有效期说明:Cloudflare 官方已明确公告,旧版经典安全仪表板会逐步下线,目前仍可通过开关临时切换,未来会强制全量迁移至新版界面,建议提前适配新版的规则管理方式。

- 免费版账号规则数量限制:Cloudflare 免费版账号最多可创建50条IP访问规则,完全满足绝大多数企业日常业务的可信IP放行需求。

- 规则优先级再次强调:不要试图用 WAF 自定义规则覆盖 Bot 管理规则,Cloudflare 的固定优先级逻辑不可逆,必须通过 IP 访问规则实现 Bot 拦截绕过。

- IP变更及时更新规则:如果业务服务器的公网出口IP发生变更,必须及时更新IP访问规则的匹配地址,否则会再次触发拦截,导致业务回调中断。

六、总结

Cloudflare 新版「新应用程序安全仪表板」的核心问题,是默认隐藏了最高优先级的「IP 访问规则」配置入口,导致用户无法配置能真正绕过 Bot Fight Mode 的规则,陷入"反复配置自定义规则却始终被拦截"的误区。

通过本文的「旧版界面配置高优先级规则 → 新版界面同步使用」方案,既能完美解决业务服务器回调接口被 Bot 误拦截的问题,又能正常使用新版安全仪表板的所有新增功能,兼顾了业务可用性、界面使用体验与站点安全防护能力。