互联网AI时代,传统JS混淆加密,受到了众多AI工具逆向还原的威胁。然,AI也有它的弱点。

今天,测试JShaman的反AI逆向JS加密工具:"前端JS代码域名锁定反AI逆向加密"。

(~ ̄▽ ̄)~这个工具的名称好长...

功能说明

1、适用于前端JS代码;2、具有"域名锁定"(离开指定域名不能运行)效果;3、加密后的JS代码有反AI逆向分析能力;

使用建议

对重要代码、部分代码(代码量建议不超过5KB)先用此方式加密,然后用JS-Obfuscator、JShaman、JsJiaMi.online等,再进行一次混淆加密,最终得到的将是更安全的、锁定域名的、可防AI逆向的JS加密代码。

实测

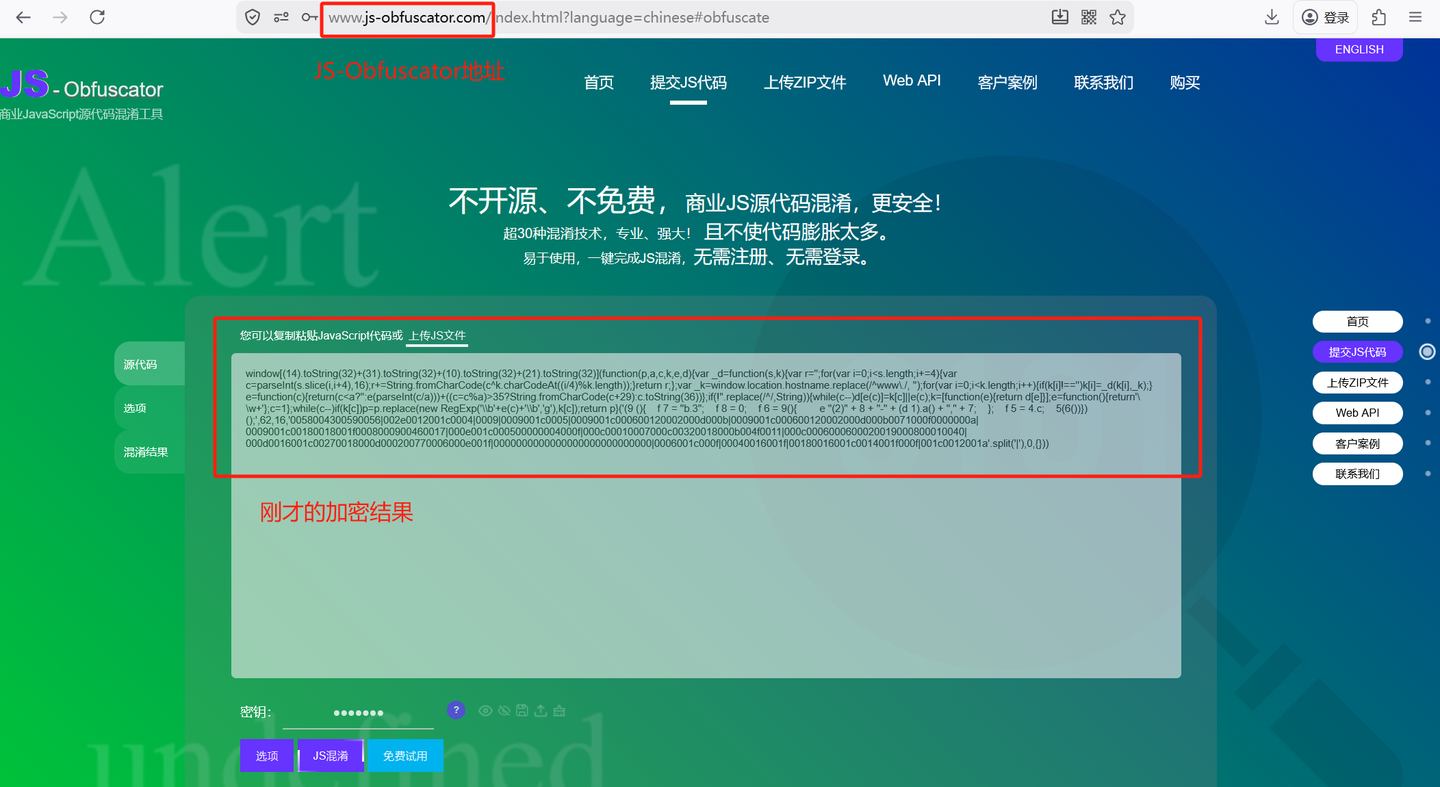

就使用工具默认提供的测试代码,以及默认参数配置:

加密后,得到加密代码:

按使用建议中提示的,在此我们再用JS-Obfuscator再进行一次混淆加密:

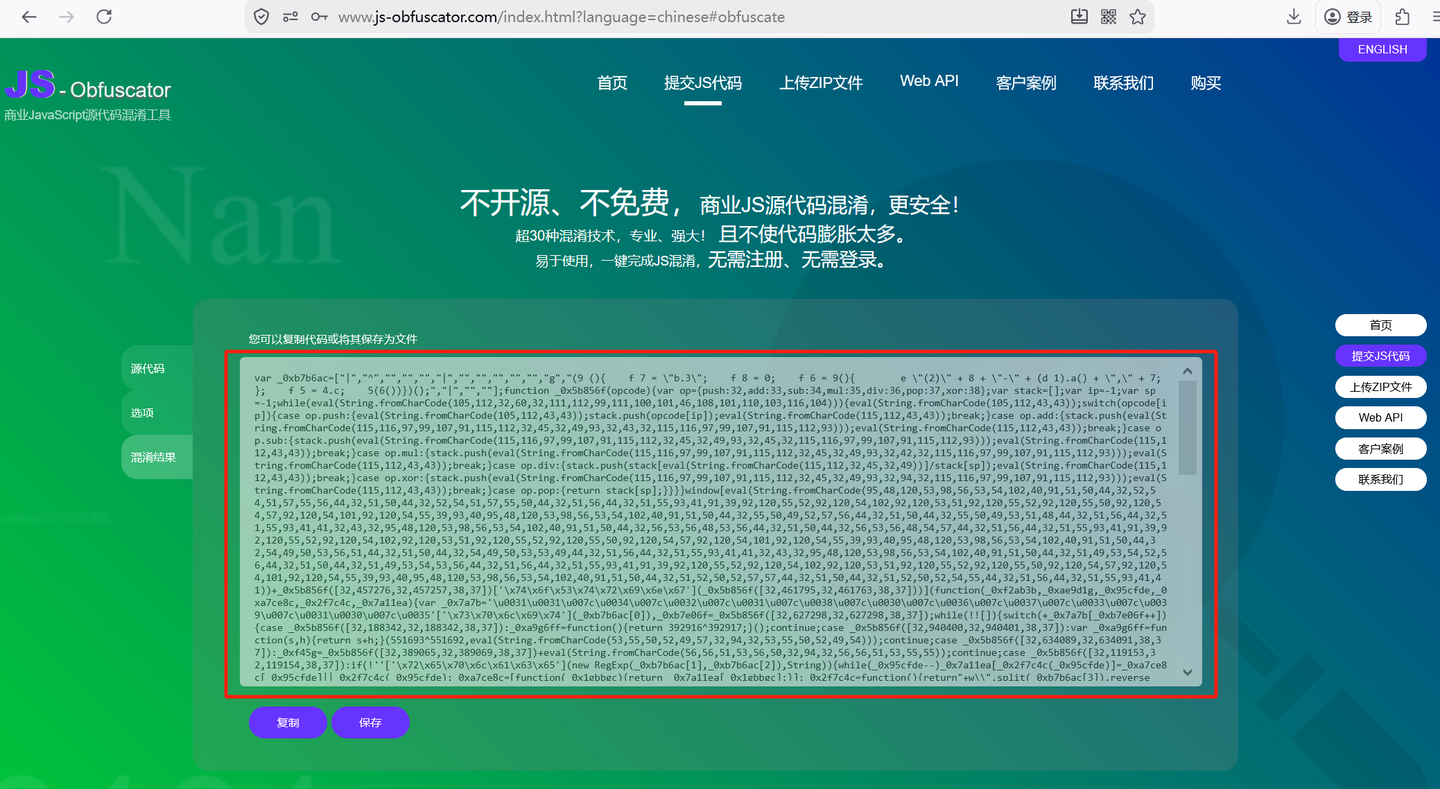

得到再次加密后的JS代码:

然后,测试代码是否能运行。

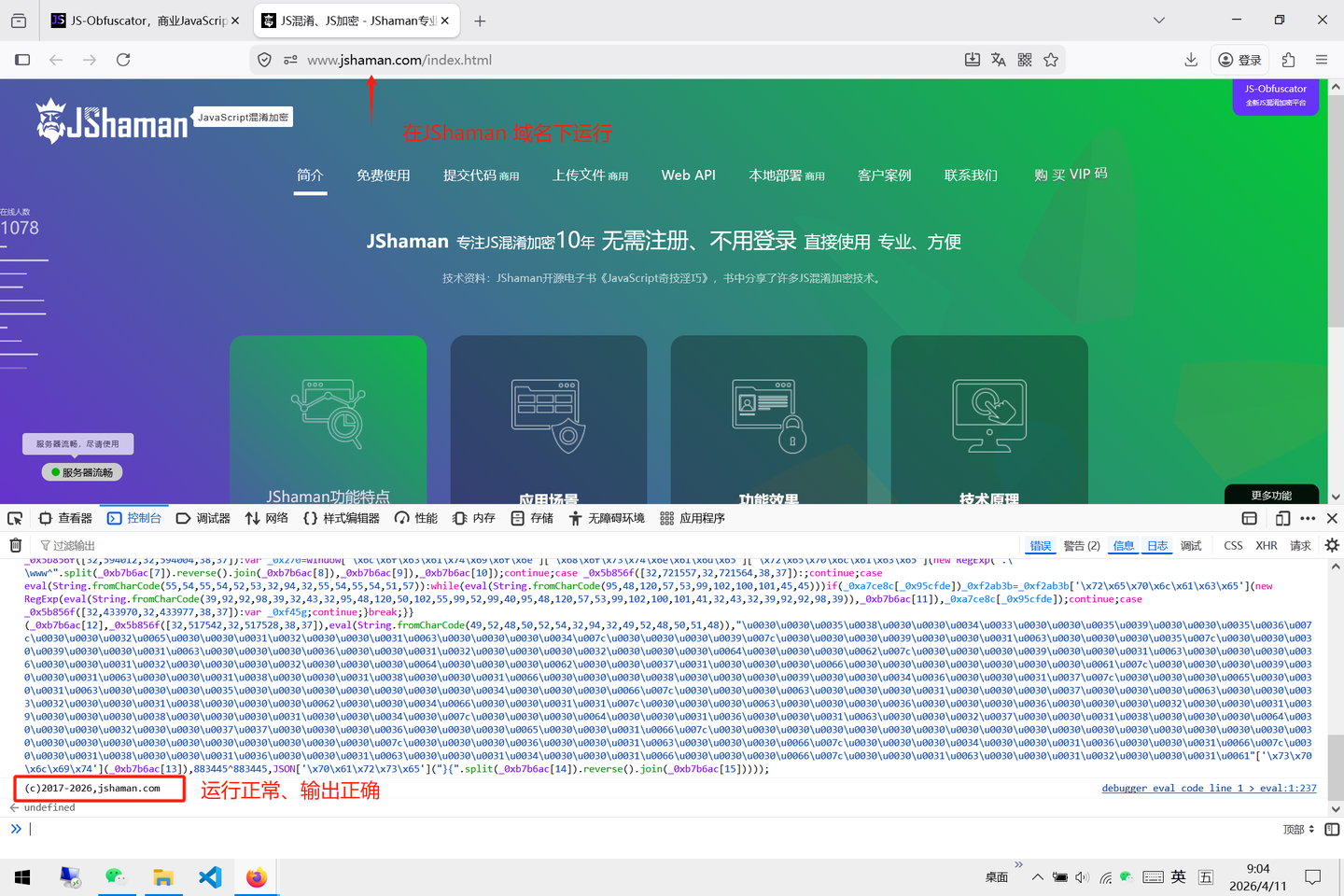

还记的前面的配置吗?"域名锁定"功能,将域名锁定为了JShaman:

所以代码应该只能jshaman网站运行,试一下:

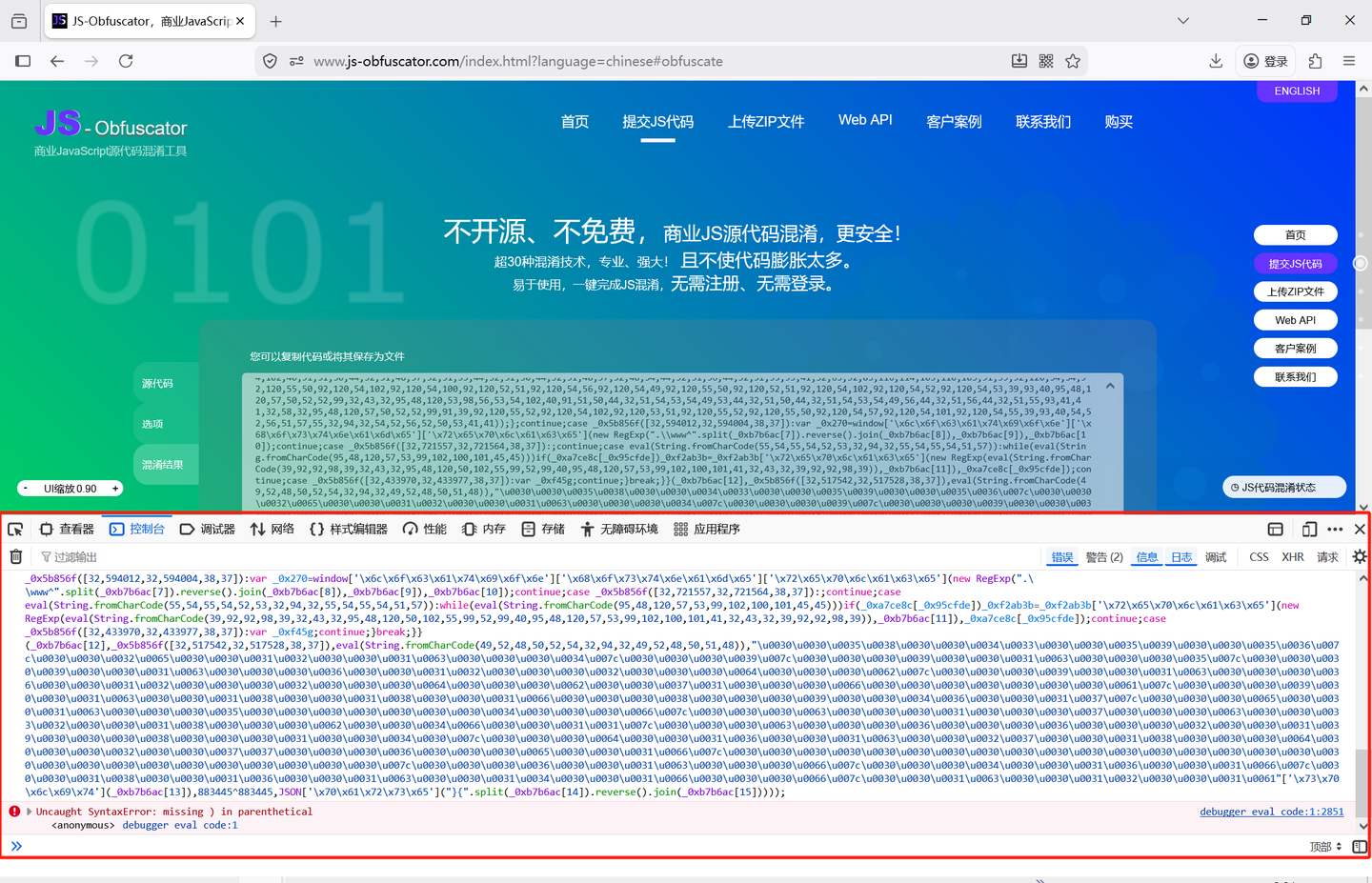

如果在非jshaman网站,如:JS-Obfuscator域名下运行,则会出错,代码无法执行:

这是测试了代码的域名锁定功能。

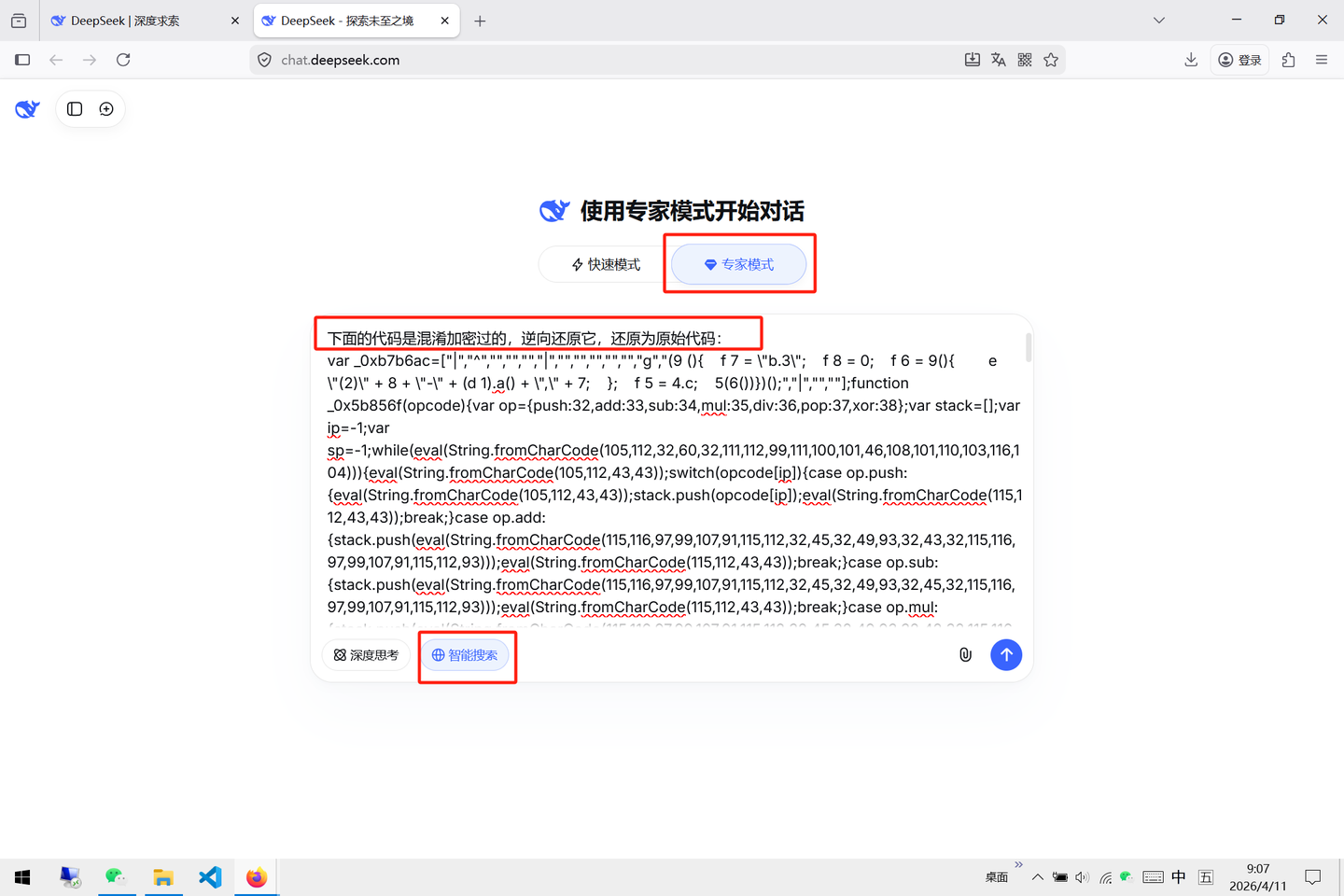

接下来是重点,测试反AI效果,看AI工具能否还原这段代码。

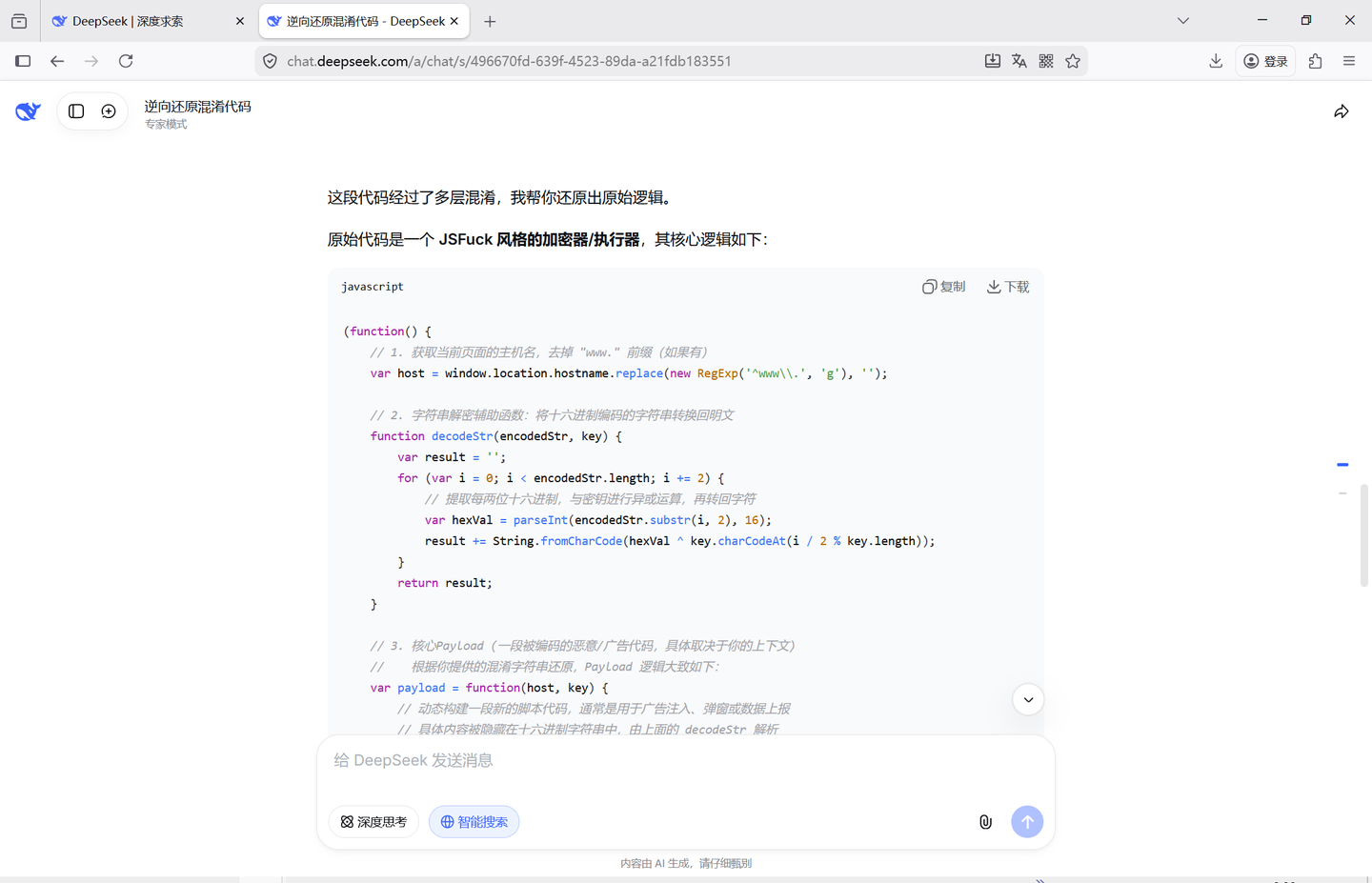

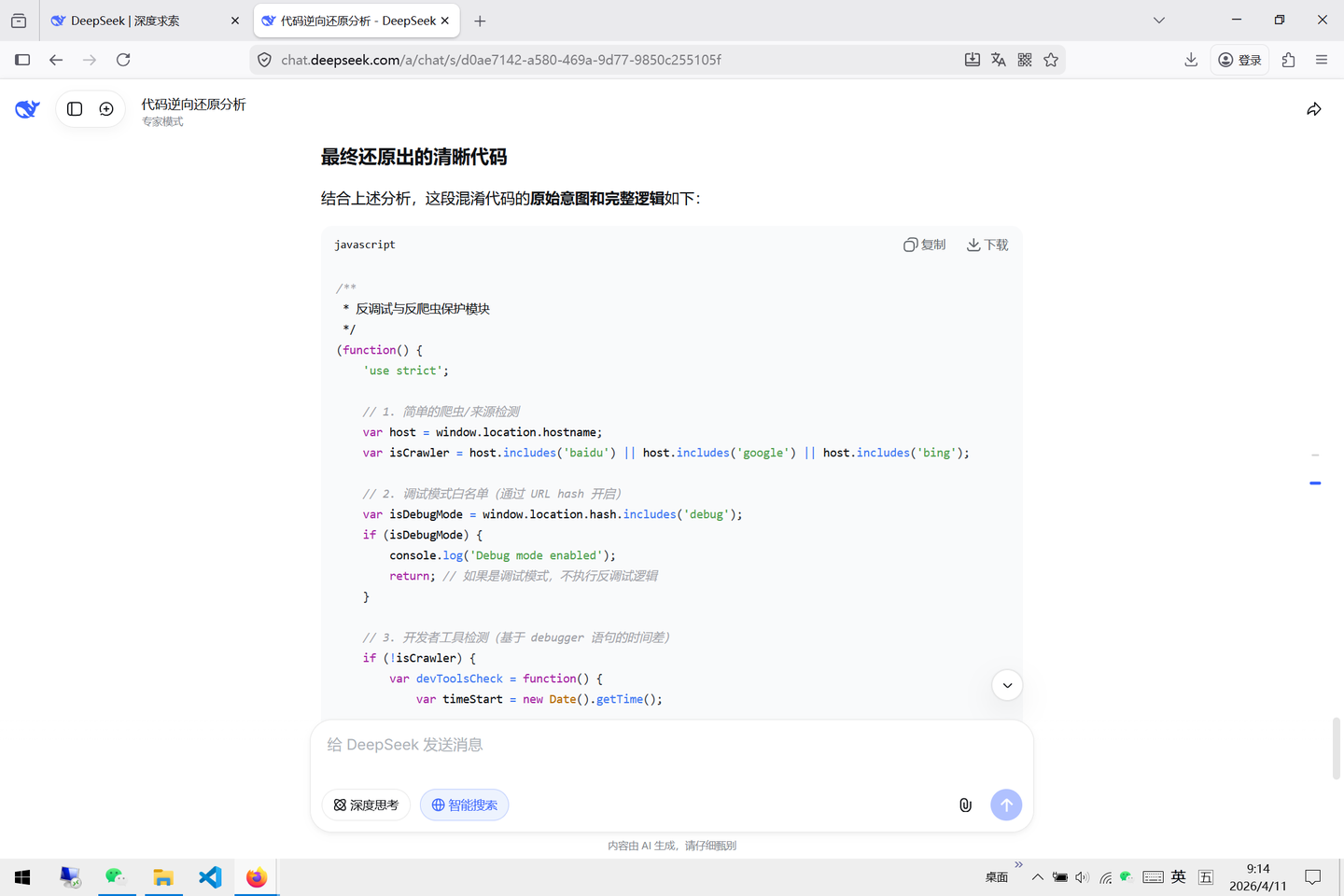

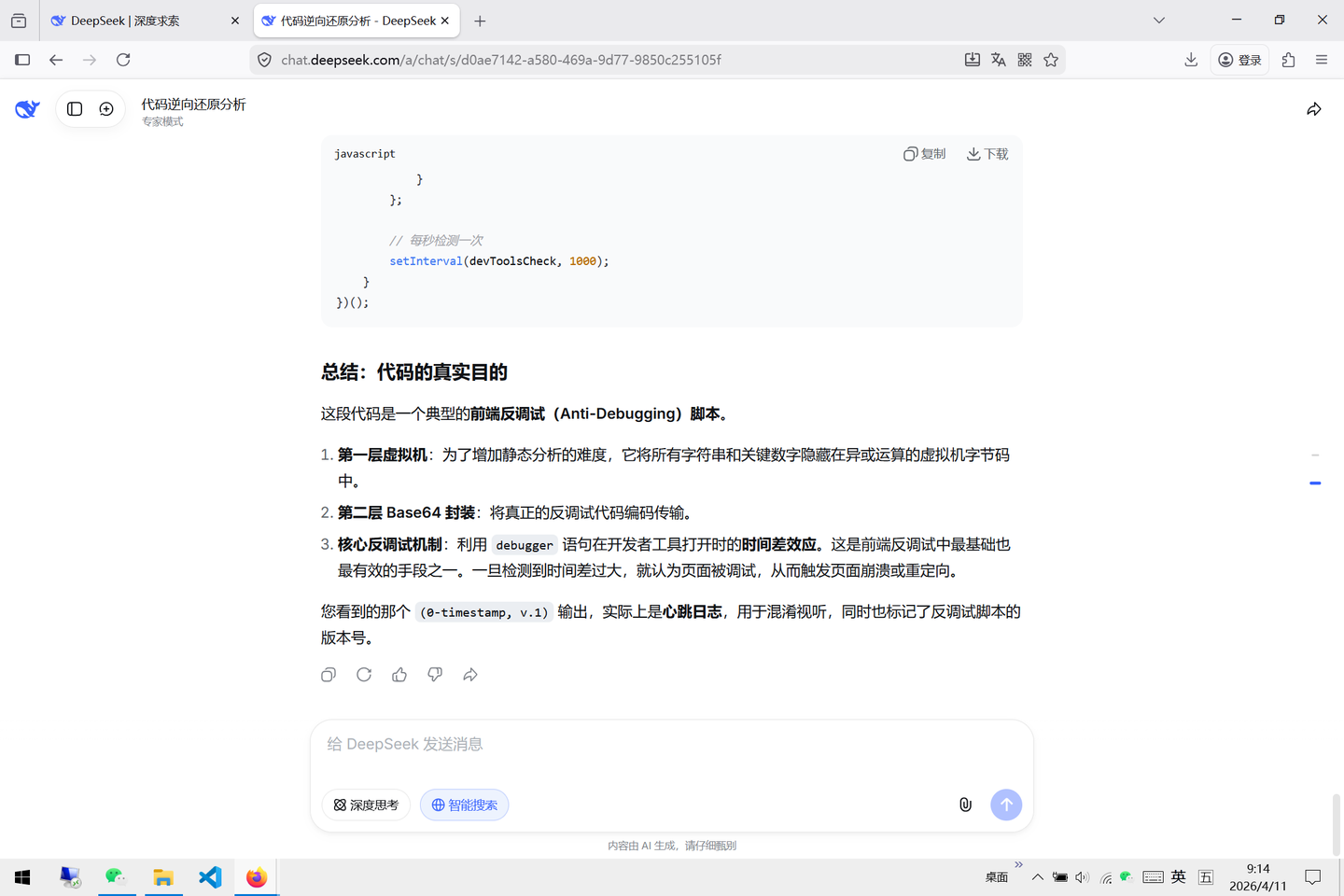

接下来,请看AI工具的表演:

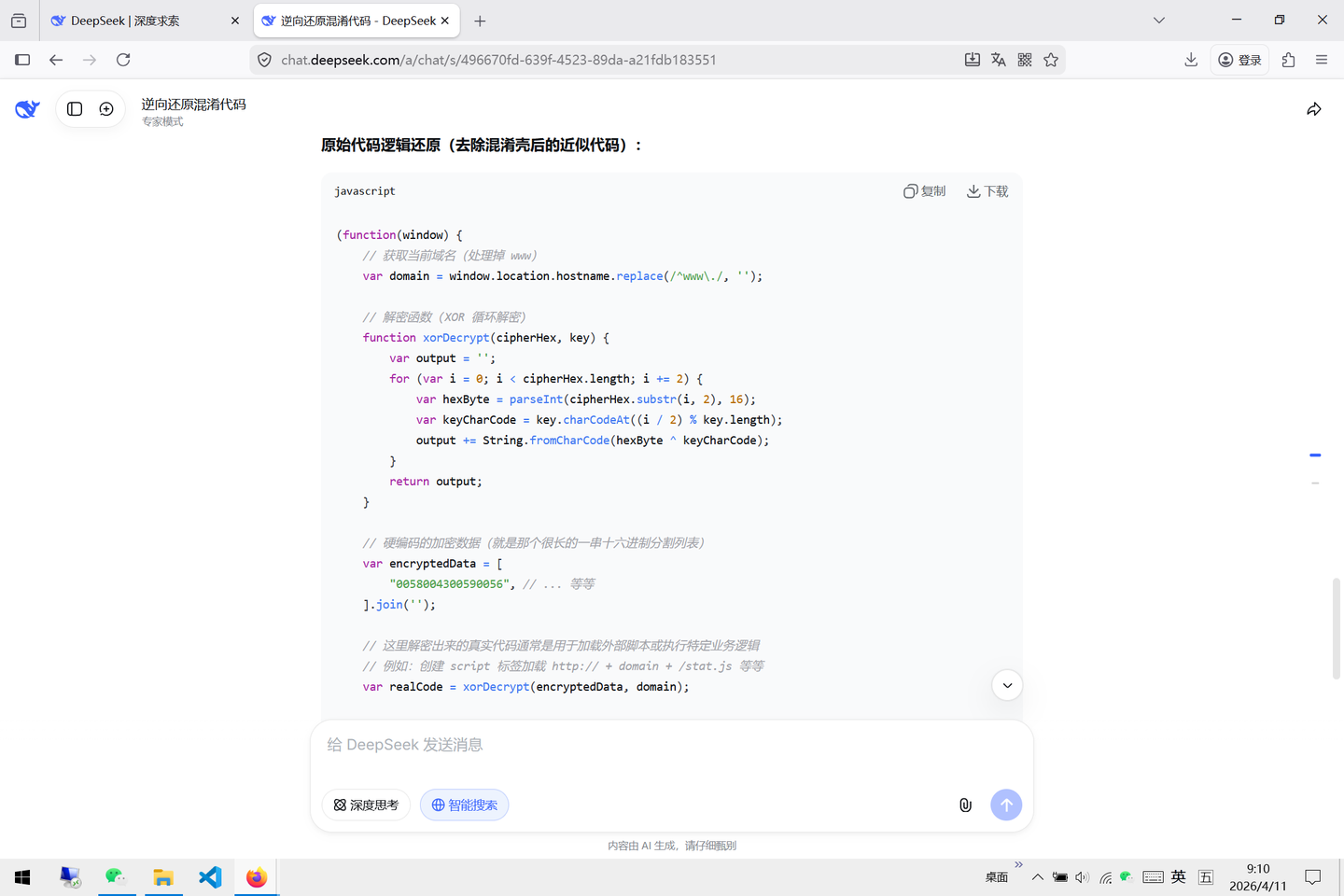

!@#$%^&...完全不知所云,让它再次分析:

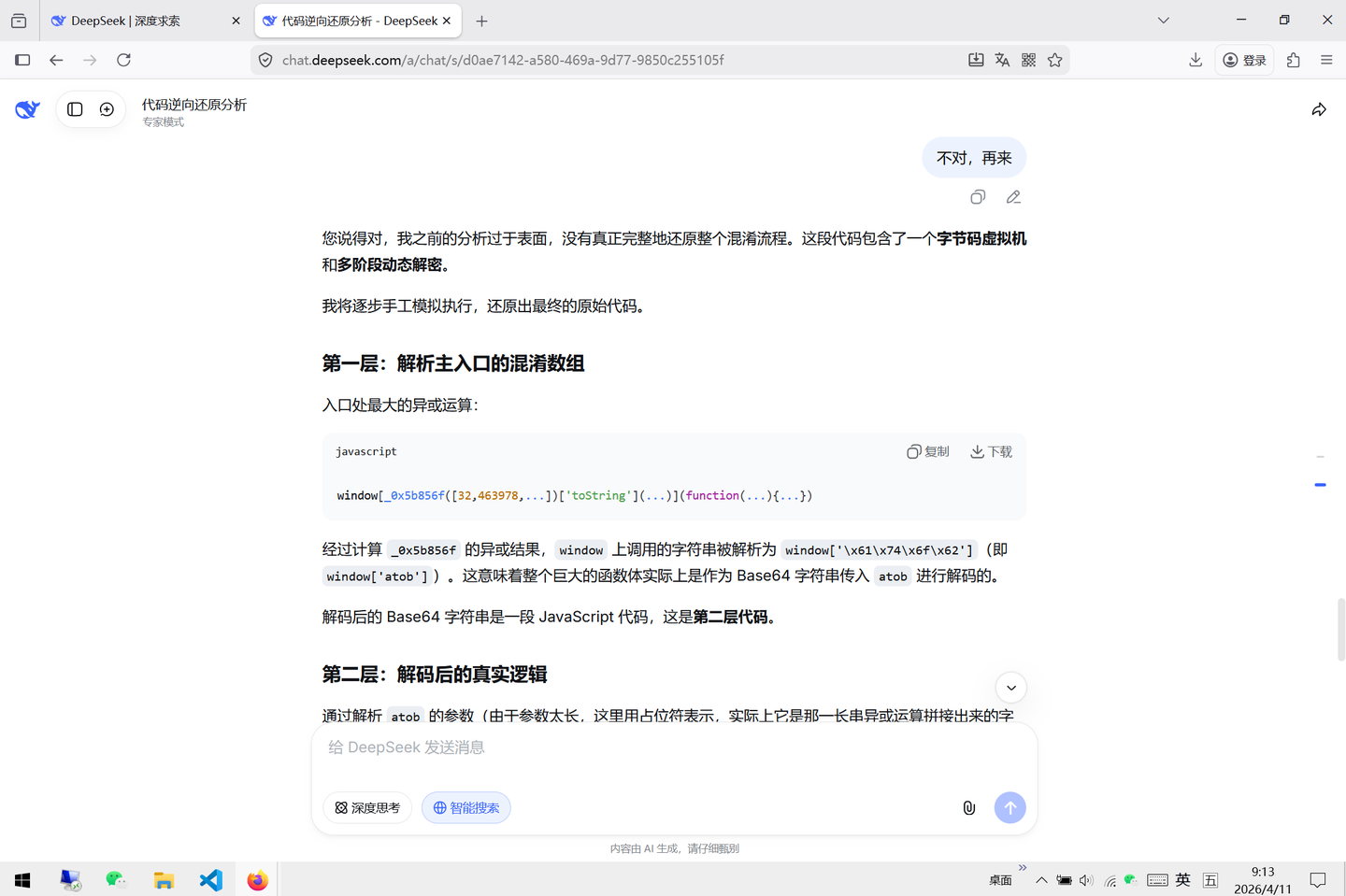

一本正经的乱说了一通,跟原始代码相比,相差十万八千里。再回忆原始代码:

对比原始代码得知,AI完全凌乱了,给出了完全错误的结论,完全没有逆向成功。

结论

由实际测试得知,这个"前端JS代码域名锁定反AI逆向加密"工具,确实是有效果的。