目录

[[SWPUCTF 2022 新生赛]base64](#[SWPUCTF 2022 新生赛]base64)

[[SWPUCTF 2021 新生赛]简简单单的解密](#[SWPUCTF 2021 新生赛]简简单单的解密)

[[WUSTCTF 2020]level2](#[WUSTCTF 2020]level2)

[[HUBUCTF 2022 新生赛]simple_RE](#[HUBUCTF 2022 新生赛]simple_RE)

[[HDCTF 2023]easy_re](#[HDCTF 2023]easy_re)

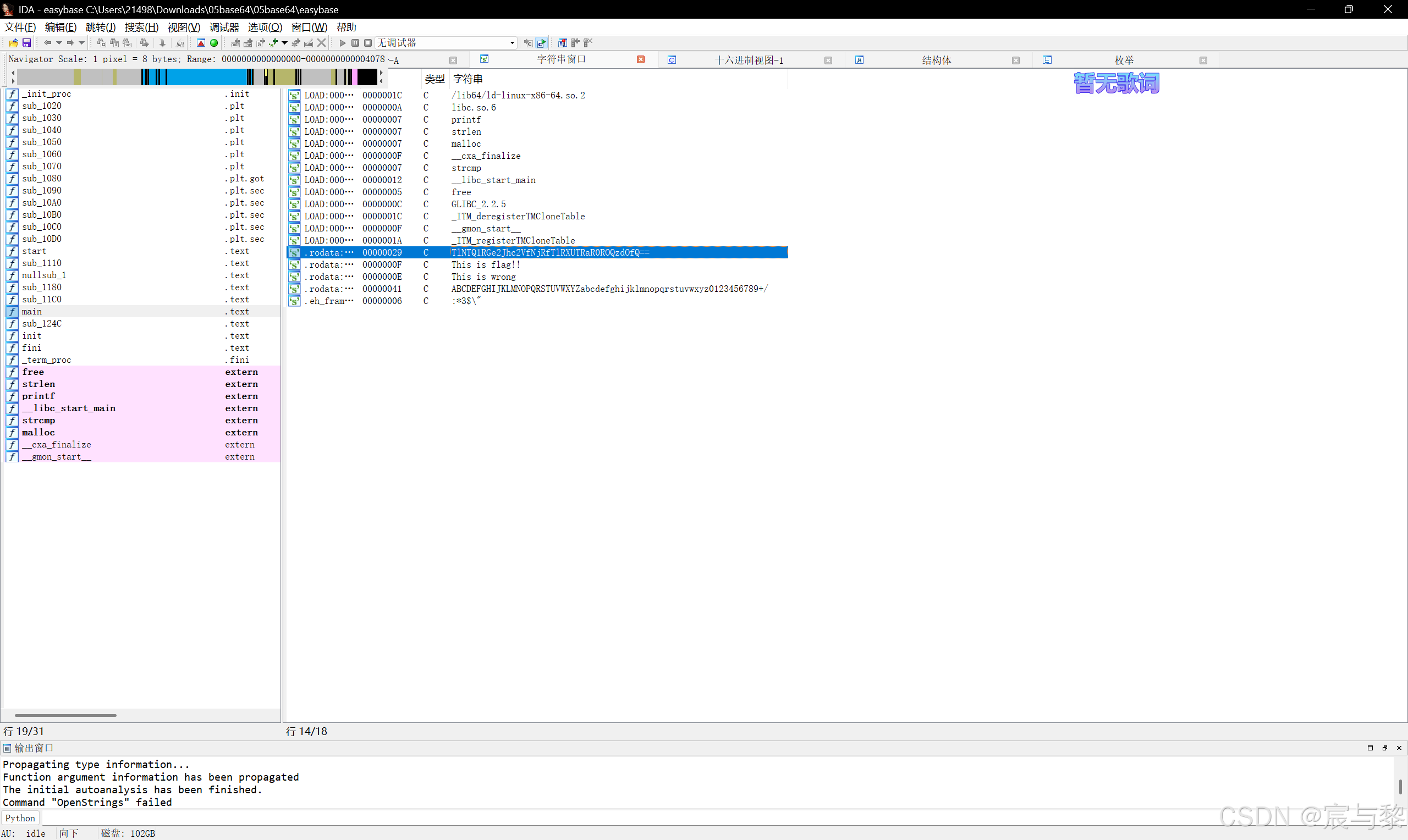

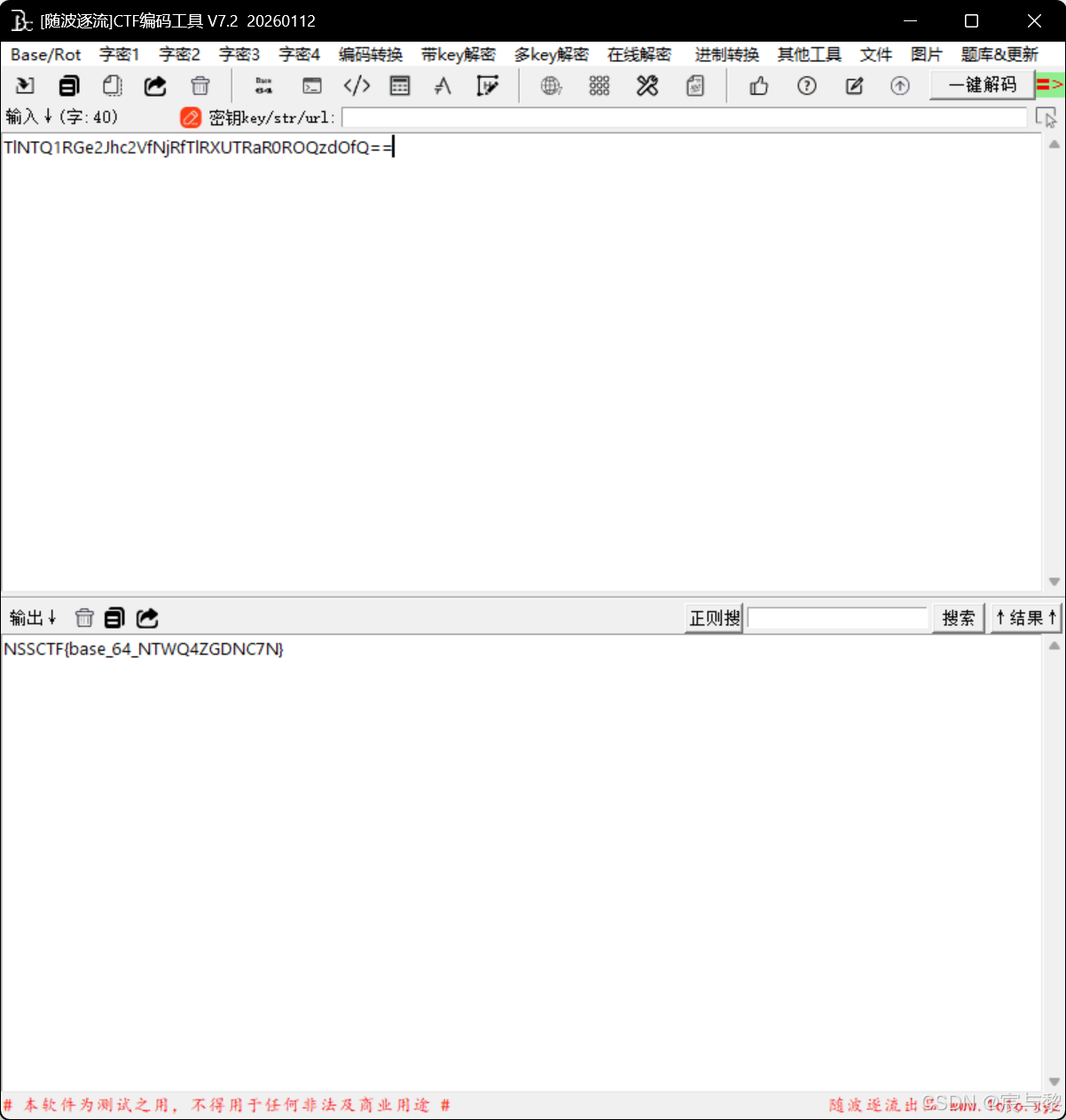

[SWPUCTF 2022 新生赛]base64

用ida64打开然后shift+F12

找到一串base64,盲猜为flag

得到flag

NSSCTF{base_64_NTWQ4ZGDNC7N}

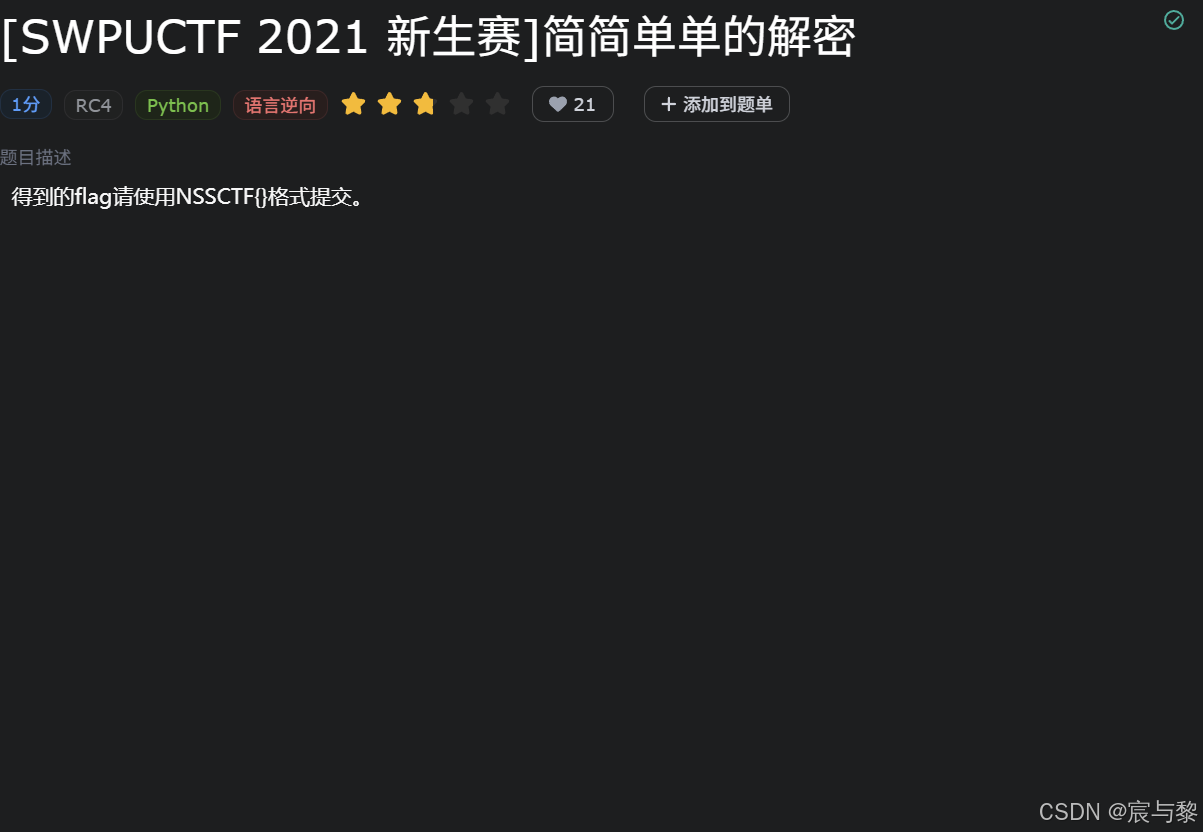

[SWPUCTF 2021 新生赛]简简单单的解密

python

import base64,urllib.parse

key = "HereIsFlagggg"

flag = "xxxxxxxxxxxxxxxxxxx"

s_box = list(range(256))

j = 0

for i in range(256):

j = (j + s_box[i] + ord(key[i % len(key)])) % 256

s_box[i], s_box[j] = s_box[j], s_box[i]

res = []

i = j = 0

for s in flag:

i = (i + 1) % 256

j = (j + s_box[i]) % 256

s_box[i], s_box[j] = s_box[j], s_box[i]

t = (s_box[i] + s_box[j]) % 256

k = s_box[t]

res.append(chr(ord(s) ^ k))

cipher = "".join(res)

crypt = (str(base64.b64encode(cipher.encode('utf-8')), 'utf-8'))

enc = str(base64.b64decode(crypt),'utf-8')

enc = urllib.parse.quote(enc)

print(enc)

# enc = %C2%A6n%C2%87Y%1Ag%3F%C2%A01.%C2%9C%C3%B7%C3%8A%02%C3%80%C2%92W%C3%8C%C3%BA看起来是一个 RC4 加密的变种,加密后的结果又经过了一层编码处理。

代码的逻辑是:

-

用

key = "HereIsFlagggg"初始化 RC4 的 S 盒 -

对

flag进行 RC4 加密 -

将加密结果 base64 编码,再 base64 解码(这一步似乎没有实际作用)

-

最后进行 URL 编码

要解密,我们需要逆向这个过程:

python

import urllib.parse

enc = "%C2%A6n%C2%87Y%1Ag%3F%C2%A01.%C2%9C%C3%B7%C3%8A%02%C3%80%C2%92W%C3%8C%C3%BA"

# 1. URL解码得到原始密文字符串

cipher_str = urllib.parse.unquote(enc)

# 2. 将字符串转换为字节(这就是密文字节)

cipher_bytes = cipher_str.encode('latin-1') # 使用 latin-1 保持字节不变

print(f"密文字节: {cipher_bytes}")

# 3. RC4解密

key = "HereIsFlagggg"

s_box = list(range(256))

j = 0

for i in range(256):

j = (j + s_box[i] + ord(key[i % len(key)])) % 256

s_box[i], s_box[j] = s_box[j], s_box[i]

i = j = 0

flag_bytes = []

for b in cipher_bytes:

i = (i + 1) % 256

j = (j + s_box[i]) % 256

s_box[i], s_box[j] = s_box[j], s_box[i]

t = (s_box[i] + s_box[j]) % 256

k = s_box[t]

flag_bytes.append(b ^ k)

flag = bytes(flag_bytes).decode('utf-8')

print(f"flag: {flag}")运行后flag为

NSSCTF{REAL_EZ_RC4}

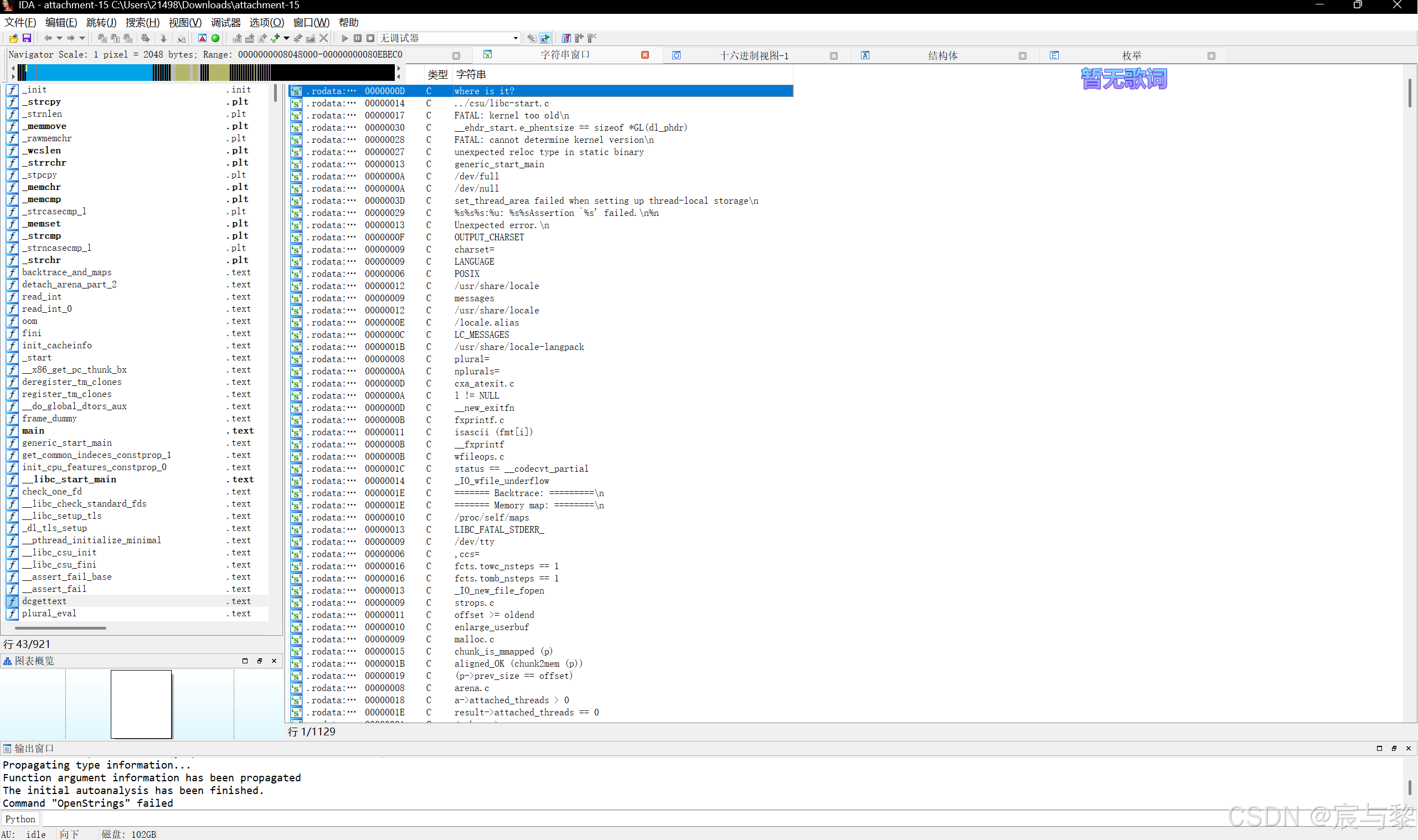

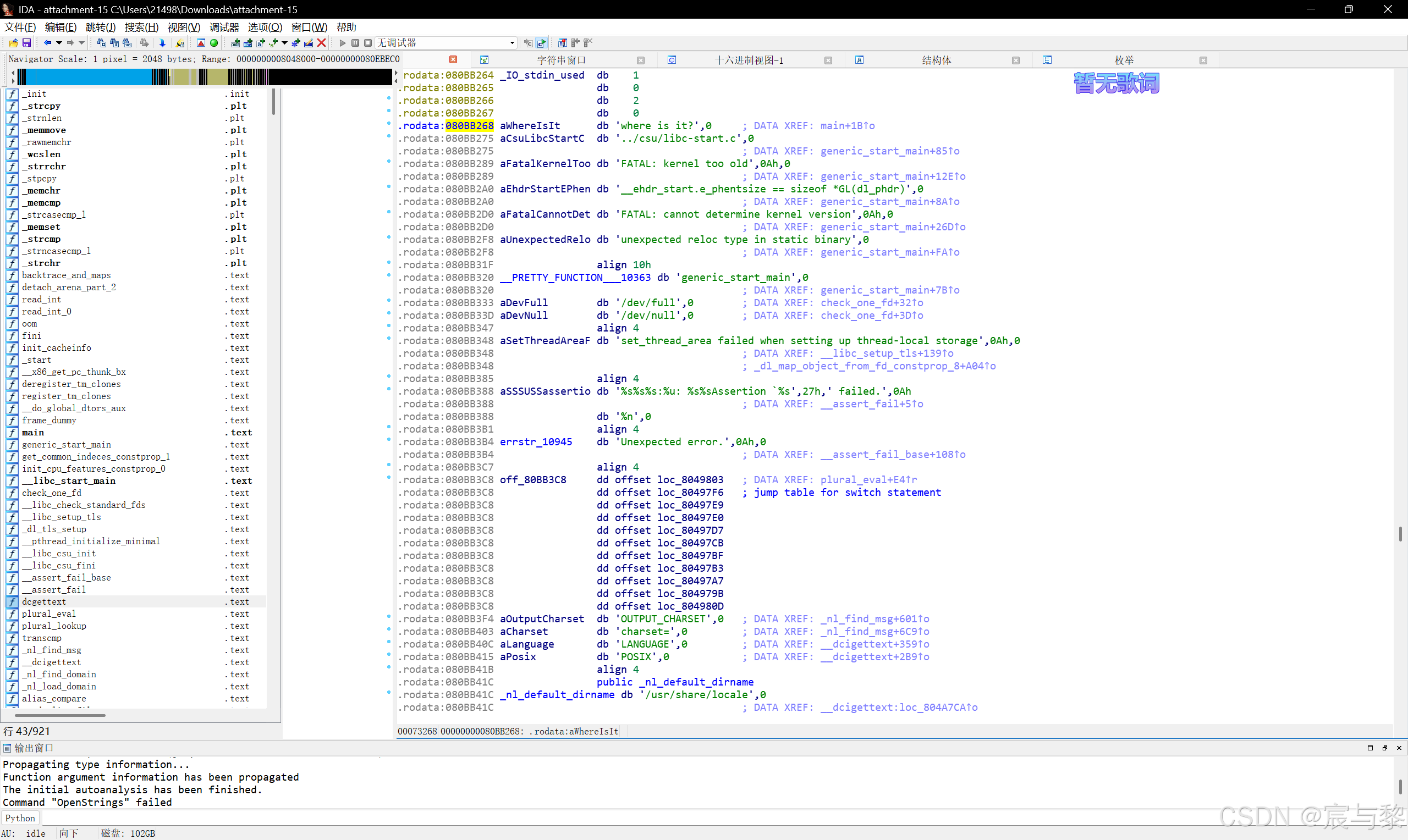

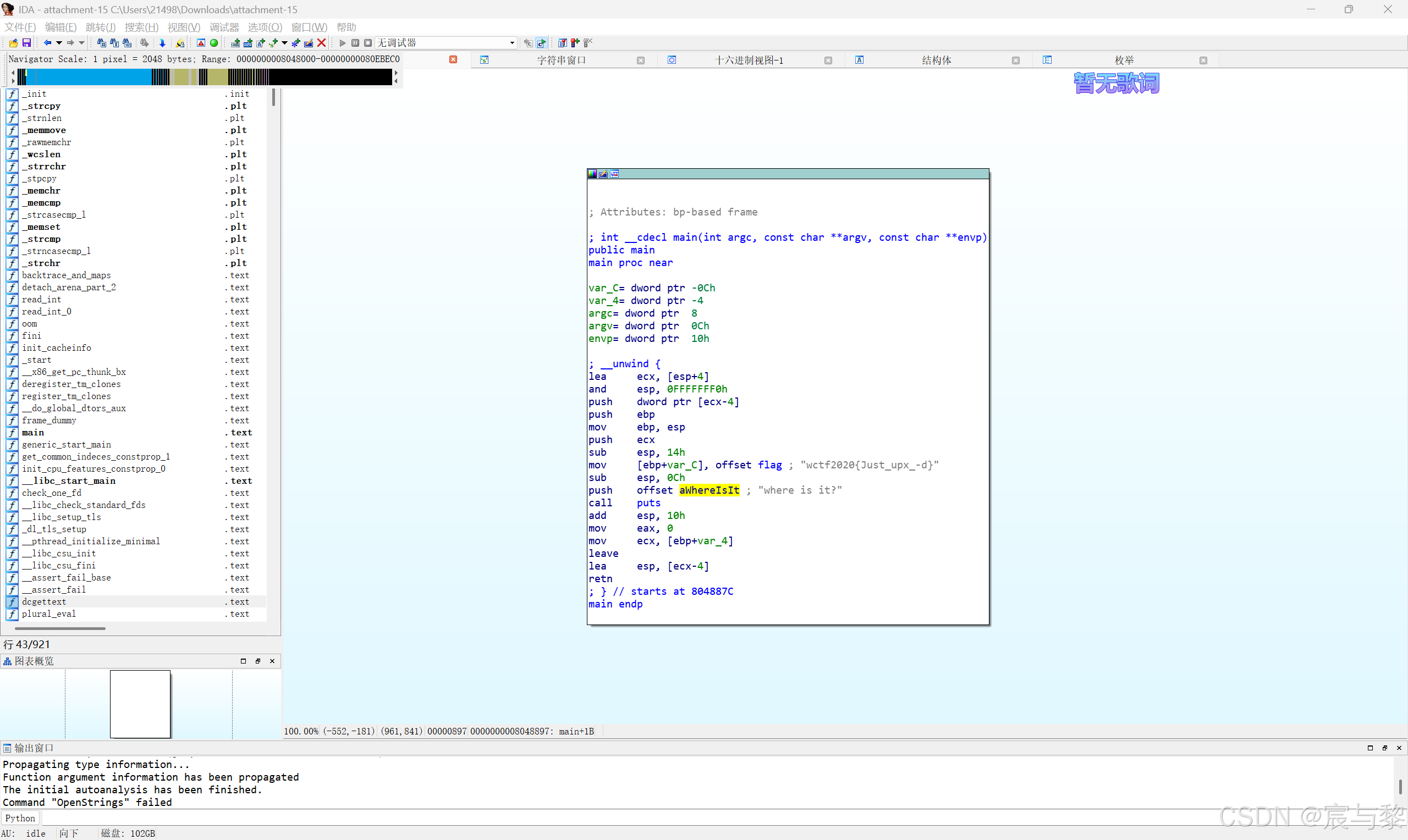

[WUSTCTF 2020]level2

首先我们用脱壳工具去壳(upx)

用ida64打开找到 where is it?点进去

ctrl+x进入找到flag

最后flag为

NSSCTF{Just_upx_-d}

[HUBUCTF 2022 新生赛]simple_RE

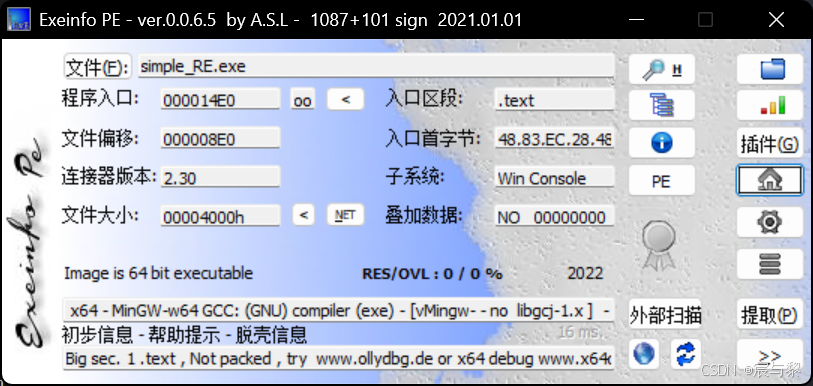

用Ex查一下发现是64位

用ida64

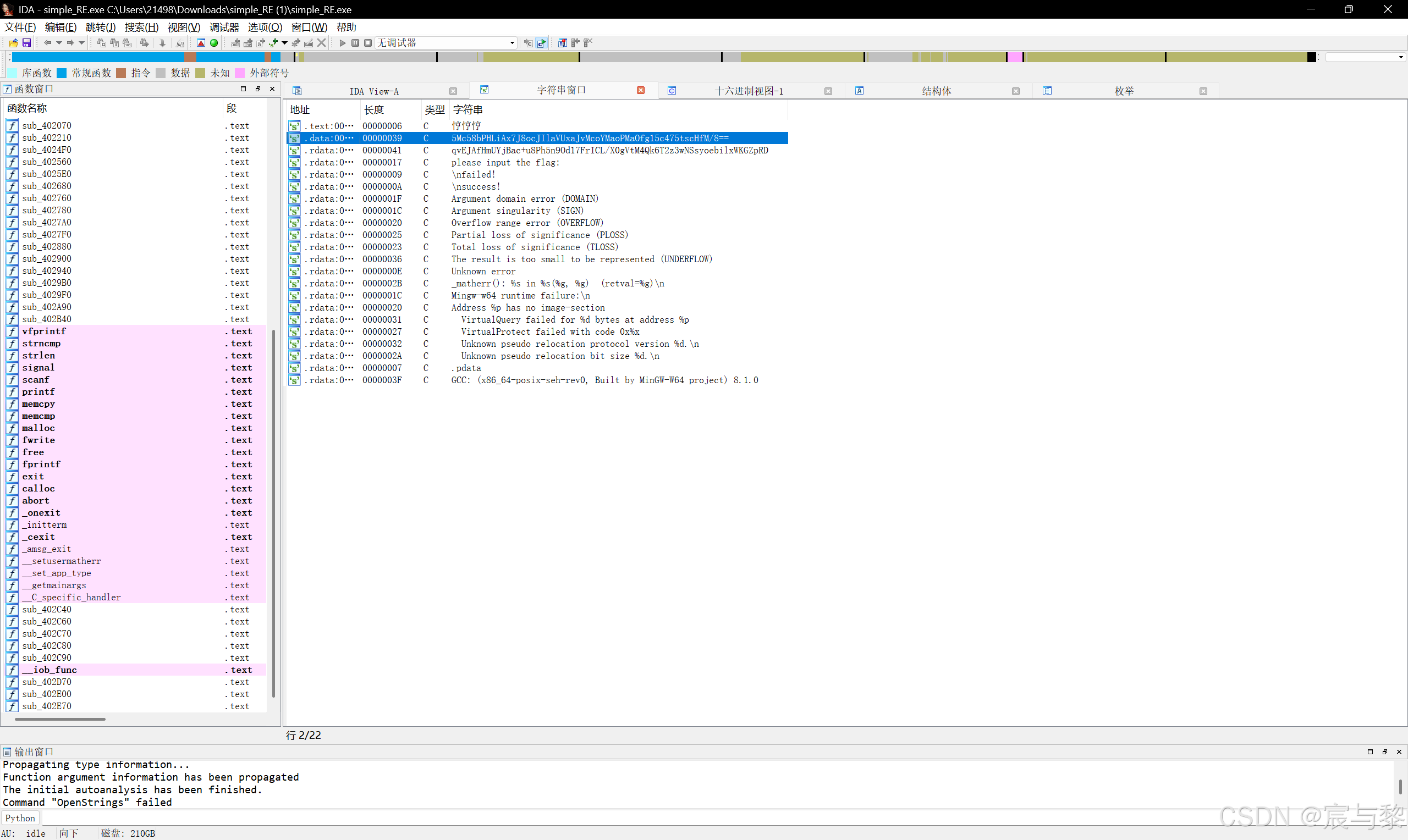

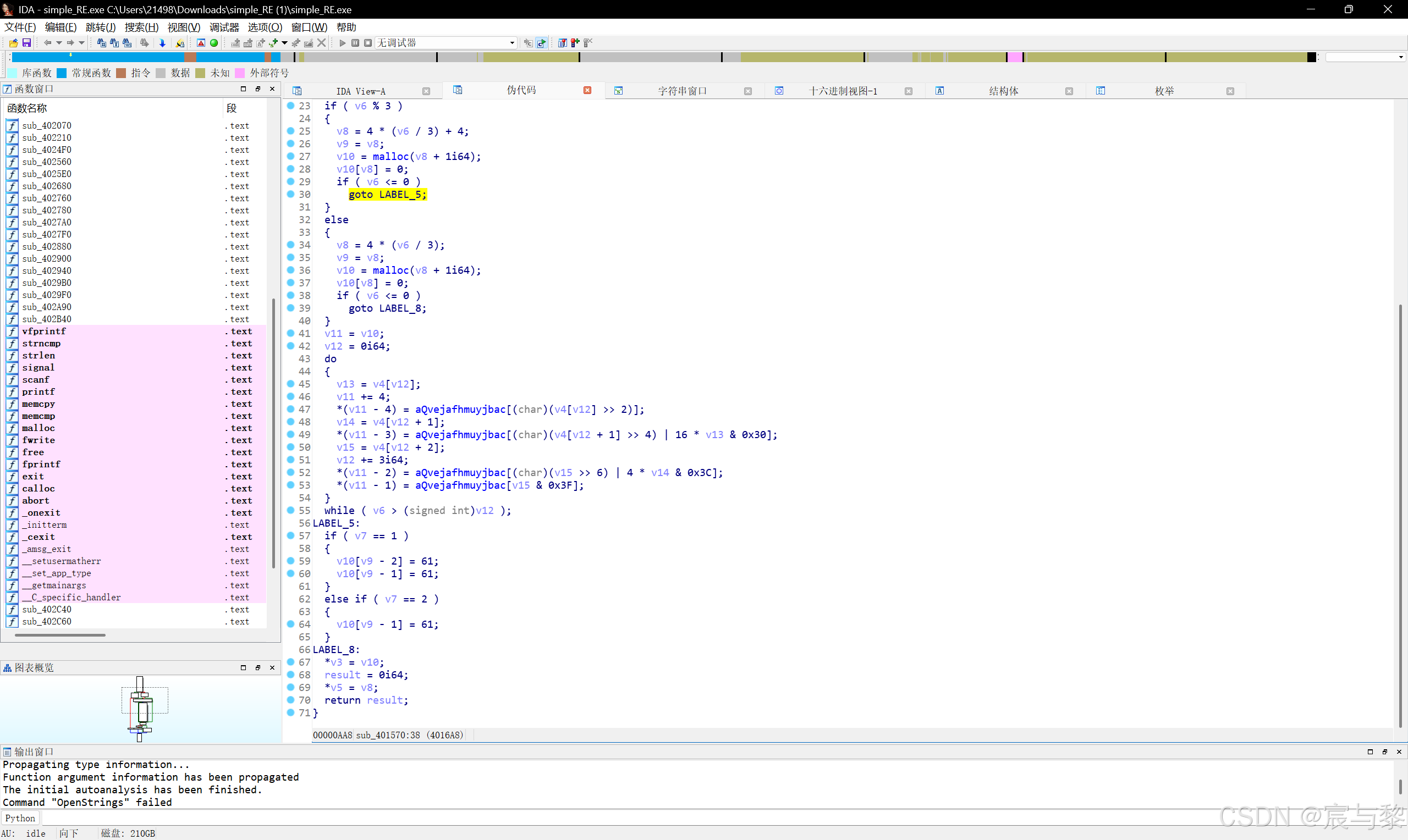

打开找到base64(换位的)并打开伪代码发现是base64疑惑

写脚本ing...

python

import base64

# 自定义的 Base64 字符表

custom_charset = "qvEJAfHmUYjBac+u8Ph5n9Od17FrICL/X0gVtM4Qk6T2z3wNSsyoebilxWKGZpRD"

standard_charset = "ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz0123456789+/"

# 要解码的字符串

encoded_str = "5Mc58bPHLiAx7J8ocJIlaVUxaJvMcoYMaoPMaOfg15c475tscHfM/8=="

# 创建翻译表

trans_table = str.maketrans(custom_charset, standard_charset)

# 将自定义编码转换为标准 Base64

standard_b64 = encoded_str.translate(trans_table)

# 解码

decoded_bytes = base64.b64decode(standard_b64)

print("解码结果:")

print(decoded_bytes.decode('utf-8', errors='ignore'))运行后flag为

NSSCTF{a8d4347722800e72e34e1aba3fe914ae}

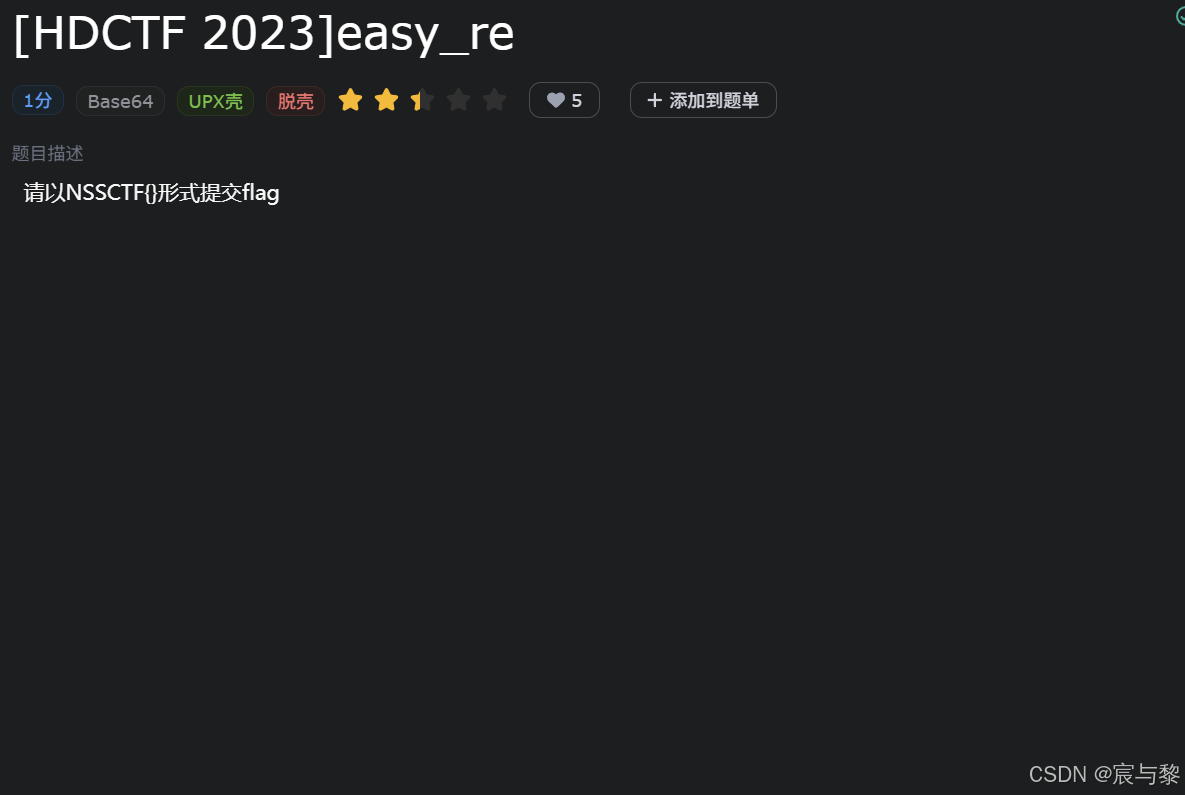

[HDCTF 2023]easy_re

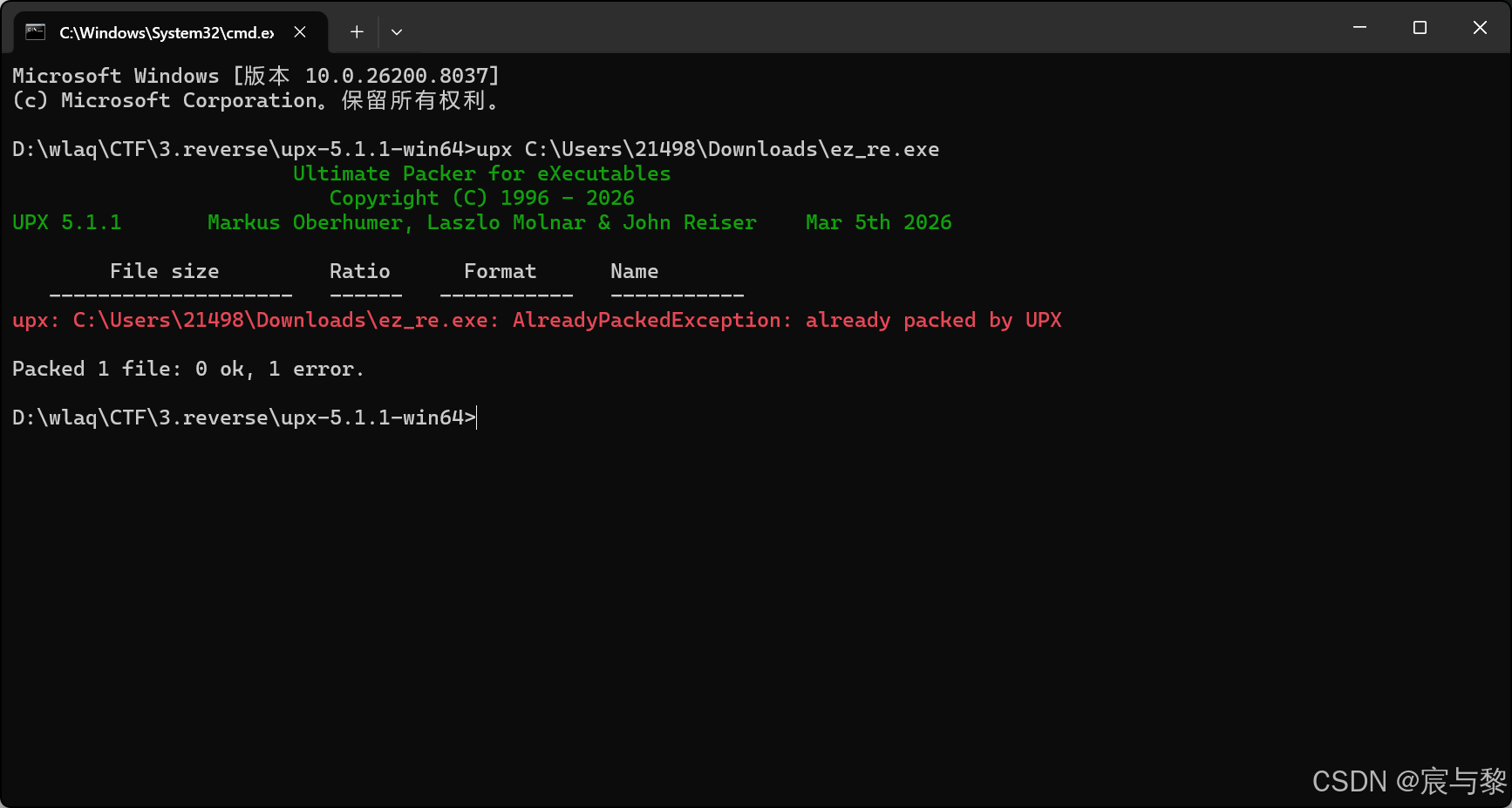

有壳啊,用 upx 去一下壳

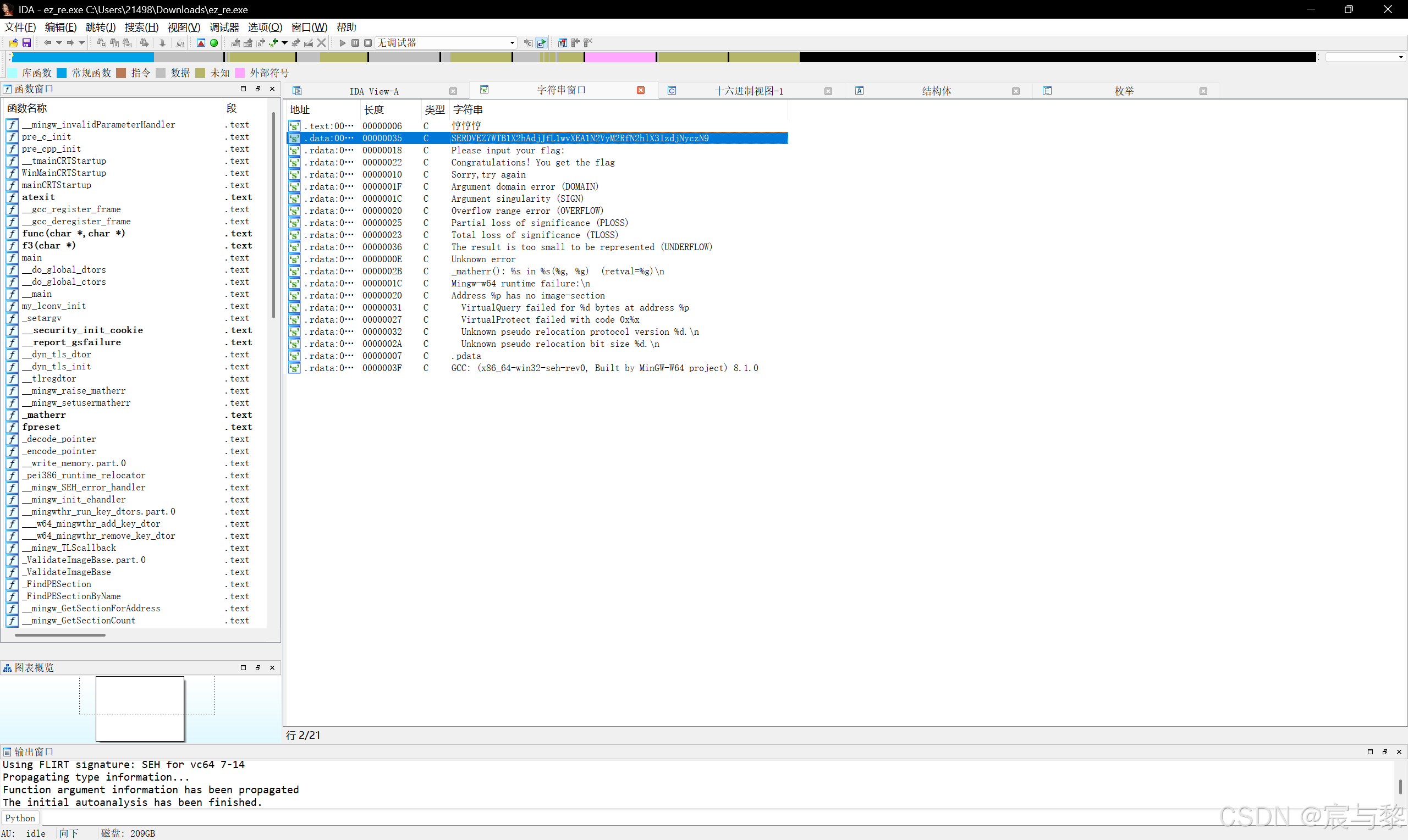

再用ida64打开找到一串·base64

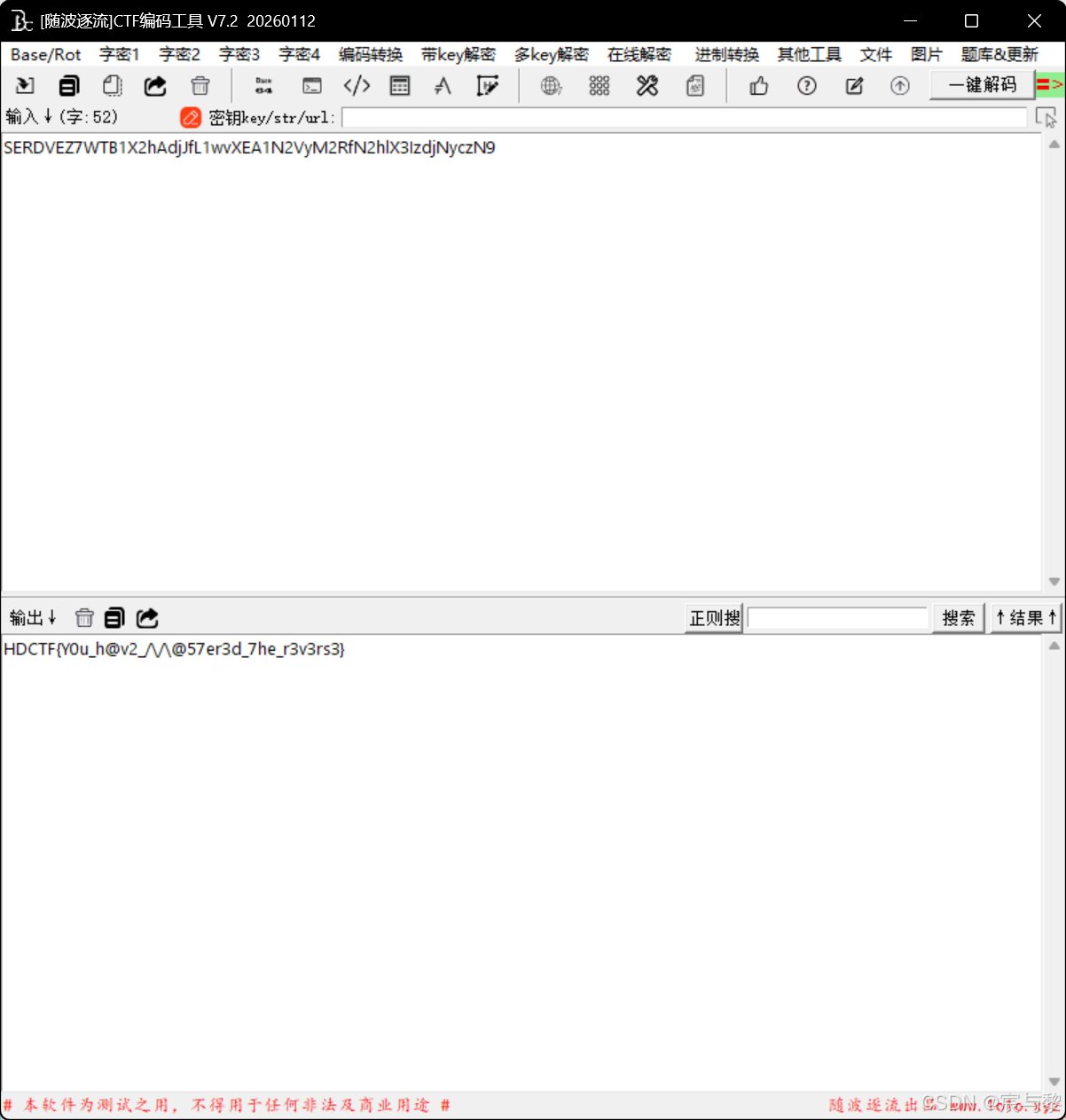

解码后获得flag

最后flag为

HDCTF{Y0u_h@v2_/\/\@57er3d_7he_r3v3rs3}

总结

无😝