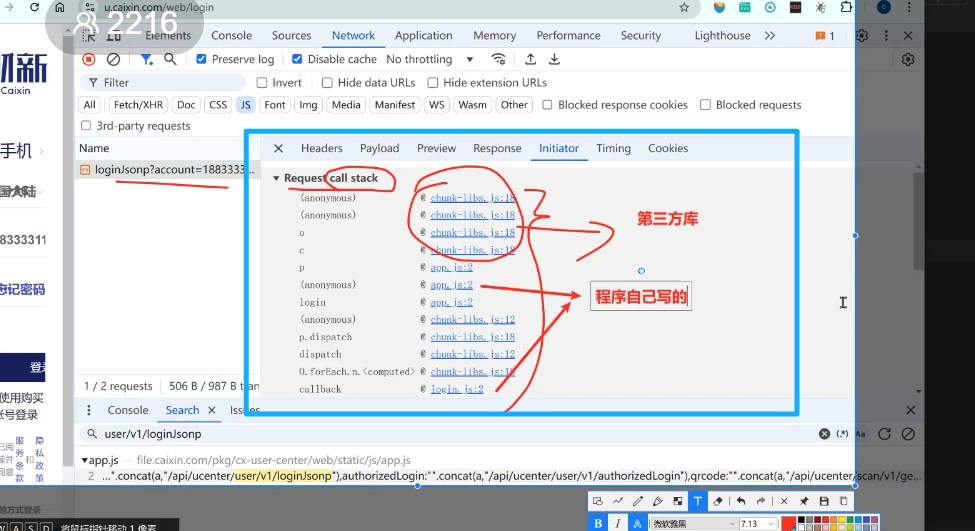

通过url,并不能很好定位!所以后面使用initialtor启动器来定位!

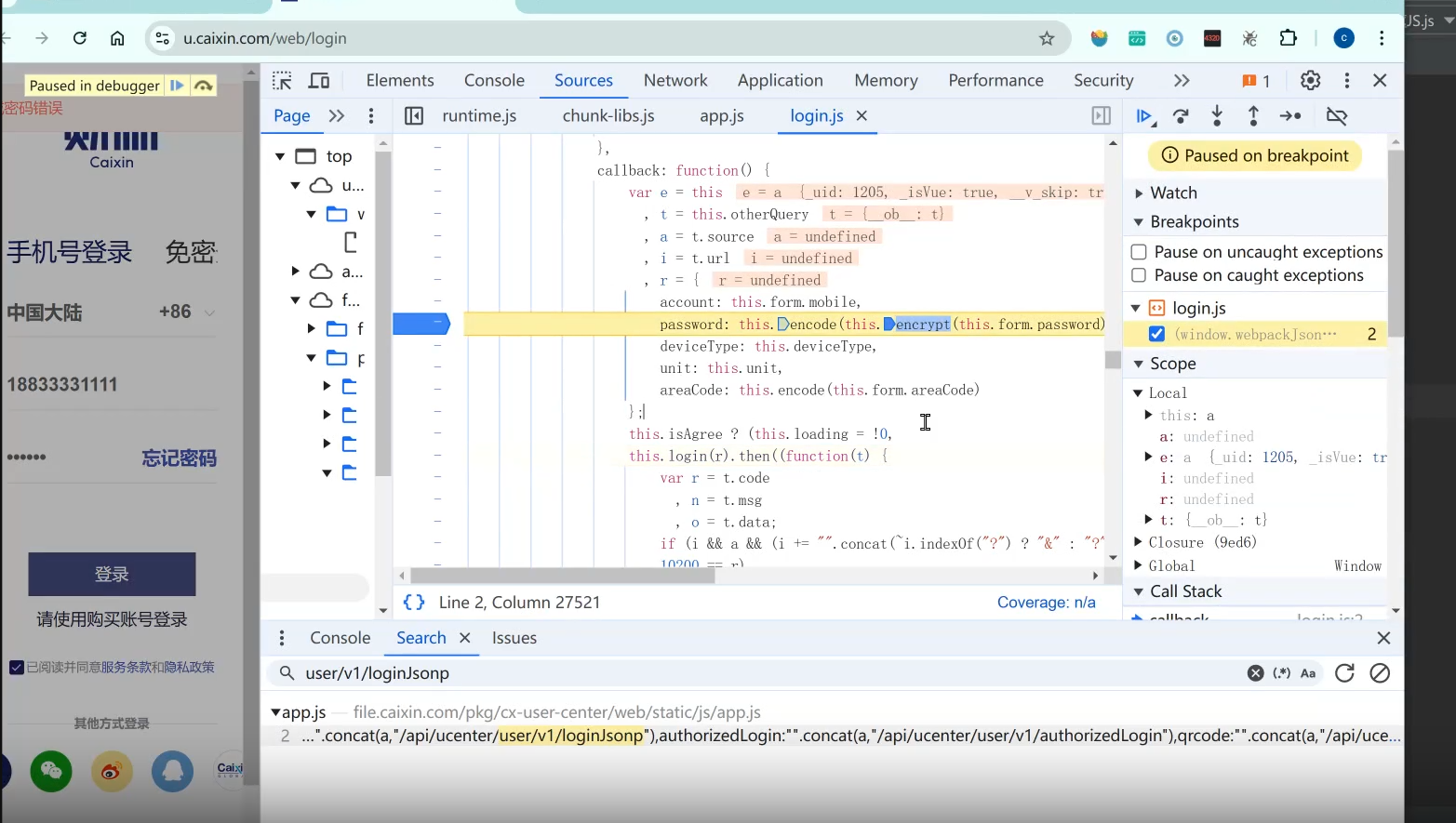

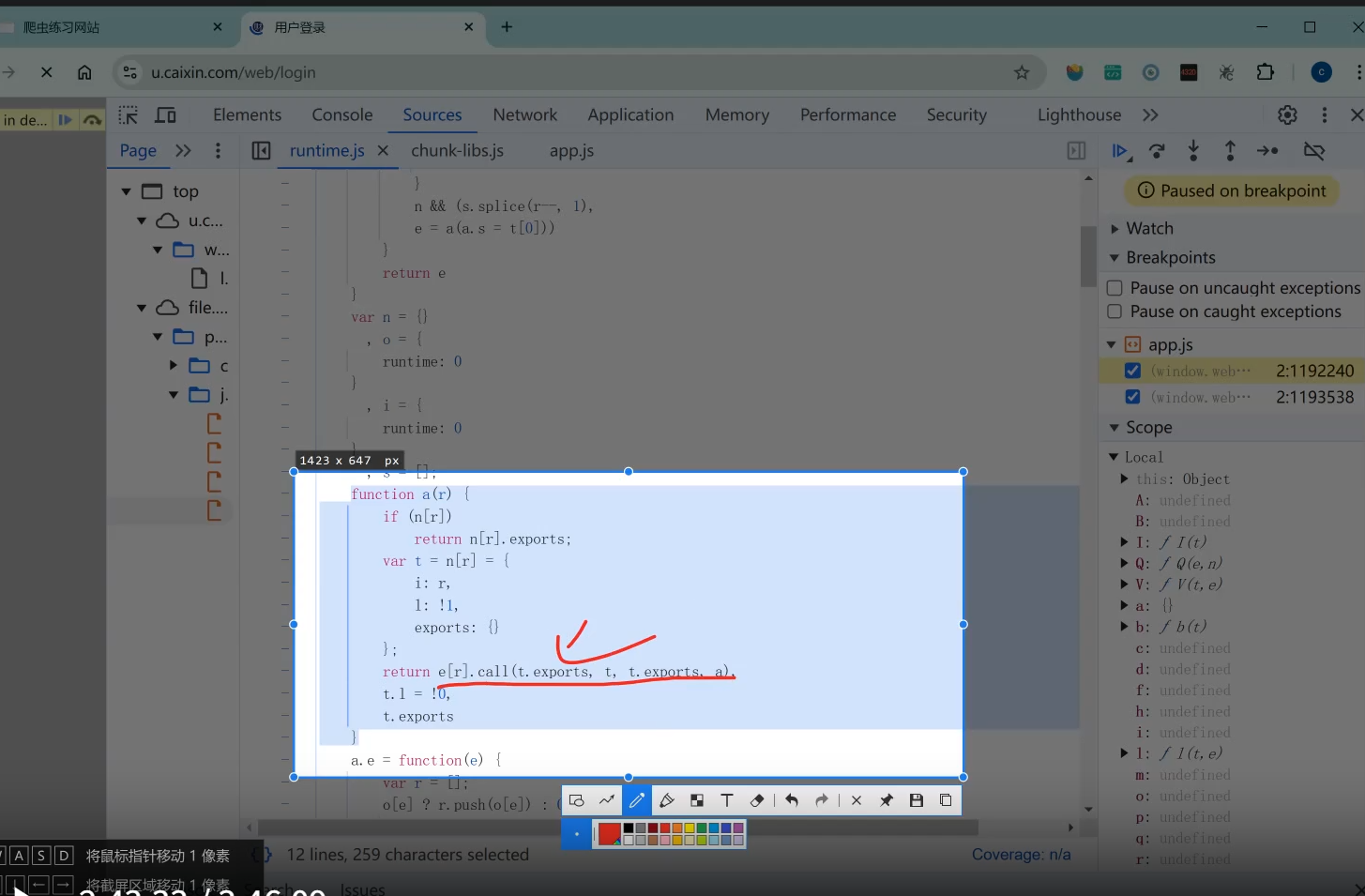

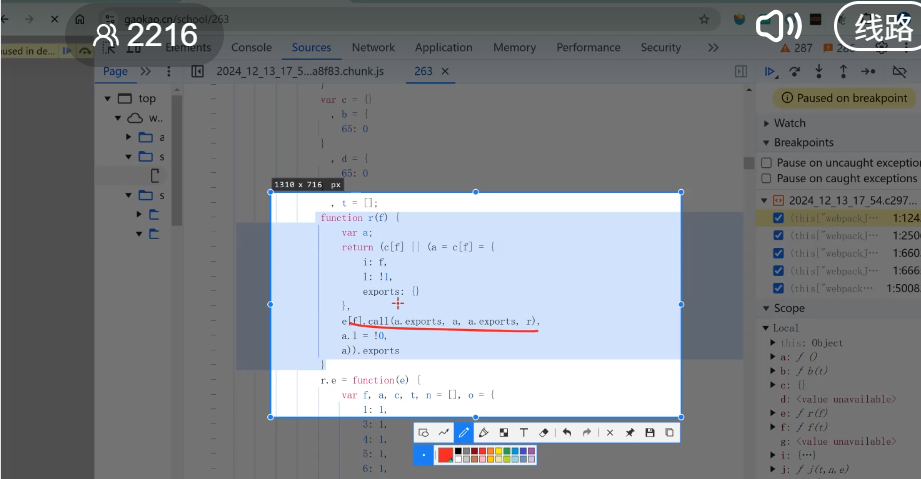

最后定位到这里!

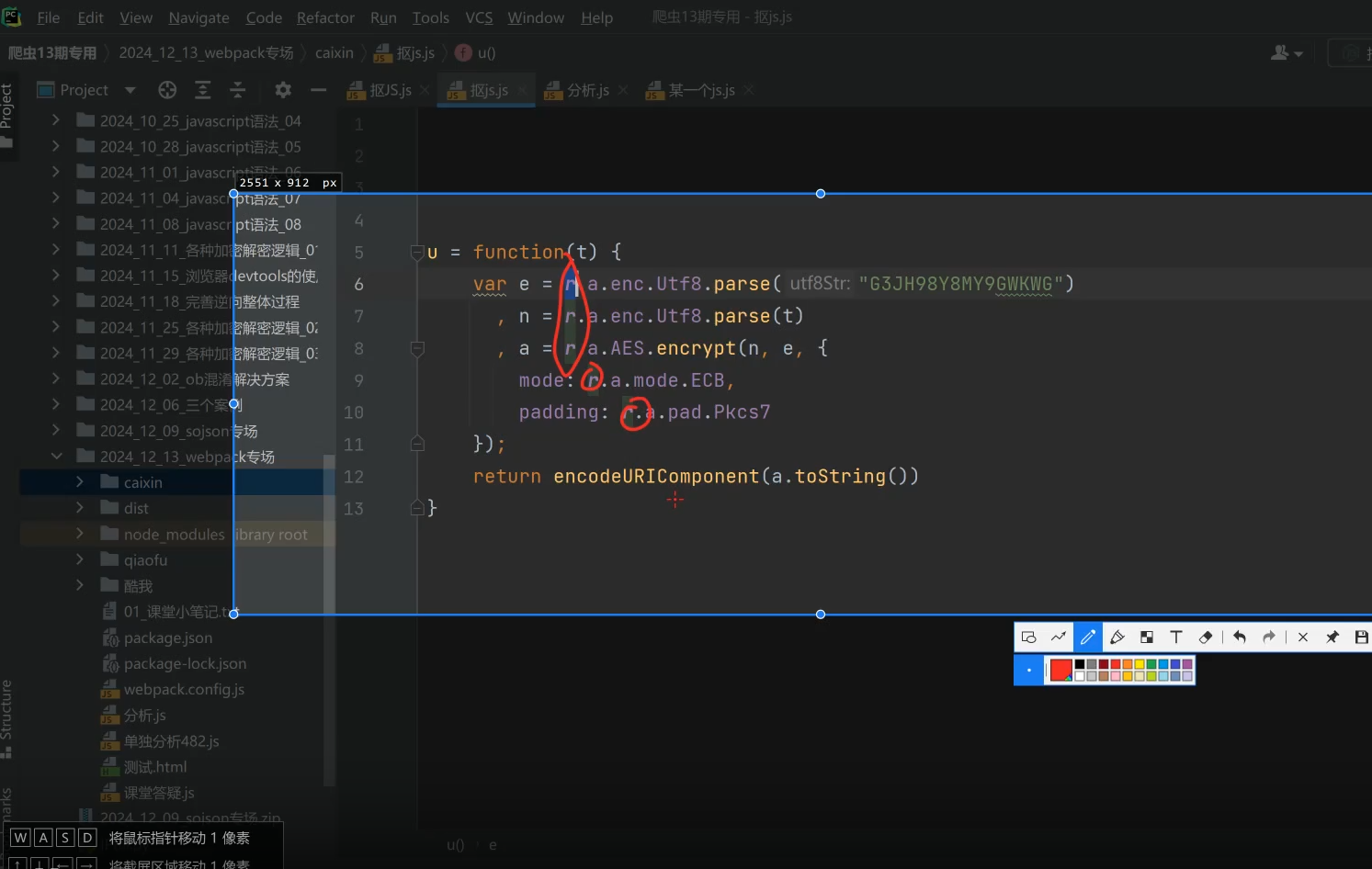

encode只是对url做一定的处理,还不是加密。所以加密在encrypt里面,然后点进去看看

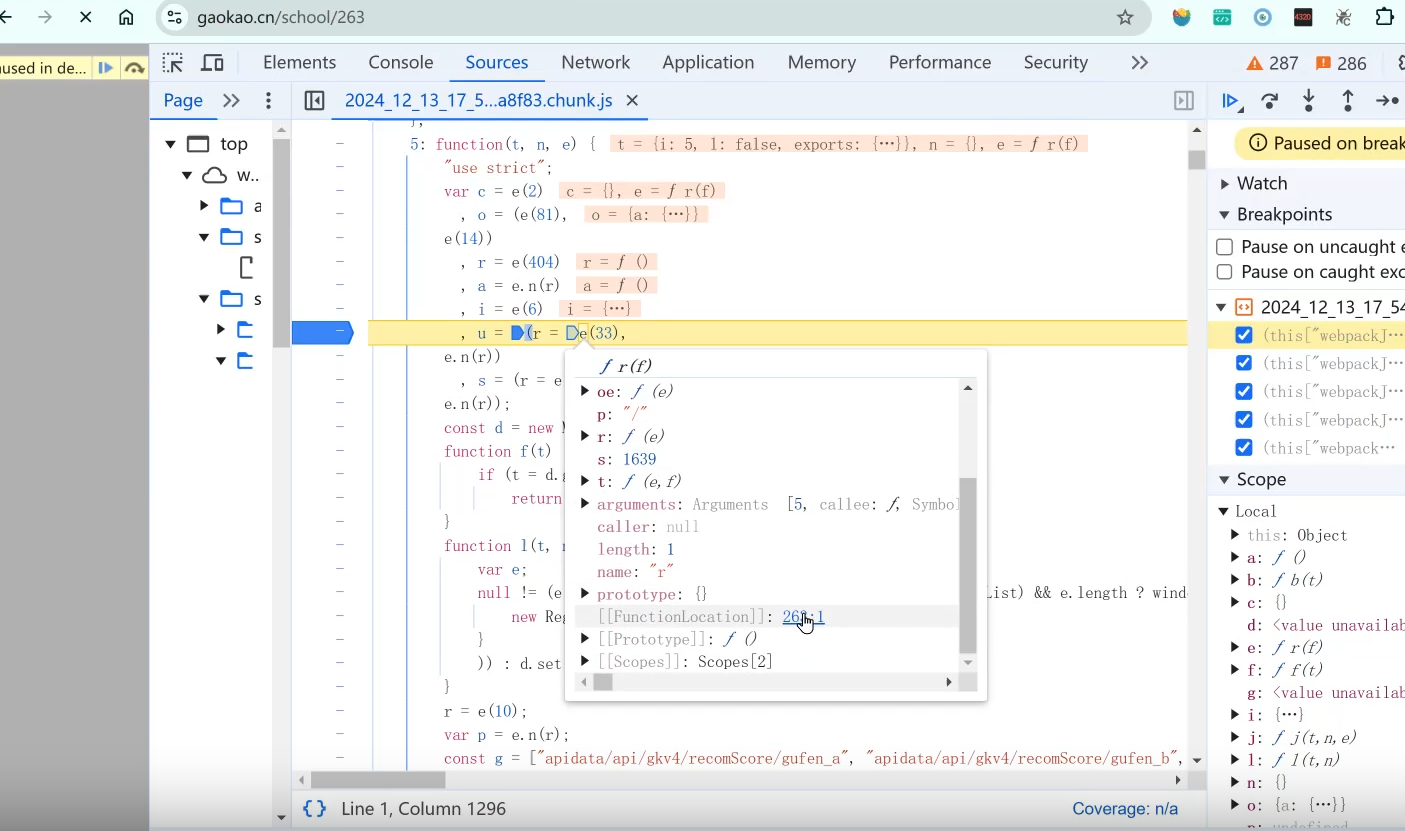

发现缺r

我们不能直接鼠标滑上去,点击进去追踪到,而是要要在本来的地方滑上去看看r

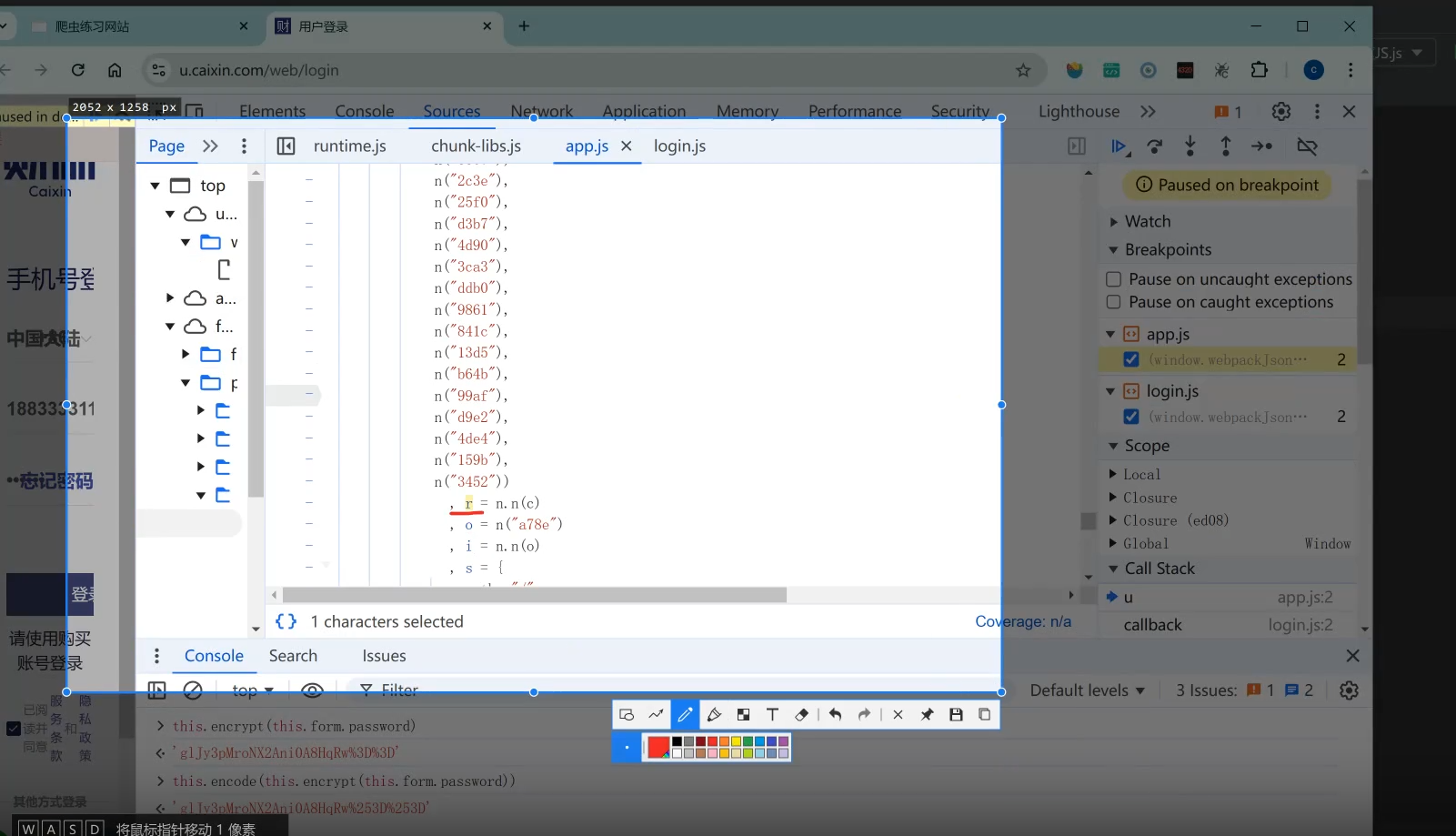

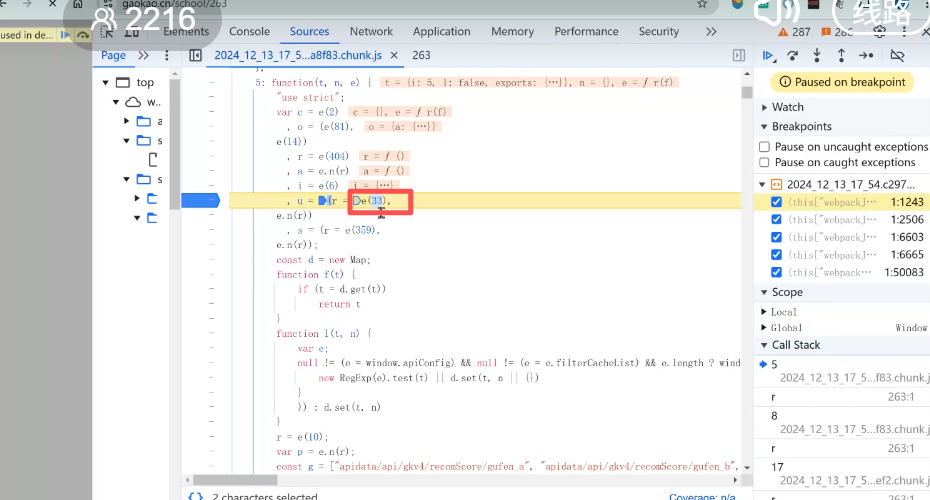

这样追踪n即可!

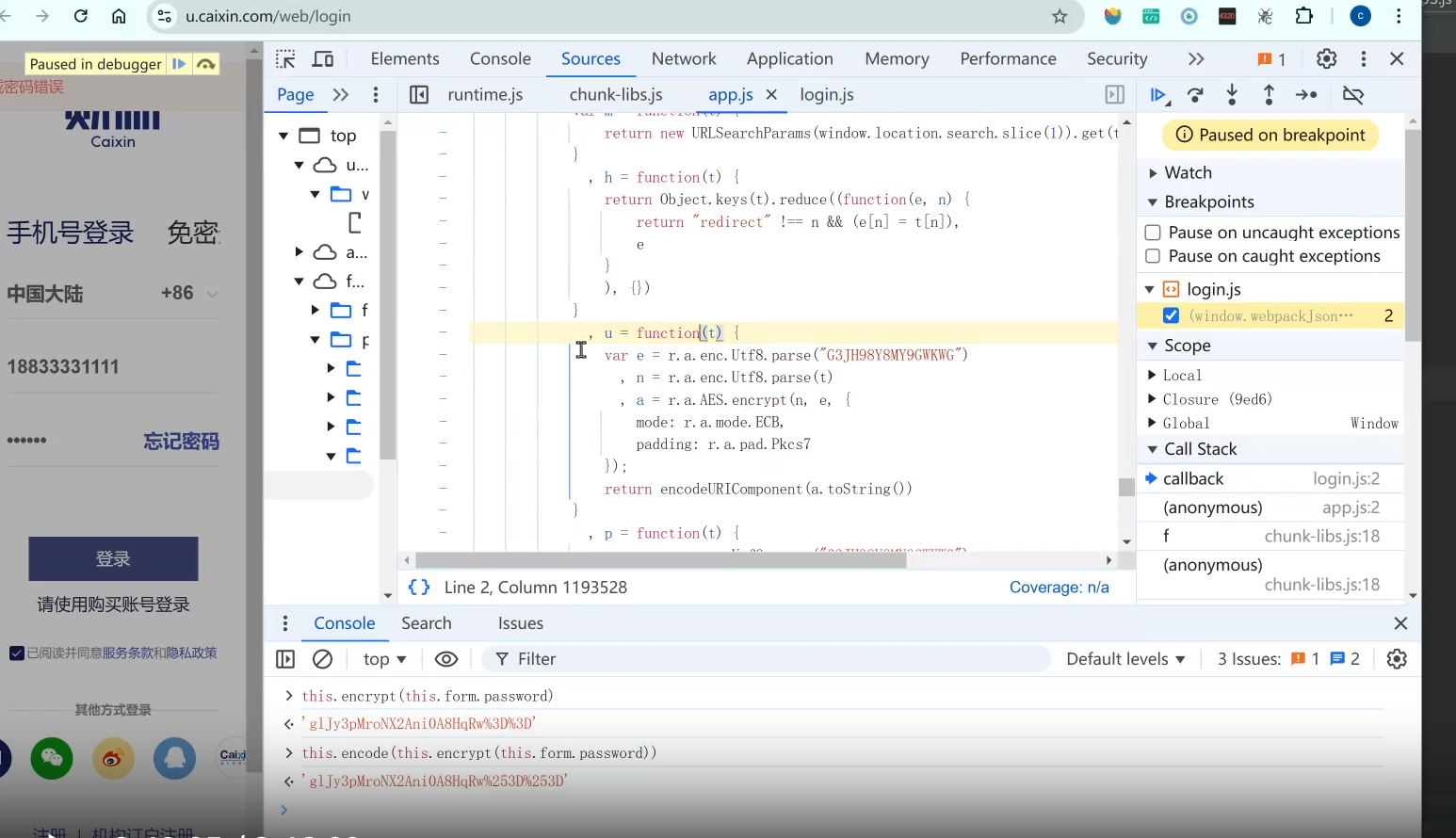

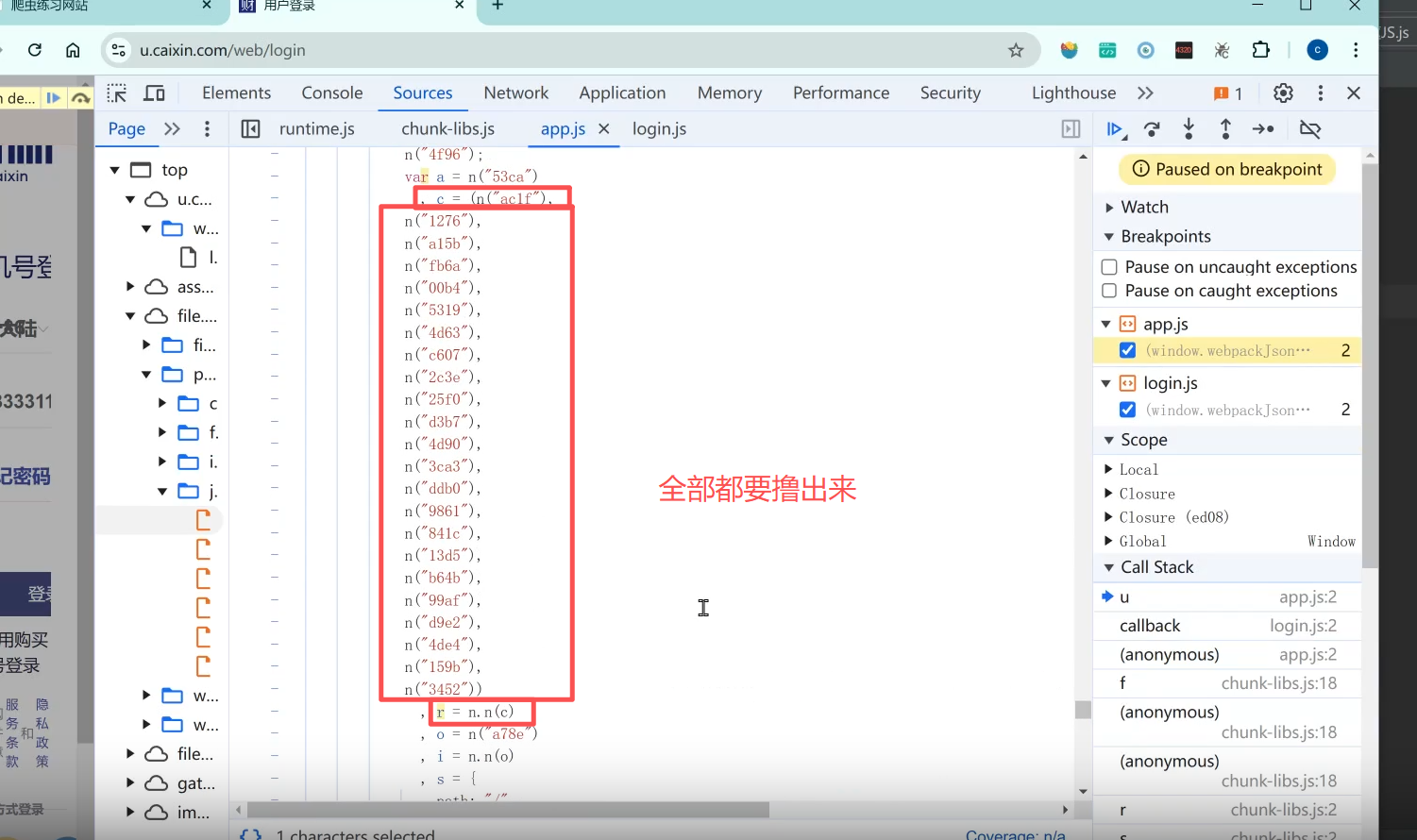

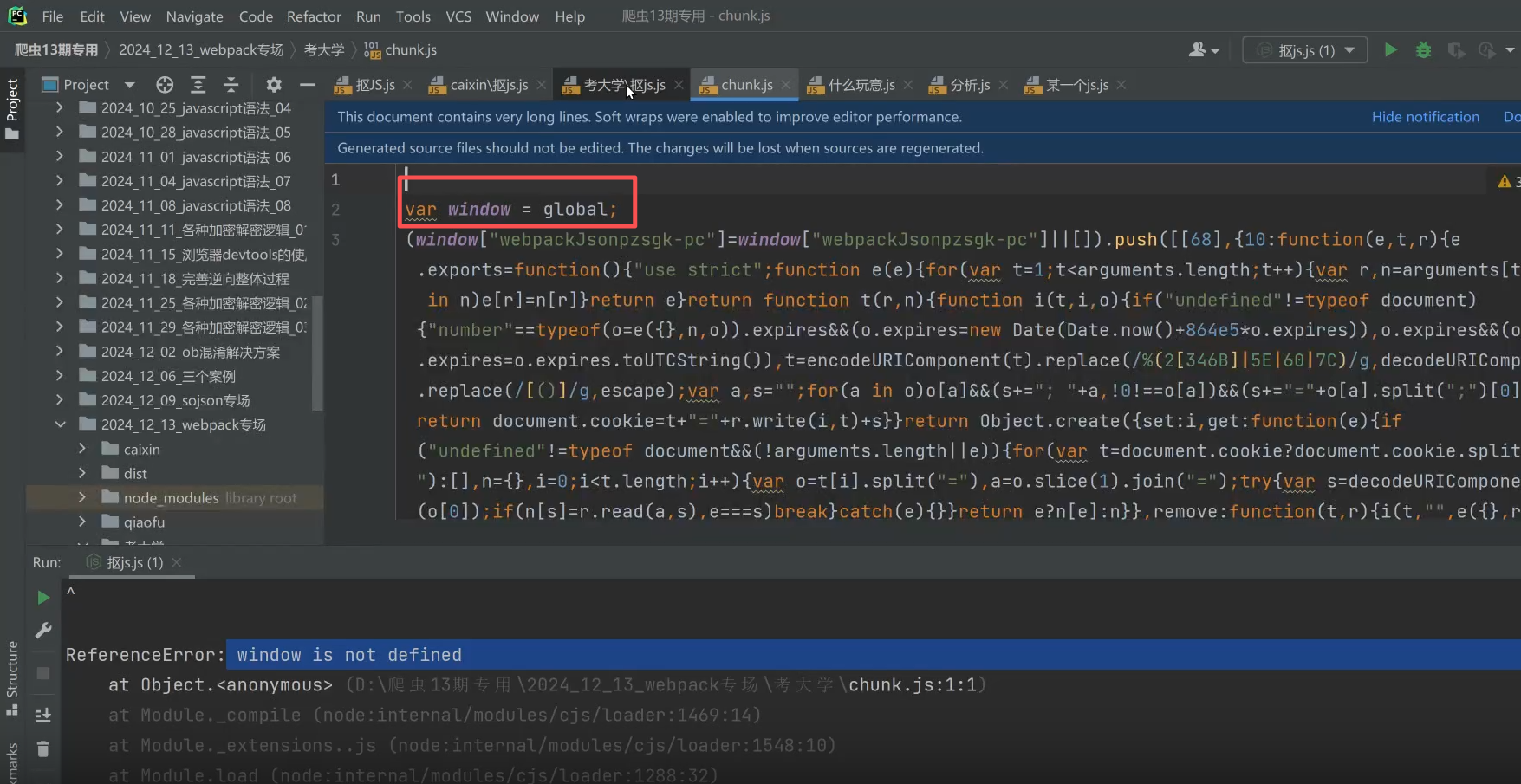

然后将如上这个包括a加载器以内的全部撸出来!然后其他代码注释掉,直接运行加载器看能否顺利运行!

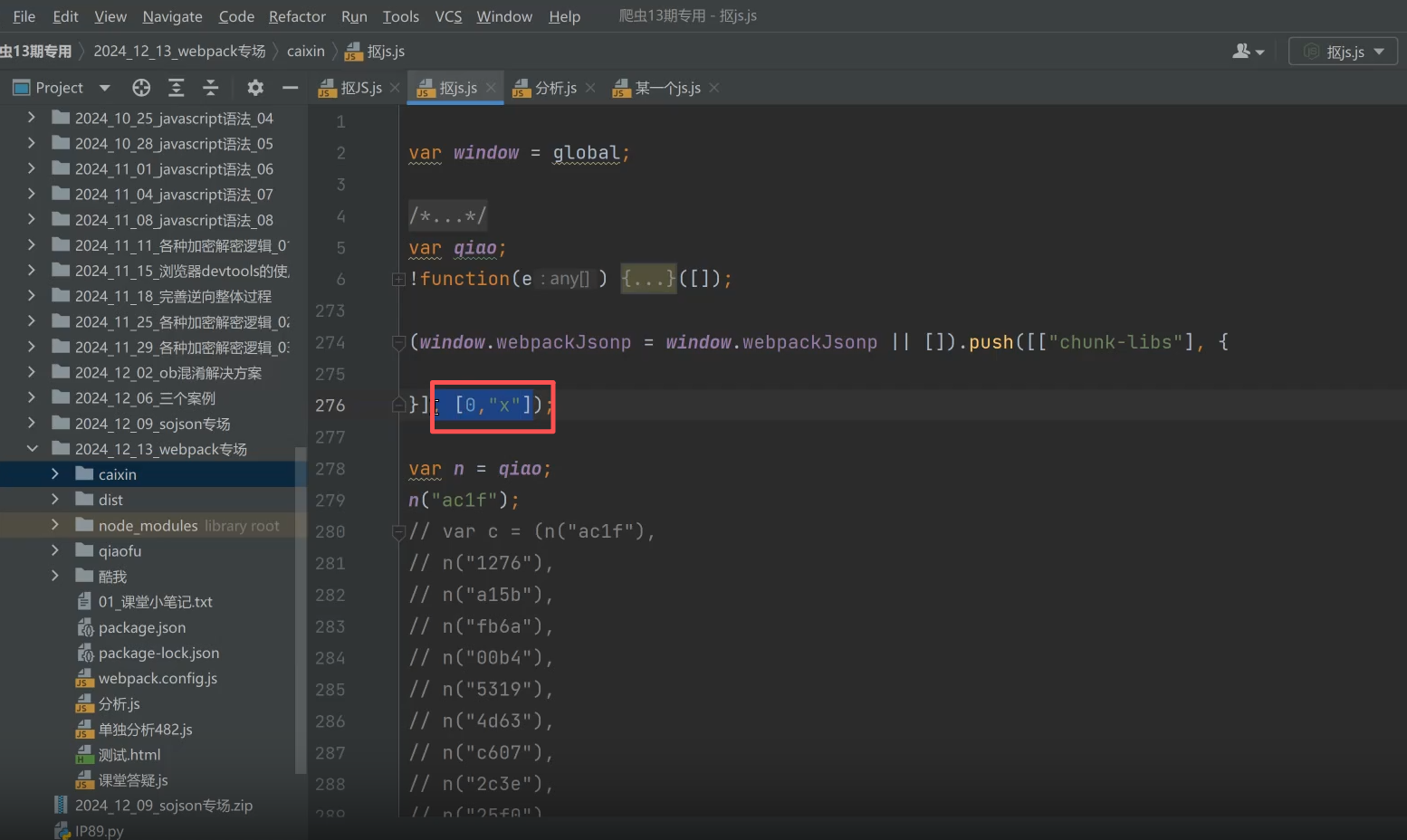

【注意】加载器如果后面有什么0,xxxxx,它会将中括号里面的东西运行!导致缺库,所以我们可以直接删掉后面的内容即可。而且这段代码只有执行的时候才加载,我们可以直接将缺少的库直接放进去即可!

【注意2】不需要的库不要复制进去,因为会有环境检测的风险!

但是我们全部抠出来,这里案例还算通过~

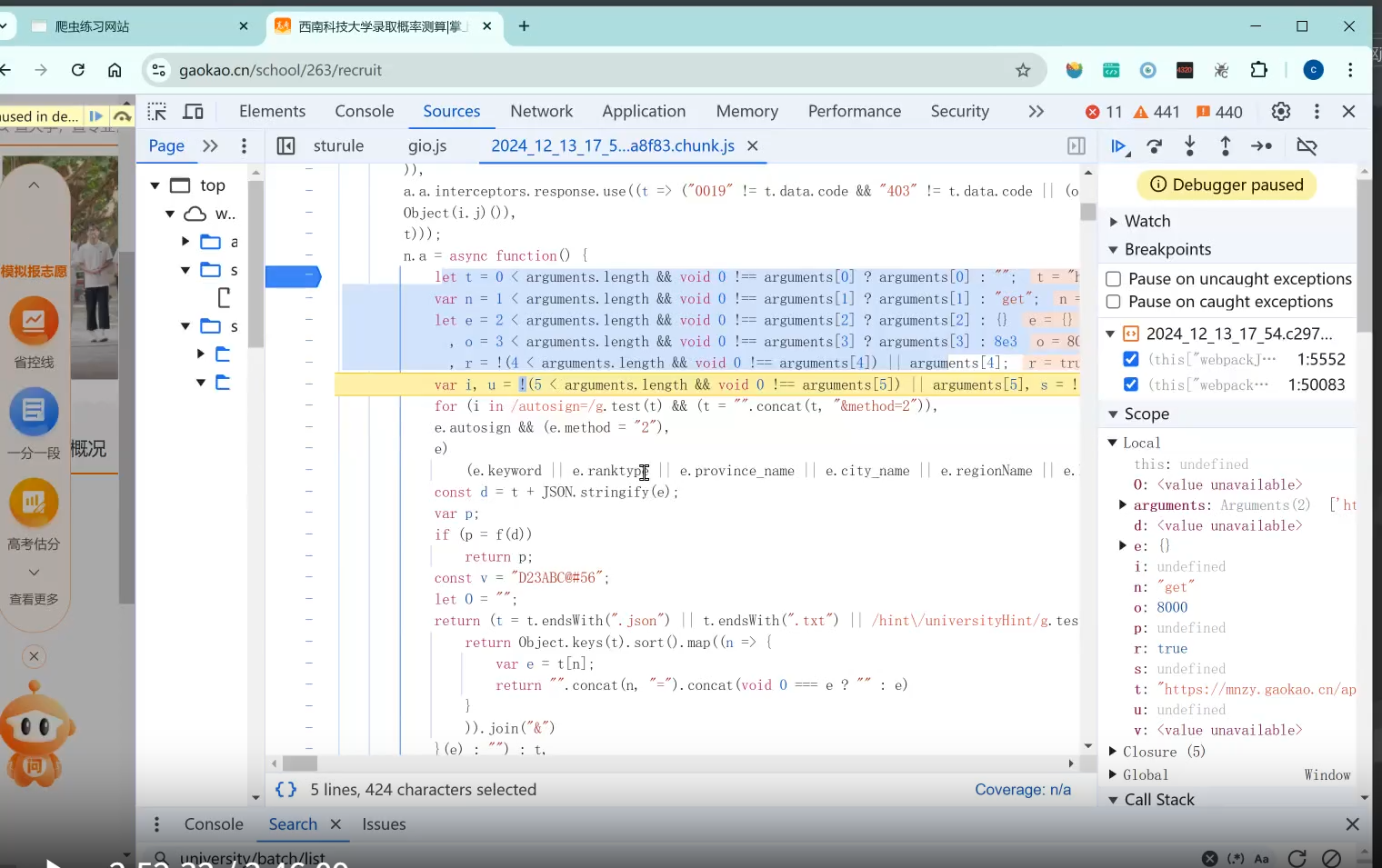

xi南科技大学

通过抓包url找到

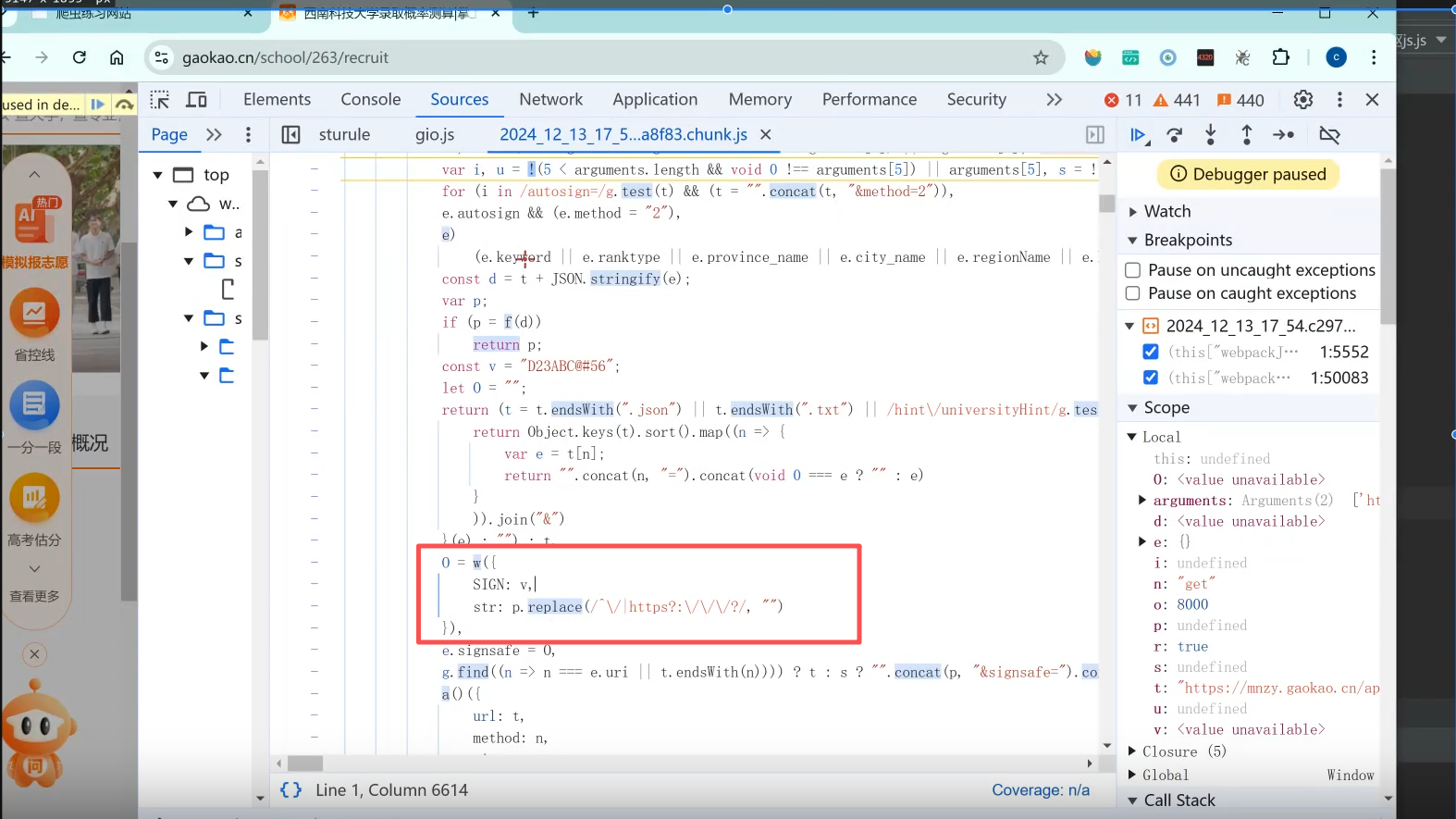

往下滑,sign的值在这里

【注意】这一块并不是点击左边就能断点的,是要刷新才能断点!

然后追踪这个w

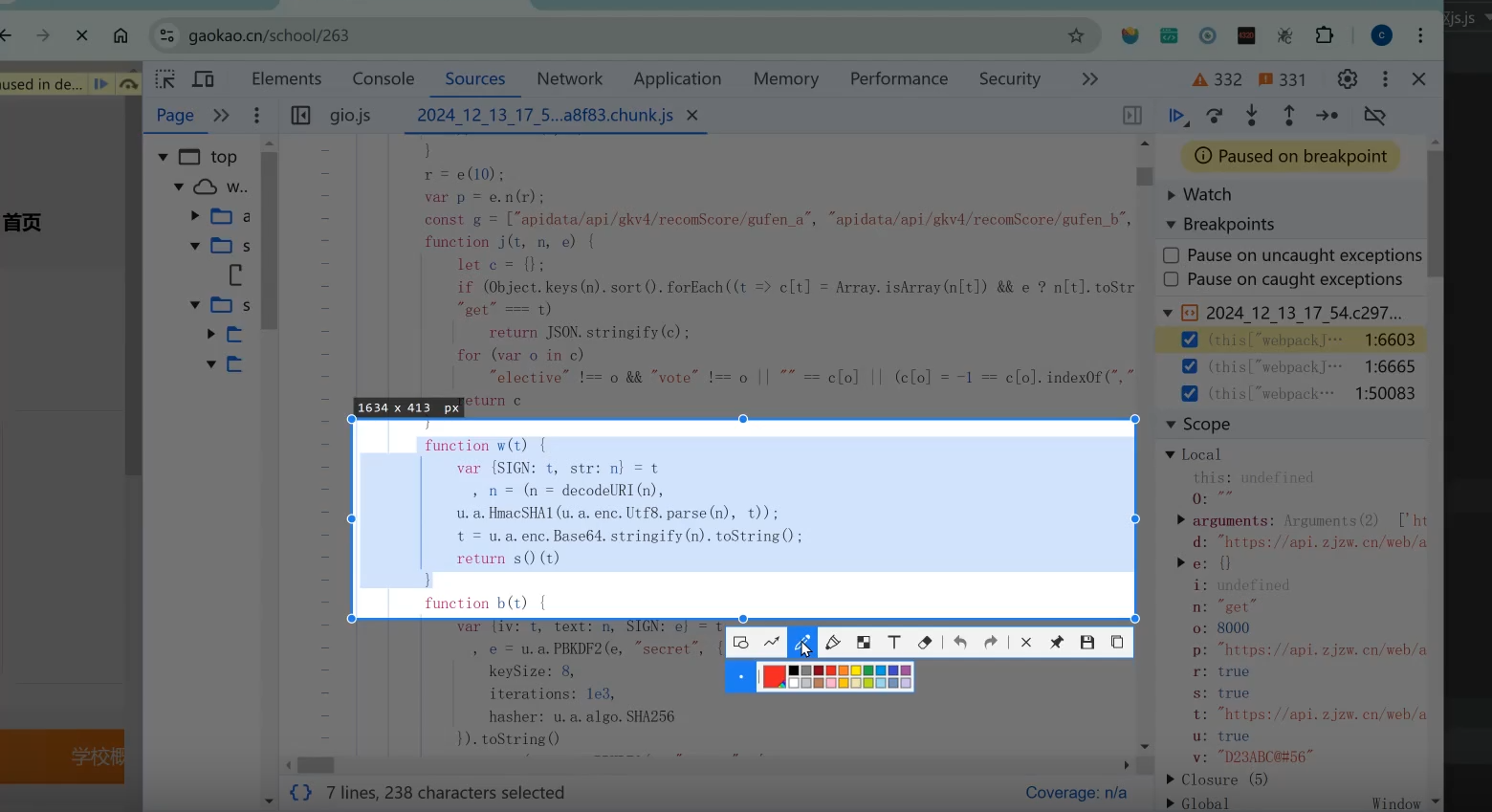

缺少u和s

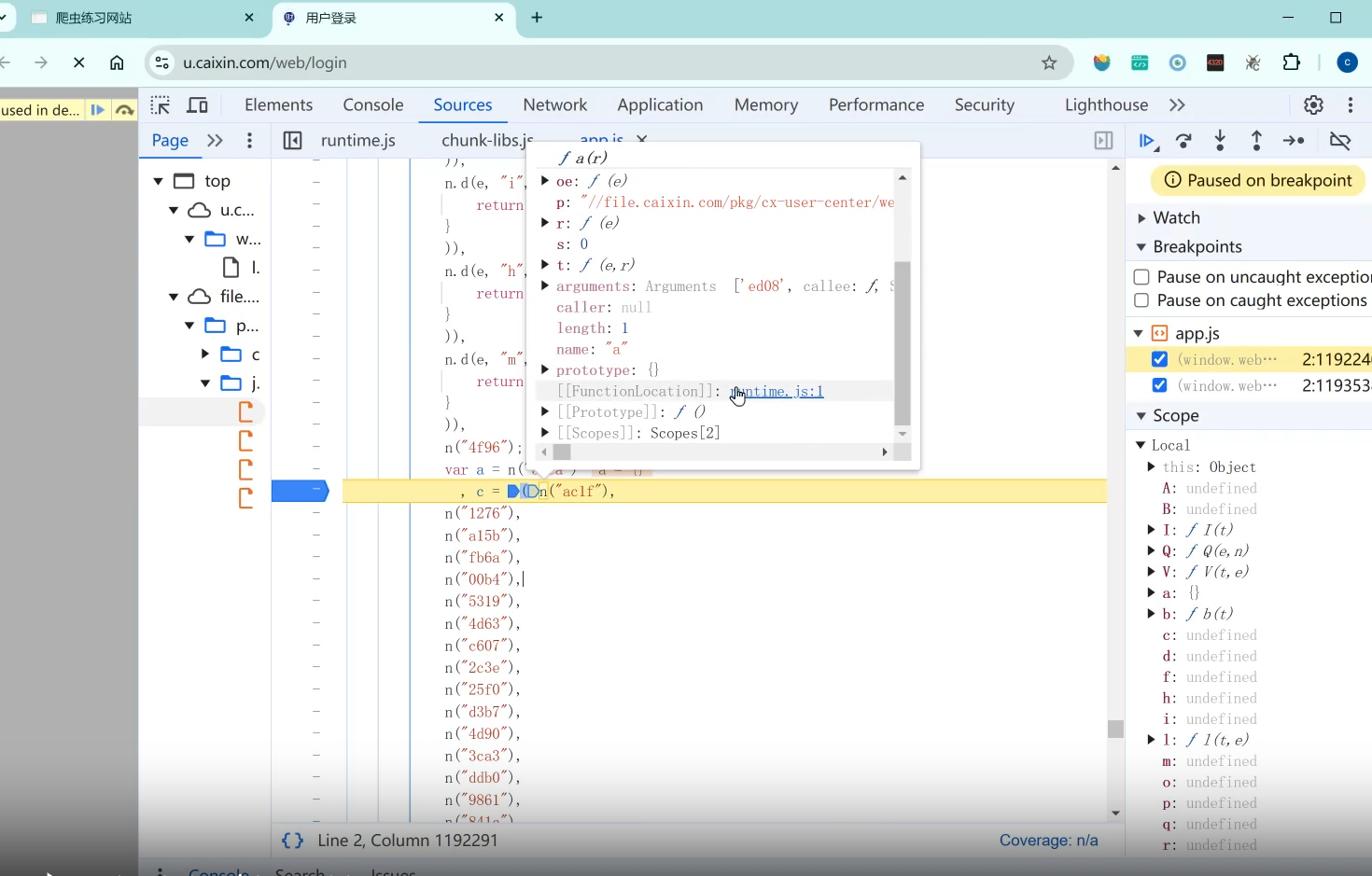

e就是加载器

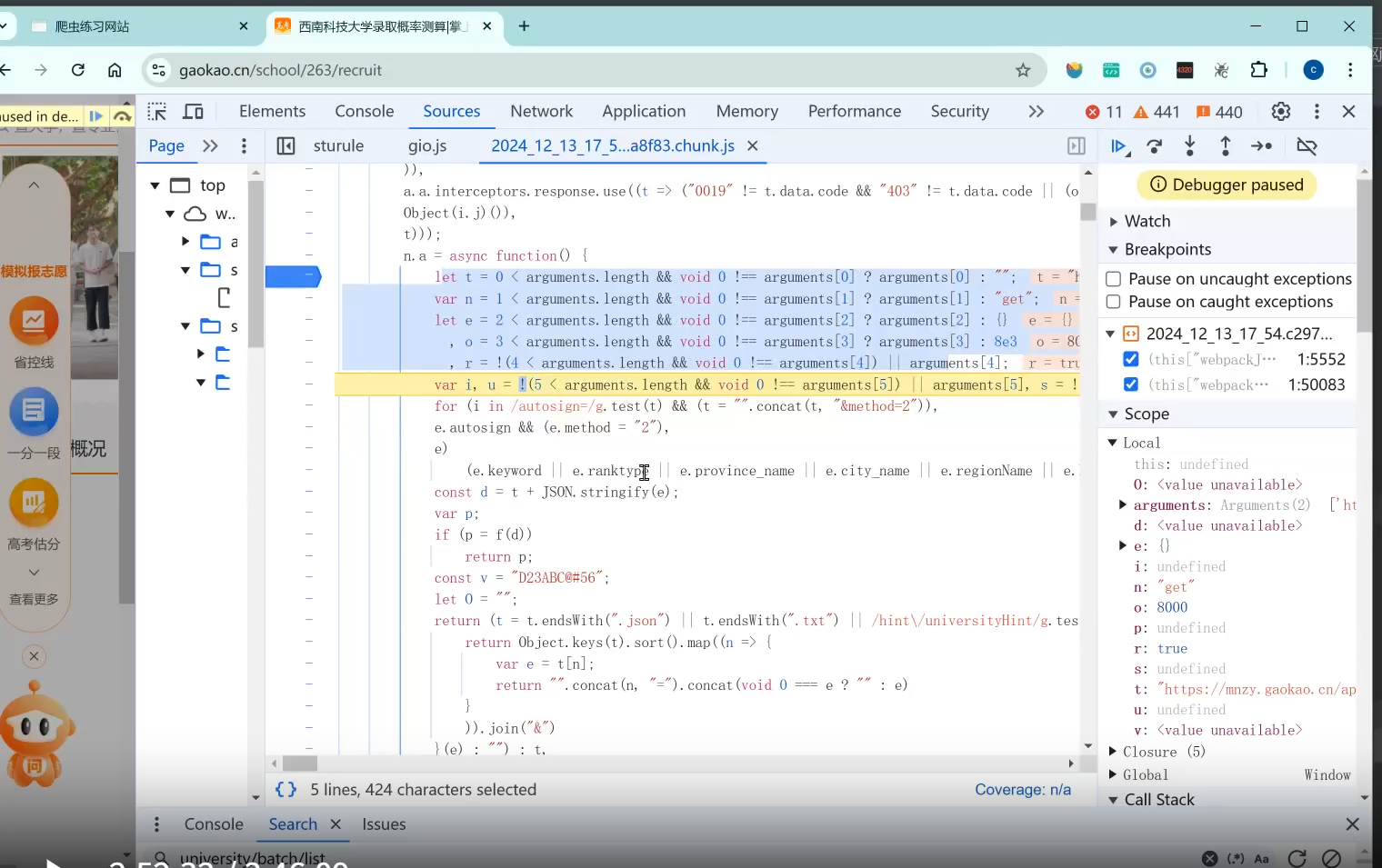

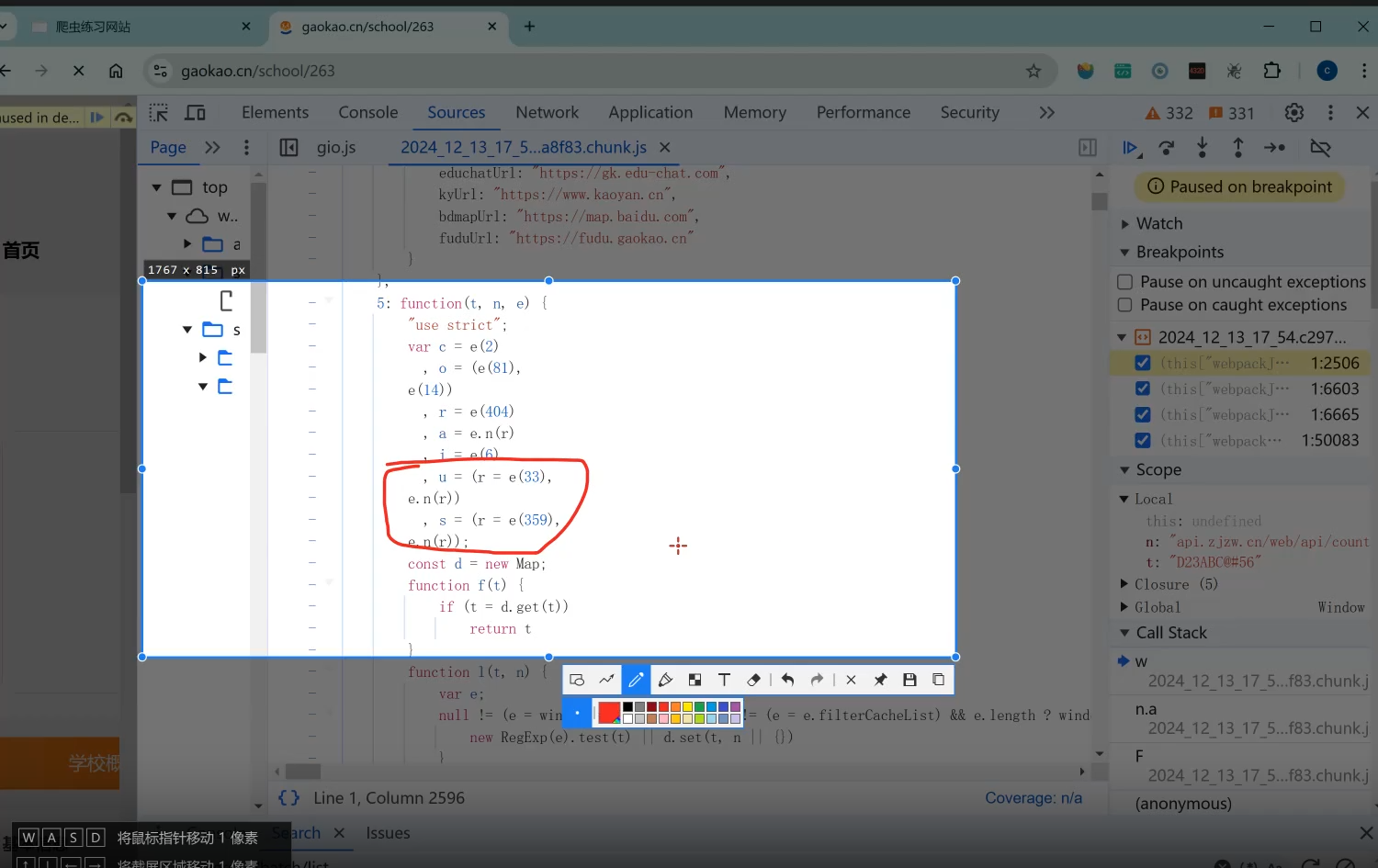

比如他加载33号,那么我们就可以顺着e(33)点击进去,找到具体哪个文件

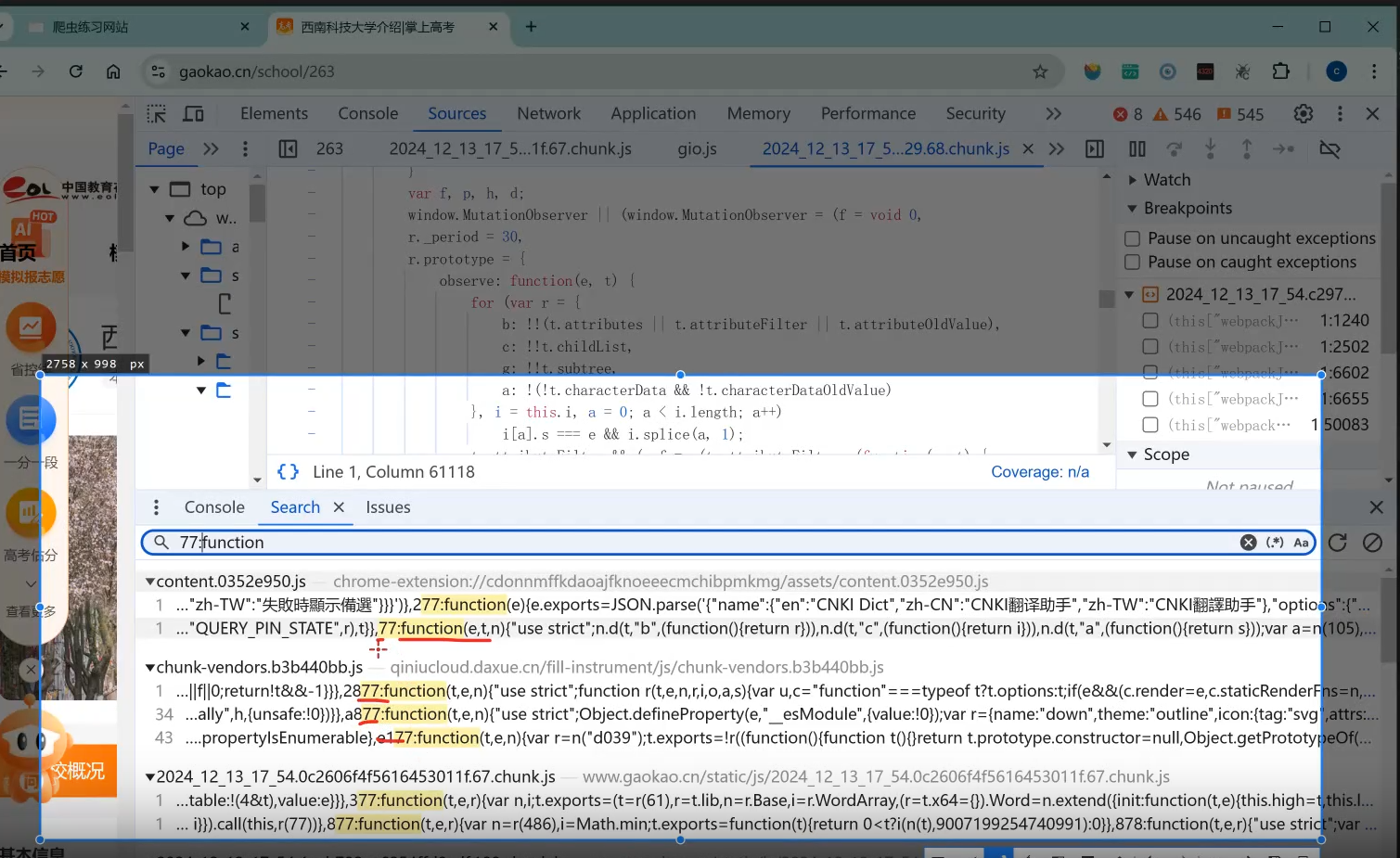

找到e之后直接复制文件即可!

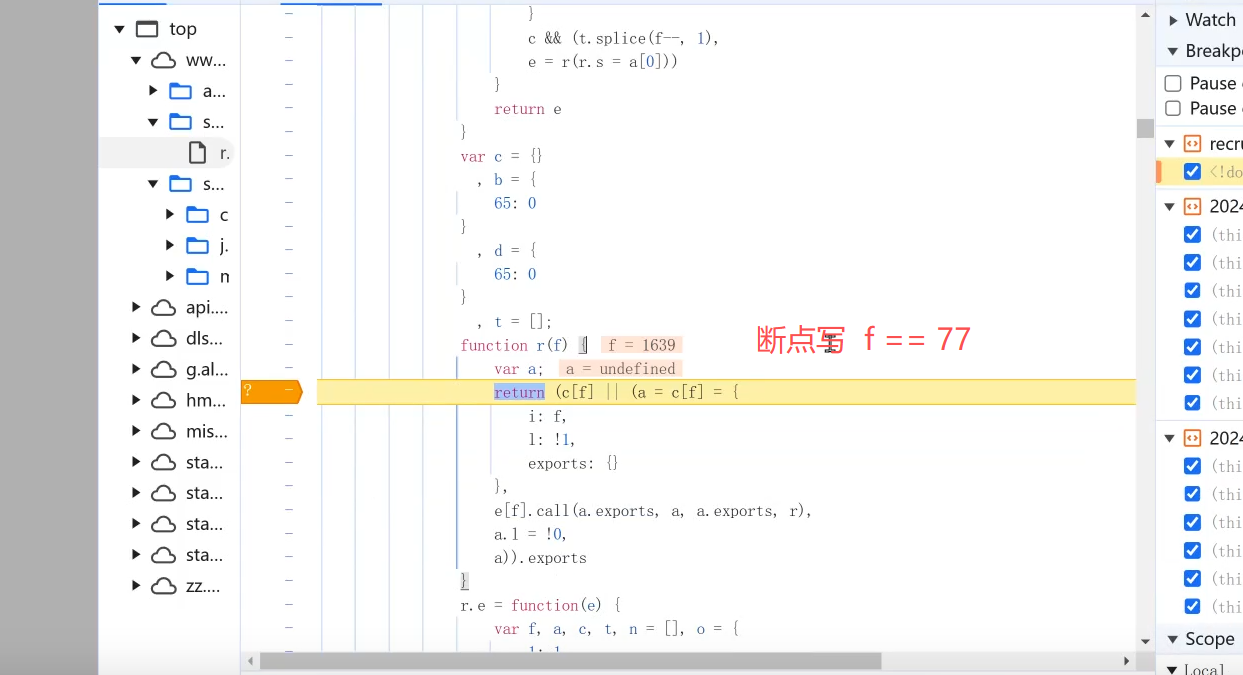

看到解释器缺77,那么我们就是可以搜search。

但是这样容易找错,所以我们最后在加载器下判断断点去判断缺哪个,断点再去跟踪!