2026年1月,上海警方捣毁了一个游戏"账号工厂"------10人团伙、涉案金额200余万元、从非法获取公民信息到批量注册账号,再到24小时外挂"养号"后高价出售。这些账号的注册时间高度集中,登录行为异常,但在被封禁前,它们看起来只是"一群IP段相邻的普通玩家"。

执行"同一IP多账号直接封禁"这个方案已力不从心,而IP数据接口的进化提供了新思路。

一、"IP相同就封"?那你的风控可能正在"杀错人"

游戏安全团队最头疼的问题不是"抓不到工作室",而是"不敢抓"。在一次公开的技术分享中,有人提到"同一IP多账号登录"这个信号点的尴尬处境:尽管外挂作者和工作室已大量使用代理与云资源,但"同一IP多账号登录"仍然是最容易被提及、也最容易产生误判的信号点。

一个真实的两难场景:

场景A(真实用户):一个小区的10个邻居都在玩同一款游戏,每天晚上7点用各自手机的家庭WiFi登录------这是"同一IP多账号"的正常场景。

场景B(工作室):一个机房IP段下的100个账号,用脚本在凌晨2-5点统一登录、同步刷资源------这也是"同一IP多账号"的异常场景。

同样是"多个账号、一个IP段",前者该放,后者该打。仅凭"IP是否相同"做决策,等于拿着锤子找钉子------锤子很好,但不是所有东西都是钉子。

二、IP数据接口:不止告诉你"IP在哪里"

工作室批量操作在IP层面有明确的可识别特征。2026年的IP数据接口,已经从查归属地进化到IP画像,能够提供多个维度的核心信号。以IP数据云为例,其IP风险画像服务可返回网络类型、风险评分、历史风险标签等多个字段,为游戏风控提供结构化输入。

信号一:网络类型(区分"谁在用")

| 网络类型 | 典型场景 | 在游戏风控中的含义 |

|---|---|---|

| 住宅宽带 | 家庭用户、移动设备 | 低风险------正常玩家 |

| 数据中心/IDC | 云服务商、服务器托管 | 高风险------工作室批量操作、云手机的常见来源 |

| 代理 | 匿名服务 | 高风险------地域伪装、规避检测 |

| 企业专线 | 公司网络、网吧 | 中等风险------需结合时段判断 |

正常玩家通常使用住宅宽带或移动网络,而工作室则更倾向于使用数据中心、云主机或代理IP。IP类型识别,就是把工作室的"结构性特征"转化为可编程的风控输入。

信号二:风险评分(判断"信不信得过")

IP风险画像系统会为每个IP打一个动态风险分(0-100分,分数越低越安全),并结合该IP是否曾参与垃圾注册、欺诈行为或其他高风险活动的历史记录。分值越高,该IP过往历史越可疑。

信号三:IP段聚集度(发现"团伙作案")

这是工作室检测中很具区分度的信号。工作室为了成本效率,通常会在同一IP或相邻IP段内操作大量账号------尤其是新区开放、活动首日等关键时间点,这种聚集效应尤为突出。成熟的策略不仅看单一IP,还要关注:同一C段/网段内账号数量、单位时间内的登录与在线密度、是否存在24小时不间断运行特征。

需要注意的是,住宅小区或校园网等场景也可能出现正常的C段聚集,因此"IP段聚集度"必须结合登录时段、设备指纹差异度等信号综合判断,避免误伤合规的真实玩家群体。

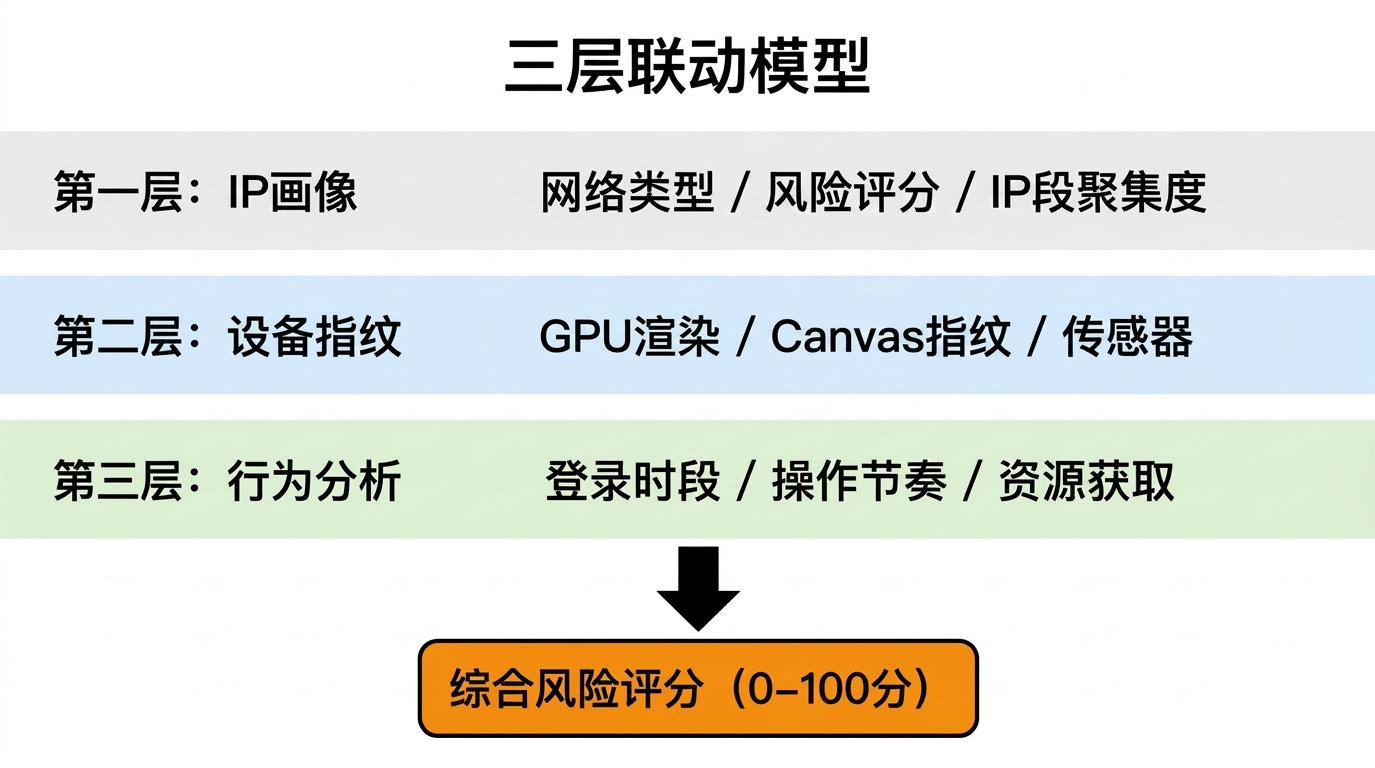

三、从"IP即判罚"到"IP参与评分":三层联动模型

三层联动模型流程图,IP画像到设备指纹到行为分析,输出综合风险评分

三层联动模型流程图,IP画像到设备指纹到行为分析,输出综合风险评分

IP单独拿出来是一个有局限性的信号,但它与设备指纹、行为分析联动时,就成了风控体系的核心枢纽。下面是一个可直接落地的三层联动模型。

第一层:IP画像------建立风险基线

当一个玩家发起登录请求时,系统首先提取客户端IP地址,通过IP数据云,IPnews,IPinfo等IP数据接口查询本地IP数据库,获取多维特征:

# 假设已通过IP数据接口(如本地离线库或API)查询得到 ip_info 字典

# ip_info 包含字段:net_type(网络类型)、risk_tags(风险标签列表)

# 示例:ip_info = {"net_type": "IDC", "risk_tags": ["batch_reg", "proxy"]}

ip_info = ip_client.lookup(login_ip) # 调用IP查询服务

base_risk = 0

# 网络类型打分

if ip_info["net_type"] == "IDC": # 数据中心IP

base_risk += 40

elif ip_info["net_type"] == "Proxy": # 代理IP

base_risk += 50

# 风险标签加权

if "batch_reg" in ip_info["risk_tags"]:

base_risk += 30第二层:设备指纹------验证身份一致性

IP告诉你"从哪里来",设备指纹告诉你"是谁在登录"。两者结合,才能识别出"同一个IP段下的100台云手机"。常用设备指纹特征包括GPU渲染特征、传感器波动值、Canvas指纹、WebRTC泄露等维度。

第三层:行为分析------确认操作模式

行为特征是最后一道防线。工作室操作的账号往往表现出在线时间模式化(如24小时不间断)以及操作节奏高度一致等特点。

系统需要监控:登录时段是否符合该玩家的历史规律、操作间隔是否过于精确、资源获取模式是否异常等。某游戏公司曾用这套方法,通过IP段聚集度+设备指纹相似度两个信号,在新区开放首小时内识别出300个工作室账号,准确率超过95%。

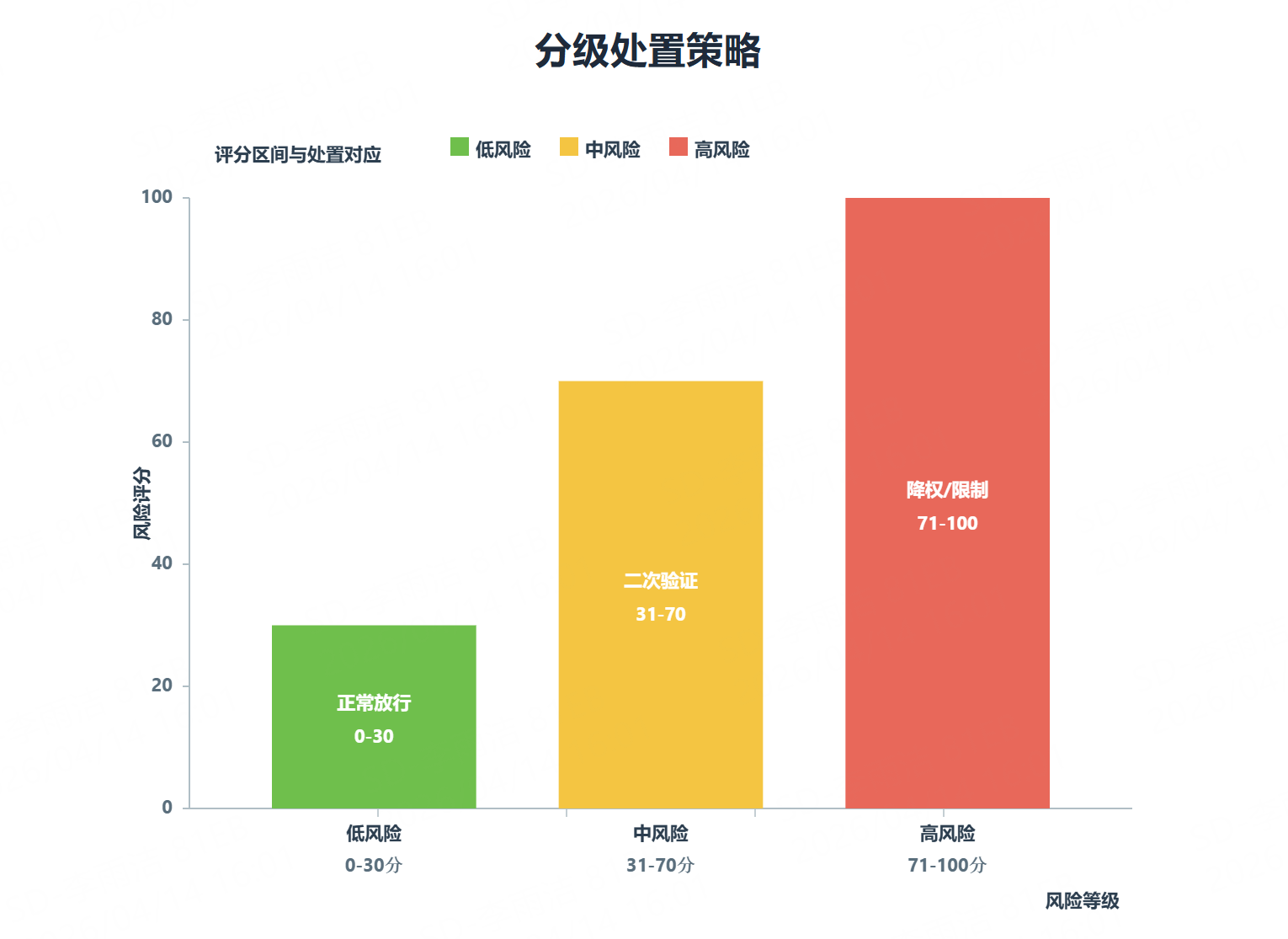

四、分级处置:用"评分"代替"判罚"

分级处置柱状图,0-30分正常放行,31-70分二次验证,71-100分降权限制

分级处置柱状图,0-30分正常放行,31-70分二次验证,71-100分降权限制

三层联动的最终输出是一个综合风险评分,而不是一个"封/不封"的二元结论。系统根据综合风险评分执行分级处置(以下阈值为示例,实际业务中可根据历史数据和误报率动态调整):

| 综合风险评分 | 处置方式 | 说明 |

|---|---|---|

| 0-30分(低风险) | 正常放行 | 普通住宅IP+正常行为 |

| 31-70分(中风险) | 触发二次验证 | 如短信验证、滑块验证 |

| 71-100分(高风险) | 降权或限制 | 限制交易、降级匹配池、标记观察 |

这套精细化处置策略有效平衡了安全与用户体验。它的核心逻辑是:给可疑账号一个"证明自己"的机会,而不是一刀切地杀死它。

高并发场景的技术选型建议:在真实的游戏服务器环境中,尤其是登录、匹配等核心链路,更推荐采用离线IP库本地部署的方式。离线数据库查询延迟为微秒级(~0.18ms),而在线API受网络影响,延迟不稳定;高并发下离线库无单点故障风险,数据安全可控。此建议适用于对延迟和稳定性要求极高的场景,中小型项目可根据实际情况选择在线API。

五、从"封IP"到"建模型"的思维升级

游戏安全运营的难点不在于"识别工作室",而在于"在不误伤真实玩家的前提下识别工作室"。IP数据接口在2026年的价值,不是提供一个"查归属地"的简单工具,而是为风控模型输入多维度的、可编程的特征数据:

-

IP类型告诉你"这是住宅还是机房"

-

风险评分告诉你"这个IP历史清不清白"

-

IP段聚集度告诉你"这是一群零散玩家还是一个团伙"

-

与设备指纹和行为分析的联动告诉你"账号背后是真人还是脚本"

当把这些信号组合成一个动态评分模型时,"同一IP段下的100个账号"就不再是一个简单的封禁决策,而是一个可以分级、可解释、可校准的风险判断。这才是IP数据接口在游戏风控领域的真正价值。