一个让Bug无处遁形的故事 + 你的私人调试工具箱

你是否曾经遇到过这样的情况:写好的代码突然崩溃,你随手加了一个if判断,Bug消失了,你松了一口气......但几天后,同一个Bug以另一种形式再次出现,而且更加诡异?

这就是治标不治本 的典型症状。今天,我要给你介绍一个超级技能------系统性调试(Systematic Debugging) 。它不是简单的"修Bug指南",而是一套像侦探破案一样的思维框架,让你从根本上消灭Bug,而不是和它的影子打游击。

让我们从一个小白也能听懂的故事开始。

📖 故事:厨房里的"幽灵汤"

角色表

- 你:新来的厨师助理

- 主厨:经验丰富但有点暴躁的"调试大师"

- 幽灵:一个总让汤变苦的神秘Bug

第一幕:汤苦了,加糖?

这天,你按照菜谱煮了一锅番茄汤。尝了一口------苦的 。

你心想:"可能是番茄太酸了,加点糖中和一下?"于是你加了一勺糖。再尝,还是苦。再加两勺,还是苦。你开始怀疑人生。

主厨走过来,闻了闻,问:"你放盐了吗?"

你说:"放了,按菜谱两勺。"

主厨尝了一口,立刻皱眉:"这不是盐,是碱面!"

原来,调料罐的标签贴错了。你把碱面当成了盐。加糖当然没用。

这就是典型症状修复 :看到"苦"就以为是酸,加糖。但真正的原因是根本原因(调料错乱)。不找到根本原因,你加再多糖也救不了这锅汤。

第二幕:主厨的破案四步法

主厨教你一套方法,后来你才知道,这就是系统性调试。

第一步:现场勘查(Root Cause Investigation)

主厨没有直接加任何东西,而是:

- 仔细阅读"错误信息" -- 尝味道(苦)。

- 稳定重现 -- 用同一批调料再做一次,确认每次都苦。

- 检查最近变更 -- "谁动过调料罐?"(上周新来的实习生贴错了标签)

- 追溯数据流 -- 盐罐里装的是什么?从仓库到厨房,哪个环节出了问题?

第二步:找参考样本(Pattern Analysis)

主厨拿出另一锅正常的好汤,并排对比:

- 好汤用的盐是从另一个罐子取的。

- 坏汤用的"盐"颗粒更大,颜色微黄。

- 差异点:标签不同(一个写"盐",一个写"碱面")。

第三步:提出假设并最小验证(Hypothesis & Test)

"我怀疑标签贴反了。"

主厨做了一个最小改动 :从另一个罐子取盐加入新汤。

汤变好喝了。✅ 假设成立。

第四步:根治+防御(Implementation)

主厨不仅把标签换回来,还做了四件事:

- 入口校验:每次进货时,用试纸检测调料性质(Layer 1 入口验证)。

- 业务逻辑校验:加盐前先尝一小粒(Layer 2 业务逻辑验证)。

- 环境守卫:在厨房门口贴告示"调料罐必须每月检查标签"(Layer 3 环境守卫)。

- 调试日志:记录每次调料取用的时间、操作人(Layer 4 调试仪表)。

从此,厨房再也没有出现过"幽灵汤"。而且主厨说:"即使以后有人再贴错标签,我们的多层防御也会抓住它。"

🧠 核心原理:系统性调试的"铁律"

在找到根本原因之前,绝对不进行任何修复。

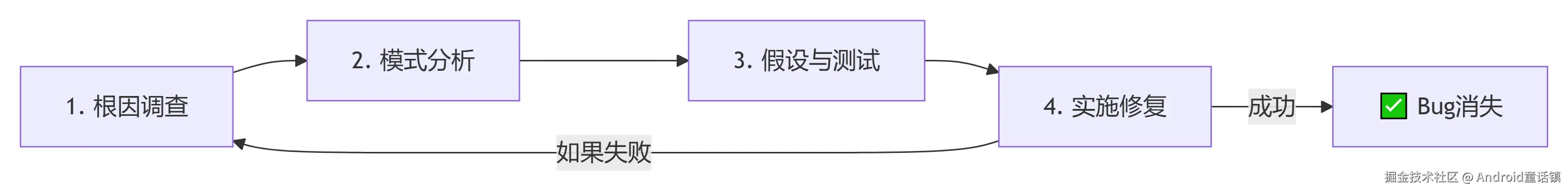

这个技能的本质是科学方法 + 侦探思维,分为四个不可跳过的阶段:

阶段1:根因调查(Root Cause Investigation)

你要回答两个问题:发生了什么?为什么发生?

具体动作:

- 仔细读错误信息:不要跳过任何警告。堆栈跟踪(Stack Trace)就是犯罪现场的地图。

- 稳定重现:如果Bug不是每次都能出现,先收集更多数据,不要猜。

- 检查最近变更 :

git diff、最近合并的PR、新装的依赖。 - 多组件系统要加"路标" :比如API → 服务 → 数据库,在每一层打印输入/输出日志,定位到底是哪一层开始出错的。

- 追溯数据流 :使用

root-cause-tracing.md中的技巧,从错误发生点向上追踪 ,直到找到最初触发点。

📎 延伸阅读:

root-cause-tracing.md教你如何像侦探一样沿着调用链往上爬,找到那个"第一块多米诺骨牌"。

阶段2:模式分析(Pattern Analysis)

找相似的好例子,对比差异。

- 在代码库里找一个类似但正常工作的功能。

- 对比:输入、输出、环境、依赖版本......列出所有不同。

- 不要轻易说"那个差异应该没关系"------每一个差异都可能是线索。

阶段3:假设与测试(Hypothesis & Testing)

科学方法:

-

写出明确的假设:"我认为X是根本原因,因为Y。"

-

做最小改动来验证------只改一个变量。

-

测试结果:

- ✅ 成功了 → 进入阶段4。

- ❌ 失败了 → 回到阶段1,用新的信息重新分析。

- ⚠️ 如果连续3次 不同的假设都失败 → 停下来,质疑架构!也许整个设计就有问题,不要再打补丁了。

阶段4:实施修复(Implementation)

根治+防御:

-

先写一个会失败的测试用例(证明Bug存在)。

-

只修复根本原因,不要顺手做其他优化。

-

验证修复:测试通过,且没有破坏其他功能。

-

添加多层防御 (参考

defense-in-depth.md):- Layer 1 入口校验

- Layer 2 业务逻辑校验

- Layer 3 环境守卫(如测试环境禁止访问真实数据库)

- Layer 4 调试日志(关键时刻打印堆栈)

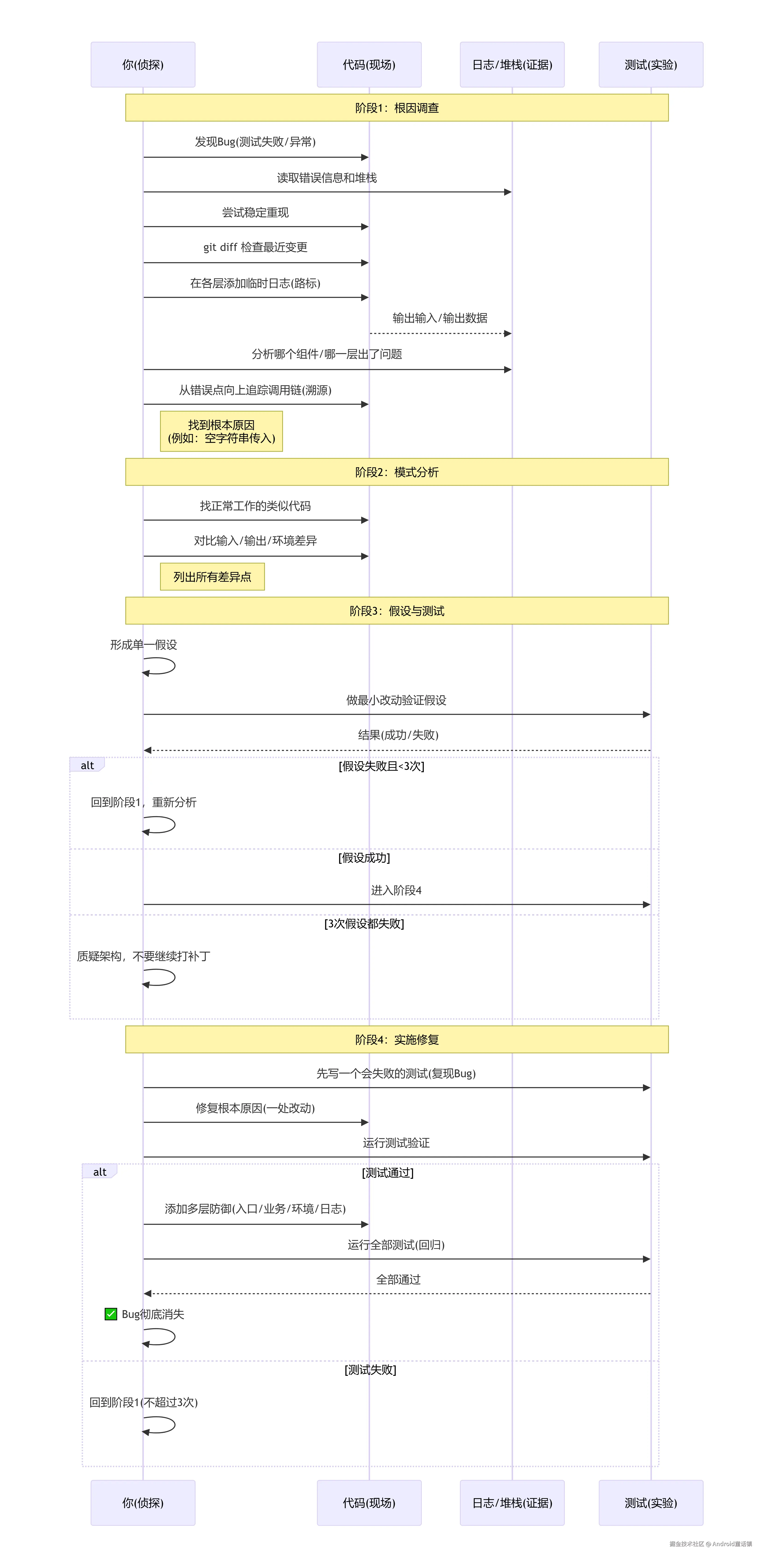

🗺️ 时序图:一次完整的系统性调试过程

下面这个时序图展示了从发现Bug到彻底修复的完整流程。你可以把自己想象成侦探 ,系统是犯罪现场。

🛠️ 实战工具箱:三个超级武器

系统性调试技能包里还带了三个实用工具,让我们分别看看。

武器1:根因追溯(Root Cause Tracing)

场景 :错误发生在深层调用栈(比如git init在错误目录执行)。你只看到症状,不知道是谁传入了错误参数。

方法:从出错的那一行开始,问"谁调用了它?"一层层往上爬,直到找到最初的那个错误输入。

故事版 :

你家水管漏水,水从天花板滴下来。你不会只补天花板,而是爬到楼上,看哪根管子破了。再往上,找到水阀------原来是小孩打开了阀门没关。修阀门,而不是补天花板。

📎 参考

root-cause-tracing.md中的真实案例:空字符串导致git init在源码目录执行,通过5层追溯找到测试代码中的tempDir: ''。

武器2:多层防御(Defense in Depth)

场景:你已经找到了根本原因,但担心未来别的路径会绕过你的修复。

方法:在数据的每一道关卡都加上验证------入口、业务逻辑、环境、日志。

故事版 :

你修好了厨房的碱面/盐标签。但主厨还做了:

- 门口:调料进货时用试纸测酸碱度(入口验证)。

- 灶台:每次加盐前尝一点(业务逻辑)。

- 厨房规则:测试期间不允许使用真实火源(环境守卫)。

- 记录本:谁、什么时候、从哪个罐子取了什么(调试日志)。

📎 参考

defense-in-depth.md中的四层模型和真实案例。

武器3:条件等待(Condition-Based Waiting)

场景 :测试不稳定(flaky test),你用了sleep(500),但有时还是失败,因为500ms不够或者太长浪费了时间。

方法 :不要猜测时间,而是等待你真正关心的条件发生。

故事版 :

你等外卖。你不会设定一个固定闹钟(比如5分钟),因为外卖可能3分钟到也可能10分钟到。正确的做法是:等门铃响。门铃响了,外卖到了。

代码示例:

typescript

// ❌ 坏做法:猜时间

await sleep(500);

const result = getResult();

// ✅ 好做法:等条件

await waitFor(() => getResult() !== undefined);📎 参考

condition-based-waiting.md和condition-based-waiting-example.ts,里面有完整的waitForEvent实现,帮你彻底消灭flaky tests。

武器4(特殊):找"污染源"脚本(find-polluter.sh)

场景 :你的测试跑完后,发现多了一个.git文件夹或某个文件,但不知道是哪个测试造成的。

方法:使用二分法脚本,一个一个测试运行,直到找到第一个创建该文件的测试。

用法:

bash

./find-polluter.sh '.git' 'src/**/*.test.ts'这个脚本会依次运行每个测试,一旦发现.git出现,立即停止并告诉你"凶手"是谁。

🚨 常见"邪念"与破解

| 邪念 | 真相 |

|---|---|

| "这Bug很简单,不用走流程。" | 简单Bug也有根因。流程花不了几分钟,但能防止复发。 |

| "生产环境挂了,先快速修复!" | 瞎猜只会浪费更多时间。系统性调试往往更快。 |

| "我先改两个地方,一起测试。" | 你无法知道哪个改动真正生效了,还可能引入新Bug。 |

| "文档太长了,我按自己的理解写。" | 没有完全理解模式,写出来的代码必有隐藏Bug。 |

| "我已经试了三个修复了,再试一次......" | 停!3次失败说明架构有问题,不要再打补丁了。 |

🎯 最佳用法总结

当你遇到任何Bug时:

- 停下来,不要马上改代码。

- 读错误信息,看堆栈。 能否稳定重现?

- 追溯数据流:从错误点往上找,直到找到错误输入的来源。

- 找出一个正常工作的类似功能,对比差异。

- 形成一个明确的假设,做最小改动验证。

- 如果假设成立,先写一个会失败的测试,然后修复根本原因。

- 添加多层防御:入口、业务、环境、日志。

- 运行全部测试,确保没有破坏其他东西。

- 如果连续3次修复都失败,质疑架构,和团队讨论。

📚 技能文件一览

你已经拥有的完整工具箱:

| 文件 | 作用 |

|---|---|

SKILL.md |

核心方法论(必须精读) |

root-cause-tracing.md |

如何向上追溯调用链 |

defense-in-depth.md |

多层防御策略 |

condition-based-waiting.md |

消除flaky tests的等待模式 |

condition-based-waiting-example.ts |

可直接复制的代码实现 |

find-polluter.sh |

定位"污染源"测试的bash脚本 |

CREATION-LOG.md |

这个技能的诞生记录(高阶阅读) |

✨ 最后的叮咛

不要修复症状,要修复根本原因。

不要只加一层检查,要加多层防御。

不要猜时间,要等条件。

不要单打独斗,要用脚本和工具。

现在,你已经拥有了顶级侦探的思维方式。下一次遇到Bug,你会微笑着拿出这套技能,一步步找出真凶,然后------彻底终结它。

Happy debugging! 🐞🔫