一、 ADB 概述与技术背景

1.1 ADB 的定义与定位

ADB 的全称是 Android Debug Bridge,即 Android 调试桥。它是一个多功能的命令行工具,允许开发者在计算机与 Android 设备(包括实体手机、平板、模拟器或嵌入式设备)之间建立通信连接,以执行各类设备管理、应用调试及底层系统交互任务。

在 Android 开发与测试的生态环境中,ADB 充当了计算机与 Android 设备之间的桥梁角色,是开发人员进行日常调试、性能分析及问题定位不可或缺的核心基础工具。

1.2 技术演进与生态价值

从技术背景来看,ADB 由 Google 官方开发并维护,它随着 Android 操作系统的不断更新迭代而持续演进。其最初的定位是为了方便 Android 开发人员进行应用程序的安装、运行与调试工作,但随着 Android 系统在手机、电视、车载信息娱乐系统及物联网设备中的广泛应用,ADB 的功能也得到了极大的扩展。

如今,ADB 不仅支持基本的设备管理任务(如文件传输、应用安装),还提供了一套丰富且强大的命令集,用于执行更高级、更深层次的系统操作(如通过 Shell 指令监控系统资源、模拟硬件交互事件等)。因此,ADB 已经成为整个 Android 生态系统中不可或缺的重要组成部分,是理解 Android 系统底层运作机制、进行深度定制与逆向工程的第一道门户。

二、 ADB 核心架构(C/S 模型)

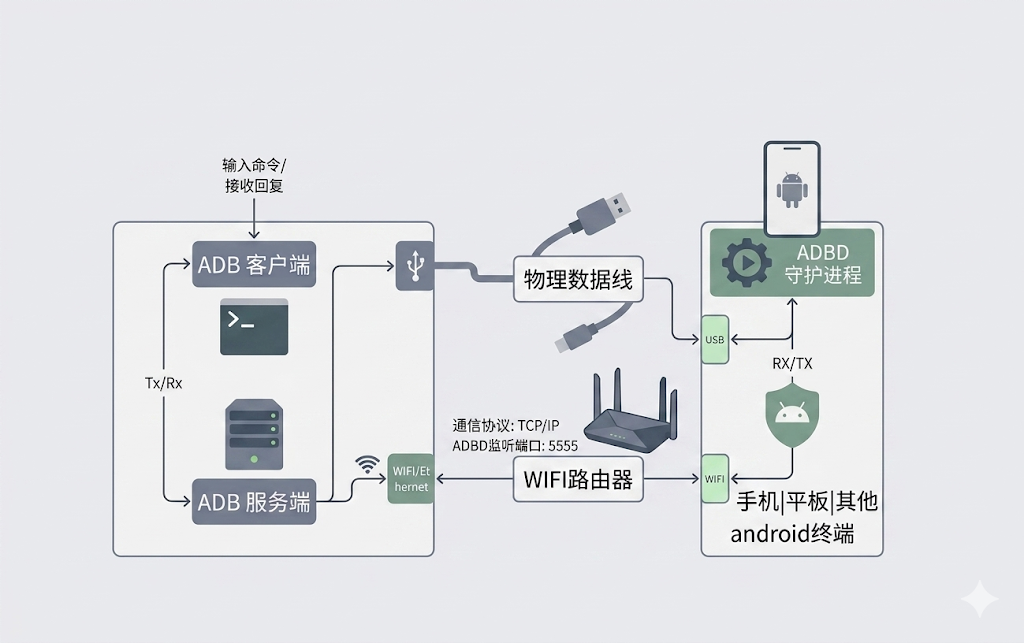

ADB 的实现采用了经典的客户端-服务器(Client-Server,简称 C/S)架构。这种架构设计将任务请求的发起者、通信的管理者与任务的实际执行者进行了解耦,使得 ADB 能够高效、稳定地管理多个设备连接,并支持灵活扩展。其核心架构主要由以下三个部分组成:

2.1 客户端(Client)

客户端运行在开发者的计算机上,是开发者与 ADB 系统交互的直接入口。当开发者在命令行终端(如 Windows CMD、Linux Shell 或 macOS Terminal)中输入 adb 开头的指令时,客户端程序便会接收并解析这些命令。客户端本身并不直接与 Android 设备通信,它的核心职责是准备数据并将命令请求发送给运行在后台的 ADB 服务器。

2.2 服务端(Server)

服务器同样运行在开发者的计算机上,并作为一个后台守护进程持续运行。它是整个 ADB 架构中的通信中枢,承担着桥梁调度与管理的作用。服务器的具体职责包含以下两个方面:

- 通信转发:服务器接收来自客户端的命令,并根据当前已连接的设备列表,将命令准确无误地转发给对应 Android 设备上运行的守护进程(adbd)。

- 响应回传:服务器负责监听来自 Android 设备守护进程的执行结果或数据反馈,并将这些响应数据原路返回给发起请求的客户端,最终显示在开发者的终端界面上。

2.3 守护进程(Daemon,adbd)

守护进程(adbd)是运行在 Android 设备端(包括手机、平板、模拟器及车载系统等)的底层后台进程。它是 ADB 命令的最终执行者,具有最高的执行权限。adbd 在设备启动阶段即被激活,并持续监听来自计算机端 ADB 服务器的连接请求(通过 USB 端口或 TCP/IP 网络端口)。一旦接收到服务端转发的具体操作指令,adbd 便会调用 Android 底层系统服务执行相应操作,例如安装应用、读写文件系统或启动 Shell 子进程,并将执行后的结果数据打包返回给服务端。

2.4 架构协作关系总结

ADB 的三层架构(Client-Server-Daemon)确保了调试链路的稳定与高效。开发者无需关心底层复杂的 USB 驱动协议或 TCP/IP 网络连接细节,只需通过客户端发送标准文本指令;服务端负责维护复杂的多设备连接状态路由;而 adbd 则专注于在受限的 Android 环境中安全、精准地执行系统级命令。这种职责分明的 C/S 模型是 ADB 能够支持多设备并发连接、无线远程调试及复杂 Shell 交互的技术基石。

三、 基于 AOSP 源码的目录结构与模块剖析

在 Android 开源项目(AOSP)中,ADB 的实现源码位于 packages/modules/adb 目录下。该目录采用了模块化的组织方式,将客户端、服务端、守护进程、传输层及安全认证等不同职责的代码进行清晰划分。通过分析该目录结构,开发者可以深入理解 ADB 的内部工作机制,并为后续的定制开发奠定基础。

3.1 核心组件源码分布

ADB 的三层架构在源码目录中有着明确的对应关系:

- 客户端与服务端逻辑 :主要位于

client/子目录及宿主目录下的平台兼容层文件中。其中,客户端代码负责解析用户命令并发起请求,服务端代码负责管理设备连接状态与消息路由。宿主目录下的sysdeps_unix.cpp和sysdeps_win32.cpp等文件则封装了不同操作系统(Linux/macOS 与 Windows)的底层系统调用差异,确保了 ADB 的跨平台可移植性。 - 设备端守护进程(adbd) :核心实现位于

daemon/子目录。该目录包含了运行在 Android 设备上的 adbd 守护进程的全部代码,包括主循环逻辑、服务分发机制以及与 init 进程的集成方式。修改此目录下的代码可以直接影响设备端 ADB 的行为,例如增加自定义调试指令或调整权限校验策略。

3.2 关键底层模块解析

除顶层架构组件外,packages/modules/adb 目录下还包含多个支撑 ADB 正常运行的关键功能模块:

- 传输层(Transport Layer) :由

transport.cpp、transport_fd.cpp及transport.h等文件实现。该层抽象了底层物理连接方式,无论是通过 USB 线缆建立的本地连接,还是基于 TCP/IP 协议栈建立的 Wi-Fi 无线连接,均通过统一的传输层接口进行数据收发。该模块还负责处理连接的建立、断开、心跳检测及数据包的分帧重组。 - 服务层(Services Layer) :主要由

services.cpp、services.h及shell_service_protocol.cpp等文件构成。服务层定义了 ADB 支持的具体功能集合,例如文件同步服务(sync)、Shell 命令执行服务(shell)以及端口转发服务(forward)。当 adbd 接收到来自服务端的请求时,服务层会根据服务类型将请求分发给对应的内部处理函数。 - 文件同步协议 :

file_sync_protocol.h与SYNC.TXT文档共同定义了 ADB 在adb push和adb pull过程中所使用的二进制通信协议,包括文件元数据传输、数据块分片及校验机制。 - 事件驱动与 I/O 复用 :

fdevent.cpp和相关文件实现了基于文件描述符的事件循环机制。该机制使得 ADB 服务端与 adbd 能够高效地同时处理多个并发连接,避免阻塞等待 I/O 操作。 - 安全与认证模块 :

crypto/、tls/及pairing_auth/子目录共同构成了 ADB 的安全框架。其中,crypto/提供了基础的加密算法支持,tls/负责在 Wi-Fi 调试模式下建立加密传输通道,pairing_auth/则处理 Android 11 及以上版本引入的无线调试配对授权流程。这些模块确保了调试通信过程中的数据安全与设备访问权限控制。 - DNS 服务发现(mDNS) :

adb_mdns.cpp实现了基于 mDNS/DNS-SD 协议的设备发现功能,使得计算机能够在本地网络中自动发现开启了无线调试功能的 Android 设备,无需手动输入 IP 地址即可建立连接。

3.3 官方协议与参考文档

源码目录中包含了多份由 Google 工程师编写的官方说明文档,对于深入理解 ADB 内部协议规范具有极高的参考价值:

protocol.txt:定义了 ADB 客户端与服务端、服务端与 adbd 之间的底层通信协议,包括消息头格式、命令编码规则及会话管理机制。SERVICES.TXT:详细列出了 adbd 支持的所有服务类型及其对应的功能描述,是理解 ADB 扩展性的重要文档。SYNC.TXT:专门描述了文件同步服务的协议细节,包括STAT、RECV、SEND、DATA等指令的交互流程。OVERVIEW.TXT:提供了 ADB 整体架构与设计思想的概述性说明,适合初次接触源码的开发者建立全局认知。

3.4 构建与测试支撑文件

Android.bp:ADB 模块的 Soong 构建脚本,定义了模块的编译规则、依赖库及生成目标(如adb可执行文件和adbd守护进程)。TEST_MAPPING:指定了该模块在 Android 持续集成(CI)测试流程中需要执行的测试用例集合。- 测试文件 :目录中分布着大量

*_test.cpp单元测试文件及test_adb.py、test_device.py等 Python 集成测试脚本,用于验证代码功能的正确性与稳定性。

四、 ADB 通信机制与工作流程

ADB 的通信机制建立在其 C/S 三层架构之上,通过一套标准化的流程将开发者的调试意图转化为设备端的实际操作。从 ADB 服务的初始化到设备连接建立,再到单条指令的完整生命周期,每个环节均有明确的执行逻辑与数据流向。

4.1 启动与连接建立

ADB 的正常运作依赖于计算机端 ADB 服务(Server)的持续运行以及与目标 Android 设备的有效连接。这一阶段主要包含以下步骤:

4.1.1 ADB 服务的自动唤醒机制

当开发者在终端中首次输入任意 ADB 命令时,客户端会首先检测计算机本地的 ADB 服务器是否已在后台运行。若服务器尚未启动,客户端会自动触发服务的启动流程。开发者也可以手动执行 adb start-server 命令来显式启动 ADB 服务器。服务器启动后,会在本地监听特定的 TCP 端口(通常为 5037),等待客户端的命令连接以及 Android 设备的接入通知。

4.1.2 物理传输连接(USB 模式)

通过 USB 数据线连接是最常用且最稳定的调试方式。当 Android 设备通过 USB 线缆连接到计算机后,计算机操作系统会识别设备并加载相应的 USB 驱动程序。ADB 服务器通过扫描 USB 总线识别到已连接的 Android 设备,并建立一条基于 USB 端点通信的逻辑通道。在此模式下,数据传输具有低延迟、高可靠性的特点,适用于频繁的文件推送、日志抓取及应用安装场景。

4.1.3 网络传输连接(Wi-Fi 模式)

对于不便于使用 USB 线缆的场景(如设备位于远程机架、进行自动化测试或用于机器人/物联网设备调试),ADB 支持基于 TCP/IP 协议的无线连接方式。其建立流程如下:

- 前置条件 :Android 设备需先通过 USB 连接,并执行

adb tcpip 5555命令,使设备端的 adbd 守护进程重启并监听 TCP 端口 5555。 - 建立连接 :开发者获取设备的 IP 地址后,在计算机端执行

adb connect <设备IP地址>:5555命令。客户端将该命令发送给 ADB 服务器,服务器随即向目标 IP 的 5555 端口发起 TCP 连接请求。 - 握手与认证:adbd 接收到连接请求后,会执行安全认证流程(包括密钥交换与授权确认),认证通过后连接即建立成功。此后,计算机与设备之间通过路由器或本地 Wi-Fi 网络进行数据传输。

4.2 指令执行生命周期

一条 ADB 命令从输入到结果返回,经历了客户端、服务端、守护进程三个层次的有序流转。以下以执行 adb shell ls 为例,详细阐述完整的数据流向:

第一步:命令输入与客户端封装

开发者在终端输入 adb shell ls 并按下回车键。运行在计算机上的 ADB 客户端程序接收该字符串命令,解析出目标服务类型为 shell 及具体的子命令 ls。客户端将这些信息按照 ADB 内部协议格式打包,并通过本地 TCP 端口(5037)将请求数据包发送给 ADB 服务器。

第二步:服务端路由与转发

ADB 服务器持续监听 5037 端口,收到客户端的数据包后进行解析。服务器根据包内包含的目标设备标识(若仅连接单台设备则可省略显式指定),在维护的设备连接池中查找到对应的设备会话。随后,服务器将命令数据包原样或经过适当转换后,通过已建立的 USB 通道或 TCP 连接转发给目标 Android 设备上运行的 adbd 守护进程。

第三步:守护进程解析与执行

运行在设备端的 adbd 守护进程接收到来自服务端的命令请求。adbd 解析出服务类型为 shell,于是它创建一个新的子进程或分配一个伪终端(PTY),并在该环境中执行 ls 命令。ls 命令会调用 Android 底层 Linux 内核的系统调用,遍历当前目录下的文件信息,并将文件名列表输出到标准输出(stdout)和标准错误(stderr)。

第四步:结果回传与终端显示

adbd 捕获 ls 命令产生的标准输出与标准错误数据,将其按照 ADB 协议封装成响应数据包,沿原通信路径(设备 adbd → 计算机 ADB 服务器 → 计算机 ADB 客户端)逐级回传。ADB 客户端接收到响应数据包后,将其中的文本内容解码并打印到开发者的终端窗口中,至此一条完整的 ADB 指令生命周期结束。

4.3 通信机制的健壮性保障

在整个工作流程中,ADB 服务器充当了关键的会话保持与异常处理角色。当 USB 线缆意外松动或 Wi-Fi 信号中断时,服务器能够检测到传输层的心跳超时或连接断开事件,及时将设备状态标记为 offline 或 unauthorized,并在终端输出相应提示信息。这种设计确保了开发者在多设备并发调试时能够准确感知每台设备的实时可达性,从而保证调试作业的连续性与可靠性。

五、 常用 ADB 指令大全(系统级与应用级)

ADB 提供了一套丰富且实用的命令行工具集,涵盖了从设备连接管理、文件双向传输、应用生命周期控制到系统底层监控与模拟交互的全方位功能。以下按照功能类别对常用指令进行系统梳理。

5.1 设备状态与连接管理

此类命令用于查看当前连接的设备状态、管理 ADB 服务的启停以及控制设备的连接与断开。

| 指令 | 功能描述 |

|---|---|

adb devices |

获取当前已连接的所有设备及模拟器的列表,同时显示每台设备的连接状态(device 表示已授权连接,unauthorized 表示未授权,offline 表示离线)。 |

adb start-server |

手动启动 ADB 服务器后台进程。通常在首次使用 ADB 时自动触发,也可用于解决服务未响应的问题。 |

adb kill-server |

强制终止正在运行的 ADB 服务器进程。常用于服务状态异常时的重置操作。 |

adb connect <设备IP地址> |

通过 TCP/IP 网络远程连接到指定 IP 地址的 Android 设备(需设备端已开启无线调试或已执行 adb tcpip 切换至网络监听模式)。 |

adb disconnect <设备IP地址> |

断开与指定 IP 地址设备的无线连接。 |

adb reboot |

重启当前连接的 Android 设备。 |

5.2 文件系统与数据传输

此类命令实现计算机与 Android 设备之间的文件双向拷贝。

| 指令 | 功能描述 |

|---|---|

adb push <本地文件路径> <设备文件路径> |

将计算机上的指定文件或目录推送到 Android 设备的目标路径中。 |

adb pull <设备文件路径> <本地文件路径> |

将 Android 设备上的指定文件或目录拉取到计算机的本地目录中。 |

5.3 应用生命周期控制

此类命令用于在开发测试过程中对 APK 应用进行安装、升级与卸载操作。

| 指令 | 功能描述 |

|---|---|

adb install <apk文件路径> |

将计算机上的 APK 安装包安装到 Android 设备中。若设备上已存在同名应用且签名不一致,安装将失败。 |

adb install -r <apk文件路径> |

覆盖安装应用(-r 参数表示保留原应用的数据和缓存,仅替换应用本身)。适用于同一签名应用的版本升级。 |

adb uninstall <应用包名> |

卸载设备上指定包名的应用程序。 |

5.4 底层调试与状态监控(adb shell)

adb shell 命令用于进入 Android 设备的 Shell 环境,执行各类 Linux 命令及 Android 专属的系统调试指令。以下为高频使用的 Shell 子命令示例。

| 指令 | 功能描述 |

|---|---|

adb logcat |

实时捕获并输出 Android 设备的系统日志缓冲区内容,包含应用程序的调试输出、系统警告及错误堆栈信息。 |

adb logcat -c |

清空设备的日志缓冲区,为新一轮日志抓取提供干净环境。 |

adb shell ps |

列出当前设备上所有正在运行的进程信息,包括进程 PID、用户 ID、进程名等。 |

adb shell top |

实时查看设备上各进程的 CPU 使用率及内存占用情况,用于性能监控与瓶颈分析。 |

adb shell input keyevent [按键码] |

模拟物理按键事件。例如 adb shell input keyevent 26 模拟电源键按下与释放(唤醒/锁屏),adb shell input keyevent 3 模拟 Home 键。 |

adb shell input tap [X坐标] [Y坐标] |

模拟手指触摸屏幕指定坐标位置的事件,用于自动化 UI 测试脚本。 |

此外,开发者还可通过 adb shell 后跟随任意 Linux 标准命令(如 ls、cat、dumpsys、am、pm 等)来访问 Android 系统更深层的服务状态与调试接口,极大地拓展了 ADB 的功能边界。

六、 ADB 的深度定制与源码探索实战

对于 Android 系统开发工程师而言,掌握 ADB 的标准用法仅仅是基础。在某些特定场景下(例如企业级安全加固、专用嵌入式设备开发或自定义调试协议),标准的 ADB 功能可能无法满足全部需求,此时便需要深入 AOSP 源码,对 ADB(特别是设备端守护进程 adbd)进行定制化修改与二次开发。

6.1 定制目的与安全考量

ADB 作为拥有极高系统权限的调试桥梁,在提供便利的同时也引入了潜在的安全风险。若设备开启了 USB 调试或无线调试功能,任何获得授权的计算机均可通过 ADB 获取设备的 Shell 权限、拉取应用私有数据或截取屏幕内容。为了防止用户(或恶意攻击者)利用 ADB 窃取敏感信息,设备厂商或企业 IT 管理部门通常需要对 ADB 进行深度安全定制,其核心目的包括但不限于:

- 禁用高风险命令 :屏蔽

adb pull、adb shell dumpsys等可能泄露数据的指令。 - 增强认证机制:将默认的 RSA 密钥指纹授权升级为更强的双因素认证或硬件令牌验证。

- 审计与告警:修改 adbd 源码,在关键操作执行时记录操作日志或触发系统告警。

- 隐藏调试状态:使设备在特定模式下不响应标准 ADB 探测,防止被扫描发现。

6.2 源码检索与定位技巧

Android 源码目录结构庞大且随版本迭代频繁调整,在进行定制开发前,首要任务是在数百万行代码中精准定位 ADB 相关源文件。根据提供的资料,推荐使用以下两种高效检索方法:

方法一:使用 find 命令根据文件名查找

在 AOSP 源码根目录下执行以下命令,可以快速列出所有以 adb 开头、扩展名为 .cpp 或 .c 的源代码文件位置:

bash

find . -name "adb*.cpp"通过分析返回的文件列表,可以判断当前版本 ADB 模块的主要存放路径(如 packages/modules/adb/ 或 system/core/adb/)。

方法二:使用 grep 命令根据关键字符串内容查找

若不确定文件名,但知道守护进程的名称为 adbd,可以利用 grep 命令在源码文件中搜索包含特定字符串的位置。例如,搜索 Android.bp 或 Android.mk 构建文件中定义了模块名称为 adbd 的位置:

bash

grep -rn 'name: "adbd"' ./*此命令会递归搜索当前目录下所有文件,显示包含 name: "adbd" 字符串的文件路径及行号,从而迅速定位 adbd 的编译入口配置文件,进而反向推导出依赖的源码目录。

6.3 定制化修改思路与实战方向

成功定位源码后,可根据具体的安全加固需求,对以下核心区域进行代码级修改:

- 权限校验与命令过滤(安全加固重点)

在daemon/目录下的services.cpp或相关服务处理函数中,增加命令白名单机制。例如,拦截shell_service中执行的危险指令(如cat /data/data/...)或拦截sync_service中的拉取请求,直接返回权限拒绝错误,从而在协议底层阻断数据窃取行为。 - 修改默认监听端口与认证流程

通过修改daemon/transport.cpp及adb_wifi.cpp中的相关常量定义,将 ADB 默认的 TCP 端口 5555 修改为企业内部的私有端口,增加扫描难度。同时,可在pairing_auth/目录下的配对认证代码中插入自定义加密算法或验证逻辑。 - 添加操作日志审计功能

在 adbd 执行敏感命令的入口函数处,插入写入系统日志的代码(如调用 Android 的__android_log_print或内核printk),确保所有通过 ADB 进行的文件操作或 Shell 命令调用均被系统审计模块记录,便于事后追溯。

通过对 ADB 源码的深入剖析与针对性修改,开发者能够在保留调试便利性的同时,大幅降低因 ADB 开放而导致的数据泄露风险,构建符合企业安全标准的定制化 Android 系统环境。