1. 引言

量子密码学是一种利用量子力学的天然特性来实现加密的方法,使数据能够以无法被破解的方式进行安全传输。

密码学是对数据进行加密和保护的过程,只有掌握正确密钥的人才能解密数据。量子密码学与传统密码系统的不同之处在于,它的安全性依赖于物理学原理,而不是数学算法。

量子密码学是一种在不被通信双方察觉的情况下无法被攻破的系统。也就是说,在量子态中进行编码的数据,不可能在不被发送方或接收方发现的情况下被复制或读取。即使面对使用量子计算的攻击者,量子密码学理论上仍然是安全的。

量子密码学使用单个光子(光的粒子)通过光纤来传输数据,这些光子代表二进制比特。系统的安全性依赖于量子力学,其关键安全特性包括:

- 粒子可以同时存在于多个位置或状态(叠加态)。

- 对量子属性的观测会改变或扰动该属性。

- 量子态无法被复制(不可克隆性)。

这些特性意味着:在不干扰系统的情况下,不可能测量任何量子系统的状态。

之所以使用光子进行量子密码学,是因为它们具备所有必要特性:其行为已被充分理解,同时也是光纤通信中的信息载体。目前最著名的量子密码学应用之一是量子密钥分发(QKD,quantum key distribution),它提供了一种安全的密钥交换方法。

2. 量子密码学工作原理

从理论上讲,量子密码学遵循一种在 1984 年提出的模型。

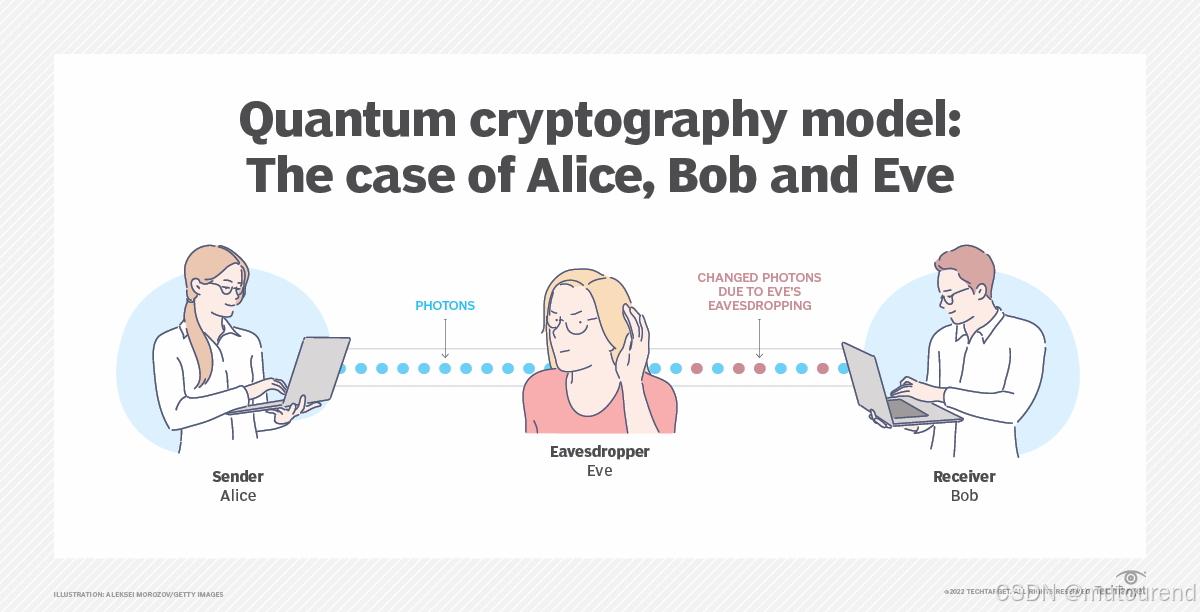

该模型假设有两个人------Alice 和 Bob------希望安全地交换信息。Alice 发起通信,通过向 Bob 发送一个"密钥"来开始。这个密钥是一串沿单一方向传播的光子流。每个光子代表一个数据比特(0 或 1)。但除了线性传播外,这些光子还具有特定的振荡(或振动)状态。

因此,在 Alice(发送方)发送信息之前,这些光子会先通过一个偏振器(polarizer)。偏振器是一种滤波器,它允许部分光子以相同的振动状态通过,同时也会改变其他光子的振动状态。偏振状态可以是:垂直(表示 1)、水平(表示 0)、向右 45°(表示 1)或向左 45°(表示 0)。无论采用哪种编码方式,每次传输的偏振态都对应一个比特(0 或 1)。

随后,这些光子通过光纤从偏振器传输到接收方 Bob。接收过程使用分束器(beam splitter)来测量每个光子的偏振状态。由于 Bob 并不知道每个光子的正确偏振方向,他需要随机选择一种偏振方式进行测量。

在 Bob 接收完密钥后,Alice 会与他对比所使用的偏振方式,并告知每个光子发送时使用的偏振器类型。随后,Bob 确认自己哪些测量是正确的。那些使用"错误偏振方式"测得的光子会被丢弃,剩下的序列即作为最终密钥。

现在假设存在一个窃听者(eavesdropper),名叫 Eve。Eve 试图监听通信,并且拥有与 Bob 相同的设备。但 Bob 的优势在于,他可以与 Alice 通信来确认每个光子使用的偏振方式,而 Eve 无法做到这一点。因此,Eve 得到的密钥将是错误的。

此外,Alice 和 Bob 也能够检测到 Eve 是否在窃听。因为 Eve 对光子进行观测会改变其量子状态,从而扰动原本的传输结果。一旦观测到异常,双方就能意识到通信已被监听。

3. 量子密码学的应用及示例

与传统密码学相比,量子密码学能够提供更高安全性的通信方式。在通信双方完成密钥交换之后,恶意攻击者在没有密钥的情况下几乎无法解密数据。如果密钥在生成过程中被观测,其结果会发生变化,从而同时提醒发送方和接收方。

尽管该技术尚未完全成熟,但已经有一些成功的实践案例:

- 剑桥大学与东芝公司(Toshiba Corporation)基于 BB84 量子密码协议,开发了高比特率的量子密钥分发(QKD)系统。

- Defense Advanced Research Projects Agency 量子网络(2002--2007)是一个包含 10 个节点的 QKD 网络,由波士顿大学、哈佛大学和 IBM 研究院共同开发。

- Quantum Xchange 在美国推出了首个量子网络,覆盖约 1000 公里的光纤。

- 商业公司如 ID Quantique、Toshiba Corporation、QuintessenceLabs 和 MagiQ Technologies 也开发了商用 QKD 系统。

除了 QKD 之外,量子密码学中一些较为重要的协议和量子算法还包括:

- 量子抛硬币(Quantum coin flipping)

- 基于位置的量子密码学(Position-based quantum cryptography)

- 与设备无关的量子密码学(Device-independent quantum cryptography)

4. 量子密码学的优势

量子密码学具有以下优势:

- 提供安全通信。 不同于依赖难以破解的数学问题,量子密码学基于物理定律,因此是一种更高级、更安全的加密方式。

- 可检测窃听行为。 如果第三方尝试读取编码数据,量子态会发生变化,从而改变通信结果,使通信双方察觉异常。

- 提供多种安全机制。 量子密码学包含多种协议。如 QKD 可以与传统加密方法结合,从而进一步提升整体安全性。

5. 量子密码学的局限性

量子密码学也存在一些潜在的缺点和限制:

- 偏振变化与误码率问题。 光子在传输过程中可能发生偏振变化,从而导致误码率上升。

- 传输距离限制。 量子密码学的最大传输距离通常在 400 到 500 公里之间(下文提到的 Terra Quantum 属于例外)。

- 成本较高。 量子密码学通常需要专用基础设施,如光纤线路和repeaters(中继器)。

- 目的地数量限制。 在量子信道中,无法同时将密钥发送到两个或多个接收方。

6. 传统密码学与量子密码学的区别

传统密码学的核心是通过数学方法对数据进行"扰乱",只有拥有正确密钥的人才能读取。传统密码学主要有两种密钥分发方式:对称密钥和非对称密钥。

对称密钥算法使用同一个密钥进行加密和解密;而非对称密码学使用两个密钥------公钥 用于加密,私钥用于解密。传统密码学长期以来被认为是安全的,因为经典计算机在可接受时间内难以完成用于破解公钥/私钥的大整数分解计算。

与之不同:

- 传统密码学基于数学问题

- 量子密码学基于量子力学定律

此外,量子密码学相比传统方法更难被破解,因为对光子的观测行为本身会改变系统状态,从而使通信双方能够察觉窃听行为。与此同时,量子密码学通常受限于传输距离,因为它依赖光纤和分布式中继器来维持信号强度。

量子密码学实现的未来

量子计算目前仍处于早期发展阶段,在广泛应用于量子通信之前仍需进一步完善。尽管量子密码学存在一些限制(如无法同时向多个节点发送密钥),但该领域仍在稳步发展。

如,近年来在传输距离方面取得了进展。瑞士量子技术公司 Terra Quantum 宣布在量子密码学传输距离方面取得突破。此前,量子密码通信的最大距离约为 400--500 公里,而该公司的新技术可以将量子密钥传输距离扩展到超过 40,000 公里。

该方案无需铺设全新的光纤网络或大量中继器,而是可以直接在现有的telecom(电信)光纤网络中分发量子密钥。

参考资料

1 Alexander S. Gillis,2022年1月28日博客 What is quantum cryptography?