在金融风控场景中,IP风险查询的核心价值不在于"归属地比对",而在于注册、登录、交易三个节点上,将IP数据作为低成本的分流信号和加权因子。传统风控模型依赖征信、设备指纹、行为序列等结构化数据,但这些信息可以被伪造或绕过。而IP地址的网络类型、代理状态、风险标签等特征,反映了异常批量操作的基础设施形态------机房批量、代理伪装、自动化脚本等,往往比业务数据更早暴露破绽。

一、三个节点的IP应用定位

| 节点 | 主要异常形态 | IP的参考角色 | 处置思路(示例) |

|---|---|---|---|

| 注册/开户 | 批量注册、异常获取优惠 | 前置门控 | 高风险组合可触发强验证,极高置信可考虑拒绝 |

| 登录 | 批量登录尝试、账户接管 | 限速+加验 | 异常组合可触发限速或二次验证 |

| 交易/提现/贷前 | 异常交易、违规提现 | 决策加权 | 可触发限额/延时/复核,不单独以IP决定拒绝 |

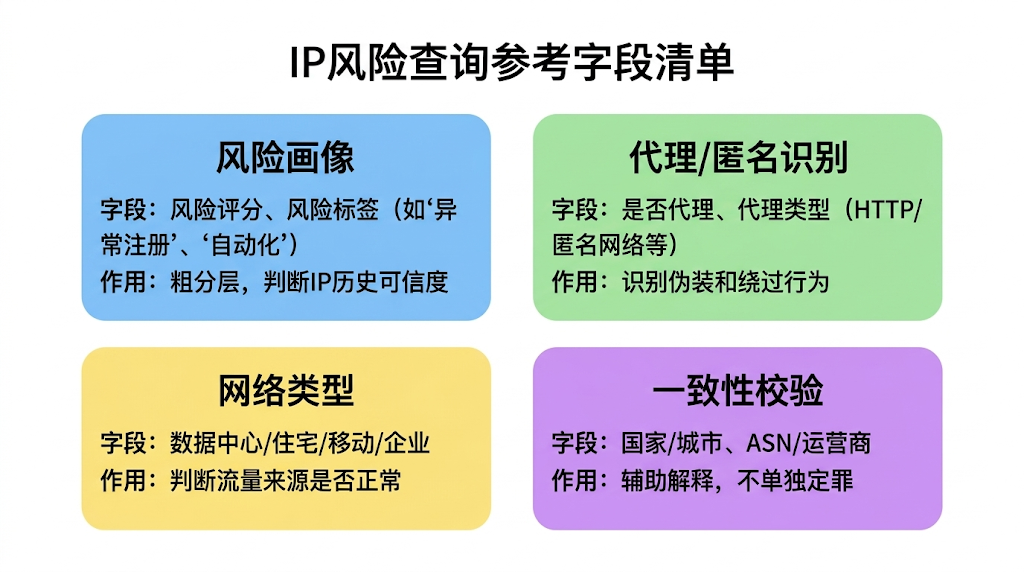

二、IP风险查询的参考字段

要有效识别异常批量操作的基础设施,建议至少采集以下三类信号:

以上字段可通过IP数据云 的IP画像API获取,其返回信息包括risk_score、risk_tag、net_type、is_proxy、proxy_type、location等,支持在线API和离线库两种部署方式。

三、各节点的参考处置逻辑

1. 注册/开户节点

在注册环节,批量攻击通常表现为同一IP段短时间内大量申请、IP类型集中在数据中心或代理池。可参考以下判断思路:

- 若IP同时命中"代理/匿名"和"数据中心网络类型",且风险标签包含"批量注册"相关特征,可考虑触发增强验证(如人脸识别或补充KYC信息)。

- 若同一IP段在短时间内出现大量注册且行为模式高度一致,可考虑转入人工复核队列。

需要注意的是,移动网络漂移和企业出口可能导致正常用户归属地显示异常,不宜仅凭"归属地不一致"直接拦截。

2. 登录节点

登录环节的主要风险是批量登录尝试和账户接管。IP数据可用于降低攻击效率,而非单纯封禁:

- 若IP为代理或高风险评分,且同一IP段出现连续登录失败,可考虑触发限速机制(如滑块验证码)或延长冷却时间。

- 若登录IP与用户历史常用城市不一致,且设备指纹发生变化,可考虑触发二次验证(短信/OTP)。

企业/校园网络下多个用户共用出口IP属于正常现象,不应仅因"同IP多人登录"升级拦截。

3. 交易/提现/贷前节点

交易环节对资金安全要求最高,但IP不应作为单一决策依据。更合理的思路是将IP风险作为加权因子:

- 当交易本身已触发敏感条件(如大额、新收款人、新设备),且IP同时命中代理或数据中心网络类型,可考虑降低单笔限额或延迟放行。

- 仅在叠加设备黑名单、异常行为序列等多重强信号后,才考虑拒绝交易。

工程上应设置IP查询的超时和降级机制(如超时按"未知风险"处理),避免因IP服务故障导致业务中断。

四、代码示例:IP风险查询与决策集成

以下示例展示了如何在交易环节调用IP数据云API获取风险字段,并执行分级处置:

python

import requests

def trade_risk_enhance(ip, api_key, trade_amount, is_new_payee):

# 调用IP数据云API

url = "https://api.ipdatacloud.com/v2/query"

params = {"ip": ip, "key": api_key, "risk": "true"}

try:

resp = requests.get(url, params=params, timeout=2)

data = resp.json()

if data.get('code') != 200:

return "allow" # 降级放行

result = data['data']

net_type = result.get('network', {}).get('网络类型', '')

is_proxy = result.get('risk', {}).get('是否代理', '否')

risk_tags = result.get('risk', {}).get('风险标签', [])

# 示例:交易敏感条件 + IP高风险 → 延时/复核

if (trade_amount > 5000 or is_new_payee) and (net_type == '数据中心' or is_proxy == '是'):

return "delay_review"

if '异常注册' in risk_tags:

return "verify"

return "allow"

except Exception:

return "allow"代码说明:该函数在交易请求中调用,当交易金额较大或收款人首次出现时,若IP来自数据中心或代理,则返回"延时复核";若IP带有异常注册标签,则触发验证。所有异常情况默认放行,避免影响正常交易。

五、结语

IP欺诈风险查询在金融反欺诈中的价值,不是替代征信或设备指纹,而是以较低成本提供独立的风险信号。将IP数据用于注册、登录、交易三个节点的分层处置,可以有效识别异常批量操作的基础设施(如代理池、数据中心集群、批量注册脚本),同时避免对正常用户的误伤。

金融机构在实际应用中,建议从观察模式起步,逐步引入加验、限速、限额等分层策略,并根据自身业务数据持续校准判断标准。IP数据云提供的IP画像API支持在线查询和离线库私有化部署,可为金融风控体系提供稳定、合规的数据输入。