一、为什么需要识别机房与基站流量?

2026年初,GreyNoise安全团队追踪了一次大规模侦察行动:攻击者动用超过63,000个住宅代理发现Citrix登录界面,随后切换到AWS基础设施,三天内生成11万次会话。这类攻击的共同特征是------流量来源高度集中在数据中心IP段。

传统安全策略对所有IP"一视同仁",导致两个典型问题:

- 漏报 :来自云机房的撞库请求被当作正常流量放行

- 误伤 :住宅用户因IP库精度不足被错误拦截

根本原因在于:缺少对流量来源网络类型的识别能力 。IP定位API接口返回的net_type字段(IDC/住宅/移动)和usage_type字段,正是解决这一问题的关键。

二、核心识别维度

通过IP数据云 的IP定位API接口,可获取以下关键字段:

|------------|---------------------|---------------------|

| 字段 | 含义 | 安全价值 |

| net_type | 网络类型(IDC/住宅/移动) | 识别机房流量,区分真实用户与自动化脚本 |

| usage_type | 使用场景(DYN/IDC/MOB等) | 20+细分标签,精准定位业务场景 |

| asn | 自治系统号 | 识别流量是否集中在特定云厂商 |

| proxy | 代理类型(VPN/Tor/Relay) | 检测代理/中转网络 |

| risk_score | 风险评分(0-100) | 量化风险等级,辅助决策 |

IP定位API接口返回的网络类型和风险评分可视化示例

实际案例 :某互联网金融平台接入后,发现约15%的注册请求来自IDC IP,这些账号的逾期率是正常用户的3倍以上。通过拦截IDC IP段的注册请求,该平台将欺诈注册量降低了70%。

三、实操:批量识别机房流量

3.1 单 IP查询(Python)****

python

import requests

API_KEY = "your_api_key_here"

def check_ip_risk(ip: str) -> dict:

"""调用IP定位API接口,获取IP的风险标签"""

url = "https://api.ipdatacloud.com/v2/query"

params = {"ip": ip, "key": API_KEY}

try:

resp = requests.get(url, params=params, timeout=3)

data = resp.json()

if data.get("code") == 200:

return data.get("data", {})

return {"error": data.get("msg", "查询失败")}

except Exception as e:

return {"error": str(e)}

# 示例:检测是否为数据中心IP

result = check_ip_risk("8.8.8.8")

net_type = result.get("net_type", "") # 返回 IDC / 住宅 / 移动

if net_type == "IDC":

print("该IP来自数据中心/机房")3.2 批量查询(分桶策略)

针对日志中的大量IP,建议采用离线批量+本地缓存 架构:

python

import redis

import json

import requests

from collections import Counter

# 初始化Redis连接(生产环境请配置host和password)

r = redis.Redis(host='localhost', port=6379, decode_responses=True)

API_KEY = "your_api_key_here"

def batch_check_ips(ip_list: list) -> dict:

"""

批量查询IP画像,结果缓存在Redis

适用场景:每小时分析Top IP日志

"""

results = {}

uncached_ips = []

# 先查缓存

for ip in ip_list:

cached = r.get(f"ip:{ip}")

if cached:

results[ip] = json.loads(cached)

else:

uncached_ips.append(ip)

# 批量请求未缓存的IP

if uncached_ips:

url = "https://api.ipdatacloud.com/v2/batch"

# 将IP列表转换为逗号分隔的字符串

params = {"ips": ",".join(uncached_ips), "key": API_KEY, "lang": "zh-CN"}

resp = requests.get(url, params=params, timeout=3)

if resp.status_code == 200:

resp_data = resp.json()

if resp_data.get("code") == 0:

data_list = resp_data.get("data", [])

for data in data_list:

ip = data.get("ip")

if ip:

# 风险IP缓存1小时,低风险缓存1天

ttl = 3600 if data.get("risk_score", 0) > 30 else 86400

r.setex(f"ip:{ip}", ttl, json.dumps(data))

results[ip] = data

return results

# 统计日志中IDC流量占比

log_ips = ["45.33.22.11", "114.114.114.114", "1.2.3.4"] # 从日志提取

profiles = batch_check_ips(log_ips)

net_type_count = Counter([p.get("net_type") for p in profiles.values() if p])

print(f"IDC占比: {net_type_count.get('IDC', 0) / len(log_ips) * 100:.1f}%")四、分级处置策略

根据IP的net_type和risk_score,采取不同处置动作:

|-----------------|-------------|-------------|---------------------|

| 网络类型 | 典型场景 | 处置策略 | 错误码示例 |

| IDC(机房) | 爬虫、撞库、自动化攻击 | 直接拦截或强验证码 | BLOCK_IDC_403 |

| 移动(基站) | 正常手机用户 | 正常放行,关注异地登录 | 不拦截 |

| 住宅 | 家庭宽带用户 | 正常放行 | 不拦截 |

| 中转网络 | 匿名访问、跨境 | 二次验证 | CHALLENGE_PROXY_451 |

代码实现(Flask中间件) :

python

from flask import Flask, request, jsonify

app = Flask(__name__)

# 假设check_ip_risk函数已在当前文件中定义

# 如未定义,请参照3.1节补充

@app.before_request

def risk_check():

client_ip = request.headers.get("X-Forwarded-For", request.remote_addr).split(",")[0]

# 调用IP数据云获取网络类型

ip_info = check_ip_risk(client_ip)

net_type = ip_info.get("net_type", "")

risk_score = ip_info.get("risk_score", 0)

proxy_type = ip_info.get("proxy", "")

# 分级处置

if net_type == "IDC" and risk_score > 50:

return jsonify({

"code": "BLOCK_IDC_403",

"message": "检测到异常访问来源"

}), 403

# 检测中转网络流量

if proxy_type and proxy_type != "":

return jsonify({

"code": "CHALLENGE_PROXY_451",

"message": "请完成验证后继续访问"

}), 451

# 正常放行,传递风险标签供后续使用

request.ip_risk = {"net_type": net_type, "risk_score": risk_score}

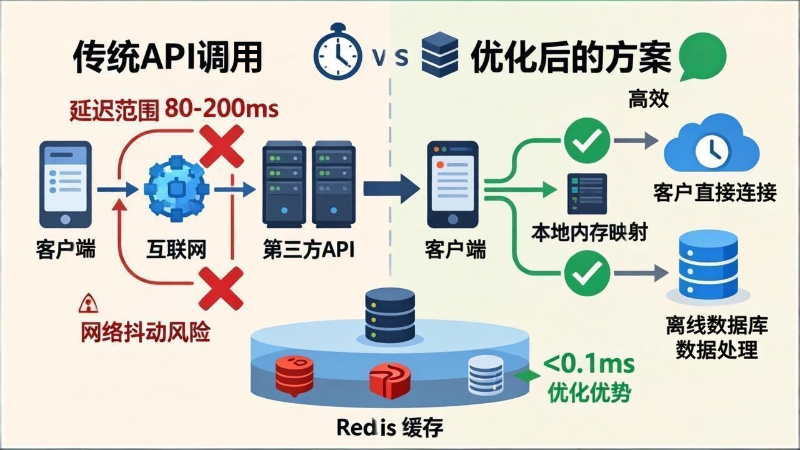

离线库与在线API调用架构对比图

五、工程落地避坑指南

5.1 不要把API直接塞进请求链路

第三方API抖动会直接拖垮业务。正确做法:离线批量 + 本地缓存 。高并发场景建议使用IP数据云离线库 ,将数据预加载到内存,查询延迟从80ms降至0.18ms。

5.2 避免误伤的三条铁律

同时满足以下条件才处置:

- 该net_type桶的请求占比>10%

- 该桶的错误率/延迟明显高于全局平均值

- 不是正常业务峰值(排除大促等场景)

5.3 封禁前补二次证据

- 检查连续失败次数

- 确认是否访问异常路径

- 结合行为特征(如请求频率)

六、总结

识别机房与基站流量的本质,是把"所有IP一律平等"的安全策略,升级为基于网络类型的分级风控体系 。

落地三步骤:

- 接入IP定位API接口,获取net_type、usage_type等关键字段

- 建立离线缓存+批量查询架构,避免API成为瓶颈

- 按网络类型制定差异化的处置策略,分流 > 限流 > 拦截

下次遇到注册接口被刷,先查一下这些请求有多少来自IDC IP段------很多时候,解决问题的不是加验证码,而是"把机房流量请出去"。

七、数据来源

- GreyNoise Intelligence :2026年初63,000个住宅代理攻击事件追踪报告

- 艾瑞咨询 :《2024年中国威胁情报行业发展研究报告》