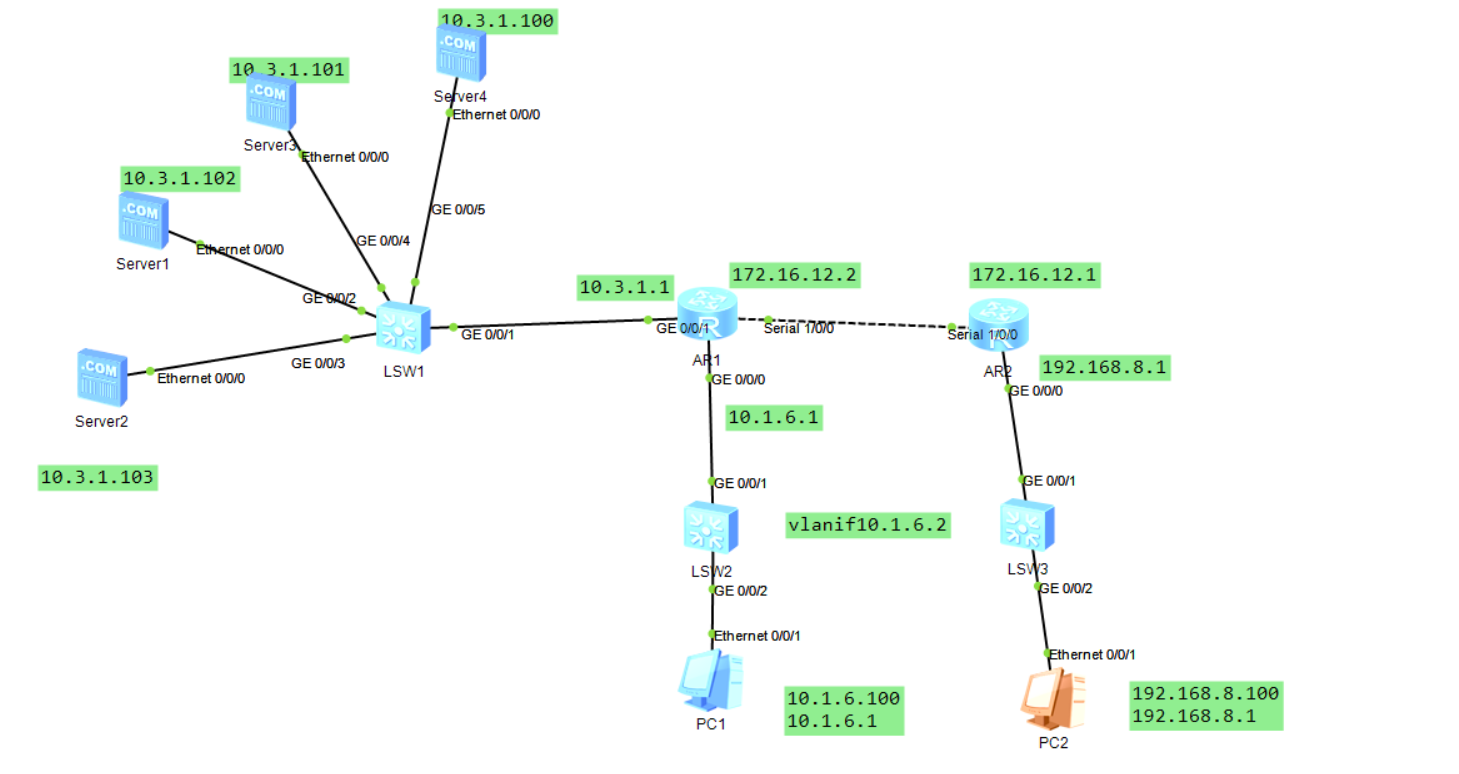

一、实验拓扑与需求说明

1. 拓扑结构

- 核心设备:AR1、AR2 两台路由器,LSW1、LSW2、LSW3 三台交换机

- 网段规划 :

- 服务器网段:

10.3.1.0/24(服务器地址:10.3.1.100/101/102/103,网关 10.3.1.1) - PC1 网段:

10.1.6.0/24(PC1 地址:10.1.6.100/24,网关 10.1.6.1) - PC2 网段:

192.168.8.0/24(PC2 地址:192.168.8.100/24,网关 192.168.8.1) - 路由器互联网段:

172.16.12.0/24(AR1:172.16.12.2,AR2:172.16.12.1)

- 服务器网段:

2. 实验目标

- 实现全网所有设备互通

- 允许

10.1.6.0/24网段远程登录 LSW1 交换机 - 拒绝

192.168.8.0/24网段 ping10.3.1.102、10.3.1.103 - 拒绝

11:45-12:00时间段内所有主机访问10.3.1.100、10.3.1.101

二、基础配置:接口 IP 与路由

1. AR1 路由器配置

# 配置接口IP

[AR1]int GigabitEthernet 0/0/1

[AR1-GigabitEthernet0/0/1]ip address 10.3.1.1 24 # 服务器网段网关

[AR1-GigabitEthernet0/0/1]quit

[AR1]int GigabitEthernet 0/0/0

[AR1-GigabitEthernet0/0/0]ip address 10.1.6.1 24 # PC1网段网关

[AR1-GigabitEthernet0/0/0]quit

[AR1]int Serial 1/0/0

[AR1-Serial1/0/0]ip address 172.16.12.2 24 # 与AR2互联地址

[AR1-Serial1/0/0]quit

# 配置默认路由(所有未知流量转发给AR2)

[AR1]ip route-static 0.0.0.0 0.0.0.0 172.16.12.12. AR2 路由器配置

# 配置接口IP

[AR2]int Serial 1/0/0

[AR2-Serial1/0/0]ip address 172.16.12.1 24 # 与AR1互联地址

[AR2-Serial1/0/0]quit

[AR2]int GigabitEthernet 0/0/0

[AR2-GigabitEthernet0/0/0]ip address 192.168.8.1 24 # PC2网段网关

[AR2-GigabitEthernet0/0/0]quit

# 配置默认路由(所有未知流量转发给AR1)

[AR2]ip route-static 0.0.0.0 0.0.0.0 172.16.12.23. LSW2 交换机配置(PC1 接入)

# 配置接口为access模式,划入VLAN10

[LSW2]int GigabitEthernet 0/0/1

[LSW2-GigabitEthernet0/0/1]port link-type access

[LSW2-GigabitEthernet0/0/1]port default vlan 10

[LSW2-GigabitEthernet0/0/1]quit

[LSW2]int GigabitEthernet 0/0/2

[LSW2-GigabitEthernet0/0/2]port link-type access

[LSW2-GigabitEthernet0/0/2]port default vlan 10

[LSW2-GigabitEthernet0/0/2]quit

# 配置VLANIF10作为PC1网段网关

[LSW2]int Vlanif 10

[LSW2-Vlanif10]ip address 10.1.6.2 24

[LSW2-Vlanif10]quit三、需求 2:允许 10.1.6.0 网段远程登录 LSW1

配置 Telnet 服务(以 LSW2 为例,LSW1 配置逻辑一致)

# 开启Telnet服务

[LSW2]telnet server enable

Info: The Telnet server has been enabled.

# 配置AAA用户

[LSW2]aaa

[LSW2-aaa]local-user user01 password cipher huawei@123 # 设置密码

[LSW2-aaa]local-user user01 privilege level 15 # 配置最高权限

[LSW2-aaa]quit

# 配置VTY用户线,使用AAA认证

[LSW2]user-interface vty 0 4

[LSW2-ui-vty0-4]authentication-mode aaa

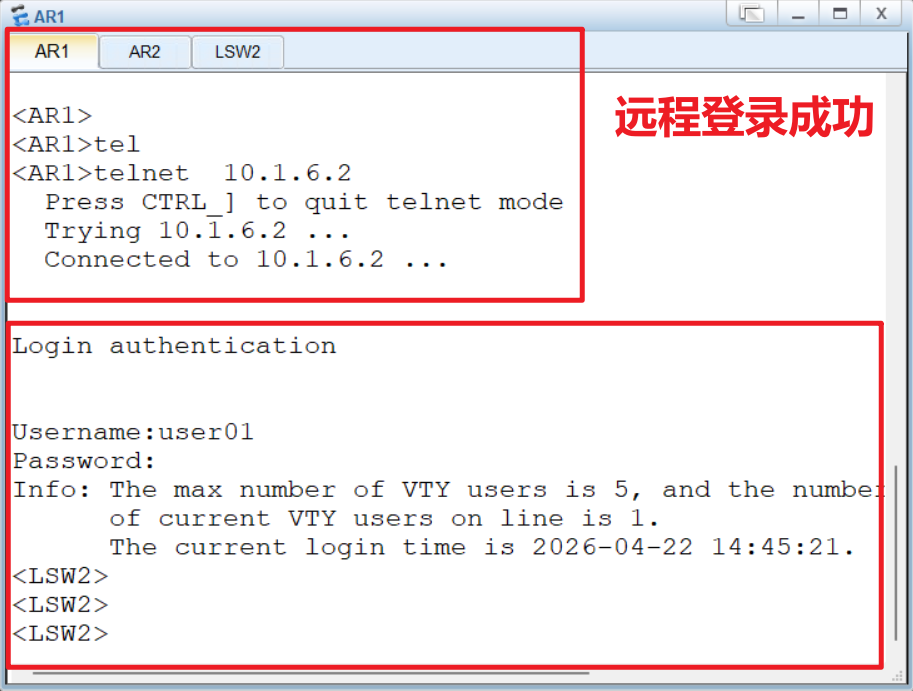

[LSW2-ui-vty0-4]quit验证远程登录

在 AR1 上测试 Telnet 访问 LSW2:

<AR1>telnet 10.1.6.2

Trying 10.1.6.2 ...

Press CTRL+K to abort

Connected to 10.1.6.2.

Login authentication

Username:user01

Password:huawei@123

<LSW2>

四、需求 3+4:配置高级 ACL 实现访问控制

1. 配置时间段(仅 11:45-12:00 生效)

shell

[AR1]time-range bbb 11:45 to 12:00 daily # 每天11:45-12:002. 配置高级 ACL(3000 号)

shell

[AR1]acl number 3000 # 高级ACL,可匹配源/目的IP、协议、端口

[AR1-acl-adv-3000]

# 拒绝192.168.8.0网段ping 10.3.1.102

rule 5 deny icmp source 192.168.8.0 0.0.0.255 destination 10.3.1.102 0

# 拒绝192.168.8.0网段ping 10.3.1.103

rule 10 deny icmp source 192.168.8.0 0.0.0.255 destination 10.3.1.103 0

# 拒绝所有主机在指定时间段ping 10.3.1.100

rule 15 deny icmp destination 10.3.1.100 0 time-range bbb

# 拒绝所有主机在指定时间段ping 10.3.1.101

rule 20 deny icmp destination 10.3.1.101 0 time-range bbb

# 允许其他所有流量通过(默认最后隐含deny any)

rule 100 permit ip

[AR1-acl-adv-3000]quit3. 在接口应用 ACL(服务器网段出口)

shell

# 在AR1连接服务器的G0/0/1接口,出方向应用ACL

[AR1]int GigabitEthernet 0/0/1

[AR1-GigabitEthernet0/0/1]traffic-filter outbound acl 3000

[AR1-GigabitEthernet0/0/1]quit五、实验验证与结果分析

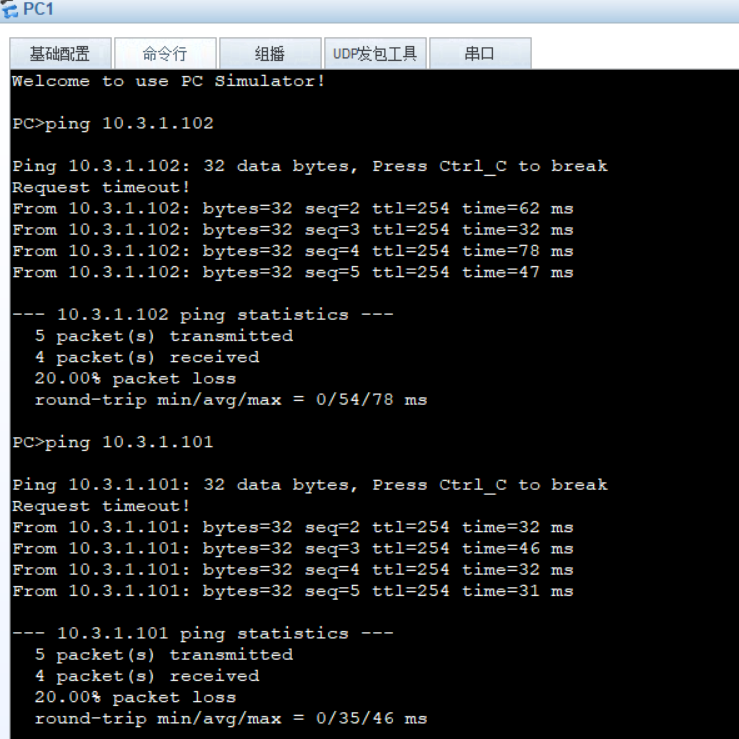

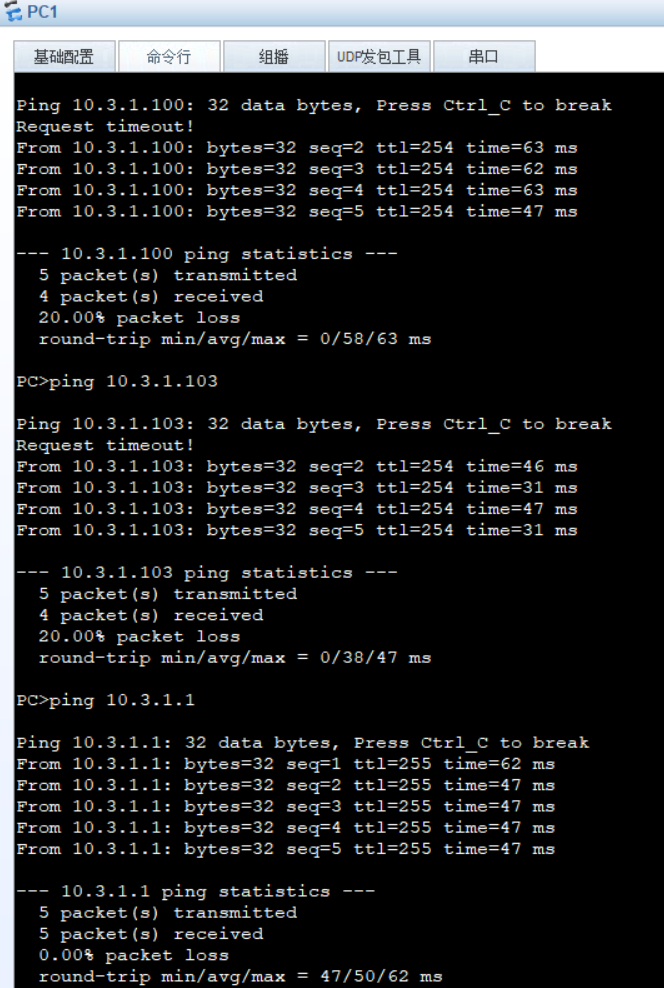

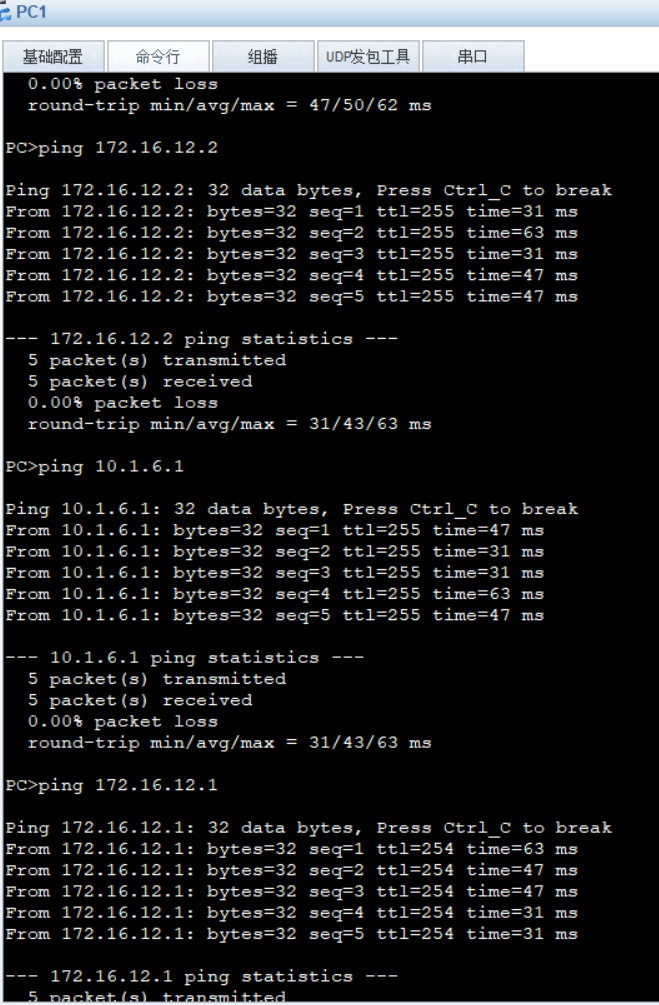

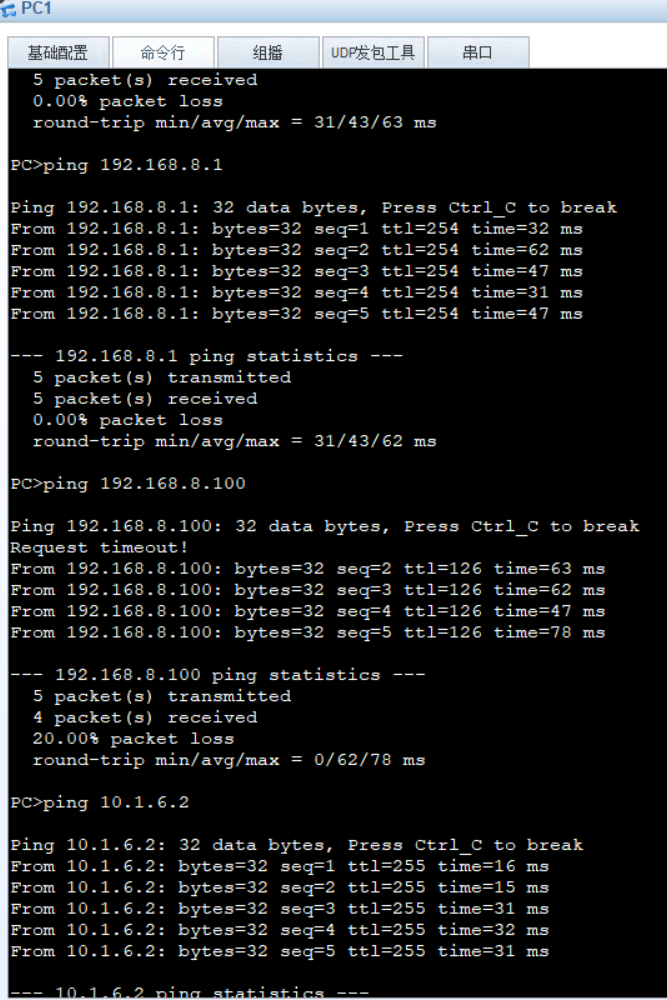

1. 全网互通验证

- PC1 ping PC2、PC1 ping 服务器、PC2 ping 服务器,除 ACL 限制外均能正常通信

- AR1/AR2 / 交换机之间路由可达

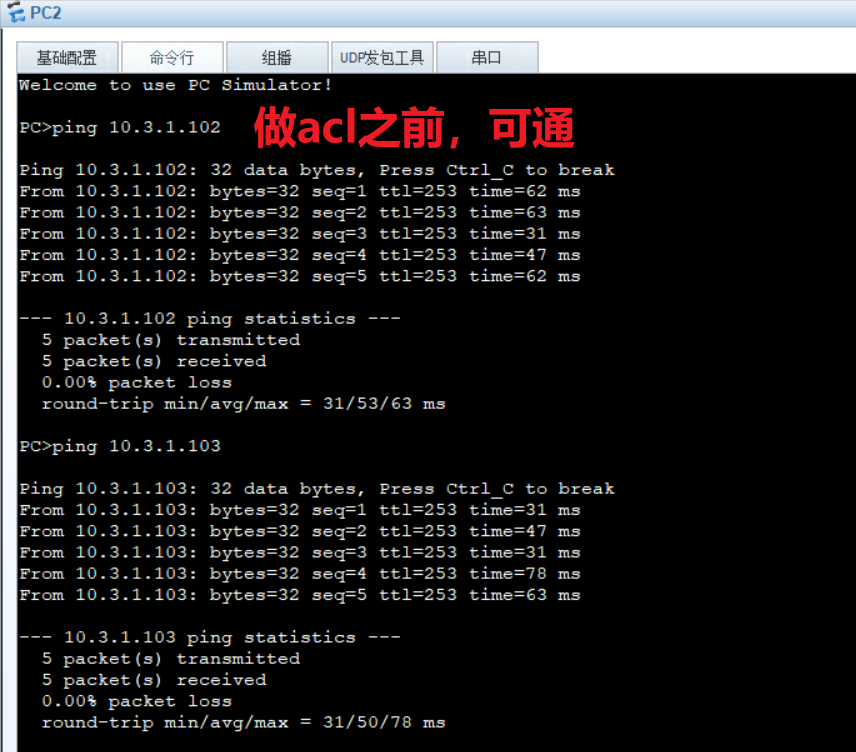

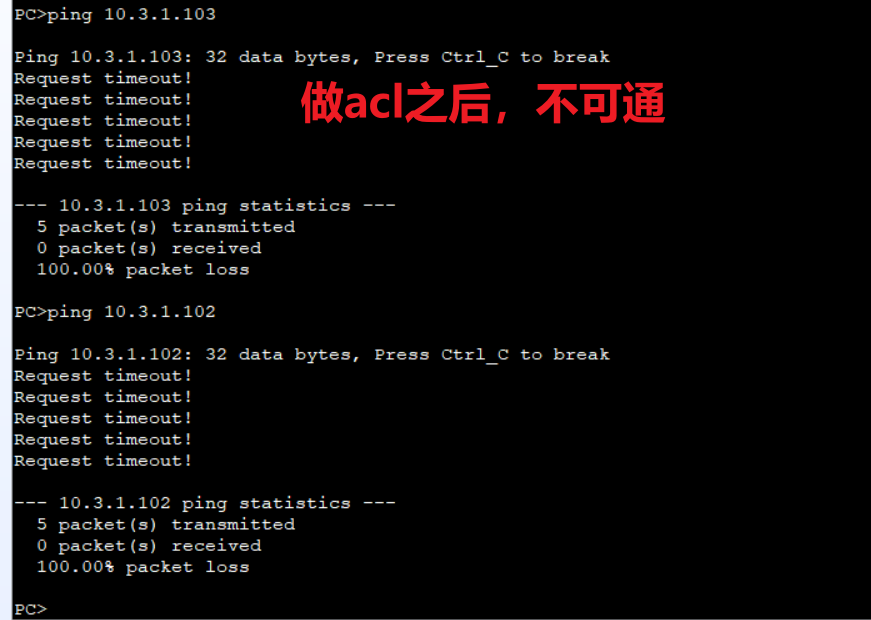

2. ACL 控制效果验证

- PC2(192.168.8.100)ping 10.3.1.102/103:请求超时,被 ACL 拒绝

- PC1/PC2 在 11:45-12:00 ping 10.3.1.100/101:请求超时,被时间段 ACL 拒绝

- 非时间段 ping 10.3.1.100/101:正常通信,仅时间段内被限制

六、核心知识点总结

- ACL 类型选择 :

- 基础 ACL(2000-2999):仅匹配源 IP,适合简单网段过滤

- 高级 ACL(3000-3999):可匹配源 / 目的 IP、协议、端口、时间段,适合复杂控制(本实验用高级 ACL)

- 应用方向 :

inbound:过滤进入接口的流量outbound:过滤从接口发出的流量(本实验在服务器网段出口应用 outbound)

- 时间段控制 :

- 用

time-range定义时间范围,在 ACL 规则中绑定,实现基于时间的访问控制

- 用

- Telnet 安全 :

- 结合 ACL 限制 VTY 访问,避免未授权网段登录设备

七、配置注意事项

- ACL 默认最后隐含

deny any,需在规则末尾添加permit ip允许其他流量 - 时间段配置为

daily表示每天生效,也可指定工作日 / 周末 - 高级 ACL 尽量靠近目的端应用,避免无效流量占用链路

- Telnet 配置需开启 AAA 认证,避免使用明文密码登录