1.漏洞概述

风险名称:ArcGIS REST /arcgis/rest/services/ 敏感信息泄露漏洞

风险等级:中危

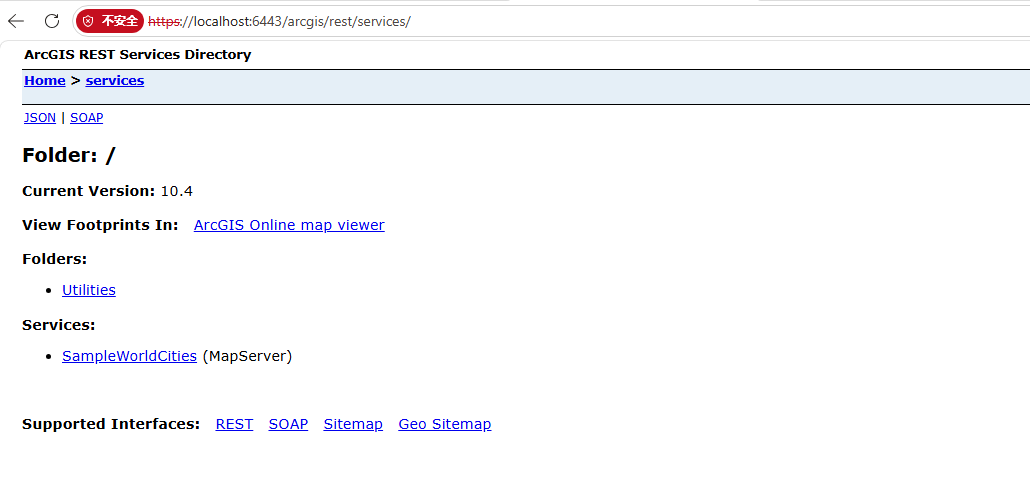

漏洞原理:ArcGIS Server 安装后,默认启用"服务目录 (Services Directory)"功能。该功能提供了一个无需身份验证的 Web 界面(https://<server>:6443/arcgis/rest/services/),用于浏览和发现已发布的所有 GIS 服务。在未授权的情况下,攻击者可直接访问此页面,获取服务器上所有服务的详细信息,包括服务名称、类型、图层结构、甚至潜在的数据源元数据。若此服务暴露于公网,将为后续的针对性攻击(如服务滥用、数据窃取等)提供便利。

2.风险影响

信息泄露:攻击者可枚举服务器上所有可用的 GIS 服务。

攻击面扩大:泄露的服务信息可作为进一步渗透测试或攻击的入口点。

合规风险:违反了最小权限和安全默认配置的安全原则。

3.修复目标

禁用 ArcGIS Server 的"服务目录"功能,强制所有对 REST API 的访问都必须通过有效的身份认证,从而彻底消除此信息泄露风险。

4.详细修复步骤

为确保操作的严谨性,请遵循以下步骤进行修复:

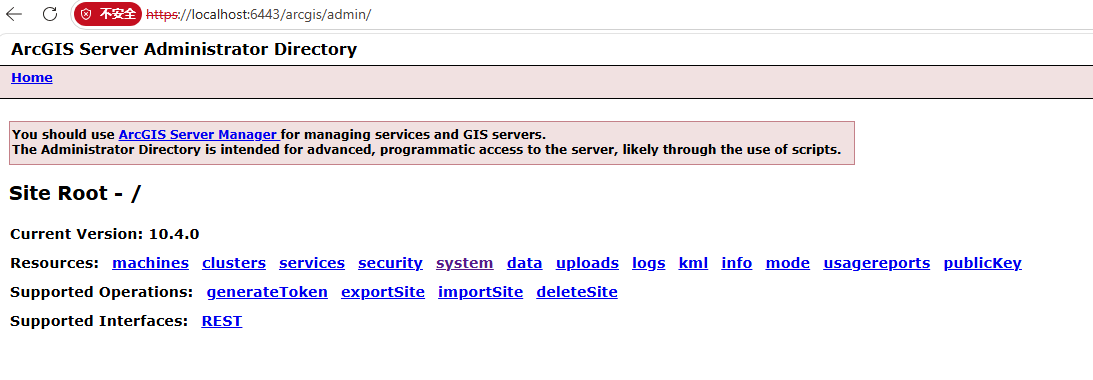

(1).登录管理后台

https://localhost:6443/arcgis/admin/

输入siteadmin账户密码

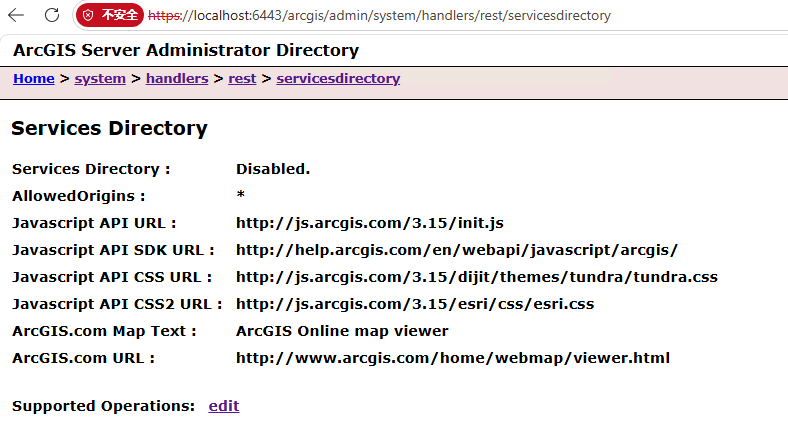

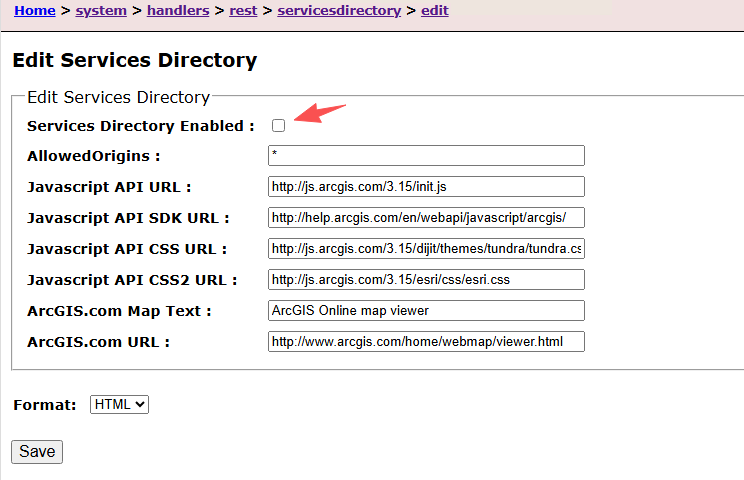

(2)定位安全配置

在管理界面中,依次导航system --handlers --rest--servicesdirectory

(3) 禁止服务目录

点击edit,Services Directory Enabled 取消勾选 然后保存

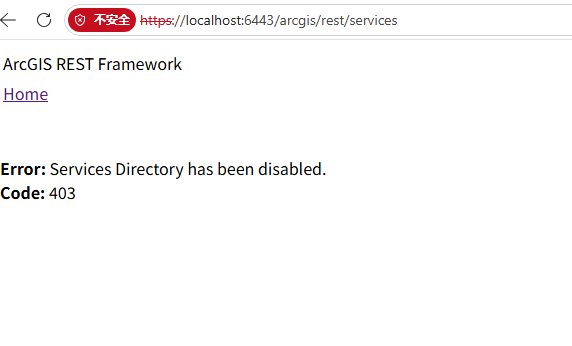

5.修复效果验证

验证方法:在修复操作完成后,尝试再次访问rest服务目录页面

https://localhost:6443/arcgis/rest/services/