恶意软件概述

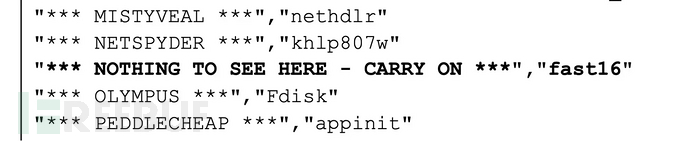

fast16是一种近期曝光的具备破坏能力的恶意软件,专门针对极高价值环境和超昂贵系统进行精准攻击。与旨在广泛传播的普通恶意软件不同,fast16专注于挑选那些可能因系统中断或长期控制而造成严重运营和财务损失的特定目标。

技术架构分析

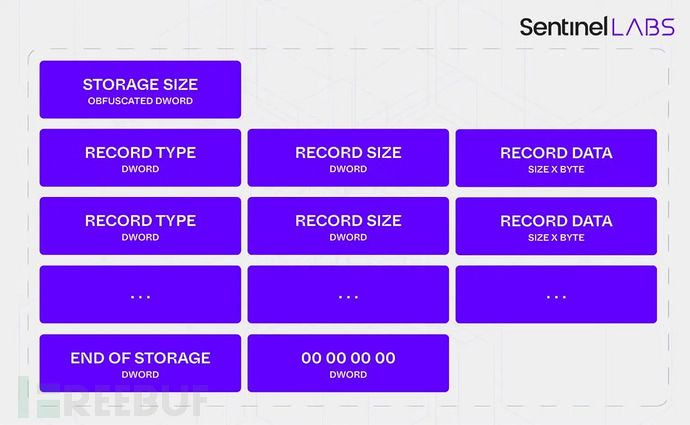

该攻击活动基于模块化工具集构建,融合了Windows内核驱动、用户模式控制器和基于Lua的payload框架,使攻击者能够在敏感网络内根据需要调整战术。

早期分析显示,fast16采用多阶段攻击链:

- 初始组件svcmgmt.exe作为主payload载体

- 该二进制文件协调安装名为fast16.sys的内核模式驱动

- 驱动扩展了恶意软件对操作系统核心的可见性和控制能力

一旦两个组件激活,恶意软件即可横向移动、部署类似蠕虫的附加模块,并对环境中选定的关键基础设施或昂贵运营资产主机准备破坏性行动。

攻击特征

SentinelOne研究人员将fast16描述为复杂工具包而非单一二进制文件,其功能分布在驱动、管理可执行文件和运行时解密执行的Lua字节码payload之间。Lua引擎为攻击者提供灵活的脚本层,使其能够编写传播、破坏和隐蔽功能脚本,而无需频繁重建核心二进制文件。

嵌入式字符串和配置元素引用了以下功能:

- 蠕虫安装例程

- 传播控制

- 植入安装步骤

- 限制过度传播的条件

攻击向量与影响

fast16的攻击向量主要集中于利用已入侵环境中的现有访问权限和管理路径,而非简单的批量钓鱼或路过式下载。该恶意软件使用签名或看似合法的组件,以及详细的服务和驱动安装逻辑,表明攻击者期望在域加入系统上使用提升权限运行。

一旦运行,fast16会将初始入侵点转变为弹性存在,能够:

- 修补安全软件

- 绕过本地保护

- 为后续针对昂贵基础设施或专用工作站的破坏行动奠定基础

防御建议

鉴于fast16提供的控制水平和隐蔽性,推荐防御措施包括:

- 严格的驱动加载策略

- 密切监控服务和驱动创建事件

- 持续审查与防火墙和安全产品密钥相关的注册表更改

- 在管理服务器上保持强大的应用程序控制

- 监控异常的svcmgmt.exe二进制文件实例

- 部署与fast16的Lua payload、驱动和修补代码相关的YARA规则检测内容

在高价值环境中,结合以下措施至关重要:

- 严格的最小权限访问

- 仔细审计管理操作

- 定期对安全工具进行完整性检查