前言

雷池(SafeLine)是长亭科技推出的下一代 Web 应用防火墙(WAF),核心突破传统 WAF 的规则匹配瓶颈,以自研智能语义分析引擎为核心,实现从 "特征匹配" 到 "语义理解" 的防护跨越,具备低误报、低漏报、零规则维护、轻量化部署等优势,广泛应用于个人站点、企业业务与政企场景。

网上很多文章把雷池吹成"AI无敌、零误报、吊打所有传统WAF",实际用下来就是:基于Tengine做反向代理 + 流量镜像旁路检测 + 自研语义检测引擎 + Docker微服务拆分。

一、雷池整体架构:容器化模块化设计

雷池采用Docker容器化微服务架构 ,所有组件以独立容器运行(如管理容器、检测容器、数据库容器),模块化拆分、松耦合通信,兼顾高性能、高扩展、易部署特性。

| 容器名称 | 角色 | 核心功能 | 网络模式 |

|---|---|---|---|

| safeline-tengine | 流量入口/反向代理 | 接收用户请求、转发后端、SSL终止、流量分发 | Host(复用宿主机IP,无独立容器IP) |

| safeline-detector | 检测引擎核心 | 语义分析、攻击检测、规则执行、风险判定 | 桥接网络(独立IP,如172.22.222.5) |

| safeline-mgt | 管理控制台 | 站点配置、防护规则、可视化报表、攻击日志 | 桥接网络(独立IP,如172.22.222.4) |

| safeline-pg | 数据库 | 存储配置、攻击日志、用户数据 | 桥接网络(独立IP,如172.22.222.2) |

| safeline-chaos | 动态防护 | CC防护、人机验证、Bot管理、限流 | 桥接网络(独立IP,如172.22.222.10) |

| safeline-fvm | 流量镜像/分析 | 镜像流量检测、离线分析、威胁建模 | 桥接网络(独立IP,如172.22.222.8) |

| safeline-luigi | 任务调度 | 容器编排、健康检查、日志收集 | 桥接网络(独立IP,如172.22.222.7) |

各容器职责划分:

-

safeline-tengine

基于Nginx二次开发的Tengine,流量入口、反向代理、SSL证书管理、请求转发、拦截页面返回。Host网络,无独立IP。

-

safeline-detector

核心检测进程,所有流量的安全检测都在这里跑,CPU占用最高的就是它。有独立容器IP。

-

safeline-chaos

负责CC防护、IP限流、滑块人机验证、黑白名单、频率控制。

-

safeline-mgt

后台管理界面(9443端口),站点配置、防护策略、攻击日志、IP封禁都在这里操作。

-

safeline-pg

内置PostgreSQL,纯存数据:配置、日志、攻击记录、黑名单IP。

-

safeline-fvm

流量镜像组件,可旁路镜像全网流量,只审计不拦截,适合不改动业务拓扑的旁路部署。

-

safeline-luigi

内部调度中心,管控各容器状态、心跳检查、配置同步、任务分发,用户无感知。

网络层面分两套:

- 业务桥接网络:除 tengine 外所有容器都在这,有独立IP;

- tengine 用 Host 网络 :直接复用宿主机网卡,没有独立容器IP。

为什么 tengine 要用 Host 网络?

- 直接监听宿主机80/443/9443端口,不用做Docker端口映射绕一层;

- 降低网络转发损耗,HTTPS解密、反向代理性能更高;

- 缺点:和宿主机端口强绑定,端口被占用就起不来。

二、流量处理链路(反向代理模式)

雷池采用流式检测技术,实现"边接收→边解析→边检测→边转发",避免传统WAF"全量接收后再检测"的延迟问题,核心优势:

- 低延迟:检测延迟<1ms,大流量场景(QPS>1000)无卡顿,不影响业务体验。

- 高吞吐量:单节点支持数万QPS,集群可线性扩展,适配从小型站点到大型政企的流量需求。

- 大包无绕过:完整解析超大数据包,无"分片绕过""大包截断"漏洞。

真实流量走向如下:

- 流量接入 :用户访问域名,DNS解析指向雷池

tengine容器(宿主机IP),请求到达WAF。 - SSL终止/转发 :

tengine处理HTTPS证书(自动申请/续签免费证书),解密HTTP流量,转发至detector检测容器。 - 语义分析检测 :

detector执行四级语义分析,调用专项子引擎,判定请求是否恶意。- 正常请求:放行至后端服务器(如Zabbix、业务系统)。

- 恶意请求:直接拦截,返回403页面,记录攻击日志(含Payload、来源IP、攻击类型)。

- 响应返回 :后端服务器返回正常响应,经

tengine加密(HTTPS)后转发给用户。 - 日志与运营 :所有请求/拦截日志存储至

safeline-pg,管理控制台可视化展示攻击趋势、Top攻击IP、攻击类型分布,支持一键封禁/放行IP。

三、防护能力原理

1. Web攻击防护(语义分析)

- SQL注入:识别联合查询、堆叠查询、报错注入、布尔盲注等,即使载荷变形/编码,只要语义是SQL操作即拦截。

- XSS:拦截存储型(留言板注入脚本)、反射型(URL参数注入)、DOM型(前端代码篡改)XSS,精准识别脚本执行语义。

- 命令/代码执行 :阻断

system()、exec()、eval()等函数调用,防止服务器被植入木马、控制服务器。 - SSRF/路径遍历/文件上传:检测请求是否非法访问内网、遍历服务器目录、上传恶意文件(如WebShell)。

2. CC/DoS防护(动态限流+人机验证)

- 频率限制:基于IP、Cookie、URL维度限流(如单IP每分钟100次请求),拦截暴力请求、爬虫。

- 人机验证:滑块、图形验证码、行为验证(鼠标轨迹、点击节奏),区分真实用户与恶意Bot(如爬虫、扫描器)。

- 等候室:突发大流量时,将正常用户放入等候队列,避免服务器过载,防止CC攻击耗尽资源。

3. Bot与威胁情报防护

- Bot管理:识别恶意爬虫、扫描器、自动化工具(如Burp Suite、Nmap),拦截恶意Bot,放行合法爬虫(如搜索引擎)。

- 威胁情报联动:集成长亭云威胁情报库,实时识别恶意IP(如肉鸡、黑客IP)、恶意域名,一键封禁,阻断已知威胁。

四、雷池安装与管理命令

一键安装

官方推荐一键安装,3 分钟搞定。用 root 执行:

bash

bash -c "$(curl -fsSLk https://waf-ce.chaitin.cn/release/latest/setup.sh)"脚本会自动:检测环境 → 拉取镜像 → 启动所有容器

安装目录默认:/usr/local/safeline

管理端口:9443(HTTPS)

常用管理命令如下:

一、内置管理命令

这些命令是雷池官方自带,直接在宿主机执行即可。

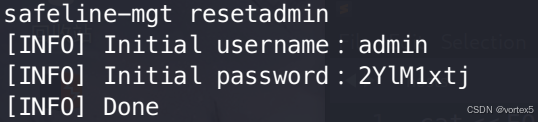

1. 重置管理员密码(忘记密码必备)

bash

docker exec -it safeline-mgt resetadmin作用:

- 重置后台管理员账号(默认

admin),密码随机八位字符

适用场景:忘记登录密码、管理员账号异常。

2. 清理系统日志(释放磁盘空间)

bash

docker exec -it safeline-mgt cleanlogs作用:

- 一键清理雷池所有运行日志、攻击日志

- 不会删除配置和数据库

适用场景:服务器磁盘空间不足、日志堆积过大。

3. 一键重启所有雷池容器(解决异常)

bash

docker compose -f /usr/local/safeline/docker-compose.yml restart作用:重启全部 safeline-* 容器,修复页面打不开、防护不生效等问题。

4. 停止雷池所有服务

bash

docker compose -f /usr/local/safeline/docker-compose.yml stop5. 启动雷池所有服务

bash

docker compose -f /usr/local/safeline/docker-compose.yml start二、日志查看命令

1. 查看管理后台日志(mgt)

bash

docker logs -f safeline-mgt2. 查看检测引擎日志(detector 核心防护日志)

bash

docker logs -f safeline-detector3. 查看代理入口日志(tengine)

bash

docker logs -f safeline-tengine三、容器管理命令

1. 查看所有雷池容器状态

bash

docker ps | grep safeline2. 查看所有容器 IP

bash

docker inspect -f '{{.Name}} - {{range .NetworkSettings.Networks}}{{.IPAddress}}{{end}}' $(docker ps -q)3. 进入任意容器内部(调试用)

bash

docker exec -it safeline-mgt sh

bash

docker exec -it safeline-detector sh

bash

docker exec -it safeline-tengine sh四、备份与恢复命令

1. 备份雷池全部配置

bash

cd /usr/local/safeline

tar -zcvf safeline-backup-$(date +%Y%m%d).tar.gz ./*备份文件会生成在:/usr/local/safeline/

2. 恢复备份(迁移服务器用)

bash

tar -zxvf 你的备份文件.tar.gz -C /usr/local/safeline/

docker compose -f /usr/local/safeline/docker-compose.yml up -d五、卸载雷池

警告:执行后所有配置、日志、数据全部删除!

bash

cd /usr/local/safeline

docker compose down

rm -rf /usr/local/safeline五、总结

雷池WAF 真实优缺点(不吹不黑):

优点

- Docker 容器化部署,一条命令拉起,不用装依赖;

- 语义+解码双层检测,误报比纯正则WAF低很多;

- 自带SSL证书自动申请、续期,不用自己配Nginx;

- 自带后台面板,日志、拦截、封禁可视化,小白也能用;

- 社区版免费够用,个人站、小业务完全扛得住。

缺点

- 本质还是规则+语义,不是万能AI,新漏洞仍需等规则更新;

- tengine占用宿主机端口,端口冲突就无法启动;

- 高并发大流量下,detector 容易CPU飙高;

- 高级绕过依然存在,不能替代人工渗透测试、代码审计;

- 社区版无集群、无高级威胁情报、无企业级运维能力。

适用场景 & 不适用场景:

适合

- 个人博客、中小型企业官网、后台管理系统前置防护;

- 不想复杂配置Nginx+WAF,想开箱即用;

- 不懂安全运维,需要可视化拦截日志。

不适合

- 大型高并发集群、核心金融业务;

- 对安全要求极高、需要定制化规则、深度防绕过场景;

- 已经有专业硬件WAF、云WAF的环境,没必要重复部署。