本文汇总几款开源运维管理面板,旨在拓展一下视野。

1Panel

有待另起一篇1Panel使用笔记。

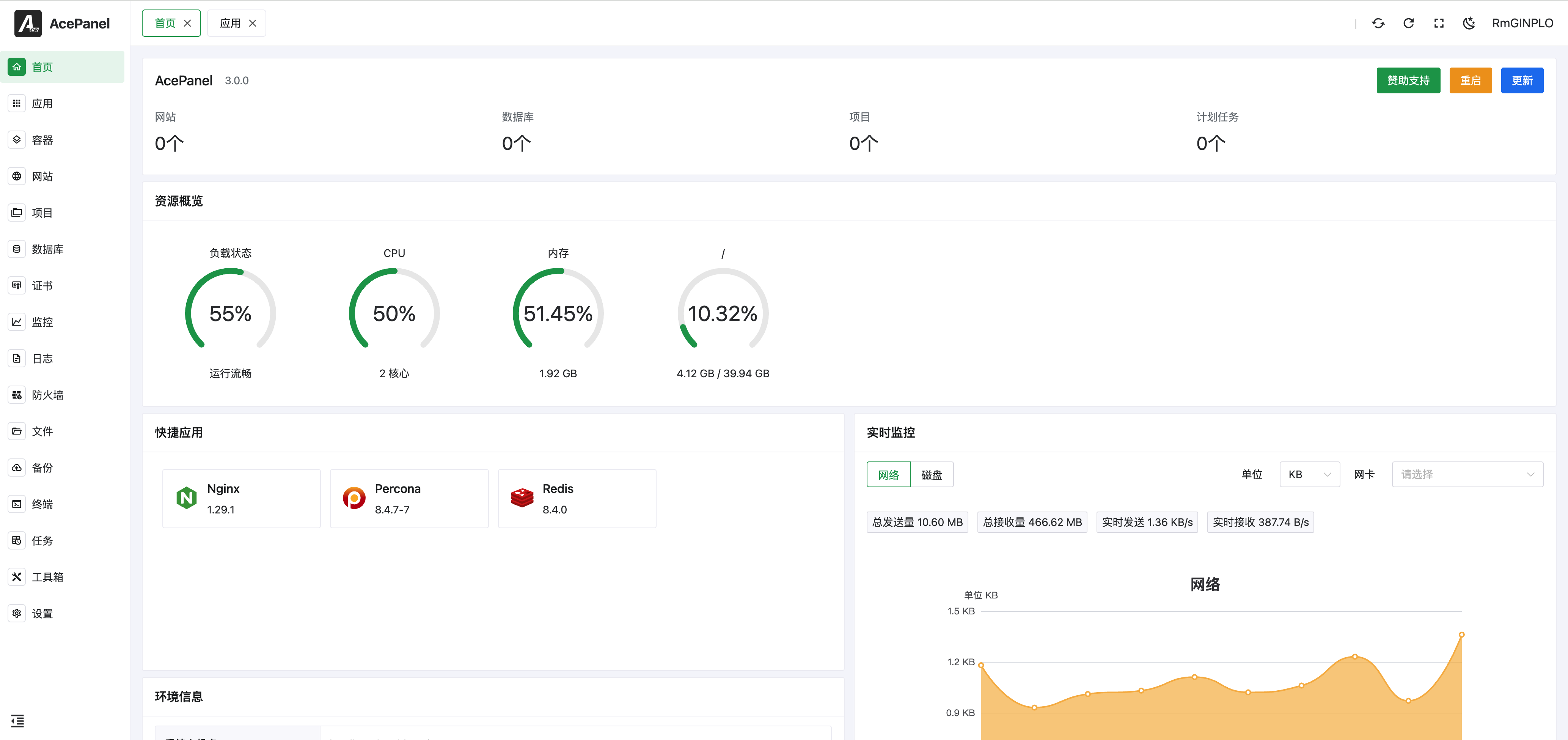

AcePanel

基于Go语言的新一代开源(GitHub,2.7K Star,206 Fork)全能服务器运维管理面板,能够实现服务器资源的全面管理与监控,旨在为用户提供简单轻量、高效安全的运维体验,支持Linux系统下多种服务包括MySQL、Nginx、Redis、PHP等应用的快速部署与管理,具备极低资源占用、离线运行、完全开源免费等核心优势。

优势

- 极低占用:Go语言开发,安装包小,占用低,单文件运行,不会对系统性能造成影响

- 低破坏性:设计为尽可能减少对系统的额外修改,在同类产品中,我们对系统的修改最少

- 追随时代:整体设计走在时代前沿,对新系统兼容性好,在同类产品中处于领先地位

- 高效运维:功能完善,自定义能力强,既可快速部署小型网站,也可基于定制化需求部署复杂应用

- 离线运行:支持离线模式,甚至可以在部署完成后停止面板进程,不会对已有服务造成任何影响

- 安全稳定:面板采用业界多种技术保障本体安全性,已在我们的多个生产环境中长期稳定运行

- 全面开源:少有的全开源面板,您可以在遵守开源协议的前提下对面板自由修改、二次开发

- 永久免费:承诺面板本体未来不会引入任何收费/授权功能,永久免费使用

OpenOcta

官网1,官网2,专为运维场景设计的开源(GitHub,2.5K Star,316 Fork)企业级智能体,AIOps平台,旨在成为企业内部的可观测&运维智能中枢。

能够统一接入各类数据源,包括监控告警、日志、配置管理数据库(CMDB)、工单系统等,并通过其强大的Agent(智能体)能力,协助工程师进行故障排查、根本原因分析和智能决策。

特性

- 极简架构:将所有核心组件(包括Gateway、Agent、Channels、Cron定时任务)以及前端静态资源,全部打包到单一Go二进制文件中。部署极其简单,无需复杂的环境配置,真正做到开箱即用。

- 多样的交互方式:支持通过多种方式与外部系统集成,包括:

- 命令行界面(CLI)

- HTTP/WebSocket API

- Webhook

- 协议兼容性:兼容OpenClaw Gateway的WebSocket协议和官方Control UI的行为。方便使用OpenClaw的团队可以平滑迁移或与OpenOcta并存。

实战

bash

make build

./build.sh build

# 启动Gateway服务

make run

./openocta gateway run

# 运行前端开发服务器

make run-ui

# CLI使用

./openocta agent -m "Hello, echo test"Gateway默认监听http://127.0.0.1:18900,浏览器访问http://localhost:5173

DeepSentry

由Hx0 Team研发并开源(GitHub)的智能化安全排查与运维Agent,内置基于LLM的决策大脑,能够理解复杂的自然语言指令,自动拆解安全任务,并在本地环境或远程主机上执行精准的排查与响应。

解决传统安全工具的痛点:

- 告别死记硬背:无需记忆复杂的Linux/Windows命令行参数,直接使用自然语言交互。

- 打破环境孤岛:无论你是在Mac上分析本地文件,还是在Windows上管理Linux服务器,亦或是进行本地与远程的混合编排,都能完美胜任。

- 专家级决策:内置动态风控引擎,自动识别高危操作,让AI的每一次执行都安全可控。

核心特性

- 智能决策大脑:集成DeepSeek、OpenAI等模型,支持自然语言交互。AI会根据意图自动编写Shell、Python脚本并执行。

- 跨平台原生支持:完美运行于Windows(自动处理GBK乱码)、macOS和Linux。

- 混合执行引擎:支持本地模式(Local)直连和远程模式(SSH)无感切换。

- 本地/远程协同(Bridge):AI可自主决定何时使用upload上传工具到服务器,或使用download将日志/样本取回本地进行深层分析。

- 动态风控系统:内置命令风险评估引擎。ls、ps等低风险命令自动执行;

rm、kill等高危命令需人工确认。 - 全自动审计报告:自动生成Markdown格式的审计报告,包含AI的思考路径(Thought)、执行的命令及最终结论,支持时间戳回溯。

案例:

- 检查系统的

/var/log/auth.log,帮我找出过去24小时内所有登录失败超过5次的IP地址TOP 10,并统计归属地。

逻辑拆解:检查文件存在性->grep筛选时间与失败字段 ->awk/sort统计 Top 10 ->curl调用 IP 库查询归属地。

- 扫描当前系统是否存在空口令用户,检查UID为0的账户,并查看防火墙是否开放高危端口(如445、3389)。

多维排查:检查/etc/shadow空字段 -> 检查/etc/passwd UID -> 检测ufw/iptables状态 -> 使用ss扫描监听端口。

- 帮我把本机的

flag.txt上传到服务器上的/tmp目录下并进行解出这道题目

逻辑拆解:识别本机系统,确认文件存在性,使用upload命令将文件传输至Linux靶机,读取文件内容 -> 识别为Base64编码 -> 自动解码

- 在

/var/www/html目录帮我分析里面有没有可疑webshell文件

AI分析思路

- 初步尝试:使用

find结合grep搜索eval、base64_decode等危险函数。AI扫描结果包含大量误报(如jquery.uploadify和CMS核心文件)。 - 策略调整(Pivot):AI分析认为基于签名的搜索噪声太大,决定转向行为分析,查找最近30天内被修改过的PHP文件。

- 锁定目标:发现可疑件

/var/www/html/protected/apps/member/hacker.php。 - 取证分析:读取文件内容进行确认。

- 自动处置:在Batch模式下,AI决定立即删除威胁:

rm .../hacker.php

实战

基于源码安装:

bash

git clone https://github.com/asaotomo/DeepSentry.git

cd DeepSentry

# 代理配置

go env -w https://goproxy.cn,direct

go mod tidy

go build -o deepsentry cmd/main.go

# 可选,适用于Windows平台

go build -o deepsentry.exe cmd/main.go使用示例:

bash

# 模型配置等

./deepsentry -init

# 交互式运行

./deepsentry

./deepsentry 帮我查询服务器的版本信息

# 无人值守模式

./deepsentry -batch "帮我整理一下/tmp目录下的文件,并归类到对应文件夹"目录结构

DeepSentry/

├── cmd/ # 入口文件 (Windows/Unix 兼容处理)

├── config.yaml # 配置文件 (API Key, SSH Host)

├── build.sh # 交叉编译DeepSentry的Bash脚本(可一键构建多个操作系统和架构的可执行文件)

├── internal/

│ ├── analyzer/ # [大脑] LLM 交互核心与 Prompt 构造

│ ├── collector/ # [感知] 自动识别 OS (Ubuntu/CentOS/Win/Mac)

│ ├── executor/ # [手脚] 封装 SSH 与 Local 执行器,支持 Upload/Download

│ ├── security/ # [卫士] 风险命令拦截 (CheckRisk)

│ ├── skills/ # [技能] 预置Go原生安全函数

│ └── logger/ # [记忆] 生成Markdown审计报告

└── reports/ # [产出] 存放每一次任务的完整报告最佳实践

- 风险控制:默认开启风险拦截。高危操作(如删除文件、停止服务)需要您输入y确认。

- 自我保护:AI被禁止删除自身的配置文件及报告目录。

- 敏感数据:API Key仅保存在本地

config.yaml中,不会上传至任何第三方服务器。