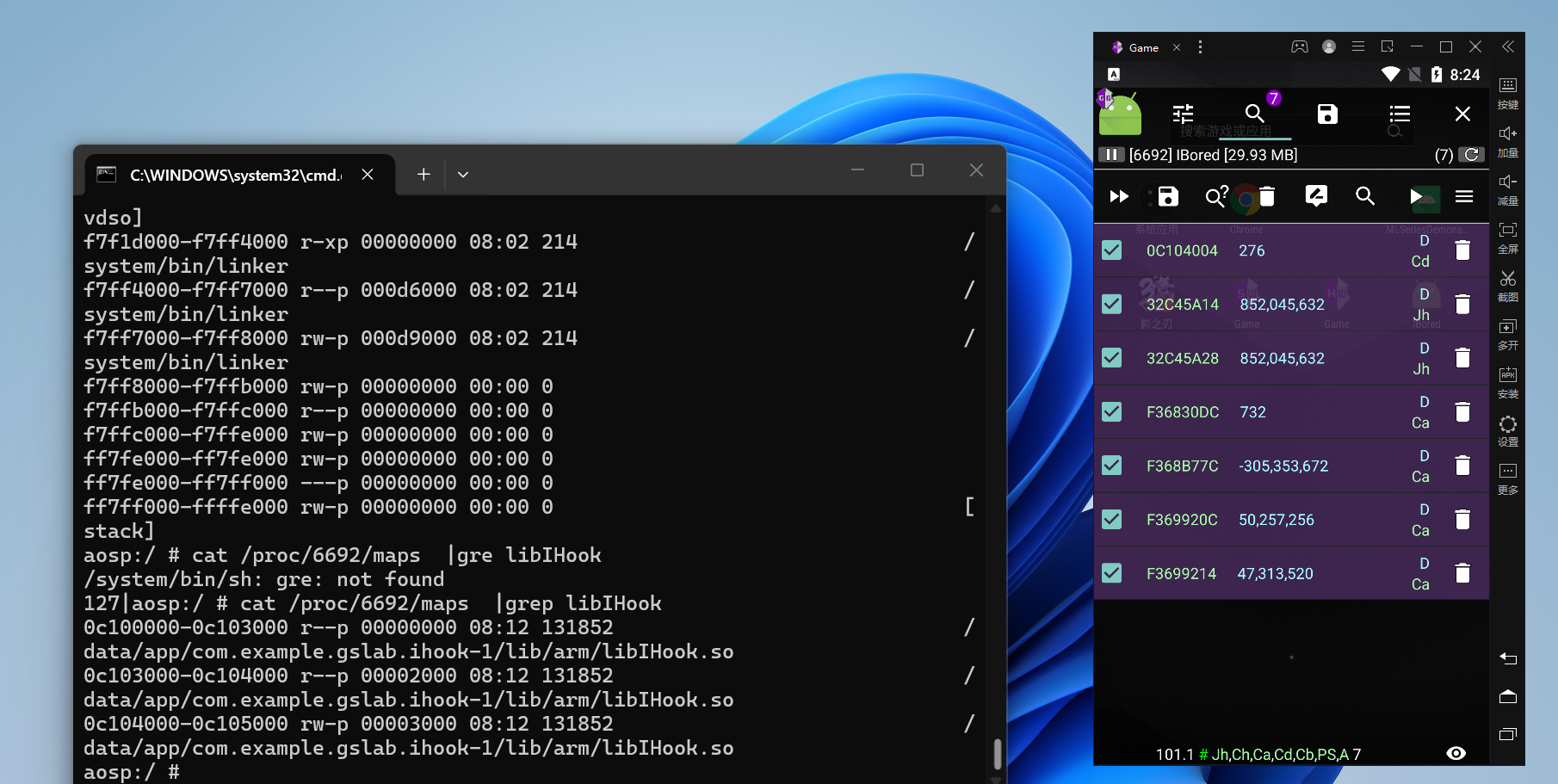

- GameGuardian 内存分析工具

- jadx先把包名获取到

bash

130|aosp:/ # ps |grep com.ex

u0_a36 6692 1086 1342356 27012 0 00f7f1bd30 S com.example.gslab.ihook

aosp:/ # cat /proc/6692/maps |grep libIHook

0c100000-0c103000 r--p 00000000 08:12 131852 /data/app/com.example.gslab.ihook-1/lib/arm/libIHook.so

0c103000-0c104000 r--p 00002000 08:12 131852 /data/app/com.example.gslab.ihook-1/lib/arm/libIHook.so

0c104000-0c105000 rw-p 00003000 08:12 131852 /data/app/com.example.gslab.ihook-1/lib/arm/libIHook.so基址获取:通过读取获取模块基地址

偏移计算: 相对偏移地址 = 本地进程函数地址 - 本地进程模块基址

远程函数地址 = 远程模块基址 +相对偏移地址

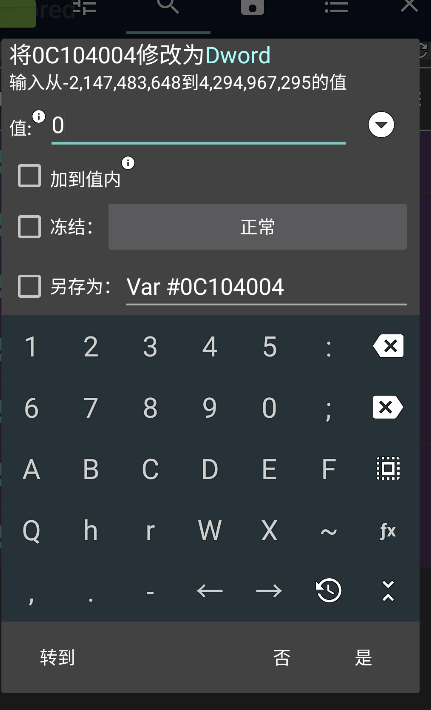

内存修改技术

通过mem文件操作内存→模糊搜索/精确搜索→数据类型判断(DWORD等)

模糊搜索策略(值增加/减少/变化)、内存范围选择(.data/.bss段)

修改变量 0