在现代互联网中,无论是输入密码登录账号,还是进行网购支付,我们的数据都在危机四伏的公共网络中穿梭。为了保证这些数据不被窃听、不被篡改、且发送给正确的人,计算机科学家们设计了一套极为巧妙的安全体系:公钥基础设施(PKI)与 HTTPS 协议。

理解这套体系,核心在于掌握以下几个循序渐进的概念。

一、 密码学的基石:公钥与私钥的"二人转"

在非对称加密算法(如 RSA)中,密钥总是成对出现的:一个是公钥(Public Key) ,一个是私钥(Private Key) 。

它们具备一个奇妙的数学特性:用其中一个加密的数据,只有用另一个才能解密。

基于这个特性,它们衍生出了两种截然不同、却又相辅相成的用法:

用法 1:公钥加密,私钥解密(用于"数据防窃听")

-

场景: 客户端想给服务器发送一段只有服务器能看的机密数据。

-

流程: 服务器的公钥是公开的(任何人都能获取)。客户端使用这个公钥对数据进行加密,然后发送给服务器。

-

安全逻辑: 因为数据是被公钥加密的,所以全网只有拥有对应私钥 的服务器本尊才能解密。即使数据在传输途中被黑客截获,黑客没有私钥,拿到手的也只是一堆乱码。这保证了数据的保密性。

用法 2:私钥签名,公钥验签(用于"证明我是我")

-

场景: 客户端收到了一条消息,想确认这条消息确实是目标服务器发来的,且没有被篡改。

-

流程: 服务器端发送消息时,会附带**"随机信息A+加密信息S"** 。加密信息的生成过程是:服务器先发送一个"随机字符串A"(或者对真实数据提取哈希值),然后用自己的私钥对这个字符串进行加密,生成加密信息 S(签名)。

-

安全逻辑: 客户端收到"明文A"和"签名S"后,使用预存的服务器公钥对 S 进行解密。如果解密出来的结果和明文A一模一样,说明两件事:

-

只有对应的私钥才能生成这个签名,说明发送者绝对是私钥的持有者本尊(身份验证)。

-

数据在传输过程中没有被动过手脚(防篡改)。

-

二、 破局中间人攻击:CA 证书应运而生

上面的逻辑看似完美,但存在一个致命漏洞:客户端怎么知道它拿到的"服务器公钥",真的是该服务器的?

如果黑客在客户端和服务器之间做拦截,把自己的公钥冒充服务器公钥发给客户端,那客户端后续的所有加密数据都会被黑客用私钥解密(这就是著名的"中间人攻击")。

为了解决公钥的信任问题,引入了绝对权威的第三方机构:CA(Certificate Authority,数字证书认证机构) 。服务器必须向 CA 申请一张数字证书。

一张标准的第三方 CA 证书通常包含以下内容:

-

持有者信息: 网站域名、公司名称等。

-

服务器公钥: 最核心的内容,即服务器想公开的公钥。

-

有效期: 证书的起始和过期时间。

-

CA 的数字签名: 这是防止证书被伪造的核心。

浏览器如何验证 CA 证书可信?

操作系统和浏览器底层都预装了各大权威 CA 机构的公钥。当浏览器拿到服务器的证书时,会进行如下校验:

-

浏览器计算整个证书明文内容(持有者、公钥、有效期等)的哈希值(Hash_1)。

-

浏览器使用预装的CA公钥 ,解密证书末尾的"CA数字签名",得到解密后的哈希值(Hash_2)。

-

对比 Hash_1 和 Hash_2。如果完全相等,则说明证书确实是由权威 CA 签发的,且证书上的"服务器公钥"等信息没有被任何人篡改过。自此,客户端才敢放心大胆地使用这个公钥。

三、 信任链条 (Chain of Trust):信任的层层传递

现实世界中,全网有千万个网站,如果所有证书都由几个顶级 CA 机构直接签发,不仅效率极低,而且一旦顶级 CA 的私钥泄露,整个互联网的信任体系就会瞬间崩塌。

因此,现实中的证书验证采用的是**信任链条(Chain of Trust)**机制,将风险分层:

-

根证书 (Root CA): 处于金字塔顶端。根证书的公钥**直接硬编码(预装)**在你的 Windows、macOS、iOS、Android 系统或浏览器中。它是"绝对信任起点"。为了安全,根证书的私钥通常保存在物理隔离的保险柜中,极少直接使用。

-

中间证书 (Intermediate CA): 根 CA 不亲自干活,它用自己的私钥签发"中间证书",授权中间 CA 去签发下级证书。中间机构可以有多级。

-

服务器证书 (End-Entity Certificate): 中间 CA 再用自己的私钥,为你访问的网站(如 Google、淘宝)签发最终的服务器证书。

信任验证顺藤摸瓜:

当服务器把证书发给你的浏览器时,实际上发的是一个证书链 。

浏览器会这样推理:

-

"我想验证网站证书 ,发现它是中间CA签发的。所以我去验证中间CA的真实性。"

-

"我想验证中间CA证书 ,发现它是根CA签发的。所以我去操作系统里找根CA。"

-

"我在系统深处找到了预装的根CA公钥,解密验证了中间CA没问题;接着用中间CA的公钥,解密验证了网站证书没问题。"

逻辑闭环:因为我信任我的操作系统(根 CA),操作系统信任中间 CA,中间 CA 信任这个网站,所以我信任这个网站的公钥。

四、 性能与安全的妥协:会话密钥 (Session Key)

至此,客户端已经安全地拿到了服务器的真实公钥。但如果接下来网页的所有图片、视频、文本都用公钥/私钥(非对称加密)来加密传输,由于复杂的数学运算,会导致你的网速慢如蜗牛,服务器 CPU 也会瞬间被撑爆。

非对称加密虽然安全,但太慢了 。对称加密(加密解密用同一个密钥,如 AES 算法)速度极快,但密钥如何安全地传输给对方是个难题。

聪明的工程师将两者结合了起来:用非对称加密来安全地交换密钥,用对称加密来高效地传输数据。

最终的 HTTPS 会话流程:

-

证书校验: 客户端通过"信任链条"验证 CA 证书,安全提取出"服务器公钥"。

-

生成会话密钥: 客户端在本地生成一个完全随机的字符串,作为后续通信的临时**"会话密钥"(对称密钥)**。

-

加密发送密钥: 客户端使用刚才拿到的"服务器公钥"对这个"会话密钥"进行加密,发送给服务器。

-

私钥解密密钥: 服务器收到密文后,用只有自己才有的"服务器私钥"解密,成功提取出这个临时"会话密钥"。

-

高效加密通信: 到这一步,极其耗时的非对称加密就功成身退了。接下来客户端和服务器传输所有的网页数据,都使用这个只有双方知道的临时"会话密钥"进行对称加密。更加高效、快速且安全。

五、 密钥交换的进化:从"隐式加密"到"前向保密"

关于如何安全地交换"会话密钥",HTTPS 经历了两个重要的时代演进,这恰好解答了加密与签名的本质区别。

时代一:经典 RSA 握手("隐式身份验证"时代)

正如直觉所想的:我不必非要你证明什么,我直接把秘密用你的公钥锁上扔给你,你没有私钥自然解不开。 这正是经典 HTTPS(如 TLS 1.2 早期)的做法:

-

客户端通过 CA 证书拿到真实的服务器公钥。

-

客户端在本地生成一个极短的随机字符串(Pre-Master Secret)。

-

客户端直接用公钥加密这个字符串,发给服务器。

-

服务器用私钥解密,拿到字符串。双方基于这个字符串生成最终的高速"对称会话密钥"。

为什么安全? 如果中间人是假冒的,它没有服务器的私钥,它就解不开这个随机字符串,也就无法生成后续的会话密钥。连接直接断开,你的真实数据根本不会发出去。在这里,加密行为本身,就隐式地完成了身份验证。

时代二:现代 TLS 1.3 与"前向保密"("显式签名验证"时代)

上面的逻辑看似无懈可击,但在现代互联网中却暴露出一个可怕的隐患------缺乏"前向保密 (Forward Secrecy)"。

可怕的假设场景: 黑客在今天拦截并录制了你和服务器通信的所有加密网络包(他现在解不开,但他存到了硬盘上)。三年后,服务器退役或被黑,服务器的私钥泄露了。黑客用这个私钥,就能解开三年前你用公钥加密的那个"随机字符串",进而推算出当年的会话密钥,把你当年的所有聊天记录看个精光!

现代 HTTPS 的破局之道:

为了防止未来的私钥泄露危及过去的通信,现代 HTTPS(TLS 1.3)抛弃了经典的"公钥加密随机数"做法,彻底改变了规则:

-

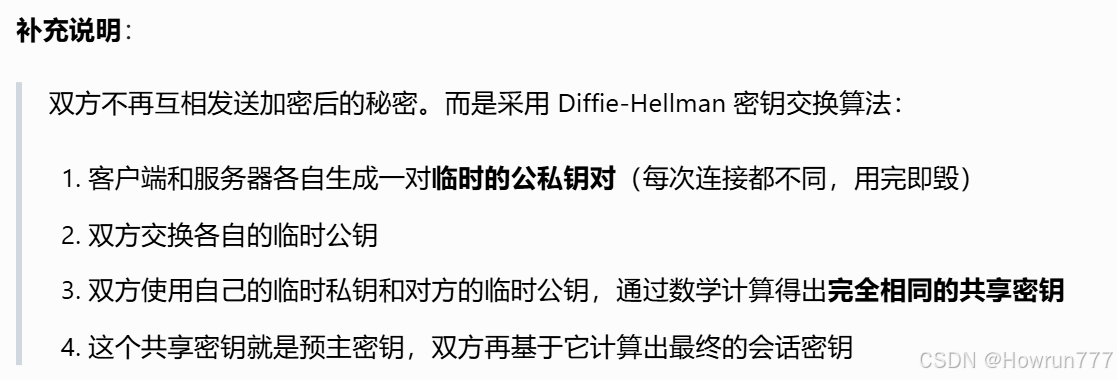

废弃公钥加密机制: 双方不再互相发送加密后的秘密。而是采用一种精妙的纯数学算法(Diffie-Hellman 算法),在各自的内存里凭空"算"出同一个临时的会话密钥。每次连接算出的密钥都不一样,用完即毁。就算未来私钥泄露,黑客也算不出历史记录。

-

公钥回归"签名验证"的本职: 既然不用公钥加密了,那怎么防止中间人冒充呢?这时必须强依赖**"第二步的动态验证"了!客户端要求服务器:"虽然咱们用数学公式算出了临时密钥,但你必须用你的 服务器私钥**,对咱们刚才交换的参数明确签个名。"

-

客户端用第一步验证过的真公钥去解密这个签名。如果对得上,说明正在跟我算密钥的人,确实持有真私钥

终极结语

把这些看似繁杂的概念拼图组合起来,HTTPS 的信任链条其实就是一场严丝合缝的逻辑闭环:

-

CA 证书与信任链: 查验"工作牌",确保你拿到的公钥(手机号)绝对属于真实的网站,防掉包。

-

非对称加密(公私钥): 在经典时代,公钥用来加密暗号防窃听;在现代时代,私钥用来数字签名防假冒。无论哪种方式,都证明了正在通信的对方"确实拥有那部只有他才有的手机"。

-

对称会话密钥: 接头完毕后,丢掉笨重的公钥私钥,双方掏出临时的同一把高速钥匙,开启真正的安全数据狂飙。

补充的重要内容

1. 证书验证的其他步骤

除了验证 CA 签名,浏览器还会检查:

- 证书是否在有效期内

- 证书中的域名是否与当前访问的域名一致(包括 SAN 扩展支持多域名)

- 证书是否已被 CA 机构吊销(通过 CRL 证书吊销列表或 OCSP 在线证书状态协议)

2. 自签名证书与内部 PKI

文章提到了 "一些内部系统或低安全需求的场景,可能会用自签名证书跳过第一步(需要手动信任)",补充:

- 自签名证书是由服务器自己给自己签发的证书,没有经过 CA 机构认证

- 在企业内部网络中,通常会搭建自己的内部 PKI 系统,由企业自己的根 CA 签发证书

- 员工的电脑会预装企业的根 CA 证书,这样内部网站的证书就会被自动信任

3. 证书透明度(Certificate Transparency)

这是近年来为了解决 CA 机构被攻破或恶意签发证书问题而引入的重要机制:

- CA 机构必须将所有签发的证书公开记录在不可篡改的日志中

- 浏览器可以查询这些日志,检查是否有针对某个域名的恶意签发证书

- 这大大提高了证书系统的安全性和透明度