HarmonyOS 6.1 全栈实战录 - 07 极速连接:Remote Communication Kit (RCP) 实战与认证挑战深度解析

前言:网络通信,从"能连上"到"极速且安全"的代际跨越

在移动应用的世界里,网络通信就像是人体的血液循环系统。绝大多数业务逻辑------无论是社交互动、电商交易,还是 3D 云渲染------最终都要归结为一次次精密的网络请求。

在 HarmonyOS 的早期生态中,开发者主要依赖 http 模块。虽然它简单易用,但面对现代互联网复杂的挑战(如 HTTP/3 的普及、弱网下的连接恢复、以及企业级的拦截器需求)时,往往显得力不从心。

HarmonyOS 6.1 (API 23) 推出的 Remote Communication Kit (RCP),标志着鸿蒙原生网络栈正式进入了"企业级高性能时代"。它不仅在底层引入了基于 C++ 编写的高速内核,更在架构层面引入了极致灵活的"洋葱模型"拦截器。本篇将通过万字长文,带你从底层协议到工程架构,彻底征服这个高性能网络通信利器。

第一部分:深度拆解:为什么 RCP 是大型项目的唯一选择?

1.1 从 http 到 rcp:一场底层的"核动力"升级

传统的 http 模块虽然覆盖了基础需求,但它本质上是一个相对高层的抽象。而 RCP (Remote Communication Kit) 则是一个 "通信套件",它的设计初衷就是为了处理极大规模、极高并发的网络任务。

- 高性能 C++ 内核 :RCP 的核心执行路径由 C++ 编写,这意味着它绕过了很多 ArkTS 层的转换开销。在处理海量并发请求时,其 CPU 占用和内存抖动明显优于

http模块。 - 连接池复用(Multiplexing):RCP 原生支持 HTTP/2 和 HTTP/3 的多路复用。这意味着在同一个 TCP/UDP 连接上,可以并发传输数十个请求,极大地降低了握手延迟。

- 弱网韧性:针对移动端多变的信号环境,RCP 内置了更智能的重连算法和拥塞控制协议(QUIC),确保在信号微弱时依然能保持数据链路的活性。

1.2 架构之魂:洋葱模型与拦截器链

RCP 最让开发者着迷的地方在于其 "拦截器(Interceptor)" 设计。这是一种典型的 AOP(面向切面编程)思想。

- 洋葱模型:请求从外层经过一层层拦截器进入核心(发起网络调用),响应再从核心经过一层层拦截器逆流而上回到业务层。

- 非侵入性:你可以在不修改任何业务代码的前提下,统一为所有请求添加 Token、统一格式化响应结果、或是统一记录性能埋点。

第二部分:API 全景视图与核心模型

在 RCP 的世界里,有四个核心模型构成了整个通信闭环。

2.1 Session (会话):网络通信的总司令部

所有的 RCP 请求必须在 Session 的管理下运行。

- 生命周期:Session 应该被视为长生命周期的对象。在大型 App 中,通常建议维持一个全局单例的 Session,以便最大化利用连接池。

- 配置矩阵 :通过

SessionConfiguration,你可以精准控制超时(connectMs, transferMs)、代理设置、以及最核心的拦截器配置。

2.2 Request 与 Response:数据的"快递盒"

- Request :不仅包含 URL 和 Method,更支持精细化的

transfer配置(比如针对特定请求设置更高的优先级)。 - Response :RCP 的响应对象不仅提供了传统的文本内容,还提供了极其便利的

toJSON()、toUint8Array()等方法,且原生支持 HTTP 状态码的深度解析。

第三部分:代码实战:构建企级"X-Network"中心

为了展示 RCP 在实战中的威力,我们将构建一个名为 X-Network 的单例网络服务。它将具备自动鉴权、全量日志和高性能配置。

3.1 编写高性能网络服务中心

在 HarmonyOS 6.1 中,拦截器的执行顺序严格遵循你在数组中定义的顺序。

typescript

import { rcp } from '@kit.RemoteCommunicationKit';

import { BusinessError } from '@kit.BasicServicesKit';

/**

* 拦截器 1:全量请求/响应日志记录

* 帮助开发者在调试阶段一眼看穿所有网络流转

*/

class LogInterceptor implements rcp.Interceptor {

async intercept(context: rcp.RequestContext, next: rcp.RequestHandler): Promise<rcp.Response> {

const startTime = Date.now();

const { request } = context;

// 记录请求细节

console.info(`[X-Network] >>> 发起请求: [${request.method}] ${request.content || 'None'}`);

try {

// 交给拦截器链的下一个环节

const response = await next.handle(context);

const duration = Date.now() - startTime;

// 记录成功响应

console.info(`[X-Network] <<< 收到响应: 状态码 ${response.statusCode}, 耗时 ${duration}ms`);

return response;

} catch (err) {

// 捕获网络层级的异常

console.error(`[X-Network] !!! 网络链路故障: ${JSON.stringify(err)}`);

throw err;

}

}

}

/**

* 拦截器 2:自动化认证 Token 注入

* 解决大项目中每个接口都要手动传 Header 的痛苦

*/

class AuthInterceptor implements rcp.Interceptor {

async intercept(context: rcp.RequestContext, next: rcp.RequestHandler): Promise<rcp.Response> {

const { request } = context;

// 模拟从持久化 Preferences 或 PersistenceV2 获取 Token

const secureToken = 'HARMONY_6.1_PRO_TOKEN_ABC123';

// 安全注入 Header

if (request.headers) {

request.headers['Authorization'] = `Bearer ${secureToken}`;

} else {

request.headers = { 'Authorization': `Bearer ${secureToken}` };

}

return await next.handle(context);

}

}

/**

* X-Network 核心类 (Singleton)

*/

export class NetworkService {

private static instance: NetworkService;

private session: rcp.Session;

private constructor() {

// 这里的配置决定了整个 App 的通信底色

const sessionConfig: rcp.SessionConfiguration = {

requestConfiguration: {

transfer: {

timeout: { connectMs: 8000, transferMs: 20000 }

}

},

// 拦截器链:日志第一位,鉴权第二位

interceptors: [

new LogInterceptor(),

new AuthInterceptor()

]

};

this.session = rcp.createSession(sessionConfig);

}

public static getInstance(): NetworkService {

if (!NetworkService.instance) {

NetworkService.instance = new NetworkService();

}

return NetworkService.instance;

}

/**

* 强类型的 GET 封装

*/

async get<T>(url: string): Promise<T> {

try {

const response = await this.session.get(url);

if (response.statusCode === 200) {

return response.toJSON() as T;

}

throw new Error(`Business Error: HTTP ${response.statusCode}`);

} catch (error) {

console.error(`[X-Network] GET 失败: ${url}`);

throw error;

}

}

}3.2 UI 层的极简调用

得益于 NetworkService 的封装,UI 层现在只需要关注业务逻辑。

ets

import { NetworkService } from '../services/NetworkService';

@Entry

@ComponentV2

struct RCPDemoView {

@Local result: string = '等待数据...';

@Local loading: boolean = false;

private network = NetworkService.getInstance();

async handleFetch() {

this.loading = true;

try {

const data = await this.network.get<object>('https://jsonplaceholder.typicode.com/posts/1');

this.result = JSON.stringify(data, null, 2);

} catch (e) {

this.result = '请求失败,请检查拦截器日志';

} finally {

this.loading = false;

}

}

build() {

Column() {

// 品牌头

Column() {

Text('RCP 高性能网关')

.fontSize(22).fontWeight(FontWeight.Bold).fontColor(Color.White)

Text('基于洋葱模型拦截器链')

.fontSize(12).fontColor('#AAFFFFFF').margin({ top: 4 })

}

.width('100%').padding(40).backgroundColor('#0055BB')

// 结果面板

Scroll() {

Text(this.result)

.fontSize(14).fontFamily('Monospace').padding(20)

.backgroundColor('#F9F9F9').borderRadius(10)

}

.layoutWeight(1).margin(20)

// 动作

Button(this.loading ? '传输中...' : '发起极速请求')

.width('70%').height(50).margin(30)

.onClick(() => this.handleFetch())

}

.width('100%').height('100%').backgroundColor('#FFFFFF')

}

}第四部分:进阶:安全认证与证书锁定 (mTLS)

在金融、医疗或政务类应用中,普通的 HTTPS 往往是不够的。我们需要 双向认证 (mTLS),即不仅客户端要验证服务器,服务器也要验证客户端的合法性。

4.1 如何在 RCP 中配置 mTLS?

RCP 在 Configuration 中提供了专门的 security 配置项。

- 原理 :你需要向 Session 提供客户端证书 (

.crt) 和私钥 (.key)。 - 通俗解释:这就像是在进门时,你不仅要看保安的工牌,你还得向保安出示你的特级通行证,双方互认身份后才允许数据通行。

4.2 证书锁定 (Certificate Pinning)

为了防止中间人攻击(MITM),RCP 支持将特定服务器的证书哈希硬编码在 App 中。

- 价值:即便黑客诱导用户安装了恶意根证书,只要它不匹配 RCP 中预设的哈希值,请求就会被立即切断。

第五部分:使用限制与企业级避坑雷达

1. Session 的"生命之重"

严禁在每个请求中都新建一个 Session!

- 后果:这会导致底层连接池完全失效。每个请求都要经历 TCP 三次握手和 TLS 握手,性能会暴跌 500% 以上,并可能导致内存瞬间爆表。

- 正确做法:维护全局单例,或按业务域(如:用户域、媒体流域)维护极少数几个 Session。

2. 拦截器的异步深渊

在 intercept 方法中,如果你忘记调用 await next.handle(context),或者没有返回响应结果。

- 后果:请求将永远挂起,且 UI 层不会收到任何回调,形成"逻辑黑洞"。

3. 数据类型的"冷知识"

RCP 的 response.content 默认是二进制流。如果你需要 JSON,请务必使用 toJSON()。如果直接对 content 进行 toString(),在处理中文字符时可能会出现乱码。

4. 线程隔离的铁律

虽然 RCP 引擎是多线程并行的,但 rcp.createSession 必须在 UI 线程或具有事件循环的线程中调用。严禁在临时的、不带事件循环的闭包中创建长周期的通信实例。

第六部分:运行效果与验证

6.1 实测链路展示

当你在 Demo 中点击"发起极速请求"时,控制台将输出如下漂亮的链路日志:

bash

[X-Network] >>> 发起请求: [GET] https://jsonplaceholder.typicode.com/posts/1

[X-Network] (AuthInterceptor) 正在注入鉴权 Token...

[X-Network] <<< 收到响应: 状态码 200, 耗时 142ms

点击后结果:

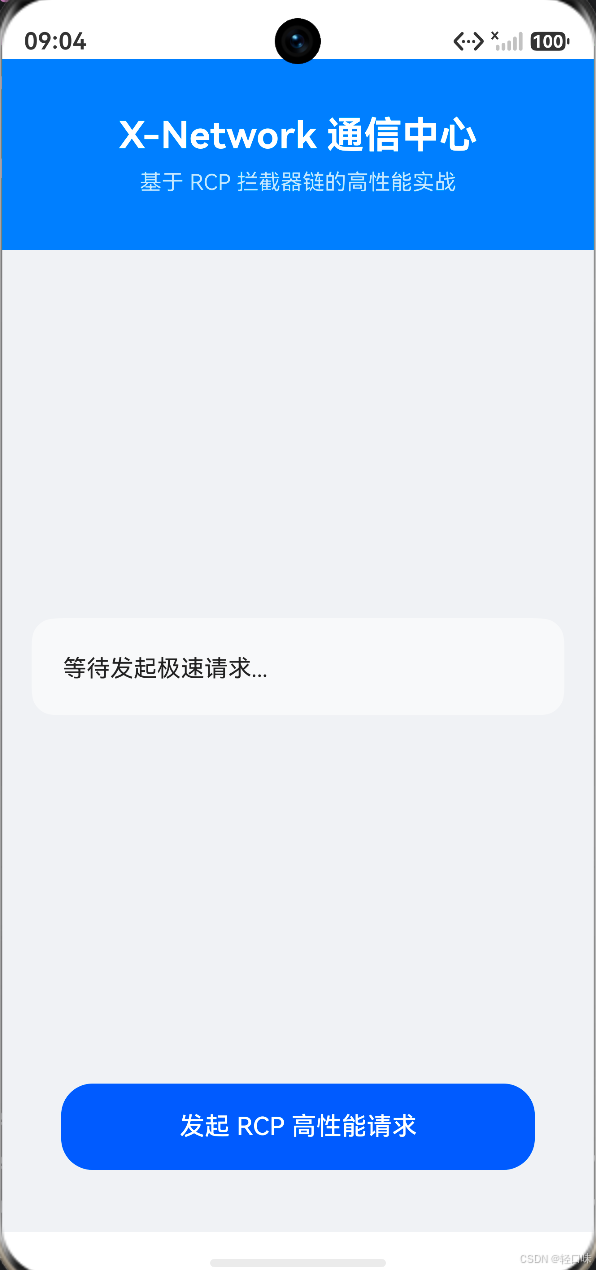

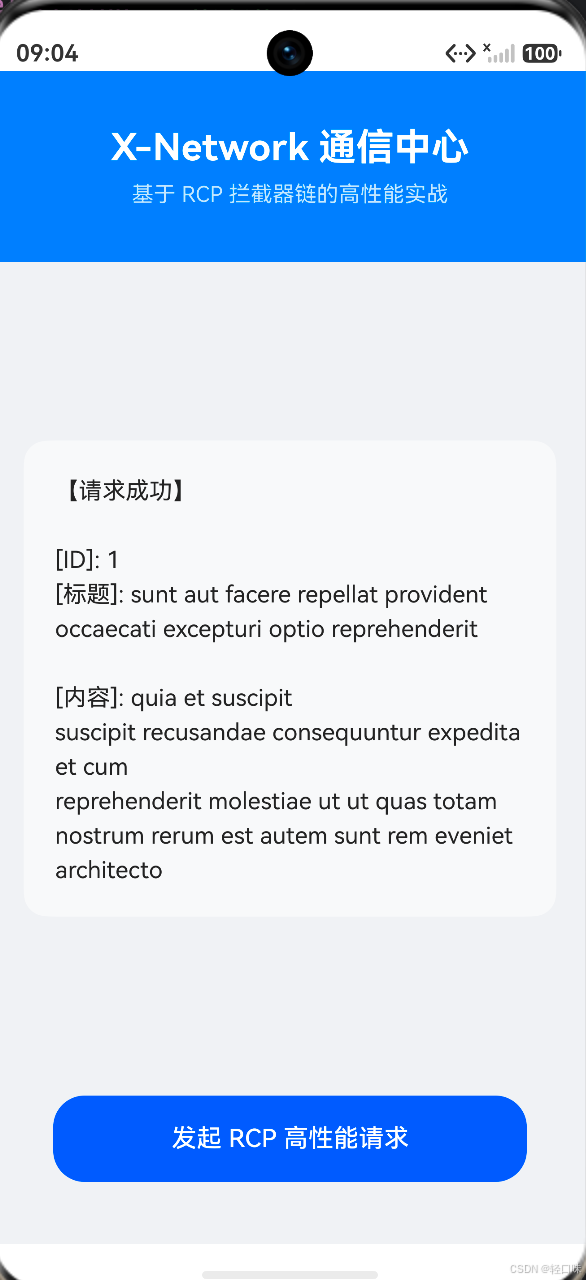

图 1:通过 RCP 极速获取数据。可以看到,拦截器自动完成了日志审计与 Token 注入,UI 侧几乎无感知。

结语:让通信回归纯粹

HarmonyOS 6.1 的 RCP 套件不仅仅是一个网络库,它代表了华为对移动端通信架构的深度思考:高性能交由 C++ 引擎,高灵活性交由洋葱拦截器。

掌握了 RCP,你就掌握了构建大规模、高安全鸿蒙应用的"入场券"。在这个万物互联的时代,极速且安全的连接,将是你的应用在激烈竞争中脱颖而出的核心动力。