原文链接:统信UOS CVE-2026-31431漏洞怎么修?先看漏洞,再看3种修复方法

hello,大家好呀~最近在做统信UOS终端巡检和漏洞整改时,CVE-2026-31431这个漏洞不少朋友都已经碰到了。这类问题最容易出现两种情况:

知道有漏洞,但不知道它到底影响什么

知道要修,但不清楚公网终端、内网终端到底应该怎么修

所以这篇文章不绕弯子,直接讲三件事:

这个漏洞是什么

当前统信UOS怎么判断需不需要修

公网和内网分别怎么修

一、这个漏洞到底是什么?

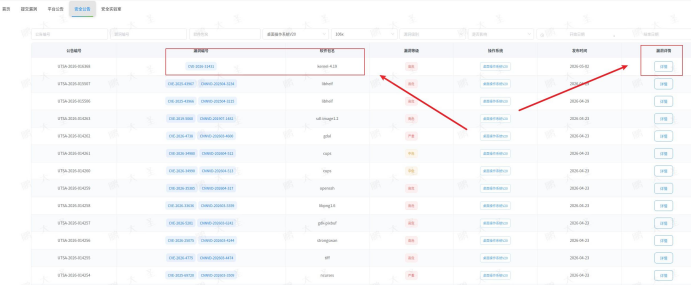

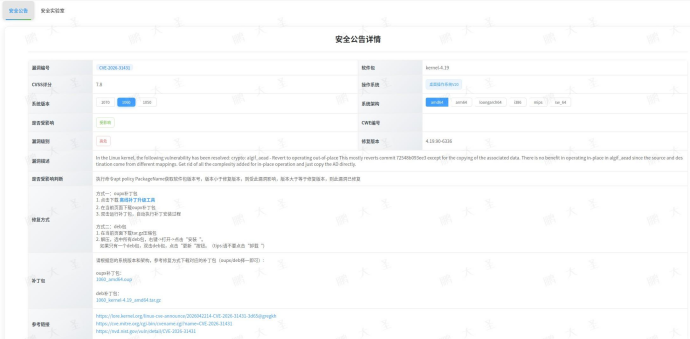

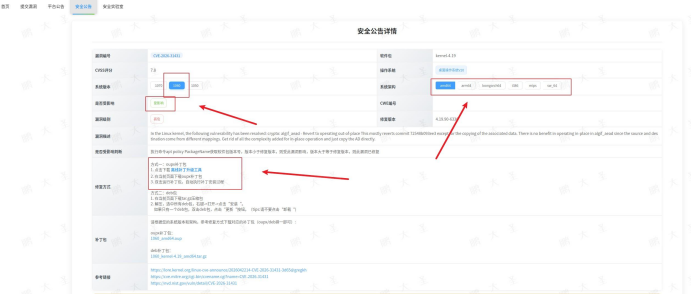

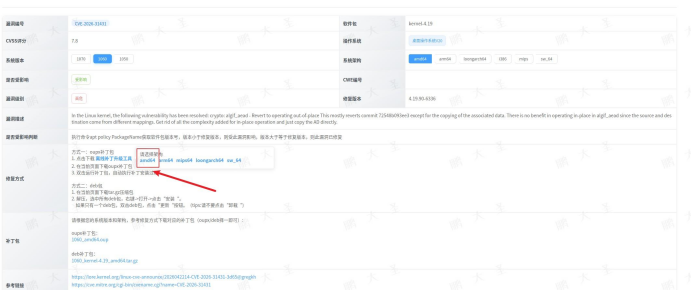

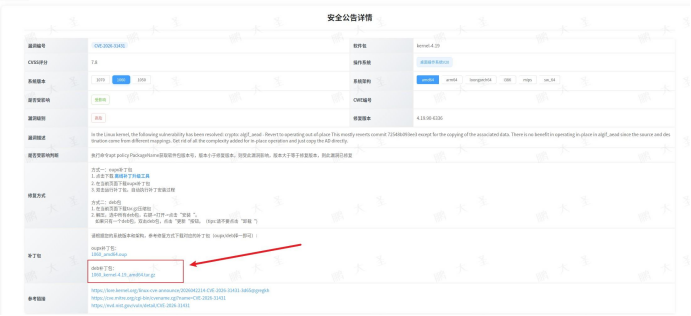

根据公开漏洞信息,CVE-2026-31431是一个Linux内核本地提权漏洞,业内也常把它称为Copy Fail。它影响的是Linux内核里的相关实现,风险点在于低权限本地用户有机会利用这个漏洞,把权限提升到root。这类漏洞为什么要优先修?因为它不是普通应用层的小问题,而是内核级漏洞。一旦被利用,影响通常更大,修复方式也更明确:升级到官方给出的修复内核版本。另外,统信安全应急响应中心(USRC)的检索结果也显示,统信已经针对该漏洞发布了对应安全公告,关联软件包为kernel-4.19,漏洞级别为高危。

二、先确认当前系统是不是受影响版本

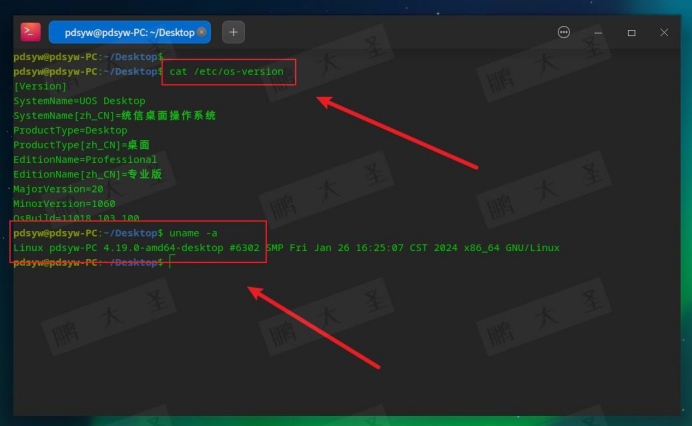

本文实测环境为:

当前系统为:统信桌面操作系统UOS Desktop专业版

MajorVersion:20

MinorVersion:1060

修复前内核版本为:4.19.0-amd64-desktop #6302

如果你的系统当前仍停留在这一类旧内核版本,而官方已经给出了新的修复版本,那就说明这台机器需要进行漏洞修复。

pdsyw@pdsyw-PC:~/Desktop$ cat /etc/os-version

[Version]

SystemName=UOS Desktop

SystemName[zh_CN]=统信桌面操作系统

ProductType=Desktop

ProductType[zh_CN]=桌面

EditionName=Professional

EditionName[zh_CN]=专业版

MajorVersion=20

MinorVersion=1060

OsBuild=11018.103.100

pdsyw@pdsyw-PC:~/Desktop$ uname -a

Linux pdsyw-PC 4.19.0-amd64-desktop #6302 SMP Fri Jan 26 16:25:07 CST 2024 x86_64 GNU/Linux

三、漏洞公告官网

https://src.uniontech.com/#/security_advisory?t=1778059184265

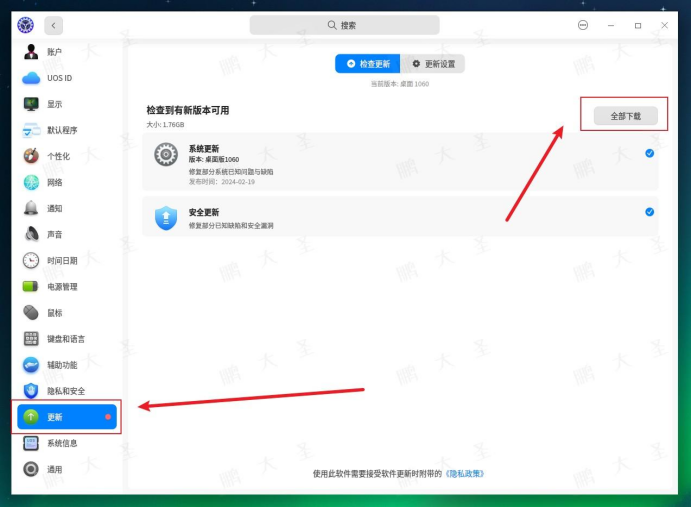

四、公网环境怎么修?最简单

如果你的统信UOS终端能正常联网,修复方式最省事,直接走系统更新即可。

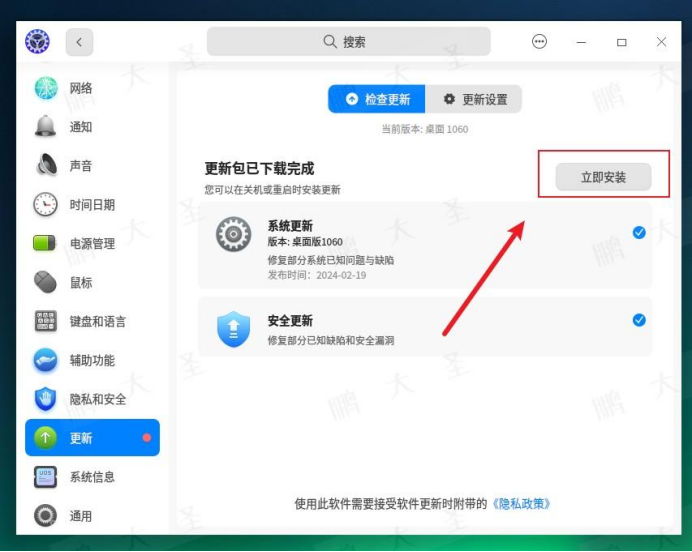

第一步:打开控制中心更新。

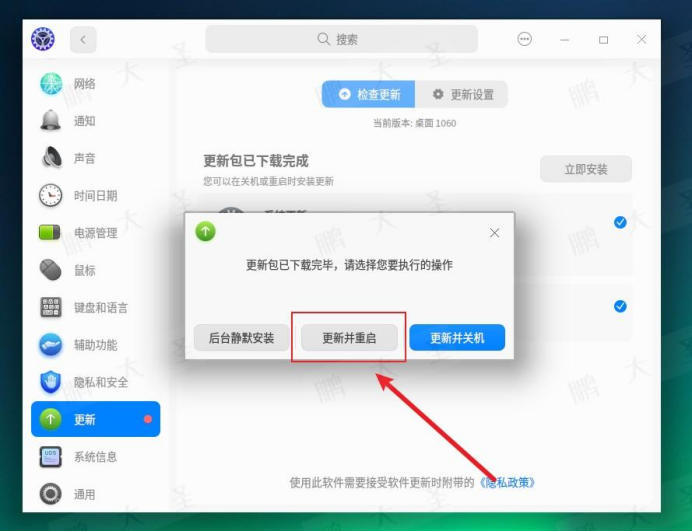

第二步:执行更新并重启,因为这次修的是内核,不重启就不会真正切换到新内核。

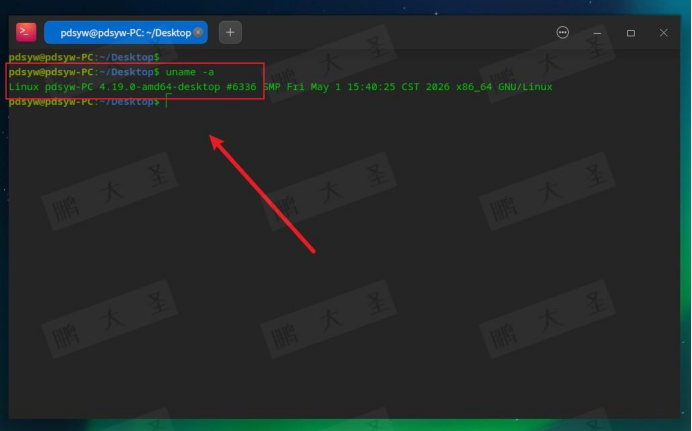

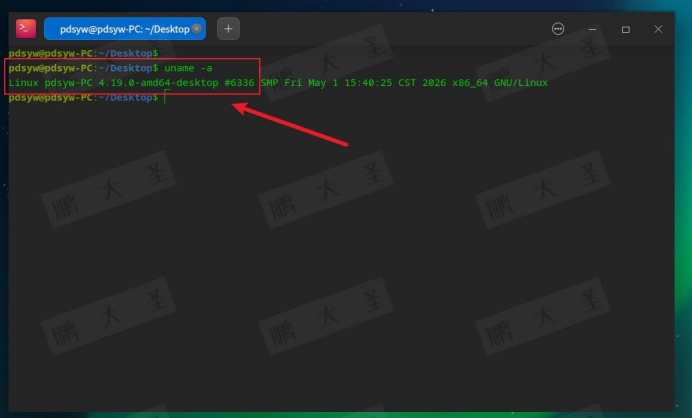

第三步:查看当前运行内核,文档中的结果已经变成:4.19.0-amd64-desktop #6336,这就说明公网环境修复已经完成。

1.点击控制中心--更新--全部下载

2.点击立即安装

3.点击需要执行的操作

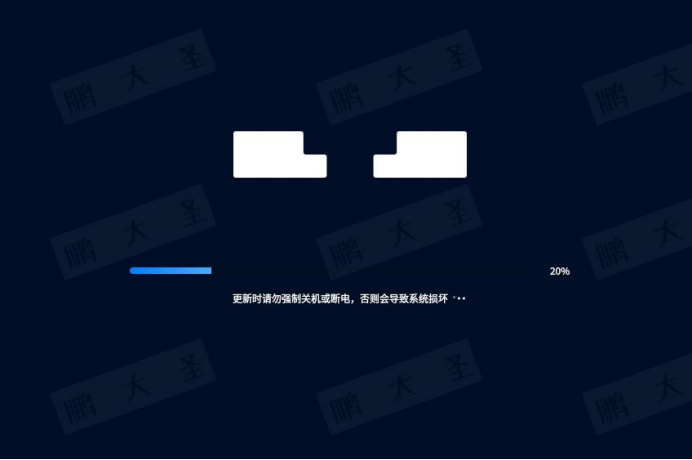

4.更新中

5.更新完成重启

6.查看更新后的内核版本

pdsyw@pdsyw-PC:~/Desktop$ uname -a

Linux pdsyw-PC 4.19.0-amd64-desktop #6336 SMP Fri May 1 15:40:25 CST 2026 x86_64 GNU/Linux

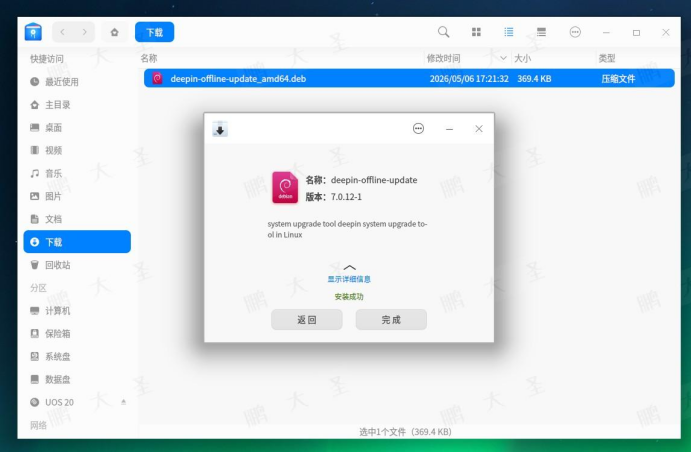

五、内网环境怎么修?方法一:离线补丁升级工具

很多单位的终端都在内网,不能直接访问互联网更新。这种情况下,可以使用统信离线补丁升级工具。离线补丁升级工具是内网环境里比较省心的一种方式,适合不想手工拆包安装的场景。

1.下载对应的系统版本

2.下载对应架构离线补丁升级工具

3.安装工具

4.下载补丁包

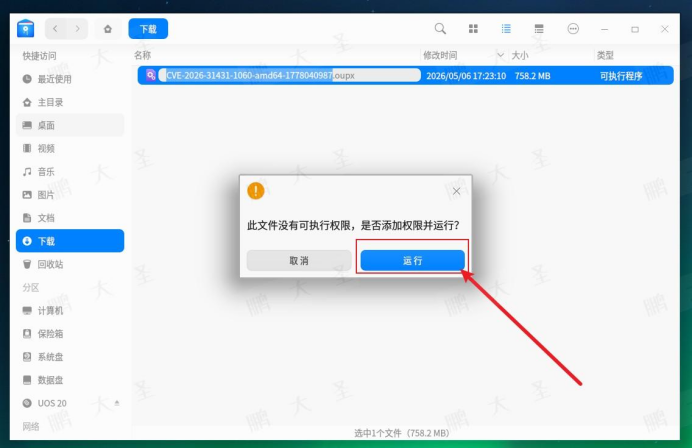

5.双击运行补丁包

6.输入密码认证

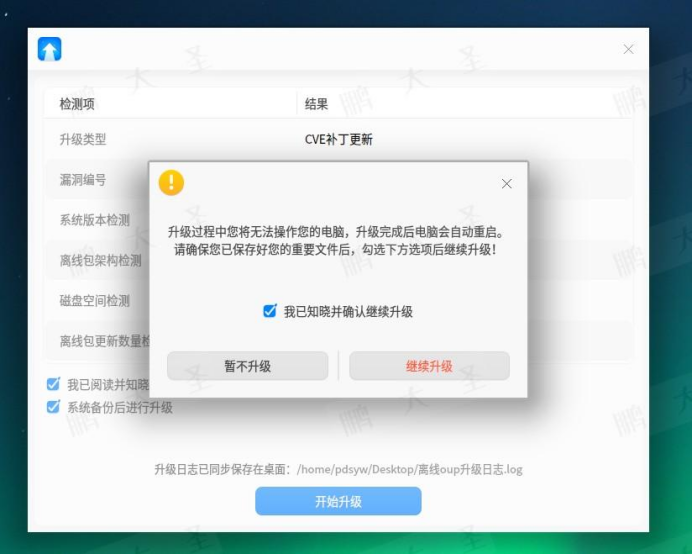

7.开始升级

8.继续升级

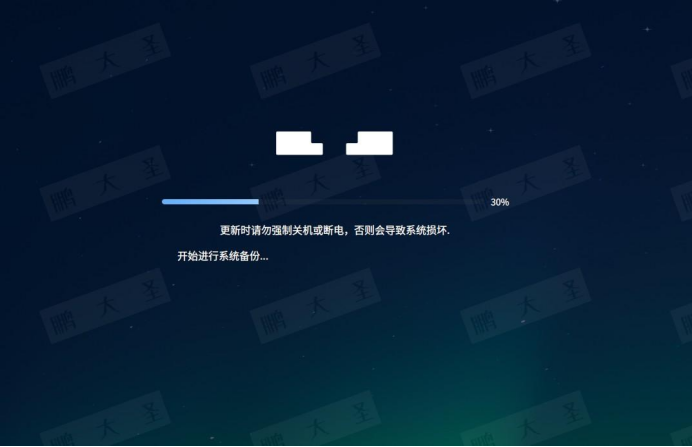

9.升级中

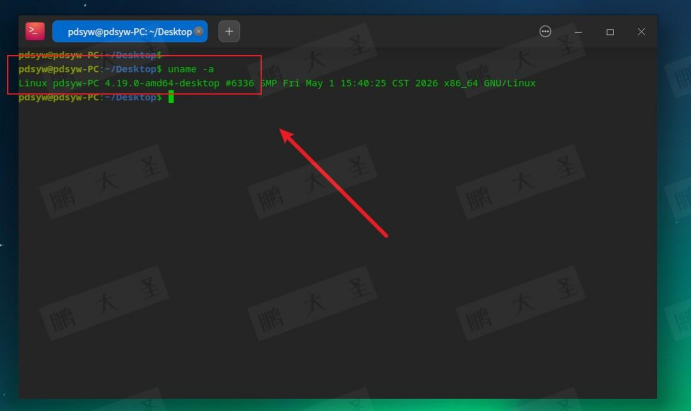

10.升级完成查看内核版本

pdsyw@pdsyw-PC:~/Desktop$ uname -a

Linux pdsyw-PC 4.19.0-amd64-desktop #6336 SMP Fri May 1 15:40:25 CST 2026 x86_64 GNU/Linux

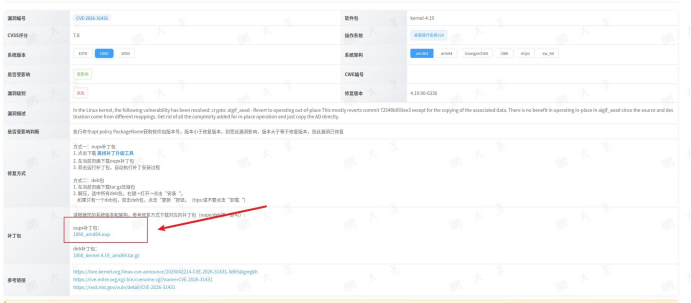

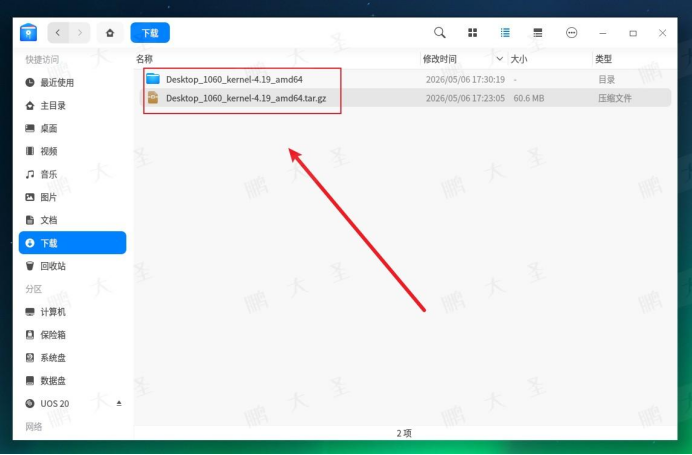

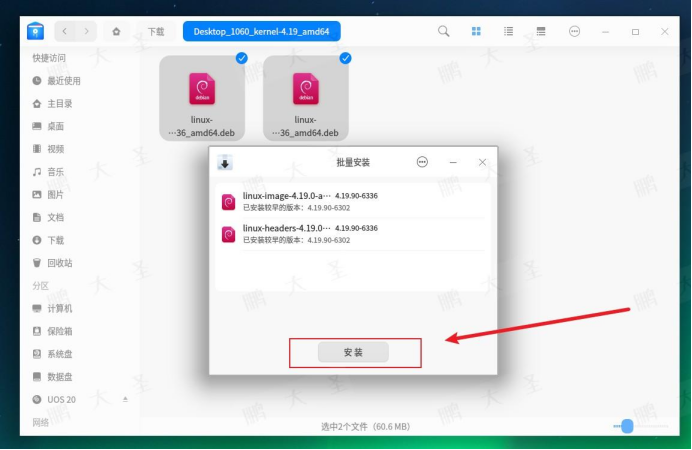

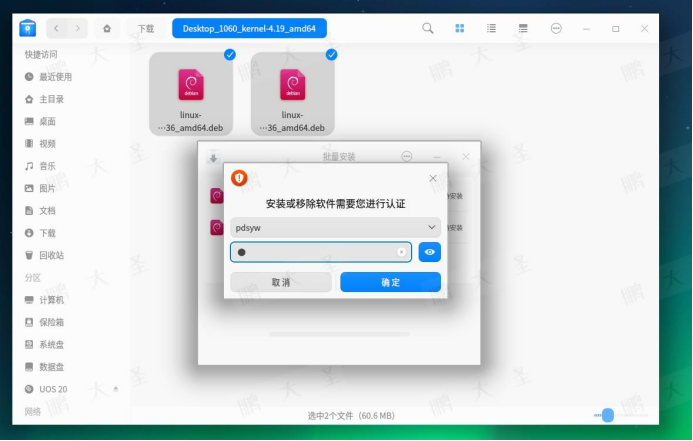

六、内网环境怎么修?方法二:直接安装deb补丁包

如果你不走离线补丁工具,也可以直接使用官方提供的deb补丁包。内网环境不管走离线升级工具,还是直接装deb补丁包,最终目标都是把当前运行内核升级到修复版本。

1.下载deb补丁包

2.解压补丁包

3.全选安装

4.输入密码验证

5.安装完成

6.重启系统

7.查看内化版本

pdsyw@pdsyw-PC:~/Desktop$ uname -a

Linux pdsyw-PC 4.19.0-amd64-desktop #6336 SMP Fri May 1 15:40:25 CST 2026 x86_64 GNU/Linux

七、修复完成后,最重要的验证动作是什么?

这个一定要单独说,因为很多人做完更新后只看"安装成功"就结束了。但对于内核漏洞修复来说,真正的验收标准不是安装是否完成,而是当前运行内核是否已经切换成功。最关键的命令就是uname -a,只要你看到当前运行内核已经变成4.19.0-amd64-desktop #6336,就说明这台终端已经切换到修复后的内核版本,漏洞修复真正生效了。如果还是旧版本,那通常就是还没重启,或者系统还没切到新内核,所以,最后一定以uname -a为准。

八、总结

这次统信UOS CVE-2026-31431漏洞修复,重点并不复杂,这是一个Linux内核本地提权漏洞,风险较高,应尽快处理。修复的核心,就是把当前系统内核升级到统信官方对应的修复版本。

对本文这套实测环境来说,修复后的目标版本是4.19.0-amd64-desktop #6336,所以你可以把这次处理总结成一句话:公网走系统更新,内网走离线工具或deb补丁,最后一定用uname -a验证当前运行内核是否已经到修复版本。