项目要求

- 理解 SQL 注入、反射型 XSS、命令注入等常见 Web 漏洞的形成原理与危害

- 掌握 Burp Suite 抓包、改包及 Repeater 模块手动验证漏洞的核心操作

- 学会使用 Xray 自动化漏洞扫描工具生成专业漏洞报告

- 掌握 Web 漏洞的基本修复方法,形成 "扫描 - 验证 - 修复 - 复测" 的完整安全测试闭环

- 培养规范的漏洞测试流程意识,为后续渗透测试与 Web 安全工作打下基础

项目工具

| 工具 / 系统 | 版本 | 用途 |

|---|---|---|

| Kali Linux | 2024.x | 实验操作系统 |

| Burp Suite Community | 2024.x | 抓包、手动漏洞验证 |

| Xray | 1.9.10(稳定版) | 自动化漏洞扫描与报告生成 |

| DVWA | 最新版 | Web 漏洞靶场 |

| Apache2 + MySQL | 系统默认 | 运行 DVWA 靶场 |

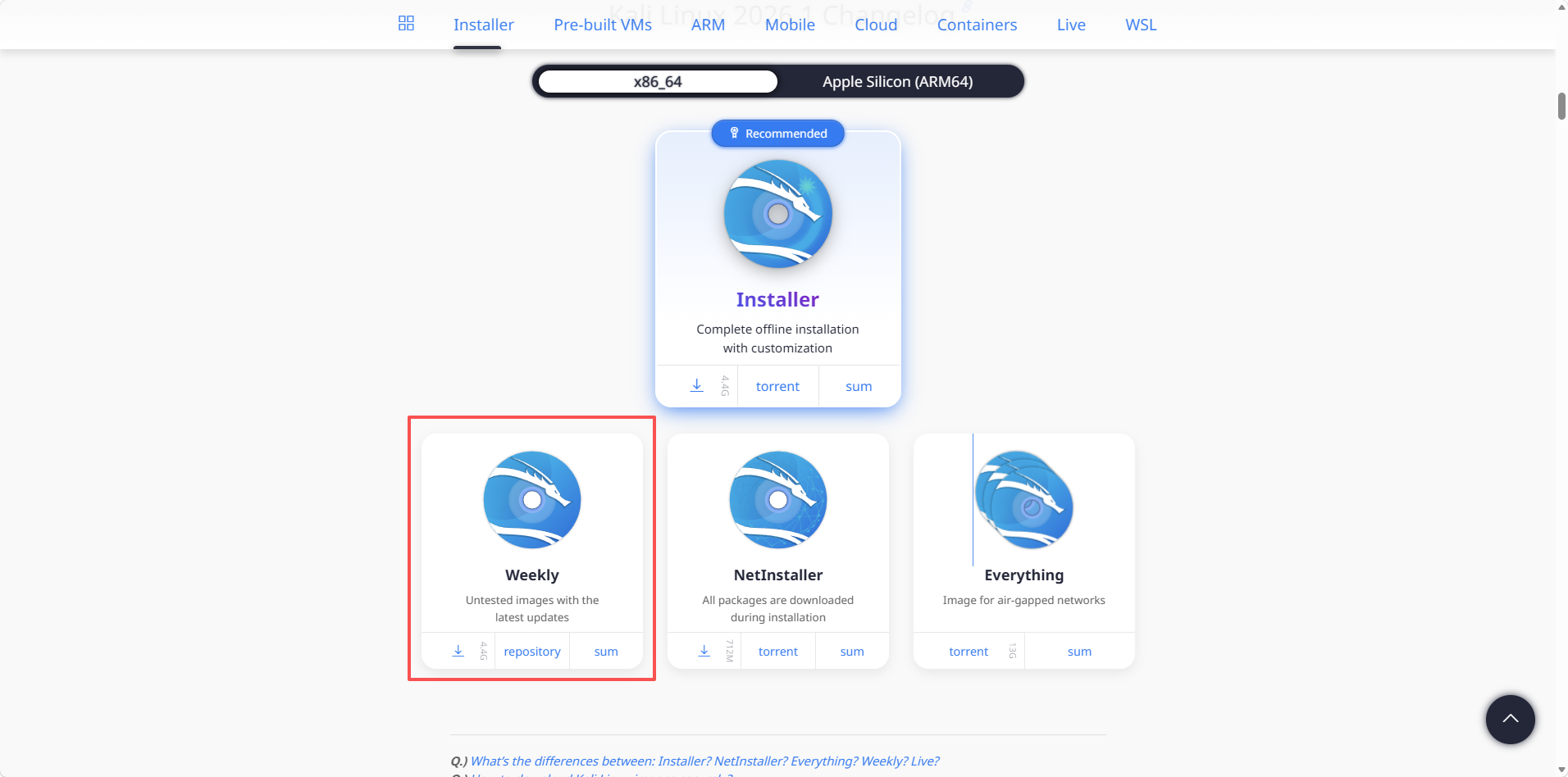

1.下载kali安装虚拟机

kali官网: https://www.kali.org/get-kali/#kali-platforms

选择安装器镜像

在虚拟机上选择kali镜像安装

2.下载Xray

项目过程

一、Kali 环境准备与靶场部署

Kali 自带 Apache+MySQL+PHP 环境,无需安装 PHPStudy,直接部署 DVWA

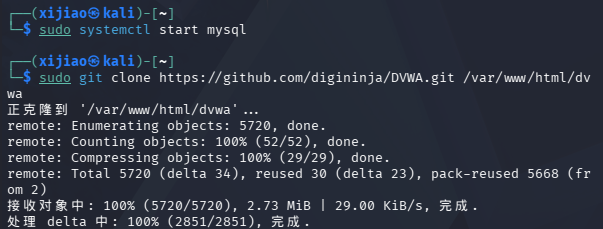

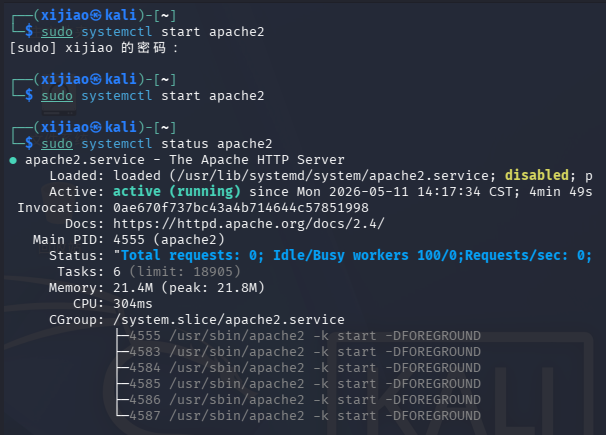

1.启动Apache和MySQL服务,并下载DVWA到网站根目录

# 启动Apache和MySQL服务

sudo systemctl start apache2

sudo systemctl start mysql

# 下载DVWA到网站根目录

sudo git clone https://github.com/digininja/DVWA.git /var/www/html/dvwa

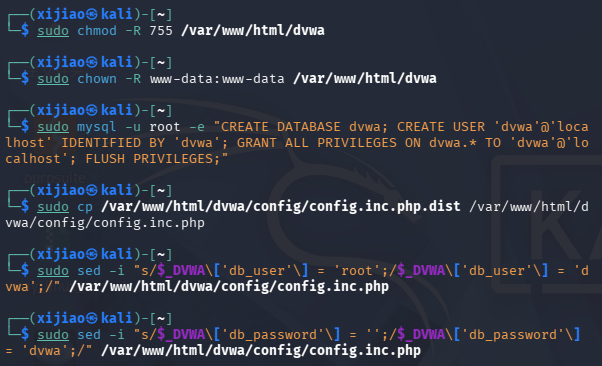

2.设置权限

sudo chmod -R 755 /var/www/html/dvwa

sudo chown -R www-data:www-data /var/www/html/dvwa3.配置数据库

sudo mysql -u root -e "CREATE DATABASE dvwa; CREATE USER 'dvwa'@'localhost' IDENTIFIED BY 'dvwa'; GRANT ALL PRIVILEGES ON dvwa.* TO 'dvwa'@'localhost'; FLUSH PRIVILEGES;"4.修改DVWA配置文件

sudo cp /var/www/html/dvwa/config/config.inc.php.dist /var/www/html/dvwa/config/config.inc.php

sudo sed -i "s/$_DVWA\['db_user'\] = 'root';/$_DVWA\['db_user'\] = 'dvwa';/" /var/www/html/dvwa/config/config.inc.php

sudo sed -i "s/$_DVWA\['db_password'\] = '';/$_DVWA\['db_password'\] = 'dvwa';/" /var/www/html/dvwa/config/config.inc.php

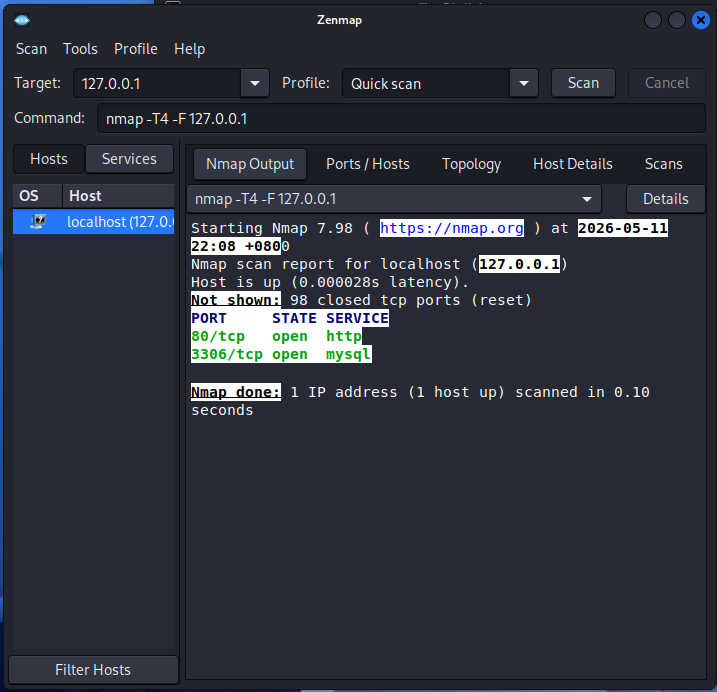

二、Nmap 信息收集

1. 基础端口扫描

#全端口扫描

nmap -p- 127.0.0.12. 服务版本与操作系统探测

# 探测服务版本和操作系统信息

nmap -sV -O 127.0.0.13. Nmap 漏洞脚本扫描

Nmap 进行端口扫描、服务版本识别与操作系统探测。

扫描出结果

- 80 端口开放(HTTP)

- 3306 端口开放(MySQL)

- 服务版本、操作系统全部显示

4.目录爆破(补充信息收集)

# 使用GoBuster爆破网站目录

gobuster dir -u http://localhost/dvwa -w /usr/share/wordlists/dirb/common.txt三、自动化漏洞扫描

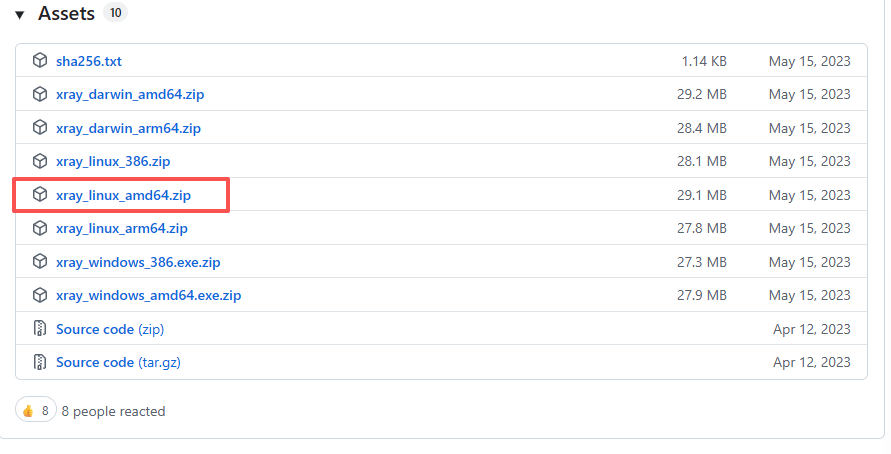

1.下载Xray(1.19.10)

Release 1.9.10 · chaitin/xray · GitHub![]() https://github.com/chaitin/xray/releases/tag/1.9.10(windows主机上下载)

https://github.com/chaitin/xray/releases/tag/1.9.10(windows主机上下载)

移动到虚拟机kali上

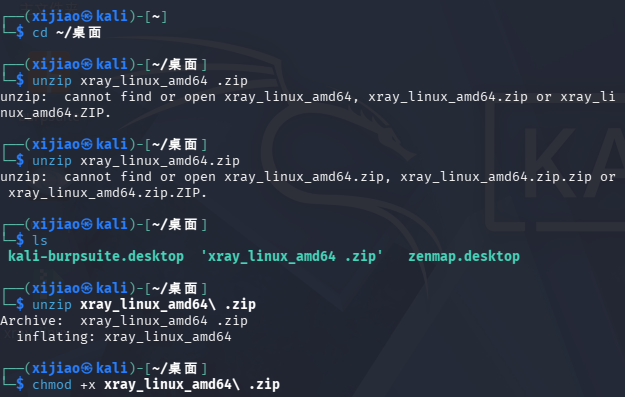

2.解压并使用

#因为是复制粘贴到了桌面上所以

cd ~/桌面

#ls查看压缩包名称

ls

#解压并授权xray

unzip xray_linux_amd64\ .zip

chmod +x xray_linux_amd64\ .zip

#后移动到xray文件夹方便管理,所以移动到xray文件夹

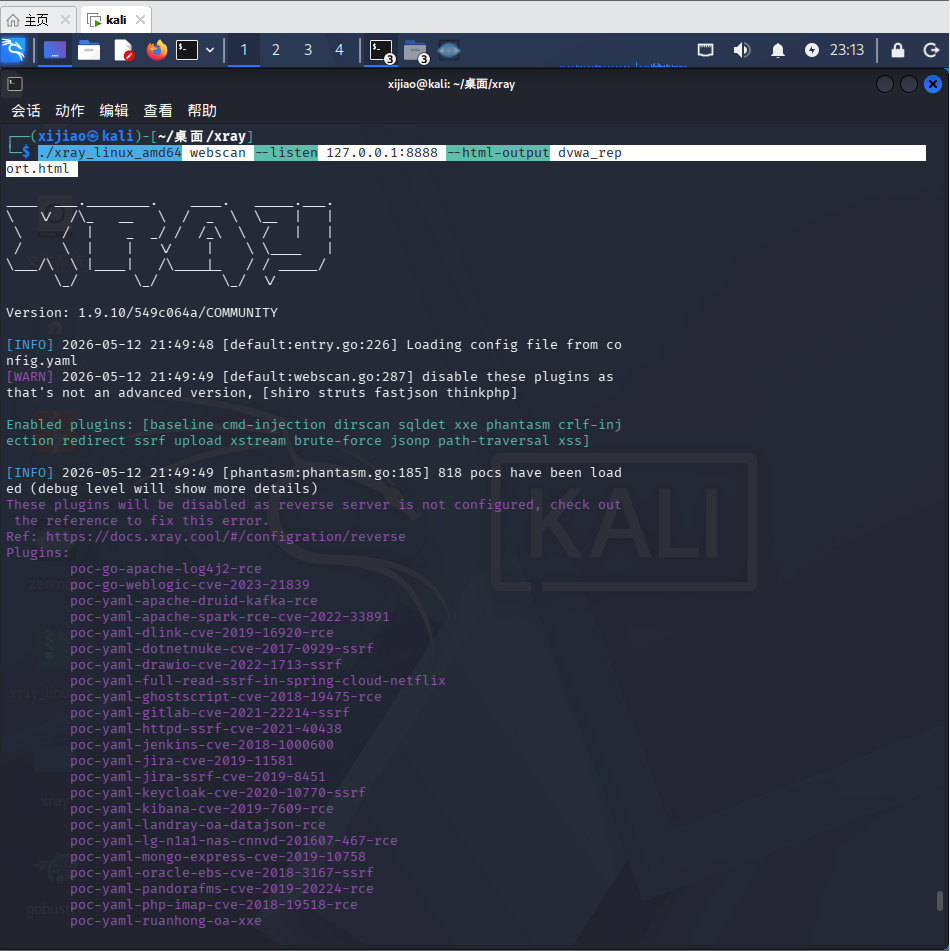

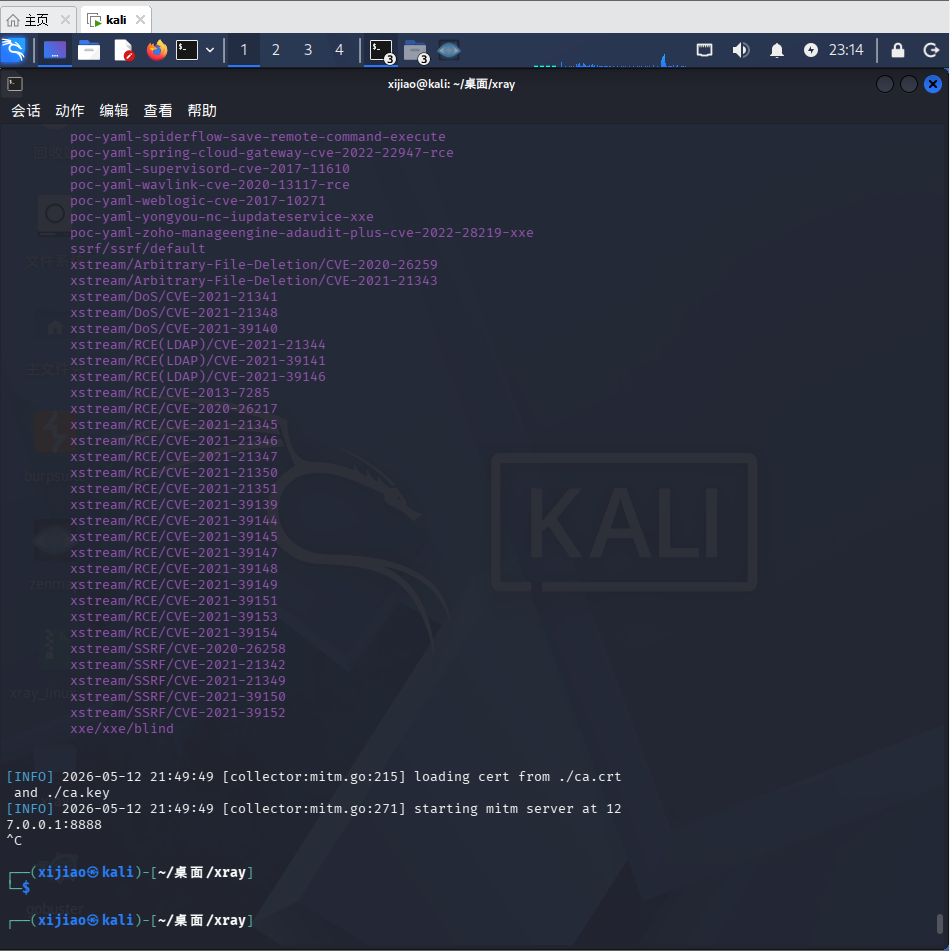

cd ~/桌面/xray

#打开xray扫描

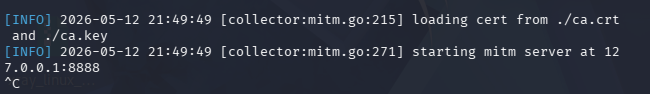

./xray_linux_amd64 webscan --listen 127.0.0.1:8888 --html-output dvwa_report.html

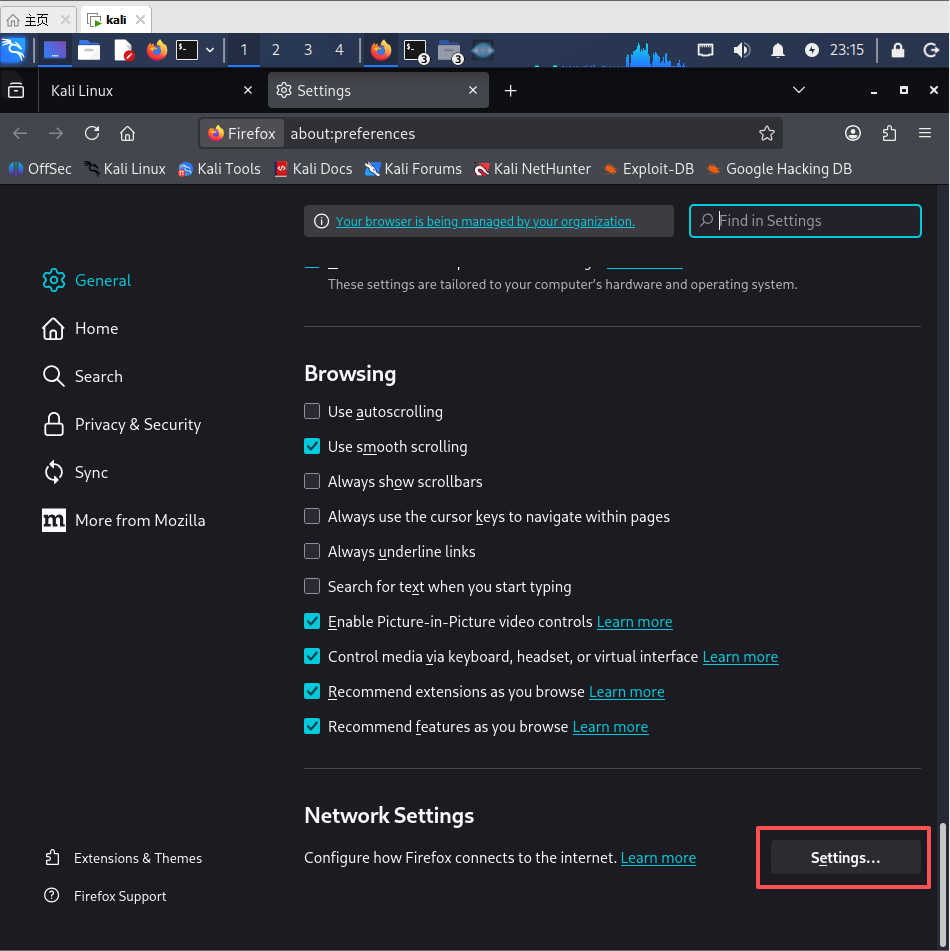

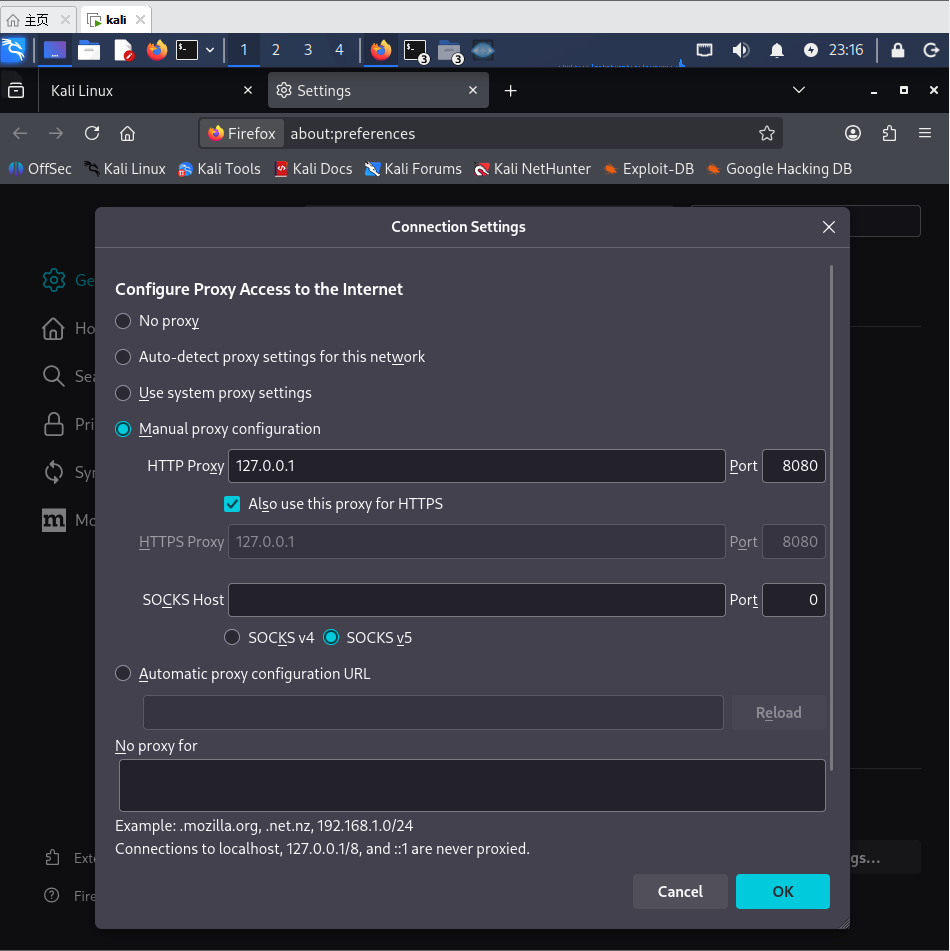

3.打开kali自带浏览器配置网络代理

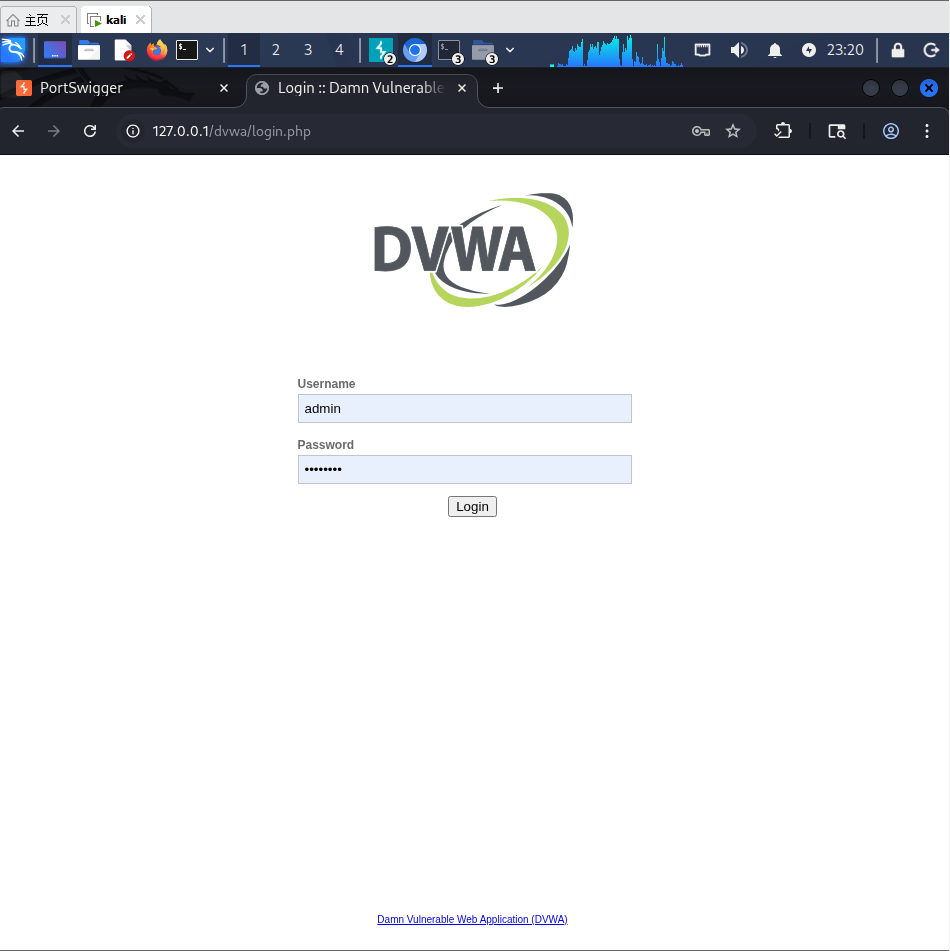

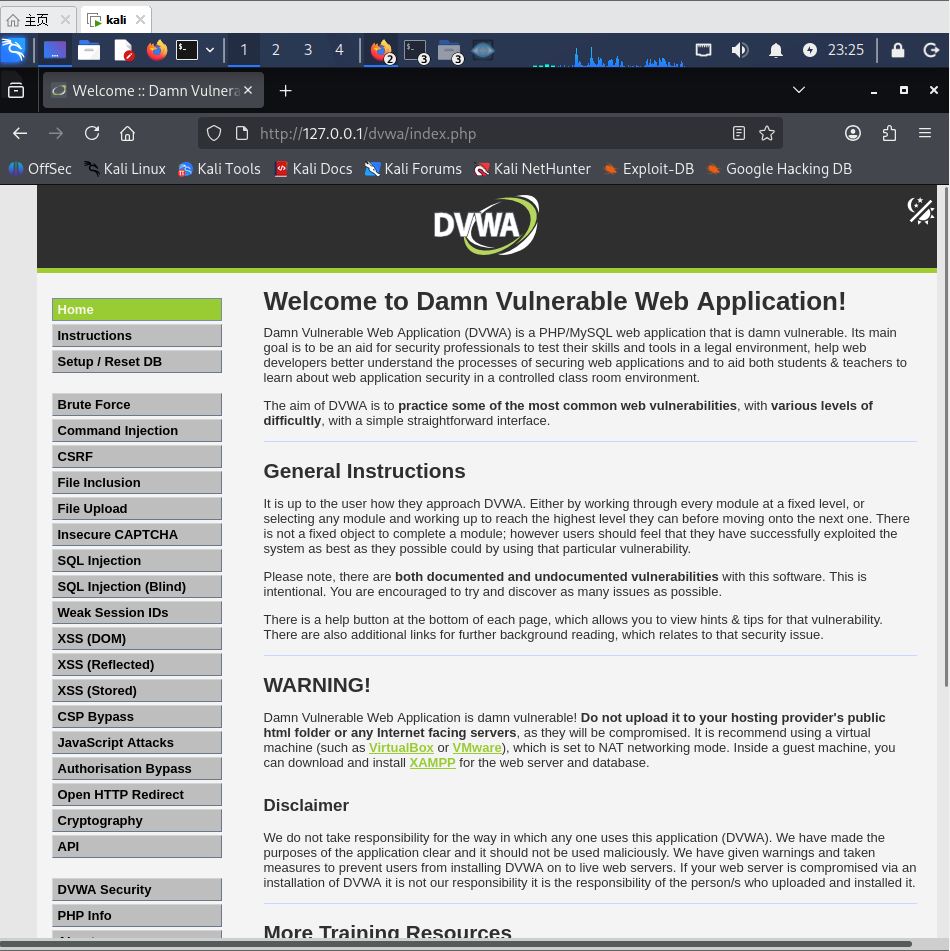

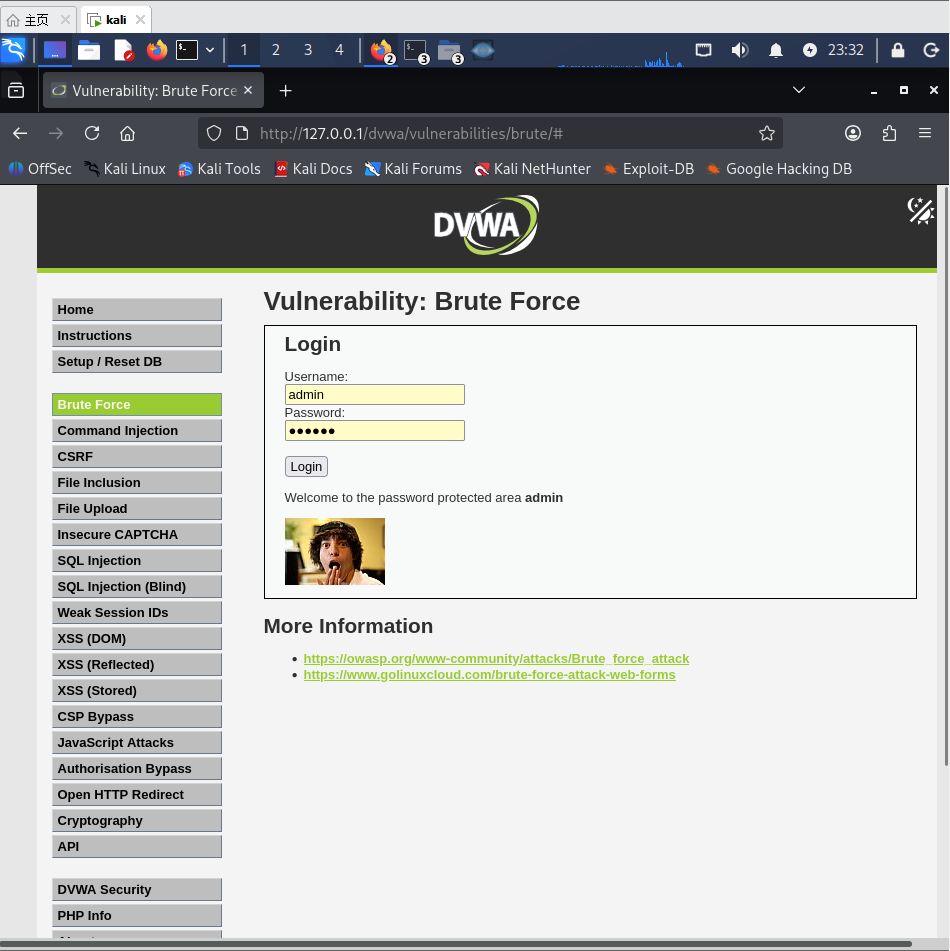

4.打开DVWA网站(http://127.0.0.1/dvwa/login.php http://127.0.0.1/dvwa/login.php

http://127.0.0.1/dvwa/login.php

用户名默认:admin

密码默认:password

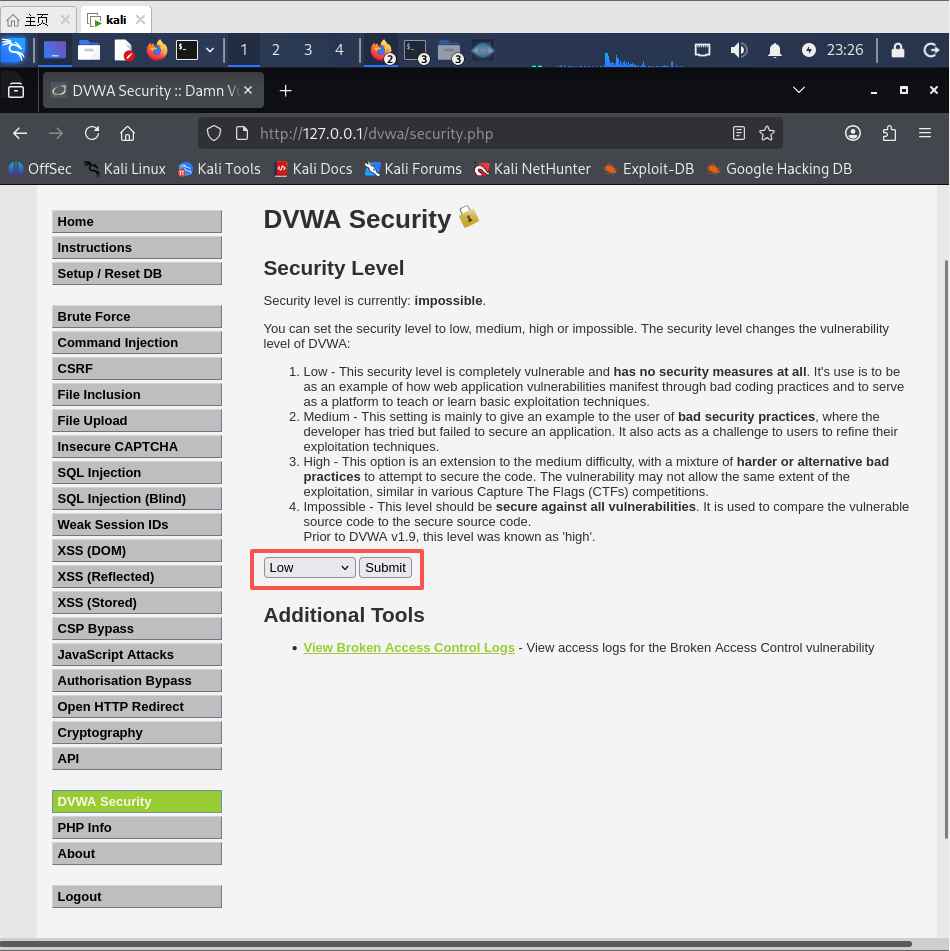

5.安全级别设置为LOW

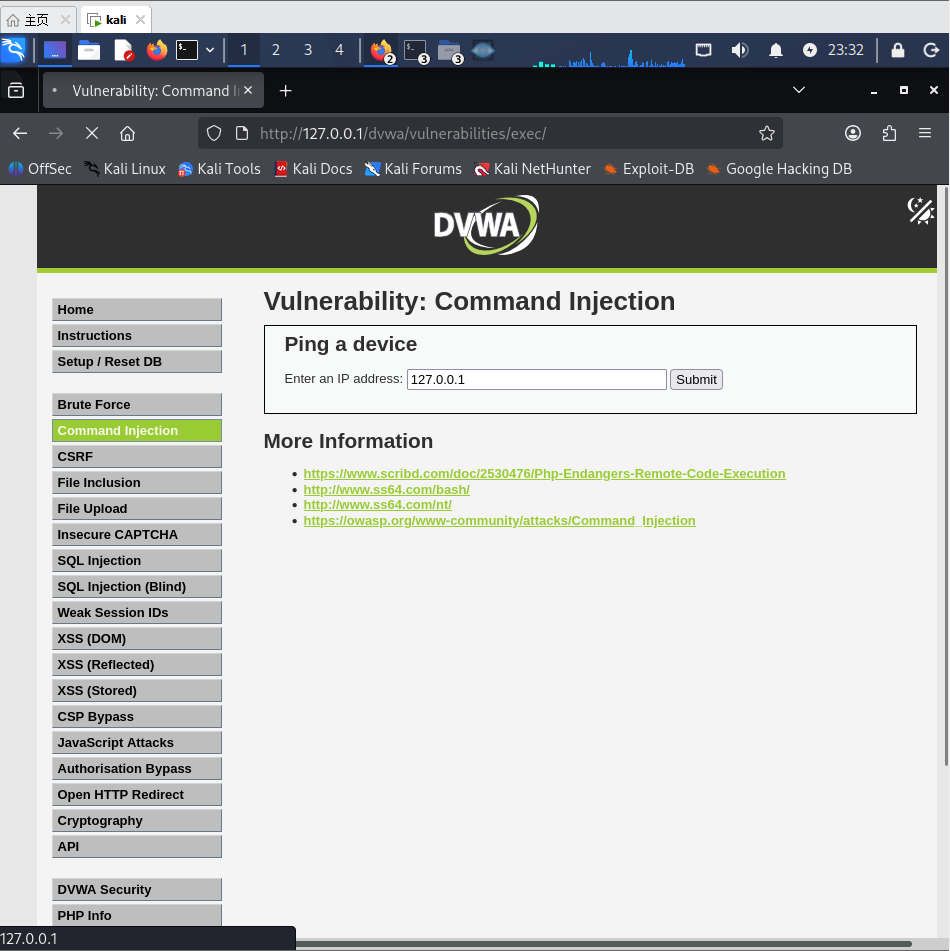

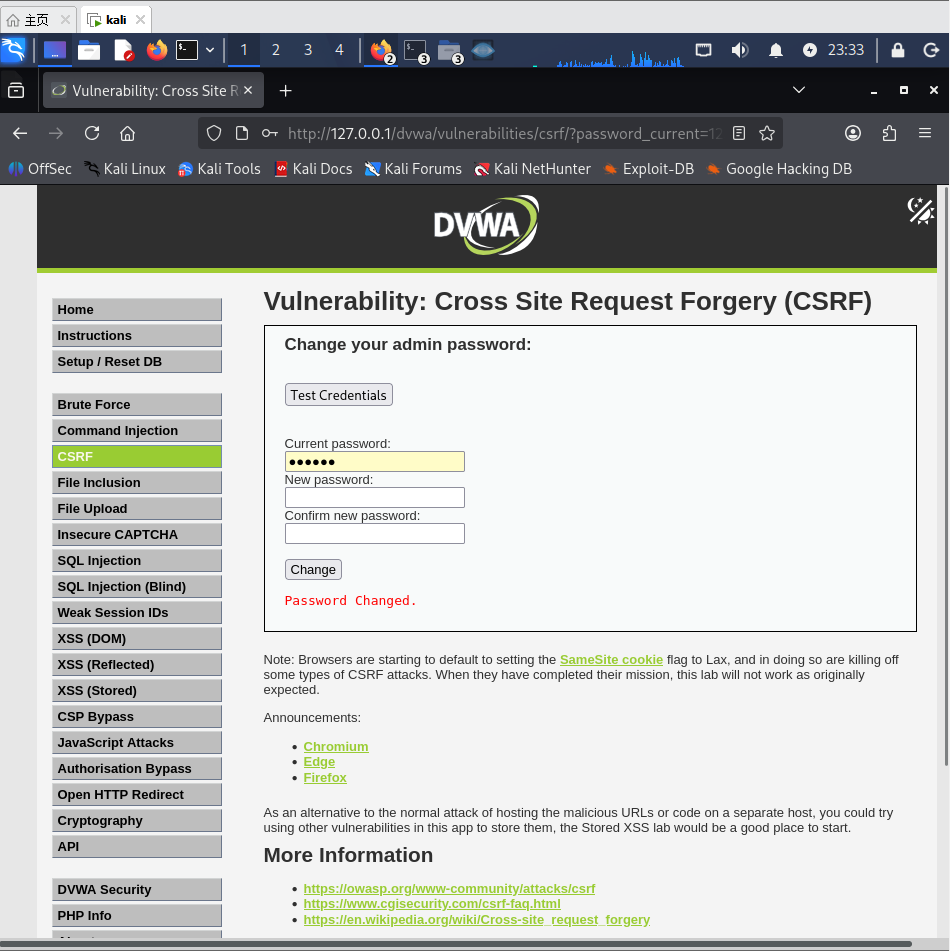

6.漏洞验证(分别完成以下测试)

页面访问完后回到终端按 Ctrl + C 停止扫描

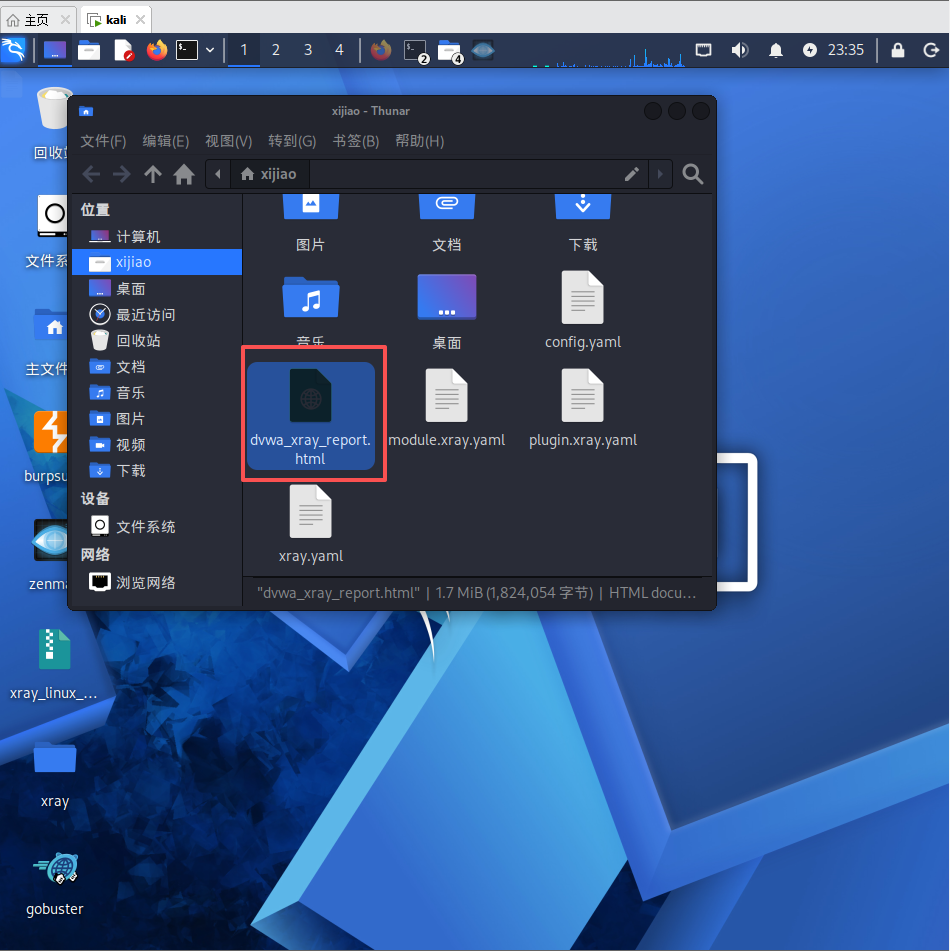

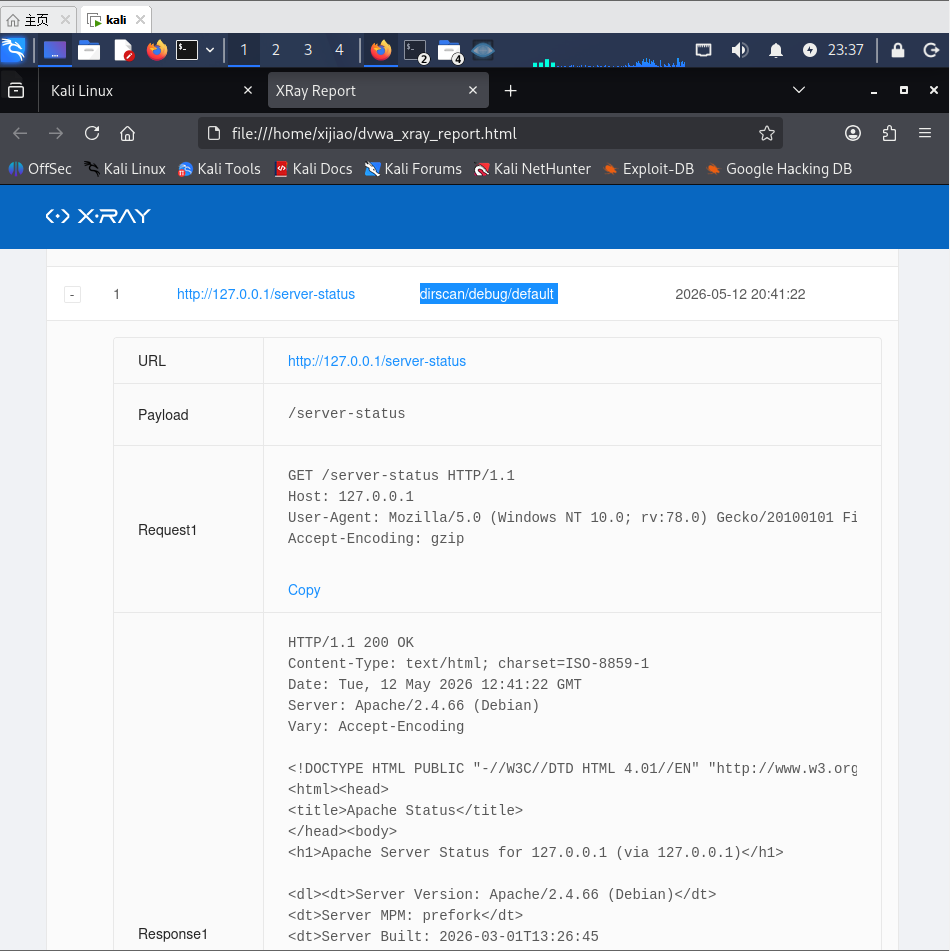

7.输出结果查看

打开文件夹,扫描漏洞结果输出文件查看